クッキーの影響を受けるもの。 クッキーとは何ですか? Cookieとキャッシュとは何ですか?

Wenn Sie dieウェブサイトAVG aufrufen(einschließlich)またはunsere Produkte benutzen、speichern wir kleine Datenmengen auf IhremGerät。 Dazugehörenkleine Textdateien(「Cookies」)およびweitere「anonyme Kennungen」、aus einerzufälligenZeichenfolge bestehen、die for fuerdiesben Zwecke verwendet werden wie cookies。

Welche Funktionenführenクッキーと匿名匿名Kennungen aus?

Wir verwenden viele verschiedene Arten von Cookies and anonymen Kennungen、doch kurz gesagt:Diese anonymen Kennungen sollen Ihnen eine effizientere Verwendung unserer Sites and Produkte sowie personalisierte Werbungermöglichenund bestimfer

クッキーの種類その他の匿名匿名性のためのクッキーZwecke verwendet werden:

- これは、Navigieren Zwischen verschiedenen Seiten unsererサイトです。

- それは、イェン・アンゲゲベネン・アンメルデダーテン・アンド・アインシュテルンゲン、ダート・スパート・ツァイト・ウント・ウンステンデである。

- メッセンジャー、プロテクター、ディエンステナッツェン、ダイバーズダイバーセベル、ダスサーフェンフュージーアンジェニマーゲスタルテンコーン。

- それは、Inhaltenの個人的な個人的なものであり、Sie von Interesseの罪である。

Cookiesのアートは、それ自体とは何か?

次のサイトを参照してくださいサイトの閲覧クッキーとその他の情報:

| アートデクッキー | Verwendungszweck |

|---|---|

| Technische Cookies | Dieseクッキーwerdenbenötigt、damit bestimmte Teileサイトordnungsgemäßfunktionieren unserer:サイトunsererデンEコマース-Bereich aktivieren SIEは、Ihrer地域のzeigen IhnenダイgültigenKombinationen AUS ProduktenウントPreisen、ermöglichen案内デンLastenausgleich zwischen Servern、zeichnen BenutzereinstellungenエリーゼVerwendungダイ フォンCookies auf usw. Cookies DieserカテゴリCookiesは、サイト内のその他のCookies向けのCookiesです。 未確認のサイトクッキーは、すべての機能を備えています。 Dieser Kategorie werden immer von unseren Sites gesetzt und nicht von Domains anderer AnbieterのCookieをダイ化します。 |

| クッキーを分析する | Mithilfe dieer Cookies erfassen wir Daten dazu、wie Sie unsere Sites nutzen。 情報、ウェブサイト、ウェブサイト、ウェブサイト、ユーザー、ユーザー、ユーザー、およびウェブサイトの機能に関する情報。 アノニマー形式のクッキーを使用してください。 Dieser Kategorie werden ggfのDie Cookies。 Unseren Sitesのサイトは、Domains anderer Anbieterによって作成されました。 クッキーに関する情報は、匿名のKennungenのAbsatzに投稿されています。 |

| DrittanbieternによるCookieの追跡 | Mithilfe dieser Cookies日付Daten dazu erfasst、wie Sie unsere Sites nutzen undüberwelcheSchlüsselwörtersie auf unsereサイトgelangt sind、welche Websites sie besucht haben und auf welchem Wege Sie auf untereサイト ナッツの情報は、サイトの情報を参照してください。 次の製品、製品、製品、および製品について。 Diese Cookiesは、他のサイトのドメインやドメインのアンビエターのサイトに参加しています。 |

| Integrations-Cookies von Drittanbietern | Diese Cookiesは、Drittanbieterfunktionenの統合されていないサイトでの統合、z。 B. YouTube™-ビデオ、フィードバック-公式またはソーシャル-メディア-シンボル、ダミットダイBesucher unsere Inhalte dort freigebenkönnen。 Dieser Kategorie werdenmöglicherweisevon Cookies in Dritten gesetzt und umfassen ohneEinschränkungCookies von den folgenden Domains:YouTube.com、Twitter.com、LinkedIn.com und Facebook.com。 |

Welche anderen匿名Kennungen verwenden Sie und welche Funktionenführensie aus?

未定のAndroidベースの製品nutzenggf。 GoogleのWerbe-IDを使用して、匿名でプロファイルを作成します。

Google Inc.のWebanalysedienstのサイトと製品のGoogle Analyticsを公開しています。 GoogleアナリティクスはCookiesを設定し、Hilfe AVGアナリストを分析し、サイトと製品を公開していません。 Die Informationen(einschließlichIhrer IP-Address)、die von den CookiesbezüglichIhrer Verwendung unserer SitesおよびProdukte generiert and durch 。 Googleからのお知らせ、Googleからのお知らせ、IPアドレス宛てのオクテットの概要 匿名、欧州連合連合の欧州連合の連合国の連合軍、欧州連合連合の連合軍の連合国連合の連合国の連合国。 Fällenwird dievollständigeIPアドレスで、米国のgesendetのGoogle-Serverにアクセスしてください。 GoogleアナリティクスとGoogle Analytics-AVGダズの名前、他のサイトと製品のサイト、製品のサイトと製品のサイトと製品のAVG製品とAVG製品のAVG製品と製品の詳細 エルブリンゲン。 GoogleアナリティクスGoogleアナリティクス-データ分析、データ分析、および分析

詳細については、モバイル版を参照してください。回答:GoogleおよびFabric CrashlyticsによるTwitter、Inc。のFirebaseクラッシュレポート Wir verwenden diese DienstefürAbsturzberichte、um Informationen zu den von Ihnen verwendetenGerätenund Ihrer Verwendung unserer Anwendungen zu erfassen(beispielsweise den Zeentempel beim Starten der Anwendung und Zeitpunkt des Ab 診断と診断診断と診断診断と診断診断と診断診断と診断診断と診断診断と診断診断と診断 Google(Firebase Crash Reporting)とTwitter(Fabric Crashlytics)のサーバーは、サーバーとサーバーの間で機能します。

クッキーのソフトウェアを追跡して分析する方法はありますか?

Wen Sie unsere Sites aufrufen oder unsere Produkte verwenden、wird je nachdem、wo Sie sich befinden、eine Meldung angezeigt、in der wirerklären、wie und warum wir cookies verwenden、und wirermöglichenIhnen、s Ausnahme der technischen Cookies、die zum Erbringen unserer Dienstleistungen notwendig sind)。 Wenn Sie nach dieer Meldung keine nnderungen vornehmen、gehen wir davon aus、dass Sie dieer Verwendung zustimmen。

Beachten Sie、dass AVG「追跡しない」-Signale ignoriert。 クッキーは、クッキークッキー、クッキー、クッキーを含みます。 Wenn Sie sich dagegen entscheiden、werden die von AVG von unseren Sites aus gesetzten Cookies(mit Ausnahme der technischen Cookies)によってIhremGerätgelöscht。 これは、Webbrowser-Einstellungenが作成したCookiesです。 Beachten Sie jedoch、dass Sie dadurch eventuell daran gehindert werden、bestimmte Teile von Websites in Internet(einschließlichunserer Sites)zu nutzen und / or es sich negativ darauf auswirken kann、wie Sie unsere Sites und Dienstle。 Wenn Sie Google Chrome verwenden、bietet AVG auch die dieMöglichkeit、die-Erweiterung herunterzuladen。 Dieses kostenlose Plugin verhindertWebsite-überschreitendeCookie-Verfolgungen。 Ferner haben Sie dieMöglichkeit、Ihre Werbe-ID von Googlezurückzusetzenまたはsich gegen interessenbezogene Werbung order anonyme Profilbildung zu entscheiden、indem Sie die Einstellungen in IhremAndroid-Gerätändern。 Vorgehensweiseの詳細については、https://support.google.com/googleplay/android-developer/answer/6048248をご覧ください。

Siekönnenverhindern、dass Google die Google Analytics-Date erfasst und verwendet、indem Sie das unter https://tools.google.com/dlpage/gaoptoutverfügbareBrowser-Pluginとプラグインのインストール。

Die Datenerfassung durch Firebase Crash Reporting and Fabric CrashlyticskönnenSie deaktivieren、indem Sie die Anwendungseinstellungen in unseren mobilen Anwendungen verwenden。

Einige unserer製品は、Flurry Analytics-Plattformを使用しています。 これは、Ferrry verhindernのErfassung und Verwendung der Verhendung derと、Flurry verhindernによるものです。http://dev.flurry.com/secure/optOut.do folgenを参照してください。

2017年6月6日のZuletzt作戦

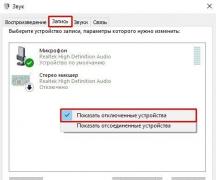

サイトの完全な機能は、多くのパラメーターによって決まります。 その1つは、Cookieのサポート、またはコンピューターのメモリに保存されているWebページによって生成されたデータを使用する機能です。 言い換えると、Cookieは、さまざまなインターネットリソース(デザイン、タイムゾーン、都市など)で行われた個人設定、およびユーザーアクティビティと認証(アカウントへのログイン)に関する情報を含むテキストファイルです。 ) サイトに登録するときや、異なる種類のフォームに入力するときの情報入力を大幅に簡素化します。

World Wide Webのユーザーの間では、Cookieを有効にすると、ウイルス、スパイウェア、マルウェアなどのコンピューターに損害を与える可能性があるという意見があります。 そうではありません。 これらのファイルだけでは、単純なテキストデータであるため、アクションを実行できません。 それらはシステムを遅くせず、系統的な削除を必要としません;それらは有効期限までPCメモリに保存されます。

多くの場合、ブラウザのCookieはデフォルトで有効になっています。 無効になっている場合は、特定のブラウザでCookieを自分で有効にする方法を知る必要があります。 Cookieサポートの有効化は、初心者でも経験豊富なユーザーでも簡単です。 最も人気のあるブラウザーでのアクティベーションの機能について詳しく見てみましょう。

Internet ExplorerでのCookieサポート

多くのユーザーは、従来のInternet Explorerブラウザーを使用してページを表示します。 このプログラムでは、バージョン6以降で次のようにCookieを有効にできます。

- トップパネルの「サービス」メニューセクションを見つけます。

- 「インターネットオプション」の行をクリックします。

- [プライバシー]タブに切り替えます。

- [詳細]行をクリックします。

- 「Cookieの自動処理をオーバーライドする」項目の反対側のチェックボックスにチェックマークを付けます。

- 「基本Cookie」および「サードパーティCookie」グループで「受け入れる」オプションを選択します。

- [OK]ボタンをクリックして変更を確認します。

Internet ExplorerでCookieを有効にする簡単な方法があります。 同じタブ「プライバシー」にあるスライダーをドラッグするだけで、ネットワークで作業しているときのセキュリティレベルが表示され、中または低に設定されます。

Mozilla FirefoxでCookieを有効にする

人気のあるブラウザの1つがMozilla Firefoxです。 これを使用してWebを閲覧するユーザーは、Cookieを有効にする方法を知っている必要があります。 これには以下が必要です。

「ツール」セクションを開きます。

。 「設定」サブセクションに移動します。

。 [プライバシー]タブで、Firefoxの行を見つけます。

。 ポップアップメニューで、[履歴を記憶する]をクリックします。

。 [OK]ボタンをクリックして変更を保存します。

Mozilla Firefoxでは、別の方法でCookieを有効にできます。 これを行うには、次のものが必要です。

[設定]ウィンドウで、[プライバシー]タブをクリックします。

。 「履歴」ブロックで、Firefoxパラメーターを見つけます。

。 提供されたリストのポップアップメニューで、「履歴保存設定を使用する」項目を選択します。

。 [サイトからのCookieを受け入れる]ボックスをオンにします。

。 「サードパーティのサイトからのCookieを受け入れる」オプションの値を「常に」に設定します。

。 [Cookieの保存]アイテムで、[有効期限まで]行を選択します。

。 変更を確認します。

OperaブラウザでCookieを有効にします

ユーザーは、Operaブラウザを好むことが多く、そのシンプルさ、便利さ、セキュリティ、20年の歴史を高く評価しています。 それを使用する場合、OperaでCookieを有効にしてPCに情報を保存する方法についての質問がしばしば発生します。

これを行うには、次のアクションのアルゴリズムを実行する必要があります。

[ツール]メニューに移動します。

。 「設定」セクションを見つけます。

。 [詳細設定]タブに切り替えます

。 サイドメニューの[Cookie]行をクリックします。

。 「Cookieを受け入れる」アイテムをアクティブにします。

。 設定に加えられた変更を保存します。

最近リリースされましたが、すでにワールドワイドウェブのユーザーの間で人気を集めているGoogle Chromeブラウザーは、デフォルトでアクティブ化されたCookieのサポートも備えています。 それらを含める必要がある場合は、次のものが必要です。

アドレスバーの横にあるボタンをクリックして、ブラウザーのメインメニューに移動します。

。 「設定」セクションを開きます。

。 [設定]タブで、[詳細設定を表示]行をクリックします。

。 「個人データ」ブロックを見つけて、「コンテンツの構成」ボタンをクリックします。

。 「Cookie」アイテムに移動します。

。 「ローカルデータの保存を許可する」オプションを選択します。

。 [完了]ボタンをクリックして、変更を確認します。

Yandex BrowserでCookieを有効にする方法は?

人気のあるYandexリソースのブラウザ設定を使用すると、さまざまなサイトから送信されるCookieの処理パラメーターを決定できます。 同様の機能を有効にするには、次のものが必要です。

右上隅にある歯車のアイコンを見つけて、マウスでクリックします。

。 開いたウィンドウで、「設定」セクションを選択します。

。 以下の「詳細設定を表示」行を見つけて、マウスでクリックします。

。 ブロック「個人データの保護」に進みます。

。 [コンテンツの構成]ボタンをクリックします。

。 アイテム「Cookies」を見つけます。

。 必要なパラメータを設定するか、「すべてを受け入れる」アクションを選択します。

SafariおよびAndroidブラウザーでCookieを有効にする

ますます、ユーザーはAndroidおよびiOSオペレーティングシステムに基づいたスマートフォンとタブレットを使用してオンラインになります。 組み込みのブラウザはCookieをサポートしています。

Safari(iPhone、iPad)でCookieを有効にするには、以下を行う必要があります。

右上隅にある歯車アイコンをクリックします。

。 [設定]セクションに移動します。

。 [セキュリティ]タブに切り替えます

。 [Cookieを受け入れる]で[常に]を選択します。

Androidブラウザーでは、Cookieを有効にするために以下が必要です。

「メニュー」ボタンを押します。

。 [設定]セクションに移動します。

。 [保護とセキュリティ]タブで[Cookieを有効にする]を選択します。

ブラウザでCookieを有効にする方法の質問に答える場合、まず、ネットワークへのアクセスに使用されるプログラムの機能を考慮する必要があります。 Cookieをアクティブにした後、Cookieが無効になっているというメッセージが引き続き表示される場合、キャッシュをクリアし、コンピューター上の一時ファイルを削除してみる価値があります。 ほとんどの場合、これらの簡単な手順は問題の解決に役立ちます。 キャッシュと一時ファイルをクリアしても解決しない場合は、ブラウザがJavaプラグインを使用してCookieをサポートしているかどうかを確認する価値があります。

Cookieは、インターネットユーザーの生活を大幅に簡素化し、ネットワーク上での作業を可能な限り便利にする必要な要素です。 サイトの正常な機能を保証し、ブラウザ設定に含める必要があります。

また、ユーザーがサーバーへの暗号化されていない接続を使用する場合は(たとえば、アカウントにアクセスするために)置き換えます。 危険なのは、ユーザーがSSLなどのメカニズムを使用せずに、パブリックWi-Fiアクセスポイントを使用してインターネットにアクセスすることです。 暗号化により、送信データのセキュリティに関連する他の問題も解決できます。

Cookieには多くの誤解があります。 それらは主にクッキーがコンピュータープログラムであるという人々の自信に基づいています。 実際、Cookieは単純なテキストデータであり、Webサイトが要求されたときに送信される文字のセットであり、独自にアクションを実行することはできません。 特に、Cookieをウイルスまたはスパイウェアにすることはできません。 したがって、Cookieは、匿名化とユーザーアクションの追跡に関してのみ危険です。

最新のブラウザでは、ユーザーがCookieを受け入れるかどうかを選択できますが、Cookieを無効にすると一部のサイトで作業できなくなります。 さらに、頻繁にログインとパスワードを入力する必要があるため、サイトでの作業が不便になります。

予定

Cookieは、Webサーバーがユーザーを区別し、それらに関するデータを保存するために使用されます。

たとえば、Cookieを使用してサイトにアクセスした場合、ユーザーがログインページにデータを入力すると、Cookieにより、サーバーはユーザーが既に識別され、関連するサービスおよび操作へのアクセスが許可されていることを記憶できます。

多くのサイトでは、Cookieを使用してユーザー設定を保存しています。 これらの設定は、デザインと機能の選択を含むパーソナライズに使用できます。 たとえば、ウィキペディアでは、許可されたユーザーがウェブサイトのデザインを選択できます。 Google検索エンジンでは、ユーザー(登録されていないユーザーを含む)が1ページに表示される検索結果の数を選択できます。

Cookieは、サイトでのユーザーアクティビティの追跡にも使用されます。 原則として、これは統計を収集するために行われ、そのような統計に基づく広告会社は匿名ユーザープロファイルを形成して、広告をより正確にターゲットにします。

コンセプト

ブラウザーとサーバー間の可能な相互作用。

技術的には、CookieはWebサーバーからブラウザに最初に送信されるデータです。 その後サイトにアクセスするたびに、ブラウザはそれらをサーバーに送り返します。 Cookieを使用しない場合、Webページの各表示は独立したアクションであり、同じサイトの他のページの表示とは関係なく、Cookieを使用して、異なるページの表示間の接続を識別できます。 WebサーバーによるCookieの送信に加えて、Cookieがブラウザーでサポートされて有効になっている場合、JavaScriptなどの言語のスクリプトによってCookieを作成できます。

人気のあるブラウザーには、各ドメインに対応する最大保存Cookieがあります。

- Firefox 1.5-50

- Firefox 2.0-50

実際には、一部のブラウザーはより厳しい制限を課す場合があります。 たとえば、Internet Explorerは、1つのドメイン内のすべてのCookieに4096バイトを提供します。

Cookie名は、RFC 2965のセクション3.1に従って大文字と小文字を区別しません。

Cookieは削除の日付を設定できます。その場合、指定された時間にブラウザーによって自動的に削除されます。 削除日が指定されていない場合、Cookieはユーザーがブラウザーを閉じるとすぐに削除されます。 したがって、有効期限を指定すると、複数のセッションのCookieを保存でき、これらのCookieは永続と呼ばれます。 たとえば、オンラインストアは永続的なCookieを使用して、ユーザーがショッピングカートに入れたアイテムのコードを保存できます。ユーザーが購入せずにブラウザーを閉じた場合でも、次のログイン時にカートを再度作成する必要はありません。

Cookieの保存は、作成されたWebサーバー、ドメイン、またはサブドメインによっても制限される場合があります。

物語

あるバージョンによると、「クッキー」(クッキー)という用語は「マジッククッキー」に由来します。これは、プログラムが受信し、変更せずに送信するデータのセットです。 1994年6月、Lou MontulliはWeb接続でそれらを使用するというアイデアを得ました。 当時、彼はNetscape Communicationsの従業員で、注文するeコマースパッケージを開発していました。 Cookieは、仮想ショッピングバスケットの信頼できる実装の問題に対するソリューションになりました。

ジョン・ジャンナンドレアの助けを借りて、モントゥッリは同じ年に最初のクッキー仕様を書きました。 1994年10月13日にリリースされたMosaic Netscape 0.9betaは、すでにCookieをサポートしていました。 Cookieは、Netscape Webサイトで実験室の外で最初に使用され、ユーザーが以前にそのサイトにアクセスしたことがあるかどうかを判断しました。 Montulliは1995年に特許出願を行い、1998年にそれを受け取りました。 Internet Explorerは、1995年10月にリリースされたバージョン2でCookieのサポートを開始しました。

一部の人々は1995年の第1四半期に既にCookieの存在を知っていましたが、一般大衆は1996年2月12日のFinancial Timesの記事の後にのみそれらについて知りました。 同じ年に、特にプライバシーに対する潜在的な脅威のために、Cookieがメディアの注目の的となりました。 クッキーは、1996年と1997年に2回の公聴会で米国連邦取引委員会によって審査されました。

Cookie仕様の開発はそこで終わりませんでした。 特に、正式な仕様の最初の議論は1995年4月に始まりました。 IETF内でアドホックワーキンググループが形成されました。 Netscape仕様が出発点として選択されました。 1996年2月、ワーキンググループは、サードパーティのCookieがプライバシーに対する重大な脅威であると特定しました。 開発された仕様は、1997年2月にRFC 2109という名前でリリースされました。 サードパーティのCookieをブロックするか、少なくともデフォルトでは機能しないようにする必要があると述べています。

当時、広告会社はすでにサードパーティのCookieを使用しており、RFC 2109の推奨事項はNetscapeブラウザーでもInternet Explorerでもサポートされていませんでした。 その後、2000年10月に、RFC 2109は新しいRFC 2965仕様に置き換えられました。

誤解

クッキーの出現以来、さまざまなうわさがメディアやインターネットで広まり始めました。 1998年、米国エネルギー省(CIAC)のコンピューター部門は、Cookieは危険ではないと述べ、「どこからアクセスしたか、どのWebページにアクセスしたかに関する情報はWebサーバーのログファイルに保存されます」 。 2005年には、調査の結果が公表され、それに応じて回答者のかなりの割合が次のことを確信しています。

- クッキーは、ワームやウイルスのように、ユーザーのハードドライブからデータを消去できます。

- cookieはポップアップを引き起こします。

- cookieはメールスパムに使用されます。

- cookieは広告にのみ使用されます。

実際、Cookieはプログラムコードではなくデータのみです。ユーザーのコンピューターから情報を消去したり読み取ったりすることはできません。 ただし、Cookieを使用すると、ユーザーがこのサイトでどのWebページを表示したかを追跡でき、この情報はユーザーのプロファイルに保存できます。 このようなプロファイルは、多くの場合匿名であり、ユーザーの個人情報(名前、住所など)は含まれません。 より正確には、ユーザーがこの情報を利用可能にするまで、それらを含めることはできません。 しかし、匿名であっても、これらのプロファイルはプライバシーの維持に関する論争の対象になっています。

クッキー

クッキー設定

ページをリクエストするとき、ブラウザはHTTPリクエストを含む短いテキストをWebサーバーに送信します。 たとえば、ページhttp://www.example.org/index.htmlにアクセスするには、ブラウザはサーバーwww.example.orgに次のリクエストを送信します。

Set-cookie文字列は、ブラウザがcookieを保存することをサーバーが希望する場合にのみ送信されます。 この場合、Cookieがブラウザでサポートされており、受信が有効になっている場合、ブラウザは文字列name \u003d value(name \u003d value)を記憶し、後続のリクエストごとにサーバーに送り返します。 たとえば、次のページhttp://www.example.org/spec.htmlをリクエストすると、ブラウザは次のリクエストをサーバーwww.example.orgに送信します。

|

GET /spec.html HTTP / 1.1 |

||

| ブラウザ | → | サーバー |

このリクエストは、サーバーが以前にブラウザに送信した文字列を含むという点で最初のリクエストとは異なります。 したがって、サーバーは、この要求が以前の要求に関連していることを検出します。 サーバーは、要求されたページを送信し、新しいCookieを追加することで応答します。

サーバーは、Set-Cookie:name \u003d newvalueという新しい行を送信することにより、Cookieの値を変更できます。 その後、ブラウザは同じ名前の古いCookieを新しい行に置き換えます。

原則として、Set-Cookie文字列は、HTTPサーバー自体ではなく、それと連携するCGIプログラムによってHTTP応答に追加されます。 HTTPサーバーは、そのようなプログラムの結果のみをブラウザーに送信します。

Cookieは、JavaScriptのようなプログラム、ページのテキストに埋め込まれたプログラム、またはブラウザーで実行される同様のスクリプトによって設定することもできます。 JavaScriptは、このためにdocument.cookieオブジェクトを使用します。 たとえば、document.cookie \u003d "temperature \u003d 20"は、名前が "temperature"で値が20のCookieを作成します。

クッキーの属性

名前/値のペアに加えて、Cookieには有効期限、パス、ドメイン名が含まれる場合があります。 RFC 2965では、Cookieには必ずバージョン番号が必要であると規定されていますが、これはめったに使用されません。 これらの属性は、name \u003d newvalueのペアの後に来て、セミコロンで区切る必要があります。 例:

Set-Cookie:name \u003d newvalue; 期限切れ\u003d日付; パス\u003d /; ドメイン\u003d .example.org。

属性付きのCookieを含むgoogle.com HTTP応答のサンプル。

ドメインとパスは、指定されたドメインとパスのURLを要求するときに、Cookieをサーバーに送り返す必要があることをブラウザに伝えます。 指定されていない場合、要求されたページのドメインとパスが使用されます。

実際、Cookieは3つのname-domain-pathパラメーターによって定義されます(元のNetscape仕様では、name-pathペアのみが考慮されていました)。 つまり、パスまたはドメインが異なるCookieは、同じ名前であっても異なるCookieです。 したがって、新しいCookieの名前、パス、およびドメインが同じ場合にのみ、Cookieは新しいものに変更されます。

有効期限は、Cookieを削除するタイミングをブラウザに通知します。 有効期限が指定されていない場合、Cookieはユーザーセッションの最後、つまりブラウザーが閉じられたときに削除されます。 有効期限が示されている場合、Cookieはその日付まで永続的になります。 有効期限は「Ned、DD Mes YYYY HH:MM:SS GMT」の形式で示されます。 例:

Set-Cookie:RMID \u003d 732423sdfs73242; 期限切れ\u003d 2010年12月31日金曜日午後11時59分59秒GMT; パス\u003d /; ドメイン\u003d .example.net

上記の例のCookieの名前はRMIDで、値は「732423sdfs73242」です。 ストレージの有効期限は2010年12月31日23:59:59です。 パス「/」とドメイン「example.net」は、ドメインexample.netのページを表示するときにCookieを送信する必要があるブラウザーを示しています。

有効期限

Cookieは次の場合に期限切れになります。

- Cookieが永続的でない場合、セッションの終了時(たとえば、ブラウザーが閉じたとき)。

- 有効期限が示され、賞味期限が切れました。

- ブラウザは、ユーザーの要求に応じてクッキーを削除しました。

ブラウザがこの情報をサーバーに送信する場合にのみ、Cookieの有効期限が切れることをサーバーが検出できることに注意してください。

認証

サーバーはCookieを使用して、以前に認証されたユーザーを識別できます。 これは次のように発生します。

- ユーザーは、ログインページのテキストフィールドにユーザー名とパスワードを入力し、サーバーに送信します。

- サーバーはユーザー名とパスワードを受け取り、それらをチェックし、それらが正しい場合は、特定のセッションIDでCookieを添付して、成功したログインページを送信します。 このCookieは、現在のブラウザーセッションでのみ有効ですが、長期保存用に構成することもできます。

- ユーザーがサーバーにページを要求するたびに、ブラウザーはセッション識別子を含むCookieをサーバーに自動的に送信します。 サーバーは、識別子のデータベースに対して識別子をチェックし、データベースにそのような識別子がある場合、ユーザーを「認識」します。

この方法は、Yahoo!などの多くのサイトで広く使用されています。 、ウィキペディアおよびFacebookで。

多くのブラウザ(特にOpera、FireFox)は、Cookieのプロパティを編集することにより、Webサイトの動作を制御できます。 非永続(セッション)Cookieの有効期限を変更することにより、たとえば、任意のサイトでの承認後に正式に無制限のセッションを取得できます。 標準ツールを使用してCookieを編集する機能は、Internet Explorerでは使用できません。 ただし、JavaScriptなどの他のメカニズムを使用して、Cookieを変更できます。 さらに、セッションCookieを永続的なCookie(有効期限付き)に置き換えることができます。

ただし、サーバーソフトウェアはそのような試行を追跡できます。 これを行うために、サーバーは一定期間クッキーを発行し、ユーザーがサーバーにアクセスするたびにクッキーの終了日を書き留めます。 ブラウザから送信されたCookieの有効期限がサーバーに保存されている有効期限と異なる場合、Cookieの有効期限を置き換えようとします。 サーバーは、たとえば、ユーザーに再認証を求めることで応答できます。

ブラウザ設定

Firefox 3.0でCookieを表示および構成する

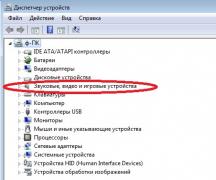

最新のブラウザのほとんどはCookieをサポートしています。 また、原則として、ユーザーはCookieを使用するかどうかを選択できます。 最も一般的なブラウザ設定は次のとおりです。

JavaScriptをサポートするほとんどのブラウザでは、ブラウザのアドレスバーにjavascript:alert( "Cookies:" + document.cookie)またはjavascript:prompt( "Cookies:"、document.cookie)と入力することで、このサイトでアクティブなCookieを表示できます。 一部のブラウザーには、ユーザーがブラウザーに保存されているCookieを選択して表示および削除できるCookieマネージャーが含まれています。

プライバシーおよびサードパーティのCookie

Cookieは、インターネットユーザーのプライバシーと匿名性に大きく影響します。 Cookieは、対象とするドメインのサーバーにのみ送信されますが、Webページは他のドメインから画像または他のコンポーネントをロードできます。 これらのコンポーネントを他のドメインからロードする際に取得されるCookieは、「サードパーティ」と呼ばれます。

広告会社は、サードパーティのCookieを使用して、サイトでのユーザーの動きを追跡します。 特に、広告会社は、バナー広告がインストールされているすべてのサイトのユーザーを追跡できます。 ユーザーがアクセスしたページを知ることで、ユーザーの好みに応じて広告の方向を変えることができます。

ユーザープロファイルの作成は、同じドメイン内で追跡する場合でもプライバシーに対する潜在的な脅威と見なされますが、サードパーティCookieを使用して複数のドメインで追跡する場合は特にそうです。 このため、一部の国ではクッキーは法律で規制されています。

2002年の欧州連合電子データプライバシーディレクティブには、Cookieの使用に関する規則が含まれています。 特に、第5条のパラグラフ3では、次の場合にのみデータ保存(Cookieを含む)を実行できることを規定しています。

- ユーザーには、このデータの使用方法に関する情報が提供されます。

- ユーザーはこれを拒否することができます。

ただし、この記事では、技術的に必要なデータの保存はこれらの標準から免除されることも述べています。 指令は2003年10月に発効すると予想されていましたが、2004年12月のレポートでは、これらの規定は実施されておらず、一部の州(スロバキア、ラトビア、ギリシャ、ベルギー、ルクセンブルク)ではこれらの規定は国内に導入されていませんでした 法律。 報告書は、条約に参加している州の状況の徹底的な分析を示唆しています。

この問題は、HTTPSプロトコルを使用してユーザーとサーバー間に暗号化された接続を確立することで解決できます。 サーバーは、Cookieを設定するときに特別なフラグを使用することもできます。その後、ブラウザは、SSL接続などの信頼できるチャネルを介してのみCookieを送信します。

ただし、安全なHTTPSセッションを使用してユーザーを認証し、さらに簡単な暗号化されていないHTTP接続でCookieやその他のデータを送信する多くのWebサイト。 攻撃者は他のユーザーのCookieを簡単に傍受し、それぞれのWebサイトでそれらを使用できます。

クロスサイトスクリプティング:Cookieはサーバーとクライアント間でのみ交換され、第三者に送信される必要があります。

HTTPSセッションのみを使用してCookieの送信を保証するには、CookieにSecure属性が必要です。

次のタイプのクロスサイトスクリプティングは、通常、ユーザーがHTMLコンテンツを含むメッセージを送信できるサイトで使用されます。 適切なPHP / JavaScriptコードをメッセージに挿入すると、攻撃者は他のユーザーからCookieを受信できます。

これらの攻撃は、HttpOnlyフラグを設定することで防止できます。これにより、クライアント側のスクリプトがCookieにアクセスできなくなります。 ただし、Web開発者は、Webサイトの開発段階でクロスサイトスクリプティングに対する保護を提供する必要があります。

Cookieの置換

Cookieの置換:攻撃者は偽のCookieをサーバーに送信し、サーバーから以前に受信した正当なCookieを変更する可能性があります。

理論的には、Cookieは変更せずに保存してサーバーに送り返す必要がありますが、攻撃者は送信前に内容を変更する可能性があります。 たとえば、Cookieには、ユーザーが購入に対して支払う必要がある合計金額が含まれる場合があります。 この値を変更することにより、攻撃者は指定された金額未満を支払うことができます。 クッキーの内容を変更するプロセスは呼ばれます クッキーの置換.

そのような攻撃から保護するために、ほとんどのWebサイトはセッション識別子をCookieにのみ保存します。これは、セッションを決定するために使用されるランダムに生成された数字または文字セットです。 この場合、Cookieの置換ははるかに困難です。

クロスサイトCookie

攻撃者はブラウザのバグを使用して、偽のCookieをサーバーに送信します。

各サイトには独自のCookieが必要であり、example.comは別のexample.orgサイトのCookieを変更または設定しないでください。 Webブラウザーの脆弱性により、悪意のあるサイトがこのルールに違反する可能性があります。 これはCookieの送信に似ていますが、ここでは攻撃者はサイトではなく、脆弱なブラウザでユーザーを攻撃します。 これらの攻撃は、セッション識別子を標的とする場合があります。

クライアントとサーバー間の不安定性

Cookieは、クライアントとサーバー間で競合を引き起こす可能性があります。 ユーザーがCookieを受信し、ブラウザーの[戻る]ボタンをクリックした場合、ブラウザーの状態はCookieを受信した時点とは異なります。 たとえば、Cookieの使用に基づいて買い物かごを備えた電子ストアを利用します。ユーザーは買い物を買い物かごに追加し、[戻る]ボタンをクリックしますが、購入は買い物かごに残りますが、購入をキャンセルしたい場合があります。 これにより、混乱やエラーが発生する可能性があります。 Web開発者はこれを念頭に置き、そのような状況に対処するためのアクションを実行する必要があります。

クッキーの有効期限

永続的なCookieは、保存期間が長いため専門家から批判されています。これにより、Webサイトはユーザーを追跡し、長期にわたってプロファイルを作成できます。 盗まれた永続的なCookieはかなりの期間使用される可能性があるため、セキュリティの問題もここで対処されます。

さらに、ユーザー認証後に起動できる正しく作成された悪意のあるプログラムは、セッションCookieを攻撃者のコンピューターに転送できます。これにより、最初の近似として、ユーザー名とパスワードを任意の時間入力せずに保護サイトにアクセスできます。

クッキーの代替

Cookieが使用される一部の操作は、他のメカニズムを使用して実装できます。 ただし、これらの代替方法には欠点があり、実際にはCookieが望ましい場合があります。 これらの代替手段のほとんどでは、Cookieよりも信頼性の低い方法ではありますが、ユーザーを追跡できます。 その結果、Cookieがブラウザによって無効にされているか、サーバーによって設定されていない場合でも、プライバシーは危険にさらされます。

IPアドレス

ユーザーを追跡するこの信頼性の低い方法は、ページを閲覧しているコンピューターのIPアドレスを保存することに基づいています。 この手法は、ページを読み込むためにクライアントのIPアドレスを知る必要があるWorld Wide Webの登場以来利用可能です。 この情報は、Cookieが使用されているかどうかに関係なく、サーバーに保存できます。

それでも、この方法はCookieよりも信頼性が低くなります。コンピューターとプロキシは複数のユーザー間で共有でき、1台のコンピューターが異なるセッションで異なるIPアドレスを使用できるためです(ほとんどの場合、これはダイヤルアップ接続、つまり

この点で、クエリ文字列とCookieは非常に似ています。これらはブラウザから返されるサーバー情報の断片です。 ただし、いくつかの違いがあります。クエリ文字列はURLの一部であるため、このURLを再利用すると同じ情報がサーバーに送信されます。 たとえば、ユーザーのオプションがURLのクエリ文字列でエンコードされ、ユーザーがこのURLを別のユーザーに送信する場合、これらのオプションは他のユーザーにも適用されます。

さらに、ユーザーが同じページに繰り返しアクセスした場合でも、クエリ文字列が変更されないという保証はありません。 たとえば、サイトの内部ページと外部検索エンジンからアクセスする場合、Cookieが同じ場合はクエリ文字列が異なります。

クエリ文字列のもう1つの欠点は、セキュリティ上の懸念です。クエリ文字列にセッションIDを格納すると、攻撃が簡単になります。 Cookieで識別子を渡す方が安全です。

非表示のフォームフィールド

サーバー側プログラムを使用してセッションを追跡する1つの方法は、非表示フィールドを持つWebフォームを使用することです。 このメソッドはURLクエリ文字列に非常に似ており、ほぼ同じ長所と短所があります。また、HTTP GETメソッドを使用してフォームパラメーターが送信される場合、フィールドは実際にはブラウザーがサーバーに送信するURLの一部になります。 ただし、ほとんどのフォームはHTTP POSTによって処理されます。HTTPPOSTでは、情報はURLの一部でもクッキーでもありません。

このアプローチは、トラッキングの問題に2つの利点を提供します。1つは、URLではなくHTMLコードとPOSTに情報を挿入することです。つまり、平均的なユーザーは単に気付かないことを意味し、2つ目は、セッション情報がURLコピーでコピーされないことです たとえば、ユーザーがリンクをメールで送信した場合など)。 この方法の欠点は、セッション情報がHTMLコードに含まれているため、要求されるたびにWebページを生成する必要があるため、Webサーバーの負荷が増大することです。

HTTP認証

HTTPプロトコルには基本認証と暗号化が含まれており、ユーザーが正しいユーザー名とパスワードを入力した場合にのみページにアクセスできます。 サーバーがこれを要求すると、ブラウザーはユーザーに連絡し、必要なデータを受信すると、ユーザーがそれらを再入力することなく、保存して使用して他のページにアクセスします。 ユーザーの観点から見ると、Cookieを使用した場合と同じ効果があります。ユーザー名とパスワードが必要なのは一度だけで、その後ユーザーはサイトにアクセスできます。 基本認証では、ユーザー名とパスワードの組み合わせが、暗号化されていない形式の各ブラウザー要求とともにサーバーに送信されます。 これは、誰かがトラフィックを傍受した場合、この情報を受信し、後で使用できることを意味します。 暗号化認証では、ユーザー名とパスワードはサーバーによって作成されたランダムなキーで暗号化されます。

クライアント側で保存する

一部のWebブラウザーでは、後で取得できるようにページで情報をローカルに保存できます。 たとえば、Internet Explorerは、情報を履歴、選択、XMLストアに保存することをサポートしており、Webページをディスクに直接保存することもできます。

Webページで使用されるJavaScriptファイルをキャッシュするブラウザーでは、わずかに異なるメカニズムが使用されます。 たとえば、ページにリンクが含まれる場合があります