Nicht für alle: So verwalten Sie den Zugriff auf Dateien und Anwendungen auf Android. So verbieten Sie Android-Anwendungen, um unnötige Aktionen auszuführen

In Android ein ziemlich flexibles System von Berechtigungen: Bei der Installation der Anwendung fordert die Anwendung den Zugriff auf das von Ihnen benötigte Gerät auf. True, zu diesem Zeitpunkt hat der Benutzer nur zwei Maßnahmenmöglichkeiten: Vereinbaren Sie mit den Bedingungen und installieren Sie die Anwendung oder installieren Sie die Anwendung oder nicht installieren. In Zukunft können Anwendungen verboten sein, um Benachrichtigungen anzuzeigen, wenn sie von dieser Funktion missbraucht werden, und auf diesen Standardfunktionen führen Berechtigungen aus. Nur nicht standardmäßig bleibt.

Für flexiblere Konfigurationsberechtigungen können Sie ein ausgeblendetes Gerät verwenden android-Funktion. Anneigungen genannt. Zugriff auf IT-Übungen mit der Anwendung desselben Namen von Google Play.. Es ist kompatibel mit Geräten auf Android 4.3 und 4.4, der Root-Zugriff ist nicht erforderlich. In der Tat ist es nur eine Verknüpfung, die die Auflösungseinstellungen öffnet.

APOPS zeigt eine Liste aller installierte Anwendungen und die ihnen zur Verfügung gestellten Berechtigungen. Falls gewünscht, kann eine der Berechtigungen zurückgezogen werden: Klicken Sie dazu auf den Schalter, sodass er in die AUS-Position wechselt und grau wurde.

Warum yandex.disc ist so viele zulässt, dass er immer noch nicht verwendet? Ausschalten. Aber noch schlimmer, wenn Anwendungen Berechtigungen verwenden, die sie nicht benötigen: Der Ort wird bestimmt, der Zwischenablage las die Kontaktliste und dergleichen. Es verbraucht die Prozessorzeit und beeinträchtigt die Zeit negativ autonome Arbeit. Geräte. Ausschalten.

Unglücklicherweise wissen Appops nicht, wie Sie Anträge verbieten sollen, das Internet nutzen zu können. Dazu können Sie Antivirus mit einer Firewall als Option - kostenlos avast installieren.

In den Avast-Firewall-Einstellungen! Geben Sie an, welche Anwendungen verwendet werden dürfen internet Wi-Fi, 3G und GPRS, alle anderen Verbindungen werden verboten.

Avast Firewall erfordert Root-Zugriff auf dateisystemDie Geräte können beispielsweise verwendet werden, beispielsweise die "Firewall ohne Wurzelrechte" oder. Sie arbeiten nach einem Prinzip: Erstellen Sie eine VPN-Verbindung, und wenn Sie versuchen, das Internet zu kontaktieren, fragen Sie den Benutzer, wenn Sie dies tun können. Bei den Einstellungen der Firewall-Regeln kann jede Anwendung Zugriff auf das Netzwerk ergreifen. Geschichte etablierte Verbindungen Falsch im Protokoll.

Standardmäßig arbeiten alle Android-Anwendungen in der Sandbox - isolierte Umgebung. Wenn sie auf Daten außerhalb der Sandboxen zugreifen möchten, ändern Sie sie oder löschen Sie sie, dann müssen sie die Zustimmung des Systems erhalten.

Die Behörde ist in mehrere Kategorien unterteilt, aber ich werde nur über zwei davon erzählen: normal und gefährlich. Bei normalen Berechtigungen, z. B. Internetzugang, Anlegen eines Symbols, Verbinden Sie das Symbol über Bluetooth usw., ist die Zustimmung des Benutzers erforderlich.

Wenn die Anwendung eine "gefährliche" Erlaubnis erfordert, fordert das System der Zustimmung des Benutzers an. Warum sind einige Kräfte gefährlich angesehen? In welchen Fällen ist es besser, den Zugriff zu verbieten?

Gefährliche Berechtigungen für Anwendungen

Die Kategorie "GEFAHR" kann neun Autoritätsbedingungen enthalten. Anwendungen, die sie irgendwie beeinflussen müssen privatleben oder Benutzersicherheit. Jede Gruppe hat solche Befugnisse, dass jede Anwendung erforderlich ist.

Wenn der Benutzer alle Berechtigungen genehmigt, erhält die Anwendung alle Berechtigungen aus dieser Gruppe automatisch, ohne zusätzliche Bestätigung. Wenn beispielsweise die Anwendung die Berechtigung zum Lesen von SMS-Nachrichten empfängt, kann es beispielsweise SMS-Nachrichten senden, MMS-Nachrichten anzeigen und andere Schritte ausführen, die sich auf diese Gruppe beziehen.

Der Kalender

Fähigkeiten:

- Ereignisse anzeigen, die im Kalender gespeichert sind (Read_Calendar).

- Alte Ereignisse bearbeiten und neu erstellen (WRITE_CALENDAR).

Achtung: Wenn Sie den Kalender aktiv verwenden, prüft die Anwendung Ihre Alltagsroutine und vielleicht übermittelt diese Informationen Dritte. Darüber hinaus kann die Anwendung aufgrund eines Fehlers ein wichtiges Treffen aus dem Kalender entfernen.

Kamera

Fähigkeiten:

Achtung: Die Anwendung wird wissen, wo Sie sich jederzeit befinden. Vielleicht geben Sie beispielsweise die Räuber, wenn Sie nicht zu Hause sind.

Mikrofon

Fähigkeiten:

- Aufnahme von Ton aus dem Mikrofon (Record_Audio).

Achtung: Die Anwendung kann alles aufzeichnen, was neben dem Telefon passiert. Alle Gespräche. Nicht nur, wenn Sie am Telefon sprechen, sondern auch den ganzen Tag.

Telefon

Fähigkeiten:

- Das Lesen von Informationen zum Telefon (Read_Phone_state) ermöglicht das Programm, das Telefonnummer der Telefonnummer herauszufinden mobilfunknetz, Zustand der aktuellen Verbindungen usw.

- Call_phone.

- Anrufliste anzeigen (read_call_log).

- Anrufliste ändern (write_call_log).

- Hinzufügen eines E-Mail-Anrufbeantworters (ADD_VOICEMAIL).

- Verwenden von VoIP (use_sip).

- Process_out gout_calls (cocess_out gout_calls) gibt einen Anwendungszugriff auf Informationen, die anrufen, und ermöglicht es Ihnen, es in eine andere Nummer umzuleiten.

Gefahr: Wenn Sie die mit dem Telefon verbundene Behörde übergeben, bieten Sie Anträge auf fast alle Aktionen, die sich auf die Sprachkommunikation beziehen. Die Anwendung wird wissen, wann und an wen Sie anrufen, und können sich anrufen, einschließlich kostenpflichtiger Nummern auf Ihren Aufwand.

Körpersensoren.

Fähigkeiten:

- (Body_Sensors) - Diese Rechte bieten Zugang zu Daten, die mit den von einigen Sensoren gesammelten Daten zusammenhängen, wie beispielsweise ein Herzrhythmussensor.

Achtung: Wenn Sie Zubehör mit Körpersensoren verwenden (zusätzlich zu den in das Telefon eingebauten Bewegungssensoren), empfängt diese Anwendung Daten auf dem, was mit Ihrem Körper passiert.

SMS.

Fähigkeiten:

- SMS-Nachrichten senden (send_sms).

- Ansicht gespeicherte Nachrichten (SMS Read_sms).

- Erhalten Sie SMS-Nachrichten (empfangene_sms).

- WAP-Push-Nachrichten erhalten (empfangene_wap_push).

- Empfangene eingehende MMS-Nachrichten (empfangen_mms).

Gefahr: Ermöglicht das Antrag, eingehende SMS-Nachrichten eingehende SMS zu empfangen und zu lesen und sie zu senden (natürlich auf Ihrem Konto).

Speichergerät

Fähigkeiten:

- SD-Karte oder andere Speichermedien lesen (read_external_storage).

- Speichern von Datensätzen im Speicher oder auf der SD-Karte (write_external_storage).

Achtung: Die Anwendung kann alle auf Ihrem Telefon gespeicherten Dateien lesen, ändern oder löschen.

So konfigurieren Sie Berechtigungen für Anwendungen

Wenn die von der Anwendung angeforderten Berechtigungen für Sie misstrauisch erscheinen, etablieren Sie sie nicht - zumindest stimmen Sie ihnen nicht zu.

In jedem Fall sollte die Bereitstellung der Autorität gründlich durchdacht werden. Wenn Sie beispielsweise eine Art Spiel- oder Fotobearbeitungstool, versuchen, auf Ihren aktuellen Speicherort zuzugreifen, sieht es aus wie ein Land aus. Inzwischen benötigen Karten und Navigatoren wirklich GPS-Daten - aber sie müssen jedoch nicht auf die Kontaktliste oder SMS zugreifen.

In Android 6 und einer späteren Version bitten Benutzer Benutzer über Erlaubnis, wenn eine der gefährlichen Rechte erforderlich ist. Wenn Sie ihnen nicht zur Verfügung stellen möchten, können Sie die Anfrage immer ablehnen. Wenn die Anwendung diese Auflösung wirklich benötigt, wird natürlich eine Fehlermeldung angezeigt und funktioniert nicht ordnungsgemäß.

Sie können auch die Liste der bereitgestellten Berechtigungen überprüfen und für jede Anwendung ändern. Wählen Sie dazu aus die Einstellungen→ Anwendungen(Je nach Android-Version können diese und andere Menüelemente möglicherweise unterschiedliche Namen haben).

Jetzt haben Sie zwei Möglichkeiten, sich zu wählen. Sie können alle von Anwendungen bereitgestellten Berechtigungen überprüfen. Klicken Sie dazu auf den Namen der Anwendung und wählen Sie aus Berechtigungen.

Eine andere Möglichkeit besteht darin, eine Liste aller bereits verlangten Anwendungen anzuzeigen, die bereits eine der gefährlichen Rechte benötigen. Eine gute Idee wird beispielsweise prüfen, welche Anwendungen Zugriff auf die Liste der Kontakte wünschen und die Berechtigungen im Zweifelsfall stornieren. Klicken Sie dazu auf Antrag auf Setup.(Getriebe-Symbol in der oberen rechten Ecke) und wählen Sie Element aus Anwendungsberechtigungen..

Besondere Berechtigungen für Anwendungen

Neben gefährlichen Genehmigungen kann der Antrag auch erfordern besondere Genehmigungen. Seien Sie in diesem Fall vorsichtig: Troyans kommen oft so oft.

Verfügbarkeit

Diese Erlaubnis vereinfacht die Arbeit mit Anwendungen und Geräten an Menschen mit Visions- und Hörproblemen. Diese Funktionen können schädliche Programme missbrauchen.

Nach Erhalt solcher Zugriffsgenehmigungen können TROJAN-Programme Daten von Anwendungen abrufen (einschließlich Eingabe von Text - Kennwörter). Darüber hinaus kann Malware Anwendungen in erwerben google Store. Abspielen.

Standard-App für die Kommunikation

Bank Trojaner wollen sein standardanwendungen Für die SMS-Verarbeitung, denn auf diese Weise können sie auf diese Weise SMS-Nachrichten lesen und diese verbergen - auch später android-Versionen..

Zum Beispiel können TROJAN-Programme diese Funktion verwenden, um Kennwörter abzufangen, die von Banken in SMS-Nachrichten übertragen werden, und die schädlichen Operationen ohne das Wissen des Benutzers bestätigen (Denken Sie daran, dass sie SMS-Nachrichten ausblenden können).

Immer von oben

Das Recht auf Überlagerung des Fensters über andere Anwendungen ermöglicht Trojaner, Phishing-Windows anstelle der ursprünglichen Anwendungsschnittstelle anzuzeigen (in der Regel auf mobile Bankanwendungen oder soziale Netzwerke).

Das Opfer glaubt, dass das Kennwort in Form einer echten Anwendung einführt, aber in der Tat, aber in einem falschen Fenster, das einen Trojaner eröffnet, und vertrauliche Daten wandern zu Kriminellen.

Geräteadministratorrechte

Mit diesen Berechtigungen können Benutzer das Kennwort ändern, die Kamera blockieren oder alle Daten vom Gerät löschen. Schädliche Programme versuchen oft, solche Rechte zu erhalten, weil sie schwer zu entfernen sind.

Wurzelrechte

Dies ist die gefährlichste Erlaubnis. Default android-System. Gibt ihnen niemals Anwendungen an, aber einige Trojaner können jedoch die Systemanfälligkeiten verwenden, um Root-Rechte zu erhalten. Dann werden alle restlichen Schutz nutzlos - schädliches Programm Es kann Wurzelrechte verwenden, um alles auszuführen, egal welche Kräfte genehmigt oder abgelehnt wurden.

Es ist erwähnenswert, dass sogar neues System Genehmigungen (in Android 6 und höher) schützt nicht vollständig von schädlichen Programmen. Zum Beispiel infiziert Trojan-Gugi wiederholt das Opfer, anwesend (vor dem Erhalt des Ergebnisses) Berechtigung, Änderungen an der Schnittstelle vorzunehmen. Letztendlich überlappt die böswillige Anwendung alle anderen Anwendungen, bis er die erforderlichen Berechtigungen empfängt.

Jedes Mal, wenn wir eine neue App auf Android herstellen, fordert es unsere Zustimmung zur Erlaubnis für bestimmte Aktionen an. Am häufigsten achtet niemand auf diese Liste der Genehmigungen. Wir stimmen überein und setzen die Installation fort, während wir darauf gezählt werden, dass die Anwendung überprüft wird und der Schaden nicht angewendet werden kann. In diesem Artikel werden wir Ihnen sagen, was Anwendungen auf Android ermöglicht und wie sie verwaltet werden sollen.

Was ist die Erlaubnis von Anwendungen auf Android?

Anwendungen auf Android können Zugriff auf Hardware- und Softwareressourcen des Systems haben. Zum Beispiel Zugriff auf Location Tracking, Camera und Sound-Aufzeichnung, Anrufe, Zahlungen und so weiter.

Während der Installation der Anwendung sehen wir eine Liste der Berechtigungen, die es benötigen. Ohne unsere Zustimmung zur Bereinigung dieser Genehmigungen wird keine Bewerbung eingerichtet.

Sie können auch Anwendungsberechtigungen für Android sofort anzeigen, bevor Sie sie installieren:

- Öffnen Sie die Anwendungsseite in Google Play

- Blättern Sie zur niedrigsten Seite

- Klicken Sie auf "Berechtigungen anzeigen"

Mit der Angst lohnt es sich, die Anwendungen zu behandeln, die Berechtigungen für uncharakteristische Maßnahmen für sie anfordern. Wenn beispielsweise eine Anwendung zum Einschalten der Taschenlampe den Zugriff auf das Internet auffordert, und versucht, Ihre Nachrichten zu lesen. Es ist erwähnenswert, dass der Zugriff auf das Internet in vielen Fällen ausschließlich zum Herunterladen in die Werbeanwendung erforderlich ist. Daher können Sie im Falle eines Antrags für eine Flash-Leiste auch den Zugriff verbieten.

Anwendungsberechtigungsmanagement.

Anwendungsberechtigungen Die Verwaltung des Anwendungsberechtigungen ist mit der Ausgabeversion von Android 4.3 möglich geworden, wobei das APP OPS-Dienstprogramm dem System hinzugefügt wurde. Aber durch die Einstellungen wurde der Zugang zu ihm geschlossen, da es ausschließlich für Entwickler gedacht war.

Beginnend von Android 5.0, um Zugriff auf das Berechtigungsmanagement für regelmäßiger Benutzer Es wurde noch schwieriger, aber bereits in Android 6 haben die Entwickler die Möglichkeit gegeben, jede Anwendungsberechtigung über die Geräteeinstellungen zu steuern.

Anwendungsberechtigungen für Android 4.3-4.4

Wenn Sie ein Smartphone mit der Version von Android 4.3-4.4 haben, hilft Ihnen das APPOPS-Dienstprogramm, auf die Verwaltungsberechtigungen zuzugreifen.

Das Verfahren für solche:

- Offene Appops.

- Finden Sie in der Liste brauche app. und klicken Sie darauf

- Entfernen Sie das Häkchen neben den Rechten, die Sie verbieten möchten

Anwendungsberechtigungen für Android 5.0-5.1

Wenn Sie haben Richtigea (Sie können die Berechtigungen aller Anwendungen, System- und Drittanbieter verwalten):

- Wählen Sie den Root-Betriebsmodus aus

- Klicken Sie auf "Prüfen"

- Wir bieten die Anwendung der richtigen Superuser

- Klicken Sie auf "Made"

Wenn Sie keine Root-Rechte haben (Sie können nur Anwendungsberechtigungen von Drittanbietern verwalten):

- Wählen Sie den Betriebsmodus-Privileg-Modus aus

- Laden Sie das Shizuku Manager-Dienstprogramm herunter und öffnen Sie ihn

- Klicken Sie auf die Liste der autorisierten Anwendungen und aktivieren Sie die App Ops - Berechtigungsleiter

- Gehen Sie zu App Ops - Berechtigungsleiter und klicken Sie auf "Made"

Danach können Sie im OPS-Berechtigungsmanager die Berechtigungseinstellungen für eine bestimmte Anwendung nach Ihrem Ermessen konfigurieren.

Und wie steuern Sie die Berechtigungen von Anwendungen auf Android? Schreiben Sie Ihre Optionen in Kommentare.

Antworten auf Fragen

Nach dem Einrichten von Berechtigungen in der Anwendung gab es ein Fehler, was zu tun ist?

Dies kann auftreten, wenn der Antrag unter mehr geschrieben wird alte Version Android als auf Ihrem Gerät. Wenn in der Anwendung ein Fehler aufgetreten ist, gehen Sie zu dem Berechtigungsmanagement und schalten Sie die ausgeschaltete Auflösung ein. Danach funktioniert die Anwendung im Normalmodus.

Anwendungsgenehmigungen sind ein bestimmter Satz von Regeln, mit denen das System ausgeführt werden kann: Zum Zeitpunkt des Starts oder Durchführens einer bestimmten Aktion kann die Anwendung Ihre Erlaubnis anfordern, z. B. Zugriff auf Kontakte, Kamera, Ihren Standort und andere Funktionen von Geräte. Bis zum ersten Start sind die Rechte der Anwendung auf den Zugriff auf grundlegende Funktionen und Abschnitte des Android-Systems begrenzt, sie können jedoch für die ordnungsgemäße Funktion erforderlich sein.

Gefährliche Berechtigungen, denen Sie aussehen sollten

Diese Gruppe umfasst diese Berechtigungen, mit denen Sie auf persönliche Informationen zugreifen können.- Der Kalender - Ereignisse anzeigen, ändern Sie die aktuellen Ereignisse, die bereits dem Kalender hinzugefügt wurden, und erstellen Sie neue. Eine solche Erlaubnis kann für diejenigen gefährlich sein, die oft den Kalender nutzen, ihre Handlungen plant, um buchstäblich jede Minute zu malen. Wenn Angreifer Zugriff auf Ihren Standort haben, wissen Sie selbst, was er enden kann.

- Kontakte - Lesen, Anzeigen, Bearbeiten, Hinzufügen neuer Kontakte und voller Zugriff in die Kontoliste. Sicherlich erhielten viele von uns durch SMS oder Messengers ärgerliche Spam von bestimmten Unternehmen. Der Zugang zu den Kontakten sollte nur auf bewährte Anwendungen gegeben werden, andernfalls ist Ihr Zimmer möglicherweise nicht in diesen Händen, leider den Betrüger zu viel, und es ist unmöglich, den Spam loszuwerden.

- Kamera - Verwendung, ohne vorherige Bestätigung des Benutzers. Mit der Erlaubnis an die Kamera Ihres Geräts können die Anwendung jederzeit Fotos und Video aufnehmen, ohne dass Sie darüber informiert werden.

- Mikrofon - Tonaufnahme. Voller Post telefongespräche, dauerhafte Aktivität des Mikrofons, der Aufzeichnungen aller, der ohne vorherige Ankündigung des Benutzers passiert.

- SMS. - Lesen, Senden, Bearbeiten, Umleitungsnachricht. Sicherlich eine der gefährlichsten Berechtigungen, die eine Nachricht ohne Ihr Wissen an eine der Zahlen senden und dadurch das bezahlte Abonnement aktivieren kann.

- Erinnerung - Lesen / Schreiben von und in Erinnerung. Mit dieser Auflösung können Sie die Anwendung, um die Dateien auf Ihrem Gerät anzuzeigen, sie zu löschen, kopieren, überschreiben und vieles mehr.

So konfigurieren Sie die Anwendungsberechtigungen

Wie Sie bereits von der oben aufgeführten Liste verstanden haben, sind nicht alle Genehmigungen gleich nützlich, viele können dem Benutzer schaden. Natürlich gibt es ziemlich normale Berechtigungen, zum Beispiel Zugriff auf das Internet, die sich mit Bluetooth anschließen, Verknüpfungen und vieles mehr erstellen. Sie werden automatisch ausgeführt und benötigen keine Aktionen des Benutzers. Nachfolgend finden Sie eine Reihe von Anweisungen, mit denen Sie Berechtigungen konfigurieren können verschiedene Versionen Android-Betriebssystem.Android 4.3.

Um Berechtigungen in dieser Version des Betriebssystems zu verwalten, benötigen Sie das AppOPs-Programm.- Laden, installieren, installieren und ausführen.

- Gehen Sie zur Anwendungsregisterkarte (Apps), FIND das notwendige Programm Oder das Spiel und klicken Sie darauf.

- Installieren Sie die Kontrollkästchen aus den Berechtigungen, die Sie benötigen.

Android 5.0.

Für Smartphones und Tablets läuft betriebsversion. Android 5.0 Um Berechtigungen zu verwalten, müssen Sie die Programm-App Ops - Berechtigungsleiter verwenden. Mit dem Programm können Sie Berechtigungen als verwalten systemanwendungen (Root-Rechte sind erforderlich) und vom Benutzer, der vom Benutzer während der Verwendung des Geräts installiert ist. Ohne Wurzelrechte an Android 5.0-5.1 dieses ProgrammLeider funktioniert es nicht, auch der übliche Modus.Android 6, 7, 8

In den neuen Versionen von Android-Genehmigungen zu Anwendungen werden in diesem Moment in diesem Moment ausgegeben, als das Spiel / das Programm erforderlich ist. Sie können erfahren, welcher Zugang erforderlich ist, und danach ist es notwendig, eine richtige Entscheidung zu treffen.Alles andere, die Liste der installierten Berechtigungen für eine bestimmte Anwendung kann immer in den Menüpunkt Sondereinstellungen geändert und konfiguriert werden.

Vor kurzem gab es eine offizielle Version des Betriebssystems. Besitzer der Nexus Line-Geräte sowie Geräte android-Programme Man kann schon. In Android 6.0-Marshmallow, einschließlich Anwendungsberechtigungen, erschienen viele neue Funktionen. Wie Sie mit ihnen umgehen, haben wir uns entschieden, in diesem Artikel mitzuteilen.

Nun, wenn Sie neue Anwendungen installieren operationssystem Bittet den Benutzer, der Privilegien, das Programm zu geben. Darüber hinaus werden die Hauptanforderungen angezeigt. antrag von Drittanbietern. Wenn zum Beispiel die Installation solche Privilegien wie das Verwenden des Internet- und Geo-Standortdaten bitten, oder sogar die Systemeinstellungen ändern. Falls gewünscht, kann das Programm überhaupt keine Privilegien geben. Dies ist relevant, wenn der Benutzer über die guten Absichten der Anwendung nicht sicher ist.

Programme, die bereits installiert wurden, bevor das Update auf Android 6.0 MARHMALOW bereits installiert wurden, haben ihre Privilegien bereits erhalten und fordern sie nur mit dem nächsten Update an. Um die Rechte bereits zu sehen installierte Programme Sie müssen einer einfachen Anweisung folgen:

1. Gehen Sie zum Einstellungsmenü über den oberen "Vorhang" oder über das Anwendungsmenü.

2. Gehen Sie zur Registerkarte "Anwendungen".

3. Tippen Sie auf das Symbol zusätzliche Einstellungen in der oberen rechten Ecke.

4.

Gehen Sie zum Abschnitt "Anwendungsberechtigungen".

5. Bevor Sie eine Liste aller möglichen Rechte erhalten, die Anwendungen erhalten können.Wenn Sie zum Abschnitt eines jeden Privilegs gehen, öffnen Sie eine Liste aller Anwendungen mit Ziffern nach rechts. Der inklusive Toggleer bedeutet, dass der Antrag Zugriff auf den Zugriff auf AUS-Zugriff hat. Traktiffrings können umgeschaltet werden. So können Sie die Rechte an Anwendungen auswählen oder angeben. Ich wünsche kein Programm, um GPS zu genießen - ziehen Sie den Switch in den entsprechenden Abschnitt.

Die Verwaltung der Anwendungsrechte in Android 6.0 Marshmallow beinhaltet die Anzeige von Programmen, die die Einstellungen ändern können.

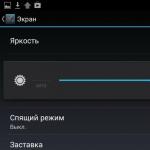

Im Abschnitt Erweiterte Anwendungseinstellungen gibt es einen Abschnitt "Systemeinstellungen ändern". Es ist darin zu finden, dass Anwendungen Zugriff auf die Änderung der Systemparameter haben, beispielsweise können verschiedene Geolocation-Dienste die Genauigkeit des GPS-Betriebs ändern. Darüber hinaus Zugang zu systemeinstellungen Ermöglicht das, den Großteil der Gerätedaten zu lesen. In diesem Abschnitt können Sie nach verdächtigen Anwendungen suchen, die Zugriff auf die Systemeinstellungen haben. Viel Malware arbeitet mit solchen Berechtigungen.