Linux-Server zur Auswahl. Linux-Distributionen für Server. Die besten Linux-Betriebssysteme für Server.

Die erste Bekanntschaft mit einem neuen System beginnt mit seiner Installation. Trotz der Tatsache, dass dieses Thema ziemlich geschlagen ist und nicht einfach nur faul geschrieben wurde, ohne eine Beschreibung des Installationsprozesses, wird unser Zyklus für Anfänger unvollständig sein. Wir werden versuchen, nicht nur zu sagen, wie man das System einsetzt, sondern auch, warum wir diese oder andere Einstellungen wählen und was sie beeinflussen. Wir werden auch die Installation der Server-Version von Ubuntu in Betracht ziehen, da unser Zyklus für unerfahrene Administratoren gedacht ist, so dass sie Wissenslücken beseitigen und bewusst die Wahrnehmung des Rests unserer Materialien erreichen können.

Diese Option verbessert die Leistung, hat jedoch einen Datenintegritätswert im Falle eines unsicheren Neustarts. Um die Änderungen zu überprüfen. Um die Richtigkeit der Arbeit zu überprüfen. Mounte das Remote-Verzeichnis für immer! Fügen Sie am Ende der Datei eine Zeile wie diese hinzu.

Für die Installation auf dem Client gilt dasselbe wie oben. Unter Verwendung dieses Protokolls wird die Dateiübertragung von Ende zu Ende verschlüsselt, wodurch Sie die Dateiübertragung schützen können, ohne gelesen oder abgefangen zu werden. Sie können die Übertragung verschlüsseln, dies erfordert jedoch eine umfangreiche Konfiguration.

Da das Hauptsystem für unsere Lösungen Ubuntu Server ist, werden wir es installieren. Sie können immer eine neue Version von http://www.ubuntu.com/download/server erhalten. Wir empfehlen dringend, nur LTS-Versionen als stabilste und langlebigste Unterstützung zu verwenden. Normale Versionen sind in der Regel ein Testfeld für den Betrieb neuer Technologien und können instabil arbeiten, ganz zu schweigen davon, dass die Supportdauer von 9 Monaten für den Betrieb von Serversystemen absolut inakzeptabel ist.

Ändern Sie den Abhörport 22 auf einen anderen Ihrer Wahl. . Fügen Sie diese Zeilen am Ende der Konfigurationsdatei hinzu. Sie können mit dem Befehl installiert werden. Wiederholen Sie das Gleiche für andere Benutzer. Allgemeine Parameter wurden bereits definiert. Fügen Sie dem vorhandenen Inhalt der Hauptdatei die folgenden Zeilen hinzu.

Konfigurieren von Zonendateien

Die Nomenklatur von Berechtigungsdateien hängt nur von der konfigurierten ab. Er sollte sie leicht erkennen können. Die wichtigsten Konfigurationsparameter für Zonendateien sind. Nach der Erstellung sollten diese Dateien wie folgt bearbeitet werden.

Das erste, was Sie beim Booten vom Installationsmedium sehen werden, ist das Sprachauswahlmenü:

Nicht nur die Sprache, in der der Installer und das System mit Ihnen kommunizieren, hängt von seiner Wahl ab, sondern auch, welche Ländereinstellungen generiert werden. Die Gruppe der Ländereinstellungen beeinflusst nicht nur, wie die Zeichen der nationalen Alphabete angezeigt werden, sondern auch die Arbeit einiger Programme und Dienste, die für regionale Einstellungen wichtig sind, z. B. 1C Server.

Nicht nur die Sprache, in der der Installer und das System mit Ihnen kommunizieren, hängt von seiner Wahl ab, sondern auch, welche Ländereinstellungen generiert werden. Die Gruppe der Ländereinstellungen beeinflusst nicht nur, wie die Zeichen der nationalen Alphabete angezeigt werden, sondern auch die Arbeit einiger Programme und Dienste, die für regionale Einstellungen wichtig sind, z. B. 1C Server.

Vorgänge nach der Einrichtung

Nach dieser Konfiguration müssen Sie zwei wichtige Vorgänge ausführen. Der Server selbst muss ebenfalls als proprietärer Client konfiguriert sein. . Der Serverladebefehl wechselt von einer Verteilung zu einer anderen. Aber das zu befolgende Verfahren unterscheidet sich von einer Verteilung zu einer anderen. Jetzt müssen Sie den Server testen.

Welche Ports sollen geöffnet werden?

Sie müssen angeben, dass dies für ein gut verteiltes Netzwerk spezifisch ist. . Dann teilen Sie es, indem Sie auf die folgenden Schaltflächen klicken. Es ist eine proprietäre Audiokonferenzsoftware im Internet. Geben Sie dann das Super Admin Passwort ein. Sie müssen einen Benutzer erstellen.

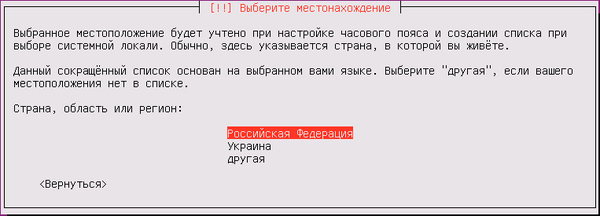

Danach bietet das System, bereits in der Sprache Ihrer Wahl, an, auf die Installation umzuschalten und das Land anzugeben, das es anbietet, basierend auf der gewählten Sprache.

Die automatische Definition des Layouts sollte aufgegeben werden:

Die automatische Definition des Layouts sollte aufgegeben werden:

Und um das notwendige Layout von der Liste zu wählen, genügt es in den meisten Fällen, der Wahl des Systems zuzustimmen:

Und um das notwendige Layout von der Liste zu wählen, genügt es in den meisten Fällen, der Wahl des Systems zuzustimmen:

Wählen Sie ein Passwort für Ihren Benutzernamen. Geben Sie Informationen ein, die sich auf den Server beziehen. Identifizieren Sie sich mit diesem Benutzer und platzieren Sie sich in Ihrem Ordner. Laden Sie das erforderliche Archiv herunter, um den Server zu installieren. Achte auf die Informationen, die du mit Hilfe des obigen Befehls erhältst!

Klicken Sie auf "Verbindungen" und dann auf "Verbinden". Wenn Sie sich anmelden, werden Sie aufgefordert, ein Token anzugeben. Gehen Sie zum Verteilungsserver, der die Steuerkonsole aufnehmen kann, die das Prinzip der freien Software und das Freigeben neuer Versionen des Systems gemäß dem Paketsystem berücksichtigt.

Dann sollten Sie die Tastenkombination angeben, um es zu wechseln. Wir empfehlen ausdrücklich nicht, außer für Ihr persönliches System, etwas anderes als den Standard anzugeben. Alt + Umschalttaste. Da es äußerst unangenehm ist, sich in einem unbekannten System zu befinden, erraten Sie, welche Art von Kombination vom Administrator gewählt wurde, der es installiert hat.

Dann sollten Sie die Tastenkombination angeben, um es zu wechseln. Wir empfehlen ausdrücklich nicht, außer für Ihr persönliches System, etwas anderes als den Standard anzugeben. Alt + Umschalttaste. Da es äußerst unangenehm ist, sich in einem unbekannten System zu befinden, erraten Sie, welche Art von Kombination vom Administrator gewählt wurde, der es installiert hat.

Peripheriegeräte zur Installation geeignet

Nach allen Installationsanweisungen sollte nichts anderes als das Verbinden und Verlassen sein! Beide sind voll ausgereift und stabil, und es gibt keinen besonderen Grund, sich für das eine oder das andere zu entscheiden, außer für ihre spezifischen Bedürfnisse und Erwägungen, je nach der Art der Technologie, die von der einen oder anderen Architektur übernommen wird. Dies ist ein bekanntes Problem, das in der nächsten Version behoben werden muss. Lesen Sie jedoch die Versionshinweise, die sich im Installationspaket befinden.

Bei vielen von ihnen können Sie wählen, ob Sie von einem interaktiven Befehl oder einer "grafischen Oberfläche" installieren möchten. Detaillierte Anweisungen finden Sie in den Release Notes. Dauerhaftes Geschäft ist nicht einfach. Es schaltet sich auch automatisch beim Einschalten des Computers ein. Vor der Authentifizierung der Operation mit dem Server ist es besser zu überprüfen, ob die Servermaschine über das Netzwerk über Clients verfügbar ist.

Im nächsten Schritt versucht das System, die Netzwerkeinstellungen zu erhalten, da die meisten Netzwerke einen DHCP-Server haben. In diesem Stadium konfiguriert das System das Netzwerk und erhält Zugriff auf das Internet.

Im nächsten Schritt versucht das System, die Netzwerkeinstellungen zu erhalten, da die meisten Netzwerke einen DHCP-Server haben. In diesem Stadium konfiguriert das System das Netzwerk und erhält Zugriff auf das Internet.

Wenn die Netzwerkeinstellungen aus irgendeinem Grund nicht automatisch abgerufen werden können, können Sie sie manuell angeben oder diesen Schritt überspringen. Wir, nur für Bildungszwecke, werden den Artikel wählen Überspringen Sie die Netzwerkeinrichtung für jetzt.

Wenn die Netzwerkeinstellungen aus irgendeinem Grund nicht automatisch abgerufen werden können, können Sie sie manuell angeben oder diesen Schritt überspringen. Wir, nur für Bildungszwecke, werden den Artikel wählen Überspringen Sie die Netzwerkeinrichtung für jetzt.

Stellen Sie sicher, dass der Server ausgeführt wird.

Wenn Sie die Adressen kennen, die anders sein sollten, können Sie sie direkt verwenden. Nachdem Sie bestätigt haben, dass der Serverserver für den Client verfügbar ist, können Sie mit dem nächsten Schritt fortfahren. Als Service oder Anwendung. Es wird empfohlen, den Dienst standardmäßig zu verwenden.

Die folgenden Abschnitte zeigen, wie Sie die Arbeit in jedem dieser Fälle verwalten. Dies ist der Controller-Prozess. Es wird eine Instanz dieses Prozesses für jede offene Netzwerkverbindung zum Server geben. Diese Schritte sind in der Hilfe hier und hier beschrieben.

- Wenn das Symbol grün und grau ist, wird es vom Keeper gesteuert.

- Wenn das Symbol gelb und schwarz ist, funktioniert es alleine.

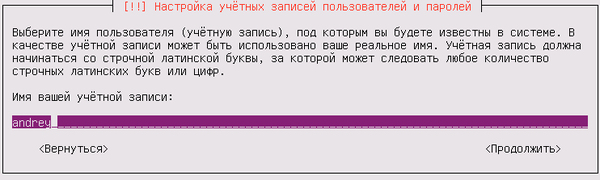

Danach müssen Sie den Systemnamen und den Benutzernamen angeben. Es sollte daran erinnert werden, dass in Ubuntu-Konto wurzel deaktiviert ist und der Benutzer, der zu diesem Zeitpunkt erstellt wurde, berechtigt ist, seine Rechte für den Superuser mit dem Befehl zu aktualisieren sudo. Siehe unseren Artikel für weitere Details: Vergessen Sie auch nicht, dass Linux ein System ist, bei dem die Groß- / Kleinschreibung beachtet wird. Daher wird die Regel des guten Tons darin bestehen, auch in Benutzernamen nur Kleinbuchstaben zu verwenden.

Danach müssen Sie den Systemnamen und den Benutzernamen angeben. Es sollte daran erinnert werden, dass in Ubuntu-Konto wurzel deaktiviert ist und der Benutzer, der zu diesem Zeitpunkt erstellt wurde, berechtigt ist, seine Rechte für den Superuser mit dem Befehl zu aktualisieren sudo. Siehe unseren Artikel für weitere Details: Vergessen Sie auch nicht, dass Linux ein System ist, bei dem die Groß- / Kleinschreibung beachtet wird. Daher wird die Regel des guten Tons darin bestehen, auch in Benutzernamen nur Kleinbuchstaben zu verwenden.

In einigen Betriebssystemen müssen Sie sogar den Computer neu starten. Sie können den Server stoppen, indem Sie mit der rechten Maustaste auf das Symbol auf dem Panel klicken und die entsprechende Option aus dem Menü auswählen. Das Herunterfahren über das Bedienfeldsymbol beendet den ersten Prozess und wartet auf Verbindungsanforderungen. Andere Prozesse (falls vorhanden) funktionieren weiterhin normal, bis jeder Client die Verbindung zur Datenbank beendet.

Installieren Sie nur den Client

Sobald der Zuhörer gestoppt ist, können sich andere natürlich verbinden. In diesem Handbuch werden einige nützliche Dienstprogramme angezeigt. Um etwas anderes zu tun, ist nur eine Client-Installation erforderlich. Aber zuerst müssen Sie auf Folgendes achten. Ihr Passwort sollte nur einigen vertrauenswürdigen Administratoren bekannt sein. Daher müssen Sie diesen Superuser nicht zum Erstellen und Füllen von regulären Datenbanken verwenden. Erstellen Sie stattdessen permanente Benutzer der Datenbank und stellen Sie diesen Endbenutzern die neuesten regulären Namen und Kennwörter zur Verfügung. Wer Zugang zu einem Brief hat, kann ihn beschädigen oder sogar vollständig zerstören. Benutzer haben keine solche Notwendigkeit und sollten nicht verfügbar sein, auch nicht zum Lesen. Sie können auf jedes Objekt in der Datenbank nur durch Anfragen an den Server zugreifen, und der Server garantiert, dass solche Anfragen die entsprechende Berechtigung haben, darauf zuzugreifen, andernfalls lehnen sie sie ab. In diesem Betriebsmodus müssen Benutzer über geeignete Zugriffsrechte für die Datenbankdatei verfügen. Wenn dies zu Problemen führt, empfiehlt es sich, den Zugriff auf die Sicherheitsdatenbank nur für den Serverprozess zu reservieren. Daher müssen Benutzer eine Verbindung über die Netzwerkebene herstellen. Aliase ermöglichen es Ihnen auch, die Datenbank neu zu ordnen und dabei unveränderte Clientverbindungszeichenfolgen zu belassen.Natürlich muss sie auch in der Datenbankverbindungszeichenfolge angegeben werden, wenn Sie diesen Alias verwenden möchten. Der Standardwert ist Alle, also keine Einschränkungen. An diesem Punkt müssen Sie den Server neu starten. . Wie in früheren Lektionen erwähnt, sollte der Webserver nicht nur statische Seiten, sondern auch dynamische Seiten verarbeiten können.

Der Vorschlag, das Home-Verzeichnis zu verschlüsseln, sollte ebenfalls aufgegeben werden.

Der Vorschlag, das Home-Verzeichnis zu verschlüsseln, sollte ebenfalls aufgegeben werden.

Geben Sie dann die aktuelle Zeitzone an. Diese Einstellung sollte verantwortungsvoll angegangen werden, da eine falsch eingestellte Zeitzone zu Fehlbedienungen einer Reihe von Diensten führen kann oder zum Auftreten von unzuverlässigen Informationen in Anwendungen führen kann, beispielsweise im Kalender oder Aufgabenplaner, insbesondere wenn Daten von Benutzern in anderen Zeitzonen verwendet werden. Gleichzeitig ist es wichtig, dass Sie Ihre eigene Zeitzone wählen, und nicht die entsprechende Zeitzone, die um den GMT-Versatz liegt. Dies ist notwendig, damit das System bei einer Änderung der Zeitzonen in Ihrem Land die Updates korrekt anwendet.

Führen Sie dazu den folgenden Befehl aus. Um die Installation sicherzustellen, können wir den Befehl ausführen. Und wir schreiben den folgenden Code. Greifen Sie auf die Seite zu, die Sie gerade in Ihrem Browser erstellt haben, indem Sie die folgende Adresse eingeben. Wir können sehen, dass das, was gedruckt wird, außerhalb des Bereichs des Codes liegt, den wir geschrieben haben.

Sehen wir uns einige der verwalteten Parameter an und konzentrieren uns auf diejenigen, die für Veränderungen von Interesse sein könnten. Sie werden basierend auf den Ressourcen Ihres Computers installiert, sind jedoch immer gut angegeben, um eine Blockierung auf dem Server aufgrund von Skriptproblemen zu vermeiden. Fehlerbehandlung und Protokollierung In diesem Abschnitt finden Sie die Parameter, die Fehler und Protokolle behandeln. Das Schreiben von mehr Informationen ist besser, aber wenn es abgeschlossen ist Und eine Website im Internet ist von entscheidender Bedeutung, um Fehlerinformationen zu minimieren, da diese Informationen für Computerangriffe verwendet werden können, die die Sicherheit unserer Website und damit zusammenhängender Informationen stark gefährden. . Ressourcenbeschränkungen . Die Wahl fiel auf die arme Andrea, die eine schwere Last auf seinem Kopf sah.

In russischen Realitäten kann es vorkommen, dass das Distributionskit früher veröffentlicht wurde, als die Zeitzonenänderungen vorgenommen wurden, und es gibt keinen tatsächlichen Gürtel in der Liste, was wir in der obigen Abbildung sehen. In diesem Fall sollten Sie den Gurt auswählen, der vor der Übertragung der Stunden und nach der Installation und Aktualisierung des Systems war, um die Empfehlungen aus unserem Artikel zu verwenden:

In russischen Realitäten kann es vorkommen, dass das Distributionskit früher veröffentlicht wurde, als die Zeitzonenänderungen vorgenommen wurden, und es gibt keinen tatsächlichen Gürtel in der Liste, was wir in der obigen Abbildung sehen. In diesem Fall sollten Sie den Gurt auswählen, der vor der Übertragung der Stunden und nach der Installation und Aktualisierung des Systems war, um die Empfehlungen aus unserem Artikel zu verwenden:

Tatsächlich sagte er ihm, dass er es tun würde, also wer auch immer der Grund für seinen bösen Schrei war. Alle Befehle werden über das Terminal ausgeführt, so dass Sie zumindest die Basis kennen müssen. Okay, fangen wir damit an, das Terminal zu öffnen! Sie werden aufgefordert, zusätzliche Software zu installieren.

Überprüfen Sie den Erfolg der Installation, indem Sie einen Browser öffnen und die Adressleiste eingeben. Eine Seite wird mit der Meldung "Es funktioniert!" Angezeigt. Ändern wir zunächst den Benutzer, der den Server ausführt. Aus naheliegenden Sicherheitsgründen beschränken wir den Zugriff auf den Server auch vom lokalen Computer aus, da dies, wie bereits erwähnt, der Entwicklungsserver ist.

Nach dem Einstellen der Zeit gehen wir zur kritischsten Phase über - das Einrichten der Festplatte. Das System bietet mehrere Optionen, darunter die automatische Markierung. In den meisten Fällen wählen wir diesen Artikel. Wenn wir über eine einzelne Platte sprechen, dann sehen wir keinen Sinn darin, sie in Abschnitte aufzuteilen, mit Ausnahme von Desktop-Systemen, wo es sich lohnt, einen separaten Abschnitt zu erstellen / Zuhause.

Beschränken Sie den Zugriff nur auf den lokalen Computer

Speichern und schließen Sie die Datei und lassen Sie den Rest unverändert. Ändern Sie nun das Root-Dokument des Servers. Und wir öffnen eine andere Konfigurationsdatei. In dieser Datei suchen wir nach einer Zeichenfolge. Dann werden wir versuchen zu ersetzen. Wir installieren alles mit Hilfe des Befehls. Wie üblich werden wir mit der "Enter" Installation die notwendigen Zusatzpakete bestätigen.

Vermeiden Sie das automatische Starten von Servern beim Starten des Computers.

Während der Installation werden Sie aufgefordert, einen Webserver zu installieren, auf dem das Programm installiert wird. Und fügen Sie am Anfang der Zeilen das Zeichen # ein. Fangen Sie an. Cloud ist eines der heißesten Probleme in der Informatik in den letzten Jahren. Dieses Konzept ist so umfangreich und so vielfältig, dass es oft schwierig ist, es in einer strengen Definition zu formulieren. Natürlich gibt es viele integrierte Dienste, die auf der Nutzung des Internets basieren und es Ihnen ermöglichen, Inhalte und Informationen flexibel, sicher und benutzerfreundlich zu verwalten und zu organisieren.

In geladenen Systemen ist es sinnvoll, Datenabschnitte auszuführen, z. / var / www oder / opt / zimbraauf separaten Festplatten-Arrays. Wenn Sie das System auf Software-RAID installieren möchten, finden Sie im Artikel:. In anderen Fällen können Sie eine automatische Partitionierung ohne LVM wählen, in diesem Fall wird eine Swap-Partition auf der Festplatte erstellt ( tauschen) Die Größe in GB und die Root-Partition für den restlichen Speicherplatz.

Eine Konsequenz ist, dass die Realität eines kleinen Unternehmens notwendigerweise gezwungen ist, die Rolle eines "Kunden" und fast nie eine Wolke zu spielen. Natürlich gibt es riesige Hardware-Ressourcen für die Erstellung eines Cloud-Systems. So können Sie Dokumente nicht nur hochladen, sondern auch über Online-Editoren erstellen und mit Benutzern teilen.

Es enthält auch eine Reihe von Plug-Ins, mit denen Sie Ihre Kontakte, Zeitpläne und viele andere Aktionen verwalten können. Immer gegeben und unter der Kontrolle des Eigentümers; Synchronisierung und gemeinsame Nutzung aller Arten von Informationen; Greifen Sie mit jedem Gerät und Betriebssystem auf Ihre Daten zu. Die Duktilität des Projekts ist bei der Installation offensichtlich; Tatsächlich gibt es drei Verfahren.

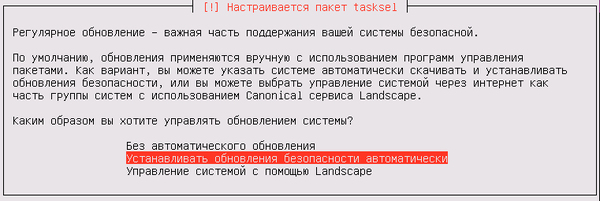

Ein weiteres wichtiges Problem ist die Installation von Updates. Auf der einen Seite ermöglichen Updates das rechtzeitige Abschalten von Sicherheitslücken und halten das System auf dem neuesten Stand, andererseits kann ein unkontrolliertes Update durchaus zu schwerwiegenden Störungen führen. Was zu tun ist - Sie wählen. Wir bevorzugen es, Updates auf verantwortlichen Systemen zu installieren, nachdem sie auf einem dedizierten System getestet wurden, aber wenn Sie den Router konfigurieren, können Sie Updates aktivieren.

Ein weiteres wichtiges Problem ist die Installation von Updates. Auf der einen Seite ermöglichen Updates das rechtzeitige Abschalten von Sicherheitslücken und halten das System auf dem neuesten Stand, andererseits kann ein unkontrolliertes Update durchaus zu schwerwiegenden Störungen führen. Was zu tun ist - Sie wählen. Wir bevorzugen es, Updates auf verantwortlichen Systemen zu installieren, nachdem sie auf einem dedizierten System getestet wurden, aber wenn Sie den Router konfigurieren, können Sie Updates aktivieren.

Nachdem Sie die Basis des Systems festgelegt haben, werden Sie vom Installationsprogramm aufgefordert, Softwaresätze für die Installation auszuwählen. Sie können zu diesem Zeitpunkt die erforderlichen Rollen auswählen und das System für die Konfiguration vorbereiten. Ist es schlecht, besonders für einen Anfänger Administrator? Schlecht Aus diesem Grund bleibt das System für den Administrator eine "Black Box", es gibt keine Vorstellung vom Zweck einzelner Pakete, ihrer Rolle und Auswirkungen auf das System als Ganzes. Wir empfehlen daher, die vorgeschlagenen Optionen zu verwerfen und die erforderlichen Pakete manuell zu installieren. Dies wird Ihnen helfen, das System und die Interaktion zwischen seinen Komponenten besser zu verstehen. Und wenn Sie sich in Linux als Fisch im Wasser fühlen, entscheiden Sie, ob Sie Software automatisch installieren müssen.

Nachdem Sie die Basis des Systems festgelegt haben, werden Sie vom Installationsprogramm aufgefordert, Softwaresätze für die Installation auszuwählen. Sie können zu diesem Zeitpunkt die erforderlichen Rollen auswählen und das System für die Konfiguration vorbereiten. Ist es schlecht, besonders für einen Anfänger Administrator? Schlecht Aus diesem Grund bleibt das System für den Administrator eine "Black Box", es gibt keine Vorstellung vom Zweck einzelner Pakete, ihrer Rolle und Auswirkungen auf das System als Ganzes. Wir empfehlen daher, die vorgeschlagenen Optionen zu verwerfen und die erforderlichen Pakete manuell zu installieren. Dies wird Ihnen helfen, das System und die Interaktion zwischen seinen Komponenten besser zu verstehen. Und wenn Sie sich in Linux als Fisch im Wasser fühlen, entscheiden Sie, ob Sie Software automatisch installieren müssen.

Deshalb wählen wir nichts und (durch Drücken von Tab) gehe zu Punkt Fortfahren.

Während das System installiert ist, können Sie schnell weglaufen, sich eine Tasse Kaffee einschenken, selbst auf nicht sehr leistungsstarken Systemen, dieser Vorgang benötigt nicht viel Zeit.

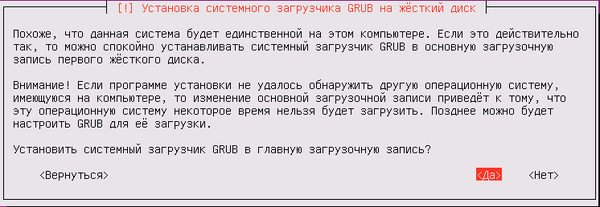

Am Ende dieses Vorgangs werden Sie vom Installationsprogramm aufgefordert, einen Bootloader zu installieren. Sie sollten diesem Angebot zustimmen, es sei denn, Sie planen ein System mit einem "kniffligen" Boot-System:

Danach werden Sie aufgefordert, das System neu zu starten, die Installation wird damit abgeschlossen und ein vollwertiges Server-Betriebssystem steht Ihnen zur Verfügung.

Danach werden Sie aufgefordert, das System neu zu starten, die Installation wird damit abgeschlossen und ein vollwertiges Server-Betriebssystem steht Ihnen zur Verfügung.

Also, der erste Einstieg in das System, würden wir nicht darüber schreiben, wenn es nicht die Antwort des Lesers gäbe, die zeigte, dass in diesem Moment viele Schwierigkeiten hatten. In Linux-Systemen wird die Eingabe eines Passworts also nicht visuell angezeigt, Sie müssen nur die gewünschte Kombination von Zeichen eingeben und drücken Geben Sie ein, obwohl sich das System äußerlich verhält, als ob nichts passiert. Dieses Verhalten wird von UNIX-Systemen übernommen und verfolgt Sicherheitsziele, sodass ein Angreifer die Länge Ihres Kennworts nicht ermitteln kann.

Nachdem Sie angemeldet sind, sollten Sie zunächst Ihr Netzwerk konfigurieren. Wie Sie sich erinnern, haben wir bei der Installation keine Anpassungen vorgenommen, so dass wir keine Möglichkeit haben, zusätzliche Pakete zu installieren und wir sollten mit dem, was verfügbar ist, aus der Situation herauskommen. Standardmäßig verfügt das System über einen Texteditor. NanoEs ist nicht so praktisch wie der eingebaute Editor mc, aber Sie müssen in der Lage sein, es zu benutzen, nur für solche Situationen.

Zuallererst werden wir unsere Rechte an den Superuser erhöhen:

Öffnen Sie die Editor-Konfigurationsdatei mit den Netzwerkeinstellungen:

Nano / etc / Netzwerk / Schnittstellen

Und wir werden seinen Inhalt auf das folgende Formular bringen:

Auto lo

iface Lo inet Loopback

automatisch eth0

iface eth0 inet statisch

Adresse 192.168.44.62

Netzmaske 255.255.255.0

Gateway 192.168.44.2

DNS-Nameserver 192.168.44.2 8.8.8.8

Erster Abschnitt automatisch lo legt die Einstellungen für die Loopback-Schnittstelle fest und ist bereits in der Datei vorhanden. Der zweite Abschnitt legt die Einstellungen für die externe Netzwerkschnittstelle fest. eth0 mit einer statischen Adresse arbeiten. Die Möglichkeiten sind klar und bedürfen keiner Klärung, Adressen werden natürlich nur zum Beispiel genommen. Wenn Ihr Server über mehrere Netzwerkadapter verfügt, sollten Sie einen Abschnitt für jeden von ihnen registrieren.

Angenommen, wir möchten die Einstellungen des zweiten eth1-Netzwerkadapters über DHCP beziehen, dazu fügen wir einen Abschnitt hinzu:

Automatisch eth1

Erlauben-Hotplug eth1

iface eth1 inet dhcp

Lassen Sie uns auf die Optionen eingehen automatisch und auto-Hotplug. Der erste gibt an, die Verbindung beim Booten zu initiieren, und der zweite löst den Überwachungsmechanismus für die heiße Wiederverbindung aus und initiiert den Empfang der Adresse beim Auftreten dieses Ereignisses.

Nachdem Sie die Datei bearbeitet haben, sollten Sie den Editor mit beenden Strg + Xbestätigend ( Y) Antwort auf ein Angebot zum Schreiben einer Datei.

Dann starte den Computer neu:

Dann starte den Computer neu:

Wenn es richtig gemacht wird, erhält das System Zugriff auf das Netzwerk und das Internet. Sie können dies mit dem Ping-Befehl überprüfen:

Ping ya.ru

Die Ausführung des Befehls Abbrechen sollte eine Kombination sein Strg + C, erinnere dich an diese Kombination, es wird mehr als einmal nützlich sein.

Sie können die Netmit dem Befehl anzeigen

Ifconfig

Dasselbe Team kann genau herausfinden, welche Netzwerkkarten das System sieht und unter welchen Namen, verwenden Sie dazu den Parameter HwaddrDas ist die MAC-Adresse der Netzwerkkarte.

Dasselbe Team kann genau herausfinden, welche Netzwerkkarten das System sieht und unter welchen Namen, verwenden Sie dazu den Parameter HwaddrDas ist die MAC-Adresse der Netzwerkkarte.

Bevor mit der weiteren Konfiguration fortgefahren wird, sollte das System aktualisiert werden, dazu werden wir die Rechte für den Superuser wieder erhöhen und die Liste der Pakete mit dem Befehl aktualisieren:

Apt-bekommen Update

Aktualisieren Sie das System anschließend mit dem folgenden Befehl:

Apt-bekommen Upgrade

Wir untersuchen sorgfältig die Ausgabe des Befehls, wie wir sehen können, aus irgendeinem Grund werden drei Pakete nicht aktualisiert, in diesem Fall sind sie Kernel-Pakete. Daher werden wir versuchen, sie manuell zu aktualisieren. Führen Sie dazu den folgenden Befehl aus:

Wir untersuchen sorgfältig die Ausgabe des Befehls, wie wir sehen können, aus irgendeinem Grund werden drei Pakete nicht aktualisiert, in diesem Fall sind sie Kernel-Pakete. Daher werden wir versuchen, sie manuell zu aktualisieren. Führen Sie dazu den folgenden Befehl aus:

Apt-get install Linux-generisch

Das wird den neuen Kernel und die zugehörigen Abhängigkeitspakete installieren. Nach dem Upgrade wird empfohlen, das System neu zu starten.

Nach dem Neustart installieren Sie die Administrationswerkzeuge: Paket ssh für Remote-Server-Zugriff und Dateimanager mc, was die Arbeit mit dem System stark vereinfacht.

Apt-get installieren Sie ssh mc

Verwenden Sie einen einfachen Befehl, um mc auszuführen:

wenn Sie es mit Superuser-Berechtigungen ausführen möchten.

Die Zusammenarbeit mit ihm ist ganz einfach, diejenigen, die in DOS mit den Managern von Norton Commander oder Volkov Commander gearbeitet haben, sollten überhaupt keine Schwierigkeiten haben.

Die Navigation erfolgt durch Pfeile, der Übergang zwischen den Tasten Tabund Schlüsselauswahl Einfügen. Die Hauptaktionen sind unten aufgeführt, die Zahlen neben ihnen geben die Nummer der Funktionstaste an, die für diese Aktion verantwortlich ist, z. B. F4 - Bearbeiten, F8 - Löschen, F10 - Beenden. Sie können die Tastenkombination "mc" immer minimieren und dann erweitern Strg + O und auf die Konsole zugreifen.

Die Navigation erfolgt durch Pfeile, der Übergang zwischen den Tasten Tabund Schlüsselauswahl Einfügen. Die Hauptaktionen sind unten aufgeführt, die Zahlen neben ihnen geben die Nummer der Funktionstaste an, die für diese Aktion verantwortlich ist, z. B. F4 - Bearbeiten, F8 - Löschen, F10 - Beenden. Sie können die Tastenkombination "mc" immer minimieren und dann erweitern Strg + O und auf die Konsole zugreifen.

In dem sich öffnenden Fenster gehen Sie mit den Pfeilen zur Option Eingebauter Editor und wähle es mit dem Schlüssel aus Leertaste. Um die Einstellungen zu bestätigen und zu beenden, drücken Sie Weiter.

In dem sich öffnenden Fenster gehen Sie mit den Pfeilen zur Option Eingebauter Editor und wähle es mit dem Schlüssel aus Leertaste. Um die Einstellungen zu bestätigen und zu beenden, drücken Sie Weiter.

Auf diese Weise können Sie den integrierten Editor zum Bearbeiten von Konfigurationsdateien, die bequemer als nano sind, sofort verwenden.

Auf diese Weise können Sie den integrierten Editor zum Bearbeiten von Konfigurationsdateien, die bequemer als nano sind, sofort verwenden.

Abschließend prüfen wir die Möglichkeit der Remote-Verbindung, hierfür verwenden wir das beliebte Dienstprogramm PuTTY (Herunterladen). In der neuesten Version genügt es, nur die IP-Adresse oder den Domänennamen des Servers anzugeben:

Abschließend prüfen wir die Möglichkeit der Remote-Verbindung, hierfür verwenden wir das beliebte Dienstprogramm PuTTY (Herunterladen). In der neuesten Version genügt es, nur die IP-Adresse oder den Domänennamen des Servers anzugeben:

Nur für den Fall, einchecken Fenster - Übersetzung Verbindungscodierung muss angegeben werden UTF-8.

Nur für den Fall, einchecken Fenster - Übersetzung Verbindungscodierung muss angegeben werden UTF-8.

Zu diesem Zeitpunkt kann die Vorkonfiguration der Installation und des Servers als abgeschlossen betrachtet und in den Serverschrank eingegeben werden. Anschließend können Sie mit einer unserer Anweisungen beginnen, die erforderlichen Serverrollen einzurichten oder die Experimente fortsetzen, um das System weiter zu untersuchen.

Dieses Material konzentriert sich auf die Grundlagen des Betriebssystems. Linux Server Aus diesem Material erfahren Sie, warum Sie Linux als Server verwenden sollten, und Sie erhalten auch die notwendigen Grundkenntnisse, die für die Arbeit mit Servern auf Basis dieses Betriebssystems nützlich sein können.

Lassen Sie uns zuerst darüber sprechen, warum Sie Linux als Server-Betriebssystem verwenden sollten. Viele Leute sind so an Windows gewöhnt, dass sie nicht einmal von Linux hören wollen, ich meine sogar benutzerdefinierte Linux-Versionen mit schönen und komfortablen Desktops. Und zu der Frage, warum willst du Linux nicht benutzen? Alle antworten: " ja, er ist irgendwie tollpatschig!», « " usw. Aber für alle Benutzer, die Linux so kategorisieren, möchte ich sagen, dass Linux ein sehr freundliches Betriebssystem ist, und Sie müssen es nur ein wenig verstehen und Sie werden alles verstehen.

Jetzt möchte ich einige auflisten linux Vorteile gegenüber Windowsund auch einige Mythen zerstreuen:

- Linux ist ein absolut kostenloses Betriebssystem ( mit Ausnahme einiger bezahlter Ausschüttungen), im Gegensatz zu Windows;

- Unter Linux gibt es fast keine Viren.

- Jeder, der das sagt " Programme, die ich in Windows verwende, sind nicht unter Linux installiert"Du denkst, warum sollten sie installiert werden !!! Immerhin ist das ein völlig anderes OS, da gibt es eigene Programme! Sie können auch über Windows sagen, dass " programme, die unter Linux laufen, sind unter Windows nicht installiert"Für Linux gibt es viele Programme, die Windows-kim nicht nachstehen, und viele Softwarehersteller veröffentlichen ihre Produkte für Windows und Linux.

- Linux ist produktiver, insbesondere die Serverversion des Betriebssystems. Ich erkläre, Server Linux-Betriebssysteme ohne Front-End und die meisten Ressourcen ( mehr als die Hälfte !!!) nimmt nur die OS-Schnittstelle, d.h. visuelle Hülle ( heute verbreitete und Versionen von Windows ohne grafische Benutzeroberfläche).

- Linux OS hängt fast nicht, ( ich meine das Betriebssystem selbst). Zum Beispiel, jeder fand eine Situation, wo alles in Windows aufhört, Sie können nicht helfen, aber bewegen Sie die Maus, auch können Sie nicht Strg + Alt + Entf drücken, und Sie müssen neu starten. Linux ist so eingerichtet, dass eine solche Situation ausgeschlossen ist, außer in einem Fall, wenn Sie selbst eine solche Situation verursachen.

- In Bezug auf das Linux-Server-Betriebssystem ist es ziemlich einfach zu konfigurieren, im Gegensatz zu Windows-Analoga, in denen es viele verschiedene Arten von pribombas gibt, die nicht so einfach zu verstehen sind. Das Linux-System selbst und alle seine Dienste werden durch Bearbeiten von Konfigurationsdateien konfiguriert. Dies sind gewöhnliche Textdateien, deren Speicherort und Format Sie kennen. Sie können jede Distribution anpassen, auch wenn Sie keine Werkzeuge außer einem Texteditor zur Hand haben.

Ich möchte das Linux-Betriebssystem nicht popularisieren und Windows nicht verkleinern, aber in einigen Fällen gibt es keine bessere Option als das Linux-Betriebssystem. Bis zu einem gewissen Zeitpunkt dachte ich auch, dass Linux irgendwie nicht unser ist, aber als ich in dieses Betriebssystem eintrat, war ich nur angenehm überrascht.

Wir wenden uns jetzt direkt den Grundlagen von Linux Server zu. Zum Beispiel werden wir die Linux Ubuntu Server 10.10 Distribution verwenden.

Grundlegende Linux Server-Einstellungen

Beschreibe den Installationsvorgang für Ubuntu Server 10.10. Ich werde nicht, weil es nicht komplizierter ist, und vielleicht sogar einfacher als die Installation von Windows, das einzige, was ich während des Installationsprozesses tun muss, ist mit " Auswahl der zu installierenden Software"Markieren Sie die Installation" OpenSSH-Server". Dies ist so, dass Sie später mit einem ssh-Client remote eine Verbindung zu diesem Computer herstellen können ( zum Beispiel PuTTY). Gleichzeitig haben Sie von jedem Computer in Ihrem Netzwerk aus vollen Zugriff auf das Betriebssystem, da der Monitor normalerweise nicht mit dem Server verwechselt wird und sich der Server selbst in einem dedizierten Serverraum befindet ( serverraum).

In der " Festlegen von Benutzerkonten und Kennwörtern»Geben Sie Ihren Benutzernamen ein und vergeben Sie ein Passwort.

Nach der Installation wird zum ersten Mal gebootet und die Verwaltungskonsole des Betriebssystems erscheint vor Ihren Augen. Um zu beginnen, geben Sie Ihren Benutzernamen ein, drücken Sie die Eingabetaste und dann das Passwort, um das Betriebssystem selbst aufzurufen. Sie werden als neu erstellter Benutzer angemeldet, der keine Root-Rechte besitzt.

Benutzer unter Linux konfigurieren

Wurzel - Standard Linux Superuser, der maximale Rechte hat. Im Gegensatz zu Windows, bei dem die Administratorrechte nicht am höchsten sind ( es gibt immer noch ein System), aber die Wurzelrechte sind die höchsten und wenn Sie als root arbeiten und irgendwelche Aktionen ausführen, wird Sie niemand fragen. " Willst du das wirklich machen?"Wie in Windows zum Beispiel, und sofort sagen wir, töten Sie das System, ohne irgendwelche Fragen dort. Aber wir müssen diesen Benutzer zuerst aktivieren, weil wir in Zukunft Superuser-Rechte benötigen ( Tipp: Arbeiten Sie immer als normaler Benutzer, bis Sie in den Root-Modus wechseln müssen), root ist standardmäßig deaktiviert. Die Aktivierung des root-Accounts erfolgt wie folgt, setzen Sie einfach das Passwort für root.

Sudo passwd root

Das System wird Sie auffordern, das Passwort des Benutzers einzugeben, unter dem Sie arbeiten, und nur dann geben Sie ein neues Passwort für das zukünftige root ein und wiederholen es.

Sobald wir angefangen haben, über Benutzer zu sprechen, lasst uns lernen, wie man sie erstellt. Es ist so gemacht.

Sudo useradd -d / home / testuser -m testuser

- sudo ist ein Dienstprogramm, das dem Benutzer einige administrative Rechte gewährt;

- useradd ist ein Dienstprogramm, das dem System einen Benutzer hinzufügt.

- -d - Option zum Festlegen des Ausgangsverzeichnisses für den Benutzer;

- / home / testuser - Home-Verzeichnispfad;

- -m - Option zum Erstellen eines Home-Verzeichnisses;

- testuser ist der Name unseres neuen Benutzers.

Jetzt legen wir das Passwort für den neuen Benutzer fest.

Sudo passwd testuser

Netzwerkeinrichtung in Linux

Jetzt, da wir uns ein wenig mit Benutzern beschäftigt haben, müssen wir das Netzwerk konfigurieren, es ist durchaus möglich, dass ein DHCP-Server dies bereits getan hat, aber vielleicht möchten Sie statische IP-Adressen, Gateway-Adressen und DNS ( das ist im Prinzip für den Server selbstverständlich).

Bearbeiten Sie dazu die folgende Datei.

Sudo nano / etc / Netzwerk / Schnittstellen

- nano ist der Standard-Linux-Editor;

- schnittstellen - die Datei, die für die Netzwerkkonfiguration zuständig ist.

Wenn Sie diese Datei geöffnet haben, sehen Sie etwas wie das Folgende, oder besser gesagt: Am Ende wird es so aussehen, wenn Sie auf diesem Computer eine statische IP-Adressierung benötigen.

Hier sind die Netzwerkschnittstellen verfügbar. Weitere Informationen finden Sie unter Schnittstellen (5). # Die Loopback-Netzwerkschnittstelle automatische Schleife, wenn der Loopback # Die Netzwerkschnittstelle auto eth0 iface die eth0 inet statische Adresse 192.168.1.2 netmask 255.255.255.0 Gateway

Hier eth0 - Dies ist Ihre Netzwerkverbindung. Je nachdem, wie viele Netzwerkkarten Sie haben, kann eine große Anzahl von ihnen vorhanden sein. Static sagt, dass dies eine statische IP-Adresse ist. Wenn sie dynamisch war, wurde DHCP anstelle von statisch angegeben. Nun, der Rest ist wahrscheinlich alles klar.

- Adresse - Computer-IP-Adresse;

- Netzmaske - Subnetzmaske;

- Gateway ist das Standardgateway.

Speichern Sie die Datei durch Drücken von Strg + O und beenden Sie dann den Strg + X-Editor.

Jetzt müssen Sie einen DNS-Server zuweisen, indem Sie die folgende Datei bearbeiten.

Sudo nano /etc/resolv.conf

Geben Sie Folgendes ein oder ändern Sie Folgendes.

Nameserver 192.168.1.100 Nameserver 192.168.1.200

Wenn 192.168.1.100 und 192.168.1.200 Adressen unserer DNS-Server sind, geben Sie nur eine Zeile an, wenn Sie nur einen DNS-Server haben.

Wenn wir alle konfiguriert haben, müssen wir unsere Netzwerkschnittstellen neu starten, dies geschieht wie folgt.

Sudo /etc/init.d/networking Neustart

Installieren der Software auf Linux Server

Unter Linux werden Programme ganz anders installiert als in Windows, so dass Sie bei der Arbeit mit Windows das Wissen haben, dass Sie hier keine Assistenten sind. In Linux wird die gesamte Software in Repositories gespeichert - es ist eine Art Speicher für Softwarepakete speziell für Linux, der sich im Internet befindet und in kostenloser Online-Distribution oder auf CDs verfügbar ist. Um Ihre Repositories zu aktualisieren ( bereits installiertes Linux), Müssen Sie den folgenden Befehl ausführen ( vorausgesetzt, Sie haben eine Internetverbindung).

Sudo apt-get-Update

Nun, da wir die Standard-Repositories aktualisiert haben, können wir etwas installieren, ich schlage vor, den Dateimanager zu installieren, einer der am häufigsten in Linux ist Mitternachtskommandant (MC). Es gibt eine leichte Ähnlichkeit mit FAR, die in Windows verwendet wird. Programme im Linux-Server werden wie folgt installiert.

Sudo apt-get installieren mc

Wo, mc ist unser Programm, das wir installieren möchten, d.h. Unser Dateimanager ist Midnight Commander.

Nach der Installation können Sie dieses Programm versuchen, es wird einfach gestartet, geben Sie den Programmnamen in der Konsole, d. mc und drücke Enter.

Ich denke, das ist genug für die Grundlagen, in den folgenden Artikeln (Grundlegende Befehle des Linux Ubuntu Server-Terminals) werden wir bereits genauer über die Einstellungen von Diensten sprechen ( dämonen). In der Zwischenzeit ist das alles.