Daten übertragen 1c. Ein Verzeichnis aus XML herunterladen.

Wahrscheinlich stand jeder 1C-Spezialist vor der Situation, Daten von einer Informationsbasis in eine andere zu übertragen. Wenn die Konfigurationen unterschiedlich sind, müssen Sie Datenkonvertierungsregeln schreiben. Diese Regeln werden in der 1C-Konfiguration "Datenkonvertierung" erstellt.

Die gleichen Daten können mit übertragen werden. In vielen Konfigurationen 1C 8.3 gibt es eine typische Funktionalität zum Einstellen der Datensynchronisation zwischen verschiedenen Konfigurationen und zur nahtlosen Integration mit 1C Document Management.

Cloud-Speicher Immer freie Nutzungsgrenzen

Cloud Storage-Preise basieren auf den folgenden Komponenten. Diese Einheit wird auch als Gibibbit bezeichnet. Im Abschnitt Die Verwendung wird in diesen drei Regionen zusammengefasst. Bitte überprüfen Sie unsere Anforderungen und sonstigen Einschränkungen. Die Kosten für die Speicherung von Daten beziehen sich auf das Speichern Ihrer Daten in einem Cloud-Speicher.

Standortschätzung für mehrere Regionen

Wählen Sie aus der Dropdown-Liste die gewünschte Region aus, um die für diese relevanten Datenspeicherungsraten anzuzeigen. Netzwerkgebühren fallen an, wenn Daten aus Ihren Buckets gelesen werden. Die Gebühr für den Datenausgang wird erhoben, wenn ein Benutzer oder ein Cloud-Speicherdienst Daten aus einem Bucket liest.

Wenn die Daten jedoch zwischen absolut identischen Konfigurationen übertragen werden müssen, können Sie Ihre Aufgabe vereinfachen und die Standardverarbeitung von Upload und Download über XML nutzen. Beachten Sie, dass diese Methode, wie die Datenkonvertierung, Objekte durch eine eindeutige Kennung (GUID) einander und nicht anhand ihres Namens zuordnet.

Datentransfer zwischen regionalen und überregionalen Regionen

Iowa Oregon Nord Virginia South Carolina Belgien London Frankfurt Singapur Sydney Taiwan Tokyo. Dies beinhaltet die Datenausgabe in den folgenden Szenarien. Datenübertragungsgebühren fallen an, wenn Daten von einem Bucket zum Cloud-Speicher in einen anderen übertragen werden.

Operationen, die in jede Klasse fallen

Transaktionsgebühren fallen an, wenn Vorgänge im Cloud-Speicher ausgeführt werden. Eine Operation ist eine Aktion, die Änderungen an Buckets und Objekten im Cloud-Speicher vornimmt oder empfängt. In der folgenden Tabelle sind die Vorgänge aufgeführt, die für jede Klasse gelten.

Sie können diese Verarbeitung auf der ITS-Platte oder über die Links herunterladen:

Es ist universell und für jede Konfiguration geeignet.

Betrachten Sie das Beispiel des Entladens eines Nachschlagewerks „Nomenklatur“ von einer Informationsbasis 1C 8.3 Accounting 3.0 zu einer anderen. Voraussetzung ist die Auswahl der übergeordneten Gruppe ("Holzbearbeitung").

Hochladen von Daten von 1C in XML

Gehen Sie zu der Informationsbasis, von der die Daten heruntergeladen werden (Quelle). Überprüfen Sie diese unbedingt unter allen möglichen Bedingungen, um unerwünschte Folgen zu vermeiden.

Also ein zufällig verfügbarer Adapter. Komfortable Datenübertragung über Terminalprogramme. Im zweiten Fall erfolgt die Übertragung automatisch unmittelbar nach dem Eintreffen der Zeichen. Wenn Sie diese Software haben, können Sie auch ein "Terminalfenster" öffnen und noch schlimmer als die rechtsseitigen Texte oder Dateien beim Zähleraustausch. Außerdem werden keine Umlaute akzeptiert. Wer dieses Programm einmal testen möchte, findet auf meiner Seite weitere Hinweise zur Konfiguration.

Neben vielen anderen Funktionen bietet es die Möglichkeit, eingegebene Texte nur beim Drucken mit einem Touchscreen zu senden. Selbstverständlich mobile Datenübertragung ohne Nutzung. Ausschlaggebend für diese Wahl war, dass Sie auch zuvor eingegebene Texte per Tastendruck versenden können.

Objekte umschreiben und verschieben

Wenn Sie ein vorhandenes Objekt auf die minimale Speicherzeit überschreiben oder verschieben, wird eine Gebühr für das vorzeitige Entfernen erhoben, da bei beiden Aktionen die Originaldatei gelöscht wird. Beim Verschieben des Objekts wird auch die Datenerhebung in Rechnung gestellt, da die Quelldatei an einen neuen Speicherort kopiert werden muss. Sowohl beim Wiederbeschreibbarem als auch beim Kopieren fallen normale Speicherkosten auf ein Objekt an, das durch Überschreiben oder Kopieren entsteht.

Sie zahlen die restlichen 20 Tage für die Speicherung. Die Gebühren für die Verwaltung einer neuen Version des Repositorys für den regionalen Speicher beginnen unmittelbar nach dem Überschreiben. Liste der potenziellen Kosten Dieses Beispiel zeigt, wie Cloud Storage die Kosten für die Speicherung Ihrer Daten verteilt.

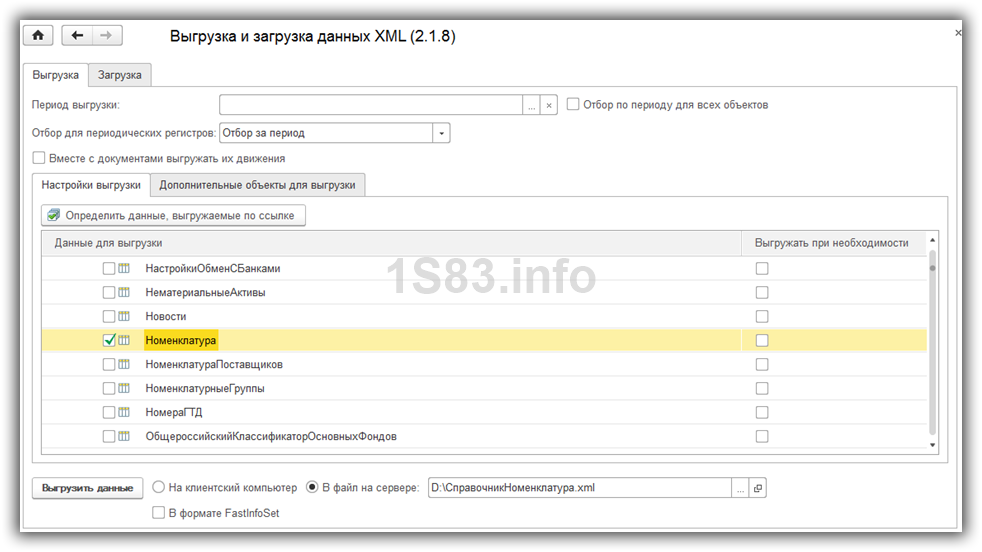

Öffnen Sie das Hochladen und Herunterladen von XML-Daten (Strg + O).

Wir sind an der Registerkarte "Upload" interessiert. Geben Sie zuerst den Namen der Datei an, in die die Daten hochgeladen werden sollen, und den Pfad, den Sie speichern möchten. In diesem Fall werden die Daten "In eine Datei auf dem Server" hochgeladen.

Im Bearbeitungskopf können Sie den Zeitraum einstellen, für den die Selektion durchgeführt wird. Bei periodischen Registern können Sie auch die Methode zum Anwenden der Auswahl nach Periode angeben. Wenn Bewegungen mit Dokumenten entladen werden müssen, wird das entsprechende Flag gesetzt. In diesem Fall überladen wir das Verzeichnis, sodass im Header nichts konfiguriert werden muss.

Dieser Speicher ist kostenpflichtig. Bitte beachten Sie, dass die Gebühr mit mehr oder weniger Tagen etwas niedriger oder höher ist. Das folgende Beispiel zeigt ein einfaches Skript, das verwendet werden kann, wenn Sie gerade mit Cloud-Speicher beginnen. Datenspeicherung ist die durchschnittliche Datenmenge in Ihrem Bucket über einen Monat.

Das folgende Beispiel veranschaulicht die Verwendung von Speicher, der mehrere Speicherklassen umfasst, sowie den Bandbreitenverbrauch, der sich auf mehrere Ebenen erstreckt. Für jede Speicherklasse ist die Menge des Datenspeichers der Durchschnitt für den Monat.

Fahren wir mit der Auswahl der Daten für den Upload fort. Aktivieren Sie im Tabellenteil des Verarbeitungsformulars die Ankreuzfelder für die Konfigurationsobjekte, die Sie übertragen möchten.

In der Spalte „Unload not least“ wird angezeigt, ob es notwendig ist, dieses Objekt zu überladen, wenn es auf die Anforderung des von uns überlasteten Verzeichnisses verweist. Zum Beispiel hat die Position des Gegenstands, den Sie überladen haben, eine solche Maßeinheit, die sich nicht in der Basis befindet - dem Empfänger. Wenn in der Spalte „Entladen, falls erforderlich“ ein Flag mit Maßeinheiten vor dem Verzeichnis gesetzt ist, wird eine neue Position erstellt. Andernfalls wird der Wert des Attributs die Inschrift sein "<Объект не найден>Und seine eindeutige Kennung.

Dynamischer Kostenalarm

Angenommen, Sie haben das folgende Speicherverwendungsmuster für einen bestimmten Monat. Ihre monatliche Rechnung wird wie folgt berechnet. Diese grundlegenden Tipps können Neulingen dabei helfen, bei der Datenübertragung Geld zu sparen. Obwohl der wirtschaftliche Nutzen der dynamischen Bereitstellungsfunktion sehr klar ist, gibt es unter den Benutzern immer einen Alarm, insbesondere in der Anfangsphase der Annahme, dass Konten aufgrund der Nutzung der Cloud außer Kontrolle geraten und einen unerwarteten Schock verursachen. Dies zu verstehen und zu managen kann das größte Risiko ausgleichen.

Im einfachsten Fall ohne Auswahl sieht die Überlasteinstellung des Artikels folgendermaßen aus.

In diesem Beispiel muss nur die Nomenklatur ausgewählt werden, die sich im Ordner „Holzbearbeitung“ befindet.

Eine ähnliche Verarbeitung für 8.2 ermöglicht die bequeme Auswahl von Auswahlmöglichkeiten für jedes Konfigurationsobjekt. In 8.3 gibt es leider keine solche Funktionalität. Eine der Exit-Optionen in dieser Situation wäre die Auswahl der erforderlichen Positionen auf der Registerkarte "Zusätzliche Objekte zum Entladen".

Kostenmanagement für intensive Datenanwendungen

Die Kosten für die Übertragung von Daten an spezialisierte Speicherdienste verursachen typische Kosten für den Speichertyp. Es ist jedoch kostenlos, wenn Daten zwischen Instanzen in derselben Verfügbarkeitszone übertragen werden. Obwohl es viele Quellen für die Abrechnung von Datentransferkosten gibt, müssen wir die Informationen in den Kontext realer Anwendungsfälle stellen, um eine klare Vorstellung von den Kosten zu erhalten. Die eingehende Datenübertragung erfolgt, wenn Entwickler Code und zusätzliche Softwaremodule auf den Anwendungsserver hochladen.

Sie können hier Objekte entweder manuell hinzufügen (Schaltfläche "Hinzufügen") oder anfordern ("Anforderung hinzufügen ..."). Bei einer großen Anzahl von ihnen ist die zweite Option vorzuziehen.

In diesem Fall lautet die Anforderung wie folgt. Geben Sie die Parameter ein, schließen Sie die Abfrage ab, überprüfen Sie die Daten und klicken Sie auf die Schaltfläche "Ergebnis auswählen".

Ein anderer Anwendungsfall, wenn dies geschieht, ist nur dann der Fall, wenn Endbenutzer der Anwendung große Daten wie Bilder, Audio- und Videodateien auf den Anwendungsserver hochladen. Wenn dieser Anwendungsfall nicht in der Anwendung enthalten ist, müssen Sie sich keine Sorgen machen, dass die Kosten für die eingehende Datenübertragung überhaupt nicht entstehen.

Wir müssen die obigen Informationen in Bezug auf Nutzungsszenarien verstehen, um die Auswirkungen der Kosten bewerten zu können. Die Kosten für die Datenübertragung sind für die häufigsten Anwendungsfälle, bei denen Daten zwischen Speichern in derselben Zone übertragen werden, kostenlos.

Nachdem Sie alle erforderlichen Objekte und zusätzlichen Elemente zum Hochladen festgelegt haben, klicken Sie auf die Schaltfläche "Daten hochladen". Sie fallen in die XML-Datei, deren Name und Speicherort zuvor angegeben wurden. Die Ergebnisse dieser Operation werden in Nachrichten angezeigt.

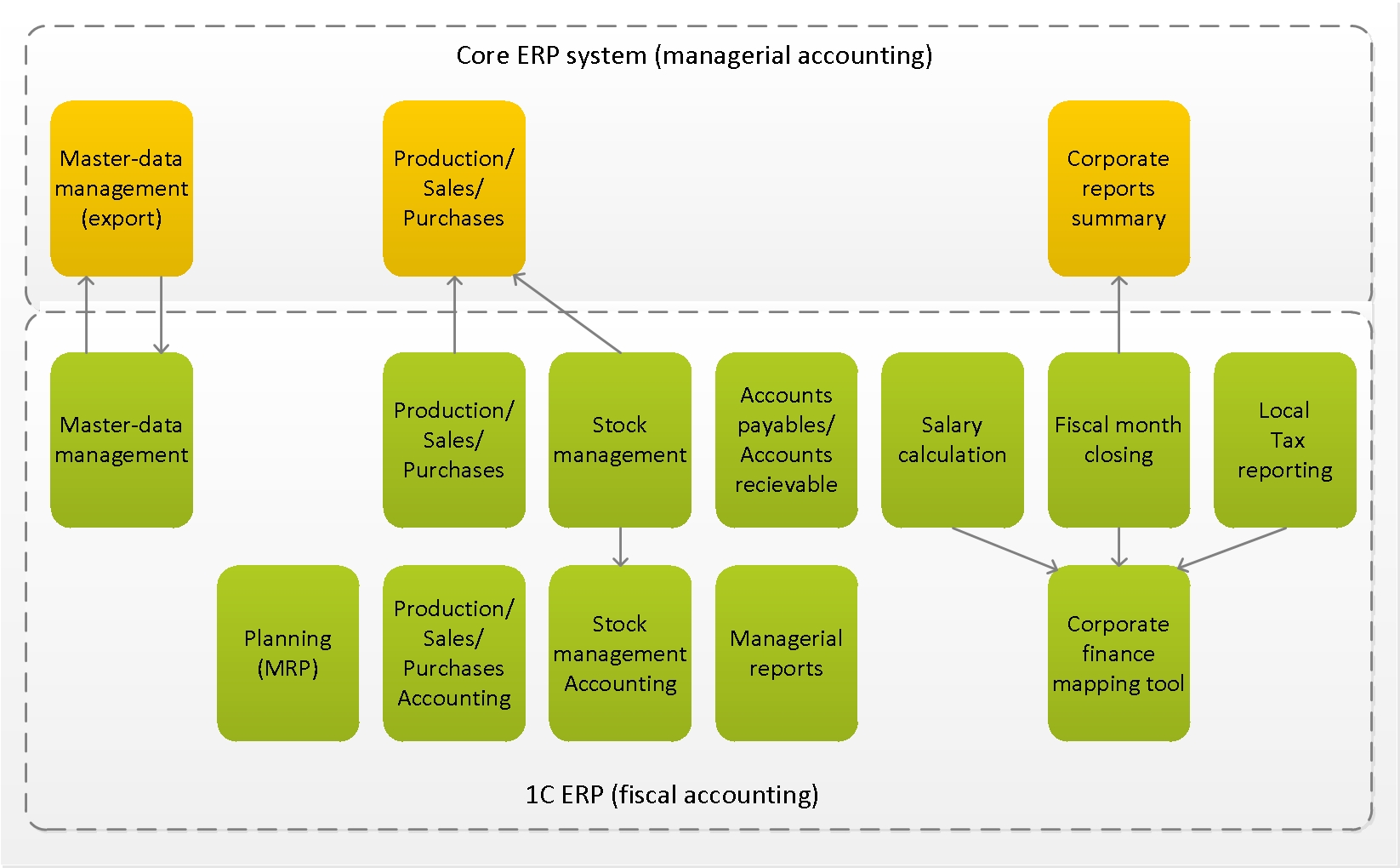

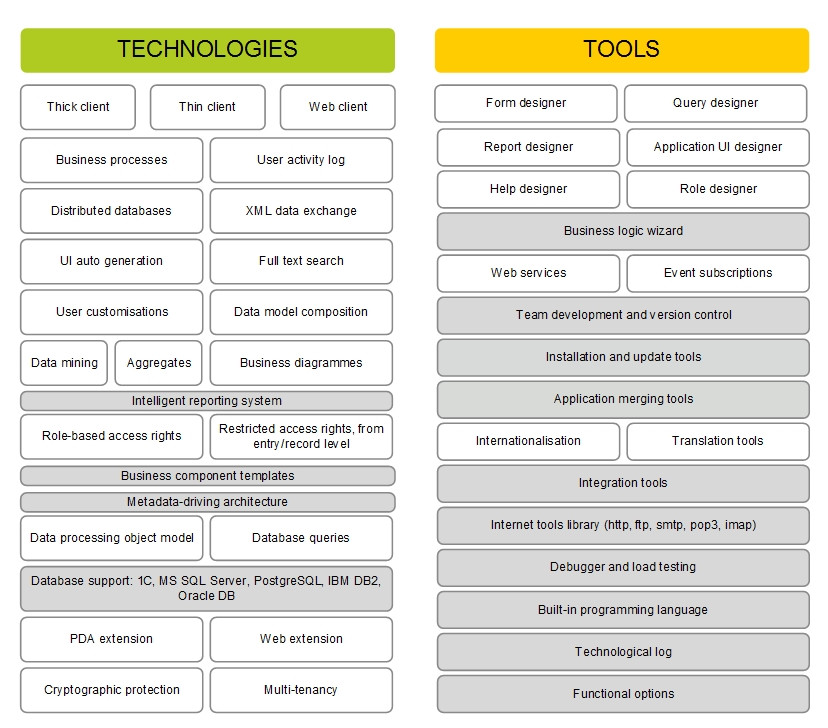

In der folgenden Tabelle sind die Technologien und Tools aufgeführt, die Teil der 1C: Enterprise 8-Plattform sind.

Externe Quellen ermöglichen die Verwendung von Daten aus externen Datenbanken in Anwendungslösungen. Die externe Supportkomponente ist für Integrationsaufgaben konzipiert, die eine enge Interaktion zwischen dem 1C: Enterprise-System und der Software von Drittanbietern erfordern.

Der Datenaustausch auf der Grundlage von Textdokumenten kann eine der am wenigsten ressourcenintensiven Interaktionsmethoden mit Informationssystemen von Drittanbietern sein. Zusätzlich zu den Standardwerkzeugen zur Textbearbeitung können Entwickler Textdokumente basierend auf zuvor erstellten Vorlagen dynamisch generieren.

In diesem Beispiel mussten nur 3 Positionen entladen werden, aber fünf wurden entladen. Dies liegt daran, dass das Flag gegenüber dem Verzeichnis "Nomenklatur" in der Spalte "Entladen, falls erforderlich" gesetzt wurde. Zusammen mit den notwendigen Positionen waren ihre Eltern überlastet.

Praktisch alle Arten der Datenmanipulation sind möglich. . Das Hauptziel des 1C: Enterprise-Automatisierungsservers besteht darin, das 1C: Enterprise-System von Drittanbieteranwendungen aus zu verwalten und Aktionen auszuführen, die mit interaktiven Aktionen identisch sind. Durch den Zugriff auf Dateisystemvorgänge können Sie über freigegebene Verzeichnisse mit anderen Informationssystemen interagieren.

Laden einer Referenz aus XML

Textdateien sind der einfachste Weg zum Datenaustausch und können für eine Vielzahl von Aufgaben verwendet werden. Die Hauptvorteile sind die Verfügbarkeit und die bequeme Darstellung der Daten im Textformat. Das 1C: Enterprise-System enthält Tools, die dies zulassen.

Laden einer Referenz aus XML

Öffnen Sie nach dem erfolgreichen Hochladen der Daten aus der Konfiguration - der Quelle in die XML-Datei - die Datenbank - den Empfänger. Die Struktur der Objekte und deren Details müssen miteinander übereinstimmen. In diesem Fall wird die Übertragung zwischen zwei typischen Konfigurationen von 1C durchgeführt: Accounting 3.0.

Offene Verarbeitung in der Datenbank - der Empfänger. Diese Verarbeitung wird sowohl für das Hochladen als auch für das Herunterladen verwendet. Gehen Sie auf die Registerkarte "Download" und geben Sie den Pfad zur XML-Datei an, in die die Daten zuvor hochgeladen wurden. Danach klicken Sie auf die Schaltfläche "Daten herunterladen".

Daten in verschiedenen Formaten erstellen, verarbeiten und freigeben; Zugriff auf alle 1C: Enterprise-Objekte, die ihre Funktionalität implementieren; verschiedene Austauschprotokolle unterstützen; Aufrechterhaltung von Standards für die Interaktion mit Subsystemen von Drittanbietern; Entwickeln Sie Ihre eigenen Internetlösungen. Diese Tools werden von 1C-Entwicklern und Dritten erfolgreich eingesetzt, um eine breite Palette von Anwendungen zu erstellen, die mit 1C: Enterprise kompatibel sind, und um externe Komponenten zu entwickeln, die verschiedene Funktionen ausführen, z. Hier sind die Optionen, die im täglichen Gebrauch nützlich sein können.

Das Ergebnis des Downloads wird in Nachrichten angezeigt. In unserem Fall lief alles gut.

Referenz "Nomenklatur" in der Datenbank - Der Empfänger wurde nicht gefüllt. Jetzt hat es fünf Elemente: drei Nomenklaturpositionen und zwei Gruppen.

Geben Sie Änderungszeit, Zugriffszeit und Modi aus Quelldateien an

Der Benutzer sieht nichts, wenn der Prozess nicht ausgeführt wird oder ein Fehler angezeigt wird. Dies kann Ihnen beim Debuggen von Verbindungs-, Authentifizierungs- und Konfigurationsproblemen helfen. Die geschätzte Zeit und Verbindungsgeschwindigkeit werden auf dem Bildschirm angezeigt. Eine einzigartige Sache - die Komprimierung findet nur im Netzwerk statt. Wenn die Datei an den Zielserver gesendet wird, wird sie wie vor der Komprimierung auf ihre ursprüngliche Größe zurückgesetzt. Sehen Sie sich diese Befehle an. Es verwendet eine 93 MB-Datei.

Wählen Sie eine andere Verschlüsselung, um Dateien zu verschlüsseln

Wie Sie sehen, ist der Übertragungsvorgang bei der Komprimierung in 5 Sekunden abgeschlossen. Zu beachten ist, dass die Komprimierungsmethode für keine der Dateien geeignet ist. Wenn die Quelldatei bereits komprimiert ist, finden Sie dort keine Verbesserung. Dies bedeutet, dass 8 Bits 1 Byte sind.