Πυρκαγιά. Είμαστε προστατευμένοι από τους χάκερ που χρησιμοποιούν τα iptables, ipfw και pf. Cisco ACL για προχωρημένους. Προχωρημένοι κατάλογοι πρόσβασης Πώς να απαγορεύσουν την κυκλοφορία της ICMP

Συχνά οι χρήστες ενοχλούν βραδύτητα στο Διαδίκτυο. Αυτό ισχύει ιδιαίτερα για τον πολυάριθμα στρατό των εραστών. Δίκτυα παιχνιδιών. Μπορείτε να μειώσετε τον πιθανό χρόνο καθυστέρησης απενεργοποιώντας τη λειτουργία Ping.

Θα χρειαστείτε

- - PC με το λειτουργικό σύστημα των Windows εγκατεστημένο.

- - πρόσβαση στο Διαδίκτυο.

Εντολή

Εντολή

Έτσι, συνεχίζουμε να αντιμετωπίζουμε το ACL. Αυτή τη φορά, έχουμε επεκταθεί ACLs. Οι τοπολογίες θα λάβουν από το προηγούμενο άρθρο, ελπίζω ότι το έχετε μελετήσει προσεκτικά. Εάν αυτό δεν συμβαίνει, συνιστώ ανεπιφύλακτα την ανάγνωση ότι τα υλικά αυτού του άρθρου είναι πιο κατανοητά.

Πρώτα απ 'όλα, θα ξεκινήσω με τα εκτεταμένα ACLs. Οι προηγμένες acls σας επιτρέπουν να καθορίσετε το πρωτόκολλο, τη διεύθυνση προορισμού και τις θύρες εκτός από τη διεύθυνση προέλευσης. Καθώς και τις συγκεκριμένες παραμέτρους ενός συγκεκριμένου πρωτοκόλλου. Είναι καλύτερο να μάθετε από τα παραδείγματα, οπότε θα διαμορφώσω ένα νέο καθήκον, περιπλέκω το προηγούμενο. Με την ευκαιρία, κάποιος μπορεί να αναρωτιέστε αν αυτό συνθέτει τη διανομή της κυκλοφορίας μέσω των προτεραιοτήτων, σας συμβουλεύω στην ταξινόμηση και τη σήμανση QoS Καλό άρθροΑληθινή στα αγγλικά. Εν τω μεταξύ, πίσω στην εργασία μας:

Μια εργασία.

- Επιτρέψτε τα αιτήματα ECHO από τους κόμβους δικτύου 192.168.0.0/24 στο διακομιστή.

- Από το διακομιστή - να απαγορεύσουν τα αιτήματα της ECHO στο εσωτερικό δίκτυο.

- Αφήστε πρόσβαση στο Web στον διακομιστή από την τοποθεσία 192.168.0.11.

- Αφήστε την πρόσβαση FTP από έναν κόμβο 192.168.0.13 στο διακομιστή.

Σύνθετη εργασία. Θα το λύσει πλήρως. Πρώτα απ 'όλα, η σάρωση της σύνταξης της χρήσης ενός εκτεταμένου ACL.

Προηγμένες παραμέτρους ACL

<номер от 100 до 199> <действие permit, deny> <протокол> <источник> <порт> <назначение> <порт> <опции>

Οι αριθμοί θυρών αναγράφονται μόνο σε πρωτόκολλα TCP / UDP, φυσικά. Μπορώ επίσης να πραγματοποιήσω Ισοδύναμα. (αριθμός θύρας ίσο με το καθορισμένο), Gt / lt. (αριθμός θύρας περισσότερο / μικρότερη από την καθορισμένη), neq. (ο αριθμός θύρας δεν είναι ίσος με το καθορισμένο), Εύρος. (εύρος θυρών).

Ονομάστηκε ACL

Με την ευκαιρία, οι λίστες πρόσβασης δεν μπορούν όχι μόνο να αριθμηθούν, αλλά και να καλέσουν! Ίσως αυτή η μέθοδος να φαίνεται πιο βολική για εσάς. Αυτή τη φορά θα κάνουμε με αυτόν τον τρόπο. Αυτές οι εντολές εκτελούνται στο πλαίσιο της παγκόσμιας διαμόρφωσης και η σύνταξη μοιάζει με αυτό:

Router (config) #IP κατάλογος-λίστα επεκταθεί<имя>

Έτσι, αρχίστε να σχηματίζουν τους κανόνες.

- Επιτρέψτε μου να επιτρέψω ping από το δίκτυο 192.168.0.0/24

στο διακομιστή. Ετσι, Ηχώ.-Προϊόντα είναι το πρωτόκολλο Ισοπαλία, ως διεύθυνση της πηγής, επιλέξτε το υποδίκτυο, τη διεύθυνση προορισμού - διεύθυνση διακομιστή, τύπος μηνύματος - στην εισερχόμενη διεπαφή Ηχώ., στην έξοδο - echo-Απάντηση.. Router (Config) #IP Λίστα πρόσβασης εκτεταμένο int_in (Config-ext-NaCI) #permit ICMP 192.168.0.0 0.0.0.255 Υποδοχή 10.0.0.100 Echoclies, και τι είναι αυτό με μια μάσκα υποδικτύου; Ναι, αυτό είναι ένα τσιπ Acl. Λοιπόν Μπαλαντέρ-μάσκα. Υπολογίζεται ως μια αντίστροφη μάσκα από το συνηθισμένο. Εκείνοι. 255.255.255.255

- Μάσκα υποδικτύου. Στην περίπτωσή μας υποδίκτυο 255.255.255.0

, μετά την αφαίρεση παραμένει ακριβώς 0.0.0.255

. Νομίζω ότι αυτός ο κανόνας δεν χρειάζεται εξήγηση; Πρωτόκολλο ισοπαλία, διεύθυνση πηγής - υποδίκτυο 192.168.0.0/24

, διεύθυνση προορισμού - Υποδοχή 10.0.0.100, τύπος μηνύματος - Ηχώ. (έρευνα). Από το δρόμο, δεν είναι δύσκολο να το παρατηρήσετε Υποδοχή 10.0.0.100 Ισοδύναμος 10.0.0.100 0.0.0.0

. Αντικατάσταση αυτού του κανόνα στη διεπαφή. Router (config) #nt f0 / 0

Router (config-if) #IP-group-group int_in in είναι κατά κάποιο τρόπο έτσι. Τώρα, αν ελέγξετε το Pingie - είναι εύκολο να παρατηρήσετε ότι όλα λειτουργούν καλά. Εδώ, ωστόσο, περιμένουμε μια έκπληξη, η οποία θα εμφανιστεί λίγο αργότερα. Δεν θα αποκαλύψω μέχρι το. Ποιος μαντέψει - καλά κάνει! - Από το διακομιστή - απαγορεύει όλες τις αιτήσεις της ECHO προς το εσωτερικό δίκτυο (192.168.0.0/24). Ορίζουμε μια νέα ονομασία λίστα, int_out και κρεμάστε το στη διασύνδεση που βρίσκεται πιο κοντά στο διακομιστή.

Router (config) #IP-list-list extended int_out

Δρομολογητής (Config-ext-NaCl) #Deny ICMP HOST 10.0.0.100 192.168.0.0 0.0.0.255 ECHO

Router (Config-ext-NaCl) #exit

Router (config) #int FA0 / 1

Router (config-in) #IP πρόσβαση-ομάδα int_out in

Εξηγώ τι κάναμε. Δημιούργησε μια εκτεταμένη λίστα πρόσβασης με το όνομα Int_Out, απαγορεύτηκε σε αυτό ισοπαλία με τον τύπο Ηχώ. Από τον κεντρικό υπολογιστή 10.0.0.100 Στο υποδίκτυο 192.168.0.0/24 και εφαρμόζεται στην είσοδο διασύνδεσης fA0 / 1.. Πλησιέστερα στο διακομιστή. Προσπαθούμε να στείλουμε ping. από το διακομιστή.

Server\u003e Ping 192.168.0.11

Pinging 192.168.0.11 με 32 byte δεδομένων:

Απάντηση από το 10.0.0.1: Ο υποδοχής προορισμού δεν είναι προσβάσιμος.

Απάντηση από το 10.0.0.1: Ο υποδοχής προορισμού δεν είναι προσβάσιμος.

Απάντηση από το 10.0.0.1: Ο υποδοχής προορισμού δεν είναι προσβάσιμος.

Στατιστικά PING για 192.168.0.11:

Πακέτα: αποστολή \u003d 4, έλαβε \u003d 0, Lost \u003d 4 (100% απώλεια)

Λοιπόν, φαίνεται να εργάζεται όπως θα έπρεπε. Για όσους δεν ξέρουν πώς να στείλετε pinggi - κάντε κλικ στον κόμβο που σας ενδιαφέρει, για παράδειγμα, τον διακομιστή. Μεταβείτε στην καρτέλα Desktop (επιφάνεια εργασίας), η εντολή εντολής (γραμμή εντολών). Τώρα, υποσχέθηκε αστεία. Δοκιμάστε να στείλετε ping από τον κεντρικό υπολογιστή, όπως στην πρώτη παράγραφο. PC\u003e ping 10.0.0.100

Pinging 10.0.0.100 με 32 bytes δεδομένων:

Το αίτημα λήξεως.

Το αίτημα λήξεως.

Το αίτημα λήξεως.

Το αίτημα λήξεως.Εδώ είναι οι χρόνοι. Μόλις λειτούργησε τα πάντα! Γιατί σταμάτησε; Αυτή είναι η υποσχόμενη έκπληξη. Εξηγώ ποιο είναι το πρόβλημα. Ναι, ο πρώτος κανόνας δεν πήγαινε οπουδήποτε. Επιτρέπει πραγματικά την αποστολή ενός αιτήματος ECHO στον κόμβο διακομιστή. Αλλά πού είναι η άδεια για το πέρασμα των απάντησης της ECHO; Όχι! Το αίτημα αποστέλλεται, αλλά δεν μπορούμε να δεχτούμε την απάντηση! Γιατί τα πάντα εργάζονται πριν; Τότε δεν είχαμε ACL στη διεπαφή fA0 / 1.. Και επειδή δεν υπάρχει ACL, τότε όλα επιτρέπονται όλα. Θα πρέπει να δημιουργήσουμε έναν κανόνα σχετικά με την άδεια αποδοχής των αποκρίσεων του ICMP.

Στη λίστα INT_OUT προσθέστε

Το ίδιο προσθήκη στη λίστα Int_IN.

Δρομέας (Config-ext-NaCl) #permit ICMP Υποδοχή 10.0.0.100 192.168.0.0 0.0.0.255 Echo-Απάντηση

Τώρα δεν είναι να frit. Όλα πηγαίνουν υπέροχα!

- Επιτρέψτε μου να επιτρέψω πρόσβαση στο Web στο διακομιστή από τον κόμβο * .11. Κατάλληλο παρόμοιο! Εδώ, ωστόσο, πρέπει να γνωρίζετε λίγο, πώς να κάνετε έκκληση χρησιμοποιώντας τα πρωτόκολλα 4ου επιπέδου (TCP, UDP). Η θύρα πελάτη επιλέγεται αυθαίρετα\u003e 1024 και ο διακομιστής είναι η κατάλληλη υπηρεσία. Για web - αυτό είναι 80 θύρα (πρωτόκολλο HTTP). Και τι γίνεται με τον διακομιστή Web; Από προεπιλογή, η υπηρεσία Web είναι ήδη εγκατεστημένη στον διακομιστή, μπορείτε να δείτε στις ρυθμίσεις κόμβου. Σημειώστε ότι υπήρξε ένα σημάδι ελέγχου. Μπορείτε να συνδεθείτε στο διακομιστή επιλέγοντας μια συντόμευση "Web browser" στην "επιφάνεια εργασίας" οποιουδήποτε κόμβου. Φυσικά, τώρα η πρόσβαση δεν θα. Δεδομένου ότι οι διεπαφές δρομολογητών μας κρέμονται ACL-S και δεν επιτρέπουν στους κανόνες να έχουν πρόσβαση. Λοιπόν, ας δημιουργήσουμε. Στη λίστα πρόσβασης int_in (η οποία βρίσκεται στη διεπαφή fA0 / 0.) Θα προσθέσουμε έναν κανόνα: δρομολογητή (config-ext-NaCl) #permit TCP HOST 192.168.0.11 GT 1024 Υποδοχή 10.0.0.100 EQ 80 Δηλαδή, επιτρέπουμε στο πρωτόκολλο TCP από τον κόμβο μας (Port Arbitary,\u003e 1024) Διεύθυνση διακομιστή, θύρα HTTP.

Και, φυσικά, ο αντίστροφος κανόνας, στον κατάλογο int_out (το οποίο στη διεπαφή fA0 / 1.):

Router (Config-ext-NaCl) #permit TCP HOST 10.0.0.100 EQ 80 HOST 192.168.0.11 Ιδρύθηκε

Που επιτρέπεται TCP. από το λιμάνι 80 Διακομιστές στον κεντρικό υπολογιστή *.11 Και η σύνδεση πρέπει να είναι ήδη εγκατεστημένη! Είναι δυνατόν Καθιερωμένος Καθορίστε το ίδιο gt 1024., θα είναι εξίσου καλό. Αλλά το νόημα είναι λίγο διαφορετικό.

Στα σχόλια, απαντήστε σε αυτό που θα είναι ασφαλέστερο;

- Επιτρέψτε μου να επιτρέψω την πρόσβαση FTP από τον αριθμό * .13 στον διακομιστή. Κάτι απολύτως τίποτα περίπλοκο! Καταλαβαίνουμε πώς αλληλεπιδρά το πρωτόκολλο FTP. Στο μέλλον, σχεδιάζω να αφιερώσω έναν ολόκληρο κύκλο άρθρων από το έργο διαφορετικών πρωτοκόλλων, καθώς είναι πολύ χρήσιμο κατά τη δημιουργία ακριβών κανόνων (σκοπευτής) ACL. Προς το παρόν: Δράσεις διακομιστή και πελάτη:+ Ο πελάτης προσπαθεί να δημιουργήσει μια σύνδεση και να στείλει ένα πακέτο (στο οποίο η ένδειξη είναι σε παθητική λειτουργία) στη θύρα 21 διακομιστή από τη θύρα του Port X (X\u003e 1024, Free Port) + Server στέλνει την απάντηση και αναφέρει τον αριθμό του αριθμού του Το κανάλι για να σχηματίσει τα δεδομένα του καναλιού Υ (y\u003e 1024) στη θύρα του πελάτη Χ που εξάγεται από την κεφαλίδα πακέτου TCP. + Ο πελάτης ξεκινά την επικοινωνία για τη μετάδοση δεδομένων από τη θύρα X + 1 στη θύρα θύρας διακομιστή Y (ληφθεί από την προηγούμενη κεφαλίδα συναλλαγών). Κάτι σαν αυτό. Ακούγεται λίγο δύσκολο, αλλά απλά πρέπει να το καταλάβετε! Προσθέτουμε τους κανόνες στη λίστα Int_IN:

Επιτρέψτε τον κεντρικό υπολογιστή TCP 192.168.0.13 GT 1024 Host 10.0.0.100 EQ 21

Επιτρέψτε τον κεντρικό υπολογιστή TCP 192.168.0.13 GT 1024 Υποδοχή 10.0.0.100 GT 1024Και προσθέστε τους κανόνες στη λίστα Int_OUT:

Επιτρέψτε τον κεντρικό υπολογιστή TCP 10.0.0.100 EQ FTP HOST 192.168.0.13 GT 1024

Επιτρέψτε τον κεντρικό υπολογιστή TCP 10.0.0.100 GT 1024 Host 192.168.0.13 GT 1024Αποχώρηση Γραμμή εντολών, ομάδα FTP 10.0.0.100όπου επιτρέπεται από τα διαπιστευτήρια Cisco: Cisco.(που λαμβάνονται από τις ρυθμίσεις διακομιστή), εισάγω την εντολή εκεί dir. Και θα δούμε ότι τα δεδομένα είναι καθώς και οι εντολές - μεταδίδονται με επιτυχία.

Αυτό σχετίζεται με όλα όσα σχετίζονται με τον παρατεταμένο κατάλογο πρόσβασης.

Ας δούμε τους κανόνες μας:

Router # sh πρόσβαση

Εκτεταμένη λίστα πρόσβασης IP Int_IN

Άδεια ICMP 192.168.0.0 0.0.0.255 Υποδοχή 10.0.0.100 ECHO (17 αγώνες (ES))

Επιτρέψτε το ICMP HOST 10.0.0.100 192.168.0.0 0.0.0.255 Echo-Απάντηση

Άδεια Host TCP 192.168.0.11 GT 1024 Υποδοχή 10.0.0.100 EQ WWW (36 αγώνες (ES))

Επιλέξτε TCP HOST 192.168.0.13 GT 1024 Υποδοχή 10.0.0.100 EQ FTP (40 αγώνες (ES))

Επιτρέψτε τον κεντρικό υπολογιστή TCP 192.168.0.13 GT 1024 Host 10.0.0.100 GT 1024 (4 match (es))

Εκτεταμένη λίστα πρόσβασης IP INT_OUT

Deny ICMP HOST 10.0.0.100 192.168.0.0 0.0.0.255 ECHO (4 αγώνες (ES))

Επιλέξτε ICMP Υποδοχή 10.0.0.100 192.168.0.0 0.0.0.255 Echo-Reply (4 Match (ES))

Άδεια Υποδοχή TCP 10.0.0.100 EQ WWW Υποδοχής 192.168.0.11 ίδρυσε (3 αγώνα (ES))

Επιτρέψτε τον κεντρικό υπολογιστή TCP 10.0.0.100 EQ FTP HOST 192.168.0.13 GT 1024 (16 αγώνες (ES))

Επιτρέψτε τον κεντρικό υπολογιστή TCP 10.0.0.100 GT 1024 Host 192.168.0.13 GT 1024 (3 Match (ES))

Πώς μπορώ να διαμορφώσω τους υπολογιστές κάτω από windows Control 2000 / XP / 2003 σχετικά με το μπλοκ πακέτου Ping; Τα Windows 2000 / XP / 2003 διαθέτουν ενσωματωμένο μηχανισμό ασφαλείας IP που ονομάζεται IPSec (IP Security). Το IPSec είναι ένα πρωτόκολλο που έχει σχεδιαστεί για την προστασία μεμονωμένων πακέτων TCP / IP κατά τη διέλευση τους μέσω του δικτύου.

Ωστόσο, δεν θα πάμε στις λεπτομέρειες της λειτουργίας και της συσκευής ipsec, για επιπλέον την κρυπτογράφηση, το ipsec μπορεί επίσης να προστατεύσει το διακομιστή σας ή Σταθμός εργασίας Ο μηχανισμός παρόμοιος με το τείχος προστασίας.

Μπλοκάρετε το ping σε έναν μόνο υπολογιστή

Για να αποκλείσετε όλα τα πακέτα Ping από έναν υπολογιστή και, πρέπει να δημιουργήσουμε μια πολιτική IPSec που θα αποκλείσει όλη την κυκλοφορία ICMP. Για να ξεκινήσετε, ελέγξτε αν ο υπολογιστής σας απαντά στις αιτήσεις ICMP:

Για να διαμορφώσετε έναν μόνο υπολογιστή, πρέπει να εκτελέσουμε τα ακόλουθα βήματα:

ΔιαμορφώστεΚατάλογος των λιστών φίλτρου IP και τις ενέργειες φίλτρου

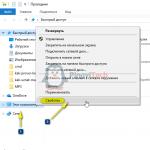

- Ανοίξτε το παράθυρο MMC (εκκίνηση\u003e Εκτέλεση\u003e MMC).

- Προσθέστε την ασφάλεια της ασφάλειας IP και τη διαχείριση πολιτικής.

- Επιλέξτε ποιος υπολογιστής θα ελέγχεται από αυτή την πολιτική - στην περίπτωσή μας είναι ένα τοπικό μάνδαλο. Κάντε κλικ στο κουμπί Κλείσιμο και, στη συνέχεια, πιέστε.

- Κάντε δεξί κλικ στις πολιτικές ασφαλείας IP στο αριστερό μισό της κονσόλας MMC. Επιλέξτε Διαχείριση λιστών φίλτρου IP και φίλτρου.

- Δεν χρειάζεται να διαμορφώσετε ή να δημιουργήσετε ένα φίλτρο IP για ICMP (ένα πρωτόκολλο στο οποίο λειτουργεί το PING), καθώς ένα τέτοιο φίλτρο υπάρχει ήδη από προεπιλογή - όλη την κυκλοφορία ICMP.

Ωστόσο, μπορείτε να διαμορφώσετε ένα αυθαίρετα σύνθετο φίλτρο IP, για παράδειγμα, να απαγορεύσετε το Ping του υπολογιστή σας από όλα τα IP, εκτός από πολλά συγκεκριμένα. Σε ένα από τα παρακάτω άρθρα σχετικά με το IPSec, θα εξετάσουμε λεπτομερώς τη δημιουργία φίλτρων IP, ακολουθήστε τις αναβαθμίσεις.

- Στη διαχείριση των λιστών φίλτρου IP και το παράθυρο ενεργειών φίλτρων, προβάλετε τα φίλτρα σας και εάν κάντε κλικ στο δεξί κλικ στην καρτέλα Διαχειριστείτε τις ενέργειες φίλτρου. Τώρα πρέπει να προσθέσουμε μια ενέργεια για ένα φίλτρο που θα εμποδίσει μια συγκεκριμένη κίνηση, κάντε κλικ στην επιλογή Προσθήκη.

- Στο πρώτο παράθυρο χαιρετισμού, κάντε κλικ στο κουμπί Επόμενο.

- Στο πεδίο Όνομα φίλτρου Όνομα, εισάγετε μπλοκ και κάντε κλικ στο κουμπί Επόμενο.

- Στη Γενικές Επιλογές Γενικής Δράσης φίλτρου, επιλέξτε Block και, στη συνέχεια, κάντε κλικ στο κουμπί Επόμενο.

- Επιστρέψτε στη διαχείριση λιστών φίλτρου IP και παράθυρο ενεργειών φίλτρων και προβάλετε τα φίλτρα σας και αν όλα είναι εντάξει, κάντε κλικ στο κουμπί Κλείσιμο. Μπορείτε να προσθέσετε φίλτρα και φίλτρους ανά πάσα στιγμή.

Το επόμενο βήμα είναι να διαμορφώσετε τις πολιτικές IPSEC και την εφαρμογή του.

Ρυθμίστε την πολιτική iPse

- Στην ίδια κονσόλα MMC, κάντε δεξί κλικ στις πολιτικές ασφαλείας IP και επιλέξτε Δημιουργία πολιτικής ασφάλειας IP.

- Περάστε την ευπρόσδεκτη ευπρόσδεκτη κάνοντας κλικ στο επόμενο.

- Στο πεδίο Όνομα της πολιτικής ασφάλειας IP, εισαγάγετε ένα κατάλληλο όνομα, για παράδειγμα "Block Ping". Κάντε κλικ στο κουμπί Επόμενο

- Στο παράθυρο ερωτήματος Ασφαλής σύνδεση Αφαιρέστε το πλαίσιο ελέγχου από ενεργό τον προεπιλεγμένο κανόνα απόκρισης. Clickenext

- Το πλαίσιο ελέγχου αλλάζει τις ιδιότητες και κάντε κλικ στο κουμπί Τέλος.

- Πρέπει να προσθέσουμε φίλτρα IP και κινητές ενέργειες σε μια νέα πολιτική IPSec. Στο νέο παράθυρο πολιτικής IPSec, κάντε κλικ στην επιλογή Προσθήκη

- Κάντε κλικ στο κουμπί Επόμενο.

- Στο παράθυρο τελικού σημείου σήραγγας, βεβαιωθείτε ότι έχει επιλεγεί η προεπιλεγμένη τιμή και κάντε κλικ στο κουμπί Επόμενο.