Как обнаружить и удалить клавиатурный шпион REFOG Keylogger? Лаборатория информационной безопасности Keylogger Удаление от Internet Explorer

| Антивирусное программное обеспечение | Версия | Обнаружение |

|---|---|---|

| K7 AntiVirus | 9.179.12403 | Unwanted-Program (00454f261) |

| Malwarebytes | 1.75.0.1 | PUP.Optional.Wajam.A |

| Dr.Web | Adware.Searcher.2467 | |

| McAfee-GW-Edition | 2013 | |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

поведение Keylogger

- Изменение рабочего стола и параметры браузера.

- Keylogger деактивирует установленного программного обеспечения.

- Тормозит Интернет-соединение

- Интегрируется в веб-браузере через расширение браузера Keylogger

- Общее поведение Keylogger и некоторые другие текст emplaining som информация связанные с поведением

- Устанавливает себя без разрешений

- Изменяет пользователя Главная страница

- Keylogger подключается к сети Интернет без вашего разрешения

Keylogger осуществляется версий ОС Windows

- Windows 10 23%

- Windows 8 33%

- Windows 7 20%

- Windows Vista 7%

- Windows XP 17%

География Keylogger

Ликвидации Keylogger от Windows

Удалите из Windows XP Keylogger:

Удалить Keylogger от вашего Windows 7 и Vista:

Стереть Keylogger от Windows 8 и 8.1:

Удалить из вашего браузеров Keylogger

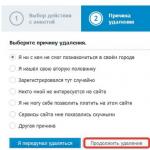

Keylogger Удаление от Internet Explorer

Стереть Keylogger от Mozilla Firefox

Прекратить Keylogger от Chrome

Название угрозы

Имя исполняемого файла:

Тип угрозы:

Поражаемые ОС:

Keylogger

Keylogger

Win32 (Windows XP, Windows Vista, Windows Seven, Windows 8)

Метод заражения Keylogger

Keylogger копирует свои файл(ы) на ваш жёсткий диск. Типичное имя файла bpk.exe . Потом он создаёт ключ автозагрузки в реестре с именем Keylogger и значением bpk.exe . Вы также можете найти его в списке процессов с именем bpk.exe или Keylogger .

Если у вас есть дополнительные вопросы касательно Keylogger, пожалуйста, заполните и мы вскоре свяжемся с вами.

Скачать утилиту для удаления

Скачайте эту программу и удалите Keylogger and bpk.exe (закачка начнется автоматически):

* SpyHunter был разработан американской компанией EnigmaSoftware и способен удалить удалить Keylogger в автоматическом режиме. Программа тестировалась на Windows XP, Windows Vista, Windows 7 и Windows 8.

Функции

Программа способна защищать файлы и настройки от вредоносного кода.

Программа может исправить проблемы с браузером и защищает настройки браузера.

Удаление гарантированно - если не справился SpyHunter предоставляется бесплатная поддержка.

Антивирусная поддержка в режиме 24/7 входит в комплект поставки.

Скачайте утилиту для удаления Keylogger от российской компании Security Stronghold

Если вы не уверены какие файлы удалять, используйте нашу программу Утилиту для удаления Keylogger .. Утилита для удаления Keylogger найдет и полностью удалит Keylogger и все проблемы связанные с вирусом Keylogger. Быстрая, легкая в использовании утилита для удаления Keylogger защитит ваш компьютер от угрозы Keylogger которая вредит вашему компьютеру и нарушает вашу частную жизнь. Утилита для удаления Keylogger сканирует ваши жесткие диски и реестр и удаляет любое проявление Keylogger. Обычное антивирусное ПО бессильно против вредоносных таких программ, как Keylogger. Скачать эту упрощенное средство удаления специально разработанное для решения проблем с Keylogger и bpk.exe (закачка начнется автоматически):

Функции

Удаляет все файлы, созданные Keylogger.

Удаляет все записи реестра, созданные Keylogger.

Программа может исправить проблемы с браузером.

Иммунизирует систему.

Удаление гарантированно - если Утилита не справилась предоставляется бесплатная поддержка.

Антивирусная поддержка в режиме 24/7 через систему GoToAssist входит в комплект поставки.

Наша служба поддержки готова решить вашу проблему с Keylogger и удалить Keylogger прямо сейчас!

Оставьте подробное описание вашей проблемы с Keylogger в разделе . Наша служба поддержки свяжется с вами и предоставит вам пошаговое решение проблемы с Keylogger. Пожалуйста, опишите вашу проблему как можно точнее. Это поможет нам предоставит вам наиболее эффективный метод удаления Keylogger.

Как удалить Keylogger вручную

Эта проблема может быть решена вручную, путём удаления ключей реестра и файлов связанных с Keylogger, удалением его из списка автозагрузки и де-регистрацией всех связанных DLL файлов. Кроме того, отсутствующие DLL файлы должны быть восстановлены из дистрибутива ОС если они были повреждены Keylogger .

Чтобы избавиться от Keylogger , вам необходимо:

1. Завершить следующие процессы и удалить соответствующие файлы:

- edit-keylogger.exe

- frmabout.frm

- frmabout.frx

- globalhook.exe

- keylogger.frm

- keylogger.frx

- keylogger.vbw

- keylog~1.vbp

- keytrap.bas

- modconnected.bas

- modctrlaltdel.bas

- modicqpager.bas

- modinputtext.bas

- modstartwithwindows.bas

- modwinsock.bas

- saveediter.bas

- winsockbas.bas

- winsocksub.bas

- bpk.exe

- pk.bin

Предупреждение: вам необходимо удалить только файлы, контольные суммы которых, находятся в списке вредоносных. В вашей системе могут быть нужные файлы с такими же именами. Мы рекомендуем использовать для безопасного решения проблемы.

2. Удалите следующие папки:

3. Удалите следующие ключи и\или значения ключей реестра:

Предупреждение: Если указаны значения ключей реестра, вы должны удалить только указанные значения и оставить сами ключи нетронутыми. Мы рекомендуем использовать для безопасного решения проблемы.

4. Сбросить настройки браузеров

Keylogger иногда может влиять на настройки вашего браузера, например подменять поиск и домашнюю страницу. Мы рекомендуем вам использовать бесплатную функцию "Сбросить настройки браузеров" в "Инструментах" в программе для сброса настроек всех браузеров разом. Учтите, что перед этим вам надо удалить все файлы, папки и ключи реестра принадлежащие Keylogger. Для сброса настроек браузеров вручную используйте данную инструкцию:

Для Internet Explorer

Если вы используете Windows XP, кликните Пуск , и Открыть . Введите следующее в поле Открыть без кавычек и нажмите Enter : "inetcpl.cpl".

Если вы используете Windows 7 или Windows Vista, кликните Пуск . Введите следующее в поле Искать без кавычек и нажмите Enter : "inetcpl.cpl".

Выберите вкладку Дополнительно

Под Сброс параметров браузера Internet Explorer , кликните Сброс . И нажмите Сброс ещё раз в открывшемся окне.

Выберите галочку Удалить личные настройки для удаления истории, восстановления поиска и домашней страницы.

После того как Internet Explorer завершит сброс, кликните Закрыть в диалоговом окне.

Предупреждение: Сбросить настройки браузеров в Инструменты

Для Google Chrome

Найдите папку установки Google Chrome по адресу: C:\Users\"имя пользователя"\AppData\Local\Google\Chrome\Application\User Data .

В папке User Data , найдите файл Default и переименуйте его в DefaultBackup .

Запустите Google Chrome и будет создан новый файл Default .

Настройки Google Chrome сброшены

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Stronghold AntiMalware.

Для Mozilla Firefox

Откройте Firefox

В меню выберите Помощь > Информация для решения проблем .

Кликните кнопку Сбросить Firefox .

После того, как Firefox завершит, он покажет окно и создаст папку на рабочем столе. Нажмите Завершить .

Предупреждение: Так вы потеряте выши пароли! Рекомендуем использовать бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Stronghold AntiMalware.

Компьютер, зараженный вирусами — это всегда неприятно. Под угрозой оказываются личные файлы пользователя, номера его расчетных счетов в интернете, стабильность операционной системы и даже физические компоненты компьютера. На нашу радость существует много предприимчивых людей, создающих программное обеспечение для борьбы с вирусами. С каждым разом клиентам обещают “еще больший уровень обнаружения нежелательного ПО!”, за который приходится платить деньгами и мощностью ресурсов компьютера. Этого вам точно не скажут в рекламе, но в любом антивирусе есть список доверенных программ со шпионскими функциями, которые прекрасно запускаются, устанавливаются и работают при включенной активной защите. Одна из категорий такого ПО — кейлоггеры.

Задача самого простого клавишного шпиона — перехватывать каждое нажатие на клавиатуре. Здесь у злоумышленника более приземленные и конкретные цели: украсть любой логин и пароль, прочитать личную переписку, увидеть любое действие на компьютере. Современные кейлоггеры умеют делать снимки экрана, записывать позицию курсора, следить за буфером обмена, перехватывать входящие сообщения во всех популярных сервисах и многое другое. Есть подозрение, что начальство следит за вами на рабочем месте? Родители хотят взять под контроль вашу активность в интернете? Взломали аккаунт в соц.сети? Тогда смело на поиск и обезвреживание кейлоггера!

Виды клавиатурных шпионов

Существуют аппаратные и программные шпионы. Первый тип легко распознать при визуальном осмотре клавиатуры и ее шнура. Иногда он имеется вид платы, встроенной внутрь самой клавиатуры (на корпусе должны быть следы ее вскрытия), но чаще это подозрительный и совершенно ненужный переходник USB или OS/2.

Это маленькое устройство умеет записывать нажатия клавиш на встроенную память, передавать данные по Wi-Fi или через мобильную сеть на удаленный компьютер.

Второй тип шпионов не только богаче по функциям, но и скрывается не в пример лучше — среди запущенных программ и служб пользователя. Чаще всего их деятельность хорошо замаскирована и визуально никак себя не проявляет. Например, каждый пользователь компьютера встречался с такой “полезной” программой, как Punto Switcher? Вот это и есть самый настоящий кейлоггер. Если в разделе “Настройки” -> “Дневник” установлена галочка “Вести дневник”, а на самих записях установлен незнакомый пароль, то за этим компьютером уже кто-то наблюдает. Вычислить и обезвредить такую программу можно только при комплексном подходе и поочередном выполнении следующих инструкций.

Заходим в меню “Пуск”, нажимаем на ссылку “Выполнить…” (либо можно воспользоваться сочетанием клавиш WIN+R), в диалоговом окне пишем команду “msconfig” и нажимаем ввод. На вкладке “Автозагрузка” присутствуют все программные компоненты, стартующие вместе с Windows. Подозрительные или попросту ненужные программы лучше отключить, сняв флажок рядом с их именем. Если элемент в списке незнаком, лучше не спешить его удалять. К примеру, на запрос в гугле “Что такое jusched.exe” получена информация, что это компонент Java машины на компьютере, очень нужный и полезный, поэтому удалять его не стоит.

Далее таким же образом проверяем ключи реестра для автозагрузки. Для этого в диалоговом окне “Выполнить…” вводим команду “regedit” и ищем следующие параметры:

Далее таким же образом проверяем ключи реестра для автозагрузки. Для этого в диалоговом окне “Выполнить…” вводим команду “regedit” и ищем следующие параметры:

— путь HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion ветки Run и RunOnse;

— путь HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion ветки Run и RunOnse.

Здесь также не должно остаться подозрительных ключей.

Кейлоггер может быть замаскирован под службу Windows. Поэтому необходимо просмотреть весь список запущенных компонентов и остановить подозрительную активность. Полный перечень доступных работающих служб можно найти по пути “Пуск” -> “Панель управления” -> “Администрирование” -> “Службы”. Действия здесь аналогичны тем, что требовались для очистки автозагрузки: ищем в интернете по названию, читаем описание, если не служба нужна — останавливаем.

Пожалуй, лучшей на сегодняшний день утилитой в этой области является бесплатная программка Virus Total Uploader.

Нас интересует возможность этой программы по отправке на проверку запущенных в системе подозрительных процессов. Для этого необходимо мышкой выделить программу и нажать на кнопку “Upload process executable”. После загрузки откроется сайт с результатом проверки более сорока различными антивирусами. Если количество определений превысило десять, а также среди программ для проверки опознали вирус известные и популярные пакеты, тогда есть повод подозревать загруженный процесс.

Антишпионы

Существует множество программ, разработанных специально для того, чтобы бороться с кейлоггерами. К сожалению, у всех антишпионов есть один существенный минус — они часто удаляют нужные и полезные для работы Windows DLL-перехватчики, являющиеся компонентами самой операционной системы. На этот случай была разработана специальная программа под названием AVZ, которая при поддержке лабораторией Касперского проявила себя как универсальный инструмент для борьбы с клавиатурными перехватчиками.

Все, что нужно для проверки, это скачать саму программу и базы данных к ней, проверить свой компьютер, а потом выложить текст с результатом проверки на форум Касперского (если понадобиться). Большой плюс такого подхода в том, что AVZ ничего важного или неизвестного не удаляет без согласия пользователя. Только после получения поддержки на сайте можно принять наиболее правильное решение.

В прошлой статье мы рассмотрели, . Но осталось несколько вопросов, которые мы не рассматривали, поэтому давайте потихоньку закрывать тему, рассматривая эти вопросы последовательно.

Прежде всего, человек обычно задаётся вопросом: «А был ли мальчик?». Что-то важное из его личного и неприкосновенного пространства просочилось наружу, состоялась неприятная беседа с женой (руководителем, знакомым), в ходе которой стало ясно, что о вас знают больше, чем хотелось бы. Как, не прибегая к помощи программы, подобной COVERT, узнать, что за вами следят именно с помощью клавиатурного шпиона?

Можно сказать однозначно: гарантированного способа выявить клавиатурного шпиона нет – и быть не может . Разумеется, что-то можно выяснить с помощью обычной антивирусной программы. Но отыскать кейлоггер может не каждый антивирусный пакет, просто потому, что кейлоггер – не вирус. Он не удаляет ваши документы, не модифицирует системные файлы, он просто тихо сидит и перехватывает ваши данные, не причиняя системе никакого вреда. Стоит также учитывать, что многие программы перехвата обладают и какими-то полезными функциями, например, тот же Punto Switcher, предназначенный для автоматического переключения языков вода. На такие программы не реагирует ни один антивирус.

Следующий шаг — внимательный анализ всех служб и драйверов, запускающихся автоматически. Имейте в виду: для полноценного доступа к списку таких сервисов системных средств недостаточно, и вам понадобится одна из специальных утилит. С помощью внимательного анализа самозапускающихся сервисов и драйверов вы можете найти совершенно лишнее и нейтрализовать его. Но помните, что ошибки в этом вопросе недопустимы — система после перезагрузке может просто не запуститься.

Кейлоггер, написанный как полноценный драйвер клавиатуры, также останется вне подозрений специфического антишпионского ПО. А если нет – то окажется в обширном списке других системных драйверов, любая манипуляция над которыми неспециалиста с лёгкостью приведёт систему в неработоспособное состояние.

Можно попытаться заблокировать выход в сеть файерволлом: большинство кейлоггеров способно отправлять логи, фиксирующие вашу деятельность, на электронную почту злоумышленника. Но и это не является гарантией защиты: шпион может сохранять ваши логи в вашем же компьютере, и если предполагаемый злоумышленник имеет к нему доступ — он сможет получить доступ к этим логам. Кроме того, файерволл едва ли поможет вам обнаружить шпиона.

Существуют специальные утилиты, с помощью которых можно отыскать все программы, обращающиеся к клавиатурному вводу, даже если они замаскированы с помощью руткитов. Но такие программы не работают, если речь идёт о «железном» кейлоггере, который, к тому же, вполне может быть замаскирован под одно из системных устройств. Большинство из аппаратных кейлоггеров снабжены собственной памятью, которой достаточно для фиксации вашей активности в течение весьма длительного времени.

Кроме того, алгоритмы таких программ далеки от совершенства. К примеру, некоторые из них сканируют жёсткий диск на предмет log-файлов, которые оставляет клавиатурный шпион. Но где гарантии, что логи ведутся в «прямом» виде, без шифрования, и сохраняются не в скрытой зашифрованной локации? Таких гарантий нет – и быть не может.

Подытожим сказанное: мир шпионского программного и аппаратного обеспечения сегодня велик и многообразен. Люди хотят иметь доступ к чужой закрытой информации, а спрос рождает приложение. И если сегодня у вас есть работающий способ отыкать и удалить шпиона – это не значит, что этот способ сработает завтра, когда появится кейлоггер нового поколения. Гарантий, повторяю, нет. Единственный способ оставаться уверенным в собственной безопасности – это , надёжно закрывающей вас от посторонних глаз и ушей.

COVERT предлагает вам надёжное укрытие, находясь в котором, вы можете не опасаться слежки. Вам не нужно сканировать систему в поиске врага и углубляться в дебри специфической сферы компьютерной безопасности. И тем более, даже и думать не надо о переустановке системы (а многие жертвы такого шпионажа рано или поздно доходят до такой идеи). Вы можете просто работать и развлекаться, зная, что COVERT прикрывает вашу спину.