Kostenmanagement für Informationssicherheit. Bilanzierung von Informationsschutzkosten. Gartner schätzte die Marktgröße auf 89,13 Milliarden US-Dollar

Anmerkung: In der Vorlesung werden die Aufgaben und Methoden der wirtschaftlichen Analyse der Durchführbarkeit von Maßnahmen zur Gewährleistung der Informationssicherheit unter bestimmten Bedingungen erörtert.

Methodische Grundlagen der Ökonomie der Informationssicherheit

Informationssicherheitsmanagementsowie das Management in vielen anderen Tätigkeitsbereichen setzt die regelmäßige Annahme verschiedener Managemententscheidungen voraus, die in der Regel in der Auswahl bestimmter Alternativen (Auswahl eines der möglichen Organisationsschemata oder einer der verfügbaren technischen Lösungen) oder der Festlegung einiger Parameter einzelner organisatorischer und / oder organisatorischer Lösungen bestehen oder technische Systeme und Subsysteme. Einer der möglichen Ansätze für die Auswahl von Alternativen in der Situation einer Managemententscheidung ist das sogenannte. "willensstarker" Ansatz, wenn eine Entscheidung aus dem einen oder anderen Grund intuitiv getroffen wird und ein formal begründeter Kausalzusammenhang zwischen bestimmten ursprünglichen Prämissen und einer bestimmten getroffenen Entscheidung nicht hergestellt werden kann. Es ist offensichtlich, dass eine Alternative zum "freiwilligen" Ansatz die Entscheidungsfindung auf der Grundlage bestimmter formaler Verfahren und sequentielle Analyse.

Die Grundlage dieser Analyse und nachfolgende entscheidung fällen ist eine ökonomische Analyse, die die Untersuchung aller (oder zumindest der Haupt-) Faktoren umfasst, unter deren Einfluss die Entwicklung der analysierten Systeme stattfindet, der Muster ihres Verhaltens, der Dynamik des Wandels sowie der Verwendung eines universellen Geldwerts. Auf der Grundlage angemessen konstruierter Wirtschaftsmodelle und der mit ihrer Hilfe durchgeführten Wirtschaftsanalyse sollten Entscheidungen sowohl hinsichtlich der allgemeinen Entwicklungsstrategie als auch einzelner organisatorischer und technischer Maßnahmen sowohl auf der Ebene der Staaten, Regionen und Branchen als auch auf der Ebene der einzelnen Unternehmen, Abteilungen und Länder getroffen werden Informationssysteme.

Gleichzeitig basiert die Ökonomie der Informationssicherheit, die als relativ unabhängige Disziplin betrachtet wird, genau wie die Ökonomie eines Tätigkeitsbereichs ihre eigenen Merkmale hat, einerseits auf einigen allgemeinen ökonomischen Gesetzen und Analysemethoden, andererseits erfordert sie individuelles Verständnis, die Entwicklung spezifischer Analyseansätze, Akkumulation statistischer Daten für diesen Bereich, Bildung stabiler Vorstellungen über die Faktoren, unter deren Einfluss informationssysteme und tools für die Informationssicherheit.

Die Komplexität der Aufgaben der Wirtschaftsanalyse in fast allen Tätigkeitsbereichen beruht in der Regel darauf, dass viele Schlüsselparameter von Wirtschaftsmodellen nicht verlässlich geschätzt werden können und probabilistischer Natur sind (wie zum Beispiel Indikatoren für die Verbrauchernachfrage). Die Analyse wird auch dadurch erschwert, dass selbst kleine Schwankungen (Anpassung von Schätzungen) solcher Parameter die Werte der Zielfunktion und dementsprechend die auf den Ergebnissen der Analyse basierenden Entscheidungen ernsthaft beeinflussen können. Um die größtmögliche Zuverlässigkeit der Berechnungen bei der Durchführung wirtschaftlicher Analysen zu gewährleisten und entscheidung fällen Es ist notwendig, eine Reihe von Arbeiten zu organisieren, um erste Informationen zu sammeln, Prognosewerte zu berechnen, Experten auf verschiedenen Gebieten zu befragen und alle Daten zu verarbeiten. Gleichzeitig ist es bei der Durchführung einer solchen Analyse erforderlich, Zwischenentscheidungen hinsichtlich der Schätzungen bestimmter im allgemeinen Modell enthaltener Parameter besondere Aufmerksamkeit zu widmen. Es muss auch berücksichtigt werden, dass sich eine solche Analyse an sich als ziemlich ressourcenintensives Verfahren herausstellen kann und die Einbeziehung zusätzlicher Spezialisten und externer Berater sowie die Bemühungen verschiedener Spezialisten (Experten) erfordert, die im Unternehmen selbst arbeiten - all diese Kosten letztendlich muss gerechtfertigt sein.

Die besondere Komplexität der Wirtschaftsanalyse in einem Bereich wie informationssicherheitwird durch bestimmte Faktoren verursacht wie:

- die rasche Entwicklung der in diesem Bereich verwendeten Informationstechnologien und -techniken (sowohl Mittel und Methoden der Verteidigung als auch Mittel und Methoden des Angriffs);

- die Unfähigkeit, alle möglichen Szenarien eines Angriffs auf Informationssysteme und Angriffsmuster zuverlässig vorherzusagen;

- unmöglichkeit, eine verlässliche, ziemlich genaue Schätzung der Kosten von Informationsressourcen abzugeben und die Folgen verschiedener Verstöße monetär zu bewerten.

Dies erfordert zusätzliche Anstrengungen zur Organisation des Prozesses der Wirtschaftsanalyse und führt häufig dazu, dass sich viele Entscheidungen im Zusammenhang mit der Gewährleistung der Informationssicherheit als unzureichend herausstellen. Beispiele für Situationen, in denen die unzureichende Entwicklung der Methodik der Wirtschaftsanalyse den Stand der Informationssicherheit negativ beeinflusst, können Fälle sein, in denen:

- das Management des Unternehmens kann unzureichende Entscheidungen in Bezug auf Investitionen in Informationssicherheitsmittel treffen, was wiederum zu Verlusten führen kann, die hätten vermieden werden können.

- das Management des Unternehmens kann bestimmte Entscheidungen bezüglich der Organisation von Geschäftsprozessen und Inim Unternehmen treffen, basierend auf dem Wunsch, die Betriebskosten zu senken und die Arbeitsbelastung des Personals zu verringern, ohne die wirtschaftlichen Folgen eines unzureichenden Schutzes der Informationsressourcen zu berücksichtigen.

- der Versicherungsnehmer und der Versicherer können möglicherweise keine Vereinbarung über die Versicherung von Informationsrisiken schließen oder unzureichende Parameter für eine solche Vereinbarung festlegen, da es keine Modelle und Methoden zur Bewertung der wirtschaftlichen Parameter der Transaktion gibt.

Analyse von Investitionen in die Informationssicherheit

Im Verlauf der laufenden Aktivitäten müssen sich Unternehmen ständig mit bestimmten Änderungen auseinandersetzen: Geschäftsprozesse werden verfeinert, die Situation auf den Absatzmärkten und auf den Märkten für materielle Ressourcen und Dienstleistungen ändert sich, neue Technologien treten auf, Wettbewerber und Gegenparteien ändern ihr Verhalten, Gesetzgebung und Regierungspolitik ändern sich usw. etc. Unter diesen Bedingungen müssen Manager (einschließlich der für die Informationssicherheit Verantwortlichen) die laufenden Änderungen ständig analysieren und ihre Arbeit an eine sich ständig ändernde Situation anpassen. Die spezifischen Formen, in denen sich die Reaktionen der Führer manifestieren, variieren. Dies kann eine Änderung der Marketingpolitik, eine Neuorganisation von Geschäftsprozessen, eine Änderung der Technologie, eine Änderung eines hergestellten Produkts, eine Fusion mit Wettbewerbern oder deren Übernahme usw. sein. Bei all den möglichen Verhaltensmodellen in einem sich ändernden Umfeld sind jedoch fast alle durch ein wichtiges gemeinsames methodisches Element verbunden: In den meisten Fällen umfasst die Reaktion des Unternehmens auf neue Bedrohungen und neue Möglichkeiten die Implementierung neuer, mehr oder weniger langfristiger und ressourcenintensiver Investitionen (Investitionen) in bestimmte organisatorische und / oder technische Maßnahmen, die einerseits die Ausgabe von Ressourcen (Geld) beinhalten und andererseits die Möglichkeit bieten, neue Vorteile zu erzielen, die sich in einer Erhöhung des Einkommens oder einer Verringerung einiger laufender Kosten äußern.

In einer Situation, in der neue organisatorische oder technische Maßnahmen (zur Durchführung eines Projekts) erforderlich sind, besteht die Hauptaufgabe der für die wirksame Organisation der Informationssicherheit verantwortlichen Personen in einer klaren Korrelation der Kosten, die im Zusammenhang mit der Umsetzung dieser Maßnahme anfallen müssen (sowohl einmalig als auch einmalig) und konstanter Strom) und zusätzliche (neue) Cashflows, die empfangen werden. In diesem Fall kann Cashflow als Kosteneinsparung, Verlustverhütung sowie zusätzliches Einkommen des Unternehmens verstanden werden.

Als Hauptindikator für dieses Verhältnis ist es in der Wirtschaftspraxis üblich, die Funktion der Kapitalrendite - Kapitalrendite - zu verwenden.

| (14.1) |

Die Abzinsungsfunktion wird bei der Analyse von Investitionsinvestitionen verwendet, um den Einfluss des Zeitfaktors zu berücksichtigen und die Kosten zu unterschiedlichen Zeiten auf einen Moment zu bringen (normalerweise zu dem Zeitpunkt, zu dem das Projekt beginnt). Mit dem Abzinsungssatz können Sie in diesem Fall die Veränderung des Geldwerts im Laufe der Zeit berücksichtigen.

Das Return on Investment-Modell (14.1) zeigt deutlich, welche zwei Hauptaufgaben bei der Analyse eines Investitionsprojekts und insbesondere eines Projekts zur Umsetzung von Maßnahmen im Bereich der Informationssicherheit zu lösen sind: Berechnung der mit dem Projekt verbundenen Kosten und Berechnung des zusätzlichen Cashflows. Wenn die Methode zur Berechnung der Gesamtkosten () in den letzten 10 bis 15 Jahren im Allgemeinen vollständig ausgearbeitet wurde (in Form des Konzepts "Gesamtbetriebskosten", TCO - Total Cost of Ownership, TCO) und in der Praxis in Bezug auf verschiedene Arten von Informationssystemen und -elementen aktiv angewendet wird Informationsinfrastruktur, dann die Berechnung des zusätzlichen Cashflows () aus Investitionen in tools für die Informationssicherheitverursacht in der Regel ernsthafte Schwierigkeiten. Einer der vielversprechendsten Ansätze zur Berechnung dieses Indikators ist eine Technik, die auf einer quantitativen (monetären) Bewertung der Risiken einer Beschädigung von Informationsressourcen und einer Bewertung der Verringerung dieser Risiken im Zusammenhang mit der Umsetzung zusätzlicher Maßnahmen zum Schutz von Informationen beruht.

Daher ist die Zusammensetzung der Methodik zur Analyse der Durchführbarkeit von Investitionen in Projekte zur Gewährleistung der Informationssicherheit im Allgemeinen schematisch in Abb. 1 dargestellt. 14.1.

Die Analyse der Kosten für die Implementierung eines Projekts ist zwar relativ einfach, kann aber dennoch eine Herausforderung darstellen. Wie bei vielen anderen Projekten auf dem Gebiet der Informationstechnologie ist es ratsam, die Kosten für die Durchführung von Projekten auf dem Gebiet der Informationssicherheit unter Verwendung der bekannten Grundmethode "Total Cost of Ownership" - TCO (Total Cost of Ownership - TCO), die vom Beratungsunternehmen eingeführt wurde, zu analysieren. Gartner Group "im Jahr 1987 auf Personal Computer angewendet. Im Allgemeinen konzentriert sich diese Technik darauf, die Vollständigkeit der Kostenanalyse (sowohl direkt als auch indirekt) im Zusammenhang mit Informationstechnologien und Informationssystemen in Situationen sicherzustellen, in denen die wirtschaftlichen Folgen der Einführung und Verwendung solcher Systeme bewertet werden müssen: bei der Bewertung der Wirksamkeit von Investitionen, beim Vergleich alternativer Technologien , Erstellung von Kapital und aktuellen Budgets usw.

Im Allgemeinen umfasst die kumulative Gesamtbetriebskosten:

- entwurfskosten für Informationssysteme;

- die Kosten für den Kauf von Hardware und Software: Computer, Netzwerkgeräte, Software (unter Berücksichtigung der verwendeten Lizenzierungsmethoden) sowie Leasingzahlungen;

- die Kosten für die Softwareentwicklung und -dokumentation sowie die Korrektur von Fehlern und deren Überarbeitung während der Betriebszeit;

- kosten für die derzeitige Verwaltung von Informationssystemen (einschließlich der Bezahlung der Dienste von Drittorganisationen, an die diese Funktionen ausgelagert sind);

- technische Support- und Servicekosten;

- kosten für Verbrauchsmaterialien;

- kosten für Telekommunikationsdienste (Internetzugang, dedizierte und DFÜ-Kommunikationskanäle usw.);

- die Kosten für die Schulung der Benutzer sowie der Mitarbeiter der IT-Abteilungen und der Abteilung für Informationssicherheit;

- indirekte Kosten - Kosten des Unternehmens im Zusammenhang mit dem Zeitverlust der Benutzer bei Ausfällen in Informationssystemen.

Bei der Berechnung der Kosten für die Erhöhung des Niveaus der Informationssicherheit müssen auch die Kosten für die Neuorganisation von Geschäftsprozessen und die Informationsarbeit mit dem Personal berücksichtigt werden: Bezahlung der Dienstleistungen von Unternehmensberatern und Beratern in Fragen der Informationssicherheit, Kosten für die Entwicklung von Organisationsdokumentationen, Kosten für die Durchführung von Audits für Informationssicherheit usw. .P. Darüber hinaus muss bei der Kostenanalyse auch berücksichtigt werden, dass die Einführung der Informationssicherheit in den meisten Fällen die Entstehung zusätzlicher Verantwortlichkeiten für das Personal des Unternehmens und die Notwendigkeit zusätzlicher Operationen bei der Arbeit mit Informationssystemen bedeutet. Dies führt zu einem leichten Rückgang der Produktivität der Mitarbeiter des Unternehmens und kann dementsprechend zusätzliche Kosten verursachen.

"Finanzzeitung. Regionalausgabe", 2008, N 41

Unter modernen Bedingungen ist die Bedeutung der Gewährleistung der Informationssicherheit nicht zu unterschätzen. Der geringste Verlust vertraulicher Informationen an Wettbewerber kann zu großen wirtschaftlichen Verlusten für das Unternehmen, Produktionsstillständen und sogar zum Konkurs führen.

Die Ziele der Informationssicherheit sind: Verhinderung von Leckagen, Diebstahl, Verlust, Verzerrung und Fälschung von Informationen; Verhinderung nicht autorisierter Aktionen zum Zerstören, Ändern, Verzerren, Kopieren und Blockieren von Informationen; Verhinderung anderer Formen illegaler Eingriffe in Informationsressourcen und Informationssysteme der Organisation.

Die Kosten für den Schutz von Informationen umfassen hauptsächlich den Erwerb von Mitteln, um deren Schutz vor unbefugtem Zugriff zu gewährleisten. Es gibt viele Informationssicherheitstools, die bedingt in zwei große Gruppen unterteilt werden können. Das erste sind die Mittel, die eine materielle Basis haben, wie Safes, CCTV-Kameras, Sicherheitssysteme usw. In der Rechnungslegung werden sie als Anlagevermögen bilanziert. Das zweite ist, dass keine materielle Grundlage vorhanden ist, wie z. B. Antivirenprogramme, Programme zur Einschränkung des Zugriffs auf Informationen in elektronischer Form usw. Berücksichtigen Sie die Funktionen der Abrechnung solcher Informationssicherheitstools.

Beim Kauf eines Programms zum Schutz der Informationen gehen die ausschließlichen Rechte daran nicht auf den Käufer über, sondern es wird nur eine geschützte Kopie des Programms gekauft, die der Käufer nicht kopieren oder verteilen kann. Wenn man solche Programme in Betracht zieht, sollte man sich daher von Kap. VI "Bilanzierung von Vorgängen im Zusammenhang mit der Gewährung (Erhalt) des Nutzungsrechts für immaterielle Vermögenswerte" der neuen PBU 14/2007 "Bilanzierung von immateriellen Vermögenswerten".

In seltenen Fällen werden beim Erwerb von Idie exklusiven Rechte an diesem Produkt auf das Unternehmen übertragen. In diesem Fall wird das Programm in der Bilanzierung als immaterielle Vermögenswerte (immaterielle Vermögenswerte) bilanziert.

Gemäß PBU 14/2007 in der Rechnungslegung müssen immaterielle Vermögenswerte, die im Rahmen einer Lizenzvereinbarung zur Nutzung bereitgestellt werden, Zahlungen für das Nutzungsrecht, die in Form einer festen einmaligen Zahlung erfolgen, und die ausschließlichen Rechte, die nicht auf den Käufer übergehen, vom Empfänger als Teil der abgegrenzten Kosten verbucht und reflektiert werden auf einem außerbilanziellen Konto (Klausel 39). In diesem Fall wird der Zeitraum, in dem diese Ausgaben auf Spesenabrechnungen abgeschrieben werden, durch die Lizenzvereinbarung festgelegt. In der Steuerbuchhaltung werden die Kosten für den Erwerb von Programmen zum Schutz von Informationen für Steuerzwecke als sonstige Kosten verbucht und auf die gleiche Weise abgeschrieben - zu gleichen Teilen während des in der Lizenzvereinbarung festgelegten Zeitraums (Artikel 264 Artikel 264 Absatz 1 der Abgabenordnung der Russischen Föderation).

Wenn die Zahlung für das Recht zur Nutzung eines Softwareprodukts, das Informationsschutz bietet, in Form von regelmäßigen Zahlungen erfolgt, werden diese gemäß Ziffer 39 der PBU 14/2007 vom Benutzer in die Kosten des Berichtszeitraums einbezogen, in dem sie getätigt wurden.

In der Praxis gibt die Lizenzvereinbarung nicht immer die Nutzungsdauer der Software an. Wenn das Verhältnis zwischen Einnahmen und Ausgaben in der Steuerbuchhaltung nicht eindeutig bestimmt werden kann, werden die Kosten für den Erwerb von Informationsschutzprogrammen vom Steuerpflichtigen unabhängig zum Zweck der Berechnung der Einkommensteuer unter Berücksichtigung des Grundsatzes der Einheitlichkeit der Erfassung von Einnahmen und Ausgaben zugewiesen (Artikel 272 Absatz 1 der Abgabenordnung der Russischen Föderation). In der Buchhaltung wird der Zeitraum, in dem diese Ausgaben vom Konto 97 abgebucht werden, von der Unternehmensleitung auf der Grundlage der voraussichtlichen Nutzungsdauer des Programms festgelegt.

Beispiel 1... OJSC Alpha erwarb von LLC Betta eine lizenzierte Kopie des Antivirenprogramms für 118.000 Rubel, einschließlich Mehrwertsteuer (18%). Die Lizenzvereinbarung sieht eine Frist von 9 Monaten für die Nutzung des Programms vor.

Bei der Rechnungslegung von OJSC "Alpha" sollte das Programm wie folgt berücksichtigt werden:

D-t 60, K-t 51 - 118.000 Rubel. - Der Lieferant hat die Kosten für die Software bezahlt.

D-t 60, K-t 97 - 100.000 Rubel. - Das erhaltene Programm wird als Rechnungsabgrenzungsposten ausgewiesen.

D-t 002 - 100.000 Rubel. - Das erhaltene Programm wird im außerbilanziellen Konto ausgewiesen.

D-t 19, K-t 60 - 18.000 Rubel. - Mehrwertsteuer zugewiesen;

D-t 68, K-t 19 - 18.000 Rubel. - zum Abzug der Mehrwertsteuer akzeptiert;

D-t 26 (44), K-t 97 - 11.111,11 Rubel. (100.000 Rubel: 9 Monate) - 9 Monate lang werden die Kosten für das Antivirenprogramm jeden Monat zu gleichen Teilen auf die Ausgaben abgeschrieben.

Lassen Sie uns die Bedingungen von Beispiel 1 ändern: Nehmen wir an, dass OJSC Alfa die Zahlung nicht in einer Pauschale, sondern in gleichen Raten während der gesamten Gültigkeitsdauer des Lizenzvertrags leistet. Die Zahlungen belaufen sich auf 11 800 Rubel. für jeden Monat inklusive Mehrwertsteuer.

In diesem Fall werden folgende Einträge in der Buchhaltung vorgenommen:

D-t 002 - 90.000 Rubel. (10.000 Rubel x 9 Monate) - Das erhaltene Programm wird im außerbilanziellen Konto ausgewiesen.

D-t 60, K-t 51 - 11 800 Rubel. - monatlich innerhalb von 9 Monaten erhält der Lieferant die Kosten für das Softwareprodukt;

D-t 19, K-t 60 - 1800 Rubel. - Mehrwertsteuer zugewiesen;

D-t 26 (44), K-t 60 - 10.000 Rubel. - Die Kosten des Programms wurden als Kosten abgeschrieben.

D-t 68, K-t 19 - 1800 Rubel. - zum Abzug der Mehrwertsteuer akzeptiert.

Oft veröffentlicht das Unternehmen - der Entwickler von Informationssicherheitssoftware - vor Ablauf der Lizenzvereinbarung sein Update. In diesem Fall werden Ausgaben in der Buchhaltung und Steuerbuchhaltung zu einem Zeitpunkt nach der Aktualisierung akzeptiert.

Es ist auch üblich, wenn ein Entwicklerunternehmen seine Software für einen kurzen Zeitraum zur Überprüfung an Organisationen zur Verfügung stellt. Um das kostenlos erhaltene Informationssicherheitsprogramm korrekt wiederzugeben, muss es als Teil des Rechnungsabgrenzungsposten zum Marktwert berücksichtigt werden.

Beispiel 2... Betta LLC stellte OJSC Alfa für einen Zeitraum von 3 Monaten kostenlos Informationssicherheitssoftware zur Verfügung. Der Marktpreis für dieses Softwareprodukt beträgt 3300 Rubel.

Die folgenden Einträge sollten in den Buchhaltungsunterlagen von OJSC "Alpha" vorgenommen werden:

D-t 97, K-t 98 - 3300 Rubel. - unter Berücksichtigung der kostenlos erhaltenen Software;

D-t 98, K-t 91 - 1100 Rubel. - Monatlich für drei Monate wird ein Teil des latenten Einkommens als sonstiges Einkommen akzeptiert.

In der Steuerbuchhaltung werden Einkünfte aus einem kostenlos erhaltenen Programm ebenfalls innerhalb von drei Monaten akzeptiert (Artikel 271 Absatz 2 der Abgabenordnung der Russischen Föderation).

Die Kosten für den Informationsschutz umfassen nicht nur den Erwerb von Informationssicherheitstools, sondern auch die Kosten für Beratungsdienste zum Informationsschutz (nicht im Zusammenhang mit dem Erwerb von immateriellen Vermögenswerten, Sachanlagen oder anderen Vermögenswerten der Organisation). Gemäß Ziffer 7 der PBU 10/99 "Organisationskosten" sind die Kosten für Beratungsleistungen im Rechnungswesen in der Zusammensetzung der Aufwendungen für gewöhnliche Tätigkeiten im Berichtszeitraum enthalten, als sie entstanden sind. In der Steuerbuchhaltung beziehen sie sich auf sonstige Aufwendungen im Zusammenhang mit der Herstellung und dem Verkauf von Produkten (Artikel 264 Absatz 15 Unterabsatz 15 der Abgabenordnung der Russischen Föderation).

Beispiel 3... Betta LLC erbrachte Alpha OJSC Beratungsdienste für Informationssicherheit für einen Gesamtbetrag von 59.000 Rubel, einschließlich 9.000 Rubel Mehrwertsteuer.

Die folgenden Einträge sollten in den Buchhaltungsunterlagen von OJSC "Alpha" vorgenommen werden:

D-t 76, K-t 51 - 59.000 Rubel. - für Beratungsleistungen bezahlt werden;

D-t 26 (44), CT 76 - 50.000 Rubel. - Beratungsleistungen zur Informationssicherheit werden als Aufwand für gewöhnliche Tätigkeiten abgeschrieben;

D-t 19, K-t 76 - 9000 Rubel. - Mehrwertsteuer zugewiesen;

D-t 68, K-t 19 - 9000 Rubel. - zum Abzug der Mehrwertsteuer akzeptiert.

Unternehmen, die das vereinfachte Steuersystem als Aufwand verwenden, der die Steuerbemessungsgrundlage für die Einkommensteuer gemäß den Absätzen verringert. 19 S. 1 art. 346.16 der Abgabenordnung der Russischen Föderation kann nur die Kosten für den Erwerb von Informationssicherheitssoftware übernehmen. Beratungskosten für Informationssicherheit in Art. 346.16 der Abgabenordnung der Russischen Föderation werden nicht erwähnt, daher ist die Organisation zum Zwecke der Besteuerung von Gewinnen nicht berechtigt, diese zu akzeptieren.

V.Schanikov

Assistent des Wirtschaftsprüfers

prüfungsabteilung

Bäcker Tilly Rusaudit LLC

Zweck der Studie: Analyse und Ermittlung der wichtigsten Trends auf dem russischen Markt für Informationssicherheit

Verwendet die Daten von Rosstat (statistische Berichtsformulare Nr. 3-Inform, P-3, P-4), Jahresabschlüsse von Unternehmen usw.

Einsatz von Informations- und Kommunikationstechnologien und Informationssicherheitstools durch Organisationen

- Zur Vorbereitung dieses Abschnitts wurden aggregierte, geografisch getrennte Abteilungen und Repräsentanzen verwendet (Formular 3-Inform "Informationen zum Einsatz von Informations- und Kommunikationstechnologien sowie zur Herstellung von Computern, Software und zur Erbringung von Dienstleistungen in diesen Bereichen"..

Der Zeitraum 2012-2016 wird analysiert. Die Daten erheben keinen Anspruch auf Vollständigkeit (da sie für eine begrenzte Anzahl von Unternehmen erhoben werden), können jedoch unserer Meinung nach zur Bewertung von Trends verwendet werden. Die Zahl der antwortenden Unternehmen lag im Berichtszeitraum zwischen 200 und 210.000. Das heißt, die Stichprobe ist ziemlich stabil und umfasst die wahrscheinlichsten Verbraucher (große und mittlere Unternehmen), die den Großteil des Umsatzes ausmachen.

Verfügbarkeit von PCs in Organisationen

Laut dem statistischen Berichtsformular 3-Inform gab es 2016 in den russischen Organisationen, die Informationen zu diesem Formular bereitstellten, etwa 12,4 Millionen Einheiten von PCs. PC bedeutet in diesem Fall Desktop- und Laptop-Computer. Dieser Begriff umfasst keine Mobiltelefone und persönlichen digitalen Assistenten.

In den letzten 5 Jahren ist die Anzahl der PC-Einheiten in Organisationen in ganz Russland um 14,9% gestiegen. Der am besten ausgestattete Bundesdistrikt ist der Zentrale Bundesdistrikt, auf den 30,2% der PCs in Unternehmen entfallen. Der unbestrittene Marktführer bei diesem Indikator ist die Stadt Moskau. Nach Angaben von 2016 verfügen Moskauer Unternehmen über rund 1,8 Millionen PCs. Der niedrigste Wert des Indikators wurde im Nordkaukasus-Bundesdistrikt festgestellt. In den Organisationen des Distrikts gibt es nur etwa 300.000 PC-Einheiten, die kleinste Zahl in der Republik Inguschetien - 5,45.000 Einheiten.

Zahl: 1. Anzahl der PCs in Organisationen, Russland, Mio.

Kosten der Informations- und Kommunikationstechnologie von Organisationen

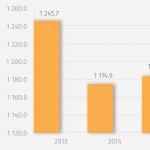

Im Zeitraum 2014-2015. Aufgrund des ungünstigen wirtschaftlichen Umfelds waren russische Unternehmen gezwungen, ihre Kosten einschließlich der Kosten für Informations- und Kommunikationstechnologien zu minimieren. Im Jahr 2014 betrug die Kostensenkung für den IKT-Sektor 5,7%, aber bereits Ende 2015 gab es einen leicht positiven Trend. Im Jahr 2016 beliefen sich die Kosten russischer Unternehmen für Informations- und Kommunikationstechnologien auf 1,25 Billionen. Rubel und übertraf damit den Indikator der Vorkrise 2013 um 0,3%.

Der größte Teil der Kosten entfällt auf Unternehmen in Moskau - über 590 Milliarden Rubel oder 47,2% der Gesamtkosten. Das größte Ausgabenvolumen von Organisationen für Informations- und Kommunikationstechnologien im Jahr 2016 wurde verzeichnet in: Region Moskau - 76,6 Milliarden Rubel, St. Petersburg - 74,4 Milliarden Rubel, Region Tjumen - 56,0 Milliarden Rubel, Republik Tatarstan - 24,7 Milliarden Rubel, Region Nischni Nowgorod - 21,4 Milliarden Rubel. Die niedrigsten Ausgaben wurden in der Republik Inguschetien verzeichnet - 220,3 Millionen Rubel.

Zahl: 2. Das Volumen der Ausgaben der Unternehmen für Informations- und Kommunikationstechnologien, Russland, Milliarden Rubel.

Verwendung von Informationssicherheitstools durch Organisationen

In jüngster Zeit ist ein deutlicher Anstieg der Zahl der Unternehmen festzustellen, die Tools zum Schutz der Informationssicherheit einsetzen. Die jährlichen Wachstumsraten ihrer Zahl sind (mit Ausnahme von 2014) recht stabil und betragen etwa 11 bis 19% pro Jahr.

Nach offiziellen Angaben von Rosstat, die derzeit am meisten nachgefragten Schutzmaßnahmen sind technische Mittel zur Benutzerauthentifizierung (Token, USB-Sticks, Smartcards). Von mehr als 157.000 Unternehmen gaben 127.000 Unternehmen (81%) an, diese speziellen Tools als Informationsschutz zu verwenden.

Zahl: 3. Verteilung von Organisationen durch den Einsatz von Informationssicherheitstools im Jahr 2016, Russland,%.

Laut offizieller Statistik nutzten 2016 161.421 Unternehmen das globale Internet für kommerzielle Zwecke. Unter den Organisationen, die das Internet für kommerzielle Zwecke nutzen und auf die Verwendung von Informationssicherheitstools hingewiesen haben, ist die elektronische digitale Signatur am beliebtesten. Mehr als 146.000 Unternehmen oder 91% der Gesamtzahl gaben dieses Instrument als Schutzmittel an. Entsprechend dem Einsatz von Informationssicherheitstools wurden die Unternehmen wie folgt verteilt:

- Elektronische digitale Signaturen - 146.887 Unternehmen;

- Regelmäßig aktualisierte Antivirenprogramme - 143.095 Unternehmen;

- Software oder Hardware, die den unbefugten Zugriff auf Schadprogramme aus globalen Informationen oder lokalen Netzwerken (Firewall) verhindert - 101.373 Unternehmen;

- Spamfilter - 86.292 Unternehmen;

- Verschlüsselungstools - 86 074 Unternehmen;

- Systeme zur Erkennung von Computer- oder Netzwerkeinbrüchen - 66.745 Unternehmen;

- Softwaretools zur Automatisierung der Analyse und Sicherheitskontrolle von Computersystemen - 54.409 Unternehmen.

Zahl: 4. Verteilung von Unternehmen, die das Internet für kommerzielle Zwecke nutzen, durch den Schutz von Informationen, die über globale Netzwerke übertragen werden, im Jahr 2016, Russland,%.

Im Zeitraum 2012-2016 stieg die Anzahl der Unternehmen, die das Internet für kommerzielle Zwecke nutzen, um 34,9%. Im Jahr 2016 nutzten 155.028 Unternehmen das Internet, um mit Lieferanten zu kommunizieren, und 110.421 Unternehmen, um mit Verbrauchern zu kommunizieren. Von den Unternehmen, die das Internet zur Kommunikation mit Lieferanten nutzen, gab der Verwendungszweck Folgendes an:

- informationen über die notwendigen Waren (Werke, Dienstleistungen) und deren Lieferanten erhalten - 138.224 Unternehmen;

- bereitstellung von Informationen über die Bedürfnisse der Organisation in Bezug auf Waren (Werke, Dienstleistungen) - 103.977 Unternehmen;

- bestellung von Waren (Werken, Dienstleistungen), die für Organisationen erforderlich sind (ausgenommen Bestellungen per E-Mail) - 95 207 Unternehmen;

- bezahlung der gelieferten Waren (Werke, Dienstleistungen) - 89.279;

- empfang elektronischer Produkte - 62.940 Unternehmen.

Von der Gesamtzahl der Unternehmen, die das Internet zur Kommunikation mit Verbrauchern nutzen, gab der Verwendungszweck Folgendes an:

- bereitstellung von Informationen über die Organisation, ihre Produkte (Werke, Dienstleistungen) - 101.059 Unternehmen;

- (Arbeiten, Dienstleistungen) (ausgenommen Bestellungen per E-Mail) - 44 193 Unternehmen;

- elektronische Vergleiche mit Verbrauchern - 51 210 Unternehmen;

- vertrieb elektronischer Produkte - 12 566 Unternehmen;

- kundendienst (Service) - 13 580 Unternehmen.

Umfang und Dynamik der Haushalte der Bundesorgane für Informationstechnologie in den Jahren 2016-2017

Nach Angaben der Bundeskasse wurde der Gesamtbetrag der Grenzen der Haushaltsverpflichtungen für 2017 den Exekutivbehörden des Bundes (im Folgenden: Exekutivbehörden des Bundes) gemäß dem Ausgabenartencode 242 "Kauf von Waren, Werken, Dienstleistungen im Bereich der Informations- und Kommunikationstechnologien" in Bezug auf Informationen mitgeteilt, die keinen Staat darstellen Das Geheimnis belief sich zum 1. August 2017 auf 115,2 Milliarden Rubel, was ungefähr 5,1% mehr ist als das Gesamtvolumen der Budgets für Informationstechnologie der Exekutivbehörden des Bundes im Jahr 2016 (109,6 Milliarden Rubel nach Angaben des Ministeriums für Telekommunikation und Massenkommunikation). Mit dem anhaltenden Wachstum des Gesamtvolumens der IT-Budgets der Bundesbehörden von Jahr zu Jahr ist die Wachstumsrate gesunken (2016 stieg das Gesamtvolumen der IT-Budgets gegenüber 2015 um 8,3%). Dabei es gibt eine immer stärkere Schichtung von "reich" und "arm" in Bezug auf die Ausgaben für Abteilungen für Informations- und Kommunikationstechnologie. Unbestrittener Marktführer nicht nur in Bezug auf die Budgetgröße, sondern auch in Bezug auf die Leistungen im IT-Bereich ist der Federal Tax Service. Das IKT-Budget in diesem Jahr beträgt mehr als 17,6 Milliarden Rubel, was mehr als 15% des Budgets aller Exekutivbehörden des Bundes entspricht. Der Gesamtanteil der Top 5 (FTS, Pensionskasse, Finanzministerium, Innenministerium, Ministerium für Telekommunikation und Massenkommunikation) beträgt mehr als 53%.

Zahl: 5. Struktur der Haushaltsausgaben für den Kauf von Waren, Arbeiten und Dienstleistungen im Bereich der Informations- und Kommunikationstechnologien im Rahmen der Exekutivorgane des Bundes im Jahr 2017,%.

Gesetzliche Regelung im Bereich der Beschaffung von Software für staatliche und kommunale Bedürfnisse

Seit dem 1. Januar 2016 führen alle staatlichen und kommunalen Körperschaften, staatlichen Körperschaften Rosatom und Roskosmos, Leitungsgremien staatlicher außerbudgetärer Fonds sowie staatliche und haushaltspolitische Einrichtungen Einkäufe gemäß den Anforderungen des Bundesgesetzes Nr. 44 vom 5. April 2013 durch -FZ "Auf dem vertraglichen System im Bereich der Beschaffung von Waren, Arbeiten, Dienstleistungen zur Deckung staatlicher und kommunaler Bedürfnisse" ist verpflichtet, das Verbot der Zulassung von Software aus dem Ausland einzuhalten, um Einkäufe zur Deckung staatlicher und kommunaler Bedürfnisse zu tätigen. Das Verbot wurde durch das Dekret der Regierung der Russischen Föderation vom 16. November 2015 Nr. 1236 eingeführt. "Über die Einführung eines Verbots der Zulassung von Software aus dem Ausland zum Zweck des Kaufs zur Deckung staatlicher und kommunaler Bedürfnisse." Beim Kauf von Software müssen die oben genannten Kunden in der Kaufmitteilung ausdrücklich auf das Verbot des Kaufs importierter Software hinweisen. Das Verbot gilt für die Beschaffung von Software für elektronische Computer und Datenbanken, die unabhängig von der Art des Vertrags auf einem materiellen Medium und (oder) in elektronischer Form über Kommunikationskanäle durchgeführt wird, sowie für die ausschließlichen Rechte an dieser Software und die Rechte zur Nutzung dieser Software.

Es gibt einige Ausnahmen, wenn Kunden importierte Software erwerben dürfen.

- kauf von Software und (oder) Rechte daran durch diplomatische Vertretungen und Konsularbüros der Russischen Föderation, Handelsmissionen der Russischen Föderation bei internationalen Organisationen, um ihre Aktivitäten in einem fremden Staat sicherzustellen;

- beschaffung von Software und (oder) Rechte daran, Informationen darüber und (oder) über deren Beschaffung ein Staatsgeheimnis ist.

In allen anderen Fällen muss der Kunde vor dem Kauf von Software mit einem einheitlichen Register russischer Programme für elektronische Computer und Datenbanken und einem Klassifizierer von Programmen für elektronische Computer und Datenbanken arbeiten.

Das Ministerium für Telekommunikation und Massenkommunikation der Russischen Föderation ist als autorisiertes Exekutivorgan des Bundes mit der Bildung und Pflege des Registers befasst.

Ende August 2017 enthielt das Register 343 Softwareprodukte der Klasse der "Informationssicherheitstools" von 98 russischen Entwicklungsunternehmen. Darunter befinden sich Softwareprodukte von so großen russischen Entwicklern wie:

- Informationstechnologien und Kommunikationssysteme OJSC (Infotecs) - 37 Softwareprodukte;

- AO Kaspersky Lab - 25 Softwareprodukte;

- Security Code LLC - 19 Softwareprodukte;

- LLC "Crypto-Pro" - 18 Softwareprodukte;

- LLC Doctor WEB - 12 Softwareprodukte;

- LLC "S-Terra CSP" - 12 Softwareprodukte;

- CJSC Aladdin R.D. - 8 Softwareprodukte;

- JSC Infovatch - 6 Softwareprodukte.

Analyse der Aktivitäten der größten Akteure im Bereich der Informationssicherheit

- Als Hauptinformation für die Analyse der Aktivitäten der größten Akteure auf dem Informationssicherheitsmarkt haben wir für die Erstellung dieser Studie Informationen zum öffentlichen Beschaffungswesen im Bereich der Informations- und Kommunikationsaktivitäten und insbesondere der Informationssicherheit verwendet.

Um Trends zu analysieren, haben wir 18 Unternehmen ausgewählt, die zu den führenden Unternehmen auf dem Markt für Informationssicherheit gehören und aktiv am öffentlichen Beschaffungswesen beteiligt sind. Die Liste umfasst sowohl die Entwickler von Software und Hardware sowie Softwareschutzsystemen als auch die größten Systemintegratoren. Der Gesamtumsatz dieser Unternehmen belief sich 2016 auf 162,3 Milliarden Rubel und übertraf den Indikator von 2015 um 8,7%.

Nachfolgend finden Sie eine Liste der für die Studie ausgewählten Unternehmen.

Tab. 1. Für die Forschung ausgewählte Unternehmen

| № | Name | GASTHAUS | Art der Aktivität (OKVED 2014) |

| 1 | I-Teco, JSC | 7736227885 | Aktivitäten im Zusammenhang mit der Nutzung von Computern und Informationstechnologie, andere (62.09) |

| 2 | Croc Incorporated, JSC | 7701004101 | |

| 3 | "Informzashita", CJSC NIP | 7702148410 | Forschung und Entwicklung in den Sozial- und Geisteswissenschaften (72.20) |

| 4 | Softline Trade, JSC | 7736227885 | |

| 5 | Technoserv AS, LLC | 7722286471 | Großhandel mit anderen Maschinen und Geräten (46,69) |

| 6 | Elvis-plus, JSC | 7735003794 | |

| 7 | Asteros, JSC | 7721163646 | Großhandel mit Computern, Computerperipheriegeräten und Software (46.51 |

| 8 | "Produktionsfirma Aquarius", LLC | 7701256405 | |

| 9 | Lanit, JSC | 7727004113 | Großhandel mit anderen Büromaschinen und -geräten (46,66) |

| 10 | Jet Infosystems ", JSC | 7729058675 | Großhandel mit Computern, Computerperipheriegeräten und Software (46.51) |

| 11 | "Dialogue Science" JSC | 7701102564 | Entwicklung von Computersoftware (62.01) |

| 12 | "Factor-TS", LLC | 7716032944 | Herstellung von Computern und Peripheriegeräten (26.20) |

| 13 | Infotecs, OJSC | 7710013769 | Entwicklung von Computersoftware (62.01) |

| 14 | Uralzentrum für Sicherheitssysteme, LLC | 6672235068 | Tätigkeiten im Bereich Architektur, Ingenieurforschung und technische Beratung in diesen Bereichen (71.1) |

| 15 | "ICEl-KPO VS", JSC | 1660014361 | Entwicklung von Computersoftware (62.01) |

| 16 | NVision Group, JSC | 7703282175 | Großhandel, nicht spezialisiert (46,90) |

| 17 | "Confident-Integration", LLC | 7811512250 | Datenverarbeitung, Hosting und damit verbundene Aktivitäten (63.11) |

| 18 | "Kaluga astral", JSC | 4029017981 | Beratungstätigkeit und Arbeit auf dem Gebiet der Computertechnologie (62.02 |

Bis Ende Oktober 2017 haben Unternehmen aus der vorgestellten Stichprobe 1.034 Verträge mit Regierungsbehörden in Höhe von 24,6 Milliarden Rubel abgeschlossen. Der Marktführer in dieser Liste in Bezug auf das Volumen der abgeschlossenen Verträge ist das Unternehmen I-Teco - 74 Verträge im Wert von 7,5 Milliarden Rubel.

In den letzten Jahren ist mit Ausnahme des Krisenjahres 2014 ein stetiger Anstieg des Gesamtauftragsvolumens für die ausgewählten Unternehmen zu verzeichnen. Die bedeutendste Dynamik fällt im Zeitraum 2015-2016. So stieg das Vertragsvolumen im Jahr 2015 um mehr als das 3,5-fache, im Jahr 2016 um das 1,5-fache. Nach den verfügbaren Daten zu den Vertragsaktivitäten von Unternehmen für den Zeitraum Januar bis Oktober 2017 kann davon ausgegangen werden, dass das Gesamtvolumen der Verträge mit Regierungsbehörden im Jahr 2017 etwa 37 bis 38 Milliarden Rubel betragen wird, dh ein Rückgang von rund 40% wird erwartet.

Die globale Umfrage zu Unternehmens-IT-Sicherheitsrisiken von Kaspersky Lab ist eine jährliche Analyse der Trends der Unauf der ganzen Welt. Wir betrachten so wichtige Aspekte der Cybersicherheit wie die Kosten der Informationssicherheit, die aktuellen Arten von Bedrohungen für verschiedene Arten von Unternehmen und die finanziellen Folgen der Bekämpfung dieser Bedrohungen. Indem wir von Führungskräften Einblicke in das Budget für Informationssicherheit erhalten, können wir außerdem sehen, wie Unternehmen auf der ganzen Welt auf Änderungen in der Bedrohungslandschaft reagieren.

Im Jahr 2017 haben wir versucht zu verstehen, ob Unternehmen Informationssicherheit als Kostenquelle betrachten (ein notwendiges Übel, für das sie Geld ausgeben müssen) oder sie als strategische Investition betrachten (dh als Mittel zur Gewährleistung der Geschäftskontinuität, die in einer Zeit der Schnelligkeit erhebliche Vorteile bietet Entwicklung von Cyber-Bedrohungen).

Dies ist ein sehr wichtiges Thema, zumal das IT-Budget in den meisten Regionen der Welt zurückgegangen ist.

In Russland stieg das durchschnittliche Sicherheitsbudget 2017 jedoch leicht um 2%. Das durchschnittliche Budget für Informationssicherheit in Russland betrug etwa 15,4 Millionen Rubel.

In diesem Bericht werden die Arten von Bedrohungen beschrieben, denen Unternehmen jeder Größe ausgesetzt sind, sowie Muster bei der Verteilung der IT-Kosten.

Allgemeine Informationen und Forschungsmethoden

Die globale Umfrage zu Unternehmens-IT-Sicherheitsrisiken von Kaspersky Lab ist eine Umfrage unter IT-Managern in ihren Organisationen, die seit 2011 jährlich durchgeführt wird.

Die neuesten Daten wurden im März und April 2017 gesammelt. Befragt wurden insgesamt 5.274 Befragte aus mehr als 30 Ländern, Unternehmen unterschiedlicher Größe nahmen an der Studie teil.

In dem Bericht werden manchmal die folgenden Bezeichnungen verwendet: Kleinunternehmen - weniger als 50 Mitarbeiter, KMU (mittlere und kleine Unternehmen - 50 bis 250 Mitarbeiter) und Großunternehmen (Unternehmen mit 250 Mitarbeitern). Der aktuelle Bericht enthält eine Analyse der repräsentativsten Parameter der Umfrage.

Hauptschlussfolgerungen:

Unternehmen jeder Größe haben Schwierigkeiten, mit Cyber-Bedrohungen umzugehen, und auch die Verteidigungskosten steigen. In Russland betragen im Segment der mittleren und kleinen Unternehmen die durchschnittlichen Kosten für die Beseitigung der Folgen eines einzigen Cyber-Vorfalls 1,6 Millionen Rubel, und für das Segment der großen Unternehmen betragen die Kosten 16,1 Millionen Rubel.

Der Anteil des IT-Budgets für Informationssicherheit wächst. Dies gilt für Unternehmen jeder Größe. Gleichzeitig bleibt der Gesamtbetrag des Budgets niedrig, und in Russland betrug das Wachstum nur 2%, so dass Spezialisten gezwungen sind, ihre Aufgaben mit wenigen Ressourcen auszuführen.

Der Schaden allein durch einen Vorfall wächst, und Unternehmen, die keine Kosten für die Informationssicherheit haben, stehen möglicherweise bald vor großen Herausforderungen. Die Studie ergab, dass Unternehmen im SMB-Segment für jeden Sicherheitsvorfall etwa 300.000 Rubel für zusätzliche Zahlungen an Mitarbeiter ausgeben und große Unternehmen 2,7 Millionen Rubel ausgeben können, um Schäden an der Marke zu reduzieren.

Schäden durch Sicherheitsvorfälle

Der Schaden durch Cybersicherheitsvorfälle nimmt weiter zu, da Unternehmen mit einer Vielzahl von Konsequenzen zu kämpfen haben, von zusätzlicher Öffentlichkeitsarbeit bis zur Einstellung neuer Mitarbeiter. Im Jahr 2017 gab es einen weiteren Anstieg der finanziellen Verluste bei Verstößen gegen die Datenintegrität. Dies sollte die Herangehensweise an dieses Problem beeinflussen: Unternehmen werden die Kosten der Cybersicherheit nicht länger als notwendiges Übel ansehen und sie als Investitionen betrachten, die im Falle eines Angriffs erhebliche finanzielle Verluste vermeiden.

Schwerwiegende Verstöße gegen die Datenintegrität werden immer teurer

Die größte Sorge der CTOs sind massive Angriffe, bei denen Millionen von Datensätzen verloren gehen. Dies waren die Angriffe auf den britischen National Health Service (NHS), Sony oder den HBO-Hack mit der Veröffentlichung vertraulicher Informationen im Zusammenhang mit der Serie "Game of Thrones". In der Realität sind solche größeren Vorfälle jedoch eher die Ausnahme als die Regel. Die meisten Cyberangriffe bis zum letzten Jahr machten keine Schlagzeilen und blieben die Domäne von Sonderberichten für Spezialisten. Natürlich haben Ransomware-Epidemien die Situation ein wenig verändert, aber das Unternehmenssegment des Geschäfts versteht immer noch nicht das ganze Bild.

Die relativ geringe Anzahl bekannter Cyber-Großangriffe bedeutet nicht, dass der Schaden durch die meisten Angriffe unbedeutend ist. Wie viel geben Unternehmen im Durchschnitt für die Behebung einer „typischen“ Verletzung der Datenintegrität aus? Wir haben die Umfrageteilnehmer gebeten, zu schätzen, wie viel ihr Unternehmen infolge eines Sicherheitsvorfalls im vergangenen Jahr ausgegeben / verloren hat.

Alle Unternehmen mit 50 oder mehr Mitarbeitern mussten die in jeder der folgenden Kategorien anfallenden Kosten schätzen:

Für jede der Kategorien haben wir die durchschnittlichen Kosten berechnet, die Unternehmen mit Informationssicherheitsvorfällen entstehen, und anhand der Summe aller Kategorien konnten wir die Höhe des Gesamtschadens schätzen, der durch einen Informationssicherheitsvorfall verursacht wurde.

Die Ergebnisse für das KMU-Segment und das Großunternehmen sind nachstehend separat aufgeführt, da die Statistiken für sie sehr unterschiedlich sind. Beispielsweise beträgt der durchschnittliche Schaden für russische kleine und mittlere Unternehmen fast 1,6 Millionen Rubel, während er für große Unternehmen fast zehnmal höher ist - 16,1 Millionen Rubel. Dies zeigt, dass Cyberangriffe für Unternehmen jeder Größe kostspielig sind.

Es ist nicht überraschend, dass große Unternehmen im Durchschnitt mehr Verluste erleiden, wenn die Datenintegrität verletzt wird. Es ist jedoch interessant, die Verteilung des Schadens nach Kategorien zu analysieren.

Im vergangenen Jahr waren die Leistungen an Arbeitnehmer sowohl für KMU als auch für große Unternehmen die größten Kosten. In diesem Jahr hat sich das Bild jedoch geändert, und verschiedene Arten von Ausgaben wurden zu den Hauptausgaben für Unternehmen unterschiedlicher Größe. Kleine und mittlere Unternehmen verlieren immer noch am meisten an Leistungen an Arbeitnehmer. Das große Unternehmen begann jedoch, in zusätzliche PR zu investieren, um den Ruf der Marke zu schädigen. Ein wesentlicher Kostenfaktor für große Unternehmen waren außerdem die Kosten für die Verbesserung der technischen Ausrüstung und den Kauf zusätzlicher Software.

Für alle Unternehmen sind die Kosten für die Schulung der Mitarbeiter gestiegen. Durch Sicherheitsvorfälle erkennen Unternehmen häufig, wie wichtig es ist, die Cyberkompetenz zu verbessern und die Bedrohungsinformationen zu verbessern.

Die umfangreicheren internen Ressourcen großer Unternehmen und die Besonderheiten der Regulierung ihrer Aktivitäten bestimmen ein unterschiedliches Gleichgewicht zwischen den Kosten für die Beseitigung der Bedrohung selbst und den Kosten für Schäden. Der Anstieg der Versicherungsprämien, die Verschlechterung der Kreditwürdigkeit und die Untergrabung des Vertrauens in das Unternehmen wurden zu einem schwerwiegenden Kostenfaktor: Im Durchschnitt verlieren große Unternehmen nach jedem Vorfall etwa 2,3 Millionen Rubel.

Unsere Untersuchungen haben gezeigt, dass ein Großteil der Kostensteigerungen auf die Notwendigkeit zurückzuführen ist, Reputationsverluste in Form von Bonität, Markenimage und Vergütung zu verhindern oder zumindest zu reduzieren.

Mit der weit verbreiteten Einführung neuer Vorschriften wird der durchschnittliche Schaden wahrscheinlich weiter zunehmen, da Unternehmen alle Vorfälle öffentlich melden und die Transparenz des Datenschutzes verbessern müssen.

Solche Trends sind beispielsweise in Japan typisch, wo sich die durchschnittlichen Kosten für die Beseitigung der Folgen einer Sicherheitsverletzung mehr als verdoppelt haben: von 580.000 USD im Jahr 2016 auf 1,3 Mio. USD im Jahr 2017. Die japanische Regierung hat Schritte unternommen, um die regulatorischen Anforderungen zu verschärfen, um auf die zunehmenden Bedrohungen durch Cybersicherheit zu reagieren. 2017 traten neue Gesetze in Kraft, die zu einem plötzlichen Kostenanstieg führten.

Die Entwicklung und Umsetzung von Gesetzen braucht jedoch Zeit. Angesichts der sich schnell entwickelnden IT-Unternehmenslandschaft und der Entwicklung von Cyber-Bedrohungen wird die regulatorische Verzögerung zu einer großen Herausforderung. Zum Beispiel wurden 2015 neue japanische Standards vereinbart, deren Inkrafttreten jedoch um zwei ganze Jahre verschoben werden musste. Für viele war die Verzögerung mit Kosten verbunden: In den letzten zwei Jahren fielen einige große japanische Unternehmen kostspieligen Angriffen zum Opfer. Ein Beispiel ist das Reiseunternehmen JTB Corp., das 2016 mit einem großen Leck konfrontiert war. 8 Millionen Kundendaten wurden gestohlen, darunter Namen, Adressen und Passnummern.

Dies ist ein Symptom für ein globales Problem: Bedrohungen entwickeln sich schnell und die Trägheit von Regierungen und Unternehmen ist zu hoch. Ein weiteres Beispiel für das Anziehen der Schrauben ist die Europäische Datenschutzverordnung (DSGVO), die im Mai 2018 in Kraft tritt und die akzeptablen Möglichkeiten zur Verarbeitung und Speicherung von Daten von EU-Bürgern erheblich einschränkt.

Gesetze ändern sich auf der ganzen Welt, aber sie können mit Cyber-Bedrohungen nicht Schritt halten - drei Wellen von Ransomware im Jahr 2017 haben in Russland daran erinnert. Unternehmen sollten sich daher der unvollständigen Gesetzgebung bewusst sein und den Schutz entsprechend den tatsächlichen Umständen stärken - oder sich im Voraus mit Reputations- und Kundenschäden abfinden. Es lohnt sich, sich auf neue regulatorische Anforderungen vorzubereiten, ohne auf Fristen zu warten. Durch die Änderung von Richtlinien nach Verabschiedung der einschlägigen Gesetze riskieren Unternehmen nicht nur Geldstrafen, sondern auch die Sicherheit ihrer Daten und Kundendaten.

Es gibt keine fremden Schwachstellen: Partnerschutzlücken sind teuer

Zum Schutz vor Datenlecks ist es sehr wichtig zu verstehen, welche Angriffsmethoden von Angreifern verwendet werden. Diese Informationen helfen Ihnen wiederum zu verstehen, welche Arten von Angriffen am teuersten sind.

Die Umfrage ergab, dass die folgenden Vorfälle die schwerwiegendsten finanziellen Folgen für mittlere und kleine Unternehmen hatten:

- Vorfälle, die sich auf die Infrastruktur auswirken, die auf Geräten von Drittanbietern gehostet wird (17,2 Mio. RUB)

- Vorfälle, die sich auf Cloud-Dienste von Drittanbietern auswirken, die vom Unternehmen verwendet werden (3,6 Millionen Rubel)

- Unsachgemäßer Datenaustausch über mobile Geräte (2,5 Mio. RUB)

- Physischer Verlust mobiler Geräte, die das Unternehmen Risiken aussetzen (2,1 Mio. RUB)

- Vorfälle im Zusammenhang mit nicht mit dem Internet verbundenen Geräten (z. B. industrielle Steuerungssysteme, Internet der Dinge) (1,7 Millionen Rubel)

Die Situation mit Big Business ist etwas anders:

- Gezielte Angriffe (75 Mio. RUB)

- Vorfälle, die Cloud-Dienste von Drittanbietern betreffen (19 Mio. RUB)

- Viren und Schadprogramme (9 Mio. RUB)

- Unsachgemäßer Datenaustausch über mobile Geräte (7,3 Mio. RUB)

- Vorfälle bei Lieferanten, mit denen Unternehmen Daten austauschen (4,4 Millionen Rubel)

Aus diesen Daten geht hervor, dass Angriffe aufgrund von Sicherheitsproblemen mit Geschäftspartnern Unternehmen aller Größenordnungen am teuersten kosten. Dies gilt sowohl für Organisationen, die Cloud- oder andere Infrastrukturen von Drittanbietern mieten, als auch für Unternehmen, die ihre Daten mit Partnern austauschen.

Sobald Sie einem anderen Unternehmen Zugriff auf Ihre Daten oder Infrastruktur gewähren, werden deren Schwächen zu Ihrem Problem. Wir haben jedoch zuvor festgestellt, dass die meisten Organisationen dem keine ausreichende Bedeutung beimessen. Daher ist es nicht verwunderlich, dass Vorfälle dieser Art am teuersten sind: Jeder Boxer wird Ihnen sagen, dass es der unerwartete Schlag ist, der normalerweise ausfällt.

Ebenfalls sofort erkennbar ist ein weiterer Vektor, der unerwartet zu den Top-5-Bedrohungen für mittelständische Unternehmen gehört: Angriffe mit anderen verbundenen Geräten als Computern. Heutzutage wächst der Internet of Things (IoT) -Verkehr viel schneller als der von anderen Technologien generierte Verkehr. Dies ist ein weiteres Beispiel dafür, wie neue Entwicklungen die Anzahl potenzieller Schwachstellen in der Geschäftsinfrastruktur erhöhen. Insbesondere die weit verbreitete Verwendung von werkseitigen Standardkennwörtern und schwachen Sicherheitsfunktionen auf IoT-Geräten hat sie zu einem idealen Fang für Botnets wie Mirai gemacht, Malware, die eine große Anzahl anfälliger Geräte in einem einzigen Netzwerk vereinen kann, um umfangreiche DDoS-Angriffe gegen ausgewählte Ziele zu starten.

Es wird auf die Höhe der Verluste durch gezielte Angriffe im großen Geschäftsbereich hingewiesen - dieser Bedrohung ist äußerst schwer zu begegnen. In den letzten Jahren ist eine Reihe hochkarätiger gezielter Angriffe auf Banken bekannt geworden, die diese enttäuschenden Statistiken ebenfalls verstärken.

In Risikominderung investieren

Wie unsere Untersuchungen gezeigt haben, werden Bedrohungen der Informationssicherheit immer ernster. Unter diesen Umständen muss man sich nur um den Zustand der Informationssicherheitsbudgets selbst sorgen. Durch die Analyse ihrer Änderungen können wir entscheiden, ob Unternehmen ihre Sicherheit als Kostenquelle betrachten oder ob sich das Gleichgewicht allmählich ändert, und sie beginnen, ein Feld für Investitionen zu erkennen, die einen echten Wettbewerbsvorteil bieten.

Die Größe des Budgets zeigt die Einstellung des Unternehmens zur IT-Sicherheit, die Bedeutung der Rolle des Sicherheitssystems aus Sicht des Managements und die Risikobereitschaft des Unternehmens.

Budget für Informationssicherheit: Der Anteil wächst, der "Kuchen" nimmt ab

In diesem Jahr haben Einsparungen und Outsourcing zu einem Rückgang der IT-Budgets geführt. Trotzdem (und vielleicht auch aus diesem Grund) hat der Anteil der Informationssicherheit in diesen IT-Budgets zugenommen. In Russland ist bei Unternehmen jeder Größe ein positiver Trend zu beobachten. Selbst unter Kleinstunternehmen, die unter Bedingungen unzureichender Ressourcen arbeiten, ist der Anteil der IT-Budgets für Informationssicherheit gestiegen, wenn auch um einen Bruchteil eines Prozent.

Dies bedeutet, dass Unternehmen endlich beginnen, die Bedeutung der Informationssicherheit zu verstehen. Vielleicht zeigt dies, dass Informationssicherheit von vielen als potenziell vorteilhafte Investition und nicht als Kostenquelle wahrgenommen wird.

Wir sehen, dass in der Welt der IT die Budgets erheblich reduziert werden. Während die Cybersicherheit ein größeres Stück vom Kuchen bekommt, schrumpft der Kuchen selbst. Der Trend ist alarmierend, insbesondere angesichts der hohen Einsätze in diesem Bereich und der hohen Kosten für jeden Angriff.

In Russland belief sich das durchschnittliche Budget für Informationssicherheit für Großunternehmen im Jahr 2017 auf 400 Millionen Rubel und für KMU auf 4,6 Millionen Rubel.

Stichprobe: 694 Befragte in Russland können das Budget bewerten

Es überrascht nicht, dass staatliche Dienstleister (einschließlich des Verteidigungssektors) und Finanzinstitute auf der ganzen Welt die höchsten Ausgaben für Informationssicherheit in diesem Jahr melden. Unternehmen in beiden Sektoren gaben durchschnittlich mehr als 5 Millionen US-Dollar für Sicherheit aus. Es ist erwähnenswert, dass der IT- und Telekommunikationssektor sowie Unternehmen des Energiesektors ebenfalls überdurchschnittlich viel für Informationssicherheit ausgaben, obwohl sich herausstellte, dass ihre Budgets näher bei 3 Mio. USD und nicht bei 5 USD lagen.

Wenn Sie jedoch die Gesamtkosten durch die Anzahl der Mitarbeiter dividieren, bewegen sich die Regierungsorganisationen gegen Ende der Liste. Im Durchschnitt geben IT und Telekommunikation 1258 US-Dollar pro Kopf für Informationssicherheit aus, während der Energiesektor 1344 US-Dollar ausgibt und Unternehmen 1436 US-Dollar finanziert. Im Vergleich dazu stellen Regierungsbehörden nur 959 US-Dollar pro Person für die Informationssicherheit bereit.

Sowohl im IT- und Telekommunikationssegment als auch in der Energieversorgungsbranche sind hohe Kosten pro Mitarbeiter höchstwahrscheinlich mit der Notwendigkeit verbunden, geistiges Eigentum zu schützen, was in diesen Wirtschaftssektoren besonders dringend ist. Bei Versorgungsunternehmen können die hohen Schutzkosten auch darauf zurückzuführen sein, dass diese Unternehmen zunehmend anfällig für gezielte Angriffe böswilliger Gruppen sind.

In dieser Branche sind Investitionen in die Informationssicherheit überlebenswichtig, da die Geschäftskontinuität für die Stromversorgung von entscheidender Bedeutung ist. Die Folgen eines erfolgreichen Cyberangriffs in dieser Branche sind besonders schwierig, sodass Investitionen in die Informationssicherheit sehr greifbare Vorteile bringen.

In Russland werden IT und Telekommunikation hauptsächlich in Informationssicherheit sowie in Industrieunternehmen investiert - die durchschnittlichen Kosten für die ersteren betragen 300 Millionen Rubel, für die letzteren 80 Millionen Rubel. Industrie- und Fertigungsunternehmen setzen im Allgemeinen auf automatisierte Steuerungssysteme (ICS), um die Kontinuität der Produktionsprozesse sicherzustellen. Gleichzeitig nehmen die Angriffe auf IKS zu: In den letzten 12 Monaten ist ihre Zahl um 5% gestiegen.

Gründe für eine Investition in Informationssicherheit

Die Verteilung der Investitionen in die Informationssicherheit auf die Sektoren ist sehr groß. Daher ist es besonders wichtig, die Gründe herauszufinden, die Unternehmen dazu veranlassen, begrenzte Ressourcen für die Informationssicherheit aufzuwenden. Ohne Kenntnis der Motive ist es unmöglich zu verstehen, ob das Unternehmen das für die Sicherheit der verschwendeten IT-Infrastruktur ausgegebene Geld oder eine rentable Investition betrachtet.

Im Jahr 2017 gaben deutlich mehr Unternehmen auf der ganzen Welt zu, unabhängig von der erwarteten Kapitalrendite in Cybersicherheit zu investieren: 63% gegenüber 56% im Jahr 2016. Dies zeigt, dass immer mehr Unternehmen die Bedeutung der Informationssicherheit verstehen.

Hauptgründe für die Aufstockung des Budgets für Informationssicherheit, Russland

Nicht alle Unternehmen erwarten eine schnelle Kapitalrendite, aber viele globale Unternehmen nannten den Druck wichtiger Stakeholder, einschließlich des Top-Managements des Unternehmens (32%), als Grund für die Erhöhung der Budgets für Informationssicherheit. Dies zeigt, dass Unternehmen beginnen, ihren strategischen Vorteil im Wachstum der Informationssicherheitskosten zu erkennen: Sicherheitsmaßnahmen ermöglichen es nicht nur, sich im Falle eines Angriffs zu verteidigen, sondern den Kunden auch zu zeigen, dass ihre Daten in guten Händen sind, und die Geschäftskontinuität zu gewährleisten, an der das Management des Unternehmens interessiert ist. ...

Der beliebteste Grund für die Erhöhung der Kosten für Informationssicherheit, den die meisten inländischen Unternehmen nannten, war die Notwendigkeit, eine immer komplexer werdende IT-Infrastruktur zu schützen (46%), und die Notwendigkeit, die Qualifikation von Experten für Informationssicherheit zu verbessern, 30%. Diese Zahlen weisen auf die Notwendigkeit hin, das dem Unternehmen zur Verfügung stehende Fachwissen durch die Entwicklung der Fähigkeiten seiner eigenen Mitarbeiter zu verbessern. In der Tat investieren sowohl kleine als auch mittlere und große Unternehmen zunehmend in die Unterstützung ihrer internen Belegschaft im Kampf gegen Cyber-Bedrohungen.

Gleichzeitig verringerte sich die Notwendigkeit, die Kosten für die Informationssicherheit aufgrund des Neugeschäfts oder der Expansion des Unternehmens im russischen Geschäft zu erhöhen: von 36% im Vorjahr auf 30% im Jahr 2017. Vielleicht spiegelt es die makroökonomischen Faktoren wider, mit denen unsere Unternehmen in letzter Zeit konfrontiert waren.

Fazit

Massenangriffe wie WannaCry, exPetr und BadRabbit verursachten 2017 massiven Schaden. Der Schaden ist auch groß durch gezielte Angriffe, insbesondere auf russische Banken. All dies zeigt, dass sich die Cyber-Bedrohungslandschaft schnell und unvermeidlich ändert. Unternehmen müssen ihre Abwehrkräfte anpassen oder aus dem Geschäft ausgeschlossen werden.

Ein zunehmend wichtiger Faktor bei der Entscheidungsfindung in Unternehmen ist der Unterschied zwischen den Kosten für die Vorbereitung auf die Abwehr eines Cyberangriffs und den Kosten für das Opfer.

Der Bericht zeigt, dass selbst relativ kleine Datenverletzungen, die für die breite Öffentlichkeit nicht von Interesse sind, für das Unternehmen sehr kostspielig sein und seine Geschäftstätigkeit ernsthaft beeinträchtigen können. Ein weiterer Grund für steigende Kosten bei Sicherheitsvorfällen sind weltweite Gesetzesänderungen. Unternehmen müssen sich entweder anpassen oder riskieren sowohl Verstöße als auch mögliche Hackerangriffe.

Unter diesen Umständen wird es besonders wichtig, alle Konsequenzen und Kosten zu berücksichtigen. Vielleicht erhöhen deshalb immer mehr Unternehmen aus verschiedenen Ländern den Anteil der Informationssicherheit in ihren IT-Budgets. Im Jahr 2017 gaben deutlich mehr Unternehmen auf der ganzen Welt zu, unabhängig von der erwarteten Kapitalrendite in Cybersicherheit zu investieren: 63% gegenüber 56% im Jahr 2016.

Aufgrund des zunehmenden Schadens durch Cybersicherheitsvorfälle sind Unternehmen, die IT-Kosten als Investitionen in die Sicherheit betrachten und bereit sind, erhebliche Mittel dafür auszugeben, höchstwahrscheinlich besser auf mögliche Probleme vorbereitet. Wie ist die Situation in Ihrem Unternehmen?

Sie investieren in eine Vielzahl von Computersicherheitstechnologien, von Plattformen zur Zahlung von Prämien für die Entdeckung von Software-Schwachstellen bis hin zur Diagnose und automatisierten Prüfung von Programmen. Vor allem aber werden sie von Authentifizierungs- und Identitätsmanagementtechnologien angezogen - Ende 2019 wurden rund 900 Millionen US-Dollar in Startups investiert, die sich mit diesen Technologien befassen.

Die Investitionen in Startups für Cybersicherheitsbildung beliefen sich 2019 auf 418 Millionen US-Dollar, was hauptsächlich auf KnowBe4 zurückzuführen ist, das 300 Millionen US-Dollar einbrachte. Das Startup bietet eine Phishing-Simulationsplattform und eine Reihe von Schulungsprogrammen.

Im Jahr 2019 gingen rund 412 Millionen US-Dollar bei Unternehmen ein, die sich mit der Sicherheit des Internet der Dinge befassen. SentinelOne ist führend in dieser Kategorie in Bezug auf Investitionen, die 2019 120 Millionen US-Dollar für die Entwicklung von Endpoint Protection-Technologien erhielten.

Gleichzeitig zitieren Metacurity-Analysten andere Daten, die die Situation auf dem Risikokapitalmarkt im Bereich Informationssicherheit charakterisieren. Im Jahr 2019 erreichte das Investitionsvolumen hier 6,57 Milliarden US-Dollar, nach 3,88 Milliarden US-Dollar im Jahr 2018. Die Anzahl der Transaktionen stieg ebenfalls - von 133 auf 219. Gleichzeitig blieb das durchschnittliche Investitionsvolumen pro Transaktion praktisch unverändert und belief sich laut Metacurity Ende 2019 auf 29,2 Millionen.

2018

Wachstum um 9% auf 37 Mrd. USD - Canalys

Im Jahr 2018 erreichte der Umsatz mit Geräten, Software und Dienstleistungen für die Informationssicherheit (IS) 37 Milliarden US-Dollar, eine Steigerung von 9% gegenüber dem Vorjahr (34 Milliarden US-Dollar). Diese Daten wurden am 28. März 2019 von Canalys-Analysten veröffentlicht.

Während viele Unternehmen den Schutz ihrer Vermögenswerte, Daten, Endpunkte, Netzwerke, Mitarbeiter und Kunden priorisieren, machte die Cybersicherheit 2018 nur 2% der gesamten IT-Ausgaben aus. Es treten jedoch immer mehr neue Bedrohungen auf, sie werden immer komplexer und häufiger, was Anbietern von Informationssicherheit neue Wachstumschancen bietet. Die gesamten Ausgaben für Cybersicherheit werden im Jahr 2020 voraussichtlich 42 Milliarden US-Dollar überschreiten.

Matthew Ball, Analyst bei Canalys, geht davon aus, dass sich der Übergang zu neuen Sicherheitsmodellen beschleunigen wird. Kunden ändern die Art ihrer IT-Budgets mit öffentlichen Cloud-Diensten und flexiblen abonnementbasierten Diensten.

Etwa 82% der Bereitstellungsprojekte für Informationssicherheitssysteme im Jahr 2018 waren mit der Verwendung traditioneller Hardware und Software verbunden. In den verbleibenden 18% der Fälle wurden Virtualisierung, öffentliche Clouds und Informationssicherheitsdienste verwendet.

Bis 2020 wird der Anteil traditioneller Modelle für den Einsatz von Informationssicherheitssystemen auf 70% sinken, da neue Lösungen auf dem Markt immer beliebter werden.

| Anbieter müssen eine breite Palette von Geschäftsmodellen erstellen, um diesen Übergang zu unterstützen, da unterschiedliche Produkte für unterschiedliche Arten von Bereitstellungen geeignet sind. Die größte Herausforderung für viele besteht heute darin, die neuen Modelle stärker auf Partnerkanäle zu konzentrieren und sie in bestehende Partnerprogramme zu integrieren, insbesondere in den Kundenbetrieb über Cloud-Plattformen. Einige Cloud-Marktplätze haben bereits darauf reagiert und es Partnern ermöglicht, ihren Kunden maßgeschneiderte Angebote und Preise direkt anzubieten und die Registrierung von Angeboten und Rabatten zu verfolgen, sagte Matthew Ball in einem Beitrag vom 29. März 2019. |

Laut Ketaki Borade, Analyst bei Canalys, haben führende Anbieter von Cyber-Verteidigungstechnologien neue Vertriebsmodelle eingeführt, bei denen Unternehmen auf ein Abonnement umsteigen und den Betrieb in der Cloud-Infrastruktur steigern.

| Der Cybersicherheitsmarkt ist weiterhin sehr dynamisch, mit Rekordtransaktions- und Volumenaktivitäten als Reaktion auf wachsende regulatorische und technische Anforderungen sowie dem anhaltenden Risiko von Datenverletzungen, sagt Eric McAlpine, Mitbegründer und Managing Partner von Momentum Cyber. „Wir glauben, dass diese Dynamik den Sektor weiterhin auf Neuland treiben wird, da er sich bemüht, aufkommenden Bedrohungen entgegenzuwirken und sich angesichts der Ermüdung der Lieferanten und des wachsenden Fachkräftemangels zu konsolidieren. |

2017

Die Ausgaben für Informationssicherheit überstiegen 100 Milliarden US-Dollar

Im Jahr 2017 beliefen sich die weltweiten Ausgaben für Informationssicherheit (IS) - Produkte und Dienstleistungen - auf 101,5 Milliarden US-Dollar, sagte das Forschungsunternehmen Gartner Mitte August 2018. Ende 2017 schätzten Experten diesen Markt auf 89,13 Milliarden US-Dollar. Der Grund für die signifikante Erhöhung der Bewertung wird nicht angegeben.

| CIOs setzen sich dafür ein, dass ihre Unternehmen Technologieplattformen sicher nutzen, um wettbewerbsfähiger zu werden und das Geschäftswachstum voranzutreiben “, sagte Siddharth Deshpande, Research Director bei Gartner. „Der anhaltende Talentmangel und regulatorische Änderungen wie die Allgemeine Datenschutzverordnung (DSGVO) in Europa treiben das weitere Wachstum des Cybersicherheitsmarktes voran. |

Experten glauben, dass einer der Schlüsselfaktoren für höhere Kosten des Informationsschutzes die Einführung neuer Methoden zur Erkennung und Reaktion auf Bedrohungen ist - sie wurden 2018 zur höchsten Priorität für die Sicherheit von Organisationen.

Nach Schätzungen von Gartner überstiegen die Ausgaben von Organisationen für Cyber-Verteidigungsdienste im Jahr 2017 weltweit 52,3 Milliarden US-Dollar, und im Jahr 2018 werden diese Kosten auf 58,9 Milliarden US-Dollar steigen.

Im Jahr 2017 gaben Unternehmen 2,4 Milliarden US-Dollar für den Anwendungsschutz, 2,6 Milliarden US-Dollar für den Datenschutz und 185 Millionen US-Dollar für Cloud-Dienste aus.

Der Jahresumsatz mit Lösungen für das Management von Identifikation und Zugang (Identity and Access Management) belief sich auf 8,8 Milliarden US-Dollar. Die Implementierung von Mitteln zum Schutz der IT-Infrastruktur stieg auf 12,6 Milliarden US-Dollar.

In der Studie wurden außerdem 10,9 Milliarden US-Dollar für Geräte ausgegeben, die zur Gewährleistung der Netzwerksicherheit verwendet werden. Ihre Hersteller verdienten 3,9 Milliarden US-Dollar mit Risikomanagementsystemen für Informationssicherheit.

Laut einer Gartner-Studie werden die Ausgaben für Cybersicherheit für Verbraucher für 2017 von Analysten auf 5,9 Milliarden US-Dollar geschätzt.

Gartner schätzte die Marktgröße auf 89,13 Milliarden US-Dollar

Im Dezember 2017 wurde bekannt, dass sich die weltweiten Kosten von Unternehmen für Informationssicherheit (IS) im Jahr 2017 auf 89,13 Milliarden US-Dollar belaufen werden. Laut Gartner werden die Unternehmenskosten für Cybersicherheit im Jahr 2016 82,2 Milliarden US-Dollar um fast 7 Milliarden US-Dollar übersteigen.

Experten betrachten Cybersicherheitsdienste als die größte Ausgabe: 2017 werden Unternehmen mehr als 53 Milliarden US-Dollar für diese Zwecke bereitstellen, gegenüber 48,8 Milliarden US-Dollar im Jahr 2016. Das zweitgrößte Segment des Marktes für Informationssicherheit sind Lösungen zum Schutz der Infrastruktur, deren Kosten sich 2017 auf 16,2 Mrd. USD anstatt vor einem Jahr auf 15,2 Mrd. USD belaufen werden. Ausrüstung für Netzwerksicherheit - an dritter Stelle (10,93 Milliarden US-Dollar).

Die Struktur der Informationssicherheitskosten umfasst auch Verbrauchersoftware für Informationssicherheits- und Identitäts- und Zugriffsverwaltungssysteme (IAM). Die Kosten in diesen Bereichen werden 2017 bei Gartner auf 4,64 Mrd. USD und 4,3 Mrd. USD geschätzt, während sie 2016 bei 4,57 Mrd. USD bzw. 3,9 Mrd. USD lagen.

Analysten erwarten einen weiteren Anstieg des Marktes für Informationssicherheit: 2018 werden Unternehmen die Ausgaben für Cyber-Verteidigung um weitere 8% erhöhen und insgesamt 96,3 Milliarden US-Dollar für diese Zwecke bereitstellen. Unter den Wachstumsfaktoren führten Experten die sich ändernde Regulierung im Bereich Informationssicherheit und das Bewusstsein für neue Bedrohungen auf und Unternehmen setzen auf digitale Geschäftsstrategie.

| Im Allgemeinen sind die Kosten für Cybersicherheit hauptsächlich auf die Reaktion von Unternehmen auf Cybersicherheitsvorfälle zurückzuführen, da die Zahl der bekannten Cyberangriffe und Informationslecks, unter denen Unternehmen leiden, weltweit zunimmt “, sagt Ruggero Contu, Research Director bei Gartner. |

Die Worte des Analysten werden auch durch die Daten bestätigt, die Gartner 2016 in einer Umfrage unter 512 Organisationen aus acht Ländern erhalten hat: Australien, Kanada, Frankreich, Deutschland, Indien, Singapur und den Vereinigten Staaten.

53% der Befragten nannten Cybersicherheitsrisiken als Hauptantriebskraft für den Anstieg der Ausgaben für Cybersicherheit. Von diesen gab der höchste Prozentsatz der Befragten an, dass Cyberangriffsbedrohungen den größten Einfluss auf Entscheidungen über Ausgaben für Informationssicherheit haben.

Der Ausblick von Gartner für 2018 sieht einen Anstieg der Ausgaben in allen wichtigen Bereichen vor. So werden rund 57,7 Milliarden US-Dollar (+ 4,65 Milliarden US-Dollar) für Cyber-Schutzdienste ausgegeben, rund 17,5 Milliarden US-Dollar (+ 1,25 Milliarden US-Dollar) für Infrastruktursicherheit und 11,67 Milliarden US-Dollar für Geräte zum Netzwerkschutz (+) 735 Mio. USD), Consumer-Software - 4,74 Mrd. USD (+ 109 Mio. USD) und IAM-Systeme - 4,69 Mrd. USD (+ 416 Mio. USD).

Analysten gehen auch davon aus, dass bis 2020 mehr als 60% der Unternehmen weltweit gleichzeitig in verschiedene Datenschutzinstrumente investieren werden, darunter Tools zur Verhinderung von Informationsverlust, Verschlüsselung und Prüfung. Ende 2017 wurde der Anteil der Unternehmen, die solche Lösungen kaufen, auf 35% geschätzt.

Ein weiterer wichtiger Posten der Unternehmensausgaben für Informationssicherheit wird das Outsourcing sein. Vor dem Hintergrund eines Personalmangels im Bereich Cybersicherheit, der wachsenden technischen Komplexität von Informationssicherheitssystemen und einer Zunahme von Cyber-Bedrohungen werden die Kosten der Unternehmen für das Outsourcing von Informationssicherheit im Jahr 2018 voraussichtlich um 11% steigen und sich auf 18,5 Mrd. USD belaufen.

Nach Berechnungen von Gartner werden die Unternehmensausgaben für die Dienste von Informationssicherheitsexperten von Drittanbietern bis 2019 75% der Gesamtkosten für Software und Ausrüstung zur Gewährleistung der Cybersicherheit ausmachen, während diese Quote 2016 bei 63% lag.

IDC prognostiziert eine Marktgröße von 82 Milliarden US-Dollar

Zwei Drittel der Ausgaben entfallen auf Unternehmen, die mit großen und sehr großen Unternehmen verbunden sind. Laut IDC-Analysten wird die Höhe der Ausgaben von Unternehmen mit mehr als 1.000 Mitarbeitern bis 2019 die Marke von 50 Milliarden US-Dollar überschreiten.

2016: Die Marktgröße beträgt 73,7 Milliarden US-Dollar, das Wachstum ist doppelt so hoch wie auf dem IT-Markt

Im Oktober 2016 präsentierte das Analyseunternehmen IDC eine Zusammenfassung der Forschung zum globalen Markt für Informationssicherheit. Das Wachstum wird voraussichtlich höher sein als das des IT-Marktes.

IDC schätzt, dass der weltweite Umsatz mit Geräten, Software und Diensten für die Cyber-Verteidigung im Jahr 2016 rund 73,7 Milliarden US-Dollar erreichen wird und im Jahr 2020 100 Milliarden US-Dollar übersteigen wird, was 101,6 Milliarden US-Dollar entspricht. Im Zeitraum von 2016 bis 2020 der Markt für Informationssicherheit -technologie wird jährlich um durchschnittlich 8,3% wachsen, doppelt so viel wie die erwartete Wachstumsrate der IT-Branche.

Die größten Ausgaben für Cybersicherheit (8,6 Milliarden US-Dollar) Ende 2016 werden bei Banken erwartet. Der zweite, dritte und vierte Platz in Bezug auf solche Investitionen wird von diskreten Fertigungsunternehmen, Regierungsbehörden bzw. kontinuierlichen Fertigungsunternehmen belegt, die etwa 37% der Ausgaben ausmachen werden.

Analysten im Gesundheitswesen sind führend in der Dynamik zunehmender Cybersicherheitsinvestitionen (2016-2020 wird ein durchschnittliches jährliches Wachstum von 10,3% erwartet). Die Kosten für Cyber-Verteidigung in den Bereichen Telekommunikation, Wohnungswesen, Regierungsbehörden sowie Investment- und Wertpapiermarkt werden jährlich um etwa 9% steigen.

Forscher nennen den größten Cybersicherheitsmarkt den amerikanischen, dessen Volumen 2016 31,5 Milliarden US-Dollar erreichen wird. Zu den drei größten zählen auch Westeuropa und der asiatisch-pazifische Raum (ohne Japan). In der Kurzversion der IDC-Umfrage gibt es keine Informationen zum russischen Markt.

Dmitry Gvozdev, Generaldirektor des russischen Unternehmens Monitor Security, prognostiziert einen Anstieg des Anteils der Dienstleistungen an den gesamten russischen Sicherheitskosten von 30-35% auf 40-45% sowie die Entwicklung der Kundenmarktstruktur - von der vollständigen Dominanz des Staats-, Finanz- und Energiesektors hin zu mittelständische Unternehmen aus einem breiteren Spektrum von Branchen.

| Einer der Trends sollte die Entwicklung des Anteils inländischer Softwareprodukte im Zusammenhang mit den Fragen der Importsubstitution und der außenpolitischen Situation sein. Inwieweit sich dies in Finanzindikatoren niederschlägt, hängt jedoch weitgehend vom Rubelwechselkurs und der Preispolitik ausländischer Anbieter ab, die immer noch mindestens die Hälfte des inländischen Marktes für Softwarelösungen und bis zu zwei Drittel im Ausrüstungssegment ausmachen. Das endgültige Finanzergebnis des gesamten russischen Marktes für Informationssicherheitslösungen kann auch an externe wirtschaftliche Faktoren gebunden werden, - sagte Gvozdev in einem Gespräch mit TAdviser. |

2015

MARKTGRÖSSE

BUNDESAUSGABEN

CYBER-KRIMINALITÄT

KOSTEN PRO VERLETZUNG

FINANZDIENSTLEISTUNGEN

International

SICHERHEITSANALYTIK

2013: Der EMEA-Markt wuchs auf 2,5 Milliarden US-Dollar.

Der Markt für Sicherheitsprodukte in der EMEA-Region (Europa, Mittlerer Osten und Afrika) wuchs im Vergleich zu 2012 um 2,4% und belief sich auf 2,5 Mrd. USD. Analysten nannten multifunktionale Software- und Hardwaresysteme zum Schutz von Computersystemen das größte und am schnellsten wachsende Segment des betreffenden Marktes. Netzwerke - UTM-Lösungen (Unified Threat Management). Gleichzeitig prognostizierte IDC, dass der Markt für technische Mittel zur Informationssicherheit bis 2018 einen Wert von 4,2 Mrd. USD erreichen wird, was einem durchschnittlichen jährlichen Wachstum von 5,4% entspricht.

Ende 2013 nahm Check Point die führende Position unter den Lieferanten in Bezug auf die Einnahmen aus dem Verkauf von technischen Mitteln für Informationssicherheit in der EMEA-Region ein. Laut IDC stieg der Umsatz des Anbieters in diesem Segment für 2013 um 3,8% auf 374,64 Mio. USD, was einem Marktanteil von 19,3% entspricht.

2012: PAC-Prognose: Der Markt für Informationssicherheit wird um 8% pro Jahr wachsen

Der globale Markt für Informationssicherheit wird jährlich um 8% wachsen, bis er 2016 36 Milliarden Euro erreichen kann, heißt es in der Studie.