Ποιος ελέγχει τον υπολογιστή, τι να κάνει. Πώς να εντοπίσετε μη εξουσιοδοτημένη απομακρυσμένη πρόσβαση σε έναν υπολογιστή. Οι ίδιες πράξεις που διαπράττει άτομο που χρησιμοποιεί την υπηρεσιακή του θέση

Χρησιμοποιεί κάποιος κρυφά τον υπολογιστή σας; Κανένα πρόβλημα.

Έχετε επιστρέψει σπίτι και έχετε παρατηρήσει ότι ο υπολογιστής σας είναι κατά κάποιο τρόπο εκτός θέσης, η οθόνη σας είναι γυρισμένη ή υπάρχουν ψίχουλα στο τραπέζι; Πιστεύετε ότι ενώ λείπατε, κάποιος στο σπίτι είχε πρόσβαση στον υπολογιστή σας χωρίς άδεια; Πώς μπορούμε να βρούμε στοιχεία για αυτές τις υποθέσεις;

Εδώ θα σας πω πώς να αναγνωρίσετε τους "μυστικούς εισβολείς", καθώς και πώς να μάθετε τι ακριβώς έκαναν στον υπολογιστή σας.

1. Ελέγξτε το ιστορικό του προγράμματος περιήγησής σας

Αυτός είναι ο πιο εύκολος και γρήγορος τρόπος για να μάθετε ότι κάποιος έχει χρησιμοποιήσει τον υπολογιστή σας και έχει πρόσβαση στο Διαδίκτυο. Αλλά όλοι καταλαβαίνουν πολύ καλά ότι οι έξυπνοι άνθρωποι διαγράφουν πάντα το ιστορικό του προγράμματος περιήγησής τους, ειδικά αν χρησιμοποιούν τον υπολογιστή κάποιου άλλου.

Πιθανότατα, ο ύποπτος σου δεν είναι τόσο ανόητος ώστε να αφήνει τόσο εμφανή ίχνη της παρουσίας του, έτσι; Αλλά υπάρχει και εδώ ένα πιάσιμο!

Ο "εισβολέας" θα μπορούσε να διαγράψει μόνο το ιστορικό περιήγησής του ή θα μπορούσε να το διαγράψει μαζί με το προηγούμενο ιστορικό σας. Εάν μεταβείτε στο πρόγραμμα περιήγησής σας και δείτε ένα κενό ιστορικό, αλλά γνωρίζετε σίγουρα ότι δεν το διαγράψατε μόνοι σας, τότε αυτό είναι το πρώτο σημάδι ότι κάποιος χρησιμοποιούσε τον υπολογιστή σας χωρίς εσάς.

Εάν ο "κατάσκοπός" σας δεν είναι καθόλου ανόητος, θα μπορούσε να χρησιμοποιήσει μια ιδιωτική περίοδο λειτουργίας προγράμματος περιήγησης, οπότε όλα θα πάνε καλά με το ιστορικό περιήγησής σας. Αλλά ακόμα και εδώ μπορείτε να παρακολουθείτε τις ενέργειές του χρησιμοποιώντας την υπηρεσία Internet OpenDNS· αυτή η υπηρεσία, φυσικά, πληρώνεται και πρέπει να τη συνδέσετε εκ των προτέρων, αλλά για κάποιους μπορεί να είναι απαραίτητη.

Το OpenDNS σάς επιτρέπει να αποθηκεύετε κάθε URL που επισκέπτεστε από το οικιακό σας δίκτυο για ένα χρόνο.

2. Ελέγξτε τα αρχεία καταγραφής στον υπολογιστή σας

Να ξέρετε ότι καμία δραστηριότητα στον υπολογιστή σας δεν περνά απαρατήρητη. Κάθε υπολογιστής αποθηκεύει μια λίστα με όλες τις ενέργειες που έκανε. Και αυτό το εξαιρετικό χαρακτηριστικό είναι πολύ χρήσιμο όταν πρόκειται για ύποπτη μυστική χρήση του υπολογιστή σας.

Επιπλέον, τα αρχεία καταγραφής αποθηκεύονται με χρονική σήμανση, η οποία θα σας βοηθήσει να παρακολουθείτε με ακρίβεια τη δραστηριότητα στον υπολογιστή σας κατά την απουσία σας.

Τα αρχεία καταγραφής των Windows περιέχουν πολλές πληροφορίες σχετικά με τη δραστηριότητα των χρηστών, την πρόοδο φόρτωσης του λειτουργικού συστήματος και σφάλματα στη λειτουργία των εφαρμογών και του πυρήνα του συστήματος. Εκεί θα κοιτάξουμε. Ανοίξτε τον Πίνακα Ελέγχου, βρείτε τα Εργαλεία διαχείρισης και επιλέξτε Διαχείριση υπολογιστών. Εδώ θα δείτε το "Event Viewer", αυτό το στοιχείο μενού περιέχει "Windows Logs".

Υπάρχουν πολλά από αυτά: Εφαρμογή, Ασφάλεια, Εγκατάσταση, Σύστημα. Το αρχείο καταγραφής ασφαλείας περιέχει απαραιτήτως πληροφορίες σύνδεσης για όλους τους χρήστες. Το αρχείο καταγραφής εφαρμογών περιέχει πληροφορίες σχετικά με εφαρμογές που εκκινήθηκαν ενώ λείπατε.

Αυτά τα δύο αρχεία καταγραφής πρέπει να σας δώσουν μια πειστική απάντηση εάν κάποιος χρησιμοποίησε τον υπολογιστή σας ή όχι.

Για χρήστες Mac, υπάρχει επίσης ένας τρόπος προβολής των αρχείων καταγραφής και προβολής του χρόνου δραστηριότητας στον υπολογιστή.Για να το κάνετε αυτό, πρέπει απλώς να μεταβείτε στο /Applications/Utilities/Console.app, να επιλέξετε "Όλα τα μηνύματα" και θα λάβετε μια πλήρη λίστα ενεργειών και την ώρα που πραγματοποιήθηκαν.

Σε αυτήν την περίπτωση, το κύριο πράγμα είναι να καταλάβετε τι ακριβώς κάνατε στον υπολογιστή σας και τι έκανε ο "εισβολέας" σας.

3. Στήστε μια παγίδα στον κατάσκοπο

Εάν δεν έχετε βρει στοιχεία από τα σημεία 1 και 2, αλλά εξακολουθείτε να πιστεύετε ότι κάποιος χρησιμοποιεί τον υπολογιστή σας εν αγνοία σας, τότε μπορείτε να προσπαθήσετε να στήσετε μια παγίδα και να τον πιάσετε στα χέρια. Υπάρχουν διάφοροι τρόποι για να γίνει αυτό.

Η πρώτη μέθοδος είναι κατάλληλη για χρήστες Windows και δεν είναι ιδιαίτερα περίπλοκη. Απλώς πρέπει να μεταβείτε στον Προγραμματιστή εργασιών των Windows και να δημιουργήσετε μια απλή εργασία. Κατά τη δημιουργία μιας εργασίας, καθορίστε το συμβάν (έναρξη) "Σύνδεση στα Windows".

Τώρα σκεφτείτε τι θα θέλατε να κάνετε όταν κάποιος συνδέεται στον υπολογιστή χωρίς εσάς. Η απλούστερη επιλογή είναι να στείλετε ένα γράμμα στον εαυτό σας, για παράδειγμα, σε έναν επικοινωνιακό.

Αν και προσωπικά θα προτιμούσα μια άλλη επιλογή - "Εκτέλεση προγράμματος". Και μετά θα κατέβαζα κάποιο είδος προγράμματος φάρσας που αφαιρεί το μενού Έναρξη ή αναπαράγει μια ηχογράφηση της απειλητικής φωνής σας σε ισχυρά ηχεία με εξαιρετικό ήχο, όπως το Bose SoundTouch 20 Series III. Φανταστείτε το πρόσωπο του αγνώστου αυτή τη στιγμή!

Η δεύτερη επιλογή είναι κατάλληλη για απολύτως όλες τις συσκευές - αυτό είναι το πρόγραμμα Prey. Αυτή είναι μια εφαρμογή που, όταν εκκινείται σε υπολογιστή/τηλέφωνο, κάθεται ήσυχα και παραμένει αθόρυβη και μετά από ένα σήμα από τον ιδιοκτήτη, αρχίζει να παρακολουθεί αθόρυβα τις ενέργειες του τρέχοντος χρήστη.Υπάρχει επίσης μια εφαρμογή Elite Keylogger που παρακολουθεί όλες τις ενέργειες ή τα πλήκτρα του ποντικιού σας στο πληκτρολόγιό σας.

Υπάρχουν τόσο δωρεάν όσο και επί πληρωμή και πιο προηγμένες εκδόσεις αυτών των εφαρμογών. Αλλά το να πιάσεις έναν «κατάσκοπο» στον τόπο του εγκλήματος αξίζει τον κόπο.

4. Η κάμερα δεν θα σας εξαπατήσει

Εάν για κάποιο λόγο δεν μπορέσατε να βρείτε στοιχεία μυστικής διείσδυσης στον υπολογιστή σας, αλλά είστε σίγουροι ότι αυτό συνέβη και θα συνεχίσει να συμβαίνει, τότε μπορείτε να χρησιμοποιήσετε τον παλαιότερο και σίγουρο τρόπο για να πιάσετε έναν ύποπτο με όλα τα στοιχεία.

Αυτό, φυσικά, είναι για να εγκαταστήσετε μια κρυφή κάμερα. Ευτυχώς, τώρα υπάρχουν πολύ μικρές κάμερες που, επιπλέον, μπορούν να μεταδίδουν όλα όσα συμβαίνουν απευθείας στο τηλέφωνό σας. Το κύριο πράγμα είναι να εγκαταστήσετε την κάμερα έτσι ώστε ο "κατάσκοπός" σας να μην τη βρει, για παράδειγμα, να την κρύψετε σε ένα ράφι ή σε μια γλάστρα όχι μακριά από τον υπολογιστή.

Και voila! Κάθε λεπτό μπορείτε να παρακολουθείτε τι συμβαίνει με τον υπολογιστή σας και γενικά στο δωμάτιο όσο λείπετε.

Φίλοι, στην πραγματικότητα, το θέμα των προσωπικών δεδομένων ανησυχεί πολλούς τώρα και είναι απίθανο κάποιος να είναι ήρεμος για το γεγονός ότι ένας άγνωστος μπαίνει στον υπολογιστή σας, αλλά δεν αξίζει πάντα να το μετατρέπετε σε έρευνα και μετά, ίσως σε σύγκρουση.

Μερικές φορές αρκεί απλώς να ρωτήσεις έναν άνθρωπο και θα το παραδεχτεί ο ίδιος. Και ίσως δεν ήταν ενδιαφέρον για τα δεδομένα σας, αλλά επείγουσα ανάγκη να συνδεθείτε στο διαδίκτυο ή κάτι παρόμοιο. Μην ξεχάσετε να μάθετε τον λόγο για τις ενέργειες του «κατασκόπου» σας!

Είναι αρκετά ενοχλητικό όταν κάποιος αποκτά μη εξουσιοδοτημένη πρόσβαση στον υπολογιστή σας. Εάν πιστεύετε ότι ο υπολογιστής σας έχει παραβιαστεί, αποσυνδέστε τον από το Διαδίκτυο. Στη συνέχεια, βρείτε τα τρωτά σημεία που εκμεταλλεύτηκε ο εισβολέας για να εισχωρήσει στο σύστημα και να τα διορθώσετε. Στη συνέχεια, λάβετε μέτρα για να αποφύγετε παρόμοιες εισβολές στο μέλλον.

Βήματα

Μέρος 1

Αποκλεισμός μη εξουσιοδοτημένης πρόσβασης- Ένας εισβολέας θα μπορούσε να αποκτήσει απομακρυσμένη πρόσβαση στον υπολογιστή, αλλά αυτό είναι απίθανο. Μπορούν όμως να ληφθούν ορισμένα μέτρα για να αποτραπεί η ίδια η απόπειρα εισβολής.

-

Αναζητήστε εμφανή σημάδια απομακρυσμένης πρόσβασης.Εάν μετακινηθεί ο κέρσορας, εκκινηθούν προγράμματα και διαγραφούν αρχεία χωρίς τη συμμετοχή σας, κάποιος έχει αποκτήσει πρόσβαση στον υπολογιστή. Σε αυτήν την περίπτωση, απενεργοποιήστε τον υπολογιστή και αποσυνδέστε το καλώδιο Ethernet.

- Εάν βρείτε άγνωστα προγράμματα ή η ταχύτητα της σύνδεσής σας στο Διαδίκτυο έχει μειωθεί, αυτό δεν σημαίνει ότι ο υπολογιστής σας έχει παραβιαστεί.

- Πολλά προγράμματα που ενημερώνονται ανοίγουν αυτόματα αναδυόμενα παράθυρα κατά τη διαδικασία ενημέρωσης.

-

Αποσυνδέστε τον υπολογιστή σας από το Διαδίκτυο.Κάντε αυτό εάν πιστεύετε ότι ο υπολογιστής σας έχει παραβιαστεί. Αποσυνδέστε τον υπολογιστή σας όχι μόνο από το Διαδίκτυο, αλλά και από το τοπικό δίκτυο για να αποτρέψετε τη μη εξουσιοδοτημένη πρόσβαση σε άλλους υπολογιστές.

- Απενεργοποιήστε τον ασύρματο δρομολογητή και αποσυνδέστε το καλώδιο Ethernet από τον υπολογιστή σας.

-

Εκκινήστε το Task Manager ή το System Monitor.Χρησιμοποιώντας αυτά τα βοηθητικά προγράμματα, μπορείτε να προσδιορίσετε ενεργές διαδικασίες.

- Στα Windows, πατήστε Ctrl + ⇧ Shift + Esc.

- Σε Mac OS, ανοίξτε το φάκελο Applications - Utilities και κάντε κλικ στο System Monitor.

-

Στη λίστα με τα προγράμματα που εκτελούνται, βρείτε προγράμματα για απομακρυσμένη πρόσβαση.Αναζητήστε επίσης σε αυτήν τη λίστα τυχόν άγνωστα ή ύποπτα προγράμματα. Τα παρακάτω προγράμματα είναι δημοφιλή προγράμματα απομακρυσμένης πρόσβασης που εγκαθίστανται εν αγνοία του χρήστη.

- VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC και TeamViewer

- Ψάξτε επίσης για άγνωστα ή ύποπτα προγράμματα. Εάν δεν γνωρίζετε τον σκοπό μιας συγκεκριμένης ενεργής διαδικασίας, βρείτε πληροφορίες σχετικά με αυτήν στο Διαδίκτυο.

-

Λάβετε υπόψη ότι το φορτίο της CPU είναι ασυνήθιστα υψηλό.Εμφανίζεται στη Διαχείριση εργασιών ή στην Παρακολούθηση συστήματος. Η υψηλή χρήση της CPU είναι φυσιολογική και δεν υποδηλώνει παραβίαση υπολογιστή, αλλά αν συμβεί όταν κανείς δεν χρησιμοποιεί τον υπολογιστή, πιθανότατα υπάρχουν πολλές διεργασίες που εκτελούνται στο παρασκήνιο, κάτι που είναι πολύ ύποπτο. Λάβετε υπόψη ότι η υψηλή χρήση της CPU συμβαίνει κατά τη διάρκεια ενημερώσεων συστήματος στο παρασκήνιο ή λήψεων μεγάλων αρχείων (που ξεχάσατε).

Σαρώστε το σύστημά σας με ένα πρόγραμμα προστασίας από ιούς.Βεβαιωθείτε ότι έχετε εγκαταστήσει ένα πρόγραμμα προστασίας από ιούς ή μην απενεργοποιήσετε το Windows Defender. Ανοίξτε το πρόγραμμα προστασίας από ιούς και εκτελέστε μια σάρωση του λειτουργικού σας συστήματος. Μια πλήρης σάρωση θα διαρκέσει περίπου μία ώρα.

- Εάν ο υπολογιστής σας δεν διαθέτει πρόγραμμα προστασίας από ιούς, κάντε λήψη του σε άλλον υπολογιστή και αντιγράψτε τον στον υπολογιστή σας χρησιμοποιώντας μια μονάδα USB. Εγκαταστήστε ένα πρόγραμμα προστασίας από ιούς και σαρώστε το σύστημα.

-

Διαγράψτε τα αρχεία που βρέθηκαν από το πρόγραμμα προστασίας από ιούς.Εάν το πρόγραμμα προστασίας από ιούς εντοπίσει κακόβουλο λογισμικό, αφαιρέστε το ή στείλτε το σε "καραντίνα" (αυτό εξαρτάται από το πρόγραμμα προστασίας από ιούς). Σε αυτήν την περίπτωση, τα προγράμματα που βρέθηκαν δεν θα βλάψουν πλέον τον υπολογιστή.

Κατεβάστε και εγκαταστήστε το Malwarebytes Anti-Malware.Αυτό είναι ένα πρόγραμμα που εντοπίζει και εξουδετερώνει κακόβουλο λογισμικό που δεν εντοπίζεται από το πρόγραμμα προστασίας από ιούς. Το Malwarebytes Anti-Malware μπορεί να ληφθεί δωρεάν από το malwarebytes.org.

- Εφόσον ο υπολογιστής σας είναι αποσυνδεδεμένος από το Διαδίκτυο, πραγματοποιήστε λήψη του Malwarebytes Anti-Malware σε άλλον υπολογιστή και αντιγράψτε το στον υπολογιστή σας χρησιμοποιώντας μια μονάδα USB.

-

Σαρώστε το σύστημά σας με Anti-Malware.Η πλήρης σάρωση θα διαρκέσει περίπου 30 λεπτά. Είναι πιθανό το Anti-Malware να εντοπίσει ένα κακόβουλο πρόγραμμα που ελέγχει τον υπολογιστή σας.

Στείλτε το εντοπισμένο κακόβουλο λογισμικό σε "καραντίνα".Σε αυτήν την περίπτωση, τα προγράμματα που βρέθηκαν δεν θα βλάψουν πλέον τον υπολογιστή.

Κατεβάστε και εκτελέστε το Malwarebytes Anti-Rootkit Beta.Αυτό το πρόγραμμα μπορεί να ληφθεί δωρεάν από το malwarebytes.org/antirootkit/. Το Anti-Rootkit Beta εντοπίζει και αφαιρεί τα rootkits, τα οποία είναι κακόβουλα προγράμματα που επιτρέπουν σε έναν εισβολέα να αποκτήσει βάση σε ένα σύστημα και να κρύψει ίχνη εισόδου. Η πλήρης σάρωση του συστήματος θα χρειαστεί λίγο χρόνο.

Παρακολουθήστε τη συμπεριφορά του υπολογιστή σας μετά την αφαίρεση κακόβουλου λογισμικού.Ακόμα κι αν το πρόγραμμα προστασίας από ιούς ή/και το πρόγραμμα Anti-Malware έχει βρει και αφαιρέσει κακόβουλο λογισμικό, παρακολουθήστε τη συμπεριφορά του υπολογιστή σας για να διαπιστώσετε εάν υπάρχει κρυφό κακόβουλο λογισμικό.

Αλλάξτε όλους τους κωδικούς πρόσβασης.Εάν ο υπολογιστής σας παραβιαστεί, ο εισβολέας πιθανότατα έλαβε τους κωδικούς πρόσβασής σας χρησιμοποιώντας ένα keylogger. Σε αυτήν την περίπτωση, αλλάξτε τους κωδικούς πρόσβασης για διάφορους λογαριασμούς. Μην χρησιμοποιείτε τον ίδιο κωδικό πρόσβασης για πολλούς λογαριασμούς.

Αποσύνδεση από όλους τους λογαριασμούς.Κάντε αυτό αφού αλλάξετε τους κωδικούς πρόσβασής σας. Αποσυνδεθείτε από τους λογαριασμούς σας σε όλες τις συσκευές στις οποίες χρησιμοποιείτε αυτούς τους λογαριασμούς. Σε αυτήν την περίπτωση, ο εισβολέας δεν θα μπορεί να χρησιμοποιήσει τους παλιούς κωδικούς πρόσβασης.

Επανεγκαταστήστε το λειτουργικό σύστημα εάν δεν μπορείτε να αποκλείσετε μη εξουσιοδοτημένη πρόσβαση στον υπολογιστή σας.Αυτός είναι ο μόνος αξιόπιστος τρόπος για να αποτρέψετε την εισβολή και να απαλλαγείτε από όλα τα κακόβουλα αρχεία. Πριν επανεγκαταστήσετε το σύστημα, δημιουργήστε ένα αντίγραφο ασφαλείας σημαντικών δεδομένων, καθώς κατά τη διαδικασία επανεγκατάστασης του συστήματος, όλες οι πληροφορίες θα διαγραφούν.

- Κατά τη δημιουργία αντιγράφων ασφαλείας των δεδομένων σας, σαρώστε κάθε αρχείο γιατί υπάρχει κίνδυνος παλιάς αρχεία να οδηγήσουν σε μόλυνση του επανεγκατεστημένου συστήματος.

- Διαβάστε παρακάτω για περισσότερες πληροφορίες σχετικά με τον τρόπο επανεγκατάστασης του συστήματος Windows ή Mac OS.

Μέρος 2ο

Αποτροπή μη εξουσιοδοτημένης πρόσβασης-

Ρυθμίστε τις αυτόματες ενημερώσεις του προγράμματος προστασίας από ιούς.Ένα σύγχρονο antivirus εντοπίζει κακόβουλο λογισμικό πριν φτάσει στον υπολογιστή σας. Τα Windows έρχονται προεγκατεστημένα με το Windows Defender, το οποίο είναι ένα καλό πρόγραμμα προστασίας από ιούς που εκτελείται και ενημερώνεται στο παρασκήνιο. Μπορείτε επίσης να κατεβάσετε ένα εξαιρετικό και δωρεάν antivirus όπως το BitDefender, το Avast! ή AVG. Να θυμάστε ότι μπορείτε να εγκαταστήσετε μόνο ένα πρόγραμμα προστασίας από ιούς στον υπολογιστή σας.

- Διαβάστε για περισσότερες πληροφορίες σχετικά με τον τρόπο ενεργοποίησης του Windows Defender.

- Διαβάστε για περισσότερες πληροφορίες σχετικά με τον τρόπο εγκατάστασης ενός προγράμματος προστασίας από ιούς (αυτό θα απενεργοποιήσει αυτόματα το Windows Defender).

-

Ρυθμίστε το τείχος προστασίας σας.Εάν δεν είστε κάτοχος του διακομιστή ή εκτελείτε λογισμικό απομακρυσμένης πρόσβασης, δεν χρειάζεται να κρατάτε τις θύρες ανοιχτές. Τα περισσότερα προγράμματα που απαιτούν ανοιχτές θύρες χρησιμοποιούν το πρωτόκολλο UPnP, που σημαίνει ότι οι θύρες ανοίγουν και κλείνουν ανάλογα με τις ανάγκες. Οι συνεχώς ανοιχτές θύρες είναι η κύρια ευπάθεια του συστήματος.

- Διαβάστε και, στη συνέχεια, ελέγξτε εάν όλες οι θύρες είναι κλειστές (εκτός εάν είστε ο κάτοχος του διακομιστή).

-

Να είστε προσεκτικοί με τα συνημμένα email.Είναι ο πιο δημοφιλής τρόπος εξάπλωσης ιών και κακόβουλου λογισμικού. Ανοίξτε συνημμένα σε επιστολές από άτομα που γνωρίζετε και ακόμα και τότε είναι καλύτερα να επικοινωνήσετε με τον αποστολέα και να μάθετε αν έστειλε κάποιο συνημμένο. Εάν ο υπολογιστής του αποστολέα έχει μολυνθεί, τότε το κακόβουλο λογισμικό θα σταλεί εν αγνοία του.

Ορίστε ισχυρούς κωδικούς πρόσβασης.Κάθε προστατευμένος λογαριασμός ή πρόγραμμα πρέπει να έχει έναν μοναδικό και ισχυρό κωδικό πρόσβασης. Σε αυτήν την περίπτωση, ένας εισβολέας δεν θα μπορεί να χρησιμοποιήσει τον κωδικό πρόσβασης σε έναν λογαριασμό για να χακάρει έναν άλλο. Βρείτε πληροφορίες στο Διαδίκτυο σχετικά με τον τρόπο χρήσης ενός διαχειριστή κωδικών πρόσβασης.

-

Μην χρησιμοποιείτε δωρεάν ασύρματα δίκτυα.Τέτοια δίκτυα είναι ανασφαλή επειδή δεν έχετε τρόπο να γνωρίζετε εάν κάποιος παρακολουθεί την εισερχόμενη και την εξερχόμενη κυκλοφορία σας. Παρακολουθώντας την κυκλοφορία, ένας εισβολέας μπορεί να αποκτήσει πρόσβαση στο πρόγραμμα περιήγησης ή σε πιο σημαντικές διαδικασίες. Για να προστατεύσετε το σύστημά σας κατά τη σύνδεση σε δωρεάν ασύρματο δίκτυο, χρησιμοποιήστε μια υπηρεσία VPN που κρυπτογραφεί την κυκλοφορία.

- Ανάγνωση

Λάβετε υπόψη ότι ο υπολογιστής σας μπορεί να ενεργοποιηθεί αυτόματα για την εγκατάσταση ενημερώσεων.Οι περισσότερες από τις πιο πρόσφατες εκδόσεις λειτουργικών συστημάτων ενημερώνονται αυτόματα. Κατά κανόνα, αυτό συμβαίνει τη νύχτα όταν κανείς δεν χρησιμοποιεί τον υπολογιστή. Εάν ο υπολογιστής σας ενεργοποιείται εν αγνοία σας (δηλαδή όταν δεν τον χρησιμοποιείτε), πιθανότατα ξύπνησε από την κατάσταση αναστολής λειτουργίας για να εγκαταστήσει ενημερώσεις.

Πρόβλημα

Συνάντησα για πρώτη φορά το πρόβλημα της απομακρυσμένης διαχείρισης των οικιακών υπολογιστών μου τον Ιανουάριο του 2011. Στη συνέχεια κατάφερα να απαλλαγώ από αυτόν τον ενοχλητικό «βοηθό» εγκαθιστώντας ξανά το λειτουργικό σύστημα (Windows 7). Ωστόσο, τώρα όλα έχουν γίνει πολύ πιο δροσερά. Σήμερα Ο υπολογιστής ΜΟΥ μου λέει ότι δεν έχω δικαιώματα πρόσβασης για να τον διαχειριστώ 🙁, για παράδειγμα, από σήμερα, ως απάντηση σε μια προσπάθεια να διαμορφώσω μια βίδα, ο υπολογιστής μου λέει: "Απαγορεύεται η πρόσβαση: ανεπαρκή δικαιώματα. Αυτό το εργαλείο πρέπει να εκτελείται με αυξημένα δικαιώματα» Επιπλέον, ότι συνδέθηκα ως Διαχειριστής. Σίγουρα τολμώ να πω ότι παίρνω πάντα απολύτως ΟΛΕΣ τις προφυλάξεις σχετικά με τα γνωστά μέτρα ασφαλείας! Δηλαδή: το Διαδίκτυο συνδέεται μέσω ενός δρομολογητή που έχει κωδικό πρόσβασης. το αδειοδοτημένο επτά διαμορφώθηκε για όλα τα συστήματα προστασίας (μέγιστο επίπεδο προστασίας). Το Kaspersky με άδεια χρήσης έχει επίσης ρυθμιστεί στο μέγιστο. Σε όλα τα προγράμματα, πάντα απενεργοποιούσα όλες τις ενημερώσεις και γενικά την πρόσβαση στο Διαδίκτυο. Δεν χρησιμοποιώ τον λογαριασμό διαχειριστή. Δουλεύω πάντα κάτω από έναν χρήστη (δεύτερος λογαριασμός). και οι δύο λογαριασμοί με μη τετριμμένους κωδικούς πρόσβασης... Ωστόσο, τώρα πάλι έχω πλήρη απομακρυσμένη διαχείριση.

Ερώτηση: Πώς να βρείτε αυτούς τους «βοηθούς»; Πώς να τιμωρήσετε έτσι ώστε στο μέλλον να είναι αποθαρρυντικό; Πώς να αποδείξετε ότι πρόκειται στην πραγματικότητα για παραβίαση της ιδιωτικής ζωής, ποινικό αδίκημα;

Και απλά... Τι προτείνετε;

Kaspersky Internet Security (KIS 2012). Στην πραγματικότητα, εδώ ξεκίνησε η επόμενη δοκιμή... όταν προσπάθησα να καταργήσω το KIS2011 για να εγκαταστήσω το KIS2012 (με άδεια, φυσικά), ο υπολογιστής μου είπε ότι δεν έχω τέτοια δικαιώματα :)

κάτω από Διαχειριστής, αρνήθηκε να με ξεκινήσει καθόλου, είπε ότι η υπηρεσία «Group Policy Client» με εμποδίζει να συνδεθώ... Σε απάντηση στις ενοχλητικές ερωτήσεις μου προς τον πάροχο, ελήφθη η απάντηση ότι δεν υπάρχει κάτι τέτοιο. ..

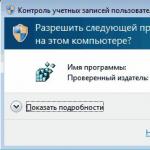

Ένας χρήστης που δεν έχει δικαιώματα διαχειριστή δεν μπορεί να εγκαταστήσει εφαρμογές που κάνουν αλλαγές στο μητρώο του συστήματος.

Υπάρχουν επίσης δικαιώματα πρόσβασης σε λογική, φακέλους και αρχεία. Δείτε την ενσωματωμένη βοήθεια σχετικά με τα δικαιώματα πρόσβασης (ο κάτοχος έχει το δικαίωμα να εκχωρήσει δικαιώματα σε έναν χρήστη ή ομάδες χρηστών).

Ο πάροχος δεν απάντησε ακριβώς στην ερώτησή μου: ΠΟΙΟΙ είναι αυτοί οι χρήστες του υπολογιστή μου;

Έλεγξα την ομάδα χρηστών από την ενσωματωμένη βοήθεια, από την οποία είναι προφανές ότι υπάρχει τηλεχειριστήριο.

Η Ιρίνα, η προγραμματίστρια στην οποία είπα για την κατάστασή σου, εξήγησε. ότι το επτά δεν έχει απόλυτο διαχειριστή: ο διαχειριστής έχει τα δικά του δικαιώματα για κάθε ενέργεια. Το μέγιστο είναι για αυτόν που εγκατέστησε το λογισμικό με άδεια χρήσης. Συμβουλή: χαμηλώστε το επίπεδο προστασίας.

Δεν ξέρω αν θα βοηθήσει ή όχι)

Έχω εγκατεστημένο το Linux.

Ξέρω ότι θεωρητικά είμαι ο ΚΥΡΙΟΣ στις επτά :)

ΑΛΛΑ λόγω του γεγονότος ότι οι υπολογιστές μου ελέγχονται από απόσταση, υπάρχουν άνθρωποι που έχουν οικειοποιηθεί τα δικαιώματά μου στον εαυτό τους.

Αναρωτιέμαι λοιπόν: πώς να το αποδείξω αυτό; και που? για να μην ξαναγίνει ποτέ κάτι τέτοιο.

Λύση

Ιρίνα, χρειάζεσαι ένα συμπέρασμα από έναν ειδικό από έναν καλά εδραιωμένο οργανισμό στον τομέα αυτό ότι γίνεται απομακρυσμένη διαχείριση Η/Υ.

Εάν κάποιος γνωρίζει τη διεύθυνση IP ή το όνομα του υπολογιστή σας, μπορείτε φυσικά να υποθέσετε ότι οι κωδικοί πρόσβασής σας έχουν παραβιαστεί.

Άρθρο 272 του Ποινικού Κώδικα της Ρωσικής Ομοσπονδίας Παράνομη πρόσβαση σε πληροφορίες υπολογιστή:

1. Παράνομη πρόσβαση σε πληροφορίες ηλεκτρονικών υπολογιστών που προστατεύονται από το νόμο, δηλαδή πληροφορίες σε μέσα υπολογιστών, σε ηλεκτρονικό υπολογιστή (υπολογιστή), σύστημα υπολογιστή ή το δίκτυό τους, εάν η πράξη αυτή συνεπάγεται την καταστροφή, αποκλεισμό, τροποποίηση ή αντιγραφή πληροφοριών, διακοπή τη λειτουργία του υπολογιστή, των υπολογιστών συστήματος ή των δικτύων τους, -

τιμωρείται με χρηματική ποινή από διακόσιες έως πεντακόσιες φορές του κατώτατου μηνιαίου μισθού ή κατά το ποσό των αποδοχών ή άλλων εισοδημάτων του καταδικασθέντος για περίοδο από δύο έως πέντε μήνες ή με σωφρονιστική εργασία για φυλάκιση από έξι μήνες έως ένα έτος ή με φυλάκιση μέχρι δύο ετών.

2. Με πρόστιμο τιμωρείται η ίδια πράξη που διαπράττεται από ομάδα προσώπων με προηγούμενη συνωμοσία ή από οργανωμένη ομάδα ή από άτομο που χρησιμοποιεί την υπηρεσιακή του θέση, καθώς και η πρόσβαση σε υπολογιστή, σύστημα πληροφορικής ή δίκτυό τους. στο ποσό των πεντακοσίων έως οκτακοσίων φορές του κατώτατου μισθού ή στο ποσό των αποδοχών ή άλλων εισοδημάτων του καταδικασθέντος για περίοδο πέντε έως οκτώ μηνών ή σωφρονιστική εργασία για περίοδο ενός έως δύο ετών ή σύλληψη για φυλάκιση από τρεις έως έξι μήνες ή φυλάκιση έως πέντε ετών.

ΕΥΧΑΡΙΣΤΩ ΠΟΛΥ!!!

Δυστυχώς θα είναι δύσκολο... αλλά θα προσπαθήσω.

... οι μεγαλύτεροι πάροχοι του Novosib το κάνουν αυτό. Το συνάντησα για πρώτη φορά στο Webstream από τη Sibirtelecom (τότε) ... και τώρα είναι η Novotelecom (Electronic City). Αν και έγραψαν ότι δεν το κάνουν αυτό, ΑΛΛΑ όλη τους η συμπεριφορά (πώς με κουβέντιασαν χωρίς να απαντήσουν σε συγκεκριμένες ερωτήσεις) δείχνει το αντίθετο.

Απλώς χτυπούσα τα κεφάλια με το STK για ταχύτητα που δεν υπήρχε. Και μπήκα στον «χώρο καρτών»... η αποθήκευση του οποίου ΔΕΝ ΥΠΑΡΧΕΙ ΣΤΟΝ ΤΟΠΙΚΟ Η/Υ! και ξεκίνησα την ανεξάρτητη έρευνά μου, το αποτέλεσμα της οποίας ήταν η επιβεβαίωση του ισχυρισμού.

Ήταν ακριβώς επειδή ο φίλος μου έχασε περισσότερα από 100 χιλιάδες ρούβλια. μετάφραση μέσω alpha κλικ, δεν παρέρριψα αυτές τις υποψίες, αλλά αποφάσισα να το φέρω στη λογική του κατάληξη.

Τα παιδιά μου (μια κόρη 23 ετών και η μητέρα της) χρησιμοποιούν ηλεκτρονικά πορτοφόλια από τον υπολογιστή τους. ΑΛΛΑ κανείς δεν έχει δημιουργήσει ΠΟΤΕ πορτοφόλια από άλλους υπολογιστές (τους δικούς μου και του συζύγου μου). Όλοι οι υπολογιστές μας είναι ανεξάρτητοι (εξάλλου, κάθε υπολογιστής έχει εγκατεστημένα διαφορετικά Windows) στο δρομολογητή· δεν τους συνδύασα εσκεμμένα σε ένα εσωτερικό δίκτυο, ώστε να μην αποδοθεί στη χρήση της προβλήτας :)

Ιρίνα, συνιστώ να προσέξεις επίσης το άρθρο 137 του Ποινικού Κώδικα της Ρωσικής Ομοσπονδίας

Παραβίαση της ιδιωτικής ζωής

1. Παράνομη συλλογή ή διάδοση πληροφοριών σχετικά με την ιδιωτική ζωή ενός ατόμου, που συνιστούν το προσωπικό ή οικογενειακό του μυστικό, χωρίς τη συγκατάθεσή του, ή διάδοση αυτών των πληροφοριών σε δημόσιο λόγο, δημοσίως προβαλλόμενο έργο ή μέσα ενημέρωσης -

τιμωρείται με πρόστιμο μέχρι διακόσιες χιλιάδες ρούβλια ή με το ποσό των μισθών ή άλλου εισοδήματος του καταδικασθέντος για περίοδο μέχρι δεκαοκτώ μήνες ή με υποχρεωτική εργασία για περίοδο εκατό είκοσι έως εκατόν ογδόντα ώρες, ή με διορθωτική εργασία για περίοδο μέχρι ενός έτους, ή με σύλληψη για περίοδο έως τέσσερις μήνες, ή φυλάκιση έως δύο ετών με στέρηση του δικαιώματος κατοχής ορισμένων θέσεων ή συμμετέχουν σε ορισμένες δραστηριότητες για έως και τρία χρόνια.

2. Οι ίδιες πράξεις που διαπράττονται από πρόσωπο που χρησιμοποιεί την επίσημη θέση του, -

τιμωρείται με πρόστιμο από εκατό χιλιάδες έως τριακόσιες χιλιάδες ρούβλια ή με το ποσό του μισθού ή άλλου εισοδήματος του καταδικασθέντος για περίοδο ενός έως δύο ετών ή με στέρηση του δικαιώματος κατοχής ορισμένες θέσεις ή ασκούν ορισμένες δραστηριότητες για περίοδο δύο έως πέντε ετών, ή με σύλληψη για περίοδο έως έξι μηνών ή φυλάκιση για περίοδο έως τέσσερα έτη με στέρηση του δικαιώματος κατοχής ορισμένων θέσεων ή συμμετοχής σε ορισμένες δραστηριότητες για περίοδο έως πέντε ετών.

Γειά σου! Ένας φίλος μου προγραμματιστής είπε ότι δεν είναι καθόλου απαραίτητο κάποιος να εισβάλει στον υπολογιστή. Συμβουλεύει να κάνει αυτό:

"1. Μπορείτε να κατανοήσετε τι συμβαίνει με τα δικαιώματα μέσω διαφόρων compmgmt.msc (Έναρξη -> Εκτέλεση -> Compmgmt.msc) και άλλα παρόμοια συμπληρωματικά προγράμματα κάτω από τον διαχειριστή

2. Πρέπει να εξετάσετε τα αρχεία καταγραφής και τις πολιτικές ομάδας

3. Εάν οι τυπικές μέθοδοι έρευνας δεν βοηθούν, χρησιμοποιούμε βοηθητικά προγράμματα

Η περιέργεια, όπως γνωρίζουμε, είναι ένα αμετάβλητο ανθρώπινο ελάττωμα. Ως εκ τούτου, σήμερα θα μιλήσουμε γι 'αυτό. Μου έχουν κάνει την ίδια ερώτηση ξανά και ξανά: πώς μπορώ να καταλάβω αν κάποιος χρησιμοποιούσε τον υπολογιστή μου όταν δεν ήμουν κοντά μου; Πάνω απ 'όλα, οι χρήστες ενδιαφέρονται για το εάν ο υπολογιστής διαθέτει αρχείο καταγραφής που καταγράφει τη λειτουργία του υπολογιστή, συμπεριλαμβανομένων των εγγραφών ενεργοποίησης του υπολογιστή ή του φορητού υπολογιστή. Νομίζω ότι ακόμα κι αν δεν κάνατε αυτή την ερώτηση στον εαυτό σας, σας ενδιέφερε επίσης πώς μπορείτε να ελέγξετε εάν ο υπολογιστής χρησιμοποιήθηκε ερήμην σας και τι ακριβώς έγινε σε αυτόν.

Για να απαντήσω πλήρως σε αυτή την ερώτηση μια για πάντα, αποφάσισα να γράψω ένα ολόκληρο άρθρο για αυτό το θέμα. Μόλις ενεργοποιηθεί ο υπολογιστής, η εγγραφή στο "ημερολόγιο" έχει ξεκινήσει. Θα εμφανιστούν όλες οι λειτουργίες που εκτελούνται στον υπολογιστή. Σε πιο επιστημονική γλώσσα, καταγράφεται ένα "ημερολόγιο συμβάντων". Θα υπάρχει τόσο η ημερομηνία όσο και η ώρα των εργασιών που εκτελούνται. Επιπλέον, τηρείται αρχείο με τις διεργασίες του λειτουργικού συστήματος που εκτελούνται.

Πώς ξέρετε αν ο υπολογιστής σας ήταν ενεργοποιημένος;

Για να το μάθετε, πρέπει να ανοίξετε το αρχείο καταγραφής συμβάντων. Για να το κάνετε αυτό, μεταβείτε στην "Έναρξη" και εισαγάγετε τη φράση "Προβολή συμβάντων" στη γραμμή αναζήτησης. Ανοίξτε το αρχείο που βρέθηκε.

Στο παράθυρο που ανοίγει, πρέπει να βρείτε το "Καταγραφή Win" στο μενού στα αριστεράDows» και μετά «σύστημα».

Θα δείτε μια λίστα συμβάντων, η οποία θα είναι ένας πίνακας. Σε αυτό θα βρείτε το όνομα του συμβάντος, την ώρα και την ημερομηνία κατά την οποία συνέβη αυτό το συμβάν, καθώς και ο κωδικός και η κατηγορία συμβάντος εμφανίζονται επίσης εδώ.

Κοιτώντας τον πίνακα, θα δείτε πότε ήταν ενεργοποιημένος και πότε απενεργοποιήθηκε ο υπολογιστής. Όταν μελέτησα τα τελευταία γεγονότα, συνειδητοποίησα ότι κανείς δεν χρησιμοποιούσε τον υπολογιστή ερήμην μου.

Στην πραγματικότητα, αυτή η απλή μέθοδος θα σας επιτρέψει εύκολα και απλά να καταλάβετε εάν ο υπολογιστής σας ήταν ενεργοποιημένος χωρίς εσάς ή όχι. Λοιπόν, εάν κάποιος χρησιμοποιεί τον υπολογιστή σας χωρίς να το γνωρίζετε, προτείνω να ορίσετε έναν κωδικό πρόσβασης για τον λογαριασμό σας, τότε σίγουρα κανείς δεν θα μπορεί να χρησιμοποιήσει τον υπολογιστή σας χωρίς να το γνωρίζετε. Αυτό είναι όλο. Σας ευχαριστούμε που είστε μαζί μας!

Παραθέτω, αναφορά:

Roman, μην αντιγράφεις και επικολλάς ταινίες τρόμου...

Χμ, νόμιζα ότι όλοι ήξεραν ήδη. Για όσους δεν πιστεύουν στο Google, κοιτάξτε τουλάχιστον την εταιρεία Absolute Software και την Computrace της.

Θα εξηγήσω εν συντομία σε όσους έχουν κακή κατανόηση των αγγλικών ή/και τεχνικών λεπτομερειών. Για την καταπολέμηση της απώλειας/κλοπής φορητών υπολογιστών, η έκταση της ζημιάς από την οποία τα τελευταία χρόνια έχει γίνει πολλαπλάσια από το κόστος παροχής ασφάλειας, υπογράφηκε συμφωνία μεταξύ κατασκευαστών υπολογιστών, βιογραφέων και αρχών που είναι αρμόδιες για την ασφάλεια στην αρχική προεγκατάσταση νέων συστημάτων στο BIOS του τμήματος πελάτη του υπολογιστή του συστήματος τηλεχειρισμού. Το εγκατεστημένο module είναι δωρεάν για εταιρείες/βιογράφους/αγοραστές, αλλά χωρίς ενεργοποίηση ο ιδιοκτήτης θα μπορεί να χρησιμοποιήσει τις δυνατότητές του. Για να γίνει αυτό (ενεργοποίηση), θα χρειαστεί να πληρώσει ένα συγκεκριμένο ποσό στην εταιρεία που ανέπτυξε το module (ένα από τα οποία είναι το αναφερόμενο Computrace). Στη συνέχεια, σε περίπτωση απώλειας υπολογιστή, ο ιδιοκτήτης μπορεί να χρησιμοποιήσει ένα βοηθητικό πρόγραμμα της εταιρείας για να αποκτήσει πρόσβαση στον υπολογιστή του μόλις συνδεθεί στο δίκτυο. Εάν θέλετε, μπορείτε είτε να καταστρέψετε τα δεδομένα είτε να τα κρυπτογραφήσετε πριν επιστρέψετε τον υπολογιστή. Χάρη στις ίδιες ευρείες συμφωνίες με τις υπηρεσίες πληροφοριών, ο εντοπισμός της θέσης ενός υπολογιστή δεν είναι ιδιαίτερα δύσκολος. Όσοι ακόμα δεν πιστεύουν μπορούν να διαβάσουν τους τιμοκαταλόγους αυτών των εταιρειών, όπου υπάρχει μία από τις ρήτρες - καταβολή προστίμου σε περίπτωση μη επιστροφής του φορητού υπολογιστή εντός 48 ωρών από τη στιγμή που ο φορητός υπολογιστής εμφανιστεί στο δίκτυο ( ο χρόνος και το ύψος της ποινής ποικίλλουν, αλλά περίπου αυτό συμβαίνει - μερικές ημέρες και περίπου 1000 $ για κάθε φορητό υπολογιστή).

Οι αρχές λειτουργίας ποικίλλουν ανάλογα με την εταιρεία ανάπτυξης. Στην απλούστερη περίπτωση, αυτό είναι αρκετά προσεκτικά κρυμμένο a la spyware για Windows (αρκετά κρυμμένο ώστε γνωστά προγράμματα προστασίας από ιούς να μην προσπαθούν να το σκοτώσουν - το οποίο, παρεμπιπτόντως, πρέπει συνεχώς να ενημερώνεται, επειδή με νέες εκδόσεις τα antivirus αρχίζουν να μπλοκάρουν η δράση τους). Τέτοια πράγματα είναι φθηνά, αλλά μπορούν εύκολα να εξουδετερωθούν με μια πρωτόγονη επανεγκατάσταση των Windows. Επιπλέον, είναι σαφές ότι εξ ορισμού δεν λειτουργούν σε OS Linux/MAC.

Στην περίπτωση των προηγμένων συστημάτων, όλα είναι πολύ πιο περίπλοκα. Η μονάδα βρίσκεται στο ίδιο το BIOS (και όχι σε προεγκατεστημένα Windows) και επομένως η μορφοποίηση/αναδιάταξη των Windows, ακόμη και σε έναν φυσικά διαφορετικό σκληρό δίσκο, δεν το βλάπτει. Επιπλέον, οι πιο προηγμένες εκδόσεις που λειτουργούν μέσω SMM δεν εξαρτώνται από τον τύπο του λειτουργικού συστήματος και θα λειτουργούν εξίσου καλά σε Linux και MAC OS.

Επιπλέον, τα σύγχρονα συστήματα εξοπλισμένα όχι με BIOS, αλλά με EFI, σας επιτρέπουν να ελέγχετε ακόμη και έναν υπολογιστή που είναι απενεργοποιημένος όταν είναι φυσικά συνδεδεμένος στο παγκόσμιο δίκτυο (δηλαδή, η υποδοχή LAN δεν αφαιρείται από το φορητό υπολογιστή και υπάρχει φυσική σύνδεση στο Διαδίκτυο). Όσοι έπεσαν τα σαγόνια τους μετά την ανάγνωση αυτής της πρότασης - τους μαζεύουμε από το τραπέζι, εκείνοι που έσπασαν σε ένα κακό χαμόγελο - ξαφνικά επιπλέουμε και πηγαίνουμε στον μυστικό ιστότοπο intel.com, όπου διαβάζουμε και κατανοούμε την ουσία της τεχνολογίας IPAT τους (Intel Platform Administration Technology). Για όσους τεμπελιάζουν να διαβάσουν ή δεν είναι πολύ ξεκάθαρο, θα πω εν συντομία: ούτε καν εντελώς ανάμεσα στις γραμμές, αλλά όλο και περισσότερο σε ασπρόμαυρο, τα παραπάνω απλώς επιβεβαιώνονται. Στην πραγματικότητα, η προώθηση από την Intel ενός γνωστού αλλά ελάχιστα κατανοητού «χαρακτηριστικού» με τη μορφή EFI ως αντικατάστασης του BIOS είναι η κύρια προϋπόθεση για την πώληση μιας τέτοιας τεχνολογίας, βολικής από κάθε άποψη.

Συνοπτικά, αυτός είναι ο λόγος που ο τίτλος αυτού του άρθρου δεν περιελάμβανε την ερώτηση «μπορεί να συμβεί αυτό ή όχι». Το περάσαμε αυτό, ένα στάδιο έχει περάσει καιρό. Το μόνο ερώτημα είναι - ποιος;

ΥΣΤΕΡΟΓΡΑΦΟ. Μπορεί να μετατραπεί σε δημοσκόπηση; "Ποιος ελέγχει τον υπολογιστή σας;" Επιλογές:

- NSA

- UIBGSHNOAK

- Δεν καταλαβαίνω καλά, γι' αυτό νόμιζα ότι ήμασταν εγώ και η γυναίκα μου. Αν και, όχι - ακόμα παιδιά και γείτονας. Περιστασιακά ένας κακός χάκερ με ένα περίεργο επώνυμο Odmin, στον οποίο δίνουμε χρήματα για το Διαδίκτυο.

- Είμαι προστατευμένος - Δεν έχω υπολογιστή. (Αυτό είναι ένα πολύ καλό αστείο)

- Εξωγήινοι.

p.s.p.s. Πρέπει να απογοητεύσω τους Patriots από τη μια πλευρά - η ρωσική FSB και η Κρατική Κεντρική Υπηρεσία Πληροφοριών της Λευκορωσίας δεν διαθέτουν τέτοια εργαλεία. Από την άλλη πλευρά, χαίρομαι που ακούω ότι η φορολογική δίωξη με αυτόν τον τρόπο (τουλάχιστον προς το παρόν, αλλά νομίζω όχι σύντομα) δεν αποτελεί ακόμη απειλή. Γι' αυτό ξεσπούν τους ποπ συμμαθητές τους...