Описание основ работы VLAN, принципы построения сетей с использованием VLAN. Виртуальные локальные сети VLAN.

И коммутаторах, позволяющая на одном физическом сетевом интерфейсе (Ethernet, Wi-Fi интерфейсе) создать несколько виртуальных локальных сетей. VLAN используют для создания логической топологии сети, которая никак не зависит от физической топологии.

Примеры использования VLAN

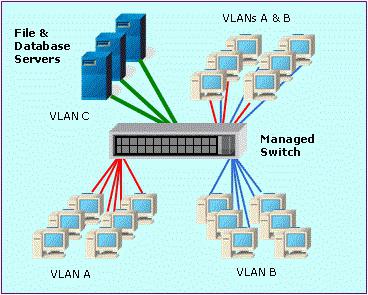

Объединение в единую сеть компьютеров, подключенных к разным коммутаторам .

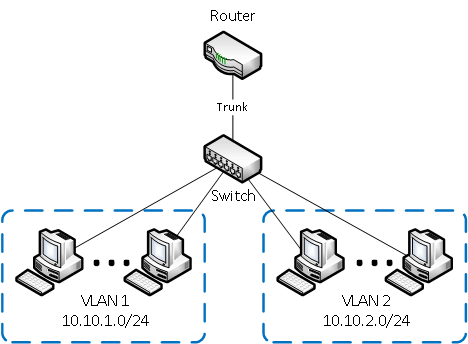

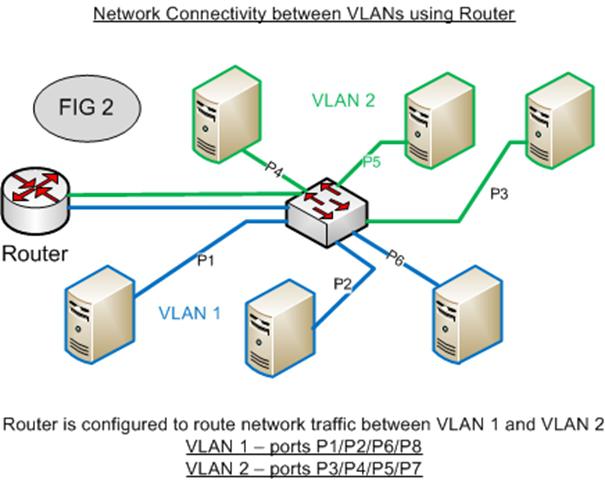

Допустим, у вас есть компьютеры, которые подключены к разным свитчам, но их нужно объединить в одну сеть. Одни компьютеры мы объединим в виртуальную локальную сеть VLAN 1, а другие — в сеть VLAN 2. Благодаря функции VLAN компьютеры в каждой виртуальной сети будут работать, словно подключены к одному и тому же свитчу. Компьютеры из разных виртуальных сетей VLAN 1 и VLAN 2 будут невидимы друг для друга.

Разделение в разные подсети компьютеров, подключенных к одному коммутатору

.

На рисунке компьютеры физически подключены к одному свитчу, но разделены в разные виртуальные сети VLAN 1 и VLAN 2. Компьютеры из разных виртуальных подсетей будут невидимы друг для друга.

Разделение гостевой Wi-Fi сети и Wi-Fi сети предприятия

.

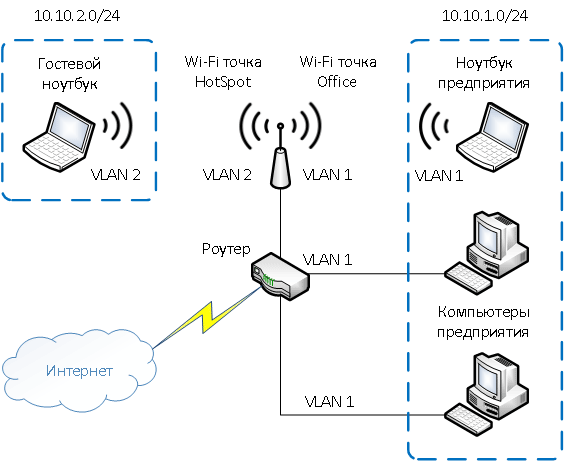

На рисунке к роутеру подключена физически одна Wi-Fi точка доступа . На точке созданы две виртуальные Wi-Fi точки с названиями HotSpot и Office. К HotSpot будут подключаться по Wi-Fi гостевые ноутбуки для доступа к интернету, а к Office — ноутбуки предприятия. В целях безопасности необходимо, чтобы гостевые ноутбуки не имели доступ к сети предприятия. Для этого компьютеры предприятия и виртуальная Wi-Fi точка Office объединены в виртуальную локальную сеть VLAN 1, а гостевые ноутбуки будут находиться в виртуальной сети VLAN 2. Гостевые ноутбуки из сети VLAN 2 не будут иметь доступ к сети предприятия VLAN 1.

Достоинства использования VLAN

Гибкое разделение устройств на группы

Как правило, одному VLAN соответствует одна подсеть. Компьютеры, находящиеся в разных VLAN, будут изолированы друг от друга. Также можно объединить в одну виртуальную сеть компьютеры, подключенные к разным коммутаторам.

Уменьшение широковещательного трафика в сети

Каждый VLAN представляет отдельный широковещательный домен. Широковещательный трафик не будет транслироваться между разными VLAN. Если на разных коммутаторах настроить один и тот же VLAN, то порты разных коммутаторов будут образовывать один широковещательный домен.

Увеличение безопасности и управляемости сети

В сети, разбитой на виртуальные подсети, удобно применять политики и правила безопасности для каждого VLAN. Политика будет применена к целой подсети, а не к отдельному устройству.

Уменьшение количества оборудования и сетевого кабеля

Для создания новой виртуальной локальной сети не требуется покупка коммутатора и прокладка сетевого кабеля. Однако вы должны использовать более дорогие управляемые коммутаторы с поддержкой VLAN.

Представим такую ситуацию. У нас есть офис небольшой компании, имеющей в своем арсенале 100 компьютеров и 5 серверов. Вместе с тем, в этой компании работают различные категории сотрудников: менеджеры, бухгалтеры, кадровики, технические специалисты, администраторы. Необходимо, чтобы каждый из отделов работал в своей подсети. Каким образом разграничить трафик этой сети? Вообще есть два таких способа: первый способ — разбить пул IP-адресов на подести и выделить для каждого отдела свою подсеть, второй способ — использование VLAN.

VLAN (Virtual Local Area Network) — группа узлов сети, трафик которой, в том числе и широковещательный, на канальном уровне полностью изолирован от трафика других узлов сети. В современных сетях VLAN — главный механизм для создания логической топологии сети, не зависящей от ее физической топологии.

Технология VLAN определена в документе IEEE 802.1q — открытый стандарт, который описывает процедуру тегирования для передачи информации о принадлежности к VLAN. 802.1q помещает внутрь ethernet фрейма тег, который передает информацию о принадлежности трафика к VLAN.

Рассмотрим поля VLAN TAG:

- TPID (Tag Protocol Identifier) — идентификатор протокола тегирования. Указывает какой протокол используется для тегирования. Для 802.1Q используется значение 0x8100.

- Priority — приоритет. Используется для задания приоритета передаваемого трафика (QoS).

- CFI (Canoncial Format Indicator) — указывает на формат MAC-адреса (Ethernet или Token Ring).

- VID (Vlan Indentifier) — идентификатор VLAN. Указывает какому VLAN принадлежит фрейм. Можно задавать число от 0 до 4094.

Компьютер при отправке фреймов ничего не знает в каком VLAN он находится — этим занимается коммутатор. Коммутатор знает к какому порту подключен компьютер и на основании этого определит в каком VLAN этот компьютер находится.

У коммутатора есть два вида портов:

- Тегированный порт (tagged, trunk) — порт, через который можно передавать или получать трафик нескольких VLAN-групп. При передаче через тегированный порт, к кадру добавляется метка VLAN. Используется для подключения к коммутаторам, маршрутизаторам (то есть тем устройствам, которые распознают метки VLAN).

- Нетегированный порт (untagged, access) — порт, через который передаются нетегированные кадры. Используется для подключения к конечным узлам (компьютерам, серверам). Каждый нетегированный порт находится в определенном VLAN. При передаче трафика с данного порта, метка VLAN удаляется и до компьютера (который не распознает VLAN) идет уже нетегированный трафик. В обратном случае, при приеме трафика на нетегированный порт к нему добавляется метка VLAN.

Настройка VLAN на управляемом коммутаторе Dlink DES-3528

Серия коммутаторов DES-3528/3552 xStack включает в себя стекируемые коммутаторы L2+ уровня доступа, обеспечивающие безопасное подключение конечных пользователей к сети крупных предприятий и предприятий малого и среднего бизнеса (SMB). Коммутаторы обеспечивают физическое стекирование, статическую маршрутизацию, поддержку многоадресных групп и расширенные функции безопасности. Все это делает данное устройство идеальным решением уровня доступа. Коммутатор легко интегрируется с коммутаторами уровня ядра L3 для формирования многоуровневой сетевой структуры с высокоскоростной магистралью и централизованными серверами. Коммутаторы серии DES-3528/3552 снабжены 24 или 48 портами Ethernet 10/100Мбит/с и поддерживают до 4-х uplink-портов Gigabit Ethernet.

Рассмотрим принципы настройки VLAN на управляемых коммутаторах Dlink. В ходе работы изучим способы создания, удаления, изменения VLAN, добавления различных видов портов (тегированных и нетегированных).

Подключение к коммутатору производится через консольный порт с помощью программы HyperTerminal.

С помощью команды show vlan посмотрим информацию о существующих VLAN.

На рисунке выше видно, что изначально на коммутаторе создан только один VLAN по умолчанию с именем default. Команда show vlan выводит следующие поля:

- VID – идентификатор VLAN

- VLAN Type – тип VLAN

- Member Ports – задействованные порты

- Static Ports – статические порты

- Current Tagged Ports – текущие тегированные порты

- Current Untagged Ports – текущие нетегированные порты

- Static Tagged Ports – статические тегированные порты

- Static Untagged Ports – статические нетегированные порты

- Total Entries – всего записей

- VLAN Name – имя VLAN

- Advertisement – статус

Создадим новый VLAN, в котором в качестве имени используются инициалы AA, а в качестве идентификатора – номер 22. Для этого воспользуемся командой create vlan.

В новый VLAN пока не входит ни одного порта. С помощью config vlan изменим VLAN AA так, чтобы в нем появились тегированные порты 10, 14-17 и нетегированные порты 2-5.

Командой show vlan выведем информацию о созданных VLAN.

На данный момент многие современные организации и предприятия практически не используют такую весьма полезную, а часто и необходимую, возможность, как организация виртуальной локальной сети (VLAN) в рамках цельной инфраструктуры, которая предоставляется большинством современных коммутаторов. Связано это со многими факторами, поэтому стоит рассмотреть данную технологию с позиции возможности ее использования в таких целях.

Общее описание

Для начала стоит определиться с тем, что такое VLANs. Под этим подразумевается группа компьютеров, подключенных к сети, которые логически объединены в домен рассылки сообщений широкого вещания по определенному признаку. К примеру, группы могут быть выделены в зависимости от структуры предприятия либо по видам работы над проектом или задачей совместно. Сети VLAN дают несколько преимуществ. Для начала речь идет о значительно более эффективном использовании пропускной способности (в сравнении с традиционными локальными сетями), повышенной степени защиты информации, которая передается, а также упрощенной схеме администрирования.

Так как при использовании VLAN происходит разбитие всей сети на широковещательные домены, информация внутри такой структуры передается только между ее членами, а не всем компьютерам в физической сети. Получается, что широковещательный трафик, который генерируется серверами, ограничен предопределенным доменом, то есть не транслируется всем станциям в этой сети. Так удается достичь оптимального распределения пропускной способности сети между выделенными группами компьютеров: серверы и рабочие станции из разных VLAN просто не видят друг друга.

Как протекают все процессы?

В такой сети информация довольно хорошо защищена от ведь обмен данными осуществляется внутри одной конкретной группы компьютеров, то есть они не могут получить трафик, генерируемой в какой-то другой аналогичной структуре.

Если говорить о том, что такое VLANs, то тут уместно отметить такое достоинство этого способа организации, как упрощенное сетевое затрагивает такие задачи, как добавление новых элементов к сети, их перемещение, а также удаление. К примеру, если какой-то пользователь VLAN переезжает в другое помещение, сетевому администратору не потребуется перекоммутировать кабели. Он должен просто произвести настройку сетевого оборудования со своего рабочего места. В некоторых реализациях таких сетей контроль перемещения членов группы может производиться в автоматическом режиме, даже не нуждаясь во вмешательстве администратора. Ему только необходимо знать о том, как настроить VLAN, чтобы производить все необходимые операции. Он может создавать новые логические группы пользователей, даже не вставая с места. Это все очень сильно экономит рабочее время, которое может пригодиться для решения задач не меньшей важности.

Способы организации VLAN

Существует три различных варианта: на базе портов, протоколов третьего уровня или MAC-адресов. Каждый способ соответствует одному из трех нижних уровней модели OSI: физическому, сетевому и канальному соответственно. Если говорить о том, что такое VLANs, то стоит отметить и наличие четвертого способа организации - на базе правил. Сейчас он используется крайне редко, хотя с его помощью обеспечивается большая гибкость. Можно рассмотреть более подробно каждый из перечисленных способов, чтобы понять, какими особенностями они обладают.

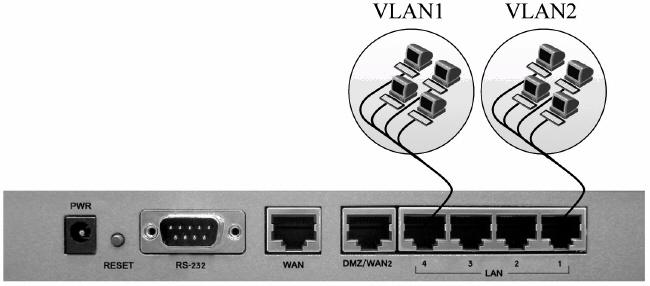

VLAN на базе портов

Здесь предполагается логическое объединение определенных физических портов коммутатора, выбранных для взаимодействия. К примеру, может определить, что определенные порты, к примеру, 1, 2, и 5 формируют VLAN1, а номера 3, 4 и 6 используются для VLAN2 и так далее. Один порт коммутатора вполне может использоваться для подключения нескольких компьютеров, для чего применяют, к примеру, хаб. Все они будут определены в качестве участников одной виртуальной сети, к которой прописан обслуживающий порт коммутатора. Подобная жесткая привязка членства виртуальной сети является основным недостатком подобной схемы организации.

VLAN на базе МАС-адресов

В основу этого способа заложено использование уникальных шестнадцатеричных адресов канального уровня, имеющихся у каждого сервера либо рабочей станции сети. Если говорить о том, что такое VLANs, то стоит отметить, что этот способ принято считать более гибким в сравнении с предыдущим, так как к одному порту коммутатора вполне допускается подключение компьютеров, принадлежащих к разным виртуальным сетям. Помимо этого, он автоматически отслеживает перемещение компьютеров с одного порта на другой, что позволяет сохранить принадлежность клиента к конкретной сети без вмешательства администратора.

Принцип работы тут весьма прост: коммутатором поддерживается таблица соответствия MAC-адресов рабочих станций виртуальным сетям. Как только происходит переключение компьютера на какой-то другой порт, происходит сравнение поля MAC-адреса с данными таблицы, после чего делается правильный вывод о принадлежности компьютера к определенной сети. В качестве недостатки подобного способа называется сложность конфигурирования VLAN, которая может изначально стать причиной появления ошибок. При том, что коммутатор самостоятельно строит таблицы адресов, сетевой администратор должен просмотреть ее всю, чтобы определить, какие адреса каким виртуальным группам соответствуют, после чего он прописывает его к соответствующим VLANs. И именно тут есть место ошибкам, что иногда случается в Cisco VLAN, настройка которых довольно проста, но последующее перераспределение будет сложнее, чем в случае с использованием портов.

VLAN на базе протоколов третьего уровня

Этот метод довольно редко используется в коммутаторах на уровне рабочей группы или отдела. Он характерен для магистральных, оснащенных встроенными средствами маршрутизации основных протоколов локальных сетей - IP, IPX и AppleTalk. Этот способ предполагает, что группа портов коммутатора, которые принадлежат к определенной VLAN, будут ассоциироваться с какой-то подсетью IP или IPX. В данном случае гибкость обеспечивается тем, что перемещение пользователя на другой порт, который принадлежит той же виртуальной сети, отслеживается коммутатором и не нуждается в переконфигурации. Маршрутизация VLAN в данном случае довольно проста, ведь коммутатор в данном случае анализирует сетевые адреса компьютеров, которые определены для каждой из сетей. Данный способ поддерживает и взаимодействие между различными VLAN без применения дополнительных средств. Есть и один недостаток у данного способа - высокая стоимость коммутаторов, в которых он реализован. VLAN Ростелеком поддерживают работу на этом уровне.

Выводы

Как вам уже стало понятно, виртуальные сети представляют собой довольно мощное средство сетевой организации, способное решить проблемы, связанные с безопасностью передачи данных, администрированием, разграничением доступа и увеличением эффективности использования

VLANs – это виртуальные сети, которые существуют на втором уровне модели OSI. То есть, вилан можно настроить на коммутаторе второго уровня. Если смотреть на вилан, абстрагируясь от понятия «виртуальные сети», то можно сказать, что VLAN – это просто метка в кадре, который передается по сети. Метка содержит номер вилана (его называют VLAN ID или VID), – на который отводится 12 бит, то есть, вилан может нумероваться от 0 до 4095. Первый и последний номера зарезервированы, их использовать нельзя. Обычно, рабочие станции о VLAN ничего не знают (если не конфигурировать VLAN на карточках специально). О них думают коммутаторы. На портах коммутаторов указывается в каком VLAN они находятся. В зависимости от этого весь трафик, который выходит через порт помечается меткой, то есть VLAN. Таким образом каждый порт имеет PVID (port vlan identifier).Этот трафик может в дальнейшем проходить через другие порты коммутатора(ов), которые находятся в этом VLAN и не пройдут через все остальные порты. В итоге, создается изолированная среда (подсеть), которая без дополнительного устройства (маршрутизатора) не может взаимодействовать с другими подсетями.

Зачем нужны виланы?

- Возможность построения сети, логическая структура которой не зависит от физической. То есть, топология сети на канальном уровне строится независимо от географического расположения составляющих компонентов сети.

- Возможность разбиения одного широковещательного домена на несколько широковещательных доменов. То есть, широковещательный трафик одного домена не проходит в другой домен и наоборот. При этом уменьшается нагрузка на сетевые устройства.

- Возможность обезопасить сеть от несанкционированного доступа. То есть, на канальном уровне кадры с других виланов будут отсекаться портом коммутатора независимо от того, с каким исходным IP-адресом инкапсулирован пакет в данный кадр.

- Возможность применять политики на группу устройств, которые находятся в одном вилане.

- Возможность использовать виртуальные интерфейсы для маршрутизации.

Тэгированные и нетэгированные порты

Когда порт должен уметь принимать или отдавать трафик из разных VLAN, то он должен находиться в тэгированном или транковом состоянии Понятия транкового порта и тэгированного порта одинаковые. Транковый или тэгированный порт может передавать как отдельно указанные VLAN, так и все VLAN по умолчанию, если не указано другое. Если порт нетэгирован, то он может передавать только один VLAN (родной). Если на порту не указано в каком он VLAN, то подразумевается, что он в нетэгированном состоянии в первом VLAN (VID 1).

Разное оборудование настраивается по-разному в данном случае. Для одного оборудования нужно на физическом интерфейсе указать в каком состоянии находится этот интерфейс, а на другом в определенном VLAN необходимо указать какой порт как позиционируется – с тэгом или без тэга. И если необходимо, чтобы этот порт пропускал через себя несколько VLAN, то в каждом из этих VLAN нужно прописать данный порт с тэгом. Например, в коммутаторах Enterasys Networks мы должны указать в каком VLAN находится определенный порт и добавить этот порт в egress list этого VLAN для того, чтобы трафик мог проходить через этот порт. Если мы хотим чтобы через наш порт проходил трафик еще одного VLAN, то мы добавляем этот порт в egress list еще и этого VLAN. На оборудовании HP (например, коммутаторах ProCurve) мы в самом VLAN указываем какие порты могут пропускать трафик этого VLAN и добавляем состояние портов – тэгирован или нетегирован. Проще всего на оборудовании Cisco Systems. На таких коммутаторах мы просто указываем какие порты какими VLAN нетэгированы (находятся в режиме access) и какие порты находятся в тэгированном состоянии (находятся в режиме trunk).

Для настройки портов в режим trunk созданы специальные протоколы. Один из таких имеет стандарт IEEE 802.1Q. Это международный стандарт, который поддерживается всеми производителями и чаще всего используется для настройки виртуальных сетей. Кроме того, разные производители могут иметь свои протоколы передачи данных. Например, Cisco создала для свого оборудования протокол ISL (Inter Switch Lisk).

Межвиланная маршрутизация

Что такое межвиланная маршрутизация? Это обычная маршрутизация подсетей. Разница только в том, что каждой подсети соответствует какой-то VLAN на втором уровне. Что это значит. Допустим у нас есть два VLAN: VID = 10 и VID = 20. На втором уровне эти VLAN осуществляют разбиение одной сети на две подсети. Хосты, которые находятся в этих подсетях не видят друг друга. То есть, трафик полностью изолирован. Для того, чтобы хосты могли взаимодействовать между собой, необходимо смаршрутизировать трафик этих VLAN. Для этого нам необходимо на третьем уровне каждому из VLAN присвоить интерфейс, то есть прикрепить к ним IP-адрес. Например, для VID = 10 IP address будет 10.0.10.1/24, а для VID = 20 IP address – 10.0.20.1/24. Эти адреса будет дальше выступать в роли шлюзов для выхода в другие подсети. Таким образом, мы можем трафик хостов с одного VLAN маршрутизировать в другой VLAN. Что дает нам маршрутизация VLAN по сравнению с простой маршрутизацией посетей без использования VLAN? А вот что.

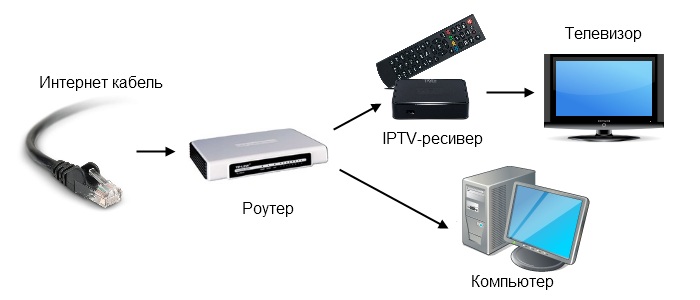

Если вам требуется или вы решили самостоятельно подключить роутер/модем от компании «Ростелеком» , если вам нужно подключить IPTV или услуги цифровой телефонии, то вы должны знать, что такое VLAN ID и как его найти.

VLAN ID - это идентификационный 12-битный набор цифр, благодаря которому можно создавать многоуровневые виртуальные сети , обходя любые физические препятствия, как, например, географическое положение, передавать определённую информацию на нужные девайсы. Технология «ВиЛан» присутствует в устройствах, которые и обеспечивают создание одной общей сети. Если говорить простым языком, «ВиЛан» ID - это адрес, на который специальные устройства, распознающие его (коммутаторы), отправляют пакеты данных.

Технология довольно удобная, имеет свои как преимущества, так и недостатки, используется компанией «Ростелеком» для передачи данных: например, для цифрового телевидения (IPTV). То есть, если вы самостоятельно решили подключиться или настроить IPTV, то вам необходимо знать идентификатор. Как можно догадаться, российская компания использует эти специальные наборы цифр для того, чтобы люди по общему «адресу» могли использовать свои модемы/роутеры для просмотра IPTV. То есть, этот «маяк» позволяет получать одинаковую информацию разным людям.

Делается это не только для удобства и обхода физических границ. Идентификатор позволяет обезопасить доступ к различным виртуальным сетям. К примеру, отделить гостевые соединения от подключений предприятия или в случае с IPTV предоставить доступ только определённым пользователям.

Тегирующий трафик

Существуют тегированные и нетегированные порты. Это значит, что есть порты использующие теги, а есть не использующие. Нетегированный порт может передавать только личный VLAN, тегированный - может принимать и отдавать трафик из различных «маяков».

Теги «прикрепляются» к трафику для того, чтобы сетевые коммутаторы могли опознавать его и принимать. Теги применяются и компанией «Ростелеком» .

Самое интересное, что позволяют теги - компьютеры могут быть подключены к одному коммутатору (свитчу), получать сигнал Wi-Fi с одной точки. Но при этом они не будут видеть друг друга и получать не одинаковые данные, если принадлежат к разным «маячкам». Это благодаря тому, что для одного «ВиЛан» используются определённые теги, а другой может быть, вообще, нетегирующим и не пропускать этот трафик.

Включить эту функцию

Включить этот идентификатор нужно для того, чтобы устройства, принимающие информацию, могли её видеть. В противном случае вся зашифрованная информация не будет видна.

Таким образом, стоит активировать VLAN для каждой конкретной услуги. Если он уже активирован, и делали это не вы, всё равно стоит знать свой «адрес».

Как узнать свой ID?

Если идентификатора у вас нет, а вам очень надо найти его как можно быстрее, то спросить можно у соседей по дому. Другой вариант - оставить заявку, позвонив на горячую линию «Ростелеком». После вашу заявку отправят в техническую поддержку региона, где известны ID-адреса вашего населённого пункта.

Итак, теперь вы знаете, по какому принципу работает IPTV от Ростелекома. Также вам известно, для чего применяются теги, как узнать свой VLAN, и какую роль он играет.