Что такое межсетевые экраны на самом деле? Межсетевой экран

Межсетевым экраном называется программно-аппаратный или программный элемент, контролирующий на основе заданных параметров сетевой трафик, а в случае необходимости и фильтрующий его. Также может называться фаейрволом (Firewall) или брандмауэром.

Назначение межсетевых экранов

Сетевой экран используется для защиты отдельных сегментов сети или хостов от возможного несанкционированного проникновения через уязвимости программного обеспечения, установленного на ПК, или протоколов сети. Работа межсетевого крана заключается в сравнении характеристик проходящего сквозь него трафика с шаблонами уже известного вредоносного кода.

Наиболее часто сетевой экран инсталлируется на границе периметра локальной сети, где он выполняет защиту внутренних узлов. Тем не менее, атаки могут инициироваться изнутри, поэтому при атаке на сервер той же сети, межсетевой экран не воспримет это как угрозу. Это стало причиной, по которой брандмауэры стали устанавливать не только на границе сети, но и между её сегментами, что значительно повышает степень безопасности сети.

История создания

Свою историю сетевые экраны начинают с конца восьмидесятых прошлого века, когда Интернет ещё не стал повседневной вещью для большинства людей. Их функцию выполняли маршрутизаторы, осуществлявшие анализ трафика на основе данных из протокола сетевого уровня. Затем, с развитием сетевых технологий, эти устройства смогли использовать данные уже транспортного уровня. По сути, маршрутизатор являет собой самую первую в мире реализацию программно-аппаратного брандмауэра.

Программные сетевые экраны возникли много позже. Так, Netfilter/iptables, межсетевой экран для Linux, был создан только в 1998 году. Связано это с тем, что ранее функцию фаейрвола выполняли, и весьма успешно, антивирусные программы, но с конца 90-х вирусы усложнились, и появление межсетевого экрана стало необходимым.

Фильтрация трафика

Трафик фильтруется на основе заданных правил – ruleset. По сути, межсетевой экран представляет собой последовательность анализирующих и обрабатываемых трафик фильтров согласно данному пакету конфигураций. У каждого фильтра своё назначение; причём, последовательность правил может значительно влиять на производительность экрана. К примеру, большинство файрволов при анализе трафика последовательно сравнивают его с известными шаблонами из списка – очевидно, что наиболее популярные виды должны располагаться как можно выше.

Принципов, по которому осуществляется обработка входящего трафика, бывает два. Согласно первому разрешаются любые пакеты данных, кроме запрещённых, поэтому если он не попал ни под какое ограничение из списка конфигураций, он передается далее. Согласно второму принципу, разрешаются только те данные, которые не запрещены – такой метод обеспечивает самую высокую степень защищенности, однако существенно нагружает администратора.

Межсетевой экран выполняет две функции: deny, запрет данных – и allow – разрешение на дальнейшую передачу пакет. Некоторые брандмауэры способны выполнять также операцию reject – запретить трафик, но сообщить отправителю о недоступности сервиса, чего не происходит при выполнении операции deny, обеспечивающей таким образом большую защиту хоста.

Типы межсетевых экранов (Firewall)

Чаще всего межсетевые экраны классифицируют по поддерживаемому уровню сетевой модели OSI. Различают:

- Управляемые коммутаторы;

- Пакетные фильтры;

- Шлюзы сеансового уровня;

- Посредники прикладного уровня;

- Инспекторы состояния.

Управляемые коммутаторы

Нередко причисляются к классу межсетевых экранов, но осуществляют свою функцию на канальном уровне, поэтому не способны обработать внешний трафик.

Некоторые производители (ZyXEL, Cisco) добавили в свой продукт возможность обработки данных на основе MAC-адресов, которые содержатся в заголовках фреймов. Тем не менее, даже этот метод не всегда приносит ожидаемый результат, так как мак-адрес можно легко изменить с помощью специальных программ. В связи с этим в наши дни коммутаторы чаще всего ориентируются на другие показатели, а именно на VLAN ID.

Виртуальные локальные сети позволяют организовывать группы хостов, в которые данные стопроцентно изолированы от внешних серверов сети.

В рамках корпоративных сетей управляемые коммутаторы могут стать весьма эффективным и сравнительно недорогим решением. Главным их минусом является неспособность обрабатывать протоколы более высоких уровней.

Пакетные фильтры

Пакетные фильтры используются на сетевом уровне, осуществляя контроль трафика на основе данных из заголовка пакетов. Нередко способны обрабатывать также заголовки протоколов и более высокого уровня – транспортного (UDP, TCP), Пакетные фильтры стали самыми первыми межсетевыми экранами, остаются самыми популярными и на сегодняшний день. При получении входящего трафика анализируются такие данные, как: IP получателя и отправителя, тип протокола, порты получателя и источника, служебные заголовки сетевого и транспортного протоколов.

Уязвимость пакетных фильтров заключается в том, что они могут пропустить вредоносный код, если он разделен на сегменты: пакеты выдают себя за часть другого, разрешённого контента. Решение этой проблемы заключается в блокировании фрагментированных данных, некоторые экраны способны также дефрагментировать их на собственном шлюзе – до отправки в основной узел сети. Тем не менее, даже в этом случае межсетевой экран может стать жертвой DDos-атаки.

Пакетные фильтры реализуются в качестве компонентов ОС, пограничных маршрутизаторов или персональных сетевых экранов.

Пакетные фильтры отличаются высокой скоростью анализа пакетов, отлично выполняют свои функции на границах с сетями низкой степени доверия. Тем не менее, они неспособны анализировать высокие уровни протоколов и легко могут жертвами атак, при которых подделывается сетевой адрес.

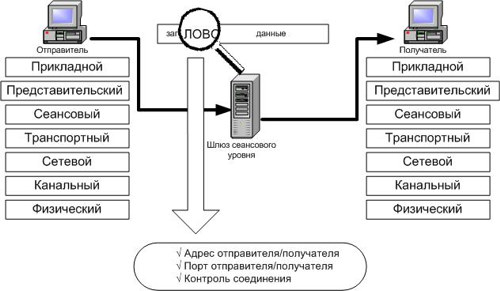

Шлюзы сеансового уровня

Использование сетевого экрана позволяет исключить прямое взаимодействие внешних серверов с узлом – в данном случае он играет роль посредника, называемого прокси. Он проверяет каждый входящий пакет, не пропуская те, что не принадлежат установленному ранее соединению. Те пакеты, которые выдают себя за пакеты уже завершённого соединения, отбрасываются.

Шлюз сеансового уровня – единственное связующее звено между внешней и внутренней сетями. Таким образом, определить топологию сети, которую защищает шлюз сеансового уровня, становится затруднительно, что значительно повышает её защищённость от DoS-атак.

Тем не менее, даже у этого решения есть значительный минус: ввиду отсутствия возможности проверки содержания поля данных хакер относительно легко может передать в защищаемую сеть трояны.

Посредники прикладного уровня

Как и шлюзы сеансового уровня, фаейрволы прикладного уровня осуществляют посредничество между двумя узлами, но отличаются существенным преимуществом – способностью анализировать контекст передаваемых данных. Сетевой экран подобного типа может определять и блокировать нежелательные и несуществующие последовательности команд (подобное часто означает ДОС-атаку), а также запрещать некоторые из них вообще.

Посредники прикладного уровня определяют и тип передаваемой информации – ярким примером являются почтовые службы, запрещающие передачу исполняемых файлов. Кроме этого они могут осуществлять аутентификацию пользователя, наличие у SSL-сертификатов подписи от конкретного центра.

Главным минусом такого типа сетевого экрана является долгий анализ пакетов, требующий серьёзных временных затрат. Помимо этого, у посредников прикладного уровня нет автоподключения поддержки новых протоколов и сетевых приложений.

Инспекторы состояния

Создатели инспекторов состояния поставили перед собой цель собрать воедино преимущества каждого их выше перечисленных типов сетевых экранов, получив таким образом брандмауэр, способный обрабатывать трафик как на сетевом, так и на прикладном уровнях.

Инспекторы состояния осуществляют контроль:

- всех сессий – основываясь на таблице состояний,

- всех передаваемых пакетов данных – на основе заданной таблицы правил,

- всех приложений, на основе разработанных посредников.

Фильтрация трафика инспектора состояния происходит тем же образом, что и при использовании шлюзов сеансового уровня, благодаря чему его производительность гораздо выше, чем у посредников прикладного уровня. Инспекторы состояния отличаются удобным и понятным интерфейсом, лёгкой настройкой, обладают широкими возможностями расширения.

Реализация межсетевых экранов

Межсетевые экраны (Firewall) могут быть либо программно-аппаратными, ибо программными. Первые могут быть выполнены как в виде отдельного модуля в маршрутизаторе или коммутаторе, так и специального устройства.

Чаще всего пользователи выбирают исключительно программные межсетевые экраны – по той причине, что для их использования достаточно лишь установки специального софта. Тем не менее, в организациях нередко найти свободный компьютер под заданную цель, бывает затруднительно – к тому же, отвечающий всем техническим требованиям, зачастую довольно высоким.

Именно поэтому крупные компании предпочитают установку специализированных программно-аппаратных комплексов, получивших название «security appliance». Работают они чаще всего на основе систем Linux или же FreeBSD, ограниченных функционалом для выполнения заданной функции.

Такое решение имеет следующие преимущества:

- Лёгкое и просто управление: контроль работы программно-аппаратного комплекса осуществляется с любого стандартного протокола (Telnet, SNMP) – или защищённого (SSL, SSH).

- Высокая производительность: работа операционной системы направлена на одну единственную функцию, из неё исключены любые посторонние сервисы.

- Отказоустойчивость: программно-аппаратные комплексы эффективно выполняют свою задачу, вероятность сбоя практически исключена.

Ограничения межсетевого экрана (Firewall-а)

Сетевой экран не проводит фильтрацию тех данных, которые не может интерпретировать. Пользователь сам настраивает, что делать с нераспознанными данными – в файле конфигураций, согласно которым и осуществляется обработка такого трафика. К таким пакетам данным относятся трафик из протоколов SRTP, IPsec, SSH, TLS, которые используют криптографию для скрытия содержимого, протоколы, шифрующие данные прикладного уровня (S/MIME и OpenPGP). Также невозможна фильтрация туннелирования трафика, если механизм того туннелирования непонятен сетевому экрану. Значительная часть недостатков межсетевых экранов исправлена в UTM-системах - Unified Threat Management , иногда их так же называют NextGen Firewall.

Межсетевой экран (фаервол, брандмауэр) - это системы компьютерной безопасности, которые обеспечивают защиту сети от несанкционированного доступа, хакеров и различных вредоносных кодов. Во времена, когда безопасность в сети стоит на первом месте для пользователей компьютеров, межсетевые экраны помогают обрести необходимую защиту и надежность.

Что такое межсетевые экраны на самом деле?

Это программное обеспечение или электронные устройства, которые отфильтровывают потоки трафика в незащищенных (Интернет) и в доверенных (частная или корпоративная сеть) сетях. Фаерволы анализируют потоки информации и блокируют те сетевые пакеты, которые они считают опасными (в зависимости от личных настроек фаервола) для работы компьютера или всей сети в целом.

При подключении к интернету, в независимости от того изолированный или подключенный к локальной сети, компьютеры часто становятся легкой мишенью для вредоносного ПО и атак хакеров. Фаервол может обеспечить тот уровень безопасности, который позволит меньше волноваться о защите данных или потере доступа к компьютеру.

Как они работают

Межсетевые экраны начинают работать при каждом подключении к интернет, подвергая все потоки информации тщательному анализу. Экраны можно настроить так, чтобы они следовали определенным «правилам». Эти правила могут быть установлены лично пользователем или администратором сети, тем самым получая тотальный контроль над потоками входящего и исходящего трафика в своей системе или сетях.

Правила определяют тех, кто имеет право подключаться к интернет, какой тип соединения может быть установлен, и какие файлы могут быть скачены или отправлены. Весь трафик можно контролировать и отслеживать, просто установив в настройках уровень защиты и безопасности межсетевого экрана на максимум.

Польза от межсетевых экранов на предприятии

Фаервол можно назвать «главной линией обороны» для сети, ее защита от нежелаемого вторжения. Без него сеть, которая должна обеспечивать доступ сотрудникам к важным корпоративным данным, может открыть тот же доступ к информационной системе кому угодно. Межсетевые экраны закрывают все известные дыры в защите и линии обороны.

Логика межсетевого экрана

Межсетевые экраны используют 3 типы фильтрования:

- Фильтрование пакетов или чистота пакетов

Потоки данных состоят из информационных пакетов и фаерволы сканируют эти пакеты на наличие опасных или нежеланных (зависит от выбранных настроек).

- Прокси - в этом случае фаерволы выполняют роль реципиента, а затем переправляют информацию на сетевой узел, который выполнял запрос. Таким же образом это работает и в обратную сторону.

- Инспекция - в этом случае, вместо того, чтобы анализировать каждый информационный пакет, фаервол отслеживает и сохраняет ключевые характеристики всех исходящих запросов и проверяет входящую информацию на соответствие заданным параметрам.

Виды межсетевых экранов

- Программные фаерволы - операционные системы нового поколения обычно обладают встроенными фаерволами, но всегда можно купить программный фаервол отдельно.

- Аппаратные фаерволы - это обычно роутеры со встроенной Ethernet-платой и конденцатором. Компьютер или компьютеры в локальной сети подключаются к роутеру и выходят в интернет.

Межсетевые экраны просто необходимы для любого компьютера, имеющего доступ к глобальной сети. Они защищают от всех видов угроз и несанкционированного доступа: от троянов, вирусов или использования ресурсов вашего ПК для DOS атак.

Межсетевые экраны

Когда речь заходит о защите от атак, то первое, что приходит на ум большинству пользователей, - это межсетевые экраны (firewall). И это закономерно. Данная технология является одной из самых первых и поэтому самой известной. Итак, что же такое межсетевой экран? Говоря общими словами, - это средство, которое разграничивает доступ между двумя сетями (или, в частном случае, узлами) с различными требованиями по обеспечению безопасности. В самом распространенном случае межсетевой экран устанавливается между корпоративной сетью и Internet.

Межсетевой экран, защищающий сразу множество (не менее

двух) узлов, призван решить две задачи, каждая из которых

по-своему важна и в зависимости от организации, использующей

межсетевой экран, имеет более высокий приоритет по сравнению

с другой:

- Ограничение доступа внешних

(по отношению к защищаемой сети) пользователей к внутренним

ресурсам корпоративной сети. К таким пользователям могут

быть отнесены партнеры, удаленные пользователи, хакеры

и даже сотрудники самой компании, пытающие получить доступ

к серверам баз данных, защищаемых межсетевым экраном.

Разграничение доступа пользователей защищаемой сети к внешним ресурсам. Решение этой задачи позволяет, например, регулировать доступ к серверам, не требуемым для выполнения служебных обязанностей.

Все межсетевые экраны используют в своей работе один из

двух взаимоисключающих принципов:

- "Разрешено все, что не запрещено

в явном виде". С одной стороны данный принцип облегчает

администрирование межсетевого экрана, т.к. от администратора

не требуется никакой предварительной настройки - межсетевой

экран начинает работать сразу после включения в сеть электропитания.

Любой сетевой пакет, пришедший на МСЭ, пропускается через

него, если это не запрещено правилами. С другой стороны,

в случае неправильной настройки данное правило делает

межсетевой экран дырявым решетом, который не защищает

от большинства несанкционированных действий, описанных

в предыдущих главах. Поэтому в настоящий момент производители

межсетевых экранов практически отказались от использования

данного принципа.

- "Запрещено все, не разрешено

в явном виде". Этот принцип делает межсетевой экран практически

неприступной стеной (если на время забыть на возможность

подкопа этой стены, ее обхода и проникновения через незащищенные

бойницы). Однако, как это обычно и бывает, повышая защищенность,

мы тем самым нагружаем администратора безопасности дополнительными

задачами по предварительной настройке базы правил межсетевого

экрана. После включения такого МСЭ в сеть, она становится

недоступной для любого вида трафика. Администратор должен

на каждый тип разрешенного взаимодействия задавать одно

и более правил.

Классификация

До сих пор не существует единой и общепризнанной классификации

межсетевых экранов. Каждый производитель выбирает удобную

для себя классификацию и приводит ее в соответствие с

разработанным этим производителем межсетевым экраном.

Однако, основываясь на приведенном выше неформальном определении

МСЭ, можно выделить следующие их классы, учитывающие уровни

OSI или стека TCP/IP:

- коммутаторы, функционирующие

на канальном уровне;

- сетевые или пакетные фильтры,

которые, как видно из названия, функционируют на сетевом

уровне;

- шлюзы сеансового уровня (circuit-level

proxy);

- посредники прикладного уровня

(application proxy или application gateway);

- инспекторы состояния (stateful

inspection).

Коммутаторы

Данные устройства, функционирующие на канальном уровне,

не принято причислять к классу межсетевых экранов, т.к.

они разграничивают доступ в рамках локальной сети и не

могут быть применены для ограничения трафика из Internet.

Однако, основываясь на том факте, что межсетевой экран

разделяет доступ между двумя сетями или узлами, такое

причисление вполне закономерно.

Многие производители коммутаторов, например, Cisco, Nortel, 3Com, позволяют осуществлять фильтрацию трафика на основе MAC-адресов, содержащихся во фреймах, пытающихся получить доступ к определенному порту коммутатора. Наиболее эффективно данная возможность реализована в решениях компании Cisco, в частности в семействе коммутаторов Catalyst, которые обладают механизмом Port Security. Однако надо заметить, что практически все современные сетевые карты позволяют программно изменять их MAC-адреса, что приводит к неэффективности такого метода фильтрации. Поэтому существуют и другие параметры, которые могут использоваться в качестве признака фильтрации. Например, VLAN, которые разграничивают трафик между ними - трафик одной VLAN никогда не пересекается с трафиком другой VLAN. Более "продвинутые" коммутаторы могут функционировать не только на втором, но и на третьем, четвертом (например, Catalyst) и даже седьмом уровнях модели OSI (например, TopLayer AppSwitch) . Необходимо сразу сделать небольшое замечание. Существует некоторая путаница в терминологии. Одни производители упоминают про коммутацию на пятом уровне, другие - на седьмом. И те и другие правы, но… В маркетинговых целях эффектнее выглядит заявление о коммутации на 7-ми, а не 5-ти уровнях. Хотя на самом деле в обоих случаях подразумевается одно и то же. Ведь в модели TCP/IP всего пять уровней и последний, прикладной, уровень включает в себя заключительные три уровня, существующие в модели OSI/ISO.

Пакетные фильтры

Пакетные фильтры (packet filter) - это одни из первых

и самые распространенные межсетевые экраны, которые функционируют

на третьем, сетевом уровне и принимают решение о разрешении

прохождения трафика в сеть на основании информации, находящейся

в заголовке пакета. Многие фильтры также могут оперировать

заголовками пакетов и более высоких уровней (например,

TCP или UDP). Распространенность этих межсетевых экранов

связана с тем, что именно эта технология используется

в абсолютном большинстве маршрутизаторов (т.н. экранирующий

маршрутизатор, screening router) и даже коммутаторах (например,

в решениях компании Cisco). В качестве параметров, используемых

при анализе заголовков сетевых пакетов, могут использоваться:

- адреса отправителей и получателей;

- тип протокола (TCP, UDP, ICMP

и т.д.);

- номера портов отправителей и

получателей (для TCP и UDP трафика);

- другие параметры заголовка пакета

(например, флаги TCP-заголовка).

С помощью данных параметров, описанных в специальном наборе

правил, можно задавать достаточно гибкую схему разграничения

доступа. При поступлении пакета на любой из интерфейсов

маршрутизатора, он сначала определяет, может ли он доставить

пакет по назначению (т.е. может ли осуществить процесс

маршрутизации). И только потом маршрутизатор сверяется

с набором правил (т.н. список контроля доступа, access

control list), проверяя, должен ли он маршрутизировать

этот пакет. При создании правил для пакетных фильтров

можно использовать два источника информации: внутренний

и внешний. Первый источник включает в себя уже названные

поля заголовка сетевого пакета. Второй, реже используемый

источник оперирует информацией внешней по отношению к

сетевым пакетам. Например, дата и время прохождения сетевого

пакета.

Сетевые фильтры, обладая рядом достоинств, не лишены и ряда серьезных недостатков. Во-первых, исходя из того, что они анализируют только заголовок (такие фильтры получили название stateless packet filtering), за пределами рассмотрения остается поле данных, которое может содержать информацию, противоречащую политике безопасности. Например, в данном поле может содержаться команда на доступ к файлу паролей по протоколу FTP или HTTP, что является признаком враждебной деятельности. Другой пример. Пакетный фильтр может пропустить в защищаемую сеть TCP-пакет от узла, с которым в настоящий момент не открыто никаких активных сессий. Т.к. межсетевой экран, функционирующий на сетевом уровне, не анализирует информацию, присущую транспортному и более высокому уровню, то он пропустит такой пакет в сеть. В целом, недостаток пакетных фильтров заключается в том, что они не умеют анализировать трафик на прикладном уровне, на котором совершается множество атак - проникновение вирусов, Internet-червей, отказ в обслуживании и т.д. Некоторые производители, например, Cisco, предлагают пакетные фильтры с учетом состояния (stateful packet filtering), которые сохраняют в памяти сведения о состоянии текущих сеансов, что позволяет предотвратить некоторые атаки (в частности, описанные в последнем примере).

Другой недостаток пакетных фильтров - сложность настройки и администрирования. Приходится создавать как минимум два правила для каждого типа разрешенного взаимодействия (для входящего и исходящего трафика). Мало того, некоторые правила, например, реализованные в решениях компании Cisco, различаются для каждого интерфейса маршрутизатора, что только усложняет создание таблицы правил (списка контроля доступа). Неконтролируемое увеличение числа правил может приводить к появлению брешей в первой линии обороны, создаваемой пакетными фильтрами. Известны случаи, когда таблицы правил маршрутизаторов содержали тысячи правил. Только представьте, с какой головной болью столкнулись бы администраторы, пожелавшие локализовать какую-либо проблему с пропуском трафика. И не стоит забывать, что при настройке фильтра может случиться ситуация, когда одно правило противоречит другому. Увеличение числа правил несет с собой и еще одну проблему - снижение производительности межсетевого экрана. Ведь пришедший пакет проверяется на соответствие таблицы правил, начиная с ее верха, что в свою очередь требует внимательного отношения к порядку следования правил. Такая проверка осуществляется до тех пор, пока не будет найдено соответствующее правило или не будет достигнут конец таблицы. Во многих реализациях, каждое новое правило, пусть не намного, но все же уменьшает общую производительность фильтра. Одним из немногих исключений является уже неоднократно упоминавшаяся продукция компании Cisco, в которой реализованы высокоэффективные механизмы обработки сетевого трафика.

Еще один недостаток пакетных фильтров - слабая аутентификация трафика, которая осуществляется только на основе адреса отправителя. Текущая версия протокола IP (v4) позволяет без труда подменять такой адрес, подставляя вместо него любой из адресов, принадлежащий адресному пространству IP-протокола, реализуя тем самым атаку "подмена адреса" (IP Spoofing). И даже, если адрес компьютера-отправителя не изменялся, то что мешает злоумышленнику сесть за этот компьютер. Ведь сетевой фильтр не запрашивает у пакета идентификатор и пароль пользователя, т.к. эта информация принадлежит прикладному уровню.

Данные МСЭ могут быть реализованы как аппаратно, например, в фильтрующих маршрутизаторах компании Cisco, так и программно, например, в ОС Windows 2000, Unix и т.д. Причем пакетный фильтр может быть установлен не только на устройстве, расположенном на границе между двумя сетями (например, на маршрутизаторе), но и на рабочей станции пользователя, повышая тем самым ее защищенность.

Однако простота реализации пакетных фильтров, их высокая производительность и малая цена (зачастую такие фильтры являются свободно распространяемыми) перевешивает указанные недостатки и обуславливает их повсеместное распространение и использование как обязательного (а зачастую единственного) элемента системы сетевой безопасности. Кроме того, они являются составной частью практически всех межсетевых экранов, использующих контроль состояния и описываемых далее.

| Достоинства | Недостатки |

| Высокая скорость работы. | Отсутствует возможность анализа прикладного уровня. |

| Простота реализации. | Нет защиты от подмены адреса. |

| Данная возможность встроена во все маршрутизаторы и многие ОС, что не требует дополнительных финансовых затрат. | Сложность настройки и администрирования. |

| Низкая стоимость или свободное распространение (в случае приобретения). | При увеличении числа правил возможно снижение производительности. |

| Требуется детальное знание сетевых услуг и протоколов. | |

| Нет контроля состояния соединения. | |

| Трудность функционирования в сетях с динамическим распределением адресов. |

Рис. «Пакетный фильтр»

Шлюзы сеансового уровня

Шлюз сеансового уровня - это другая технология, используемая

в межсетевых экранах, но на сегодняшний день ее очень

трудно встретить в виде единственной технологии, реализованной

в межсетевом экране. Как правило, они поставляются в рамках

прикладных шлюзов или инспекторов состояний. Кроме того,

обеспечиваемый им уровень защиты немногим выше, чем у

пакетных фильтров, при более низкой производительности.

Смысл технологии фильтрации на сеансовом уровне заключается в том, что шлюз исключает прямое взаимодействие двух узлов, выступая в качестве т.н. посредника (proxy), который перехватывает все запросы одного узла на доступ к другому и, после проверки допустимости таких запросов, устанавливает соединение. После этого шлюз сеансового уровня просто копирует пакеты, передаваемые в рамках одной сессии, между двумя узлами, не осуществляя дополнительной фильтрации. Как только авторизованное соединение установлено, шлюз помещает в специальную таблицу соединений соответствующую информацию (адреса отправителя и получателя, состояние соединения, информация о номере последовательности и т.д.). Как только сеанс связи завершается, запись о нем удаляется из этой таблицы. Все последующие пакеты, которые могут быть сформированы злоумышленником и "как бы относятся" к уже завершенному соединению, отбрасываются.

Достоинство данной технологии, ярким представителем которой является SOCKS в том, что она исключает прямой контакт между двумя узлами. Адрес шлюза сеансового уровня является единственным элементом, который связывает внешнюю сеть, кишащую хакерами, с внутренними, защищаемыми ресурсами. Кроме того, поскольку соединение между узлами устанавливается только после проверки его допустимости, то тем самым шлюз предотвращает возможность реализации подмены адреса, присущую пакетным фильтрам.

Несмотря на кажущуюся эффективность этой технологии, у нее есть один очень серьезный недостаток - невозможность проверки содержания поля данных. Т.е. тем самым злоумышленнику представляется возможность передачи в защищаемую сеть троянских коней и других Internet-напастей. Мало того, описанная в предыдущих главах возможность перехвата TCP-сессии (TCP hijacking), позволяет злоумышленнику даже в рамках разрешенной сессии реализовывать свои атаки.

рис. «Шлюз сеансового уровня»

Посредники прикладного уровня

Посредники прикладного уровня практически ничем не отличаются

от шлюзов сеансового уровня, за одним исключением. Они

также осуществляют посредническую функцию между двумя

узлами, исключая их непосредственное взаимодействие, но

позволяют проникать в контекст передаваемого трафика,

т.к. функционируют на прикладном уровне. Межсетевые экраны,

построенные по этой технологии, содержат т.н. посредников

приложений (application proxy), которые, "зная" как функционирует

то или иное приложение, могут обрабатывать сгенерированный

ими трафик. Таким образом, эти посредники могут, например,

разрешать в исходящем трафике команду GET (получение файла)

протокола FTP и запрещать команду PUT (отправка файла)

и наоборот. Еще одно отличие от шлюзов сеансового уровня

- возможность фильтрации каждого пакета.

Однако, как видно из приведенного описания, если для какого-либо из приложений отсутствует свой посредник приложений, то межсетевой экран не сможет обрабатывать трафик такого приложения, и он будет отбрасываться. Именно поэтому так важно, чтобы производитель межсетевого экрана своевременно разрабатывал посредники для новых приложений, например, для мультимедиа-приложений.

| Достоинства | Недостатки |

| Анализ на прикладном уровне и возможность реализации дополнительных механизмов защиты (например, анализ содержимого). | Невозможность анализа трафика от "неизвестного" приложения. |

| Исключение прямого взаимодействия между двумя узлами. | Невысокая производительность. |

| Высокий уровень защищенности. | Уязвимость к атакам на уровне ОС и приложений. |

| Контроль состояния соединения. | Требование изменения модификации клиентского ПО. |

| Не всегда есть посредник для приложений на базе протоколов UDP и RPC. | |

| Двойной анализ - на уровне приложения и уровне посредника. |

рис. «Посредник прикладного уровня»

Инспекторы состояния

Каждый из названных классов межсетевых экранов обладает

рядом достоинств и может применяться для защиты корпоративных

сетей. Однако куда более эффективным было бы объединить

все названные классы МСЭ в одном устройстве. Что и было

сделано в инспекторах состояний, которые совмещают в себе

все достоинства названных выше типов экранов, начиная

анализ трафика с сетевого и заканчивая прикладным уровнями,

что позволяет совместить в одном устройстве казалось бы

несовместимые вещи - большую производительность и высокую

защищенность. Эти межсетевые экраны позволяют контролировать:

- каждый передаваемый пакет -

на основе имеющейся таблицы правил;

- каждую сессию - на основе таблицы

состояний;

- каждое приложение - на основе

разработанных посредников.

Действуя по принципу "продвинутого" шлюза сеансового уровня, инспектор состояния, тем не менее, не препятствует установлению соединения между двумя узлами, за счет производительность такого межсетевого экрана существенно выше, чем у шлюза сеансового и прикладного уровня, приближаясь к значениям, встречающимся только у пакетных фильтров. Еще одно достоинство межсетевых экранов с контролем состояния - прозрачность для конечного пользователя, не требующая дополнительной настройки или изменения конфигурации клиентского программного обеспечения.

Завершая описание классов межсетевых экранов, хотим заметить, что термин "stateful inspection", введенный компанией Check Point Software, так полюбился производителям, что сейчас очень трудно найти межсетевой экран, который бы не относили к этой категории (даже если он и не реализует эту технологию). Таким образом, сейчас на рынке существует всего два класса межсетевых экранов - инспекторы состояний и пакетные фильтры.

Выбор межсетевого экрана

Существует замечательная русская поговорка: "Не стоит

класть все яйца в одну корзину". Именно по такому принципу

и надо выбирать межсетевой экран. Нельзя сделать однозначный

выбор в пользу какого-либо из названных экранов. Лучше

если вы сможете использовать два межсетевых экрана, строя

таким образом, эшелонированную оборону своей сети. Если

один из экранов будет выведен из строя, то до тех пор

его работоспособность не будет восстановлена, весь удар

примет на себя второй экран. Обычно используется комбинация

"пакетный фильтр - инспектор состояния (или посредник

прикладного уровня)". И эта комбинация хороша еще и тем,

что вам не придется тратиться на приобретение пакетного

фильтра, уже встроенного в маршрутизатор, установленный

на границе вашей сети.

Возможности

Помимо фильтрации трафика межсетевые экраны позволяют

выполнять и другие, не менее важные функции, без которых

обеспечение защиты периметра было бы неполным. Разумеется,

приводимый ниже список не является исчерпывающим, но и

данный материал ёне является руководством по выбору межсетевого

экрана. Мы всего лишь указываем на некоторые средства

защиты от атак, описанных ранее.

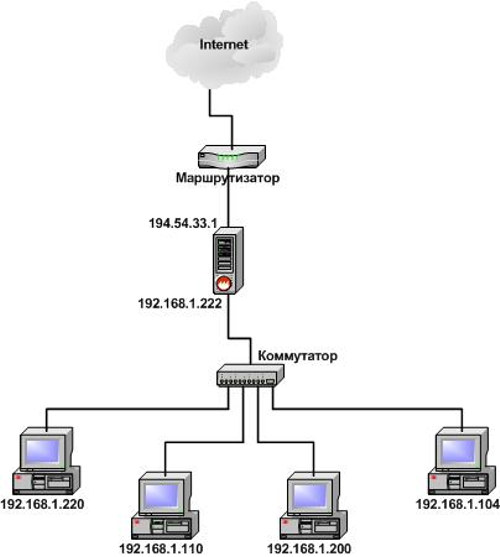

Трансляция сетевых адресов

Как показано ранее, для реализации многих атак злоумышленнику

необходимо знать адрес своей жертвы. Чтобы скрыть эти

адреса, а также топологию всей сети, межсетевые экраны

выполняют очень важную функцию - трансляцию сетевых адресов

(network address translation). Трансляция может осуществлять

двумя способами - динамически и статически. В первом случае

адрес выделяется узлу в момент обращения к межсетевому

экрану. После завершения соединения адрес освобождается

и может быть использован любым другим узлом корпоративной

сети. Во втором случае адрес узла всегда привязывается

к одному адресу МСЭ.

рис. «Трансляция сетевых адресов»

Аутентификация пользователей

Межсетевые экраны помимо разрешения или запрещения допуска

различных приложений в сеть, также могут выполнять аналогичные

действия и для пользователей, которые желают получить

доступ к внешним или внутренним ресурсам, разделяемым

межсетевым экраном. При этом проверка подлинности (аутентификация)

пользователя может осуществляться как при предъявлении

обычного идентификатора (имени) и пароля, так и с помощью

более надежных методов, например, с помощью SecureID или

цифровых сертификатов.

рис. «Аутентификация»

Регистрация событий

Являясь критическим элементом системы защиты корпоративной

сети, межсетевой экран имеет возможность регистрации всех

действий, им фиксируемых. К таким действиям относятся

не только пропуск или блокирование сетевых пакетов, но

и изменение правил разграничения доступа администратором

безопасности и другие действия. Такая регистрация позволяет

обращаться к создаваемым журналам по мере необходимости

- в случае возникновения инцидента безопасности или сбора

доказательств для предоставления их в судебные инстанции

или для внутреннего расследования.

Реализация

Существует два варианта реализации межсетевых экранов

- программный и программно-аппаратный. Второй вариант

также может быть реализован двояко - в виде специализированного

устройства и в виде модуля в маршрутизаторе или коммутаторе.

Интерес к программно-аппаратным решениям за последние

два года во всем мире возрос. Такие решения постепенно

вытесняют "чисто" программные системы и начинают играть

первую скрипку на данном рынке.

Первое решение - наиболее часто используемое в настоящее

время и на первый взгляд более привлекательное. Это связано

с тем, что, по мнению многих, для его применения достаточно

только приобрести программное обеспечение межсетевого

экрана и установить на любой компьютер, имеющийся в организации.

Однако на практике далеко не всегда в организации находится

свободный компьютер, да еще и удовлетворяющий достаточно

высоким требованиям по системным ресурсам. Поэтому одновременно

с приобретением программного обеспечения приобретается

и компьютер для его установки. Потом следует процесс установки

на компьютер операционной системы и ее настройка, что

также требует времени и оплаты работы установщиков. И

только после этого устанавливается и настраивается программное

обеспечение системы обнаружения атак. Как видно, использование

обычной персоналки далеко не так просто, как кажется на

первый взгляд. Именно поэтому в последние годы стали получать

распространения специализированные программно-аппаратные

решения, называемые security appliance. Они поставляются,

как специальные программно-аппаратные комплексы, использующие

специализированные или обычные операционные системы (как

правило, на базе FreeBSD или Linux), "урезанные" для выполнения

только заданных функций. К достоинству таких решений можно

отнести:

- Простота внедрения в технологию

обработки информации. Поскольку такие устройства поставляются

уже с предустановленной и настроенной операционной системой

и защитными механизмами, необходимо только подключить

его к сети, что выполняется в течение нескольких минут.

И хотя некоторая настройка все же требуется, время, затрачиваемое

на нее, существенно меньше, чем в случае установки и настройки

межсетевого экрана "с нуля".

- Простота управления. Данные

устройства могут управляться с любой рабочей станции Windows

9x, NT, 2000 или Unix. Взаимодействие консоли управления

с устройством осуществляется либо по стандартным протоколам,

например, Telnet или SNMP, либо при помощи специализированных

или защищенных протоколов, например, Ssh или SSL.

- Производительность. За счет

того, что из операционной системы исключаются все "ненужные"

сервисы и подсистемы, устройство работает более эффективно

с точки зрения производительности и надежности.

- Отказоустойчивость и высокая

доступность. Реализация межсетевого экрана в специальном

устройстве позволяет реализовать механизмы обеспечения

не только программной, но и аппаратной отказоустойчивости

и высокой доступности. Такие устройства относительно легко

объединяются в кластеры.

- Сосредоточение на защите. Решение

только задач обеспечения сетевой безопасности не приводит

к трате ресурсов на выполнение других функций, например,

маршрутизации и т.п. Обычно, попытка создать универсальное

устройство, решающее сразу много задач, ни к чему хорошему

не приводит.

В отчете, опубликованном независимой консалтинговой компанией Gartner Group в июне 1997 года, было написано, что к 2002 году 80% компаний с доходами от 20 до 200 миллионов долларов выберут именно аппаратные решения, а не программные. Основная причина такого выбора - обеспечение такого же высокого уровня защиты, как и в программных решениях, но за меньшие деньги. И вторая причина - простота и легкость интеграции таких решений в корпоративную систему.

На первый взгляд такие аппаратные реализации существенно

дороже, но это только на первый взгляд. Стоимость программно-аппаратного

решения составляет порядка $5000-12000. Стоимость решения,

основанного на применении только программного обеспечения,

выполняющего аналогичные функции, может быть существенно

выше. И это несмотря на то, что само ПО стоит меньше.

Такой эффект достигается за счет того, что стоимость программного

решения включает в себя:

- Стоимость компьютера.

- Стоимость лицензионного дистрибутива

операционной системы.

- Стоимость сопутствующего программного

обеспечения (например, броузера Internet Explorer или

СУБД Oracle).

- Стоимость затрат на установку

и настройку всего комплекса в целом. Обычно эти затраты

составляют 20-30% от стоимости составляющих всего комплекса.

- Стоимость поддержки всех составляющих

комплекса (компьютера и его аппаратных составляющих, операционной

системы, дополнительного ПО и т.д.).

Для программно-аппаратного комплекса этих "дополнительных"

затрат не существует, т.к. они уже включены в стоимость

"железа".

Однако сразу необходимо заметить, что специализированный компьютер - это не то же самое, что маршрутизатор с функциями обнаружения атак (например, маршрутизаторы с Cisco Secure Integrated Software). У производителя маршрутизаторов приоритетной задачей всегда является улучшение процесса и повышение скорости маршрутизации. И только затем он пытается реализовать функции защиты. Поэтому, делая выбор между маршрутизацией и защитой, они всегда делают его в пользу маршрутизации. Как показывает практика, использование защитных механизмов на маршрутизаторах существенно снижает их производительность. Либо же защитные функции ограничены.

Недостатки

Выше уже были перечислены некоторые недостатки, присущие

межсетевым экранам, а также способы их обхода. Ниже мы

укажем еще некоторые из них.

Ограничение функциональности сетевых сервисов

Некоторые корпоративные сети используют топологии, которые

трудно "уживаются" с межсетевым экраном (например, широковещательная

рассылка трафика), или используют некоторые сервисы (например,

NFS) таким образом, что применение МСЭ требует существенной

перестройки всей сетевой инфраструктуры. В такой ситуации

относительные затраты на приобретение и настройку межсетевого

экрана могут быть сравнимы с ущербом, связанным с отсутствием

МСЭ.

Решить данную проблему можно только путем правильного проектирования топологии сети на начальном этапе создания корпоративной информационной системы. Это позволит не только снизить последующие материальные затраты на приобретение средств защиты информации, но и эффективно встроить межсетевые экраны в существующую технологию обработки информации. Если сеть уже спроектирована и функционирует, то, возможно, стоит подумать о применении вместо межсетевого экрана какого-либо другого решения, например, системы обнаружения атак.

Потенциально опасные возможности

Новые возможности, которые появились недавно, и которые

облегчают жизнь пользователям Internet, разрабатывались

практически без учета требований безопасности. Например,

JavaScript, Java, ActiveX и другие сервисы, ориентированные

на работу с данными. Специфика мобильного кода такова,

что он может быть использован и как средство для проведения

атак, и как объект атаки. В первом варианте опасность

заключается в том, что мобильный код загружается на компьютер

пользователя и выполняется на нем как обычная программа,

получая доступ к системным ресурсам. Второй вариант, как

правило, используется для модификации мобильного кода

- как предварительный этап перед проведением атак на локальный

компьютер пользователя. Атаки на мобильный код, как на

средство выполнения каких-либо функций, пока не получили

широкого распространения. Связано это с тем, что мобильный

код пока не применяется для выполнения каких-либо серьезных

операций, например, проведения финансовых транзакций.

Хотя уже известны примеры банковских систем, в том числе

и российских, использующих технологию Java для работы

с клиентом.

Как средство для проведения атак мобильный код может быть

реализован в виде:

- вируса, который вторгается в

информационную систему и уничтожает данные на локальных

дисках, постоянно модифицируя свой код, затрудняя тем

самым свое обнаружение и удаление;

- агента, перехватывающего пароли,

номера кредитных карт и т.п.;

- программы, копирующей конфиденциальные

файлы, содержащие деловую и финансовую информацию;

- и прочее.

Маскироваться такие программы могут под анимационные баннеры,

интерактивные игры, звуковые файлы и т.п. Российские пользователи

не так часто используют компьютер для совершения финансовых

сделок и других действий, которые могли бы нарушить конфиденциальность

данных. Поэтому рассмотрим примеры враждебного мобильного

кода, который нарушает функционирование узла, на котором

он запускается. Это наиболее простая в реализации и, как

следствие, часто применяемая угроза, которой может подвергнуться

любой пользователь сети Internet.Такая угроза может осуществляться

путем:

- создания высокоприоритетных

процессов, выполняющих несанкционированные действия;

- генерации большого числа окон;

- "захвата" большого объема памяти

и важных системных классов;

- загрузки процессора бесконечным

циклом;

- и т.п.

Обычный подход, используемые при обнаружении мобильного кода, заключается в том, чтобы сканировать весь входящий трафик на 80-м или 443-м портах, используемых протоколами HHTP и HTTPS, с целью выявить такие элементы, как соответствующие теги. Но этого недостаточно, чтобы остановить мобильный код, потому что можно получить управляющие элементы ActiveX и апплеты Java и другими способами. Для примера представим, что Java-апплет (обычно имеющий расширение.class) выдает себя за изображение (то есть имеет расширение gif или jpg). Если межсетевой экран считает, что это изображение, то оно пропускается в сеть и загружается в кэш броузера, после чего броузер выходит из строя, так как загруженный файл не является изображением. Однако это неважно - мобильный код уже находится на компьютере. И если позже его можно будет активизировать, то могут возникнуть серьезные проблемы с защищенностью системы. Другой способ проникновения - использование нестандартного порта для работы Web-сервера.

Одним из вариантов защиты, например для Java-апплетов, можно считать сканирование всего трафика, проходящего в защищаемом сегменте, чтобы выявить наличие конкретных участков кода. Такое выявление осуществляется путем поиска числа идентифицирующего байт-код, которое в шестнадцатеричной форме выглядит как "CA FE BA BE". Однако данный подход производителями средств защиты практически не применяется, так как трафик обычно слишком интенсивен, чтобы фильтровать его поток через каждый порт для выявления конкретных текстовых фрагментов.

Вирусы и атаки

Практически ни один межсетевой экран не имеет встроенных

механизмов защиты от вирусов и, в общем случае, от атак.

Как правило, эта возможность реализуется путем присоединения

к МСЭ дополнительных модулей или программ третьих разработчиков

(например, система антивирусной защиты Trend Micro для

МСЭ Check Point Firewall-1 или система обнаружения атак

RealSecure для него же). Использование нестандартных архиваторов

или форматов передаваемых данных, а также шифрование трафика,

сводит всю антивирусную защиту "на нет". Как можно защититься

от вирусов или атак, если они проходят через межсетевой

экран в зашифрованном виде и расшифровываются только на

оконечных устройствах клиентов?

В таком случае лучше перестраховаться и запретить прохождение через межсетевой экран данных в неизвестном формате. Для контроля содержимого зашифрованных данных в настоящий момент ничего предложить нельзя. В этом случае остается надеяться, что защита от вирусов и атак осуществляется на оконечных устройствах. Например, при помощи системных агентов системы RealSecure.

Снижение производительности

Очень часто межсетевые экраны являются самым узким местом

сети, снижая ее пропускную способность. В тех случаях,

когда приходится анализировать не только заголовок (как

это делают пакетные фильтры), но и содержание каждого

пакета ("proxy"), существенно снижается производительность

межсетевого экрана. Для сетей с напряженным трафиком использование

обычных межсетевых экранов становится нецелесообразным.

В таких случаях на первое место надо ставить обнаружение

атак и реагирование на них, а блокировать трафик необходимо

только в случае возникновения непосредственной угрозы.

Тем более что некоторые средства обнаружения атак (например,

BlackICE Gigabit Sentry) могут функционировать и на гигабитных

скоростях.

Компромисс между типами межсетевых экранов - более высокая гибкость в пакетных фильтрах против большей степени защищенности и отличной управляемости в шлюзах прикладного уровня или инспекторах состояния. Хотя на первый взгляд кажется, что пакетные фильтры должны быть быстрее, потому что они проще и обрабатывают только заголовки пакетов, не затрагивая их содержимое, это не всегда является истиной. Многие межсетевые экраны, построенные на основе прикладного шлюза, показывают более высокие скоростные характеристики, чем маршрутизаторы, и представляют собой лучший выбор для управления доступом. Это связано с тем, что как уже говорилось, маршрутизаторы являются не специализированными устройствами и функции фильтрации для них не являются приоритетными.

Персональные межсетевые экраны

За последние несколько лет в структуре корпоративных сетей

произошли серьезные изменения. Если раньше границы таких

сетей можно было четко очертить, то сейчас это практически

невозможно. Еще недавно такая граница проходила через

все маршрутизаторы или иные устройства (например, модемы),

через которые осуществлялся выход во внешние сети. В удаленных

офисах организации ситуация была схожа. Однако сейчас

полноправным пользователем защищаемой межсетевым экраном

сети является сотрудник, находящийся за пределами защищаемого

периметра. К таким сотрудникам относятся пользователи,

работающие на дому или находящиеся в командировке. Требуется

ли им защита? Несомненно. Но все традиционные межсетевые

экраны построены так, что защищаемые пользователи и ресурсы

должны находиться под сенью их защиты, т.е. с внутренней

стороны, что является невозможным для мобильных пользователей.

Чтобы устранить эту проблему было предложено два подхода

- виртуальные частные сети (virtual private network, VPN),

которые будут описаны далее, и распределенные межсетевые

экраны (distributed firewall). Примером первого решения

можно назвать VPN-1 компании Check Point Software (http://www.checkpoint.com).

Такая схема, похожая на осьминога, раскинувшего свои щупальца,

обладала только одним недостатком - сам удаленный узел

был подвержен атакам, хотя доступ в корпоративную сеть

был защищен от несанкционированных воздействий. Установленный

на удаленное рабочее место троянский конь мог дать возможность

проникнуть злоумышленнику через межсетевой экран и по

защищенному каналу. Ведь VPN шифрует и обычный, и несанкционированный

трафик, не делая между ними различий. Тогда-то и родилась

идея распределенного межсетевого экрана (distributed firewall),

который являлся бы мини-экраном, защищающим не всю сеть,

а только отдельный компьютер. Примерами такого решения

является BlackICE Agent компании Internet Security Systems

(http://www.iss.net) или RealSecure Server Sensor того

же производителя. Это решение понравилось и домашним пользователям,

которые наконец-то получили возможность защиты своих компьютеров

от рыскающих по сети злоумышленников. Но, т.к. многие

функции распределенного МСЭ (например, централизованное

управление или рассылка политики безопасности) для домашних

пользователей были лишними, то технология распределенного

МСЭ была модифицирована и новый подход получил название

"персонального межсетевого экрана" (personal firewall),

яркими представителями которых являются ZoneAlarm, и BlackICE

Defender компаний ZoneLabs (http://www.zonelabs.com) и

ISS соответственно. Компания Check Point Software оказалась

впереди и здесь, предложив решение VPN-1 SecureClient

и VPN-1 SecureServer, которые не только защищают от внешних

атак компьютеры, на которых они установлены, но и обеспечивают

защиту трафика, передаваемого за пределы данного узла

(т.е. организуя client\server VPN). Именно такое решение

сделало подвластными межсетевым экранам сети с нечетко

очерченными границами.

В чем отличие персонального межсетевого экрана от распределенного? Главное отличие одно - наличие функции централизованного управления. Если персональные межсетевые экраны управляются только с того компьютера, на котором они установлены, и идеально подходят для домашнего применения, то распределенные межсетевые экраны могут управляться централизованно, с единой консоли управления, установленной в главном офисе организации. Такие отличия позволили некоторым производителям выпускать свои решения в двух версиях - персональной (для домашних пользователей) и распределенной (для корпоративных пользователей). Так, например, поступила компания Internet Security Systems, которая предлагает персональный межсетевой экран BlackICE Defender и распределенный межсетевой экран BlackICE Agent.

Какими функциями должен обладать эффективный персональный МСЭ? Во-первых, этот экран не должен быть пассивной программой, которая только и делает, что блокирует входящий на компьютер трафик по заданным критериям, к которым обычно относятся адрес и порт источника. Злоумышленники давно научились обходить такие простые защитные механизмы и в сети Internet можно найти большое число программ, которые могут проникнуть через многие традиционные защитные барьеры. Примером такой программы является троянский конь SubSeven 2.2, позволяющий выполнять большое число функций на скомпрометированном компьютере без ведома его владельца. Чтобы защититься, необходим инструмент, который позволит проводить более глубокий анализ каждого сетевого пакета, направленного на защищаемый узел. Таким инструментом является система обнаружения атак, которая в трафике, пропущенном через межсетевой экран, обнаруживает следы хакерской деятельности. Она не доверяет слепо таким разрешительным признакам, как адрес и порт источника. Как известно протокол IP, на основе которого построен современный Internet, не имеет серьезных механизмов защиты, что позволяет без труда подменить свой настоящий адрес, тем самым, делая невозможным отслеживание злоумышленника. Мало того, хакер может «подставить» кого-нибудь другого, заменив свой адрес на адрес подставного лица. И, наконец, для некоторых атак (например, «отказ в обслуживании») адрес источника вообще не нужен и по статистике в 95% случаев этот адрес хакером изменяется. Можно привести хорошую аналогию. Персональный межсетевой экран - это охранник в здании, который выписывает пропуска всем посетителям. В такой ситуации злоумышленник может без труда пронести в здание оружие или бомбу. Однако если на входе поставить металлодетектор, то ситуация в корне меняется и злоумышленнику уже не так легко пронести в защищаемую зону запрещенные предметы.

К сожалению, приходится отметить, что немногие межсетевые экраны обладают встроенной системой обнаружения атак. Одним из таких решений является системы BlackICE Defender и BlackICE Agent компании Internet Security Systems. Любой из компонентов семейства BlackICE содержит два основных модуля, осуществляющих обнаружение и блокирование несанкционированной деятельности - BlackICE Firewall и BlackICE IDS. BlackICE Firewall отвечает за блокирование сетевого трафика с определенных IP-адресов и TCP/UDP-портов. Предварительное блокирование трафика по определенным критериям позволяет увеличить производительность системы за счет снижения числа "лишних" операций на обработку неразрешенного трафика. Настройка данного компонента может осуществлять как вручную, так и в автоматическом режиме. В последнем случае, реконфигурация происходит после обнаружения несанкционированной деятельности модулем BlackICE IDS. При этом блокирование трафика может осуществляться на любой промежуток времени. BlackICE Firewall работает напрямую с сетевой картой, минуя встроенный в операционную систему стек протоколов, что позволяет устранить опасность от использования многих известных уязвимостей, связанных с некорректной реализацией стека в ОС. BlackICE IDS отвечает за обнаружение атак и других следов несанкционированной деятельности в трафике, поступающем от модуля BlackICE Firewall, и использует запатентованный алгоритм семиуровневого анализа протокола.

Следующим механизмом, которым должен обладать эффективный персональный межсетевой экран, является защита от опасного содержимого, которое можно получить из Internet. К такому содержимому можно отнести апплеты Java и управляющие элементы ActiveX, код ShockWave и сценарии JavaScript, Jscript и VBScript. С помощью этих, с одной стороны незаменимых и удобных технологий, можно выполнить большое число несанкционированных действий на компьютере. Начиная от внедрения вирусов и установки троянских коней и заканчивая кражей или удалением всей информации. Также персональные межсетевые экраны должны защищать от cookies, которые могут раскрыть конфиденциальную информацию о владельце компьютера.

В некоторые персональные МСЭ (например, в Norton Internet Security компании Symantec) встроены антивирусные системы, которые помимо обнаружения троянцев могут обнаруживать и большое число вирусов, включая макрос-вирусы и Internet-червей. Зачастую производители встраивают в свою продукцию модули VPN (например, PGP Desktop Security или VPN-1 SecureClient), которые отвечают за обеспечение защищенного взаимодействия с центральным офисом.

Т.к. распределенные экраны управляются централизованно,

то они должны обладать эффективным механизмом настройки,

администрирования и контроля, позволяющим администратору

безопасности без дополнительных усилий получить подробную

информацию о зафиксированных попытках проникновения на

защищаемые узлы. Мало того, в некоторых случаях необходимо

инициировать процедуру расследования компьютерного преступления

или собрать доказательства для обращения в правоохранительные

органы. И здесь будет незаменимым механизм отслеживания

злоумышленника (back tracing), реализованный в некоторых

межсетевых экранах. Например, уже упоминаемые BlackICE

Agent и Defender, позволяют отследить злоумышленника,

осуществляющего атаку на защищаемый компьютер, и собрать

о хакере следующую информацию:

- IP-, DNS-, WINS-, NetBIOS- и

MAC-адреса компьютера, с которого осуществляется атака.

- Имя, под которым злоумышленник

вошел в сеть.

Немаловажной является возможность удаленного обновления программного обеспечения персонального межсетевого экрана (например, в VPN-1 SecureClient). В противном случае администратору приходилось бы самостоятельно посещать каждого из владельцев компьютера и обновлять его защитное ПО. Представьте, какую бурю возмущений это вызвало бы у владельцев компьютеров, которых отрывали бы от своей работы. Удаленное же и, главное, незаметное для владельца компьютера, обновление (включая и обновление сигнатур атак и вирусов) снимает эту проблему и облегчает нелегкий труд администратора безопасности. Осуществляя удаленное управление, не стоит забывать и о защите трафика, передаваемого между центральной консолью и удаленными агентами. Злоумышленник может перехватить или подменить эти команды, что нарушит защищенность удаленных узлов.

В заключение данного раздела хочу сказать, что правильный выбор персонального или распределенного межсетевого экрана позволит повысить защищенность компьютеров, которые при обычных условиях остаются незащищенными и могут служить точкой проникновения в корпоративную сеть.

11. Межсетевые экраны и их роль в построении защищенных систем

Межсетевой экран или сетевой экран комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов в соответствии с заданными правилами.

Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Также сетевые экраны часто называют фильтрами, так как их основная задача не пропускать (фильтровать) пакеты, не подходящие под критерии, определённые в конфигурации.

Некоторые сетевые экраны также позволяют осуществлять трансляцию адресов динамическую замену внутрисетевых (серых) адресов или портов на внешние, используемые за пределами ЛВС.

Другие названия

Брандма́уэр (нем. Brandmauer ) заимствованный из немецкого языка термин, являющийся аналогом английского firewall в его оригинальном значении (стена, которая разделяет смежные здания, предохраняя от распространения пожара). Интересно, что в области компьютерных технологий в немецком языке употребляется слово «Firewall».

Файрво́лл , файрво́л , файерво́л , фаерво́л образовано транслитерацией английского термина firewall .

Разновидности сетевых экранов

Сетевые экраны подразделяются на различные типы в зависимости от следующих характеристик:

- обеспечивает ли экран соединение между одним узлом и сетью или между двумя или более различными сетями;

- на уровне каких сетевых протоколов происходит контроль потока данных;

- отслеживаются ли состояния активных соединений или нет.

В зависимости от охвата контролируемых потоков данных сетевые экраны делятся на:

- традиционный сетевой (или межсетевой ) экран программа (или неотъемлемая часть операционной системы) на шлюзе (сервере, передающем трафик между сетями) или аппаратное решение, контролирующие входящие и исходящие потоки данных между подключенными сетями.

- персональный сетевой экран программа, установленная на пользовательском компьютере и предназначенная для защиты от несанкционированного доступа только этого компьютера.

Вырожденный случай использование традиционного сетевого экрана сервером, для ограничения доступа к собственным ресурсам.

В зависимости от уровня, на котором происходит контроль доступа, существует разделение на сетевые экраны, работающие на:

- сетевом уровне , когда фильтрация происходит на основе адресов отправителя и получателя пакетов, номеров портов транспортного уровня модели OSI и статических правил, заданных администратором;

- сеансовом уровне (также известные как stateful ) отслеживающие сеансы между приложениями, не пропускающие пакеты нарушающих спецификации TCP/IP, часто используемых в злонамеренных операциях сканировании ресурсов, взломах через неправильные реализации TCP/IP, обрыв/замедление соединений, инъекция данных.

- уровне приложений , фильтрация на основании анализа данных приложения, передаваемых внутри пакета. Такие типы экранов позволяют блокировать передачу нежелательной и потенциально опасной информации на основании политик и настроек.

Некоторые решения, относимые к сетевым экранам уровня приложения, представляют собой прокси-серверы с некоторыми возможностями сетевого экрана, реализуя прозрачные прокси-серверы, со специализацией по протоколам. Возможности прокси-сервера и многопротокольная специализация делают фильтрацию значительно более гибкой, чем на классических сетевых экранах, но такие приложения имеют все недостатки прокси-серверов (например, анонимизация трафика).

В зависимости от отслеживания активных соединений сетевые экраны бывают:

- stateless (простая фильтрация), которые не отслеживают текущие соединения (например, TCP), а фильтруют поток данных исключительно на основе статических правил;

- stateful, stateful packet inspection (SPI) (фильтрация с учётом контекста), с отслеживанием текущих соединений и пропуском только таких пакетов, которые удовлетворяют логике и алгоритмам работы соответствующих протоколов и приложений. Такие типы сетевых экранов позволяют эффективнее бороться с различными видами DoS-атак и уязвимостями некоторых сетевых протоколов. Кроме того, они обеспечивают функционирование таких протоколов, как H.323, SIP, FTP и т. п., которые используют сложные схемы передачи данных между адресатами, плохо поддающиеся описанию статическими правилами, и, зачастую, несовместимых со стандартными, stateless сетевыми экранами.

Типичные возможности

- фильтрация доступа к заведомо незащищенным службам;

- препятствование получению закрытой информации из защищенной подсети, а также внедрению в защищенную подсеть ложных данных с помощью уязвимых служб;

- контроль доступа к узлам сети;

- может регистрировать все попытки доступа как извне, так и из внутренней сети, что позволяет вести учёт использования доступа в Интернет отдельными узлами сети;

- регламентирование порядка доступа к сети;

- уведомление о подозрительной деятельности, попытках зондирования или атаки на узлы сети или сам экран;

Вследствие защитных ограничений могут быть заблокированы некоторые необходимые пользователю службы, такие как Telnet, FTP, SMB, NFS, и так далее. Поэтому настройка файрвола требует участия специалиста по сетевой безопасности. В противном случае вред от неправильного конфигурирования может превысить пользу.

Также следует отметить, что использование файрвола увеличивает время отклика и снижает пропускную способность, поскольку фильтрация происходит не мгновенно.

Проблемы, не решаемые файрволом

Межсетевой экран сам по себе не панацея от всех угроз для сети. В частности, он:

- не защищает узлы сети от проникновения через «люки» (англ. back doors ) или уязвимости ПО;

- не обеспечивает защиту от многих внутренних угроз, в первую очередь утечки данных;

- не защищает от загрузки пользователями вредоносных программ, в том числе вирусов;

Для решения последних двух проблем используются соответствующие дополнительные средства, в частности, антивирусы. Обычно они подключаются к файрволу и пропускают через себя соответствующую часть сетевого трафика, работая как прозрачный для прочих сетевых узлов прокси, или же получают с файрвола копию всех пересылаемых данных. Однако такой анализ требует значительных аппаратных ресурсов, поэтому обычно проводится на каждом узле сети самостоятельно.

Межсетевые экраны (firewall, брандмауэр) делают возможной фильтрацию входящего и исходящего трафика, идущего через вашу систему. Межсетевой экран использует один или более наборов ""правил"" для проверки сетевых пакетов при их входе или выходе через сетевое соединение, он или позволяет прохождение трафика или блокирует его. Правила межсетевого экрана могут проверять одну или более характеристик пакетов, включая но не ограничиваясь типом протокола, адресом хоста источника или назначения и портом источника или назначения.

Межсетевые экраны могут серьезно повысить уровень безопасности хоста или сети. Они могут быть использованы для выполнения одной или более нижеперечисленных задач:

- Для защиты и изоляции приложений, сервисов и машин во внутренней сети от нежелательного трафика, приходящего из внешней сети интернет.

- Для ограничения или запрещения доступа хостов внутренней сети к сервисам внешней сети интернет.

- Для поддержки преобразования сетевых адресов (network address translation, NAT), что дает возможность задействовать во внутренней сети приватные IP адреса и совместно использовать одно подключение к сети Интернет (либо через один выделенный IP адрес, либо через адрес из пула автоматически присваиваемых публичных адресов).

Принципы работы межсетевых экранов

Существует два основных способа создания наборов правил межсетевого экрана: ""включающий"" и ""исключающий"". Исключающий межсетевой экран позволяет прохождение всего трафика, за исключением трафика, соответствующего набору правил. Включающий межсетевой экран действует прямо противоположным образом. Он пропускает только трафик, соответствующий правилам и блокирует все остальное.

Включающий межсетевой экран обеспечивает гораздо большую степень контроля исходящего трафика. Поэтому включающий межсетевой экран является лучшим выбором для систем, предоставляющих сервисы в сети Интернет. Он также контролирует тип трафика, порождаемого вне и направляющегося в вашу приватную сеть. Трафик, не попавший в правила, блокируется, а в файл протокола вносятся соответствующие записи. Включающие межсетевые экраны обычно более безопасны, чем исключающие, поскольку они существенно уменьшают риск пропуска межсетевым экраном нежелательного трафика.

Замечание: Если не указано иначе, то все приведенные в этом разделе примеры наборов правил и конфигураций относятся к типу включающего межсетевого экрана.

Безопасность может быть дополнительно повышена с использованием ""межсетевого экрана с сохранением состояния"". Такой межсетевой экран сохраняет информацию об открытых соединениях и разрешает только трафик через открытые соединения или открытие новых соединений. Недостаток межсетевого экрана с сохранением состояния в том, что он может быть уязвим для атак DoS (Denial of Service, отказ в обслуживании), если множество новых соединений открывается очень быстро. Большинство межсетевых экранов позволяют комбинировать поведение с сохранением состояния и без сохранения состояния, что позволяет создавать оптимальную конфигурацию для каждой конкретной системы.

Что такое межсетевой экран

Межсетевой экран (другие названия брандмауэр, фаервол) это защитный барьер между вашим компьютером и сетью к которой он подключен. Когда вы заходите в интернет, то ваш компьютер становиться видимыми для внешнего мира. Вы видимы через нечто, что называется порт. Порт это идентифицируемый определенным номером системный ресурс, выделяемый приложению, которое выполняется на некотором сетевом хосте (компьютер или другое сетевое устройство), для связи с приложениями, которые выполняются на других сетевых хостах (в том числе c другими приложениями на этом же хосте). Есть много тысяч таких портов и, как было сказано выше, у каждого есть свой уникальный номер.

Наиболее часто используемыми портами во всемирной сети являются:

- 80 порт для загрузки web-страниц;

- 110 используется по умолчанию для загрузки электронной почты;

- 25 используется по умолчанию для отправки электронной почты.

Суть брандмауэра в том, чтобы закрыть порты, которые вы не используете. В противном случае через них злоумышленник или вредоносная программа (вирус, троян) могут проникнуть на ваш ПК. Если вы подключены к сети интернет, то вы просто обязаны иметь межсетевой экран.

Что может случиться, если вы не будете использовать брандмауэр

Если после установки операционной системы вы не активируете брандмауэр или если он не будет активирован по умолчанию, то ваша система может быть атакована спустя несколько минут после выхода в интернет. Через открытые порты могут проникнуть вирусы, троянские черви и шпионские программы, которые принесут вам немало неприятностей в будущем, а вы об этом даже не будете догадываться. Однажны, авторитетное за границей издание PC Format запустило эксперимент и в результате операционная система на их абсолютно незащищенном компьютере была приведена в полную непригодность спустя два с половиной часа серфинга по интернету. Межсетевой экран мог бы остановить часть атак, которым подвергся компьютер.

Не стоит также считать, что наличие только фаервола поможет уберечься от всех бед. Не стоит забывать об установке антивируса с последующим регулярным обновлением баз, а также о регулярном скачивании и установке обновлений безопасности для вашей Windows.

Как брандмауэр помогает защитить ваш ПК

Большинство межсетевых экранов, включая встроенные в Windows, будет оповещать вас о подозрительном входящем трафике. Но хороший брандмауэр должен оповещать и о подозрительном исходящем трафике. Например встроенный брандмауэр Windows XP не умеет это делать, по этому его лучше заменить на программу от стороннего производителя. Наличие подозрительного исходящего трафика поможет вам понять, что ваш компьютер уже заражен троянским или шпионским ПО.

Виды межсетевых экранов

Брандмауэры можно поделить на две простые категории: аппаратные и программные.Аппаратным фаерволом может быть маршрутизатор, который находиться между вашим ПК и сетью Интернет. В таком случае к нему можно подключить несколько компьютеров и все они будут защищены брандмауэром, который является частью маршрутизатора. Программный межсетевой экран это специализированное ПО, которое пользователь устанавливает себе на компьютер.

Даже если у вас уже есть маршрутизатор со встроенным межсетевым экраном, вы можете также установить программный фаервол на каждый компьютер в отдельности. Тогда злоумышленнику будет значительно тяжелее проникнуть в вашу систему.

Надеюсь, я смог понятно объяснить, что такое брандмауэр и те, кто им до сих пор не пользуются начнут это делать.

Не забудьте оставить комментарий. До новых встреч!

Межсетевой экран

или брандмауэр

(по-нем. brandmauer

,

по-англ. , по-рус. граница огня

)

- это система или комбинация систем, позволяющих

разделить сеть на две или более частей и реализовать набор правил,

определяющих условия прохождения пакетов из одной части в другую

(см. рис.1). Чаще всего эта граница проводится между локальной

сетью

предприятия и INTERNET

, хотя ее можно провести и внутри локальной

сети предприятия. Брандмауэр, таким образом, пропускает через себя весь

трафик. Для каждого проходящего пакета брандмауэр принимает

решение пропускать его или отбросить. Для того чтобы

брандмауэр мог принимать эти решения, ему необходимо определить

набор правил. О том, как эти правила описываются и какие параметры

используются при их описании, речь пойдет чуть позже.

рис.1

Как правило, брандмауэры функционируют на какой-либо UNIX платформе - чаще всего это BSDI, SunOS, AIX, IRIX и т.д., реже - DOS, VMS, WNT, Windows NT. Из аппаратных платформ встречаются INTEL, Sun SPARC, RS6000, Alpha, HP PA-RISC, семейство RISC процессоров R4400-R5000. Помимо Ethernet, многие брандмауэры поддерживают FDDI, Token Ring, 100Base-T, 100VG-AnyLan, различные серийные устройства. Требования к оперативной памяти и объему жесткого диска зависят от количества машин в защищаемом сегменте сети.

Обычно в операционную систему, под управлением которой работает брандмауэр, вносятся изменения, цель которых - повышение защиты самого брандмауэра. Эти изменения затрагивают как ядро ОС, так и соответствующие файлы конфигурации. На самом брандмауэре не разрешается иметь счета пользователей (а значит и потенциальных дыр), только счет администратора. Некоторые брандмауэры работают только в однопользовательском режиме. Многие брандмауэры имеют систему проверки целостности программных кодов. При этом контрольные суммы программных кодов хранятся в защищенном месте и сравниваются при старте программы во избежание подмены программного обеспечения.

Все брандмауэры можно разделить на три типа:

Все типы могут одновременно встретиться в одном брандмауэре.

Пакетные фильтры

Брандмауэры с пакетными фильтрами принимают решение о том, пропускать пакет или отбросить, просматривая IP-адреса, флаги или номера TCP портов в заголовке этого пакета. IP-адрес и номер порта - это информация сетевого и транспортного уровней соответственно, но пакетные фильтры используют и информацию прикладного уровня, т.к. все стандартные сервисы в TCP/IP ассоциируются с определенным номером порта.

Для описания правил прохождения пакетов составляются таблицы типа:

Поле "действие" может принимать значения пропустить или

отбросить.

Тип пакета - TCP, UDP или ICMP.

Флаги - флаги из заголовка IP-пакета.

Поля "порт источника" и "порт назначения" имеют смысл

только для TCP и UDP пакетов.

Сервера прикладного уровня

Брандмауэры с серверами прикладного уровня используют сервера конкретных сервисов (proxy server) - TELNET, FTP и т.д., запускаемые на брандмауэре и пропускающие через себя весь трафик, относящийся к данному сервису. Таким образом, между клиентом и сервером образуются два соединения: от клиента до брандмауэра и от брандмауэра до места назначения.

Полный набор поддерживаемых серверов различается для каждого конкретного брандмауэра, однако чаще всего встречаются сервера для следующих сервисов:

- терминалы (Telnet, Rlogin);

- передача файлов (Ftp);

- электронная почта (SMTP, POP3);

- WWW (HTTP);

- Gopher;

- Wais;

- X Window System (X11);

- сетевая печать (LP);

- удаленное выполнение задач (Rsh);

- Finger;

- новости Usenet (NNTP);

- Whois;

- RealAudio.

Использование серверов прикладного уровня позволяет решить важную задачу - скрыть от внешних пользователей структуру локальной сети, включая информацию в заголовках почтовых пакетов или службы доменных имен (DNS). Другим положительным качеством является возможность аутентификации на пользовательском уровне (напоминаю, что аутентификация - процесс подтверждения идентичности чего-либо; в данном случае это процесс подтверждения, действительно ли пользователь является тем, за кого он себя выдает).

- При описании правил доступа используются такие параметры, как

- название сервиса,

- имя пользователя,

- допустимый временной диапазон использования сервиса,

- компьютеры, с которых можно пользоваться сервисом,

- схемы аутентификации.

Сервера прикладного

уровня позволяют обеспечить наиболее высокий уровень защиты, т.к.

взаимодействие с внешним миров реализуется через небольшое число

прикладных программ, полностью контролирующих весь входящий и

выходящий трафик.

Сервера уровня соединения

Сервер уровня соединения представляет из себя транслятор TCP соединения. Пользователь образует соединение с определенным портом на брандмауэре, после чего последний производит соединение с местом назначения по другую сторону от брандмауэра. Во время сеанса этот транслятор копирует байты в обоих направлениях, действуя как провод.

Как правило, пункт назначения задается заранее, в то время как источников может быть много (соединение типа один - много). Используя различные порты, можно создавать различные конфигурации.