Lokale Rechennetzwerke. Topologie. Merkmale des Baus und des Managements. Datenübertragungsmodi. Beim Umschalten von Kanälen wird eine Verbindung zwischen dem Sende- und Empfangsparty als physikalischer Kanal hergestellt. Es braucht etwas Zeit

- INHALTSVERZEICHNIS 1

- Einführung 2

- 1. 3

- 1.1. 3

- 1.2. 5

- 1.3. 7

- 1.4. 8

- 1.4.1. Datenübertragungsmodi. 8

- 1.4.2. Datenübertragungscodes. 10

- 1.4.3. 11

- 2. 16

- 2.1. 16

- 2.2. 17

- 2.3. 19

- 2.3.1. 19

- 2.3.2. Haupttopologie LAN. 21

- 2.4. Arbeit in lokaler Jahre intranet.-Seti. 23

- 2.4.1. Einrichten einer Arbeitsstation, um in der Arbeit zu arbeiten intranet.-Seti. 23

- 2.4.2. Einstellung und Verwendung von Ressourcen allgemeiner Zugang. 28

- 3. Fazit 32

- Literatur ................................................. ............................. 33.

Einführung

Was ist ein Computernetzwerk? Wofür braucht es? Betrachten Sie ein einfaches Beispiel: Lassen Sie zwei Computer in einem kleinen Büro installiert werden. Durch die Art der Office-Aufgaben haben beide Computer ungefähr dieselbe Konfiguration, Software und Informationsunterstützung. Wenn Sie arbeiten, ist der Speicherplatz beider Computer gefüllt und der Moment der Upgrades kommt, dh den Kauf von zusätzlichen festplatten. Die Kosten einer solchen einfachen Modernisierung betragen etwa 1000 UAH. Ist es möglich? Es ist möglich, wenn Sie zwei Computer mit Netzwerkadaptern und Kabel an das Netzwerk anschließen. Die Kosten für diese Upgrades beträgt etwa 150 UAH. Die Anwendung des Netzwerks ermöglicht es Ihnen somit, die aufstrebenden technischen und organisatorischen Probleme mit den geringsten Kosten zu lösen.

Natürlich ist im wirklichen Leben nicht alles so trivial. Dieses Handbuch diskutiert die technischen und Softwareaspekte des Baus und der Verwendung von lokalen computernetzwerke, Fragen der Arbeit mit globalen Computernetzwerken, modernen Informationsressourcen von lokalen und globalen Netzwerken, den Grundlagen der Veröffentlichungsdokumente im Web und der Grundlagen der Informationssicherheit.

Die Arbeit des modernen Managers ist ohne Zugang zu den operativen Informationen, modernen Kommunikationsfunktionen undenkbar. Diese Funktionen liefern nämlich Computernetzwerke. Darüber hinaus ist die Entwicklung des modernen Geschäfts stetig an die Seite geschickt e-Commerce, elektronische Zahlungen. In Übereinstimmung mit den Prognosen von Spezialisten in den kommenden Jahren erreicht das Volumen des elektronischen Umsatzes 7 Billionen. Dollar pro Jahr. Nach Angaben der Autoren wird das im Handbuch angegebene Material für Studierende von Wirtschafts- und Führungsspezialitäten als nützlich sein praktischer Guide Bei der Entwicklung von Arbeitsmethoden mit modernen Netzwerk-Computertechnologien.

1. Kommunikationsumgebung und Datenübertragung

1.1. Ernennung und Klassifizierung von Computernetzwerken

Die moderne Produktion erfordert hohe Geschwindigkeitsbearbeitungsraten, bequeme Formen des Speicher- und Getriebes. Dynamische Möglichkeiten zum Zugriff auf Informationen, Datensuche nach bestimmten Zeitintervallen, die Implementierung der komplexen mathematischen und logischen Datenverarbeitung ist ebenfalls erforderlich. Die Verwaltung großer Unternehmen und Volkswirtschaften auf Länderebene erfordert eine Teilnahme an diesem Prozess von ziemlich großen Gruppen. Solche Teams können sich in verschiedenen Teilen der Stadt, den Regionen des Landes und sogar in verschiedenen Ländern befinden. Um die Managementaufgaben zu lösen, wird die Umsetzung der Umsetzung der wirtschaftlichen Strategie zu wichtigen und relevanten Geschwindigkeit und leichteren Informationsaustauschs sowie der Möglichkeit einer engen Zusammensetzung aller Teilnehmer an dem Prozess der Entwicklung von Managemententscheidungen.

In der Zeit der zentralen Verwendung des Computers mit der Batch-Verarbeitung von Informationen computerausrüstung Bevorzugt, Computer zu erwerben, auf denen die Aufgaben von fast allen Klassen gelöst werden könnten. Die Komplexität der gelösten Probleme ist jedoch umgekehrt proportional zu ihrer Menge, und dies führte zu der ineffizienten Nutzung der Rechenleistung des Computers mit erheblichen Materialkosten. Es ist unmöglich, nicht zu berücksichtigen, dass der Zugriff auf Computerressourcen aufgrund der bestehenden Richtlinien der Zentralisierung der Rechenmittel an einem Ort schwierig ist.

Das Prinzip der zentralisierten Datenverarbeitung (Abb. 2) erfüllte nicht den hohen Anforderungen an die Zuverlässigkeit des Verarbeitungsprozesses, er behinderte die Entwicklung von Systemen und konnte nicht den erforderlichen temporären Parametern mit der Dialog-Datenverarbeitung im Multiplayer-Modus bereitstellen. Ein kurzfristiger Ausfall des zentralen Computers führte zu den tödlichen Folgen des gesamten Systems, da es die Funktionen des zentralen Computers duplizieren musste, wodurch die Kosten der Erstellung und des Betriebs der Datenverarbeitungssysteme erheblich erhöht wurden.

Das Erscheinungsbild von kleinen Computer, Microevm und schließlich forderten die Personalcomputer einen neuen Ansatz für die Organisation von Datenverarbeitungssystemen zur Erstellung von Neuen informationstechnologien. Eine logisch vernünftige Anforderung des Übergangs von der Verwendung einzelner Computer in zentralisierten Datenverarbeitungssystemen zur verteilten Datenverarbeitung (Abbildung 3) ist aufgetreten.

Zentrales Datenverarbeitungssystem

Feige. 2

Verteiltes Datenverarbeitungsschema

Feige. 3.

Verteilte Datenverarbeitung. - Datenverarbeitung, die auf unabhängigen, aber verwandten Computern durchgeführt wird, die ein verteiltes System darstellen.

Um die verteilte Datenverarbeitung umzusetzen, wurden multimare Assoziationen erstellt, deren Struktur gemäß einer der folgenden Richtungen entwickelt wurde:

· Multitarian Computing-Komplexe (MVK);

· Computer-Netzwerk (Computing).

Multifunral Rechenkomplex - Eine Gruppe der installierten Anzahl von Rechenmaschinen, kombiniert mit Hilfe von speziellen Paarungsmitteln und Durchführung eines einzelnen Informations- und Computerprozesses.

Hinweis. Unter prozess Es wird eine bestimmte Folge von Aktionen verstanden, um die vom Programm definierte Task zu lösen.

Multimarische Rechenkomplexe können sein:

· lan Vorbehaltlich der Installation von Computern in einem Raum, in der keine spezielle Geräte- und Kommunikationskanäle für die Beziehung erforderlich sind;

· fernbedienung Wenn einige Computer des Komplexes in einem sinnvollen Abstand von den zentralen Computer- und Telefonkommunikationskanälen installiert sind, werden Telefonkanäle zur Übertragung von Daten verwendet.

Beispiel 1 . Zum Mainframe des Computertyps, der Bereitstellung eines Paketverarbeitungsmodus, ist mit einem Mini-Computer-Pairing-Gerät verbunden. Beide Computer befinden sich im selben Maschinenraum. Mini-Computer bietet Vorbereitungs- und Vorbereitungsdatenverarbeitung, die später bei der Lösung komplexer Aufgaben auf dem Mainframe verwendet werden. Dies ist ein lokaler Multimecin-Komplex.

Beispiel 2. Drei Computer werden zu einem Komplex zur Verteilung der Aufgaben, die die Verarbeitung eingeben, kombiniert. Einer von ihnen führt eine Dispatch-Funktion aus und vertreibt Aufgaben. Dies ist ein lokaler Multimecin-Komplex.

Beispiel 3. Ein Computer sammelnd Daten für einigen Region führt ihre vorläufige Verarbeitung durch, und auf dem Telefonkommunikationskanal überträgt die Kanalkanal für die weitere Verwendung von Cent-Rally Comp Comp. Dies ist ein entfernter Multimecin-Komplex.

Computer-Netzwerk (Computing) - ein Satz von Computern und Terminals, die mit Kommunikationskanälen in verbunden sind einheitliches System.Erfüllung der Anforderungen der verteilten Datenverarbeitung.

Hinweis. Unter system Es versteht sich von dem autonomen Aggregat eines oder mehrerer Computer, software, Peripheriegeräte, Terminals, Datenübertragung, physikalische Prozesse und Betreiber, die Informationen verarbeiten und Interaktionsfunktionen mit anderen Systemen ausführen.

1.2. Generalisierte Computernetzwerkstruktur

Computernetzwerke sind die höchste Form multimarischer Assoziationen. Wir legen die Hauptunterschiede zwischen dem Computernetzwerk aus dem multimären Rechenkomplex aus.

Der erste Unterschied. - Abmessungen. Die Zusammensetzung des multimären Rechenkomplexes umfasst in der Regel zwei, maximal drei Computer, die sich hauptsächlich im selben Raum befinden. Das Rechennetzwerk kann aus Dutzenden und sogar Hunderten von Computern bestehen, die sich in einer Entfernung von einander von mehreren Metern bis zu Dutzend, Hunderten und sogar tausend Kilometern befinden.

Der zweite Unterschied - Trennung von Funktionen zwischen Computern. Wenn die Verarbeitungs-, Datenverarbeitungs-, Daten- und -verwaltungs- und -steuerungssystem in einem einzelnen Computer implementiert werden kann, werden diese Funktionen in Berechtigungsnetzen zwischen verschiedenen Computern verteilt.

Dritter Unterschied - Die Notwendigkeit, das Problem zu lösen

Routing-Nachrichten Eine Nachricht von einem Computer zum anderen im Netzwerk kann über verschiedene Routen übertragen werden, abhängig vom Zustand der Kommunikationskanäle, die den Computer anschließen.

Kommunikationsgeräte und Datenkanäle, die in einem Komplex von Rechengeräten kombiniert werden, spezielle Anforderungen von jedem Element der Mehrfachvereinigung und erfordert auch die Bildung einer speziellen Terminologie.

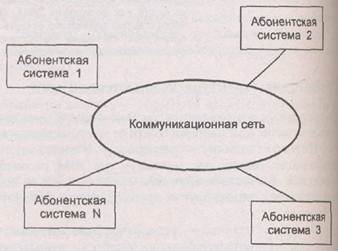

Abonnenten des Netzwerks - Objekte, die Informationen im Netzwerk erstellen oder konsumieren. Abonnenten des Netzwerks können separate Computer, Computerkomplexe, Terminals, Industrieroboter, numerische Steuergeräte usw. sein. Jeder Netzwerkabonnent ist mit der Station verbunden.

Bahnhof - Ausrüstung, die Funktionen mit der Übertragung und den Empfang von Informationen ausführt.

Die Gesamtheit des Abonnenten und der Station ist angerufen abonnentensystem. Eine physische Sendeumgebung ist erforderlich, um das Zusammenspiel von Abonnenten zu organisieren.

Physikalische Übertragungsumgebung. - Kommunikationslinien oder Raum, in dem elektrische Signale verteilt sind, und Datenübertragungsgeräte.

Basierend auf dem physischen Übertragungsmedium wird eingebaut kommunikationsnetzwerk, was sichert die Übertragung von Informationen zwischen Teilnehmersystemen.

Mit diesem Ansatz können wir jedes Computernetzwerk als Satz von Teilnehmersystemen und einem Kommunikationsnetz in Betracht ziehen. Die generalisierte Struktur des Computernetzwerks ist in Fig. 4 gezeigt. vier.

Generalisierte Computernetzwerkstruktur

Feige. vier.

1.3. Klassifizierung von Computing-Netzwerken

Je nach territorialem Standort von Teilnehmersystemen können Computernetzwerke in drei Hauptklassen unterteilt werden:

· Globales (wan-wide Area Network);

· Regionales (MAN - Metropolitan Area Network);

· Lokal (LAN - lokales Netzwerk).

Global Das Computing-Netzwerk kombiniert Abonnenten in verschiedenen Ländern auf verschiedenen Kontinenten. Die Wechselwirkung zwischen Teilnehmern eines solchen Netzwerks kann auf der Grundlage von Telefonleitungen von Kommunikations-, Funkkommunikations- und Satellitenkommunikationssystemen durchgeführt werden. Globale Computing-Netzwerke lösen das Problem, die Informationsressourcen aller Menschheit zu kombinieren und den Zugriff auf diese Ressourcen zu organisieren.

Regional Das Computing-Netzwerk verbindet Abonnenten, die sich in einem erheblichen Abstand voneinander befinden. Es kann Abonnenten in einer großen Stadt, einer Wirtschaftsregion, ein separates Land einschließen. Typischerweise ist der Abstand zwischen den Abonnenten des regionalen Rechennetzwerks Zehner und Hunderte von Kilometern.

Lokal Das Computing-Netzwerk kombiniert Abonnenten in einem kleinen Bereich. Derzeit gibt es keine klaren Einschränkungen der Territorialstreuung der Abonnenten des lokalen Rechennetzwerks. Normalerweise ist ein solches Netzwerk an einen bestimmten Ort befestigt. Die Klasse der lokalen Rechenrechnung umfasst Netzwerke einzelner Unternehmen, Firmen, Banken, Büros usw. Die Länge eines solchen Netzwerks kann auf 2 - 2,5 km begrenzt sein.

Durch die Kombination von globalen, regionalen und lokalen Computernetzwerken können Sie mehrschichtige Hierarchien erstellen. Sie bieten leistungsstarke, wirtschaftlich geeignete Mittel, um große Informationsarrays und Zugriff auf unbegrenzte Informationsressourcen zu verarbeiten. In FIG. 5 zeigt eine der möglichen Hierarchien von Computing-Netzwerken. Lokale Rechennetzwerke können als Komponenten in das regionale Netzwerk eintreten, regionale Netzwerke - als Teil des globalen Netzwerks kombinieren, und schließlich können globale Netzwerke auch komplexe Strukturen bilden.

Beispiel 4. Computer internet Es ist das beliebteste globale Netzwerk. Es enthält viele frei angeschlossene Netzwerke. In jedem im Internet enthaltenen Netzwerk gibt es eine bestimmte Kommunikationsstruktur, eine bestimmte Kontrolldisziplin wird unterstützt. Innerhalb der Internetstruktur und -methoden der Verbindungen zwischen Ein-persönliche Netzwerke für einen bestimmten Benutzer haben keine Bedeutung.

Personal Computer, die derzeit ein unverzichtbares Element eines Steuerungssystems werden, führten zu einem Ausleger im Feld der Erstellung lokaler Computernetzwerke. Dies führte wiederum dazu, neue Informationstechnologien zu entwickeln.

Die Praxis des Anwendens von Personalcomputern in verschiedenen Bereichen von Wissenschaft, Technologie und Produktion hat gezeigt, dass es keine separaten autonomen PCs von der Einführung von Rechenausstattungen gibt, aber lokale Rechennetzwerke.

1.4. Merkmale des Datenübertragungsprozesses

1.4.1. Datenübertragungsmodi.

Jedes Kommunikationsnetzwerk sollte die folgenden Hauptkomponenten enthalten: Sender, Nachricht, Übertragung, Empfänger.

Sender - ein Gerät, das eine Datenquelle ist.

Empfänger - Vorgang empfängt Daten. Der Empfänger kann ein Computer, ein Terminal oder ein beliebiges digitales Gerät sein.

Hierarchie von Computernetzwerken

Feige. fünf

Botschaft - digitale Daten eines spezifischen Formats, das zur Übertragung bestimmt ist. Es kann eine Datenbankdatei, Tabelle, Antwort auf Anforderung, Text oder Bild sein

Mittel zur Übertragung. - Physikalische Übertragungsumgebung und Sonderausstattung, die Messaging anbietet. Dazu werden in Computing-Netzwerken verwendet verschiedene Typen Kommunikationskanäle. Die am häufigsten ausgewählten Telefonkanäle und speziellen Kanäle zum Übertragen digitaler Informationen sind am häufigsten. Funkkanäle und Satellitenkanäle werden ebenfalls verwendet.

Eine Herrenhaus in dieser Hinsicht ist ein LAN, in dem sich ein übertragenes Medium verdreht paar Drähte, Koaxialkabel und Glasfaserkabel.

Um den Messaging-Prozess im Rechennetzwerk über Kommunikationskanäle zu charakterisieren, werden folgende Konzepte verwendet: Übertragungsmodus, Übertragungscode, Synchronisationstyp.

Übertragungsmodus. Es gibt drei Übertragungsmodi: Simplex, Halbduplex und Duplex.

Simplex-Modus - Datenübertragung nur in eine Richtung.

Ein Beispiel für einen Simplex-Übertragungsmodus ist ein System, in dem die mit Sensoren gesammelte In-Formation zur Verarbeitung auf einem Computer übertragen wird. In berechenbaren Netzwerken wird eine Simplex-Übertragung praktisch nicht verwendet,

Halb-Duplex-Modus - alternierte Übertragung von Informationen, wenn sich der Quell- und Empfänger an Orten sequentiell wechselt.

Ein lebendiges Beispiel für die Arbeit im Halbduplex-Modus ist ein Scout, der Informationen an das Zentrum überträgt, und dann Anweisungen von der Mitte empfangen.

Duplex-Modus - Gleichzeitige Übertragung und Empfang von Nachrichten. Dies ist der höchste Geschwindigkeitsmodus. Sie können die Rechenkapazitäten von Hochgeschwindigkeitscomputer in Kombination mit einer hohen Datenübertragungsrate über Kommunikationskanäle effektiv nutzen. Ein Beispiel für einen Duplexmodus - anruf (Abb. 6).

Simplex-Übertragungsmodus.

Halbduplex-Übertragungsmodus

Duplex-Übertragungsmodus.

Feige. 6.

1.4.2. Datenübertragungscodes.

Spezielle Codes dienen zur Übertragung von Informationen über Kommunikationskanäle. Sie sind standardisiert und von den Empfehlungen von ISO - der internationalen Organisation für Standardisierung (MOS) oder des Internationalen Beratungsausschusses für Telefonie und Telegraph (ICTC) identifiziert.

Der häufigste Übertragungscode über Kommunikationskanäle ist der KOI-7-Code, der für den Informationsaustausch aus fast auf der ganzen Welt angenommen wurde. Mit KOI-7 können Sie 128-Zeichen-Tabellen kodieren, d. H., eigentlich nur englischsprachige und numerische Daten codiert. Um Symbole nationaler Alphabete zu kodieren, wird die Modifikation des KOI-7-Codes verwendet, der als KOI-8 genannt wird. Dies ist eine acht-Bit-Codetabelle, die 2 8 \u003d 256 Zeichen englischer und nationaler Alphabete sowie numerische Daten kodiert. Für die russische Sprache wird der KOI-8R-Tisch verwendet, ukrainisch - Koi-8U usw. In den letzten Jahren wurden in den letzten Jahren Broadcast-Daten in ASCII-Code-Tischen, Win-1251, Unicode, auch die weit verbreitete Entwicklung erhielt.

Es sollte an ein anderes Verbindungsverfahren zwischen dem Computer gelegt werden, wenn der Computer mit einem Schnittstellenkabel in einen Komplex kombiniert wird und mit einer Zweidrahtleitung verwendet wird.

Hinweis. Das Schnittstellenkabel ist ein Satz von Drähten, mit denen Signale von einem Computergerät an einen anderen übertragen werden. Um eine Geschwindigkeit sicherzustellen, wird für jedes Signal ein separater Draht hervorgehoben. Signale werden in einer bestimmten Reihenfolge und in bestimmten Kombinationen übertragen.

Für die Übertragung der Codekombination werden so viele Zeilen verwendet, wie viele Bits diese Kombination enthält. Jedes Bit wird über einen separaten Draht übertragen. Dies ist eine parallele Übertragung oder Übertragung. parallelcode. Die Präferenz für ein solches Getriebe erfolgt der Organisation lokaler MVK für interne Kommunikationsverbindungen und in kurzen Abständen zwischen Abonnenten des Netzwerks. Die Übertragung durch Parallelcode sorgt für hohe Geschwindigkeit, erfordert jedoch erhöhte Kosten, um eine physikalische Sendeumgebung zu schaffen, und hat eine schlechte Geräuschunfähigkeit. In Computing-Netzwerken wird die Übertragung durch Parallelcodes nicht verwendet.

Um eine Code-Kombination über eine Zweidrahtleitung zu übertragen, werden die Bit-Gruppe von einem Drahtbit über das Bit übertragen. Dies ist die Übertragung von Informationen seriennummer. Es ist natürlich langsamer, da er die Datenumwandlung in einen Parallelcode zur weiteren Verarbeitung in einem Computer erfordert, ist jedoch wirtschaftlich rentabler, um Botschaften über lange Entfernungen zu übertragen.

1.4.3. Hardware-Datenübertragung.

2.4.3.1. Eigenschaften des Kommunikationsnetzes Sie können zur Bewertung seiner Qualität verwenden:

· Datenübertragungsgeschwindigkeit über den Kommunikationskanal;

· durchsatz Kommunikationskanal;

· Genauigkeit der Informationsübertragung;

· Kommunikation und Modems Zuverlässigkeit.

Datenübertragungsrate Auf dem Kommunikationskanal wird es mit der Anzahl der Bits von Informationen pro Zeiteinheit gemessen - ein zweites (Bits - Bit pro Sekunde).

Hinweis. Häufig verwendete Einheitsmesseinheit - BD, d. H. Die Anzahl der Änderungen des Zustands des Übertragungsmediums pro Sekunde. Da jede Zustandsänderung mehrere Datenbits entsprechen kann, kann die tatsächliche Geschwindigkeit in Bits pro Sekunde die Rate in Körper überschreiten.

Die Datenübertragungsrate hängt von der Art und der Qualität des Kommunikationskanals ab, der Art der verwendeten Modems und dem verwendeten Synchronisationsverfahren. Für asynchrone Modems und Telefonkommunikationskanal beträgt der Drehzahlbereich also 300 - 5.7600 B / s und synchron bis zu 2 Mbps.

Für Benutzer von Computing-Netzwerken ist der Wert nicht abstrakte Bits pro Sekunde, sondern Information, deren Maßeinheit, deren Bytes oder Zeichen verwendet werden. Daher ist das bequemere Charakteristik des Kanals bandbreite, was durch die Anzahl der über den Kanal per Zeiteinheit übertragenen Anzeichen geschätzt wird. In diesem Fall sind alle Dienstzeichen in der Nachricht enthalten. Die theoretische Bandbreite wird durch die Datenrate bestimmt. Die echte Bandbreite hängt von einer Reihe von Faktoren ab, darunter und der Übertragungsmethode sowie der Qualität des Kommunikationskanals sowie den Bedingungen für den Betrieb und die Nachrichtenstruktur. Kommunikationskanal-Bandbreiteneinheit - ein zweites Zeichen (CPS - Charakter pro Sekunde).

Das wesentliche Merkmal des Kommunikationssystems eines jeden Netzwerks ist verlässlichkeit Übertragene Informationen. Da, basierend auf der Verarbeitung von Informationen über den Status des Steuerungsobjekts, Entscheidungen über einen anderen Prozess des Prozesses getroffen werden, hängt das Schicksal des Objekts schließlich von der Zuverlässigkeit der Information ab. Die Genauigkeit der Informationsübertragung wird als das Verhältnis der Anzahl fehlerhaft übertragener Anzeichen auf die Gesamtzahl der übertragenen Signatur bewertet. Das erforderliche Zuverlässigkeitsgrad sollte sowohl das Gerät als auch den Kommunikationskanal liefern. Es ist unpraktisch, teure Geräte zu verwenden, wenn der Kommunikationskanal in Bezug auf die Zuverlässigkeit der Zuverlässigkeit nicht die erforderlichen Anforderungen liefert. Verteidigungsmessgerät: Anzahl der Fehler für ein Zeichen - Fehler / Zeichen.

Für Berechnen von Netzwerken muss dieser Indikator innerhalb von 10 -6 - 10 -7-Fehler / Zeichen liegen, d. H. Bei einem Fehler ist pro Million übertragene Anzeichen oder zehn Millionen übertragene Signale zulässig.

Schließlich, verlässlichkeit Das Kommunikationssystem wird entweder einen Anteil an einem guten Zustand in der Gesamtarbeitszeit oder der durchschnittlichen Zeit des störungsfreien Betriebs ermittelt. Die zweite Merkmale ermöglicht es, die Zuverlässigkeit des Systems effizienter zu bewerten. Maßeinheit der Zuverlässigkeit: Die durchschnittliche Zeit des störungsfreien Betriebs in Stunden.

Für das Berechnen von Netzwerken sollte die durchschnittliche Zeit des störungsfreien Betriebs ausreichend groß sein und mindestens mehrere tausend Stunden bilden.

2.4.3.2. Computernetzwerkprotokolle - ein Satz von Regeln, die die Wechselwirkung der beiden modimalen Ebenen des Interaktionsmodells definiert offene Systeme in verschiedenen Teilnehmercomputern.

Protokoll ist kein Programm. Regeln und Aktionsequenz beim Austausch von Informationen, die durch das Protokoll definiert werden, müssen im Programm implementiert werden. Normalerweise werden die Funktionen der Protokolle unterschiedlicher Ebene in den Treibern für verschiedene Rechennetze implementiert.

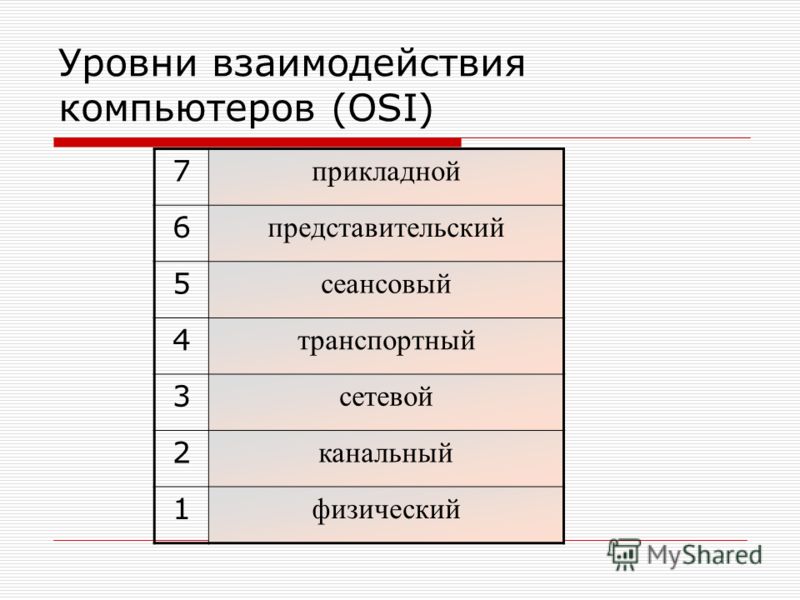

Standardisierung ist erforderlich, um eine zuverlässige Netzwerkinteraktion zu organisieren. Es wird als spezielle OSI-Referenzmodellspezifikation implementiert. modell OSI.). Dieses Modell stellt einen sieben-stufigen Ansatz für die Netzwerkinteraktion dar (Abb. 7):

|

1. Anwendungsschicht |

|

|

2. Präsentationsschicht. |

|

|

3. Sitzungsschicht. |

|

|

4. Transportschicht |

|

|

5. Netzwerkschicht |

|

|

6. Datenverbindungsschicht |

|

|

7. Physische Schicht. |

|

Feige. 7

· Anwendung schicht. (anwendungsstufe, Anwendungsstufe) - stellt einen Satz von Schnittstellen für Anwendungen dar, die den Zugriff auf Netzwerkdienste ermöglichen. Beispiele für Protokolle, die auf dieser Ebene verwendet werden: Http - Zugang zu weltweiten Webressourcen; FTP. - Dateiübertragungs- / Empfangsprotokoll; SMTP. - E-Mail-Übertragungsprotokoll usw.

· Präsentation schicht. (Präsentationsebene) - Konvertiert Daten in ein allgemeines Format zum Übertragen des Netzwerks.

· Session. schicht. (Sitzungsebene) - Ermöglicht zwei Parteien, die langfristige Interaktion auf dem namens als Sitzung namens Network aufrechtzuerhalten.

· Transport. schicht. (Transportniveau) - Verwaltet die Übertragung über das Netzwerk. Beispiele: NetBIOS./ NetBeui.; SpX., TCP..

· Netzwerk schicht. (netzwerkebene) - Liefert Nachrichten an die Lieferung und konvertiert auch logische Netzwerkadressen und -namen in phy physisch angemessen. Beispiele: IPX., IP

· Daten. VERKNÜPFUNG. schicht. (kanalniveau) - Sendet spezielle Datenpakete von der Netzwerkebene auf physische.

· Physisch. schicht. (körperlicher Ebene) - Konvertiert den Bitstrom in Signale, und umgekehrt.

IM moderne Netzwerke Die sogenannten Protokollfamilien werden verwendet. Das berühmteste von ihnen: IPX./ SpX. und TCP./ IP.

IPX / SPX-Protokolle sind für lokale Novell-Net-Ware-Netzwerke konzipiert, jedoch für Microsoft-Standards freigegeben. Auf ihrer Basis das SPX-Transportprotokoll und das IPX-Netzwerkprotokoll.

Die TCP / IP-Protokollfamilie basierend auf dem TCP-Transportprotokoll und des IP-Netzwerkprotokolls enthält eine Vielzahl von verschiedenen Pegelprotokollen: Netzwerkverwaltungsprotokoll SNMP.; Dynamisches Netzwerk-Konfigurationsprotokoll DHCP.: Windows-Name-Dienst in Internet-Protokollen Gewinnt.; Domain-Dienstnamen DNS; Die oben genannten angewandten Protokolle Http, SMTP., FTP.sowie E-Mail-Zugriffsprotokolle Pop3 und Imap.Zu den Telekonferenzen usenet Nntp. usw.

Anfangs wurden TCP / IP-Protokolle nur im globalen Internetnetzwerk verwendet, aber im Laufe der Zeit wurde die Basis für lokale Netzwerke wie intranet.. Im Netzwerk dieses Typs werden nicht nur dieselben Protokolle wie im Internet verwendet, sondern auch die gleichen Informationsressourcen, sondern auch dieselben Informationsressourcen und somit angewandte Software. Der Intranet-Netzwerkbenutzer darf nicht einmal bemerken, von welchem \u200b\u200bNetzwerk, in dem es Informationen von lokaler oder globaler Weise empfängt, da das Intranet-Netzwerk normalerweise mit dem Internet verbunden ist.

In Zukunft berücksichtigen wir nur das Intranet-Netzwerk.

2.4.3.3. Hardware. Um die Übertragung von Informationen vom Computer in die Kommunikationsumgebung sicherzustellen, ist es erforderlich, die Signale der internen Schnittstelle des Computers mit den Parametern der durch die Kommunikationskanäle übertragenen Signale zu koordinieren. Gleichzeitig können sowohl physische Koordination (Form, Amplitude als auch Dauer des Signals) als auch der Code durchgeführt werden.

Technische Geräte, die Computerpaarungsfunktionen mit Kommunikationskanälen durchführen, werden aufgerufen adapter oder netzwerkadapter (Nic -

Netzwerk Schnittstelle.

Karte)

. Ein Adapter bietet Kompilierung mit einem Computer eines Kommunikationskanals. In der Regel verursacht die Installation und Konfiguration des modernen Netzwerkadapters keine Schwierigkeiten,

T. bis. Sie unterstützen den Stecker- und Spielstandard. Daher werden das Installationsvorgang und die Einstellungen nur auf die Installation des Gerätetreibers reduziert, und auch wenn das Betriebssystem "mit dieser Art von Geräten nicht vertraut ist. Wenn veraltete Konstruktionen angewendet werden (sie werden in den ISA-Typ-Slots platziert), ist es möglich, mit anderen Geräten zusammenzu zwingen (am häufigsten klangkarten oder einen seriellen Anschluss von COM1 oder COM2).

Zusätzlich zu einkanaligen Adaptern werden Multichannel-Geräte verwendet - datenmultiplexer. oder einfach multiplexer.

Datenübertragungsmultiplexer. - ein Kompilationsgerät mit mehreren Kommunikationskanälen.

Datenmultiplexer wurden in Data-Telearbeitssystemen verwendet - der erste Schritt auf dem Weg zur Erstellung von Rechennetzwerken. In der Zukunft wurden im Erscheinungsbild von Netzwerken mit einer komplexen Konfiguration und mit einer großen Anzahl von Teilnehmersystemen spezielle Anschlussprozessoren angewendet, um die Schnittstellenfunktionen zu implementieren.

Um digitale Informationen über den Kommunikationskanal zu übertragen, benötigen Sie einen Bit-Fluss, um in analoge Signale umzuwandeln, und wenn Informationen von KA-Einheiten auf dem Computer empfangen, führen Sie eine umgekehrte Aktion aus - umwandeln Sie analoge Signale an die Bits, die Computer verarbeiten können. Analoges Signal ist speziell behandelt ( moduliert) Signalträgerfrequenz. Solche Transformationen führen ein spezielles Gerät aus - modem.

Modem - ein Gerät, das eine Modulation und Demodulation von Trägersignalen durchführt, wenn sie von einem Computer an einen Kommunikationskanal übertragen und beim Empfangen eines Computers aus dem Kommunikationskanal. Fast jeder kann als Trägersignal verwendet werden. analogsignal (Telefon, Telegraph, Fernsehen usw.). In Übereinstimmung mit der Art des Trägersignals werden auch Modemtypen unterschieden. Das häufigste von ihnen ist Telefon, aber in in letzter Zeit DSL-Modems sind weit verbreitet, sodass Sie Informationen zu Kabelnetzwerken mit hoher Geschwindigkeit übertragen können (es kann ein normales Telefonkabel, Kabelfernsehen usw.).

Die teuerste Komponente des Computernetzes ist ein Kommunikationskanal. Wenn Sie dadurch eine Reihe von Rechennetzwerken aufbauen, versuchen sie, Kommunikationskanäle zu sparen, indem sie mehrere interne Kommunikationskanäle an ein externes Pendeln pendeln. Spezielle Geräte werden verwendet, um die Schaltfunktion auszuführen - konzentratoren.

Konzentrator - Ein Gerät, das mehrere Kommunikationskanäle schaltet, und eine nach Frequenztrennung in der Netzwerkkonfiguration "Stern" (siehe unten) handelt auf physikalischer Ebene des OSI-Netzwerkmodells. Es gibt drei grundlegende Arten von Hubs: Passiv, aktiv und intelligent. Passiv Der Hub stellt nur den Netzwerkzweigpunkt dar. Aktiv Die Nabe (Nabe) verzweigt nicht nur das Netzwerk, sondern verbessert das Signal, und erfordert daher zusätzliche Energie. Intellektuells.e. Konzentratoren (Switch) führen zusätzlich Routing-Funktionen aus.

In LAN, in denen das physikalische Übertragungsmedium ein begrenztes Längenkabel ist, werden spezielle Geräte zur Erhöhung der Länge des Netzwerks verwendet - wiederholen.

Verstärker - Gerät auf dem physischen Niveau netzwerkmodell OSI und Gewährleistung der Erhaltung der Form und der Amplitude des Signals, wenn sie an mehr als von dieser Art von physischem Sendemedium, Abstand bereitgestellt wird.

Es gibt lokale und entfernte Repeater. Lokal Wiederholen können Sie die Fragmente der Netzwerke anschließen, die sich in einem Abstand von bis zu 50 m befinden, und entfernung - bis zu 2000 m.

Router (router.) - Ein Gerät, das auf dem Netzwerkstufen des OSI-Netzwerkmodells ausgeführt wird und zwei oder mehr Netzwerksegmente (oder Subnetze) anschließt. Der Router empfängt Informationen über die Netzwerkadresse des Pakets und vergleicht sie mit Elementen. routing-Tabellen. Wenn ein Zufall besteht, wird das Paket an die gewünschte Adresse gesendet. Router können als separate Geräte ausgeführt werden. Die Routerrolle kann jedoch auch von speziellen Software durchgeführt werden, die auf dem Server installiert ist.

Gateway (tor.) - Kommunikationsmethode zwischen zwei oder mehreren Netzwerksegmenten. Eine andere Gateway-Funktion ist die Protokollkonvertierung, z. B. IPX / SPX in TCP / IP und umgekehrt. Als Gateways werden normalerweise Computer mit speziellen Software durchgeführt.

2. Lokale Rechennetzwerke.

2.1. Funktionsgruppen von Geräten im Netzwerk

Der Hauptzweck eines Computernetzwerks ist die Bereitstellung von Informationen und Rechenressourcen, die mit IT-Benutzern verbunden sind.

In dieser Sicht kann das lokale Rechennetzwerk (LAN) als Satz von Servern und Workstations eingesehen werden.

Arbeitsstation - persönlicher Computermit dem Netzwerk verbunden, durch das der Benutzer Zugriff auf seine Ressourcen erhält.

Die Netzwerkarbeitsstation funktioniert sowohl im Netzwerk als auch im lokalen Modus. Es ist mit einem eigenen Betriebssystem (MS DOS, Windows, Linux usw.) ausgestattet, bietet dem Benutzer alle erforderlichen Tools, um anliegende Aufgaben zu lösen.

Server - Ein Computer, der mit dem Netzwerk verbunden ist, das das Netzwerk steuert und seinen Benutzern bestimmte Dienste und Ressourcen zur Verfügung stellt.

Server können Datenspeicher, Datenbankverwaltung, Aufgabenverarbeitung, Taskdrucken und eine Reihe anderer Funktionen ausführen, kann der Bedarf an Netzwerkbenutzern auftreten.

Unterscheidet die folgenden Arten von Servern:

· Router;

· DNS Server;

· dateiserver (Dateiserver);

· mail-Server (Mail-Server);

· Webserver;

· Proxy Server;

· FTP-Server;

· Druckserver (Druckserver) usw.

In verzweigten Netzwerken mit große Menge Arbeitsplätze können mehrere Computer existieren, die die Funktionen eines oder mehrerer Server ausführen. In kleinen Netzwerken kann ein Computer die Funktionen aller Server gleichzeitig ausführen.

Betrachten Sie die Funktionen der oben genannten Server.

Router - gewährleistet die korrekte Lieferung von Informationsressourcen der Arbeitsstation, die diese Ressourcen anfordert.

tor - Bietet Übertragung von Informationen zwischen Schnittstellen von verschiedenen Artenkonvertiert Informationen, wenn sie zwischen Netzwerken verschiedener Typen übertragen, dh die feuchten Netzwerke;

DNS-Server - Sicherstellt die Konvertierung von Domänennamen von Workstations in digitale Adressen und umgekehrt (siehe unten) sowie Interaktion mit ähnlichen Diensten im globalen Netzwerk;

datei-Server - speichert Netzwerkbenutzerdaten und bietet ihnen den Zugriff auf diese Daten (siehe unten);

e-Mail-Server - Bietet Empfang / Übertragung elektronische Nachrichten im Netzwerk sowie Interaktion mit ähnlichen Servern in anderen Netzwerken (siehe unten);

netz.-Server - sorgt für Speicherung und Lieferung von Hypertext-Dokumenten im Netzwerk (siehe unten);

proxy.-Server - Ermöglicht das Organisieren des gemeinsamen Zugriffs auf die globalen Netzwerkressourcen für die Workstations eines lokalen Netzwerks, die in der Regel keine "echten Adressen" haben, die sogenannten "realen Adressen" nur den Servern zugewiesen werden. Die Arbeitsstationen verwenden Adressen aus einem speziellen Adressraum. Diese Adressen sind im globalen Netzwerk nicht "sichtbar". für die Arbeit in diesem Netzwerk; Darüber hinaus bietet dieser Server Caching Caching - Dies ist der Begriff, der den Zwischendatenspeicher bezeichnet. Erhaltene Informationen, um den Wechselkurs zu erhöhen und den Gesamtverkehr in externen Kommunikationskanälen zu reduzieren;

fTP-Server - bietet Empfang / Übertragung von Dateien in lokalen und globalen Netzwerken.

drucken-Server - Bietet die Möglichkeit, Druckgeräte für alle Netzwerkarbeitsplätze zu teilen.

2.2. Verwaltung der Geräteinteraktion im Netzwerk

Informationssysteme basierend auf Computernetzwerken bieten Lösungen für die folgenden Aufgaben: Speicher- und Datenverarbeitung, die Organisation des Zugriffs auf Daten auf Daten, Datenübertragung und Datenverarbeitungsergebnisse.

In zentralen Verarbeitungssystemen führten diese Funktionen den zentralen Computer (Mainframe, Host) aus.

Computernetzwerke implementieren die verteilte Datenverarbeitung. In diesem Fall ist die Datenverarbeitung zwischen zwei Objekten verteilt: client und Server.

Klient - eine Aufgabe, arbeitsstation oder Benutzercomputernetzwerk. Im Bearbeitungsvorgang kann der Client eine Anforderung an den Server bilden, um komplexe Prozeduren auszuführen, dateien lesen, Suchinformationen in der Datenbank usw.

Der bereits definierte Server führt die von dem Client empfangene Anforderung aus. Die Ergebnisse der Ausführung der Anforderung werden an den Kunden übermittelt. Der Server bietet Speicherung von öffentlichen Daten, organisiert den Zugriff auf diese Daten und überträgt Daten an den Client.

Der Client verarbeitet die erhaltenen Daten und repräsentiert die Verarbeitungsergebnisse in einem benutzerfreundlichen Formular. Grundsätzlich können die Datenverarbeitung auf dem Server ausgeführt werden. Begriffe werden für solche Systeme genommen: Systeme kundenserver. oder architektur. kundenserver.

Architektur Der Client-Server kann sowohl in Peer-to-Peer-lokalen Computernetzwerken als auch mit einem dedizierten Server verwendet werden.

Einzelnes Netzwerk. In einem solchen Netzwerk gibt es kein Einzelbetriebsstations-Management-Center und nein ein einzelnes Gerät Für den Datenspeicher. Das Netzwerkbetriebssystem ist über alle Arbeitsstationen verteilt. Jede Netzwerkstation kann die Funktionen sowohl des Clients als auch des Servers ausführen. Es kann Anfragen von anderen Arbeitsstationen bedienen und ihre Netzwerkdienstanfragen senden.

Der Netzwerkbenutzer ist verfügbar Alle mit anderen Stationen verbundenen Geräten (Discs, Drucker).

Würde Peer-to-Peer-Netzwerke: geringe Kosten und hohe Zuverlässigkeit.

Nachteile Peer-to-Peer-Netzwerke:

· Abhängigkeit der Effizienz des Netzwerks von der Anzahl der Stationen;

· Die Komplexität des Netzwerkmanagements;

· Die Komplexität der Sicherstellung des Informationsschutzes;

· Schwierigkeiten beim Aktualisieren und Ändern von Stationen-Software.

Peer-basierte Netzwerke Basierend auf Windows9X-Netzwerkbetriebssystemen, Windows 2000 Prof-Fession, Lantastic ist am beliebtesten.

Netzwerk mit einem dedizierten Server. In einem Netzwerk mit einem dedizierten Server führt eines der Computer Datenspeicherfunktionen aus, die für alle Arbeitsstationen, Interaktionsmanagement zwischen den Workstations und einer Reihe von Servicefunktionen bestimmt sind.

Ein solcher Computer wird normalerweise als Netzwerkserver bezeichnet. Es etabliert ein Netzwerkbetriebssystem, das alle teilfähig sind, sind daran angeschlossen. externe Geräte - Hohe Festplatten, Drucker und Modems.

Die Interaktion zwischen Arbeitsstationen im Netzwerk wird normalerweise über den Server ausgeführt. In zentralen Kontrollnetzen besteht jedoch die Möglichkeit, Informationen zwischen den Workstations zu tauschen, um den Dateiserver zu umgehen.

Würde Netzwerke mit ausgewählter Server:

· zuverlässiges System Informationsschutz;

· Schnelle Geschwindigkeit;

· Keine Einschränkungen der Anzahl der Arbeitsstationen;

· Einfache Kontrolle im Vergleich zu Peer-to-Peer-Netzwerken.

Nachteile Netzwerke:

· Hohe Kosten aufgrund der Zuordnung eines Computers unter dem Server;

· Abhängigkeit der Geschwindigkeit und Zuverlässigkeit des Netzwerks vom Server;

· Ligger Flexibilität im Vergleich zu einem Peer-to-Peer-Netzwerk.

Netzwerke mit einem dedizierten Server sind am häufigsten in Computernetzernutzern. Netzwerkbetriebssysteme für solche Netzwerke - Novell NetWare, Windows NT Server, Windows 2000 Server, UNIX, Linux.

2.3. Typische Topologien und lokale Zugriffsmethoden

2.3.1. Physikalisches Übertragungsmedium lokaler Netzwerke

Die physische Umgebung gewährleistet die Übertragung von Informationen zwischen den Abonnenten des Computernetzwerks. Wie bereits erwähnt, wird das physikalische Übertragungsmedium LAN durch drei Kabeltypen dargestellt: Verdrilltes Paar von Drähten, Koaxialkabel, Faseroptikkabel.

3.3.3.1. Kabeltyp "Twisted Pair" ( verdrehte paar. ) Besteht aus zwei isolierten Drähten, die zwischen sich zurückgegeben werden. Die Verdrahtungsverdrehung verringert die Wirkung externer elektromagnetischer Felder an die übertragenen Signale.

Es gibt ungeschirmte und abgeschirmte verdrehte Paare.

Abhängig von der Anzahl der Drähte gibt es fünf Arten von Kabel-"ungeschirmtes Twired-Pair" (UTP - bis1 - Stufe55. Die Möglichkeiten jedes Typs sind in der Tabelle dargestellt. einer.

Tabelle 1

Aus der Tabelle ist ersichtlich, dass nur die Kabel von Level3-Level55 in modernem LAN5 verwendet werden dürfen, und letztere ist bevorzugt. So verbinden Sie ein Kabel mit einem Netzwerkadapter und -konzentratoren, ein spezielles RJ-45-Stecker-Anschluss - achtdraht (vier Paar) -Enektor). Sein Design ähnelt dem Standard-Four-Wire-Telefonanschluss RJ-11.

Der Hauptnachteil des verdrehten Paares ist eine schlechte Lärm-Immunität. Technologische Verbesserungen ermöglichen es, die Rauschimunität zu erhöhen (abgeschirmtes Twisted-Paar), aber gleichzeitig erhöht sich die Kosten dieser Art von Sendemedium. Darüber hinaus gibt es eine Einschränkung (100 m) der Länge des Netzwerks, so dass mindestens aktive Konzentratoren verwendet werden müssen. Die Kabel "Twisted Pair" werden verwendet, um 10baset Standards-Netzwerke (10 MBit / s) und 100BASET (100 MBit / s) erstellen.

3.3.1.2. Koaxialkabel (Abb. 8) war der erste Kabeltyp, der zum Verbinden von Computern mit dem Ethernet-Netzwerk verwendet wurde.

Feige. acht

Koaxialkabel kann Daten mit einer Geschwindigkeit von 10 MBit / s in den maximalen Abstand von 185 bis 500 Metern übertragen. Der koaxiale Kabelwiderstand beträgt 50 ohm / m (RG-58) in Datenübertragungsnetzwerken, und das Widerstandskabel beträgt 75 Ohm (RG-59) - in Netzwerken kabelfernsehen Wenn Sie DSL-Modems als Adapter verwenden, können Sie Daten in die Kabelfernsehnetze übertragen. Sie können Daten auf das Anschließen von Kabel mit Adaptern mit Adaptern (Anschlüssen) BNC übertragen. An den Enden des Kabels müssen spezielle 50-Ohm-Stecker platziert werden.

Zwei Sorten des im LAN verwendeten Koaxialkabels sind bekannt: "dickes Ethernet" (dünnes Ethernet, Thinnet). Beide Kabel werden angewendet, um 10 BASE5-Netzwerke zu erstellen.

Kabel "Fat Ethernet" wurde hauptsächlich in verwendet hauptnetze. Jetzt hat er seinen Wert aufgrund der geringen Übertragungsrate verloren und durch Faseroptik ersetzt. Das "dünne Ethernet" -Kabel wurde in Gebäuden weit verbreitet. In den letzten Jahren wird es praktisch nicht angewendet, da die Verwendung von Twisted Level55-Paar eine höhere Geschwindigkeit bieten kann. Zusätzlich sollte alle 185 m im Netzwerk ein Repeater oder ein Signalverstärker geben, und das Kabel ist empfindlich auf mechanischer Belichtung, weniger technologisch in der Dichtung.

3.3.1.3. Glasfaserkabel - die ideale Übertragungsumgebung. Es unterliegt nicht der Wirkung elektromagnetischer Felder und hat fast keine Strahlung. Mit der letzten Eigenschaft können Sie es in Netzwerken verwenden, die eine erhöhte Sicherheitsgeheimnisse erfordern.

Die Informationsgeschwindigkeit auf dem Faseroptikkabel liegt im Bereich von 100 Mbps bis 2 GB / s. Der Abstand, zu dem Daten übertragen werden können, ohne die Repeatoren zu verwenden, erreicht 2 km.

Um das Faseroptikkabel mit einem herkömmlichen Ethernet-Netzwerk anzuschließen, werden spezielle optische Konverter verwendet, mit denen Sie Kabel an Netzwerkadaptern oder Hubs ermöglichen.

Meist faseroptische Kabel werden verwendet, um Autobahnen zu erstellen.

3.3.1.4. Wireless-Technologien (Funkkommunikation, Mikrowelle, Infrarot-Kommunikation) Wenn es unmöglich ist, traditionelle Kabelverbindungen (lange Entfernungen, Mobilität, Backschwierigkeiten usw.) zu verwenden. Um diese Art von Kommunikationskanälen zu erstellen, wird spezielle Geräte verwendet (Radiomodelle, Radio-Ethernet, Satelliten- und Infrarotgeräte).

Anwendung kabellose Technologie Erfordert erhöhte Aufmerksamkeit auf Sicherheitsfragen, kann sehr teuer sein. In den meisten Fällen ist der Staat reguliert, aber manchmal passiert es fast das einzige Mittel, um das Problem der Organisation der Kommunikation zu lösen.

2.3.2. Haupttopologie LAN.

Rechenmaschinen, die im LAN enthalten sind, können sich auf dem Gebiet, an dem das Computernetzwerk erstellt wird, der zufälligste Weg. Es sei darauf hingewiesen, dass für das Verfahren der Bezugnahme auf die Sendeumgebung und die Netzwerkverwaltungsmethoden nicht gleichgültig ist, wie sich Teilnehmercomputer befinden. Daher ist es sinnvoll, über die LAN-Topologie zu sprechen.

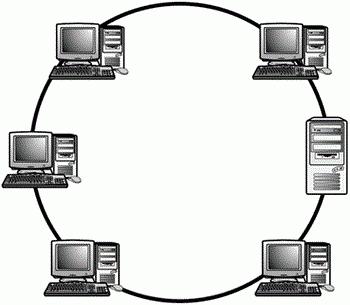

Topologie LAN. - Dies wird gemitteltes geometrisches Diagramm von Netzwerkknotenverbindungen. Es gibt vier Haupttopologien: "Reifen", "Ring", "Stern" und "Mesh". Betrachten Sie die Topologie des Reifens und des Sterns sowie deren Kombination, wie in der reinen Form von Topologien, ist es selten. Der Topologiering wird in der Regel in Teck Ring Technology-Netzwerken und in faseroptischen Kommunikationslinien verwendet, sondern werden hier berücksichtigt ethernet-Netzwerke.. Die zelluläre Topologie ist in diesen Netzwerken gebaut, in denen es notwendig ist, eine hohe Stabilität von Fehlern aufgrund der kairen Verbindung aller Computer zu gewährleisten., Aber er erhöht die Kosten des Netzwerks deutlich.

3.3.2.1. Reifen. In dieser Topologie besteht das Netzwerk aus einem einzigen Kabel, an dem alle Netzwerkcomputer beigefügt sind (Abb. 9).

Ein solches Netzwerk erfolgt entweder auf dem "Fat Ethernet" -Kabel oder dem "dünnen Ethernet", d. H. Die Autobahn (Reifen) erfordert die Installation an seinen Enden der 50-Ohm-Stecker.

Abb.9.

Würde Diese Topologie ist schnell und ...........

Die Hauptkonzepte des Computernetzwerks sind eine Art der elektronischen Wechselwirkung von zwei oder mehr Computern durch die Datenübertragungsumgebung zum Empfangen und Übertragen von Informationen. Ihr Termin besteht darin, den Zugriff auf freigegebene Ressourcen bereitzustellen: Hardware, Software und Informationen.

Die Hauptkonzepte eines Computers, der Zugriff auf gemeinsame Ressourcen hat, wird als Client bezeichnet. Die Arbeitsgruppe ist mehrere Computer, die an einem Projekt innerhalb des LANs arbeiten, das einen dedizierten Server enthält. Server (Hostcomputer) reicht aus leistungsstarker ComputerWenn alle gemeinsam genutzten Ressourcen und speziellen Software-Zugriff auf das gesamte Netzwerk angeordnet sind.

1) Lokale Netzwerke Das lokale Netzwerk (Ls) - mehrere Computer miteinander verbunden und konzentrierten sich auf einen kleinen Raum (Raum, Raum, Gebäude, Gebäudegruppe). Koaxialkabel werden als übertragenes Medium verwendet. Schnelle Geschwindigkeit Austausch - von 1 Mbps bis 100 Mbps.

3) Globale Netzwerke Globale Netzwerke sind ein Netzwerk von Computern, die auf erhebliche Entfernungen entfernt sind (z. B. das Internetnetzwerk). Analoge oder digitale Drahtkanäle werden als Sendelumgebung sowie Satellitenkommunikationskanäle (normalerweise für die Kommunikation zwischen Kontinenten) verwendet.

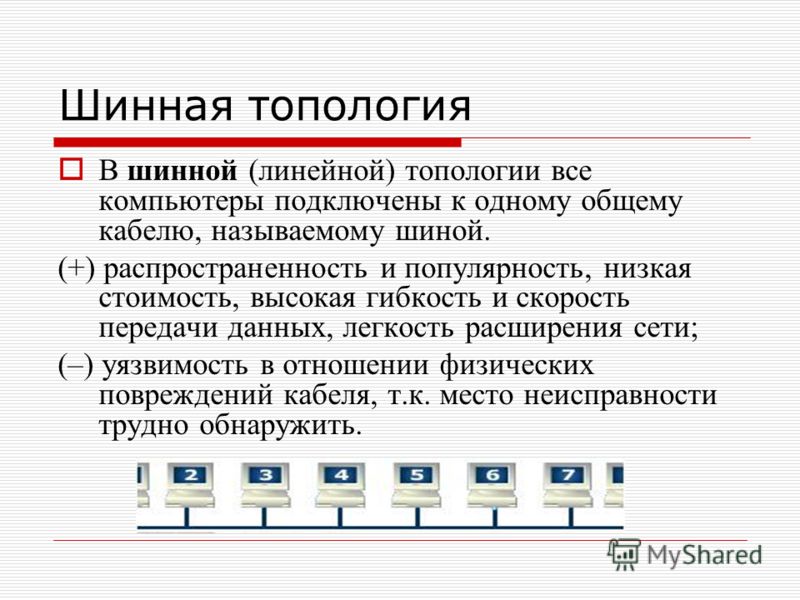

Bustopologie in der Reifen (lineare) Topologie Alle Computer sind an ein gemeinsam genutztes Kabel mit dem Namen Bus verbunden. (+) Prävalenz und Beliebtheit, kostengünstige, hohe Flexibilität und Datenübertragungsrate, einfache Netzwerkerweiterung; (-) Anfälligkeit in Bezug auf körperliche Schäden an dem Kabel, weil Fehlerort ist schwer zu erkennen.

Die Ringtopologie ist ring, wenn alle Netzwerkknoten mit einem geschlossenen Ringkanal verbunden sind. Informationen zum Ring können nur in eine Richtung übertragen werden, und alle angeschlossenen Computer können an der Rezeption und der Übertragung teilnehmen. (+) Einfache Implementierung von Geräten, (-) geringe Zuverlässigkeit

![]()

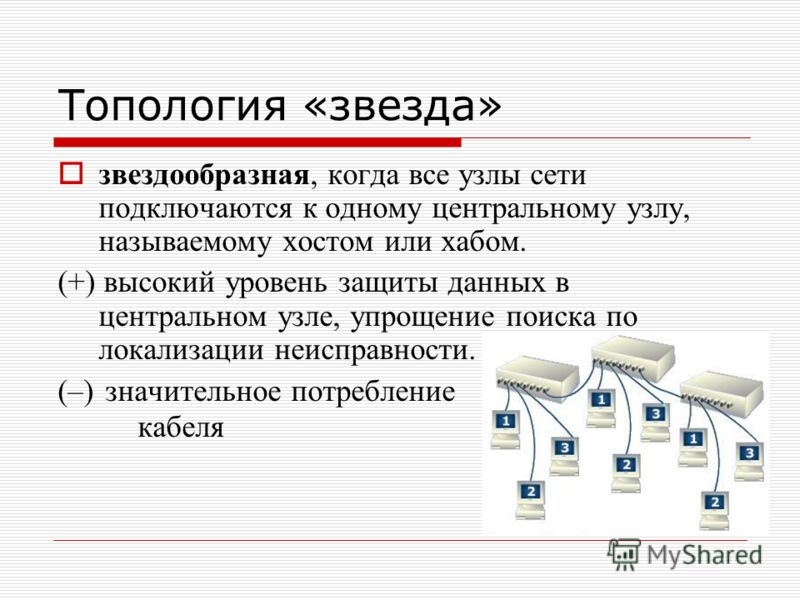

Topologie "Stern" sternähnlich, wenn alle Netzwerkknoten an einen zentralen Knoten angeschlossen sind, der als Host oder Nabe namens einen zentralen Knoten nennt. (+) Ein hoher Datenschutz in dem zentralen Knoten, vereinfacht die Suche nach der Lokalisierung der Fehlfunktion. (-) erheblicher Kabelverbrauch

KDie Kommunikationskanalbandbreite ist die Geschwindigkeit der Informationsübertragung über ein Netzwerk, das durch den Typ der verwendeten Netzwerkadapter und des Kabels definiert ist. Gemessen in den Gewässern (Bit / Sekunde). Fernkanäle (Satellit, Faseroptik) haben eine Bandbreite von 2 Millionen Bodens oder höher. Die ausgewählte Zeile (das übliche Kupferpaar des Telefonkabels, das ohne Schalter von der Maschine an der Maschine abgeht) kann abhängig von der Länge (nicht mehr als ein paar Kilometer) von 64 bis 256 CBV übertragen. Umgeschaltete (gewöhnliche Telefonleitungen) haben unterschiedliche Bandbreite sowie Zeilen mobiltelefone Lassen Sie das Modem nicht mehr als 9600 Bodens arbeiten.

1 - Physikalischer Ebene physischer Ebene (physikalische Schicht) - der Steuerstand des Sendemediums. Das Medium kann verdrilltes Paar, Faseroptik, Koaxialkabel, Funkkanal, analoger Telefonkanal usw., jede derartige Umwelt definiert seine Regeln für die Kommunikation damit.

2 - Kanalebene-Kanalebene (Datenverbindungsschicht) verwaltet die Datenübertragung über den Kommunikationskanal. Hauptfunktionen: Aufteilung der übertragenen Daten auf Portionen, bezeichnete Frames, die Daten aus dem auf dem physischen Pegel übertragenen Bitstrom hervorheben, um auf einem Netzwerkebene aufzunehmen, Erkennung von Übertragungsfehlern; Falsch gesendete Daten wiederherstellen.

4 - Transportschichttransportniveau bietet eine zuverlässige Übertragung (Transport) von Daten zwischen computersysteme Netzwerke für darüberliegende Ebenen. Die Probleme der Datenübertragung und zugehörigen Aufgaben werden hier gelöst: Lokalisierung und Fehlerbehandlung und direkt Datenübertragung.

7 - Anwendungsstufe Anwendungsstufe (Anwendungsstufe) löst das Problem der Standardisierung der Interaktion mit angewandte Systeme.. Hauptfunktionen: Netzwerkmanagement; Synchronisation von interagierenden Anwendungsaufgaben; Führen Sie Systemanwendungsaufgaben (E-Mail, Dateifreigabe) aus.

Protokolle hohes Level HTTP - HTML-Dateiübertragungsprotokollprotokoll implementiert den WWW-Dienst (World Wide Web - World Wide Web). HTML (Hypertext Markup-Sprache) bedeutet "Hypertextsprache". FTP - Dateiübertragungsprotokoll Der Client sendet Anfragen an den Server, der Befehle zum Arbeiten ähnelt dateistruktur. OC (Kataloge und Dateien). Der Server führt diese Befehle aus (Übergang aus dem Verzeichnis in das Verzeichnis, zeigt den Inhalt der Verzeichnisse an, kopieren Sie Dateien aus dem Verzeichnis auf dem Server-Computer in das aktuelle Verzeichnis auf dem Client-Computer und zurück).

Internet Internet ist eine Kombination von transnationalen Computernetzwerken, die auf verschiedenen Protokollen tätig sind, die alle Arten von Computern anschließen, die Daten für alle verfügbaren Leitungsarten physisch übertragen - von verdrillten Paaren und Telefondrähten bis zu Faser und satellitenkanäle. Man kann sagen, dass das Internet ein Netzwerk von Netzwerken ist, die den gesamten Globus verwickeln.

Adressierung auf dem Netzwerk Die IP-Adresse, die aus vier Zahlen von 0 bis 255 besteht. Beispielsweise zeigt die richtige Zahl die Anzahl eines bestimmten Computers an. Die verbleibenden Nummern abhängig von der Klassenklasse entsprechen Netzwerknummern und lokalen Subnetzen. In der ersten Anzahl der IP-Adresse des Computers wird es vom Netzwerk in ein Netzwerk einer Klasse bestimmt: Klasse A-Adressen von 0 bis 127; Klasse V Adresse von 128 bis 191; Adressiert die Klassen-C-Nummer von 192 bis 223.

![]()

Ansprache von B. dNS-Netzwerke. (Domain-Name-System) - Domain-Name-System. Win.SMTP.DOL.RU ist zum Beispiel der Name des Namens den Namen des Namens echter ComputerWenn Sie eine IP-Adresse haben, folgt dem Namen der Gruppe, die den Namen diesem Computer, dann den Namen der größeren Gruppe usw. zugewiesen hat. Das Domain-Name-System hat eine hierarchische Struktur. TOP-Level-Domains sind zwei Typen: Geographische (Zwei-Buchstabe) Geografische Verwaltung (drei-, vier Buchstaben) administrativ

Internet-Service-Service ist ein Paar von Programmen, die miteinander nach bestimmten Regeln mit dem Namen Protocols interagieren. Eine der Programme dieses Paars wird als Server bezeichnet, und der andere ist ein Client. Die entsprechende Technologie heißt "Client-Server".

1. E-Mail () enthält Nachrichten von einem Benutzer mit einer bestimmten Computeradresse an einen anderen. Die E-Mail-Adresse besteht aus zwei Teilen, aufgeteiltem Postdienst basiert auf zwei Protokollen: SMTP - Die Korrespondenz des Computers auf dem Server wird POP3 an den Empfang der empfangenen Nachrichten gesendet. Programme für die Arbeit mit email – Microsoft Outlook. Express, Netscape Messenger, Die Fledermaus.Schnitte Postdienst auf Yandex, Post.

2. World Wide Web (www) www dienst ist ein einzelner Informationsraum, der aus Hunderten von Millionen von miteinander verbunden ist elektronische Dokumenteauf Webservern gespeichert. Separate Dokumente werden Webseiten bezeichnet. Gruppen thematisch kombinierte Webseiten werden Websites bezeichnet. Die gezielte Bewegung zwischen Webdokumenten wird als Web-Navigation bezeichnet. Programme zum Anzeigen von Webseiten werden als Browser bezeichnet. Die Hauptfunktion des Webbrowsers ist die Anzeige eines Hypertexts. Mit HyperText können Sie das Dokument strukturieren, indem Sie Wörter in IT (Hyperlink) zuweisen. Beispiele für Browsern - Internet Explorer., Oper, Netscape Navigator, Safari, Firefox.

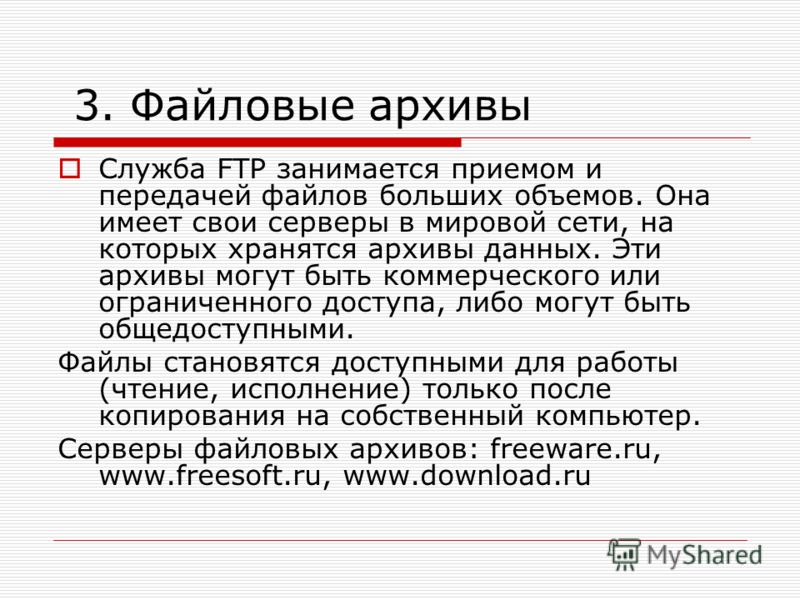

3. Dateiarchive FTP-Dienst ist mit der Empfang und Übertragung von großen Volume-Dateien aktiviert. Es hat seine eigenen Server in der Weltkette, die Datenarchive gespeichert hat. Diese Archive können kommerziell sein oder eingeschränkter Zugangoder kann öffentlich verfügbar sein. Dateien werden für die Arbeit (Lesen, Ausführen) nur nach dem Kopieren auf Ihren eigenen Computer zugänglich. Dateiarchiv-Server: Freeware.ru,

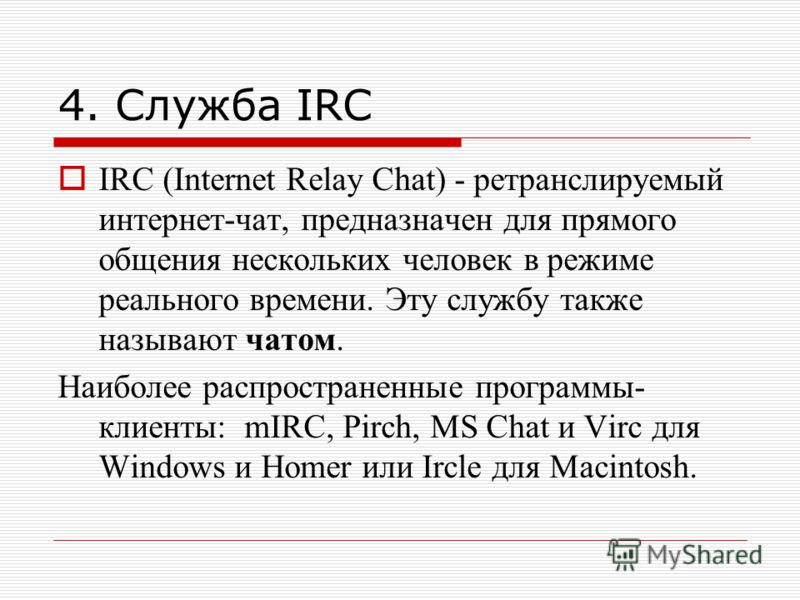

4. IRC IRC (Internet-Relay-Chat) ist ein weiterer Relay-Internet-Chat, der in Echtzeit mehrere Personen direkt kommuniziert. Dieser Service wird auch als Chat bezeichnet. Das Üblichste kundenprogramme: MIRC, PIRCH, MS-Chat und VIRC für Windows und Homer oder Ircle für Macintosh.

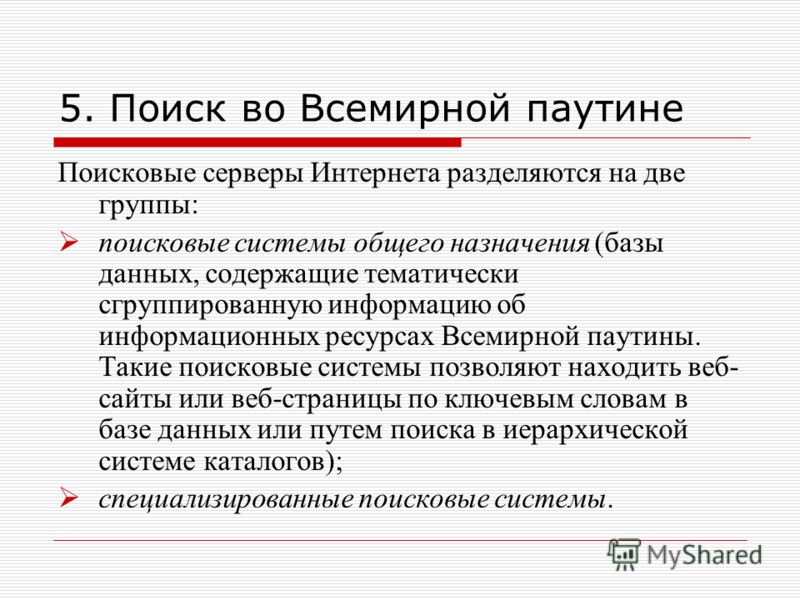

5. World Wide Web Search Server-Suchserver sind in zwei Gruppen unterteilt: suchmaschinen allgemeiner Zweck (Datenbanken, die thematisch gruppierte Informationen zu Informationsressourcen enthalten Weltweites Netz. Solche Suchmaschinen ermöglichen es Ihnen, Websites oder Webseiten zu finden schlüsselwörter in der Datenbank oder durch Suchen in dem hierarchischen System von Katalogen); Spezialisierte Suchmaschinen.

Geographische Domains 1. Stufe AU - Australien (Australien) BE - Belgien (Belgien) von - Belorussiya (Weißrussland) CA - Kanada (Kanada) CZ - Tschechische Republik (Tschechische Republik) Deutschland (Deutschland) EU - Europa (Europäische Union) FI - Finnland (Finnland) FR - Frankreich (Frankreich) Il - Israel (Israel) KZ - Kasachstan (Kasachstan) No - Norwegen (Norwegen) PL - Polen (Polen) RU - Russische Föderation (Russland) SU - Sowjetunion (Sowjetunion) TV - Tuvalu (Tuvalu) UA - Ukraina (Ukraine) UK - Vereinigtes Königreich (England) USA - Vereinigte Staaten (USA) JP - Japan (Japan)

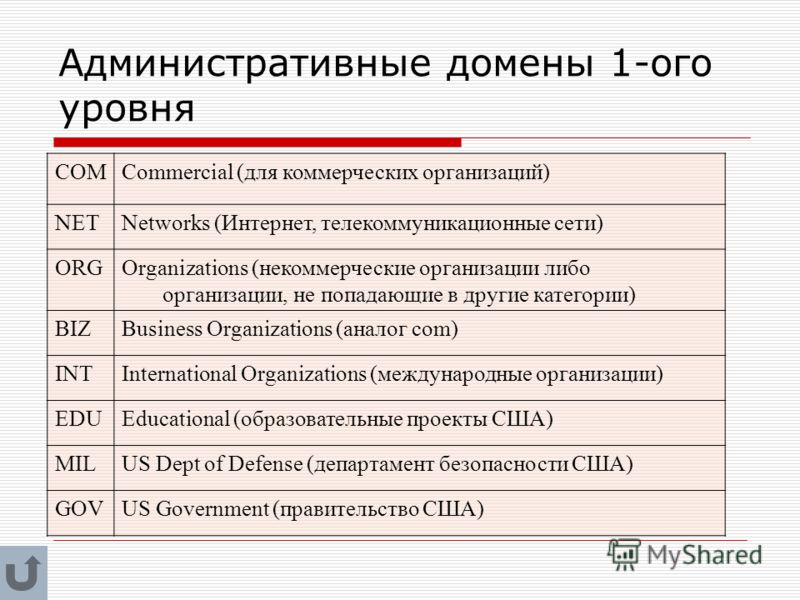

Administrative Domains des 1. Comcompercial (für kommerzielle Organisationen) NetNetworks (Internet, Telekommunikationsnetzwerke) Orgorganisationen (Non-Profit-Organisationen oder Organisationen, die nicht in andere Kategorien fallen) Bizbusiness-Organisationen (analoge COM) Intauchnationale Organisationen (internationale Organisationen) edrucational (US-Bildung Projekte) Milus Department of Defence (US-Sicherheitsabteilung) GOVUS-Regierung (US-Regierung)

Die moderne Menschheit repräsentiert praktisch sein Leben ohne Computer, aber sie erschienen vor nicht allzu langer Zeit. In den letzten zwanzig Jahren sind Computer zu einem wesentlichen Bestandteil aller Tätigkeitsbereiche geworden: vom Bürobedarf zur Bildung, wodurch die Notwendigkeit schafft, Möglichkeiten zu entwickeln und verbundene Software zu entwickeln.

Computer in das Netzwerk kombinieren, ermöglichte es nicht nur, die Kosten ihres Inhalts zu erhöhen und zu senken sowie die Zeit mit anderen Wörtern zu reduzieren, Computernetzwerke verfolgen zwei Tore: Teilen von Software und Geräten sowie den offenen Zugriff auf Daten Ressourcen.

Das Bauen von Computernetzwerken tritt auf dem Prinzip "Client-Server" auf. In diesem Fall ist der Client eine architektonische Komponente, die mit dem Login und das Kennwort die Serverfunktionen verwendet. Der Server ist wiederum seine Ressourcen an den anderen Netzwerkteilnehmern. Es kann Speicherplatz, Erstellen einer gemeinsamen Datenbank, Verwendung von E / A-Tools usw.

Computernetzwerke sind mehrere Typen:

Lokal;

Regional;

Global.

Hier wird es fair sein, an welchen Prinzipien aufgebaut sind

Organisation lokaler Computernetzwerke

In der Regel kombinieren solche Netzwerke Menschen, die sich in der Nähe befinden, werden daher am häufigsten in Büros und in Unternehmen zum Speichern und Verarbeiten von Daten verwendet, um die Ergebnisse der anderen Teilnehmer zu übertragen.

Es gibt ein solches Konzept wie die "Netzwerktopologie". Einfach eingeben, ist dies ein geometrisches Schema zum Kombinieren von Computern in das Netzwerk. Es gibt dutzende solche Schemas, aber wir werden nur den grundlegenden Folgendes berücksichtigen: Reifen, Ring und Stern.

- Der Reifen ist ein Kommunikationskanal, der Knoten in das Netzwerk kombiniert. Jedes der Knoten kann Informationen zu jedem bequemen Moment empfangen und nur dann, wenn der Reifen frei ist.

- Ring. Bei einer solchen Topologie sind die Arbeitskomponenten konstant in einem Kreis verbunden, dh die erste Station ist dem zweiten und so weiter zugeordnet, und der letztere ist dem ersten, dabei näheren Ring verbunden. Der Hauptnachteil einer solchen Architektur ist, dass das gesamte Netzwerk mit einem Ausfall von mindestens einem Element gelähmt ist.

- Der Stern ist eine Verbindung, in der die Knoten der Strahlen mit der Mitte verbunden sind. Dieses Verbindungsmodell ging von diesen fernen Zeiten, als der Computer recht groß war und nur der Header erhielt

Wie für globale Netzwerke ist hier alles viel komplizierter. Bisher gibt es mehr als 200. Das berühmteste von ihnen - das Internet.

Ihr umfassender Unterschied von lokal ist der Mangel an dem Hauptmanagerzentrum.

Solche Computernetzwerke arbeiten an zwei Prinzipien:

Server-Programme, die sich auf Netzwerkknoten befinden, die in der Benutzerwartung tätig sind;

Kundensoftware auf Benutzer-PCs und Serverdienste aktiviert.

Globale Netzwerke bieten Benutzern Zugriff auf verschiedene Dienste. Sie können auf zwei Arten mit solchen Netzwerken herstellen: über die Schalttelefonleitung und über einen dedizierten Kanal.

Lokale Rechennetzwerke. TOPOLOGIE. Merkmale des Baus und des Managements

Lokales Rechennetzwerk. Kombiniert Abonnenten in einer kurzen Entfernung voneinander (innerhalb von 10-15 km). Normalerweise werden solche Netze innerhalb eines Unternehmens oder einer Organisation erstellt.

Informationssysteme, die auf der Grundlage lokaler Rechennetzwerke gebaut wurden, sorgen für die Lösung der folgenden Aufgaben:

- Datenspeicher;

- Datenverarbeitung;

- Organisation des Benutzers Zugriff auf Daten;

- Übertragen von Daten und Ergebnissen zur Verarbeitung von Benutzern.

Computernetzwerke implementieren die verteilte Datenverarbeitung. Hier wird die Datenverarbeitung mit zwei Objekten auf die Hülle verteilt: Client und Server. Im Verarbeitungsvorgang bildet der Client eine Anforderung an den Server, um komplexe Prozeduren auszuführen. Der Server führt aus, und die Ausführungsergebnisse übertragen den Client. Sherver bietet öffentliche Datenspeicherung, organisiert den Zugriff auf diese Daten und überträgt Daten an den Client. Ein ähnliches Modell des Computernetzwerks hat den Namen des Architektur-Client-Servers erhalten.

Als Merkmal der Verteilung der Funktionen sind lokale Computernetzwerke in Peer-to-Peer und doppelte (hierarchische Netzwerke oder Netzwerke mit einem dedizierten Server) unterteilt.

In einem Peer-to-Peer-Netzwerk sind Computer gleich einander. Jeder Benutzer im Netzwerk entscheidet, welche Ressourcen ihres Computers im allgemeinen Zwecke sorgen werden. Somit fungiert der Computer als Client-Rolle und als Serverrolle. Eine Peer-Trennung von Ressourcen ist für kleine Büros mit 5-10 Benutzern ziemlich akzeptabel und kombiniert sie in die Arbeitsgruppe.

Ein TWORANGE-Netzwerk ist basierend auf einem Server organisiert, auf dem Netzwerkbenutzer aufgezeichnet werden.

Für moderne Computernetze ist ein typisches, ein gemischtes Netzwerk, das Workstations und Server kombiniert, und ein Teil der Arbeitsplätze bildet Peer-to-Peer-Netzwerke, und der andere Teil gehört zu zwei Legennetzwerken.

Das geometrische Verbindungsschema (physische Verbindungskonfiguration) der Netzwerkknoten wird als Netzwerktopologie bezeichnet. Es gibt eine große Anzahl von Netzwerktopologien, dessen grundlegend Reifen, Ring, Stern ist.

- Reifen. Ein Kommunikationskanal, der Knoten in das Netzwerk kombiniert, bildet eine unterbrochene Linie - ein Bus. Jeder Knoten kann jederzeit Informationen erhalten und nur dann senden, wenn der Reifen frei ist. Daten (Signale) werden vom Computer mit dem Bus übertragen. Jeder Computer prüft sie, definiert, wer an die Informationen gerichtet ist, und akzeptiert Daten, wenn sie ihn gesendet oder ignoriert. Wenn sich Computer in der Nähe befinden, ist die Organisation des Polizisten mit der Bustopologie kostengünstig und einfach - es ist notwendig, das Kabel einfach von einem Computer in einen anderen zu ebnen. Die Dämpfung des Signals mit einer Erhöhung des Abstands begrenzt die Buslänge und daher die Anzahl der mit ihm verbundenen Computern.

Probleme von Reifen Topologen ergeben sich, wenn eine Pause (Verstoß gegen Kontakte) an einem beliebigen Stelle des Landes; netzwerkadapter Einer der Computer schlägt fehl und beginnt, Signale mit Interferenzen an den Reifen zu übertragen; Sie müssen einen neuen Computer anschließen. - Ring. Knoten werden in ein geschlossenes Kurvennetz kombiniert. Die Datenübertragung erfolgt nur in einer Ebene. Jeder Knoten unterrichtet unter anderem die Repeater-Funktion. Es akzeptiert und überträgt Nachrichten und nimmt nur an ihn an. Mit einer Ringstopologie können Sie eine große Anzahl von Knoten in das Netzwerk anbringen, wodurch die Probleme der Interferenz- und Signaldämpfung mithilfe von Mitteln gelöst werden können network Board Jeder Knoten.

Nachteile der Ringorganisation: Die Lücke an einem beliebigen Platzring stoppt die Arbeit des gesamten Netzwerks. Die Wiederholungszeit der Nachricht wird durch die Zeit der sequentiellen Reaktion jedes Knotens zwischen dem RGGROR und dem Empfänger der Nachricht bestimmt. Aufgrund des Durchgangs von Daten über jeden Knoten gibt es eine unbeabsichtige Informationsverzerrung. - Star. Networks-Netzwerk werden mit Mittelstrahlen kombiniert. Alle Informationen werden über das Zentrum übertragen, mit dem Sie relativ einfach Fehlerbehebung durchführen und neue Knoten hinzufügen, ohne das Netzwerk zu unterbrechen. Die Kosten für die Organisation von Kommunikationskanälen hier sind jedoch in der Regel höher als der der Reifen und Ringe.

Die Kombination von grundlegenden Topologien ist eine Hybridtopologie - bietet ein breites Spektrum an Lösungen, die Vorteile und Mangel an Grundkräften ansammeln.

Neben den Problemen der Erstellung lokaler Rechennetze gibt es auch ein Expansionsproblem (Kombinieren von Computernetzwerken). Tatsache ist, dass in einem bestimmten Entwicklungsstadium erstellt wurde informationssystem Das Rechennetzwerk kann übermächtigen, die Anforderungen aller Benutzer zu erfüllen. Gleichzeitig die physikalischen Eigenschaften des Signals, der Datenkanäle und konstruktive Funktionen Netzwerkkomponenten verfolgen harte Einschränkungen der Anzahl der Knoten und des geometrischen Netzwerkabmessungen.

Um lokale Rechennetze zu kombinieren, werden die folgenden Geräte angewendet.

1. Verstärker - ein Gerät, das Verstärkung und Filterung des Signals bereitstellt, ohne seine Informativität zu ändern. Wenn Sie sich entlang der Verbindungsleitungen bewegen, werden die Signale verblassen. Wiederholgeräte werden verwendet, um den Einfluss der Dämpfung zu reduzieren. Darüber hinaus kopiert oder wiederholt der Repeater nicht nur die empfangenen Signale, sondern stellt auch die Eigenschaften des Signals an: Verbessert das Signal und reduziert die Interferenz.

2. Brücke - Ein Gerät, das die Repeater-Funktionen für diese Signale (Nachrichten) ausführt, deren Adressen im Voraus durch auferlegte Einschränkungen erfüllt sind. Eines der Probleme große Netzwerke Es ist ein Spannungsnetzverkehr (Netzwerknachrichten). Dieses Problem kann wie folgt gelöst werden. Das Computernetzwerk ist in Segmente unterteilt. Übertragen von Nachrichten aus dem Segment zum Segment erfolgt nur zielgerichtet, wenn der Teilnehmer eines Segments die Nachricht an den Abonnenten eines anderen Segments überträgt. Die Brücke ist ein Gerät, das die Bewegung über das Netzwerk einschränkt und nicht zulässt, dass Meldungen ohne Bestätigung des Übergangsrechts von einem Netzwerk in einen anderen fallen.

Brücken sind lokal und gelöscht.

Lokale Bridges verbinden Netzwerke in einem begrenzten Bereich innerhalb des bereits vorhandenen Systems.

Remote-Bridges verbinden Netzwerke, die von geografisch unter Verwendung von Kommunikationskanälen und Modems getrennt sind.

Die lokalen Brücken sind wiederum in intern und extern unterteilt.

In der Regel befinden sich interne Brücken auf einem Computer und kombinieren die Funktion der Brücke mit der Funktion des Teilnehmercomputers. Die Erweiterung der Funktionen erfolgt durch Installation einer zusätzlichen Netzwerkkarte.

Externe Brücken sorgen für den Einsatz separater Computer mit spezielle Software..

3. Router - Dies ist ein Gerät, das die Netzwerke verschiedener Typen verbindet, jedoch mit einem betriebssystem. Dies ist in der Tat dieselbe Brücke, aber eine eigene Netzwerkadresse. Mit den Optionen zum Adressieren von Routern können Netzwerkknoten einen Nachrichtenrouter senden, der für ein anderes Netzwerk bestimmt ist. Um nach einem besseren Weg zu einem beliebigen Ziel des Netzwerks zu suchen, verwendet Routing-Tabellen. Diese Tabellen können statisch und dynamisch sein.

4. Tor - Spezielle Hard- und Softwarekomplex, um die Kompatibilität zwischen Netzwerken mit unterschiedlichen Interaktionsprotokollen sicherzustellen. Das Gateway wandelt das Präsentationsformular und die Datenformate um, wenn sie sie von einem Segment zum anderen übertragen. Das Gateway führt seine Funktionen auf der Ebene des Netzwerks durch. Es hängt nicht von der verwendeten übertragenen Scoop ab, sondern hängt von den verwendeten Datenaustauschprotokollen ab. Normalerweise führt das Gateway Konvertierungen zwischen Protokollen aus.

Mit Hilfe von Gateways können Sie ein lokales Rechennetzwerk an den Hauptcomputer sowie auf das globale Netzwerk anschließen.

1. In der Excel-Buchliste 1 geben Sie den Namen "Verbrauchbare Cash Order";

2. Auf dem Blatt "expendable Cash Order" unter Verwendung von FIG. 23.15 Erstellen Sie eine Verbrauchsanordnung;

3. Verwenden Sie während der Errichtung des Barauftrags die Kombination, Formatierung aller erforderlichen Elemente des Tisches;

4. Kopieren Sie den erstellten Haftbefehl auf dem Microsoft-Wortblatt.

Generalisierte Computernetzwerkstruktur

Computernetzwerke sind die höchste Form multimarischer Assoziationen. Wir legen die Hauptunterschiede zwischen dem Computernetzwerk aus dem multimären Rechenkomplex aus.

Der erste Unterschied ist die Dimension. Die Zusammensetzung des multimären Rechenkomplexes umfasst in der Regel zwei, maximal drei Computer, die sich hauptsächlich im selben Raum befinden. Das Rechennetzwerk kann aus Dutzenden und sogar Hunderten von Computern bestehen, die von einander von einander von mehreren Metern bis zu Zehn, Hunderten und sogar Tausenden von Kilometern liegen,

Der zweite Unterschied ist die Trennung von Funktionen zwischen dem Computer. Wenn in einem multimarösen Rechenkomplex der Datenverarbeitung, Datenübertragung und -steuerungssystem in einem einzelnen Computer implementiert werden können, dann in Computing-Netzwerken diese Funktionen

Verteilt zwischen verschiedenen Computern.

Der dritte Unterschied ist die Notwendigkeit, die Netzwerk-Routing-Aufgabe zu lösen. Eine Nachricht von einem Computer zum anderen im Netzwerk kann über verschiedene Routen übertragen werden, abhängig vom Zustand der Kommunikationskanäle, die Computer miteinander verbinden.

Kombination in einem Komplex von Computing-Geräten, Kommunikationsgeräten und

Datenübertragungskanäle nutzen spezifische Anforderungen von jedem Element der Mehrfachvereinigung und erfordert auch die Bildung einer speziellen Terminologie.

Abonnenten des Netzwerks- Objekte, die Informationen im Netzwerk erstellen oder konsumieren.

Abonnentennetzwerke können separate Computer, Computerkomplexe, Terminals, Industrieroboter, numerische Steuergeräte usw. sein. Jeder Netzwerkabonnent ist mit der Station verbunden.

Bahnhof- Ausrüstung, die Funktionen mit der Übertragung und den Empfang von Informationen ausführt.

Die Gesamtheit des Abonnenten und der Station ist angerufen abonnentensystem.Eine physische Sendeumgebung ist erforderlich, um das Zusammenspiel von Abonnenten zu organisieren.

Physikalische Übertragungsumgebung.- Kommunikationslinien oder Raum, in dem elektrische Signale verteilt sind, und Datenübertragungsgeräte.

Basierend auf dem physischen Übertragungsmedium wird eingebaut kommunikationsnetzwerk

was sichert die Übertragung von Informationen zwischen Teilnehmersystemen.

Ein solcher Ansatz ermöglicht Ihnen, jedes Computernetzwerk als Gesamtheit zu berücksichtigen

Teilnehmersysteme und Kommunikationsnetze. Generalisierte Computernetzwerkstruktur

in Fig. 6.3 gezeigt.

|

Feige. 63.Generalisierte Struktur

Computernetzwerk

Konfigurieren und aktivieren Sie einen speziellen AHCI-Modus, der vorzugsweise jedem Benutzer, der erheblich erweitern möchte, und gleichzeitig die Fähigkeiten Ihres PCs zur Arbeit mit ...