Как подключится к wi fi без пароля. Как подключиться к Wi-Fi, не зная пароля

Включите поиск Wi-Fi сетей на ваших гаджетах, ноутбуках и компьютерах - и вы убедитесь, насколько популярны технологии беспроводного доступа, и насколько плотно они проникли в квартиры и офисы. Дальнобойность некоторых роутеров, порой, поражает: при поиске сетей можно легко обнаружить сеть даже, например, на другой стороне улицы и подключиться к ней. А двухдиапазонные роутеры позволяют избегать коллизий и освободить эфир, используя более высокую частоту.

Как правило, требуют подключения к интернету ноутбуки, смартфоны, телевизоры и игровые гаджеты. Принципиальные различия по способу подключения имеют операционные системы Windows, Android и iOS. Их и рассмотрим по порядку

Подключаем ноутбук и компьютер к своему роутеру по Wi-Fi

Чтобы подключиться к wifi, нужно, как минимум, знать пароль (ключ шифрования данных в случае криптозащиты сети и трафика). Рассмотрим подключение ноутбука или стационарного компьютера к уже настроенному и функционирующему роутеру удалённо.

Наша цель — подключиться к интернету и к локальной сети.

Проверяем, что:

- Роутер подключен корректно к провайдеру и раздаёт интернет.

- Wi-Fi адаптер установлен, корректно функционирует, драйвера установлены и свежие.

Подключение через WPS

Самый простой, не требующий знаний, способ подключения к роутеру - через WPS . Он может быть аппаратным (с использованием аппаратной кнопки) или программным (с применением pin-кода).

Кнопка нажимается однократно и не долго (достаточно секундного нажатия) и на роутере, и на WI FI адаптере.

Через одну-две минуты роутер и адаптер сами «договариваются» между собой об адресах и пароле шифрования, и интернет становится доступным на устройстве.

Иногда устройство может и не иметь кнопки WPS, но при этом поддерживать её. В этом случае на этикетке указан WPS PIN: при настройке беспроводной сети ОС попросит его ввести.

Не смотря на кажущуюся простоту подключения, она обманчива: при активации подключения к вай фаю при помощи WPS задействуются три процедуры:

- генерирование ключа (пароля);

- шифрование сгенерированного пароля

- наложение на канал дополнительной шифрации при помощи сертификата.

Ввиду не полной прозрачности этой процедуры - вы не знаете пароль и параметров подключения - рекомендуется использовать стандартный вариант подключения с вводом ключа.

Если роутер не был изначально настроен, то введя WPS PIN, вы сможете настроить все параметры сети по желанию: её имя и ключ.

Стандартный вариант подключения ноутбуков и компьютеров к роутеру

Рассмотрим, как подключиться к беспроводному интернету через предварительно настроенный роутер.

Все современные ноутбуки снабжены Wi-Fi модулем. А вот стационарный компьютер следует оснастить Wi-Fi адаптером.

Обращаем внимание на:

(1): здесь видны все доступные сети wifi. Выбираем нашу сеть (2), жмём (3) Подключение, чтобы подключиться к модему и, соответственно, интернету.

Выдаётся окно с предложением ввести пароль (ключ безопасности); и если ключ введён верно, появится значок успешного подключения к интернету:

Ваш компьютер успешно может использовать ресурсы локальной домашней сети и выход в интернет через ваш роутер.

Подключение смартфонов и гаджетов к роутеру

Для смартфонов и мобильных гаджетов подключиться к сети интернет через роутер - возможность сэкономить на трафике и, соответственно, деньги при оплате услуг оператору. Сеть 4G требует больших ресурсов и энергии аккумулятора, чем беспроводной доступ, поэтому смартфон «проживёт» дольше с интернетом от роутера без провайдера GSM-услуг. Любой снабжённый модулем Wi-Fi смартфон может подключиться к Wi-Fi вашего маршрутизатора.

Рассмотрим, как подключиться когда интернет настроен и раздаётся точкой доступа.

ОС Android

Продемонстрируем пошагово, как подключить интернет через роутер на примере смартфона с ОС Android.

- В настройках вашего смартфона включаем модуль Wi-Fi, автоматически просканируются доступные сети.

- Выберите из списка вашу сеть.

- Введите ключ сети (который введён на этапе настройки роутера).

- При успешном подключении появится соответствующая подпись «Подключено».

Если не удается подключиться к сетевому устройству, перезагрузите и его, и смартфон. Проверьте настройки вашего раздающего интернет устройства и попробуйте снова подключиться к беспроводной сети так, как указано выше.

ОС iOS

Разберём пошагово, как подключиться к маршрутизатору гаджетам с операционной системой iOS.

В «Настройках» следует выбрать раздел «Основные», где проверить включение беспроводного модуля: при перемещении ползунка в «ON» происходит автоматический поиск доступных для подключения сетей. Выбирайте вашу сеть и вводите пароль (ключ сети).

Если ключ указан верно, iPad и iphone успешно подключатся к интернету.

Подключение к неизвестному сетевому устройству

Выше было рассмотрено, как подключиться к домашней точке доступа, параметры которой известны. Однако бывают ситуации, требующие подключения к чужому оборудованию удалённо, без данных о ключе и параметрах подключения.

Рассмотрим, как подключиться через Wi-Fi к роутеру в этом случае.

Подбор пароля

Пользователи домашних сетей в силу неопытности, малого количества знаний и лени редко составляют сложные ключи. Поэтому вопрос, как подключиться к беспроводной сети решается несложно: есть ряд программ подбора ключа по словарю. Например, WiFICrack.

Эта программа также решает проблему, как подключиться к скрытой сети, не рассылающей широковещательные пакеты. Достаточно просканировать эфир, выставить галочки тех сетей, подключение к которым вас интересует, загрузить словарь (можно использовать и встроенный) и начать подбор.

В результате создастся файл Good.txt, содержащий названия сетей и их ключей, которые удалось подобрать.

Перехват и взлом пароля

Через интернет доступны также программы захвата и дешифровки пакетов беспроводных сетей. Суть метода: даже при отсутствии верной аутентификации, сетевое устройство обменивается с подключаемым гаджетом пакетами, которые содержат ключ в зашифрованном виде. Выделение таких пакетом и их дешифрация - путь к вскрытию ключа.

Это класс программ для опытных пользователей обладающих знаниями в области компьютерной безопасности.

Один из примеров подобного класса программ - Airslax.

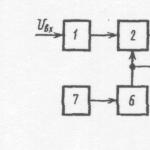

Работает с дешифрацией WPA/WPA2 трафика и WEP шифрацией. Под цифрами обозначено:

- Сканирование эфира, нахождение всех сетей, их уровней сигнала, вариантов шифрования и прочими особенностями.

- Выбор цели дешифрования. Ранжирование сетей в списке идёт по возрастанию уровня их сигнала.

- Процесс перехвата выбранной сети.

- Отключение клиента от точки для инициации повторного процесса аутентификации: в первых 4-х пакетах содержится ключ в зашифрованном виде.

- Подбор пароля к захваченному хедшейку, зашифрованному WPA/WPA2 с использованием словаря.

- Сохранение результатов.

- Автоматический подбор ключа при WEP-шифровании: собираются большое количество пакетов DATA, и пробуется аутентификация через каждый 5000 собранных пакетов DATA.

- Здесь сканируются точки с возможностью авторизации по WPS.

- При помощи Reaver или Bully подбирается pin-код.

- Автоматический режим работы.

Безопасность собственного сетевого оборудования

Вскользь рассмотрев основные способы стандартного и несанкционированного подключения, напомним базовые основные требования к собственному оборудованию.

- Изменить стандартные имена пользователей и их пароли на роутере. Многие пренебрегают или забывают выполнить эту простую процедуру, оставляя лазейку для злоумышленников.

- Включить шифрование максимально сложное для дешифровки - WPA2. Оно существенно усложнит и увеличит время взлома; злоумышленники предпочтут более простую сеть для подключения.

- Ограничить доступ по mac адресу. Хотя подменить адрес сетевой карты не составляет большого труда, ограничение по мак адресу - необходимая процедура защиты внутреннего контура безопасности.

- Не реже раза в полгода менять ключ доступа к Wi-Fi. Даже если злоумышленники всё же подключатся к вашему сетевому оборудованию, регулярно подсоединяться с повтором процедуры взлома вынудит их найти более доступную жертву.Это не убережёт вас от несанкционированных подключений, но значительно уменьшит вероятность взлома. Безопасных и быстрых Вам соединений!

Итак, спокойным вечером, а может и утром или далеко за полночь ваш ноутбук вдруг материализует сообщение «обнаружено беспроводное соединение». И Ваш пытливый ум генерирует вопросы один за другим как события в «Матрице»: «Как подключиться к чужой wifi? Что для этого необходимо сделать?» Как говориться извечные два вопроса, которые мучают человечество: «Что сделать? И как сделать это самое что?» А при этом ещё может быть ситуация что Вы не только виртуоз Windows, но и как настоящий хакер, Вы есть поклонник Linux или ему подобным операционным системам. Выход в этой ситуации прост — необходимо знать ключи, основы сетевых протоколов и т.д. Так вам ответит сведущий хакер, который взломал не одну сеть. Но у него есть преимущество – это опыт, а у Вас его нет, и ум работает как генератор идей. Так вот самый главный секретный ключ состоит в том, что тайн никаких нет — есть мистификация! Вам достаточно уяснить два понятия «информационный пакет» и тот факт, что каждое устройство в сети, будь то компьютер, принтер, wifi-модем или wifi-точка доступа, имеет свой уникальный номер, который ещё называю «адрес в сети». Размышляя над тем как подключиться к чужому wifi необходимо изначально поставить для себя задачу нахождения этого самого заветного адреса в сети того устройства которое предоставляет wifi доступ. Этот адрес может быть прикрыт именем устройства, так делают, что бы усложнить задачу поиска. Итак, для определения адреса в сети, или как его называют IP адрес, необходимо воспользоваться самым обыкновенным сканером сети, например Shark (для любителей Windows) или ему подобным снифером (программой для ловли информационных пакетов).

«Зачем?»-спросите Вы меня. И я Вам отвечу — «Для того, что в каждом летающем информационном пакете содержится много интересной информации». Каждый информационный пакет несёт в себе три основные вещи: IP адрес от правителя, IP адрес от получателя и отправленную информацию. Запустив сниффер, Вы увидите информацию, которую излучает ваша wifi точка. Как результат, не зависимо от операционной системы, в которой Вы работаете, станет понятно какие сетевые настройки необходимо произвести для дальнейшего подключения к чужой wifi.

Следующим вашим шагом будет настраивание сетевого адреса своего компьютера под интересующую Вас сеть. В зависимости от того в какой операционной системе Вы работаете это будет выглядеть по-разному, но принцип один везде Сетевой адрес и маска подсети. Необходимо установить сетевой адрес таким же, какой покажет вам сниффер в сети с небольшим отличием в последней цифре, т.к. возвращаясь к вышесказанному это уникальный адрес в данной подсети. Например, Вы увидели множество информационных пакетов с адресов 192.168.0.25 и маской подсети 255.255.255.0 смело ставьте у своего компьютера адрес 192.168.0.26, а маску оставляем ту же 255.255.255.0. После чего находим программу взломщик паролей CommView for Wi-Fi или ей подобную и используем её по назначению. Руководств по этому поводу более чем множество. Но будь они написаны туманно или понятно, понимая значение всего двух понятий «IP адрес» и «информационный пакет» Вы успешно разберётесь в остальном сами.

И в заключении несколько советов. Во-первых, попробуйте подключиться с использованием пароля root, или god, 123456789 или просто без пароля. К сожалению, до сих пор эти небольшие хитрости помогают подключиться к чужой wifi сети т.к. люди, как правило, или не закрывают особо, или применяют первое, что на ум придёт, а он у всех устроен примерно одинаково с небольшими нюансами. Помниться мне как приходит клиент и жалуется что у него плохой модем потому как из-за плотности воздуха в комнате, т.к. герметично закрываются окна, плохо работает Wi-Fi. При выезде на место оказалось что клиент, что бы упростить себе жизнь попросил соседского парня настроить ему точку доступа с паролем 123456789, и естественно кто-то этим не преминул воспользоваться, загружая в результате его канал интернета радостно пользуясь бесплатным доступом.

Так что подключайтесь и закрывайте правильно свои подключения!

В отличие от корпоративных точек доступа, соседские роутеры уязвимы намного больше. С помощью специальных программ (Wifite и др.) вайфай взламывается даже без наличия хакерских навыков. Наверняка даже у ваших соседей имеются проблемы в конфигурации роутера, или не стоят пароли. Эта статья будет полезна тем, кто хочет узнать, как подключиться к wifi соседа, и тем, кто хочет защитить себя от любителей халявы.

Открытый доступ

Открытый хотспот - редкое явление, но оно существует. В них пакеты не подвергаются шифровке, любой пользователь может перехватить трафик, применив утилиту Airodump-ng. Перехваченные данные анализируются в Wireshark.

Сейчас такое маловероятно, потому что сайты, работающие с личными данными используют защищённое соединение (https).

Способ защиты:

поставьте на роутер сложный WPA-2 ключ. Если вы работаете через открытый вайфай, воспользуйтесь расширением к браузеру , которое шифрует трафик.

Для поиска ближайших открытых Wi-Fi можно воспользоваться программой Free Zone на Android. Помимо этого там есть некоторые пароли к закрытым точкам доступа (к которым дали доступ пользователи программы).

IV-коллизии в WEP

WEP - устаревший стандарт безопасности, который из-за IV-коллизий уязвим к статическим атакам. После появления сетевой аутентификации WPA2 мало кто использует WEP, в новых версиях прошивки его даже нет в настройках.

Наиболее эффективна атака Тевса-Вайнмана-Пышкина, предложенная в 2007 году. Для взлома нужно перехватить несколько десятков тысяч пакетов.

Как защититься: измените в настройках роутера метод сетевой аутентификации на AES или WPA2.

Подбор WPS PIN

WPS PIN – 8-значное число, индивидуальное для каждого роутера. Он взламывается перебором через словарь. Пользователь устанавливает сложную комбинацию WPA-пароля, и чтобы не запоминать его, активирует WPS-пин. Передача правильного пин-кода роутеру означает последующую передачу клиенту сведений о настройках, в том числе и WPA-пароля любой сложности.

Основная проблема WPS - последняя цифра ПИН-кода является контрольной суммой. Это уменьшает эффективную длину пин-кода с 8 до 7 символов. К тому же роутер проверяет код, разбивая его пополам, то есть для подбора пароля потребуется проверить около 11 000 комбинаций.

Защита:

обновите прошивку роутера. Обновлённая версия должна иметь функцию блокировки, активируемую после нескольких неудачных вводов кода. Если функция не предусмотрена – выключите WPS.

Другие способы получения WPS PIN

Подключение к Wi-Fi посредством ПИН-кода возможно и через прямой доступ к оборудованию. PIN может быть получен с подложки роутера во время «дружеского визита».

Кроме того, роутер может оставаться открытым, во время обновления прошивки или сброса настроек. В этом случае сосед сможет зайти в интерфейс роутера используя стандартный логин и пароль, и узнать ПИН. После этого WPA-пароль получается за пару секунд.

Способ защиты:

удалите наклейку с паролем и не оставляйте точку доступа открытой ни на секунду. Периодически меняйте WPS PIN через интерфейс роутера.

Перебор пароля по словарю

Перехватив WPA 4-way handshake между жертвой и точкой доступа, можно извлечь код по словарю из WPA handshake.

Защита: используйте сложные WPA-пароли из цифр, символов и букв в разном регистре.

Фишинг через Wi-Fi

Если взломать WiFi программами не удаётся, используют человеческий фактор, обманом заставляя пользователя выдать пароль к точке доступа.

Фишинг атаки чаще проводят через электронную почту, но мало кто станет писать свой пароль для вайфая в письме. Чтобы сбить соседа с толку, проще заставить подключиться его к другой точке доступа. Это делается с помощью утилиты WiFiPhisher, написанной на питоне.

Процесс взлома происходит по следующему алгоритму:

- Утилита подготавливает компьютер злоумышленника: настраивает сервера HTTP и HTTPS, выполняет поиск беспроводных интерфейсов wlan0 и wlan1. Начинает отслеживать один из найденных интерфейсов и получает дополнительные IP посредством DHCP-служб.

- В консоли выводится список доступных для атаки точек доступа.

- Утилита клонирует название выбранной точки и пытается вывести из строя действующую оригинальную сеть.

- У жертвы падает интернет и она подключается к клонированной точке доступа.

- Во время подключения злоумышленнику в консоль приходит информация о новом подключении.

- Жертва пытается открыть любой сайт, но вместо этого показывается фишинговая страница. Например, вместо google.ru отобразится ошибка подключения с просьбой повторно ввести пароль. Страница может быть очень похожа на стандартную страницу провайдера или интерфейс роутера.

- Если жертва ничего не заподозрит и введёт пароль, интернет заработает, а злоумышленник получит пароль в своей консоли.

Способ защиты: тщательно проверяйте страницы перед вводом пароля, даже если вы посещаете авторитетный сайт.

Последствия взлома

Доступ к Wi-Fi открывает доступ к настройкам роутера. А учитывая, что редко кто изменяет стандартный пароль к интерфейсу роутера, сведения о которых выложены в интернете, задача существенно упрощается. Управление настройками – это управление сетью.

Получение доступа к WiFi через взлом позволит сначала изменить WPS PIN, а после получить доступ к другой информации для авторизации на сайтах.

Получение доступа к Wi-Fi позволит через применение соответствующих утилит перенастроить DNS, который будет перенаправлять пользователей банковских сервисов на фиктивные страницы.

Если сеть взломана, то даже смена паролей через некоторое время не поможет: злоумышленник сохранит WPS PIN или установит в прошивку троянскую программу.

Резюме

Эта статья не призвана сподвигнуть вас ко взлому соседского вайфая, а рассказать о популярных уязвимостях, с помощью которых могут причинить потери, в том числе и материальные.

Некоторым добрякам не жалко раздавать безлимитный интернет, либо они не знают, как поставить пароль на точку доступа. Конечно, если соседи будут просто использовать ваш безлимитный интернет на халяву ничего плохого для вас не будет. Но так вы открываете доступ к своим паролям. Были случаи, когда людей пытались подставить, просматривая незаконные сайты с чужого IP.

Современные прошивки к роутерам сделаны максимально просто и удобно, поэтому даже люди без опыта могут настроить безопасность своего интернета через интерфейс. Используйте способы защиты описанные в этой статье по максимуму, ставьте сложные и уникальные пароли для каждого ресурса.

В отличие от точек доступа, принадлежащих компаниям, которые, как правило, находятся под защитой, весьма вероятно, что соседский домашний роутер сконфигурирован некорректно.

В отличие от точек доступа, принадлежащих компаниям, которые, как правило, находятся под защитой, весьма вероятно, что соседский домашний роутер сконфигурирован некорректно. Термин «соседский» здесь упоминается в том смысле, что для успешного взлома необходимо быть в непосредственной близости от жертвы (что, в общем, не проблема, если у вас есть внешняя антенна). В последнее время появилось множество утилит (типа «Wifite»), при помощи которых проникнуть внутрь близлежащей Wi-Fi сети может даже злоумышленник без особой квалификации. Скорее всего, и среди ваших соседей найдутся такие, которые используют плохо сконфигурированную точку доступа. Кстати, чтобы проникнуть в сеть, вовсе не обязательно руководствоваться злонамеренными целями, а просто ради любопытства. Кроме того, ознакомившись с методами взлома, вы сможете защитить собственную Wi-Fi сеть.

Перечень используемых утилит :

Получение пароля к точке доступа

Выбор того или иного метода атаки зависит от конфигурации Wi-Fi сети жертвы. Каждый стандарт безопасности имеет свои уязвимости, которые может использовать злоумышленник.

Открытые хотспоты

Открытые точки доступа, хотя и редко, но все же встречаются, что свидетельствует либо о «щедрости» по отношению к соседям, либо полной безграмотности в вопросах безопасности (или оба этих фактора). Считается, что пользователи с неограниченным каналом чаще других оставляют свои роутеры незащищенными.

Схема атаки: в открытых Wi-Fi сетях пакеты не шифруются, и каждый может перехватить весь трафик (HTTP, почта, FTP). В нашем случае мы перехватываем трафик на канале 1 при помощи утилиты ‘Airodump-ng’, а затем проводим анализ в Wireshark.

Рисунок 1: Команда для перехвата трафик по каналу 1 в незащищенной сети

В результате анализа мы выяснили, что пользователь подключался к банковскому счету.

Рисунок 2: Анализ перехваченного трафика в Wireshark

Однако маловероятно, что сервисы банка будут работать через незащищенный протокол (HTTP, FTP, SMPT и т. д) из-за опасности, как в случае выше, использования сервиса через незащищенную Wi-Fi сеть.

Способы защиты: никогда не оставляйте точку доступа «открытой» или незащищенной. Настройте роутер на использование сложного WPA2-ключа (об этом говорится далее). Если по каким-то причинам вы хотите использовать открытую точку доступа, используйте расширение к браузеру .

IV-коллизии в WEP

WEP – устаревший стандарт безопасности, который из-за IV-коллизий уязвим к статическим атакам. WEP создает ложное чувство безопасности, и после появления WPA2, трудно представить, что кто-то захочет использовать устаревшие алгоритмы.

Схема атаки: схемы атак на протокол WEP освящены в несметном количестве статей. Мы не будем вдаваться в детали, а просто отошлем вас на эту страницу .

Способы защиты: вместо WEP пользуйтесь WPA2 или AES.

Подбор WPS PIN

WPS PIN – восьмизначное число, привязанное к роутеру. Если WPA-пароль уязвим к атаке по словарю, пользователь может установить сложный WPA-пароль и, чтобы не запоминать длинную парольную фразу, включить WPS. После передачи корректного WPS PIN роутеру, далее клиенту передается информация о настройках, включая WPA-пароль.

Брутфорс WPS PIN

Стандарт WPS был реализован некорректно: во-первых, последняя цифра PIN’а – это контрольная сумма, а значит, эффективный размер WPS PIN только 7 цифр. Более того, регистратор (роутер) проверяет PIN двумя частями. Это означает, что первая часть, состоящая из 4-х цифр, имеет 10000 возможных комбинаций, а вторая, состоящая из 3-х цифр, - 1000 комбинаций. То есть, злоумышленнику для подбора PIN в худшем случае потребуется 11000 попыток, что весьма немного. Экспериментируя с прямым перебором, при помощи утилиты ‘reaver’ нам удалось подобрать WPS PIN в течение 6 часов.

Рисунок 3: Процесс перебора WPS PIN

Способы защиты: обновите прошивку у своего роутера. В новой версии должна появиться функция блокировки после нескольких неудачных попыток ввода PIN (WPS lockout policy). Если в вашем роутере подобная функция отсутствует, просто отключите WPS.

Другие способы получения WPS PIN

Если злоумышленник узнает PIN соседского роутера, эффективность дальнейших манипуляций возрастает многократно и, самое главное, не потребуется много времени.

Схема атаки: Как хакер (или ваш сосед) может узнать WPS PIN? Обычно PIN написан на подложке роутера, который злоумышленник может рассмотреть во время «дружеского» визита. Кроме того, точка доступа на некоторое время может оставаться «открытой», в то время когда пользователь настраивает роутер или обнуляет настройки до заводских. В этом случае злоумышленник может быстро подключиться к роутеру, зайти в панель настроек (используя стандартные учетные данные) и узнать WPS PIN.

Рисунок 4: PIN роутера

Как только злоумышленник узнал PIN, получение WPA-пароля происходит в течение нескольких секунд.

Способы защиты: соскребите PIN с подложки роутера и не оставляйте точку доступа «открытой» ни на одну секунду. Более того, в современных роутерах можно менять WPS PIN в панели настроек (периодически меняйте PIN).

Рисунок 5: Функция генерации нового PIN’а

Атака по словарю на WPA Handshake

Если вы используете сложные WPA-пароли, можете не беспокоиться об атаках по словарю. Однако время от времени некоторые пользователи упрощают себе жизнь и используют в качестве пароля слово из словаря, что приводит к успешной атаке по словарю на WPA 4-way handshake.

Схема атаки: злоумышленник перехватывает WPA 4-way handshake между клиентом и точкой доступа. Затем при помощи атаки по словарю из WPA handshake извлекается пароль в чистом виде. Более подробно про данные виды атак можно ознакомиться на этой странице .

Способы защиты: используйте сложные пароли с цифрами, буквами в обоих регистрах, специальными символами и т. д. Никогда не используйте в качестве номера телефонов, дату рождения и другую общеизвестную информацию.

Фишинг через Wi-Fi

Если все предыдущие методы не сработали, на сцену выходит старая добрая социальная инженерия. По сути, фишинг – это один из видов с социальной инженерии, когда пользователя посредством обманных трюков заставляют рассказать о пароле для точки доступа.

Схема атаки: обычно фишинговые атаки осуществляются через электронную почту, но в случае с Wi-Fi даже самый наивный пользователь подозрительно отнесется к просьбе сообщить WPA-пароль в письме. Чтобы атака была более эффективной, злоумышленники обычно заставляют пользователя подключиться к фальшивой точке доступа.

WiFiPhisher – утилита, написанная на phython, как раз помогает в реализации вышеупомянутого метода. Вначале происходит тюнинг компьютера злоумышленника: настройка HTTP- и HTTPS- серверов, поиск беспроводных интерфейсов (wlan0 и wlan1), переключение одного из этих интерфейсов в режим мониторинга и выделение дополнительных IP-адресов при помощи DHCP-служб.

Рисунок 6: Процесс настройки системы злоумышленника

Затем WiFiPhisher выводит список точек доступа жертвы, одну из которых злоумышленник выбирает для атаки.

Рисунок 7: Перечень точек доступа жертвы

После того как злоумышленник выбрал один из элементов перечня, утилита клонирует ESSID и пытается вывести из строя оригинальную точку доступа, поскольку злоумышленнику нужно добиться, что жертва повторно залогинилась уже на поддельную точку доступа. Если не удастся отсоединить пользователей от оригинальной точки доступа или злоумышленник находится слишком далеко от жертвы, атака не сработает, поскольку ни один из пользователей не сможет соединиться с поддельной точкой доступа.

Когда жертва соединяется с поддельной точкой доступа, злоумышленнику сообщается, что клиенту выделен IP-адрес. На рисунке ниже мы видим, что к поддельной точке доступа подсоединилось устройство на базе Android.

Рисунок 8: Жертва подсоединилась к точке доступа, контролируемой злоумышленником

После того как жертва подсоединиться к поддельной точке доступа и попытается зайти на веб-страницу, HTTP- или HTTPS-сервер злоумышленника выдаст фишинговую страницу. Например, если Android-клиент сделает запрос к сайту www.google.com , вместо поисковой строки появится следующая страница:

Рисунок 9: Один из вариантов фишинговой страницы

Злоумышленник оповещается о том, что жертва попыталась зайти на веб-сайт и была перенаправлена на поддельную страницу.

Рисунок 10: Уведомление о запросе

Наступает момент истины: либо жертва заподозрит неладное и разорвет соединение, либо введет WPA-пароль. После введения пароля жертва будет перенаправлена на другую страницу.

Рисунок 11: Страница, на которую перенаправляется жертва после ввода пароля

Пароль, введенный жертвой, отобразится в консоли злоумышленника:

Рисунок 12: Пароль, введенный жертвой

Как правило, пользователь вводит пароль по одной из следующих причин:

1. Пользователь предполагает, что происходит подключение к легитимной точке доступа.

2. Фишинговая страница очень похожа на страницу, выдаваемую роутером жертвы.

3. Пользователь хочет подключиться к открытой точке доступа с тем же ESSID.

Способы защиты: тщательно перепроверяйте все страницы, где нужно ввести пароль. Никогда не вводите WPA-пароль на подозрительных страницах.

Как только злоумышленник получил пароль к точке доступа, следующий пункт назначения – панель настроек роутера.

Стандартные учетные записи: многие пользователи не изменяют стандартные учетные записи для доступа к настройкам роутера, которые можно легко найти в интернете. Доступ к настройкам роутера дает злоумышленнику еще больше привилегий при управлении сетью.

Получение PIN и других паролей: после получения доступа к панели настроек злоумышленник переписывает WPS PIN и другие скрытые пароли для дальнейшего использования. Достать пароли, скрытые за звездочками, проще простого. Например, чтобы достать пароли к учетным записям ‘admin’ и ‘user’ можно использовать функцию ‘Inspect element’ в браузере Chrome.

Рисунок 13: Получение паролей, скрытых за звездочками, через функцию ‘Inspect element’

Расширение сферы влияния : после получения доступа к локальной сети злоумышленник начинает собирать информацию о клиентах, службах, портах и т. д. Это позволяет хакеру найти потенциально уязвимые системы, находящиеся в том же сегменте сети.

Рисунок 14: Поиск уязвимостей на других клиентах в сети

Манипуляции с DNS: в панели настроек роутера злоумышленник легко может изменить настройки DNS так, чтобы клиенты, использующие банковские сервисы, перенаправлялись на поддельные страницы.

Закрепление в системе: после получения первичного доступа, злоумышленник непременно захочет закрепиться в вашей системе, даже если вы сменили пароль или другие настройки безопасности. Один из способов закрепиться в системе – сохранить WPS PIN (см. Рисунок 5). Более продвинутый хакер установит трояна в прошивку роутера, что позволит при помощи мастер-пароля получать доступ к Wi-Fi сети. Данная схема реализуется следующим образом. В прошивку DD-WRT с открытым исходным кодом, подходящую ко многим моделям, добавляется троян или мастер-пароль, после чего прошивка обновляется через панель настроек роутера.

Рисунок 15: Обновление прошивки в панели настроек

Заключение

Цель данной статьи – не сподвигнуть вас ко взлому Wi-Fi сети соседа, а рассказать о наиболее распространенных уязвимостях в настройках Wi-Fi, при помощи которых злоумышленник может проникнуть в вашу сеть.

Существует распространенное мнение: «Поскольку у меня неограниченный канал, меня не особо волнует, что кто-то получит доступ к моей системе» .

В некоторых случаях подобная щедрость заслуживает внимания, однако часто ваш «толстый» канал не является главной целью злоумышленника. Примечателен случай , когда некто попытался подставить своих соседей после взлома WEP-ключа и использования соседской сети для доступа детским порнографическим сайтам. Поскольку доступ осуществляется через вашу сеть, полиция при расследовании придет именно к вам и не факт, что вы докажете свою невиновность. Производители роутеров спроектировали панели настроек максимально удобными. Используйте средства безопасности по максимуму, чтобы огородить себя от проникновения со стороны соседей.

2. Nikita Borisov, Ian Goldberg, and David Wagner. isaac.cs.berkeley.edu. .

Здравствуйте, решил написать сегодня небольшую статью для всех совестных людей, которые пользуются чужим Wi-Fi интернетом, и решили спросить у поисковой системы, могут ли их определить, что они пользуется чужим Wi-Fi и что за это может быть.

На самом деле, тема открытого Wi-Fi (я имею введу сети, которые не защищены паролем), очень популярная. Есть много разных шуток по этому поводу, о добрых соседях которые не устанавливают пароль на Wi-Fi и т. д. Открытый Wi-Fi бывает двух видов, (это я сам придумал):

- Открытый Wi-Fi в торговых центрах, кафе, ресторанах и т. д.

- И не защищенные Wi-Fi сети в жилых домах, когда Wi-Fi роутером вы еще не обзавелись, а сосед уже установил, но пароль на Wi-Fi либо забыл поставить, либо не умеет, в крайних случаях осознано оставил сеть открытой .

Если в первом случает все понятно, вы пришли в кафе, то можете подключиться к их сети, как говориться все законно. А вот второй случай намного интереснее. Ваше устройство находит открытую сеть у вас дома, но он не ваша. Вы подключаетесь и начинаете пользоваться интернетом. Подозревая, что это сеть Васи сверху, или Пети снизу, но как-то все равно, радость то какая:).

Пользуетесь себе бесплатным, беспроводным интернетом, и в один прекрасный момент приходит к вам нет, не сосед с битой, а совесть, ну или страх, а за ним и мысль, а что будет, если сосед меня как-то вычислит и узнает что я пользуюсь его Wi-Fi сетью. Он же перестанет дружить со мной, а если и так не дружил, то может и навалять:), это конечно же я придумал, может и похуже быть:).

Если вы уже просмотрели ту статью, то наверное поняли, что узнать кто подключен к Wi-Fi роутер можно, достаточно просто зайти в настройки и перейти на вкладку DHCP – DHCP Clients List . Какая информация там отображается? Ну вашего адреса там точно нет, есть только IP адрес, который ни о чем не говорит, есть еще MAC адрес, который так же вас навряд ли выдаст и имя вашего устройства.

Если ваш компьютер назван например Андрей (русскими буквами), то в списке подключенных устройств, он скорее всего будет отображаться непонятными символами. Если в вашем компьютере в поле имени на кириллице прописаны ваше имя и фамилия, то скорее всего ваш сосед его увидит и пойдет сразу вас бить:).

Что же может случиться, если узнают, что вы подключены к чужому Wi-Fi. Мне кажется, что в процентов 40 случаев, никто даже не будет смотреть, кто там подключен к роутеру. Еще процентов 20 посмотрят, но ничего не поймут. И процентов 40, которые прочитают мою статью, ссылку на которую я давал выше, найдут и заблокируют “незаконно” подключенные устройства.

Значит самое страшное, что может произойти, если вас вычислят, то это просто вас заблокируют и вы больше не будете пользоваться бесплатным Wi-Fi интернетом.

Писать о том, что так делать плохо, или наоборот, что мол подключайтесь, я не буду. Это решение каждого, и я не в праве что-то советовать в этом деле. Возможно кому-то покажется, что эта статья ни о чем. Я просто хотел хоть как-то дать ответ на очень популярный вопрос о подключении к чужим, открытым Wi-Fi сетям. Я хотел бы выделить именно слово “открытым” сетям, потому что если взломать сеть и подключится к ней, то это уже немного другое дело, статья другая:). Всего хорошего!

Ещё на сайте:

Подключен к чужой, открытой Wi-Fi сети. Могут ли меня обнаружить и что будет? обновлено: Март 18, 2013 автором: admin