Aktives Verzeichnis des Datendienstes Grundlegende Active Directory-Konzepte

Hallo zusammen, wir konfigurieren den Windows-Druckserver weiter und erkunden seine Funktionen und Funktionen. Im vorigen Teil haben wir gelernt, wie Drucker nach Gruppenrichtlinien installiert werden. Die Methode ist hervorragend, aber es gibt noch eine weitere, nämlich die Veröffentlichung auf AD-Druckern, die wir heute betrachten werden. In Lehrbüchern wird diese Methode häufig als die zweitwichtigste Methode betrachtet, die auf die Computerkenntnisse der Benutzer abzielt. In der Praxis ist sie jedoch fast nicht anwendbar.

Drucker über Anzeige einrichten

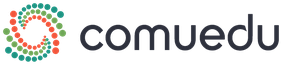

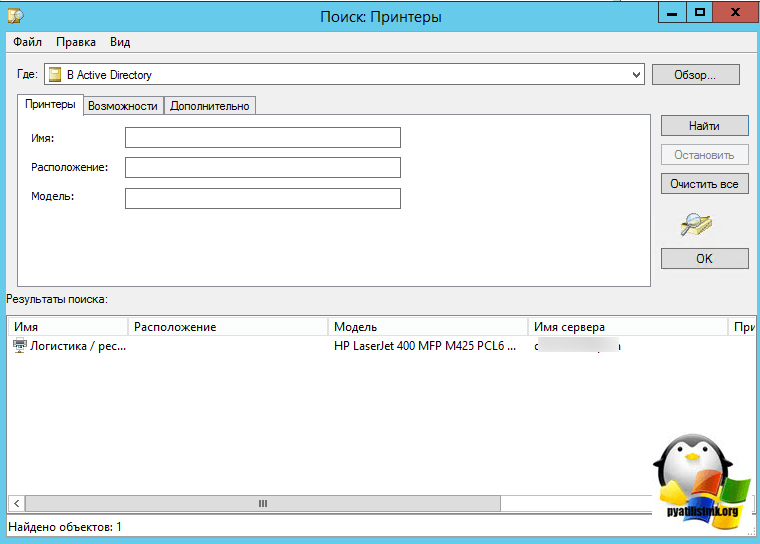

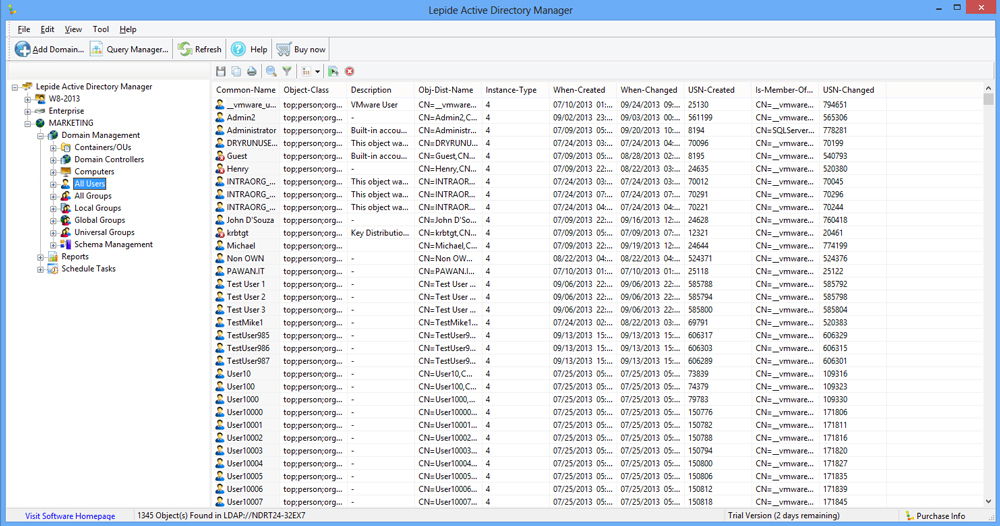

Schauen wir uns also an, was das Publishing von Druckern ist. Öffnen Sie das Acrive Directory-Snap-In. Benutzer und Computer oder wie es auch ADUC genannt wird. Klicken Sie von oben auf das Suchsymbol.

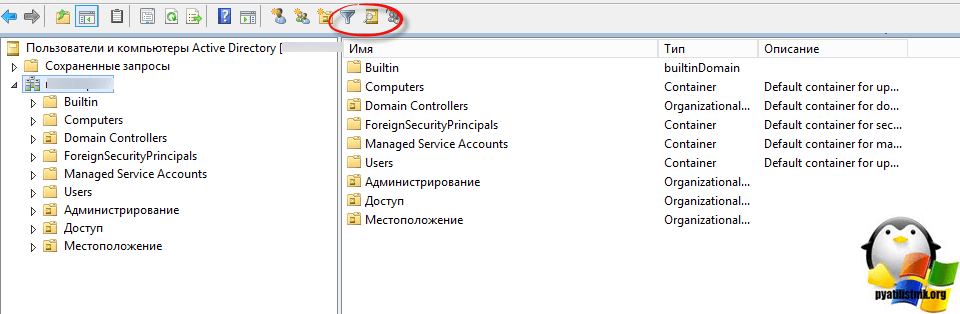

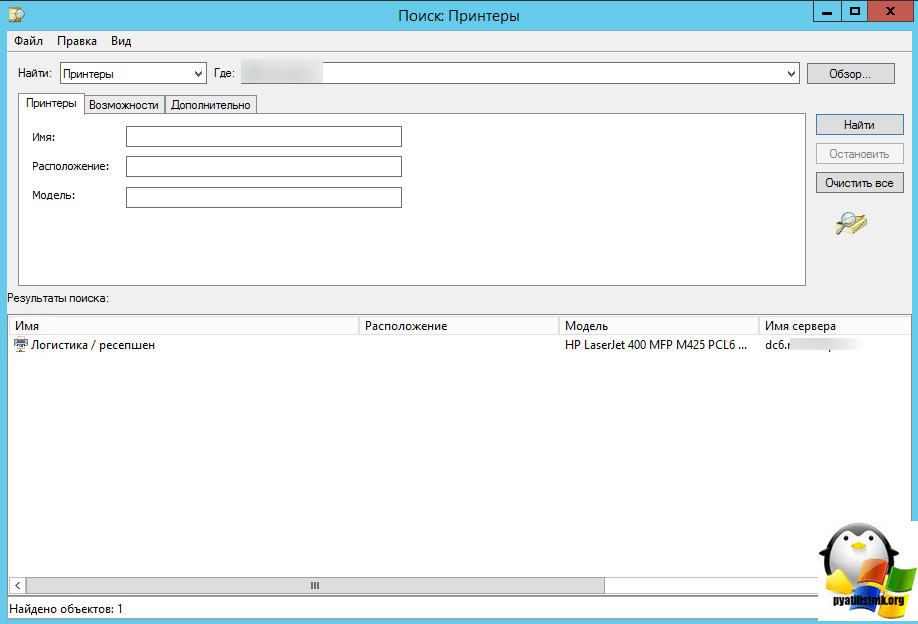

Sie öffnen ein Suchformular, in dem Sie im Element Drucker auswählen können, und in der Überprüfung wählen Sie eine Domäne oder eine Gesamtstruktur aus. Klicken Sie auf Suchen. Wie Sie sehen, habe ich keinen einzigen Drucker.

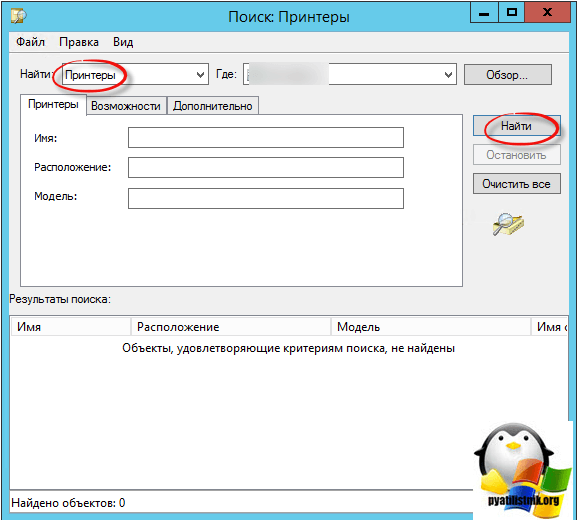

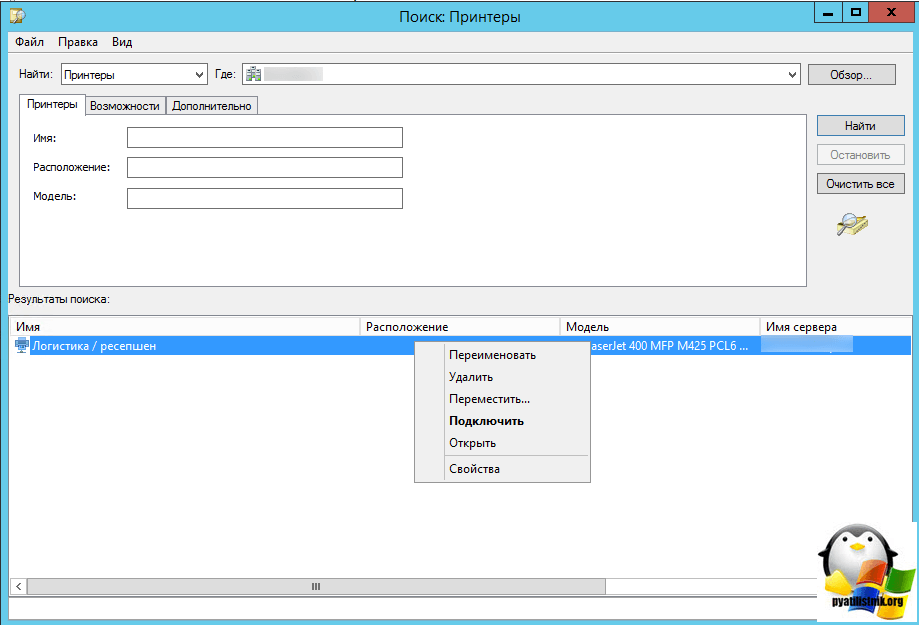

Gehen Sie nun zum Druckserver und klicken Sie mit der rechten Maustaste auf den gewünschten Drucker, und wählen Sie im Kontextmenü die Option In Active Directory auflisten. Hierbei handelt es sich um die Publikation, bei der anscheinend Übersetzungsprobleme auftreten.

Es erscheint nichts auf dem Bildschirm, aber es spielt keine Rolle, wir kehren zu ADUC zurück und suchen nach Druckern. Wie Sie sehen, sehen und enthalten Anzeigendrucker bereits in ihrer Datenbank.

- Es gibt einen Druckernamen

- Modell

- Und der Name des Servers, auf dem sich der Server befindet

Wenn Sie nach möglichen Befehlen suchen, gibt es eine Verbindung, aber wir verstehen, dass der Durchschnittsbenutzer nicht hierher kommt, und sie werden ihn nicht hereinlassen, aber es gibt ein Plus, wir werden es unten betrachten.

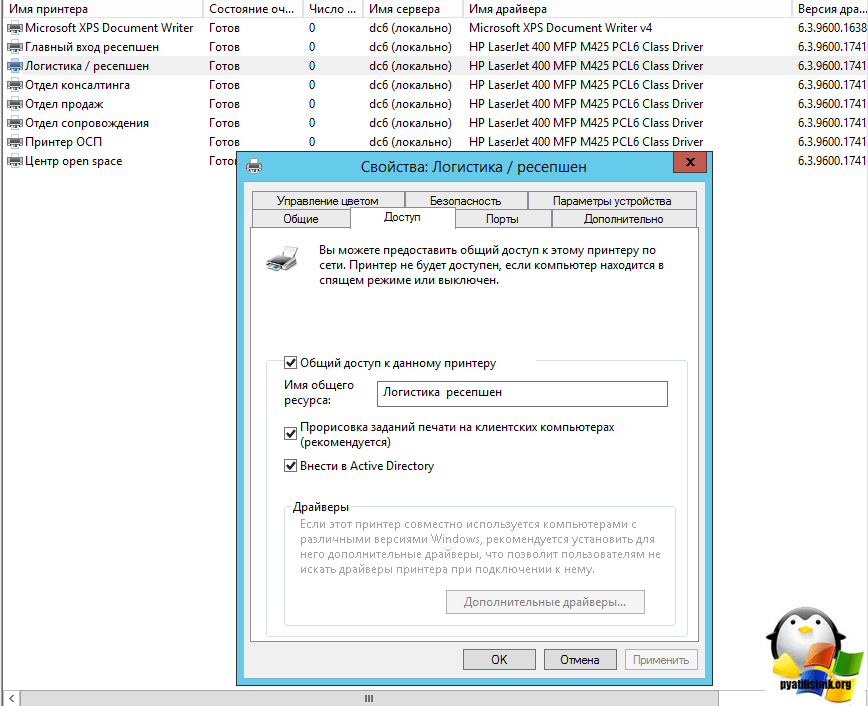

Was passiert, wenn Sie die Liste der Drucker in AD einfügen, ist alles einfach. In den Eigenschaften des Druckers auf der Registerkarte Zugriff ist ein Haken im Active Directory gesetzt.

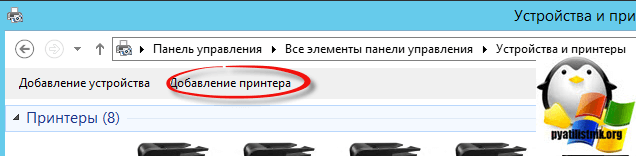

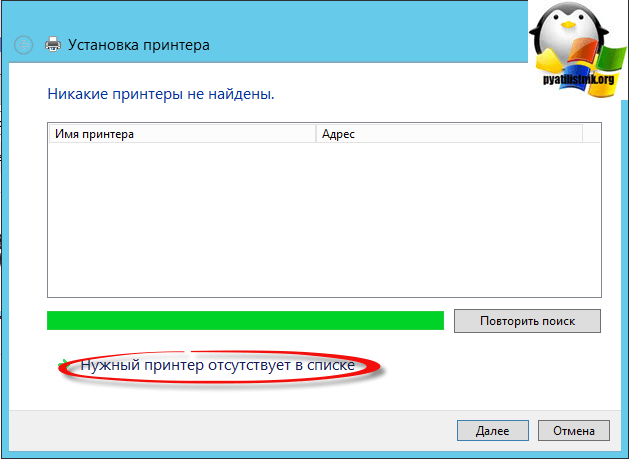

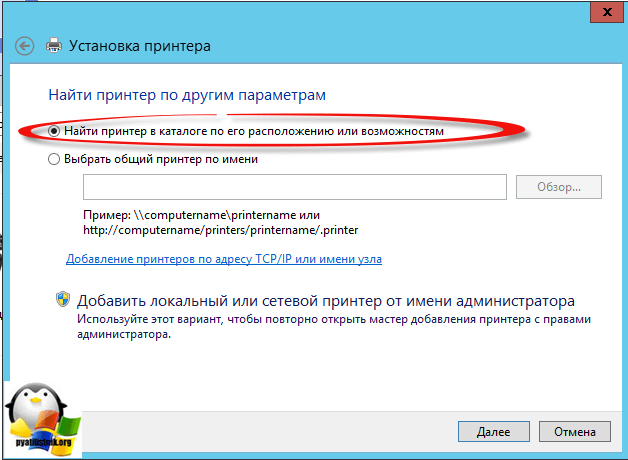

Angenommen, Sie haben keine Gruppenrichtlinie eingerichtet oder befinden sich in einer anderen Vertrauensdomäne und benötigen einen bestimmten Drucker. Sie können danach suchen, wenn Sie dem Control Panel ein Gerät hinzufügen.

Ein Suchfenster wird geöffnet und Sie erhalten eine Liste der Drucker.

Drucker über GP verwalten

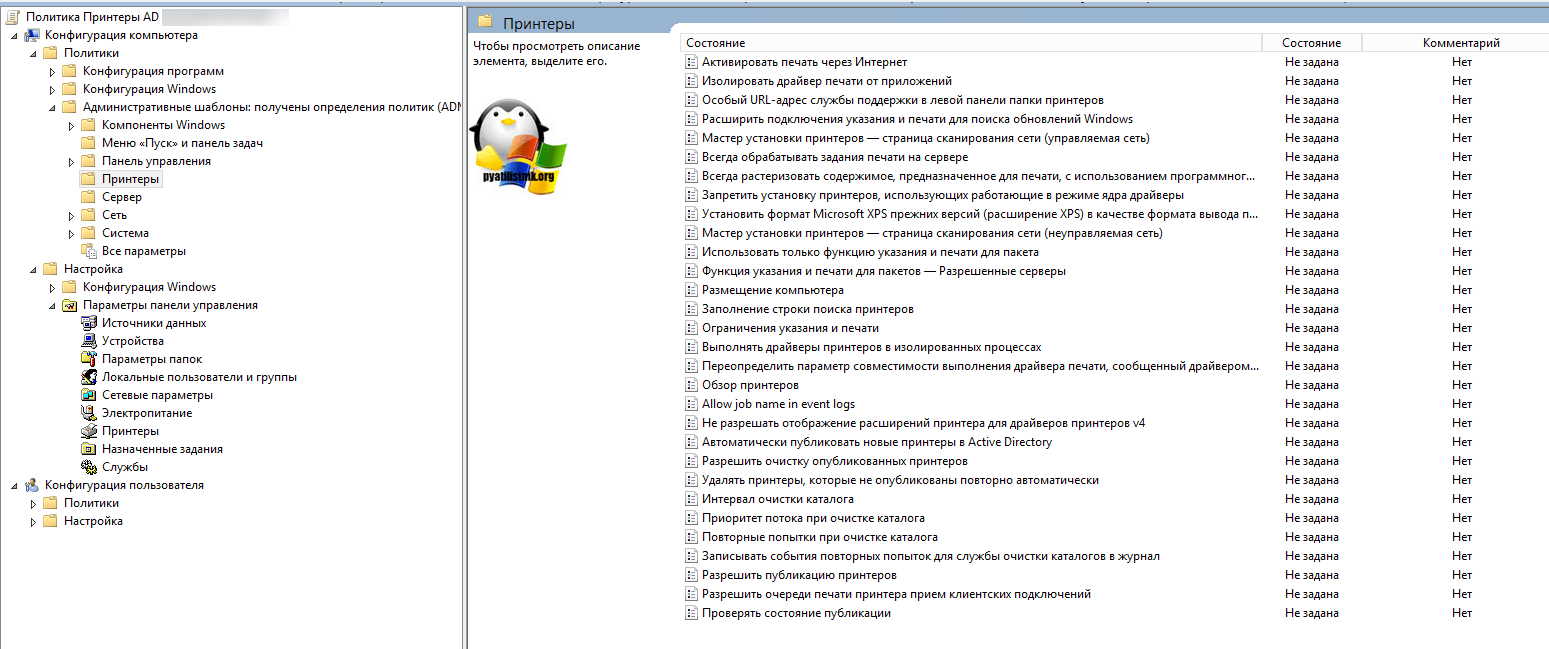

In Anzeigen werden Drucker zentral über Gruppenrichtlinien konfiguriert, und es gibt mehr als 20 Einstellungen für veröffentlichte Drucker.

Öffnen Sie den Gruppenrichtlinienverwaltungs-Editor\u003e Computerkonfiguration \\ Richtlinien \\ Administrative Vorlagen\u003e Drucker.

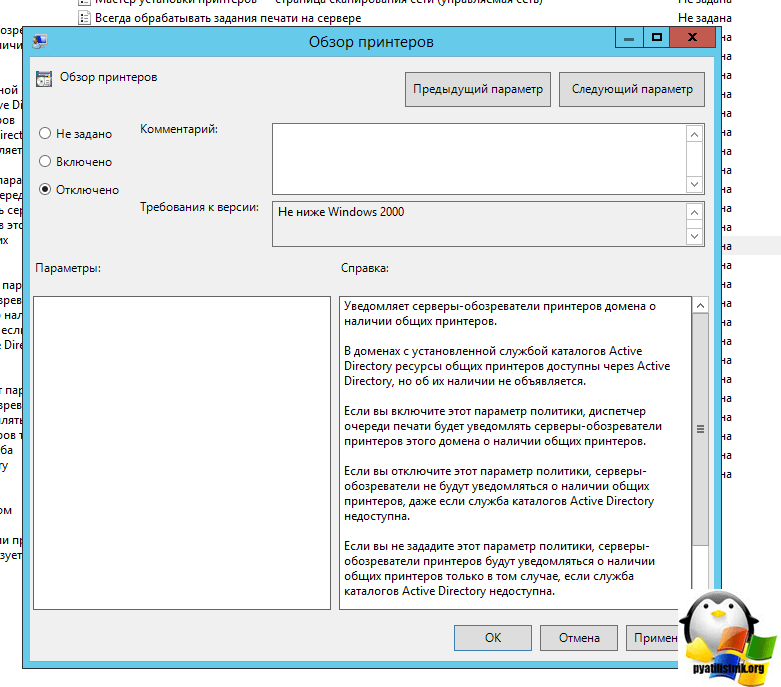

Was ich Ihnen raten sollte, ist zu deaktivieren Druckerübersicht. Wie Sie wissen, finden Sie in Active Directory-Domänen Informationen zu installierte Drucker wird in Domänendiensten gespeichert, wird jedoch standardmäßig nicht in den Verzeichnisdienst-Überwachungslisten angezeigt, wenn sich der Benutzer bei der Domäne angemeldet hat. Wenn die Active Directory-Domänendienste nicht verfügbar sind, werden freigegebene Drucker der Überwachungsliste hinzugefügt. Wenn Sie diese Richtlinieneinstellung aktivieren, kündigt der Druckerspooler freigegebene Drucker dem Drucksubsystem an. Und Kunden sollten bei jeder Benachrichtigung bei Vorhandensein von Druckern Clientlizenzen verwenden. Um zu verhindern, dass das Drucksubsystem freigegebene Drucker zur Überwachungsliste hinzufügt, wird empfohlen, diese Richtlinieneinstellung zu deaktivieren.

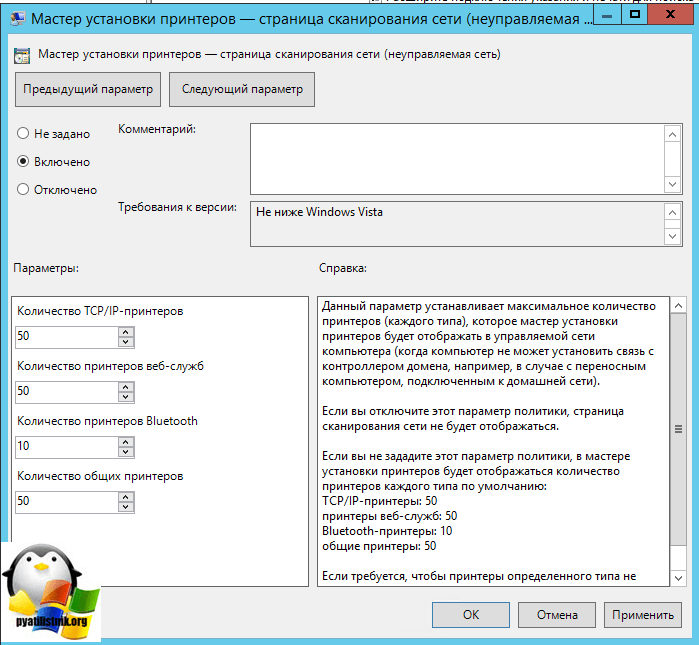

Drucker-Setup-Assistent - Seite "Netzwerk-Scan" (nicht verwaltetes Netzwerk) » und Drucker-Setup-Assistent - Seite "Netzwerk-Scan" (verwaltetes Netzwerk). Die erste ist dazu gedacht, die Anzahl der Drucker in einem nicht verwalteten Netzwerk festzulegen, d. H. In einem Netzwerk, in dem ein Domänencontroller beispielsweise an einem Flughafen oder in einer privaten Umgebung nicht erkannt werden kann, und der zweite für ein kontrolliertes Netzwerk, in dem ein Computer Zugriff auf einen Domänencontroller hat. Mithilfe dieser Richtlinieneinstellungen können Sie die Anzahl der angezeigten Drucker für TCP / IP-Drucker, Web-Service-Drucker und Bluetooth-Drucker sowie die Anzahl der freigegebenen Drucker festlegen, die in der Ergebnisliste angezeigt werden. Die Richtlinieneinstellung für verwaltete Drucker unterscheidet sich nur dadurch, dass die Definition von Active Directory-Druckern noch angepasst werden kann. Die Standardwerte für jeden Druckertyp in den Richtlinieneinstellungen sind unterschiedlich. Standardmäßig sollten 50 TCP / IP-Drucker, gemeinsam genutzte Drucker und Webservice-Drucker für ein nicht verwaltetes Netzwerk angezeigt werden. Es sollten maximal 10 Drucker für Bluetooth-Drucker angezeigt werden. Das verwaltete Standardnetzwerk sollte wiederum nur 20 Active Directory-Drucker und 10 Bluetooth-Drucker anzeigen. Um Ihre eigenen Einstellungen zu definieren, wählen Sie in beiden Richtlinieneinstellungen die Option Aktivieren aus, und geben Sie für jeden Typ eine eigene Anzahl von Druckern an. Für ein nicht verwaltetes Netzwerk können Sie beispielsweise drei Typen auf 10 und für Bluetooth-Drucker einen Wert von 0 festlegen. Das bedeutet, dass der Assistent keine Drucker dieses Typs anzeigt. Legen Sie für ein verwaltetes Netzwerk zusätzlich zu den gemeinsam genutzten Druckern für jeden Typ den Wert 20 fest. Geben Sie für diesen Typ den Wert 10 an. Das Dialogfeld Einstellungen für den Druckerinstallations-Assistenten für das verwaltete Netzwerk wird unten angezeigt:

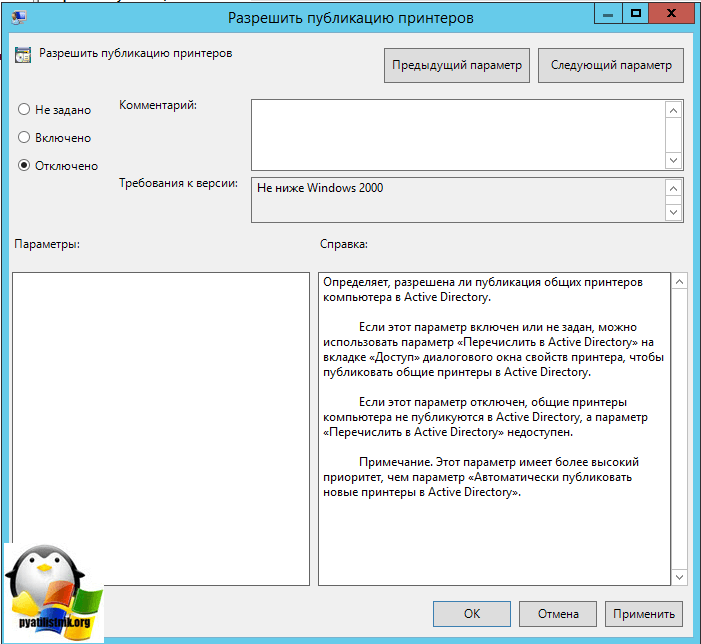

Die folgenden in diesem Artikel beschriebenen Richtlinieneinstellungen sollen die Veröffentlichung von Druckern steuern. Wie Sie wissen, hat jeder Benutzer standardmäßig die Möglichkeit, den Drucker in Active Directory zu veröffentlichen. Drucker können in Active Directory veröffentlicht werden, indem Sie auf der Registerkarte "Zugriff" des Eigenschaftendialogfelds des installierten freigegebenen Druckers das Kontrollkästchen In Active Directory einfügen aktivieren. Falls gewünscht, können Benutzer dieser Gelegenheit beraubt werden, indem Sie im Eigenschaftendialogfeld der Richtlinienoption Druckerveröffentlichung zulassen die Option Deaktivieren auswählen. Da in den meisten Fällen die Veröffentlichung von Druckern nicht verboten werden muss, sollten Sie den Schalter auf die Option Aktiviert setzen. Nach der Veröffentlichung des Druckers muss das Betriebssystem die Verfügbarkeit seiner veröffentlichten Drucker in den Active Directory-Domänendiensten überprüfen. Diese Überprüfung wird standardmäßig nur einmal während des Starts durchgeführt betriebssystem. Diese Einstellung kann auch mithilfe der Gruppenrichtlinienfunktionalität gesteuert werden. Öffnen Sie dazu den Eigenschaftendialog des Richtlinienparameters "Publizierungsstatus prüfen" und setzen Sie den Schalter auf "Aktiviert". Wählen Sie anschließend das Veröffentlichungsbestätigungsintervall aus der Dropdown-Liste der Periodizität der Überprüfung des Status einer Veröffentlichung aus. Der optimale Wert wäre zum Beispiel 4 Stunden. Wenn Sie jedoch einen Wert für Nie angeben, wird dies gleichgesetzt, als würden Sie den Schalter auf die Option Disabled setzen. Das Eigenschaftendialogfeld für diese Richtlinieneinstellung wird unten in den in der entsprechenden Dropdown-Liste angegebenen Intervallen angezeigt:

Eine andere Richtlinieneinstellung, die für die Veröffentlichung von Druckern verantwortlich ist und in diesem Artikel behandelt wird, ist das Löschen von Druckern, die nicht erneut veröffentlicht wurden. Wozu dient diese Richtlinieneinstellung? Es gibt Situationen, in denen während einer Veröffentlichungsstatusprüfung ein Computer, dessen Drucker mit den Active Directory-Snap-In-Funktionen von Benutzern oder Computern in Active Directory veröffentlicht wird, oder das spezielle Skript "Pubprn.vbs" nicht auf Anforderungen reagiert. Diese Richtlinieneinstellung bestimmt also, ob es möglich ist, die Anzahl der Drucker in den Domänendiensten, die den Reinigungsdienst verwenden, zu reduzieren. Dies wird im Folgenden beschrieben. Wenn Sie den Schalter auf die Option Aktivieren setzen, können Sie eine der folgenden Optionen auswählen:

- Niemals. Diese Option ist standardmäßig festgelegt, auch wenn Sie diese Richtlinieneinstellung nicht konfigurieren und das Löschen von Druckerobjekten zulassen, die nicht automatisch erneut veröffentlicht werden.

- Nur wenn ein Druckserver gefunden wird.. In diesem Fall werden solche Objekte nur gelöscht, wenn der Drucker nicht verfügbar ist. Ein funktionierender Druckserver kann jedoch im Netzwerk erkannt werden.

- Wenn der Drucker nicht gefunden wird. In diesem Fall wird der Drucker gelöscht, wenn der Computer nicht auf Anforderungen in dem Moment antwortet, in dem die automatische Veröffentlichung der letzteren durchgeführt wird.

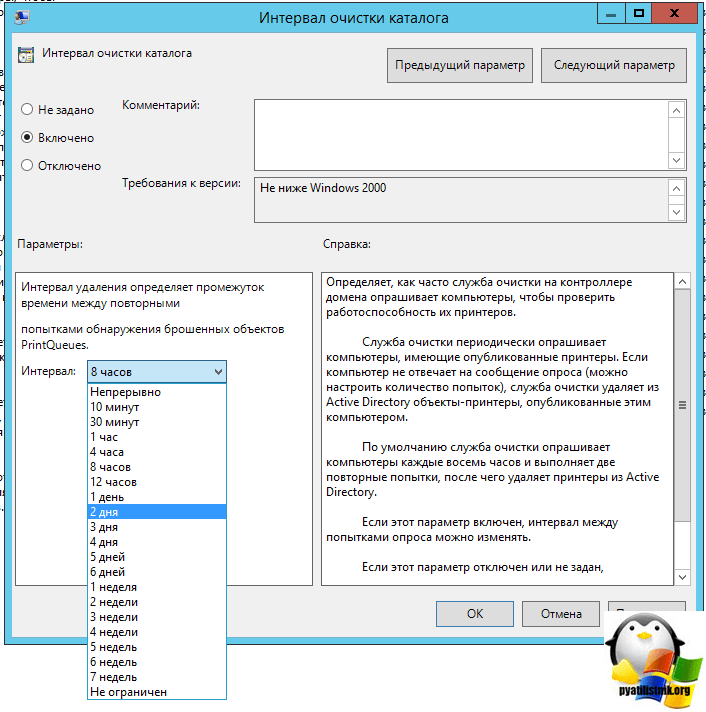

Die folgenden vier Richtlinieneinstellungen sind für das Reinigen von Druckern verantwortlich. Der Bereinigungsdienst dient eigentlich dazu, Druckerobjekte aus Active Directory-Domänendiensten zu entfernen. Die erste Reinigungsoption in diesem Artikel wird aufgerufen Active Directory-Bereinigungsintervall. Der zuvor in diesem Artikel beschriebene Parameter hängt grundsätzlich direkt von dem Wert ab, den Sie in der aktuellen Richtlinieneinstellung angeben. Mit dieser Richtlinieneinstellung können Sie ein Intervall angeben, in dem die Zeit definiert wird, nach der der Reinigungsdienst auf dem Domänencontroller Computer nach der Verfügbarkeit veröffentlichter Drucker abfragt. Wenn der Computer nicht auf die Anforderung reagiert, wird das in den Active Directory-Domänendiensten veröffentlichte Druckerobjekt gelöscht. Setzen Sie den Schalter auf die Option Aktivieren, und geben Sie in der Dropdown-Liste Intervall das erforderliche Zeitintervall zwischen den Versuchen zum Erkennen so genannter aufgegebener Computer an. Es wird empfohlen, dass dieses Intervall länger als das in der vorherigen Richtlinieneinstellung angegebene Intervall ist, beispielsweise in der folgenden Abbildung (12 Stunden):

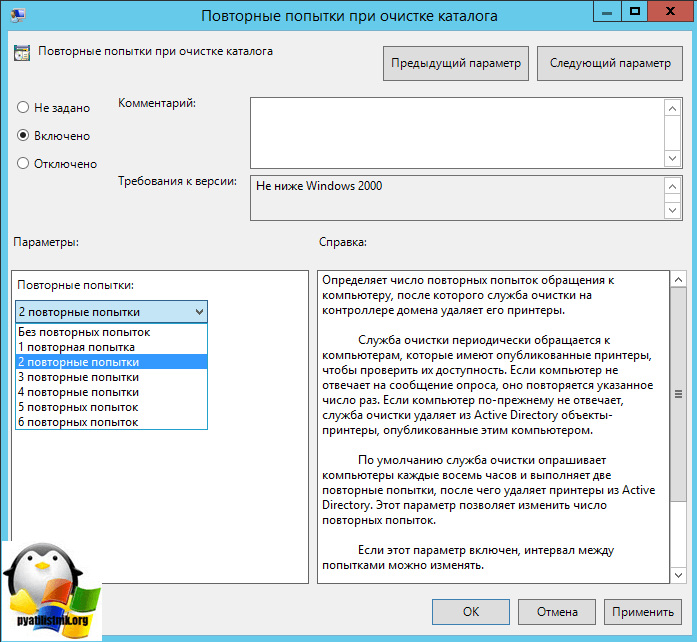

Um zu verhindern, dass das Druckerobjekt versehentlich gelöscht wird, wenn der Computer, der den Drucker veröffentlicht hat, unter Umständen nicht versehentlich nicht verfügbar ist, sollten Sie die Anzahl der Wiederholungsversuche für den Computer, der den Drucker veröffentlicht hat, bestimmen. Danach entfernt der Reinigungsdienst das Druckerobjekt aus den Active Domain Services Verzeichnis. Standardmäßig fragt der Bereinigungsdienst den Computer zweimal ab, bevor er das Objekt aus den Domänendiensten entfernt. Richtlinieneinstellung verwenden Wiederholt sich, während Active Directory gelöscht wird Sie können die Anzahl der Wiederholungen ändern. Öffnen Sie das Eigenschaftendialogfeld für diese Richtlinieneinstellung und aus der Dropdown-Liste Wiederholungen Wählen Sie die Anzahl der benötigten Wiederholungen aus, z. B. drei Wiederholungen, und klicken Sie auf die Schaltfläche OK.

Wie bereits mehrfach erwähnt, wird der Drucker aus Active Directory gelöscht, wenn der Computer, der den Drucker veröffentlicht hat, während der in der vorherigen Richtlinieneinstellung angegebenen Versuche nicht auf die Abfragenachricht antwortet. Wenn Sie möchten, können Sie die Bereinigung von zuvor veröffentlichten Druckern verhindern, indem Sie das Kontrollkästchen für die Option Deaktiviert im Eigenschaftendialogfeld der Richtlinieneinstellung aktivieren. Bereinigen veröffentlichter Drucker zulassen. Durch diese Richtlinieneinstellung werden veröffentlichte Drucker natürlich vor dem Bereinigen geschützt, falls Computer, die Drucker veröffentlichen, unbedingt deaktiviert werden sollten. Im Dialogfeld dieser Einstellung sollten Sie jedoch die Option Aktivieren aktivieren.

Die endgültige Richtlinieneinstellung, mit der Sie einen Bereinigungsdienst konfigurieren können, wird aufgerufen Prioritätsablauf beim Bereinigen von Active Directory. Wie Sie mit den Eigenschaften dieser Richtlinieneinstellung erraten haben, können Sie eine Priorität angeben, die sich auf die Reihenfolge auswirkt, in der die Prozessorzeit empfangen wird. Dies bestimmt die Wahrscheinlichkeit, dass andere Prozesse verdrängen, was möglicherweise eine höhere Priorität hat. Dementsprechend entfernt der Reinigungsthread selbst unnötige Druckerobjekte aus den Active Directory-Domänendiensten. Dropdown-Liste Priorität Das Dialogfeld für die Eigenschaften dieser Richtlinieneinstellung kann in 5 Werten angezeigt werden: Niedrigste, Unterer Durchschnitt, Mittel, Oberer Durchschnitt und Höchster Wert. Der Standardwert ist Durchschnittund da der Bereinigungsthread kein Prioritätsprozess ist, der auf dem Domänencontroller ausgeführt wird (und der Bereinigungsthread nur auf Controllern ausgeführt wird).

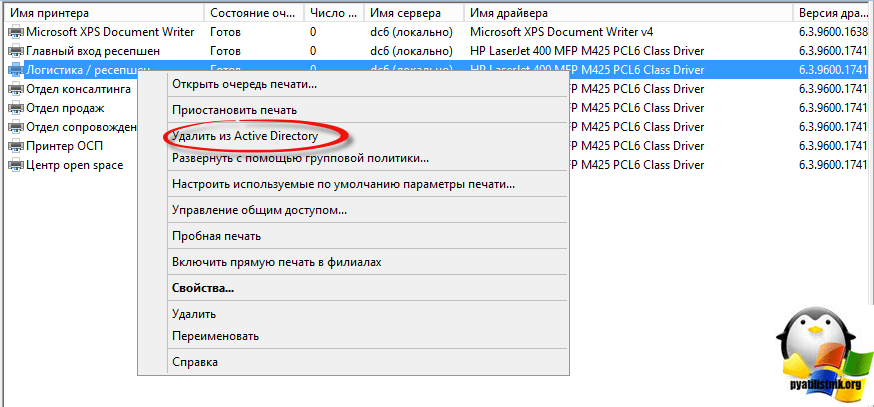

Wie Sie sehen, gibt es viele Einstellungen. Den Rest können Sie der Beschreibung der Richtlinien entnehmen. Als Nächstes werden wir über Druckersicherheit und Drucken sprechen. Um einen Drucker aus der Veröffentlichung zu entfernen, klicken Sie einfach auf dem Druckerserver mit der rechten Maustaste darauf und wählen Sie

Grundlegende Active Directory-Konzepte

Service Active Directory

Erweiterbarer und skalierbarer Verzeichnisdienst Aktiv Verzeichnis (Active Directory)ermöglicht die effektive Verwaltung von Netzwerkressourcen.

Aktiv Directory ist ein hierarchisch organisiertes Repository für Daten zu Netzwerkobjekten, das praktische Werkzeuge zum Suchen und Verwenden dieser Daten bereitstellt.. Computer läuft aktiv Verzeichnis aufgerufen domänencontroller . Mit Active Directory verwandte fast alle administrativen Aufgaben.

Die Active Directory-Technologie basiert auf Standard Internetprotokolle und hilft, die Struktur des Netzwerks klar zu definieren.

Active Directory und DNS

In Aktiv Direktory Das Domain Name System wird verwendet.

DomenName System (DNS) ist ein Standard-Internetdienst, der Computergruppen in Domänen organisiert. DNS-Domänen haben eine hierarchische Struktur, die die Grundlage des Internets bildet. Verschiedene Ebenen dieser Hierarchie identifizieren Computer, Organisationsdomänen und Domänen der obersten Ebene. DNS dient auch zum Auflösen von Hostnamen zeta.webatwork.com, auf numerische IP-Adressen, beispielsweise 192.168.19.2. Mit Hilfe von DNS kann die Hierarchie von Active Directory-Domänen in den Internetbereich eingegeben oder unabhängig vom externen Zugriff getrennt werden.

Zugriff auf Ressourcen in die Domäne verwendet den vollständigen Hostnamen, z. B. zeta.webatwork.com. Hierzeta - Name des einzelnen Computers, Webatwork - Domäne der Organisation und com - Domäne der obersten Ebene. Domänen der obersten Ebene bilden die Grundlage der DNS-Hierarchie und werden daher aufgerufen stammdomänen (Stammdomänen). Sie sind geografisch organisiert, wobei die Namen auf zwei Buchstaben basierenden Ländercodes basieren (ru für Russland), nach Art der Organisation (Hundertfür kommerzielle Organisationen) und nach Vereinbarung (mil für militärische Organisationen).

Reguläre Domains wie microsoft.com, werden gerufen elterlich (übergeordnete Domäne), da sie die Basis der Organisationsstruktur bilden. Übergeordnete Domänen können in Unterdomänen verschiedener Zweige oder entfernter Zweige unterteilt werden. Der vollständige Computername in einem Microsoft-Büro in Seattle könnte beispielsweise "jacob.seattle.microsoft.com" lauten , wo jacob - Computername, sealtle - subdomain und microsoft.com ist die übergeordnete Domäne. Ein anderer Name der Subdomain ist untergeordnete Domäne (untergeordnete Domäne).

Komponenten Aktiv Verzeichnis

Active Directory kombiniert die physische und logische Struktur für Netzwerkkomponenten. Logische Strukturen in Active Directory helfen beim Organisieren von Verzeichnisobjekten und beim Verwalten von Netzwerkkonten und Freigaben. Die logische Struktur umfasst folgende Elemente:

Organisationseinheit - eine Untergruppe von Computern, die normalerweise die Struktur des Unternehmens widerspiegelt;

domäne ( domäne) - eine Gruppe von Computern, die sich ein gemeinsames Datenbankverzeichnis teilen;

domänenbaum (domäne baum) - eine oder mehrere Domänen, die sich einen fortlaufenden Namensraum teilen;

domänenwald - eine oder mehrere Bäume, die Verzeichnisinformationen gemeinsam nutzen.

Physikalische Elemente helfen bei der Planung der Netzwerkstruktur. Basierend auf den physikalischen Strukturen werden Netzwerkverbindungen und physikalische Grenzen von Netzwerkressourcen gebildet. Die physische Struktur umfasst die folgenden Elemente:

subnetz ( subnetz) - Netzwerkgruppe mit einem bestimmten Bereich IP-Adressen und Netzwerkmaske;

website ( website) - ein oder mehrere Subnetze. Die Site wird verwendet, um den Zugriff auf Verzeichnisse für die Replikation einzurichten.

Organisationseinheiten

Organisationseinheiten (OPs) sind Untergruppen in Domänen, die häufig die funktionale Struktur einer Organisation widerspiegeln. OPs sind eine Art logische Container, die Konten, gemeinsam genutzte Ressourcen und andere OPs hosten. Sie können beispielsweise eine Domäne erstellen microsoft. comdivisionen Ressourcen, IT, Marketing. Dann kann dieses Schema um Tochtergesellschaften erweitert werden.

Im OP dürfen Objekte nur aus der übergeordneten Domäne platziert werden. Beispielsweise enthalten OPs der Domäne Seattle.microsoft.com nur Objekte dieser Domäne. Fügen Sie dort Objekte hinzumy. microsoft.com ist nicht möglich. OP ist sehr praktisch, wenn Sie ein funktionales oder geschäftsstrukturen Organisationen. Dies ist jedoch nicht der einzige Grund für ihre Verwendung.

Mit OPs können Sie eine Gruppenrichtlinie für eine kleine Gruppe von Ressourcen in einer Domäne definieren, ohne diese auf die gesamte Domäne anzuwenden. Mit Hilfe von OP werden kompakte und überschaubarere Darstellungen von Verzeichnisobjekten in der Domäne erstellt, wodurch Ressourcen effizienter verwaltet werden.

Mit OPs können Sie Berechtigungen delegieren und den administrativen Zugriff auf Domänenressourcen steuern, wodurch die Berechtigungen von Administratoren in einer Domäne eingeschränkt werden. Es ist möglich, die Administratorberechtigung für Benutzer A nur auf einen Benutzer zu übertragen und gleichzeitig die Administratorberechtigung für Benutzer B für alle OPs in der Domäne zu übertragen.

Domains

Domäne Active Directory ist eine Gruppe von Computern, die ein gemeinsames Datenbankverzeichnis verwenden. Active Directory-Domänennamen müssen eindeutig sein. Beispielsweise können nicht zwei Domänen vorhanden sein. microsoft.com, es kann jedoch eine übergeordnete Domäne von microsoft.com mit den untergeordneten Domänen seattle.microsoft.com und sein my.microsoft.com. Wenn die Domäne Teil eines geschlossenen Netzwerks ist, darf der der neuen Domäne zugewiesene Name nicht mit den vorhandenen Domänennamen in diesem Netzwerk in Konflikt stehen. Wenn eine Domäne Teil des globalen Internets ist, darf ihr Name nicht mit den vorhandenen Domänennamen im Internet in Konflikt stehen. Um die Eindeutigkeit der Namen im Internet sicherzustellen, muss der Name der übergeordneten Domäne bei einer autorisierten Registrierungsstelle registriert werden.

Jede Domäne verfügt über eigene Sicherheitsrichtlinien und Vertrauensbeziehungen zu anderen Domänen. Domänen sind häufig über mehrere physische Standorte verteilt, d. H. Sie bestehen aus mehreren Standorten, und Standorte kombinieren mehrere Subnetze. In der Domänenverzeichnisdatenbank werden Objekte gespeichert, die Konten für Benutzer, Gruppen und Computer definieren, sowie gemeinsam genutzte Ressourcen wie Drucker und Ordner.

Domänenfunktionen sind durch ihre Funktionsweise eingeschränkt und reguliert. Es gibt vier Funktionsdomänenmodi:

Windows 2000 gemischter Modus - unterstützt die Ausführung von Domänencontrollern laufende Fenster NT 4.0, Wi ndows 2000 und Windows Server 2003;

einheitlicher Modus Windows 2000 (einheitlicher Modus) - unterstützt Domänencontroller unter Windows 2000 und Windows Server 2003;

zwischenmodus Windows Server 2003 ( interim modus) - unterstützt die Ausführung von Domänencontrollern Windows NT 4.0 und Windows Server 2003;

das Regime Windows Server 2003 - Unterstützt Domänencontroller unter Windows Server 2003.

Wälder und Bäume

Jede Domain Aktiv Verzeichnisbesitzt DNS-name typ microsoft.com Domänen, die Verzeichnisdaten gemeinsam nutzen, bilden eine Gesamtstruktur. Domänennamen der Gesamtstruktur in der Hierarchie der DNS-Namen sind nicht zusammenhängend(unbestimmt) oder nebeneinander(zusammenhängend).

Domänen mit einer zusammenhängenden Namensstruktur werden Domänenstruktur genannt. Wenn die Gesamtstrukturdomänen nicht benachbarte DNS-Namen haben, bilden sie separate Domänenstrukturen in der Gesamtstruktur. In den Wald können Sie einen oder mehrere Bäume einfügen. Console ist für den Zugriff auf Domänenstrukturen vorgesehen.Aktiv Verzeichnis - Domänen und Vertrauen (AktivVerzeichnis Domainsund Trusts).

Waldfunktionen werden durch den Funktionsmodus des Waldes begrenzt und reguliert. Es gibt drei solcher Modi:

Windows 2000 - unterstützt Domänencontroller unter Windows NT 4.0, Windows 2000 und Windows Server 2003;

intermediär ( interim) Windows Server 2003 - unterstützt Domänencontroller unter Windows NT 4.0 und Windows Server 2003;

Windows Server 2003 - Unterstützt Domänencontroller unter Windows Server 2003.

Die fortgeschrittensten Active Directory-Funktionen sind in verfügbar windows-Modus Server 2003. Wenn alle Domänen der Gesamtstruktur in diesem Modus arbeiten, können Sie die verbesserte Replikation (Replikation) globaler Kataloge und eine effizientere Replikation von Active Directory-Daten verwenden. Es ist auch möglich, Klassen und Schemaattribute zu deaktivieren, dynamische Hilfsklassen zu verwenden, Domänen umzubenennen und einseitige, bidirektionale und transitive Vertrauensbeziehungen in der Gesamtstruktur zu erstellen.

Standorte und Subnetze

Website ist eine Gruppe von Computern in einem oder mehreren IP-Subnetzen, die zum Planen der physischen Struktur eines Netzwerks verwendet werden. Die Standortplanung erfolgt unabhängig von der logischen Struktur der Domäne. Mit Active Directory können Sie mehrere Standorte in einer Domäne oder einem Standort in mehreren Domänen erstellen.

Im Gegensatz zu Standorten, die mehrere Bereiche von IP-Adressen abdecken können, verfügen Subnetze über einen festgelegten Bereich von IP-Adressen und eine Netzwerkmaske. Subnetznamen haben das Format netzwerk / Bitmaske, b. 192.168.19.0/24, wobei die Netzwerkadresse 192.168.19.0 und die Netzwerkmaske 255.255.255.0 zu dem Subnetznamen 192.168.19.0/24 kombiniert werden.

Computer werden Standorten je nach Standort in einem Subnetz oder einer Gruppe von Subnetzen zugewiesen. Wenn Computer in Subnetzen mit ausreichend hoher Geschwindigkeit interagieren können, werden sie aufgerufen gut verbunden (gut verbunden).

Im Idealfall bestehen Standorte aus gut verbundenen Subnetzen und Computern. Wenn die Austauschrate zwischen Subnetzen und Computern niedrig ist, müssen Sie möglicherweise mehrere Standorte erstellen. Gute Kommunikation verschafft Standorten einige Vorteile.

Wenn ein Client eine Domäne betritt, sucht der Authentifizierungsprozess zuerst am Clientstandort nach einem lokalen Domänencontroller. Das heißt, wenn möglich, werden lokale Controller zuerst abgefragt, was den Netzwerkverkehr einschränkt und die Authentifizierung beschleunigt.

Verzeichnisinformationen werden häufiger repliziert. innen websites als zwischen dem websites. Dies reduziert den durch die Replikation verursachten Datenverkehr zwischen den Netzwerken und stellt sicher, dass lokale Domänencontroller schnell aktualisierte Informationen erhalten.

Sie können die Replikation von Verzeichnisdaten mit anpassen site-Links (Site-Links). Zum Beispiel definieren brückenkopf-Server (Brückenkopf) für die Replikation zwischen Standorten.

Der Hauptteil der Replikationslast zwischen Standorten fällt auf diesen spezialisierten Server und nicht auf einen verfügbaren Standortserver. Sitesund Subnetze werden in der Konsole konfiguriert Active Directory - Websites und Dienste (Active Directory-Standorte und -Dienste).

Arbeiten Sie mit Domains Active Directory

Im Netz Windows Server Dienst 2003 AktivVerzeichnisgleichzeitig mit konfiguriertDNS. Active Directory-Domänen und DNS-Domänen haben jedoch unterschiedliche Zwecke. In Active Directory-Domänen können Sie Konten, Ressourcen und Sicherheit verwalten.

Die DNS-Domänenhierarchie dient hauptsächlich zur Namensauflösung.

Um die Vorteile von Active Directory voll ausnutzen zu können, müssen Computer unter Windows XP Professional und Windows 2000 ausgeführt werden. Sie arbeiten im Netzwerk als Active Directory-Clients und haben Zugriff auf transitive Vertrauensstellungen, die in der Baumstruktur oder in der Gesamtstruktur von Domänen vorhanden sind. Diese Beziehungen ermöglichen autorisierten Benutzern den Zugriff auf Ressourcen in einer beliebigen Domäne in der Gesamtstruktur.

System Windows Server 2003 fungiert als Domänencontroller oder als Mitgliedsserver. Mitgliedsserver werden nach der Installation von Active Directory zu Controllern. Controller werden nach dem Entfernen von Active Directory auf Mitgliedsserver heruntergestuft.

Beide Prozesse führen durch Active Directory-Installationsassistent. In einer Domäne können mehrere Controller vorhanden sein. Sie replizieren Verzeichnisdaten über ein Multi-Master-Replikationsmodell, sodass jeder Controller Verzeichnisänderungen verarbeiten und an andere Controller übertragen kann. Aufgrund der Multi-Host-Struktur haben alle Controller standardmäßig die gleiche Verantwortung. Sie können jedoch einigen Domänencontrollern bei bestimmten Aufgaben Vorrang vor anderen geben. Sie können beispielsweise einen Bridgeheadserver erstellen, der beim Replizieren von Verzeichnisdaten an andere Standorte Vorrang hat.

Außerdem werden einige Aufgaben am besten auf einem dedizierten Server ausgeführt. Der Server, der einen bestimmten Aufgabentyp behandelt, wird aufgerufen meister der Operationen (Betriebsmaster).

Für alle Computer, auf denen Windows 2000, Windows XP Professional und Windows Server 2003 mit der Domäne verbunden sind, werden Konten erstellt, die wie andere Ressourcen als Active Directory-Objekte gespeichert werden. Computerkonten steuern den Zugriff auf das Netzwerk und seine Ressourcen. Bevor ein Computer über sein Konto auf eine Domäne zugreifen kann, muss er ein Authentifizierungsverfahren durchlaufen.

Verzeichnisstruktur

Verzeichnisdaten werden Benutzern und Computern über zur Verfügung gestellt data Warehouse (Datenspeicher) und globale Kataloge (globalkataloge). Obwohl die meisten FunktionenAktivVerzeichnisdie Auswirkungen auf das Data Warehouse wirken sich nicht auf globale Kataloge (GC) aus, da sie zum Anmelden und zur Suche nach Informationen verwendet werden. Wenn der ST nicht verfügbar ist, können sich Standardbenutzer nicht bei der Domäne anmelden. Die einzige Möglichkeit, diese Bedingung zu umgehen, ist das lokale Zwischenspeichern der Mitgliedschaft in universelle Gruppen.

Der Zugriff auf und die Verteilung von Active Directory-Daten erfolgt über verzeichniszugriffsprotokolle (Verzeichnis zugangprotokolle) und replikationen (replikation).

Replikation ist erforderlich, um aktualisierte Daten an Controller zu verteilen. Die Hauptmethode zum Verteilen von Updates ist die Replikation mit mehreren Hosts. Einige Änderungen werden jedoch nur von spezialisierten Controllern verarbeitet. betriebsmeister (Betriebsmeister).

Die Funktionsweise der Multi-Host-Replikation in Windows Server 2003 hat sich ebenfalls aufgrund geändert verzeichnispartitionen anwendungen (anwendungverzeichnispartitionen). Über ihre Systemadministratoren können sie Replikationsabschnitte in der Domänenstruktur erstellen. Hierbei handelt es sich um logische Strukturen zum Verwalten der Replikation innerhalb der Domänenstruktur. Sie können beispielsweise eine Partition erstellen, die für die Replikation von DNS-Informationen innerhalb einer Domäne verantwortlich ist. Die Replikation von DNS-Informationen ist für andere Domänensysteme nicht zulässig.

Anwendungsverzeichnispartitionen können ein untergeordnetes Element einer Domäne, ein untergeordnetes Element eines anderen Anwendungsabschnitts oder eine neue Struktur in einer Domänenstruktur sein. Partitionsrepliken dürfen auf jedem Active Directory-Domänencontroller, einschließlich globaler Verzeichnisse, gehostet werden. Obwohl Anwendungsverzeichnisse in großen Domänen und Gesamtstrukturen nützlich sind, steigen die Kosten für Planung, Verwaltung und Wartung.

Datenspeicherung

Das Repository enthält Informationen zu den wichtigsten Objekten des Active Directory-Verzeichnisdiensts - Konten, Freigaben, Gruppenrichtlinien und Gruppenrichtlinien. Manchmal wird die Datenspeicherung einfach aufgerufen katalog (Verzeichnis). Auf einem Domänencontroller wird das Verzeichnis in der Datei NTDS.DIT gespeichert, deren Speicherort während der Installation von Active Directory festgelegt wird (dies muss ein NTFS-Datenträger sein). Einige Verzeichnisdaten können getrennt vom Haupt-Repository gespeichert werden, z. B. Gruppenrichtlinien, Skripts und andere Informationen, die in der gemeinsam genutzten SYSVOL-Systemressource aufgezeichnet werden.

Das Bereitstellen von Verzeichnisinformationen für die Freigabe wird aufgerufen veröffentlichung (veröffentlichen). Wenn Sie beispielsweise einen Drucker für die Verwendung im Netzwerk öffnen, wird er veröffentlicht. Informationen über freigegebener Ordner usw. Domänencontroller replizieren die meisten Änderungen in einem Repository unter einem Multi-Master-Schema. Ein Administrator einer kleinen oder mittleren Organisation verwaltet das Replikations-Repository selten, da es automatisch ausgeführt wird. Es kann jedoch entsprechend den Besonderheiten der Netzwerkarchitektur angepasst werden.

Nicht alle Verzeichnisdaten werden repliziert, sondern nur:

Domänendaten: Informationen zu Objekten in der Domäne, einschließlich Objekten von Konten, freigegebenen Ressourcen, Gruppenrichtlinien und Gruppenrichtlinien.

Konfigurationsdaten - Informationen zur Verzeichnistopologie: eine Liste aller Domänen, Strukturen und Gesamtstrukturen sowie des Standorts der Controller und Ledger-Server;

Datenschema - Informationen zu allen Objekten und Datentypen, die im Verzeichnis gespeichert werden können; Das Standardschema von Windows Server 2003 beschreibt Kontenobjekte, freigegebene Ressourcenobjekte usw. Sie können es erweitern, indem Sie neue Objekte und Attribute definieren oder Attribute für vorhandene Objekte hinzufügen.

Globaler Katalog

Wenn das Caching lokaler Mitglieder ist Werden keine universellen Gruppen gebildet, erfolgt der Zugang zum Netzwerk auf der Grundlage von Informationen über die Mitgliedschaft in der universellen Gruppe, die vom Zivilgesetzbuch bereitgestellt werden.

Es bietet auch Verzeichnissuchen für alle Domänen in der Gesamtstruktur. Controller, die Rolle ausführen Der GK-Server speichert eine vollständige Replik aller Objekte in seinem Domänenverzeichnis und eine teilweise Replik der Objekte in anderen Domänen in der Gesamtstruktur.

Um das System zu betreten und nur einige Eigenschaften von Objekten zu suchen, sind Teilreplikationen möglich. Um während der Replikation ein Teilreplikat zu erstellen, müssen Sie weniger Daten übertragen, wodurch der Netzwerkverkehr verringert wird.

Standardmäßig wird der GC-Server zum ersten Domänencontroller. Wenn sich in der Domäne nur ein Controller befindet, sind der Ledger-Server und der Domänencontroller daher derselbe Server. Sie können den GC auf einem anderen Controller platzieren, um die Wartezeit für eine Antwort beim Eintritt in das System zu verkürzen und die Suche zu beschleunigen. Es wird empfohlen, an jedem Standort der Domäne einen CC zu erstellen

Es gibt mehrere Möglichkeiten, dieses Problem zu lösen. Natürlich können Sie einen GL-Server auf einem der Domänencontroller im Remote-Büro erstellen. Der Nachteil dieser Methode ist die Erhöhung der Belastung des Ledger-Servers, was möglicherweise zusätzliche Ressourcen und eine sorgfältige Planung der Betriebszeit dieses Servers erfordert.

Eine andere Möglichkeit, das Problem zu lösen, ist das lokale Zwischenspeichern der universellen Gruppenmitgliedschaft. Gleichzeitig kann jeder Domänencontroller Anforderungen zur lokalen Anmeldung am System bereitstellen, ohne auf den Ledger-Server zugreifen zu müssen. Dies beschleunigt den Anmeldevorgang und erleichtert die Situation im Falle eines GC-Servers. Darüber hinaus reduziert dies die Replikation des Datenverkehrs.

Anstatt den gesamten GC periodisch im gesamten Netzwerk zu aktualisieren, reicht es aus, die Informationen im Cache über die Mitgliedschaft in der universellen Gruppe zu aktualisieren. Standardmäßig erfolgt das Update alle acht Stunden auf jedem Domänencontroller, der für die universelle Gruppenmitgliedschaft lokales Caching verwendet.

Mitgliedschaft universalgruppe individuell für jeden Standort. Es sei daran erinnert, dass ein Standort eine physische Struktur ist, die aus einem oder mehreren Subnetzen mit einem individuellen Satz von IP-Adressen und einer Netzwerkmaske besteht. Domänencontroller WindowsServer 2003 und GK, auf die sie sich beziehen, müssen sich am selben Standort befinden. Wenn mehrere Standorte vorhanden sind, müssen Sie für jede einzelne die lokale Zwischenspeicherung konfigurieren. Darüber hinaus müssen die in der Site enthaltenen Benutzer Teil einer Windows Server 2003-Domäne sein, die im Windows Server 2003-Gesamtstrukturmodus ausgeführt wird.

Active Directory-Replikation

Der Katalog speichert drei Arten von Informationen: Domänendaten, Schemadaten und Konfigurationsdaten. Domänendaten werden auf alle Domänencontroller repliziert. Alle Domänencontroller sind gleich, d. H. Alle von einem Domänencontroller vorgenommenen Änderungen werden auf alle anderen Domänencontroller repliziert.Das Schema und die Konfigurationsdaten werden in allen Domänen der Struktur oder Gesamtstruktur repliziert. Darüber hinaus werden alle Objekte in der einzelnen Domäne und einige Eigenschaften der Gesamtstrukturobjekte auf den CC repliziert. Dies bedeutet, dass der Domänencontroller das Schema für die Struktur oder Gesamtstruktur, Konfigurationsinformationen für alle Domänen der Struktur oder Gesamtstruktur sowie alle Verzeichnisobjekte und -eigenschaften für die eigene Domäne speichert und repliziert.

Der Domänencontroller, auf dem der HA gespeichert ist, enthält und repliziert die Schemainformationen für die Gesamtstruktur, die Konfigurationsinformationen für alle Gesamtstrukturdomänen und einen begrenzten Satz von Eigenschaften für alle Verzeichnisobjekte in der Gesamtstruktur (sie werden nur zwischen den GA-Servern repliziert) sowie alle Verzeichnisobjekte und Eigenschaften für Ihre Domain

Beachten Sie das folgende Szenario zum Einrichten eines neuen Netzwerks, um die Grundlagen der Replikation zu verstehen.

1. In der Domäne Und der erste Controller ist installiert. Dieser Server ist der einzige Domänencontroller. Er ist auch der Server-GC. Die Replikation in einem solchen Netzwerk findet nicht statt, da keine anderen Controller vorhanden sind.

2. In der Domäne Ein zweiter Controller ist installiert und die Replikation beginnt. Sie können einen Controller als Master der Infrastruktur und den anderen als Ledger-Server festlegen. Der Infrastrukturmaster verfolgt die GC-Updates und fordert sie für geänderte Objekte an. Beide Controller replizieren auch Schema- und Konfigurationsdaten.

3. In der Domäne Ein dritter Controller ist installiert, auf dem sich kein GC befindet. Der Infrastrukturhost überwacht die GC-Aktualisierungen, fordert sie für die geänderten Objekte an und repliziert die Änderungen anschließend auf den dritten Domänencontroller. Alle drei Controller replizieren auch Schema- und Konfigurationsdaten.

4. Eine neue Domäne B wird erstellt, Controller werden hinzugefügt. Die Ledger-Server in Domäne A und Domäne B replizieren alle Schema- und Konfigurationsdaten sowie eine Teilmenge der Domänendaten aus jeder Domäne. Die Replikation in Domäne A wird wie oben beschrieben fortgesetzt, und die Replikation beginnt in Domäne B.

AktivVerzeichnisund Ldap

LDAP (Lightweight Directory Access Protocol), ein Standardprotokoll für die Internetverbindung für TCP / IP-Netzwerke. LDAP wurde speziell für den Zugriff auf Verzeichnisdienste mit minimalem Aufwand entwickelt. LDAP definiert auch die Vorgänge zum Abfragen und Ändern von Verzeichnisinformationen.

Kunden Active Directory verwendet LDAP für die Kommunikation mit Computern, auf denen Active Directory ausgeführt wird, wenn Sie sich am Netzwerk anmelden oder nach freigegebenen Ressourcen suchen. LDAP vereinfacht die Verzeichnisverbindung und den Übergang von anderen Verzeichnisdiensten zu Active Directory. Zur Erhöhung der Kompatibilität können Sie Active Directory-Schnittstellen verwenden (AktivVerzeichnis Service- Schnittstellen, ADSI).

Betriebsmasterfunktionen

Der Betriebsmaster löst Probleme, die in einem Replikationsmodell mit mehreren Hosts unpraktisch sind. Es gibt fünf Betriebsmasterfunktionen, die einem oder mehreren Domänencontrollern zugewiesen werden können. Einige Rollen müssen auf Gesamtstrukturebene eindeutig sein, für andere reicht die Domänenebene aus. Die folgenden Rollen müssen in jeder Active Directory-Gesamtstruktur vorhanden sein:

Schemamaster) - Verwaltet Aktualisierungen und Änderungen am Verzeichnisschema. Um das Verzeichnisschema zu aktualisieren, ist Zugriff auf den Schemamaster erforderlich. Um festzustellen, welcher Server derzeit der Schemamaster in der Domäne ist, öffnen Sie einfach das Fenster befehlszeile und geben Sie ein: dsquery server -hatfsmo schema.

Domain Naming Master - Verwaltet das Hinzufügen und Entfernen von Domänen in der Gesamtstruktur. Um eine Domäne hinzuzufügen oder zu entfernen, ist Zugriff auf den Domänennamen-Master erforderlich. Um festzustellen, welcher Server derzeit der Domänennamen-Master ist, geben Sie einfach im Befehlsfenster Folgendes ein: dsquery server -hatfsmo name

Diese Rollen, die der Gesamtstruktur gemeinsam sind, sollten einzigartig sein.

Die folgenden Rollen sind in jeder Active Directory-Domäne obligatorisch.

Relativer ID-Master - weist den Domänencontrollern relative Kennungen zu. Jedes Mal, wenn Sie ein Benutzerobjekt erstellen, gruppieren Sie oder Computersteuerungen weisen dem Objekt eine eindeutige Sicherheitskennung zu, die aus einer Domänensicherheitskennung und einer eindeutigen Kennung besteht, die vom Host der relativen Kennungen zugewiesen wurde. Um festzustellen, welcher Server derzeit der Host relativer Bezeichner in der Domäne ist, genügt es, im Befehlsfenster Folgendes einzugeben: dsqueryserver -hatfsmobefreien.

PDC-Emulator (PDC-Emulator) - fungiert im gemischten oder intermediären Domänenmodus als Windows NT-Domänencontroller. Es authentifiziert die Anmeldung bei Windows NT, verarbeitet Kennwortänderungen und repliziert Updates für P DC. Um zu ermitteln, welcher Server derzeit ein PDC-Emulator in einer Domäne ist, genügt es, in das Befehlsfenster einzugeben dsquery server - hasfsmo pdc.

Infrastrukturmaster (Infrastruktur) meister ) - aktualisiert die Referenzen von Objekten und vergleicht die Daten seines Katalogs mit den Daten des Ledgers. Wenn die Daten veraltet sind, werden Updates vom GC angefordert und auf den Rest der Controller in der Domäne repliziert. Um festzustellen, welcher Server derzeit der Master der Infrastruktur in der Domäne ist, reicht es aus, das Befehlszeilenfenster und aufzurufen dsqueryserver -hasfsmo infr.

Diese Rollen, die für die gesamte Domäne gelten, sollten eindeutig sein. Sie können also nur einen relativen Bezeichner, einen PDC-Emulator und einen Infrastruktur-Master für jede Domäne konfigurieren.

Normalerweise werden Betriebsmasterfunktionen automatisch zugewiesen, sie können jedoch erneut zugewiesen werden. Wenn ein neues Netzwerk installiert wird, werden alle Betriebsmasterfunktionen vom ersten Controller der ersten Domäne empfangen. Wenn Sie später eine neue untergeordnete Domäne oder Stammdomäne in einer neuen Baumstruktur erstellen, wird die Betriebsmasterfunktion automatisch auch dem ersten Domänencontroller zugewiesen. In der neuen Domänengesamtstruktur werden alle Betriebsmasterfunktionen dem Domänencontroller zugewiesen. Wenn eine neue Domäne in derselben Gesamtstruktur erstellt wird, wird ihrem Controller die Rolle des relativen Bezeichners Master Emulator P zugewiesenDMit und Hostinfrastruktur. Die Schemamaster- und Domänennamenrollen verbleiben in der ersten Domäne der Gesamtstruktur.

Wenn sich in der Domäne nur ein Controller befindet, werden alle Betriebsmasterfunktionen ausgeführt. Wenn sich ein Standort im Netzwerk befindet, ist der Standardstandort der Operationshosts optimal. Beim Hinzufügen von Domänencontrollern und Domänen ist es jedoch manchmal erforderlich, die Betriebsmasterfunktionen auf andere Domänencontroller zu verschieben.

Wenn sich in einer Domäne zwei oder mehr Controller befinden, wird empfohlen, zwei Domänencontroller für die Ausführung der Betriebsmasterfunktionen zu konfigurieren. Weisen Sie beispielsweise einen Domänencontroller als Hauptmaster von Vorgängen zu und den anderen als Sicherungscontroller, der erforderlich ist, wenn der Hauptcontroller ausfällt.

Verwaltung Active Directory

C Mit Active Directory werden Computerkonten erstellt, sie werden mit der Domäne verbunden, Computer, Domänencontroller und Organisationseinheiten (OPs) werden verwaltet.

Verwaltungs- und Unterstützungstools werden zur Verwaltung von Active Directory verwendet. Die folgenden Tools sind implementiert und die MMC-Snap-In-Ansicht (Microsoft ManagementKonsole):

Active Directory-Benutzer und -Computer (Active Directory Benutzer und Computer) ermöglicht die Verwaltung von Benutzern, Gruppen, Computern und Organisationseinheiten (EP);

Aktiv Verzeichnis - Domänen und Vertrauen ( Aktiv Verzeichnis Domainsund Trusts ) Wird verwendet, um mit Domänen, Domänenstrukturen und Domänengesamtstrukturen zu arbeiten.

Active Directory - websites unddienstleistungen (Active Directory-Standorte und -Dienste) ermöglicht das Verwalten von Sites und Subnetzen;

Ergebnis politik (Ergebnissatz der Richtlinie) verwendet, um die aktuellen Benutzer- oder Systemrichtlinien anzuzeigen und Richtlinienänderungen zu planen.

In Microsoft Windows 2003 Server kann direkt über das Menü Verwaltung auf diese Snap-Ins zugreifen.

Ein weiteres Verwaltungswerkzeug ist ein Kinderspiel Schema AktivVerzeichnis (Aktiv Verzeichnis Schema) - Ermöglicht die Verwaltung und Änderung des Verzeichnisschemas.

Befehlszeilen-Dienstprogramme Aktiv Verzeichnis

Objekte verwalten Aktiv Verzeichnis Es gibt Befehlszeilentools, mit denen Sie eine Vielzahl von Verwaltungsaufgaben ausführen können:

DSADD - fügt hinzu Aktiv Verzeichnis Computer, Kontakte, Gruppen, OP und Benutzer.

DSGET - zeigt die Eigenschaften von Computern, Kontakten, Gruppen, OP, Benutzern, Standorten, Subnetzen und Servern an, die in registriert sind Aktiv Verzeichnis.

DSMOD - ändert die Eigenschaften von Computern, Kontakten, Gruppen, OP, Benutzern und Servern, die in registriert sind Aktiv Verzeichnis.

DSMOVE - verschiebt ein einzelnes Objekt an einen neuen Ort innerhalb der Domäne oder benennt das Objekt um, ohne es zu verschieben.

DSQXJERY - sucht nach Computern, Kontakten, Gruppen, OP, Benutzern, Standorten, Subnetzen und Servern in Aktiv Verzeichnis nach festgelegten Kriterien.

DSRM - löscht ein Objekt aus Aktiv Verzeichnis.

NTDSUTIL - ermöglicht es Ihnen, Informationen über die Site, Domäne oder den Server anzuzeigen, zu verwalten betriebsmeister (operationen meister) und pflegen Sie die DatenbankAktiv Verzeichnis.

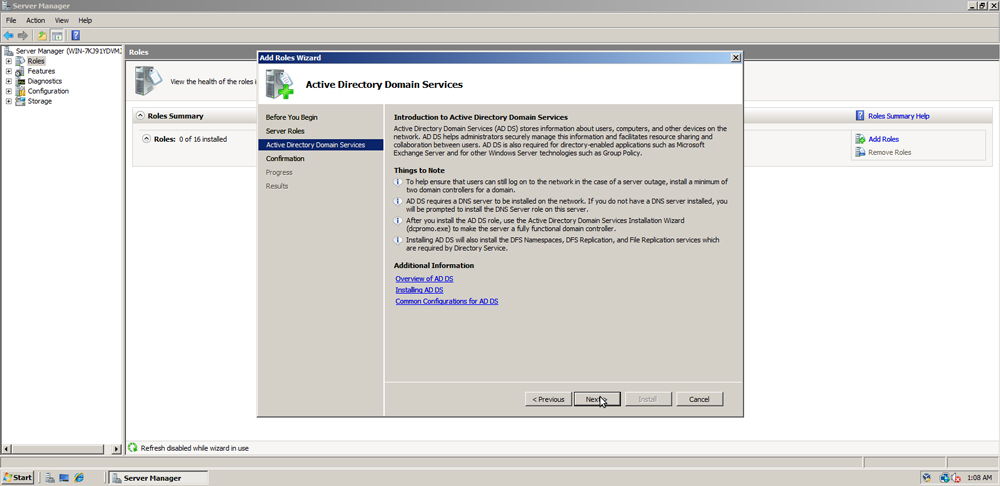

Der heutige Artikel befasst sich mit Active Directory, nämlich ADDS.

Wir werden damit beginnen, denn mit diesem scheinbar kleinen Service können wir eine Vielzahl von Problemen lösen, die mit der Sicherheit und dem Aufbau von Windows-basierten Infrastrukturen zusammenhängen, und nicht nur.

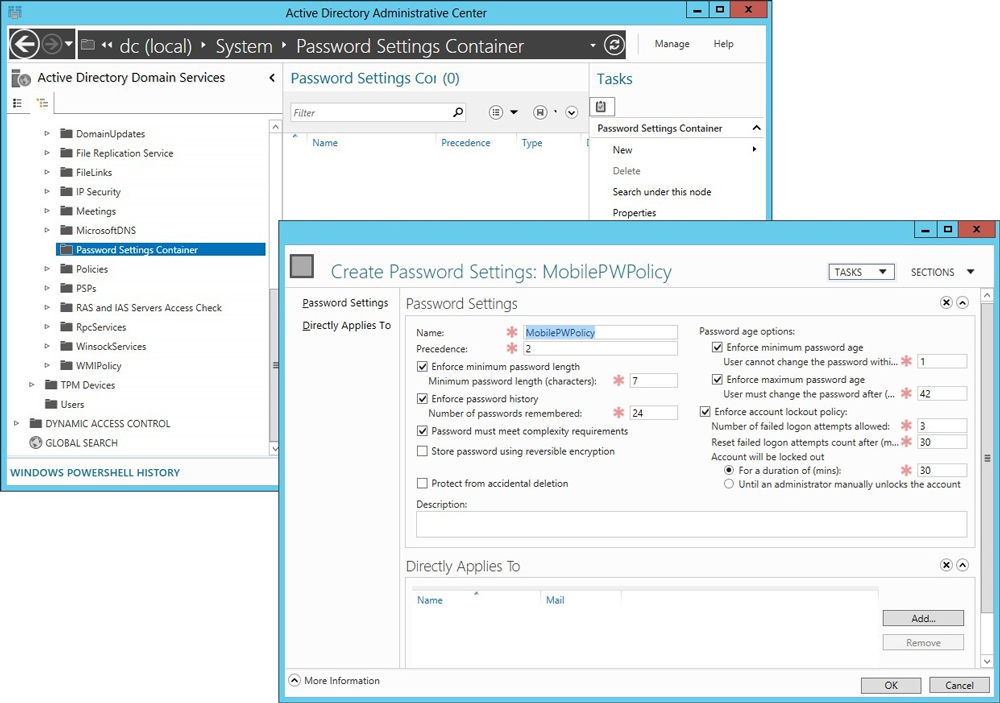

Was sind also die ADDS? Dies ist ein Dienst, der alle Infrastrukturobjekte in seiner Datenbank speichert: Computer (Arbeitsstationen und Server), Benutzer, Gruppen (verschiedene Objekte einschließlich Benutzer), Drucker, Sicherheitsrichtlinien usw. Die Datenbank selbst wird auf Servern mit der konfigurierten ADDS-Rolle gespeichert Domänencontroller genannt. Der mit den Domänendiensten verbundene Computer kontaktiert beim Laden den Domänencontroller und empfängt vom aktiven Richtlinienverzeichnis - Vorgaben für eine Reihe von Systemeinstellungen - Berechtigungen für den Zugriff auf lokale Ressourcen und Netzwerkressourcen. Außerdem erhält ein Domänenbenutzer bei jeder Anmeldung Berechtigungen und Einstellungen. Nach der Erstellung kann sich ein Benutzer von jedem Computer im Domänennetzwerk aus bei der Domäne anmelden, es sei denn, es gibt keine Zugangsbeschränkungen. Auf jedem Computer erhält er seine Einstellungen und Zugriffsrechte.

Welche weiteren Vorteile der Implementierung von Active Directory sind:

- Zentrales Login.

- Und dadurch zentralisierte Protokollierung des Zugangs zur Domäne.

- Zentralisierte Verwaltung von Computern und anderen Objekten. Mithilfe von Gruppenrichtlinien können Sie System- und Anwendungseinstellungen konfigurieren, Registrierungseinträge anpassen, Software installieren und bestimmte Dateien im Netzwerk ablegen und Skripts remote ausführen.

- Sicherstellung der Möglichkeit, ein einziges Login \\ Kennwort für die Eingabe des Computers und der Anwendung zu verwenden. (Single Sign On). Wenn die Anwendung die Authentifizierung über Active Directory unterstützt, können Sie die Anwendung so konfigurieren, dass sie mit Domänenanmeldeinformationen arbeitet. Es gibt eine große Anzahl solcher Anwendungen: Unter den Anwendern in einer Unternehmensumgebung sind E-Mail-Dienste, 1C sowie Server für den Zugriff auf das Internet, Datenbankserver, Zugangskontrollsysteme usw. zu nennen.

- Jedes Objekt in AD verfügt über eigene Eigenschaften. Darunter befinden sich sowohl vorkonfigurierte als auch benutzerdefinierte Felder. So können Sie in AD nützliche Informationen über die Mitarbeiter des Unternehmens speichern. Zum Beispiel die Personalnummer des Mitarbeiters, sein Geburtsdatum oder die Nummer der Erlaubnis für das Unternehmen. Entsprechend diesen Parametern können Sie auch Zugriffsrechte und Einstellungen vergeben.

- Active Directory-Domänendienste sind eng in DNS integriert, sodass Sie durch die Implementierung von AD erhalten dNS-Server um das interne Netzwerk aufrecht zu erhalten.

- Andere Dienste und Dienste arbeiten auf Basis von ADDS-Diensten.

Um Active Directory zu implementieren, müssen Sie einige Schritte ausführen. Der Implementierungsplan für Domänendienste:

- Vorbereitung der vorhandenen Infrastruktur.

- Planung von Domänendiensten unter Berücksichtigung der Geodistribution des Systems und der Sicherheitsanforderungen.

- Installation des Domänencontrollers

- Festlegen von Parametern und Erstellen der erforderlichen Domänenobjekte.

- Verbinden von Servern, Workstations und anderen Geräten mit der erstellten Domäne.

Die Domänendienste des Active Directory sind auf jeden Fall das Herz Ihrer Infrastruktur. Sie stellen jedoch absolut keine Anforderungen an Support und Wartung. Natürlich liebt jedes System die Pflege und Wartung sowie die regelmäßige Ausführung backup ist ein obligatorisches Verfahren. Die Aufrechterhaltung eines gut konzipierten und einmal konfigurierten ADDS-Dienstes erfordert jedoch keinen übermäßigen Aufwand. Sie müssen in der Domäne nach veralteten Objekten suchen und gegebenenfalls neue erstellen, Gruppen hinzufügen und Kennwörter für frivole Benutzer regelmäßig zurücksetzen. Überprüfen Sie die Qualität der Sicherungen. Das sind natürlich alle Aufgaben, wenn sich in Ihrer Infrastruktur nichts ändert. All dies kann jedoch automatisiert werden. Die Eintrittsschwelle für den Dienst ist ziemlich niedrig. Und die Literatur zur Planung, Implementierung und Unterstützung der Active Directory-Infrastruktur ist recht umfangreich. Dieser Service ist über 15 Jahre alt und wird in dieser Zeit weiterentwickelt und ergänzt, jedoch ohne drastische Änderungen. Dies zeigt die Stabilität und Relevanz des Dienstes an.

Die Einführung von Active Directory-Domänendiensten, wie sie sagen, muss für ein Projekt zum Aufbau einer modernen Unternehmensinfrastruktur „notwendig sein“.

Unser Unternehmen bietet Dienstleistungen mit Microsoft-Produkten an, unser Staat verfügt über zertifizierte Spezialisten. Bitte wenden Sie sich an [E-Mail geschützt]die Website

Active Directory ist ein Dienst zur Systemverwaltung. Sie sind eine viel bessere Alternative zu lokalen Gruppen und ermöglichen Ihnen die Einrichtung von Computernetzwerken mit effektiver Verwaltung und zuverlässigem Datenschutz.

Wenn Sie das Konzept von Active Directory noch nicht kennen und nicht wissen, wie diese Dienste funktionieren, ist dieser Artikel für Sie bestimmt. Mal sehen, was dieses Konzept bedeutet, welche Vorteile diese Datenbanken haben und wie sie für die Erstnutzung erstellt und konfiguriert werden.

Active Directory ist eine sehr bequeme Art der Systemverwaltung. Mit Hilfe von Active Directory können Sie Daten effizient verwalten.

Diese Dienste ermöglichen erstellen Sie eine einzelne Datenbank Domänencontroller ausgeführt. Wenn Sie ein Unternehmen besitzen, ein Büro verwalten, im Allgemeinen die Aktivitäten vieler Personen steuern, die vereint werden müssen, ist eine solche Domäne für Sie nützlich.

Es umfasst alle Objekte - Computer, Drucker, Faxe, konten Benutzer und Sachen. Die Summe der Domänen, auf denen sich die Daten befinden, wird als "Gesamtstruktur" bezeichnet. Die Active Directory-Datenbank ist eine Domänenumgebung, in der die Anzahl der Objekte bis zu 2 Milliarden betragen kann. Diese Skalen darstellen?

Das heißt, mit Hilfe eines solchen "Waldes" oder einer solchen Datenbank können eine große Anzahl von Mitarbeitern und Geräten im Büro verbunden werden, und ohne Bezug auf einen Ort - andere Benutzer können mit den Diensten verbunden werden, beispielsweise von einem Firmenbüro in einer anderen Stadt.

Darüber hinaus werden mehrere Domänen im Rahmen von Active Directory erstellt und zusammengeführt. Je größer das Unternehmen, desto mehr Finanzmittel werden zur Steuerung der darin enthaltenen Technologie benötigt datenbank.

Beim Erstellen eines solchen Netzwerks wird außerdem eine kontrollierende Domäne definiert, und selbst bei dem anschließenden Vorhandensein anderer Domänen bleibt die ursprüngliche Domäne immer noch die "übergeordnete" Domäne, das heißt, nur sie hat vollen Zugriff auf die Informationsverwaltung.

Wo werden diese Daten gespeichert und wie wird das Vorhandensein von Domains sichergestellt? Um ein Active Directory zu erstellen, werden Controller verwendet. Normalerweise gibt es zwei davon - wenn etwas mit einem passiert, werden die Informationen auf dem zweiten Controller gespeichert.

Eine andere Möglichkeit, die Datenbank zu verwenden, ist, wenn beispielsweise Ihr Unternehmen mit einem anderen Unternehmen zusammenarbeitet und Sie ein gemeinsames Projekt durchführen müssen. In diesem Fall benötigen Sie möglicherweise den Zugriff von Außenstehenden auf die Domänendateien. Hier können Sie eine Art "Beziehung" zwischen zwei verschiedenen "Gesamtstrukturen" aufbauen, um auf die erforderlichen Informationen zuzugreifen, ohne die Sicherheit anderer Daten zu gefährden.

Im Allgemeinen ist Active Directory ein Mittel zum Erstellen einer Datenbank innerhalb einer bestimmten Struktur, unabhängig von ihrer Größe. Benutzer und alle Geräte werden in einer Gesamtstruktur zusammengefasst, Domänen werden erstellt, die sich auf Controllern befinden.

Es ist auch ratsam zu klären - die Arbeit der Dienste ist nur auf Geräten mit Server möglich windows-Systeme. Zusätzlich werden 3-4 DNS-Server auf den Controllern erstellt. Sie dienen der Hauptzone der Domäne, und falls einer von ihnen ausfällt, wird sie durch andere Server ersetzt.

Nach einem kurzen Überblick über Active Directory für Dummys sind Sie natürlich an der Frage interessiert, warum die lokale Gruppe auf die gesamte Datenbank geändert wird. Natürlich ist das Feld der Möglichkeiten hier um ein Vielfaches größer, und um andere Unterschiede dieser Dienste für das Systemmanagement herauszufinden, wollen wir deren Vorteile näher betrachten.

Vorteile von Active Directory

Die Vorteile von Active Directory sind folgende:

- Verwenden Sie eine Ressource zur Authentifizierung. In diesem Szenario müssen Sie alle auf jedem PC hinzufügen konten Zugriff auf allgemeine Informationen. Je mehr Benutzer und Technologie, desto schwieriger ist es, diese Daten zwischen ihnen zu synchronisieren.

Wenn Sie also Dienste mit einer Datenbank verwenden, werden Konten an einem Punkt gespeichert, und die Änderungen werden sofort auf allen Computern wirksam.

Wie funktioniert das? Jeder Mitarbeiter, der ins Büro kommt, startet das System und meldet sich bei seinem Konto an. Die Anmeldeanforderung wird automatisch an den Server gesendet und die Authentifizierung erfolgt über diesen.

Bei einer bestimmten Reihenfolge der Datensätze können Sie die Benutzer immer in Gruppen einteilen - "Human Resources" oder "Accounting".

In diesem Fall ist der Zugriff auf Informationen noch einfacher. Wenn Sie einen Ordner für Mitarbeiter einer Abteilung öffnen müssen, müssen Sie dies über eine Datenbank tun. Sie kommen zusammen zugriff auf den gewünschten Ordner mit den Daten, während für den Rest der Dokumente geschlossen bleiben.

- Kontrolle über jedes Datenbankmitglied.

Wenn in der lokalen Gruppe jeder Teilnehmer unabhängig ist, ist es schwierig, ihn von einem anderen Computer aus zu steuern. In den Domänen können Sie bestimmte Regeln festlegen, die der Unternehmensrichtlinie entsprechen.

Du magst systemadministrator Sie können Zugriffseinstellungen und Sicherheitseinstellungen angeben und diese dann für jede Benutzergruppe anwenden. Abhängig von der Hierarchie können natürlich strengere Einstellungen für eine Gruppe definiert werden, während andere Zugriff auf andere Dateien und Aktionen im System gewähren können.

Wenn eine neue Person in das Unternehmen eintritt, erhält sein Computer außerdem sofort die erforderlichen Einstellungen, in denen die Komponenten für die Arbeit enthalten sind.

- Vielseitigkeit bei der Softwareinstallation.

Übrigens zu den Komponenten - mit Hilfe von Active Directory können Sie Drucker zuweisen, installieren notwendige Programme Stellen Sie sofort alle Mitarbeiter ein, Datenschutzoptionen. Im Allgemeinen wird die Erstellung einer Datenbank die Leistung erheblich verbessern, die Sicherheit überwachen und die Benutzer für maximale Effizienz kombinieren.

Wenn das Unternehmen ein separates Dienstprogramm oder spezielle Dienste betreibt, können diese mit den Domänen synchronisiert werden und den Zugriff auf diese Domänen vereinfachen. Auf welche Weise? Wenn Sie alle im Unternehmen verwendeten Produkte kombinieren, muss der Mitarbeiter keine unterschiedlichen Anmeldungen und Kennwörter eingeben, um sich bei jedem Programm anzumelden. Diese Informationen werden gemeinsam genutzt.

Nun werden die Vorteile und Auswirkungen der Verwendung von Active Directory deutlich installationsprozess angegebene Dienste.

Wir verwenden Datenbank unter Windows Server 2012

Die Installation und Konfiguration von Active Directory ist sehr einfach und auch einfacher als es auf den ersten Blick scheint.

Um Dienste zu laden, müssen Sie zunächst Folgendes tun:

- Computername ändern: Klicken Sie auf "Start", öffnen Sie die Systemsteuerung, "System". Wählen Sie "Parameter ändern" und klicken Sie in den Eigenschaften neben der Zeile "Computername" auf "Change". Geben Sie einen neuen Wert für den Host-PC ein.

- Bei Bedarf PC neu starten.

- Stellen Sie die Netzwerkeinstellungen wie folgt ein:

- Öffnen Sie über das Bedienfeld das Menü mit Netzwerken und Teilen.

- Passen Sie die Adaptereinstellungen an. Klicken Sie mit der rechten Maustaste auf "Eigenschaften" und öffnen Sie die Registerkarte "Netzwerk".

- Klicken Sie im Fenster aus der Liste auf das Internetprotokoll unter Nummer 4, klicken Sie erneut auf "Eigenschaften".

- Geben Sie die erforderlichen Einstellungen ein, zum Beispiel: IP-Adresse - 192.168.10.252, Subnetzmaske - 255.255.255.0, Haupt-Sub-Gateway - 192.168.10.1.

- Geben Sie in der Zeile "Bevorzugter DNS-Server" die Adresse an lokaler Server, in "Alternative ..." - andere Adressen von DNS-Servern.

- Speichern Sie die Änderungen und schließen Sie die Fenster.

Installieren Sie die Active Directory-Rollen wie folgt:

- Öffnen Sie nach dem Start den "Server Manager".

- Wählen Sie im Menü aus, um Rollen und Komponenten hinzuzufügen.

- Der Assistent wird gestartet, Sie können jedoch das erste Beschreibungsfenster überspringen.

- Überprüfen Sie die Zeile "Rollen und Komponenten installieren" und fahren Sie fort.

- Wählen Sie Ihren Computer aus, um ein Active Directory darauf abzulegen.

- Markieren Sie in der Liste die Rolle, die heruntergeladen werden muss. In Ihrem Fall handelt es sich um die Active Directory-Domänendienste.

- In einem kleinen Fenster werden Sie aufgefordert, die für die Dienste erforderlichen Komponenten herunterzuladen - akzeptieren Sie sie.

- Wenn Sie aufgefordert werden, andere Komponenten zu installieren, überspringen Sie diesen Schritt, wenn Sie sie nicht benötigen, indem Sie auf "Weiter" klicken.

- Der Setup-Assistent öffnet ein Fenster mit Beschreibungen der Dienste, die Sie installieren - lesen Sie und fahren Sie fort.

- Eine Liste der zu installierenden Komponenten wird angezeigt. Überprüfen Sie, ob alles korrekt ist, und drücken Sie die entsprechende Taste, falls dies der Fall ist.

- Wenn der Vorgang abgeschlossen ist, schließen Sie das Fenster.

- Das ist alles - Dienste werden auf Ihrem Computer geladen.

Active Directory konfigurieren

Um den Domänendienst zu konfigurieren, müssen Sie folgende Schritte ausführen:

- Führen Sie den Setup-Assistenten mit demselben Namen aus.

- Klicken Sie auf den gelben Zeiger oben im Fenster und wählen Sie "Server-Rolle auf Domänencontroller-Ebene anheben".

- Klicken Sie auf das Hinzufügen einer neuen "Gesamtstruktur" und erstellen Sie einen Namen für die Stammdomäne. Klicken Sie anschließend auf "Weiter".

- Geben Sie die Modi der "Gesamtstruktur" und der Domäne an. Meistens stimmen sie überein.

- Erstellen Sie ein Passwort, das Sie sich jedoch unbedingt merken sollten. Nach unten scrollen

- Danach wird eine Warnung angezeigt, dass die Domäne nicht delegiert wird, und ein Vorschlag zum Überprüfen des Domänennamens. Sie können diese Schritte überspringen.

- Im nächsten Fenster können Sie den Pfad zu den Verzeichnissen mit Datenbanken ändern - tun Sie dies, wenn sie nicht zu Ihnen passen.

- Jetzt sehen Sie alle Parameter, die Sie einstellen möchten - prüfen Sie, ob Sie sie richtig ausgewählt haben, und fahren Sie fort.

- Die Anwendung prüft, ob die Voraussetzungen erfüllt sind, und wenn keine Kommentare vorhanden sind oder wenn sie unkritisch sind, klicken Sie auf "Installieren".

- Nach Abschluss der Installation wird der PC neu gestartet.

Möglicherweise interessieren Sie sich auch dafür, wie Sie einen Benutzer zur Datenbank hinzufügen. Verwenden Sie dazu das Menü "Active Directory-Benutzer oder -Computer", das Sie im Verwaltungsabschnitt der Systemsteuerung finden, oder verwenden Sie das Datenbankeinstellungsmenü.

Um einen neuen Benutzer hinzuzufügen, klicken Sie mit der rechten Maustaste auf den Domänennamen und wählen Sie "Erstellen" nach "Division". Es erscheint ein Fenster, in dem Sie den Namen der neuen Abteilung eingeben müssen. Dieser Ordner dient als Ordner, in dem Sie Benutzer in verschiedenen Abteilungen sammeln können. Auf dieselbe Weise werden Sie später mehrere weitere Abteilungen erstellen und alle Mitarbeiter korrekt platzieren.

Wenn Sie als Nächstes den Namen der Abteilung erstellt haben, klicken Sie mit der rechten Maustaste darauf und wählen Sie "Erstellen" und anschließend "Benutzer". Jetzt müssen nur noch die erforderlichen Daten eingegeben und die Zugriffseinstellungen für den Benutzer festgelegt werden.

Wenn das neue Profil erstellt wurde, klicken Sie darauf und wählen Sie aus kontextmenüund öffnen Sie "Eigenschaften". Entfernen Sie auf der Registerkarte "Konto" das Häkchen neben "Sperren ...". Das ist alles

Die allgemeine Schlussfolgerung ist, dass Active Directory ein leistungsfähiges und nützliches Werkzeug für die Systemverwaltung ist, mit dessen Hilfe die Computer aller Mitarbeiter in einem Team vereint werden können. Mit Hilfe von Diensten können Sie eine sichere Datenbank erstellen und die Arbeit und Synchronisierung von Informationen zwischen allen Benutzern erheblich optimieren. Wenn die Aktivitäten Ihres Unternehmens und anderer Arbeitsplätze mit elektronischen Computern und dem Netzwerk verbunden sind, müssen Sie Konten kombinieren und Arbeit und Vertraulichkeit überwachen. Die Installation einer Active Directory-basierten Datenbank ist eine hervorragende Lösung.