So konfigurieren Sie den Proxy-Dienst auf dem Computer. So konfigurieren Sie den Proxy: manuelle und Software-Methoden.

Also, du brichst aus, um deine zu verstecken IP-Adresse Sie haben die Wahl: Verwenden Sie den Proxy-Server "manuell", d. H. Konfigurieren Sie einen Proxy in Ihrem Browser oder verwenden Sie spezielle Proxy-Programme, die eigenständig einen funktionierenden Proxy-Server finden und automatisch in Ihren Browser integrieren.

Im ersten Fall gibt es viele Details und Nuancen, die die Arbeit erschweren, wie zum Beispiel: Suche nach Proxy-Listen und deren Überprüfung auf Effizienz; viele Proxies sind "tot" (funktioniert nicht), und die Integration des Proxy in Ihren Browser.

Die zweite Art, das Programm zu benutzen, ist für einen Anfänger viel zugänglicher, was natürlich ist. Aber es gibt eine Reihe von Nachteilen - einige Programme werden bezahlt und in der Regel nicht auf Russisch. Nicht alle, aber die meisten.

In diesem Artikel analysiert MirSovetov beide Wege, klar und an konkreten Beispielen. Lass uns anfangen.

Die erste Möglichkeit, mit einem Proxy "manuell" zu arbeiten

Die Installation eines Proxy-Servers besteht aus drei Schritten:

* Proxy-Listen durchsuchen (Websites mit einer Liste von Proxy-Servern durchsuchen)

* Integriere sie in den Browser (Proxy in deinem Browser einrichten)

* Auf Leistung prüfen (da viele Proxies nicht funktionieren, müssen sie über spezielle Sites überprüft werden)

Zunächst benötigen wir Proxy-Listen (wie bereits erwähnt, sind dies die Listen der Proxy-Server, die im offenen Zugriff ins Internet gestellt werden).

Nicht schlaue Manipulationen in der Suchmaschine, auf Anfrage:

«Vertretungsliste»,

"Kostenlose Proxy-Listen"

«Freier Proxy»,

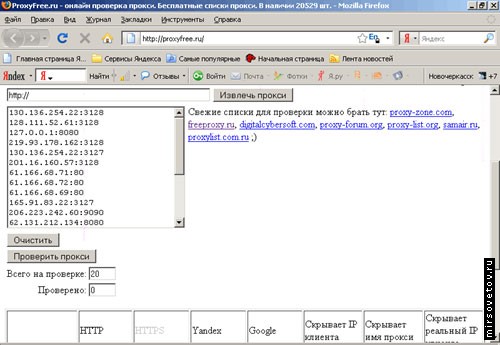

Ich wählte die erste, nämlich: h * tp: //proxyfree.ru/

Am Eingang der Seite im linken Fenster bieten Sie sofort die Auswahl eines Proxy-Servers an.

Drücke den Knopf Überprüfen Sie den Proxy - Diese Funktion wird helfen, auszusortieren "Tot" Proxy-Server (der im Moment nicht funktioniert), garantiert dies natürlich keine 100% Proxy-Performance, Sie müssen dies später noch manuell überprüfen.

Nach dem Überprüfen der Proxy-Server erstellt die Site eine Tabelle, in der die Ergebnisse des Scans angezeigt werden.

Wir schauen uns die Zeilen an, in unserem Beispiel sind die ersten drei perfekt, der vierte und fünfte Proxies verstecken unseren Namen und IP nicht, also verwerfen wir sofort. Also, indem wir die gesamte Tabelle überprüfen, wählen wir von dort das passendste für uns aus, d.h. Arbeitsproxies. Ie. behalte (obwohl im Notizbuch) den Inhalt der ersten Spalte, in unserem Beispiel ist dies:

127.0.0.1:8080,

130.136.254.22:3128

130.136.254.22:3127.

Alles! Wir haben in den Pocket-Versionen von Proxy-Servern, die wir verwenden werden. Es war eine kleine Sache - sie in unserem Browser zu installieren. Weil Proxy-Einstellungen in verschiedenen Browsern unterschiedlich, MirSovetov Ergebnis Beispiele in den drei beliebtesten: Internet Explorer, Mozilla Firefox und Opera.

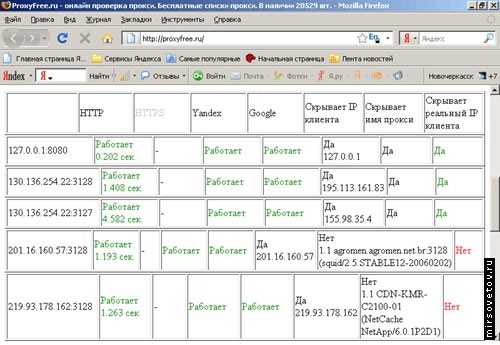

Einrichten eines Proxy-Servers im Internet Explorer auf

Nehmen Sie die erste Proxy 127.0.0.1:8080.

1. Öffnen Sie die Internet Explorer und geht durch die obere Platte des Registerkarte „Service“ in den „Internetoptionen“.

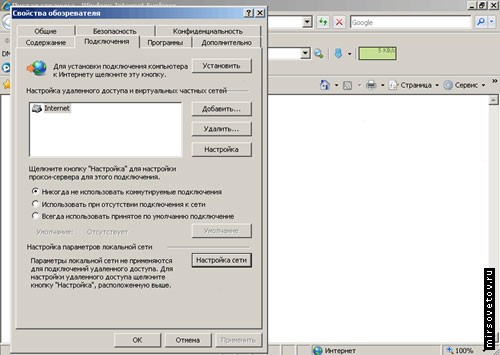

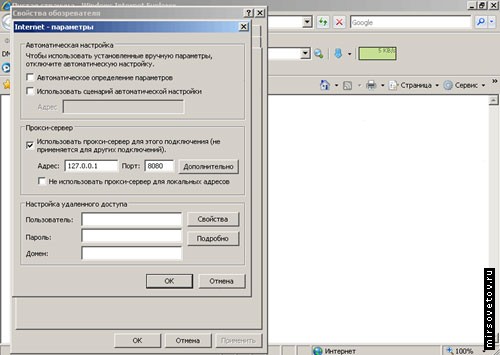

2. Gehen Sie auf die Registerkarte „Verbindungen“ Ihre Verbindung auswählen (in meinem Fall ist es „Internet“) und klicken Sie auf „Einstellungen“.

3. In dem sich öffnenden Fenster, setzen Sie ein Häkchen neben „Proxyserver für diese Verbindung“ öffnet sich. Nachdem das Feld drückt aktiv wird, „Adresse“ und „Port“. Wir nehmen unsere Proxy - 127.0.0.1:8080 und dementsprechend setzen wir 127.0.0.1 in der „Adresse“ und 8080 - im Feld „Port“.

Also, klicken Sie zweimal auf „OK“ und ... alles. Sie haben einen Proxy in seinem Browser einrichten. Es bleibt die Funktionalität zu testen, sondern um es nach dem Parsen Proxy-Einstellungen in Mozilla FireFox und Opera, wenn Sie den Internet Explorer verwenden, sprechen - Sie können leicht blättern unten.

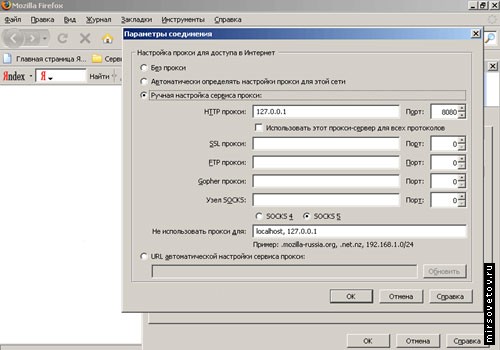

Konfigurieren Sie Proxy-Server in Mozilla FireFox

Betrachten wir zum Beispiel die gleichen Proxy 127.0.0.1:8080.

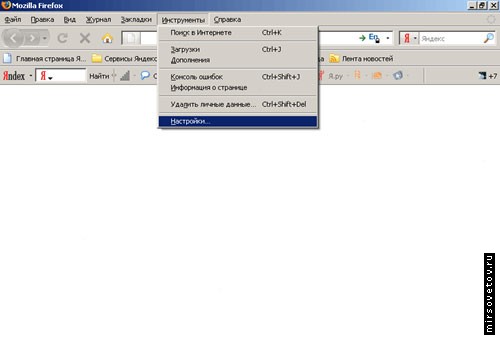

1.Otkryvaem Mozilla FireFox und geht durch die obere Platte der Registerkarte „Extras“ in den „Einstellungen ...“.

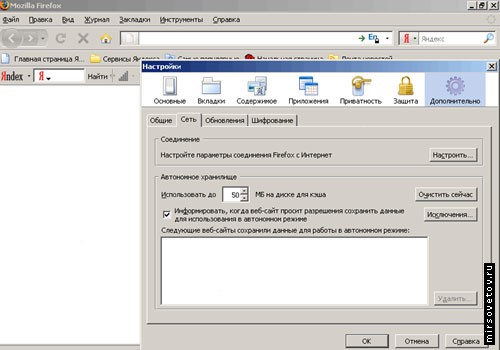

2.Perehodim die Registerkarte „Netzwerk“ und klicken Sie auf „Konfigurieren ...“.

3. Im Fenster „Verbindungsparameter“ einen Scheck setzen neben „Manuelle Proxy-Dienst konfigurieren.“ Nachdem das Feld gedrückt wird aktiv: „den HTTP-Proxy“ und „Port“. Nehmen wir als Proxy - 127.0.0.1:8080 und Einfügen von 127.0.0.1 in "HTTP-Proxy" -Box und 8080 - im Feld "Port".

Keine Notwendigkeit mehr, etwas zu ändern. Spalte „Verwenden Sie Proxy nicht für:“ - auch unverändert lassen, das heißt, wie Sie eine Standard wird und bleibt.

Es bleibt nur noch „OK“ drücken - und die Proxy konfiguriert ist.

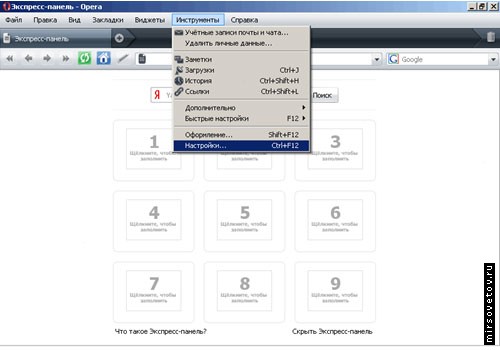

Konfigurieren Sie Proxy-Server in Opera

Auch hier das gleiche Proxy 127.0.0.1:8080.

1.Otkryvaem Opera und geht durch die obere Platte der Registerkarte „Extras“ in den „Einstellungen ...“.

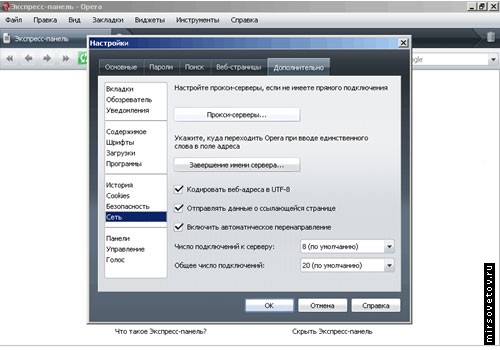

Registerkarte "Erweitert" in 2.Perehodim. Im „Netzwerk“ Menü wählen Sie den Abschnitt auf der linken Seite, und in klicken Sie auf die Schaltfläche erscheint „Proxy-Server ...“

3. Im Fenster „Proxies“, die, setzen Sie ein Häkchen vor „HTTP“ öffnet sich. Nachdem das Feld gedrückt wird aktiv: „HTTP“ und „Port“. Auch hier die gleiche Füllung 127.0.0.1 und 8080 in den entsprechenden Feldern ein.

Also, klicken Sie zweimal auf „OK“ und ... alles. Sie haben einen Proxy in seinem Browser einrichten. Es bleibt seine Leistung zu überprüfen.

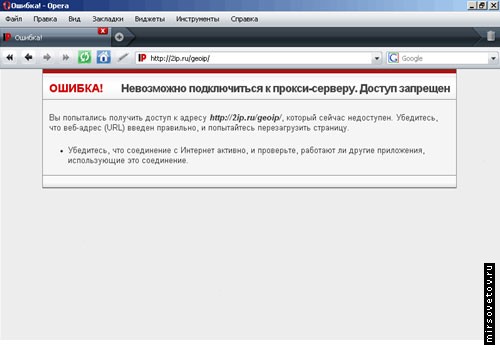

Proxy-Server-Zustandsprüfung

Berücksichtigen Sie nach dem Konfigurieren des Proxys in einem beliebigen Browser die Änderung, wechseln Sie zur Verifizierungssite für die IP-Adresse und zum Speicherort. Zum Beispiel, ein h * tp: //2ip.ru/geoip/.

Jetzt ist alles einfach:

* Wenn die Seite nicht geladen ist - bedeutet der Proxy ist "tot" (funktioniert nicht), in diesem Fall, entsprechend dem bereits bestandenen Schema, konfigurieren Sie den nächsten Proxy aus der Proxy-Liste, etc .;

* Wenn die Seite Ihre Stadt auf der Karte angezeigt hat, haben Sie etwas falsch gemacht oder der Proxy funktioniert nicht.

* Wenn die angezeigte Seite nicht Ihre Stadt ist, sondern eine andere, herzlichen Glückwunsch - Sie haben den Proxy "manuell" konfiguriert! Sie können es sicher verwenden.

Programme zum Arbeiten über einen Proxy-Server

Wir werden die drei beliebtesten Programme zum anonymen Surfen im Internet analysieren:

Maskenbrandung,

ProxySwitcherStandard,

Proxyassistent.

Ihre Verwendung erleichtert die Suche nach Proxy-Listen, die Überprüfung und Integration des Proxy in den Browser.

Maskenbrandung

Mask Surf ist laut MirSovetov das bequemste und einfach zu bedienende Programm. Ganz effektiv beim Schutz Ihrer Privatsphäre, verbirgt sich schnell Ihre echte IP-Adresse. Löscht auch alle Spuren des Internets, die der Browser bei der Arbeit hinterlassen hat. Und natürlich sind die wichtigsten Vorteile die Benutzerfreundlichkeit und die Schnittstelle in Russisch.

Wenn Sie das Programm ausführen, wird es automatisch in das Fach eingeklappt.

![]()

Wenn Sie den Internet Explorer verwenden, wird es eine angenehme Überraschung für Sie sein, dass das Programm bereits so konfiguriert ist, dass es standardmäßig mit diesem Browser funktioniert. Das heißt, wenn Sie das Programm starten, beginnt Internet Explorer bereits, über den Proxy zu arbeiten und Ihre echte IP-Adresse zu verbergen.

Betrachten wir mehr im Detail Mask Surf.

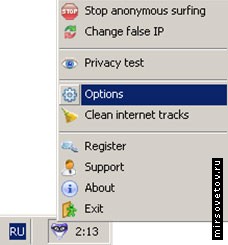

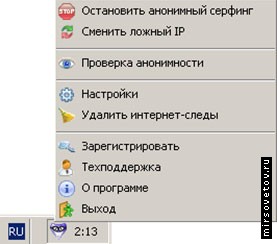

1. Wie bereits oben erwähnt, wird das Programm beim Start auf das Fach minimiert, wenn Sie mit der rechten Maustaste darauf klicken, wird ein einfaches Menü angezeigt.

2. Besuchen Sie zuerst die "Optionen".

Im geöffneten Fenster wählen Sie in der Spalte "Sprache" die russische Sprache.

3. Danach wird das Programm automatisch geschlossen, Sie sollten es erneut starten, jetzt wird es komplett in Russisch sein.

Mit den unteren Menüpunkten ist alles klar - "Beenden", "Über das Programm", "Registrieren" usw.

* Stoppen Sie anonymes Surfen - deaktiviert automatisch den Proxy-Server und Sie arbeiten von Ihrer IP.

* Falsche IP-Adresse ändern - Wenn Sie mit der falschen IP-Adresse nicht vertraut sind, wird sie einfach durch eine andere IP-Adresse ersetzt. Sie können auf eine beliebige Nummer klicken und den Proxy-Server und damit die Städte und Länder ändern, die Informationen über Ihre IP enthalten.

* Anonymitätsprüfung-Klick leitet zu einer Website weiter, die Ihre IP überprüft. Wenn Mask Surf aktiv ist, gibt es die IP eines anderen Benutzers und ein anderes Land, in dem sich der Proxy-Server befindet.

* Einstellungen - in den Einstellungen können Sie Mask Surf in den Mozzila FireFox Browser integrieren, und auch einige Feinheiten des Programms konfigurieren.

* Internetspuren entfernen - Diese Funktion sollte nach der Arbeit mit dem Programm verwendet werden. Es entfernt alle Spuren des Internets von Ihrem Computer.

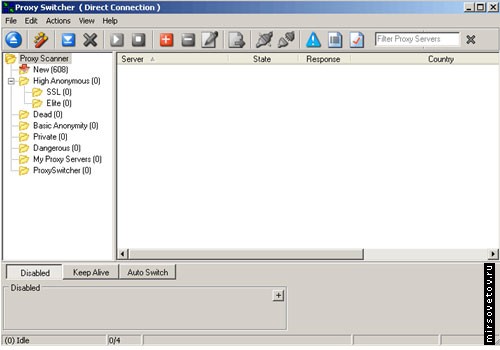

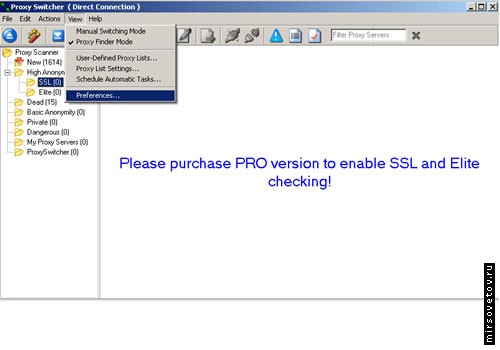

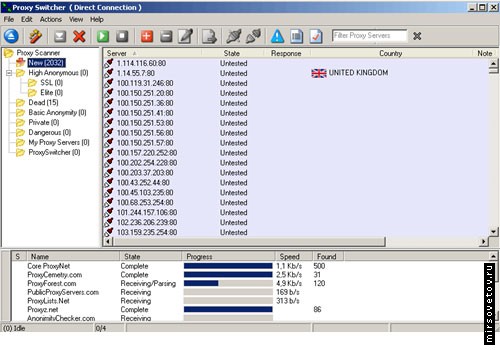

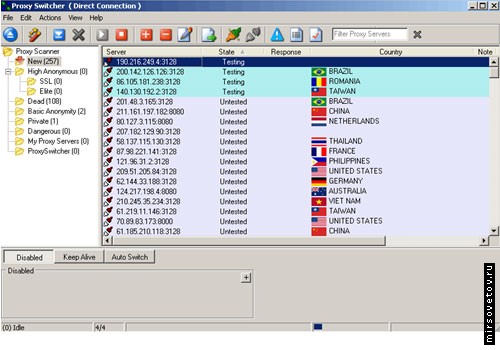

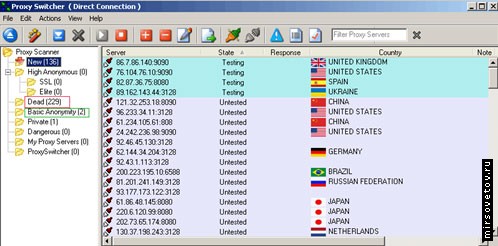

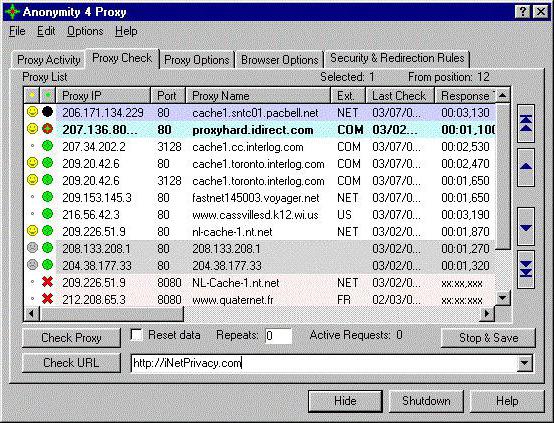

ProxySwitcherStandard

Ein ziemlich bequemes und intuitives Programm zum Arbeiten mit einem Proxy. Eine riesige Auswahl an Proxy-Servern, die unterschiedlichsten, was sehr erfreulich ist. Hat einen Nachteil - die Schnittstelle leider in Englisch.

1. Wenn das Programm startet, öffnet sich ein Fenster, das Menü links - Proxy-Server-Sortierbereiche, zunächst leer. Auf der rechten Seite befindet sich der Bereich für die detaillierte Darstellung der Menübereiche auf der linken Seite.

2. Integrieren Sie zunächst das Programm in Ihren Browser.

Wir gehen zum obersten Menü "Ansicht", in der Registerkarte "Einstellungen ..."

3. Wechseln Sie in dem sich öffnenden Fenster zur Registerkarte "Browser-Identifikation". Wählen Sie im "User-Agent" den Browser aus, in den das Programm integriert werden soll. den Browser, den Sie verwenden. Klicken Sie auf "OK".

4. Klicken Sie nun auf den Button, um das Proxy-Sheet zu laden. Schaltfläche zum Herunterladen eines Proxy-Sheets

Tritt sofort auf automatisches Laden Proxy-Server, der Bereich "NEU" auf der linken Seite ist gefüllt. Auf der rechten Seite sind die gefundenen Proxy-Server und die Länder, in denen sie sich befinden.

Wenn mehr als 300 Proxy-Server heruntergeladen werden, kann der Download beendet werden, das ist völlig ausreichend.Der Download-Stop-Button

5. Als nächstes testen Sie den heruntergeladenen Proxy. Test-Schaltfläche für den heruntergeladenen Proxy

Während des Tests werden die Testergebnisse im linken Menü angezeigt. "Dead" - "Dead" Proxy (funktioniert nicht) und "Basic Anonymity" sind Proxies.

6. Wenn der Test bestanden hat oder bereits eine ausreichende Anzahl von funktionierenden Proxies gesammelt hat, gehen Sie zum Abschnitt "Grundlegende Anonymität", wählen Sie den ersten Proxy-Server und klicken Sie auf die Schaltfläche "Verwenden".

Fertig, nun arbeitet Ihr Browser über den ausgewählten Proxy-Server. Wenn plötzlich der Betriebsserver etwas nicht passt, dann können Sie einen anderen aus der Liste auswählen oder den Download allgemein durchführen und erneut testen.

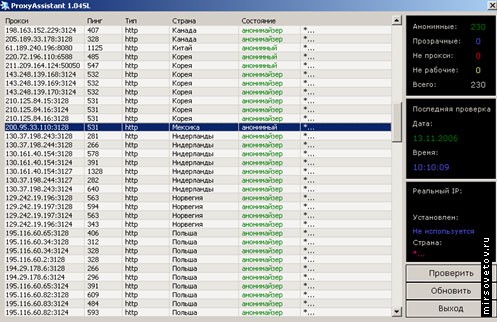

Proxyassistent

Dieses Programm hoch spezialisiert als die oben beschriebenen Programme. Proxyassistant konfiguriert mit einem Proxy-Blätter zu arbeiten: er für Proxy-Listen von ihren Basen sucht, überprüft sie und liefert Ihnen Freude. Es sollte beachtet werden, tut es schnell, was in einigen Fällen sehr praktisch ist. Von den Vorteilen - Russisch-Schnittstelle. Aber ach, das Gebühr-Programm jedoch, wie in allen ähnlichen Produkten, ist die Testversion enthält.

1. Wenn Sie beginnen, öffnet sich eine große Liste auf der linken und der rechten Programm Statistiken Proxies.

Die Einzigartigkeit dieses Programms - in erster Linie ist es eine umfangreiche und einfache Suche Proxies von seiner Basis, eine große Anzahl von Qualität von Proxies aus verschiedenen Ländern zu arbeiten. Es lohnt sich, die Statistiken Spalte zu erwähnen, die Informationen über alle Proxy-Server und deren letzten Inspektion zeigt.

2. Verwenden Sie einen Proxy ist notwendig, ach, von Hand. Ie. Kopieren der IP-Adressen und Ports aus der Liste aus und installieren Sie sie im Browser selbst. Wie IP-Proxys und Ports im Browser installieren - oben beschrieben. Doch all Proxy-Arbeiter in Schach nicht benötigt, ist es viel einfacher zu arbeiten.

Tweet

plyusanut

Das Wort „Proxy“ „Proxy-Server“ oder Proxy ist jetzt fast jede Person auf Anhörung, die im Web viel Zeit verbringt. Doch nur wenige Menschen wissen, dass ein Proxy ist, wie es zu benutzen, ob es notwendig ist, und ob ein solcher Dienst direkt zu Ihnen gefährlich. Zur Interpretation der grundlegenden Konzepte in Bezug auf Proxy und zu verwenden, und wird in diesem Artikel beschrieben werden.

Was ist ein Proxy?

Wenn Sie auf komplizierte technische Formulierung greifen nicht, der Proxy-Server für den durchschnittlichen Benutzer - ein Remote-Computer, die zwischen dem Internet-Nutzer und dem World Wide Web als Brücke fungiert, die einen Teil der Identität des Benutzers des Computers ändern können.

Im Betrieb werden die Proxy alle ausgehenden und eingehenden Anfragen nicht direkt an das Netzwerk übertragen werden, und zwar über einen „Vermittler“. Im Prozess der Serverinformationsverarbeitungs Proxy können alle grundlegenden Daten ändern, die durch die Benutzer-IP-Adresse bestimmt werden - Land, eine bestimmte Region, usw. Eigentlich ein Proxy-Server und die ändern IP-Adresse selbst zu einem anderen gewünschten Region.

Warum die Notwendigkeit für einen Proxy einfachen Benutzer?

Obwohl die Proxy vor allem Menschen, ernsthaft mit allen Fragen im Web, normale Benutzer dieser Dienst auch beteiligt ist, verwendet wird, kann in einer großen Anzahl von Fällen nützlich sein. Einige zu nennen:

- Strafen umgehen. Wenn Sie ein Verbot mit der Blockierung der IP-Adresse auf einigen Internet-Ressourcen (Forum, Freelance-Austausch, Spieleportal, etc.) erhalten haben, können Sie mit einem Proxy einfach registrieren und weiterarbeiten, kommunizieren, spielen.

- Ein anderes einfaches Beispiel ist die Beschränkung des Zugriffs auf Websites auf regionaler Basis. Einige Portale haben ein starkes regionales Targeting, und wenn man nur auf sie zugeht, hilft das dem Proxy der gewünschten Region. Um es klarer zu machen - auch auf der Website der Bundesfernsehsender, wenn Sie von Zeit zu Zeit online schauen, können Sie die Nachricht sehen " diese Übertragung darf in deiner Region nicht gezeigt werden. "

- Das dritte Beispiel ist die Möglichkeit, Rezensionen auf spezialisierten Websites zu schreiben.

- Und Proxy kann in vielen Fällen dazu beitragen, die Internetverbindung zu beschleunigen.

- Schließlich ermöglicht die Verwendung von Proxy-Servern, dass Sie in jedem Fall völlig anonym bleiben, wenn es für Sie relevant ist.

So konfigurieren Sie einen Proxy-Server in einem Browser über Plugins

Der einfachste Weg ist, dem Browser eine spezielle Erweiterung hinzuzufügen. Zum Beispiel das Plug-In Browsec, kompatibel mit Google Chrome, Opera, Firefox und iOS. Entwickler versprechen auch eine Version für Android.

Sie können Browsec von der Website des Entwicklers https://browsec.com installieren. Diese Lösung im Stil des Minimalismus fügt dem Browser-Panel eine Schaltfläche mit einer einzigen Funktion hinzu: Durch Klicken auf den Proxy wird der Proxy aktiviert, ein zweiter Druck schaltet ihn aus. Sie müssen nichts konfigurieren, alles funktioniert sofort.

Weitere Möglichkeiten bietet friGate mit Optionen für Mozilla Firefox, Google Chrome und Opera. Um zu installieren, müssen Sie die Website https://fri-gate.org/ru/ öffnen und dem Link für Ihren Browser folgen.

Dieses Plugin bietet mehr Freiheit. Der Benutzer kann die Listen der Sites bearbeiten, für die ein Proxy eine Verbindung herstellt, seine eigene Version des Proxyservers angeben und eine Reihe zusätzlicher Einstellungen ändern. Das Plugin wird in drei Versionen angeboten (Basic, für Fortgeschrittene und für Geeks), die sich in den verfügbaren Funktionen unterscheiden.

Konfigurieren des Browsers ohne Plug-Ins

Sie können ohne Plug-Ins auskommen. In allen Browsern ist es möglich, den Proxy zu ändern. Für Chrome, Yandex Browser und Opera müssen Sie in das Einstellungsmenü - Einstellungen gehen und nach dem Eintrag Zusätzliche Einstellungen finden Sie die Option Proxy bearbeiten. Firefox-Einstellungen befinden sich auf der Registerkarte Netzwerk. erweiterte Einstellungen. Es bleibt die Eingabe der erforderlichen Daten dort.

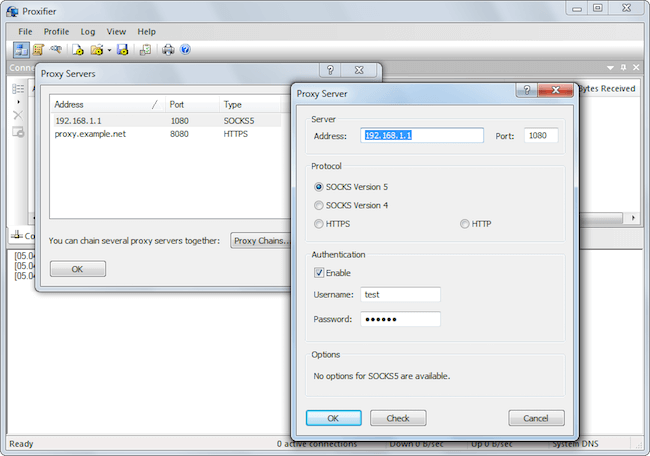

Eine Alternative ist die Verwendung eines Programms, z. B. Proxifier. Es muss heruntergeladen und installiert werden. Danach verwenden Sie im Profil-Menü, wählen Sie Proxy-Server, dann auf die Schaltfläche Hinzufügen einen Datensatz für den Server hinzuzufügen: Geben Sie die IP-Adresse und die Portnummer, den Typ auszuwählen. Wenn Sie eine Autorisierung benötigen, sollten Sie Aktivieren aktivieren und die Anmeldung mit dem Passwort angeben. Sie können die Richtigkeit der Einstellungen überprüfen, indem Sie auf die Schaltfläche Prüfen klicken. Wenn das Programm Test Failed ausgibt, müssen Sie die Fehler korrigieren. Mit einer positiven Antwort können Sie auf OK klicken und alle Fenster minimieren. Der Proxy ist einsatzbereit.

Als Schlussfolgerung dieses kleinen Materials ist es notwendig zu sagen, dass es bezahlten und freien Stellvertreter gibt. Kostenlos, wie es leicht zu erraten ist, kostet Sie keinen Cent. Aber niemand wird Ihnen eine Garantie für Effizienz oder sogar Sicherheit bei der Nutzung solcher Dienste geben. Und wenn Sie eine stabile Adresse haben wollen, und seine ganz sicher, seine Zuverlässigkeit und Sicherheit, wäre die bessere Lösung zu sein, einen Proxy in eines der spezialisierten Unternehmen zu kaufen und verwenden, um ihre neue Adressen individuell und souverän.

Tweet

plyusanut

Bitte aktivieren Sie JavaScript, um dieManchmal kann die Verwendung eines Smartphones oder Tablets auf einen Proxy-Server nicht verzichten. In den folgenden Situationen ist dies häufig erforderlich:

- In Wi-Fi-Netzwerken, in denen der Zugriff nur über einen Proxy-Server möglich ist

- Für Anonymität

- Verkehr sparen

Vielleicht gibt es andere Gründe für die Einrichtung eines Proxy-Servers, aber diese beiden sind am häufigsten. Lassen Sie uns herausfinden, was ein Proxy-Server ist und wie Sie einen Proxy-Server für Android einrichten.

Was ist ein Proxy?

Um es einfach auszudrücken, der Proxy-Server ist eine Art Zwischencomputer, der als Vermittler fungiert und Ihnen den Zugriff auf das Internet ermöglicht. Der Proxy-Server sendet alle notwendigen Daten, die er von den vom Benutzer verwendeten Programmen erhält, an das Netzwerk und sendet die empfangene Antwort vom Netzwerk an den Benutzer.

Wie richte ich einen Proxy-Server für Android mit der Anwendung ein?

Die Einrichtung eines Proxy für Android ist eine sehr einfache Sache, aber um Ihre Zeit nicht zu verschwenden, ist es am besten, sie so ernst wie möglich zu nehmen. Es wird am häufigsten mit Hilfe einer speziellen Anwendung, zum Beispiel ProxyDroid, angepasst. In diesem Fall müssen Sie lediglich die folgenden Schritte ausführen:

Wie Sie sehen, ist die Einrichtung eines Proxy-Servers für Android ziemlich einfach, wenn Sie eine spezielle Anwendung für diesen Fall verwenden. Sie können jedoch auch den Proxy für das Telefon und ohne eine Anwendung konfigurieren, da die meisten Geräte ihren Benutzern diese Möglichkeit bieten.

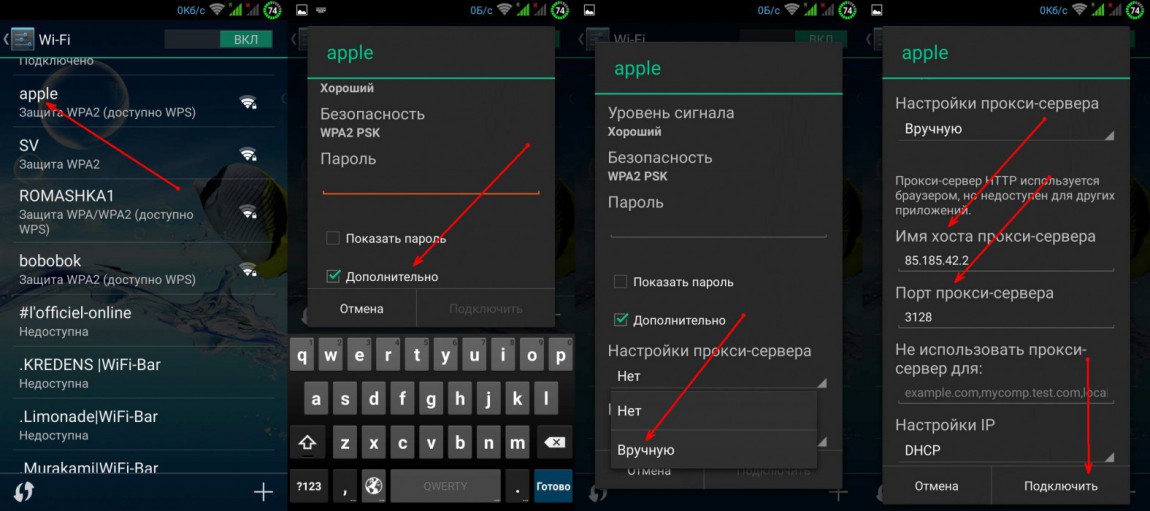

Wie konfiguriere ich einen Proxy auf Android ohne eine Anwendung?

Das manuelle Festlegen des Proxy für Android ist ebenfalls sehr einfach. Außerdem hat diese Konfigurationsoption einen sehr wichtigen Vorteil, da keine Root-Rechte erforderlich sind, um sie auszuführen.

Um den Proxy-Server zu konfigurieren, sollten Sie die folgenden Vorgänge durchführen: Gehen Sie zu den Smartphone-Einstellungen, gehen Sie zu Wi-Fi, und klicken Sie dann auf den Namen WLAN-Netzwerk, gehen Sie zu Advanced, öffnen Sie die Proxy-Einstellungen (manuell), im Proxy Server Host-Namen registrieren wir IP, im Port des Proxy-Servers registrieren wir den Port, dann klicken Sie auf connect.

Wir hoffen, jetzt wissen Sie, wie Sie einen Proxy auf Android einrichten und dieser Artikel hat Ihnen geholfen. Jetzt, wenn nötig, können Sie es jederzeit ohne Probleme tun.

& nbsp Das Wort "Proxy" bedeutet "Vermittler". In der Regel wird dieser Begriff für einen zwischengeschalteten Server zwischen Clientcomputern verwendet lokale Netzwerke, keine direkte (über das Gateway) Internet-Verbindung und Internet-Ressourcen. Im Allgemeinen weist ein solcher Server mindestens zwei Netzwerkschnittstellen auf, von denen eine von dem lokalen Netzwerk zugänglich ist und die zweite eine Internetverbindung aufweist. Der Server selbst ist ein Softwarepaket (im Falle von Wingate - bestehend aus einer Vielzahl von Diensten - WWW, FTP, TELNET), das auf Anforderung von Clients aus dem lokalen Netzwerk Zugriff auf externe Ressourcen bietet. Zu diesem Zweck kann jeder der Dienste so konfiguriert werden, dass er für bestimmte Clients bestimmte Pakete empfängt, überträgt, zwischenspeichert und filtert.

& nbsp Aus Sicht einer optimalen Systemadministration ist diese Variante der Verbindung von LAN-Arbeitsplätzen mit Internet-Ressourcen am besten kontrollierbar und sicher, da keine direkte Verbindung zwischen Clients und Servern besteht und der gesamte externe Verkehr an einem Punkt konzentriert ist - auf dem Proxy-Server. Darüber hinaus wird durch die Zwischenspeicherung von Daten die Belastung des Zugriffskanals reduziert und die Gesamtsystemleistung verbessert.

& nbsp & nbsp Der Artikel zeigt ein Beispiel für die Installation und Konfiguration eines recht beliebten Wingate-Proxys. Bis heute (Ende 2003). Es gibt etwa ein Dutzend Versionen des Wingate (von 2.0.x bis 5.0.x) und beschreiben jeder von ihnen macht keinen Sinn, also werde ich nur auf der Grund- und Mindest konzentriert erforderlich, um eine nutzbare Proxy und Konfigurieren erstellen . Installieren und Konfigurieren des WINGATE-Proxyservers.

& nbsp Vor der Installation des Proxyservers installieren und konfigurieren Sie den Internetzugriff von dem Computer aus, auf dem der Wingate-Server verwendet werden soll.

& nbsp & nbsp Das Wingate Installationspaket besteht aus zwei Teilen: Installation des Servers und Installation des Clients (in neueste Versionen Das Installationspaket ist eins, aber der Installationsmodus des Clients oder Servers, den Sie selbst wählen). Der Installationsvorgang ist sehr einfach - folgen Sie den Anweisungen auf dem Bildschirm. Vor der Installation unter Windows95 müssen WINSOCK 2.0 oder höher installieren, da das Wingate nur durch sie arbeiten kann (können Sie von http://lan2inet.agava.ru/download.htm herunterladen)

& nbsp & nbsp Zuerst wird der Wingate-Server installiert, dann die Clients auf jeder der lokalen Netzwerk-Workstations. Sie können ohne clientseitige WINGATE (WinGate Internet Client oder WGIC), und konfigurieren Sie die Client-Software manuell tun, um zu installieren, die zu einem besseren Verständnis des Mechanismus des Funktionierens des Wingate erlauben würde, und berücksichtigen Eigenschaften einzelner Arbeitsplätze im Netzwerk und verwendet software. Nachdem der Server installiert wurde und der Computer neu gestartet wurde, wird in der unteren rechten Ecke der Taskleiste ein Symbol angezeigt Wingate Engine Monitor, verwendet, um den Proxy-Server zu überwachen und zu verwalten. Die rechte Maustaste ruft ein einfaches Menü auf, in dem Sie einen Proxy-Server stoppen oder starten und auch ein spezielles Programm aufrufen können TorwächterDies ist das Hauptwerkzeug zum Konfigurieren und Überwachen des Proxyservers. Sie können auch mit einem Doppelklick auf die linke Maustaste starten.

Gate Keeper hat nichts mit dem Zugriff auf das Internet zu tun und ist eine Administratorschnittstelle, mit der Sie den Proxy-Server selbst verwalten können. Abhängig von der installierten Wingate-Version kann Gate Keeper beim ersten Mal eine Änderung des Kennworts erfordern (die erste Anmeldung erfolgt mit dem Benutzernamen "Administrator" und ohne Passwort). Bitte beachten Sie, dass Klein- und Kleinbuchstaben unterschiedlich sind. Sie können das Passwort auch jederzeit mit der Option "Passwort ändern" im Menü "Optionen" ändern.

& nbsp & nbsp; Konfigurieren von Systemdiensten

& nbsp & nbsp Nach der Identifizierung des Benutzers "Administrator" verbindet Sie das Programm mit dem Proxy-Server und Sie sehen ein Fenster mit der Liste auf dem Bildschirm systemdienste während der Installation installiert. Diese Liste ist für verschiedene Versionen von Wingate unterschiedlich, aber die grundlegenden Funktionen, die für das Funktionieren notwendig sind, sind immer vorhanden und einige von ihnen werden Sie vielleicht nie brauchen.

Kurze Beschreibung der Dienstleistungen:

Benutzerdefinierte Dienste einrichten

& nbsp & nbsp Nun müssen Sie die Basisdienste konfigurieren, die Anforderungen an die Benutzer des Proxyservers stellen. Wählen Sie dazu die Registerkarte "Dienstleistungen" am unteren Rand des linken Fensters.

& nbsp & nbsp Beginnen wir mit der Installation WWW-Proxyserver. Dies ist der Server, der den Zugriff auf Webressourcen ermöglicht das HTTP-ProtokollDas ist die am häufigsten verwendete Methode beim Zugriff auf das Internet. Die Einstellungen der meisten Dienste sind sehr ähnlich und bestehen darin, an den Dienst der Netzwerkschnittstelle zu binden, die Regeln des Benutzerzugriffs darauf zu bestimmen und das Verhalten des Servers mit falsch formulierten Anforderungen. Das Fenster mit den Diensteigenschaften ist für alle Dienste praktisch identisch und enthält im oberen Teil mehrere Registerkarten, mit deren Hilfe die Einstellungsfenster geöffnet werden. Die erste Registerkarte Allgemein wir gehen in Ruhe (wenn Sie nicht beabsichtigen, die Portnummer, den Namen des Dienstes oder den Modus des Starts zu ändern) und klicken sofort auf Bindungen (Bindungen). Hier müssen Sie angeben, über welche Schnittstelle Clients mit diesem Service verbunden werden können - über einen, mehrere oder über beliebige:

& Nbsp & nbsp Wenn Sie in der Lage planen zu Ihren lokalen Netzwerk-Nutzer WWW-Proxy zu verbinden, müssen Sie die Verbindung über Netzwerkkarte angeben (zB 192.168.0.5) oder die Verbindung über eine beliebige Schnittstelle ermöglichen. Die zweite Option ist unerwünscht, da Sie die Verbindung zu Ihrem Server und von außen zulassen, was aus Sicherheitsgründen nicht korrekt ist. Die Loopback-Schnittstelle (127.0.0.1) ist ebenfalls sinnvoll, da sie zum Verbinden von Client-Programmen verwendet werden kann, die auf dem Computer ausgeführt werden, auf dem der Proxy-Server installiert ist.

& nbsp & nbsp Passen Sie jetzt die " Schnittstellen " , die die Bindung von Schnittstellen für ausgehende Verbindungen definiert und in vielerlei Hinsicht den vorherigen Bindungen ähnlich ist. Und hier können Sie einen Modus auswählen, der die Verwendung einer beliebigen Schnittstelle ermöglicht, da dies die Sicherheit in keiner Weise beeinträchtigt. (Die Auswahl wird in Abbildung 4 gezeigt. Dies ist normalerweise der Standardmodus). Wenn Sie die Möglichkeit haben, sich auf mehreren Kanälen mit dem Internet zu verbinden, können Sie sie im Prinzip auf mehrere Dienste (WWW, FTP, Mail usw.) aufteilen.

& nbsp & nbsp;

& nbsp & nbsp Der folgende Tab ist " Sitzungen - Definiert das Zeitlimit für die Abwesenheit von Verbindungsaktivität, nach dem die aktuelle Sitzung des Benutzers dieses Dienstes unterbrochen wird. Dies bedeutet nicht, die Modemverbindung zum Internet zu unterbrechen, sondern einfach die aktuelle Verbindung zwischen dem Client und dem Server zu beenden. Belassen Sie die Standardeinstellung.

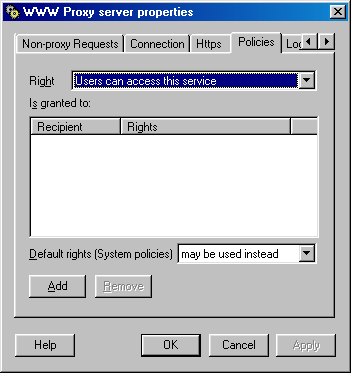

& nbsp Tab "Richtlinien" bestimmt die Zugriffsrechte von Benutzern auf diesen Dienst. Standardmäßig ist alles erlaubt (Jeder - Uneingeschränkte Rechte). Bei der anfänglichen Einrichtung von Wingate ist es am besten, den Zugriff uneingeschränkt zu lassen, aber im weiteren Verlauf der Nutzung müssen Sie sich ernsthaft mit der Trennung des Zugriffs von Benutzern auf Dienste befassen. In diesem Zusammenhang kann Wingate sehr flexible Sitzungsverwaltungsregeln erstellen, mit denen Sie den Zugriff auf den Dienst nach bestimmten Kriterien (Zeit, Anforderungsinhalt, Verkehrsaufkommen usw.) teilweise oder vollständig einschränken können. Eine detailliertere Beschreibung der Clientzugriffseinstellungen finden Sie weiter unten.

& nbsp & nbsp; Nicht-Proxy-Anfragen - bestimmt das Verhalten des Servers, wenn er aus seiner Sicht eine Substandard-Abfrage empfängt. Diese Anfrage wird standardmäßig abgelehnt, sie kann jedoch auf einen anderen Server umgeleitet werden. Belassen Sie es standardmäßig.

& nbsp & nbsp;

& nbsp & nbsp;

Verbindung - definiert, wie eine Verbindung zu Servern im Internet hergestellt wird. Dies wird normalerweise direkt (direkt) gemacht, aber es gibt auch mögliche Optionen:

Protokollierung - Einstellungen der Ereignisprotokolle für den Service. Protokolle werden in das Verzeichnis \\ Logs geschrieben, das sich in dem Verzeichnis befindet, in dem Wingate installiert ist, und enthalten ziemlich detaillierte Informationen über die Ereignisse für jeden der Dienste. In diesem Fenster können Sie die Details der Informationen in den Protokollen ändern. Wenn Sie irgendwelche benutzen bitte sch sch sch sch Da sch sch Da sch sch Da sch sch sch sch sch sch sch dieser Um Statistiken auf dem Proxy-Server zu sammeln (z. B. Proxy Inspector für Wingate), minimieren Sie nicht die Details der Informationen in den Protokollen, da sie als Quelle für die generierten Berichte dienen.

& nbsp & nbsp An dieser Stelle können wir davon ausgehen, dass der WWW-Proxy minimal konfiguriert ist. Jetzt können Sie damit beginnen, die Software (Software) des Clients über diesen Wingate-Dienst zu konfigurieren, wie z. B. den Internet-Browser (Internet Explorer).

Konfigurieren Sie Internet Explorer

& nbsp & nbsp Aktivieren Sie unter "Internetoptionen" - "Verbindungen" das Kontrollkästchen "Nicht verwenden" für Modemverbindungen (falls es noch nicht installiert war) und klicken Sie auf die Schaltfläche "Netzwerkeinstellungen". Das Fenster zum Konfigurieren der Verbindung über das lokale Netzwerk wird angezeigt.

& nbsp & nbsp;

& nbsp & nbsp Markieren Sie das Kästchen "Proxy-Server verwenden", geben Sie die IP-Adresse oder den Computernamen mit dem installierten Wingate-Server ein. Wenn Sie die Portnummer in den WWW-Proxy-Einstellungen geändert haben, geben Sie diese anstelle von "80" an. Dies ist genug, um auf Web-Ressourcen zuzugreifen. Klicken Sie auf "OK" und öffnen Sie eine beliebige Seite.

& nbsp & nbsp Wenn Sie alles richtig gemacht haben, wird es geöffnet und im Fenster angezeigt "Aktivität" Das GateKeeper-Programm zeigt Informationen über die Sitzung des Clients an.

& nbsp & nbsp Zeigt den Namen oder die IP-Adresse des Computers, den Benutzernamen und die ausgeführten Abfragen an. Da wir keine Listen mit Benutzern und Gruppen erstellt haben und keine Möglichkeit zur Identifizierung von Benutzern angegeben haben, werden alle Benutzer als Gäste identifiziert. Dieses Problem wird später behandelt, aber im Moment ist es notwendig, die verbleibenden notwendigen Server- und Clienteinstellungen zu erstellen. Der Server, der E-Mail empfängt (POP3 Proxy Server), ist genauso konfiguriert wie der WWW Proxy Server. Der Server zum Senden von Mail (SMTP-Proxy-Server) ist jedoch anders konfiguriert. Hier verwenden wir die Methode der Umleitung der Client-Verbindung zu mail-Server, die sich beim Provider oder internen Mailserver befindet. Das Umleiten von Client-Programmanforderungen ist ein ziemlich flexibler Mechanismus, mit dem Sie einen Proxy-Server zum Senden von Mail über verschiedene Mail-Server, zum Verbinden von Clients mit Nicht-Standard (z. B. Gaming-Server) usw. verwenden können.

Konfigurieren Sie den SMTP-Proxyserver.

& nbsp & nbsp Gehen Sie wie folgt vor, um einen ausgehenden E-Mail-Dienst hinzuzufügen:

& nbsp & nbsp Es gibt 2 Optionen für die Verwendung von SMTP-Proxy-Umleitung der Verbindung zu einem externen Mail-Server (meist Server des Providers) und Verwendung der internen Mail-Server des Unternehmens. In Wingate 6 erschien sogar ein eigener Mailserver. Das Schema des Service ist - Client-Verbindungen auf Port 25 (dem Standard-SMTP-Port) Server zu übernehmen und es zu Port 25 SMTP-Server-Provider umleiten (oder einen SMTP-Server zur Verfügung zu Ihnen). Aktivieren Sie dazu das Kontrollkästchen, das die Umleitung zulässt "Unterstützung von ausgehenden Nachrichten über den ISP-Mailserver" und füllen Sie das Feld mit dem Namen des Postausgangsservers. In der verschiedene Versionen Wingate diese Flagge kann anders benannt werden, aber ihre Bedeutung wird genau dies sein.

& nbsp & nbsp;

& nbsp "Bindings" Einstellungen sind die gleichen wie für den WWW Proxy, den wir auswählen "Richtlinien" und jeder (Jeder) diesen Service nutzen.

& nbsp Wenn das Versenden von E-Mails nicht nur über den ausgewählten Server, sondern beispielsweise auch über den kostenlosen Server mail.ru erfolgen soll, können Sie einen anderen Dienst desselben Typs erstellen, jedoch erwarten, dass die Clientverbindung nicht 25 / TCP überträgt, sondern z. 6025 und eine Weiterleitungsverbindung zu Port 25 des SMTP-Servers mail.ru. In den Einstellungen des Mailerkontos als SMTP-Server müssen Sie den Winggate-Server angeben und die Portnummer ist 6025.

& nbsp & nbsp Ein paar Worte zum Umleiten von Verbindungen zu anderen Servern (Ports). Dafür können Sie verwenden TCP-Zuordnungsdienst. Beispielsweise müssen Sie dem Client Zugriff auf einen SSH-Server im Internet gewähren. Wingate hat keine SSH-Unterstützung, aber Sie können einen Dienst hinzufügen "TCP-Zuordnungsdienst" , warten, um eine Verbindung zu Port 22 (SSH) herzustellen und es an Port 22 des Servers umzuleiten, den Sie benötigen. Ebenso ist das Problem der Verbindung von LAN-Clients mit Nicht-Standard-Servern (zum Beispiel Spiele) gelöst.

Konfigurieren von Outlook Express Ein Beispiel für das Einrichten von Outlook Express. Die Bedeutung der Einstellungen ist für jeden E-Mail-Client gleich.

Die Einstellung besteht darin, vorhandene Benutzerkonten zu erstellen (oder zu ändern), die Informationen über den Namen, seine E-Mail-Adresse, Mail-Server zum Empfangen (POP3) und zum Senden (SMTP) von E-Mails enthalten. Diese Informationen müssen so gestaltet sein, dass die Post über Wingate empfangen und versendet wird. Öffnen Sie dazu in Outlook Express die Liste der Konten - "Service" - "Konten" - "Mail"

und erstellen Sie eine neue oder bearbeiten Sie ein bestehendes Konto. Zum Beispiel haben wir user1 und seine Postanschrift [E-Mail geschützt] Der empfangene Mail-Server (POP3) ist mail.cnt.ru und der Server, der gesendet wird (SMTP), ist post.cnt.ru. Die Einstellung auf der Registerkarte "Allgemein" ist Standard und auf der Registerkarte "Server" - mit der Verbindung über Wingate. Geben Sie für POP3- und SMTP-Server den Namen oder die IP-Adresse des Wingate-Servers an. Fügen Sie für den Posteingangsserver nach dem Benutzernamen das Trennzeichen "#" und den Namen des echten Mailservers hinzu, damit Wingate "weiß", wo nach der empfangenen Mail gesucht werden soll. Ie. Der Benutzername lautet - user1 # mail.cnt.ru und POP3 Proxy stellt eine Verbindung zum Mailserver mail.cnt.ru mit dem Benutzernamen user1 her

& nbsp Beim letzten Mal werden SMTP-Server aufgrund der Massenverteilung von Spam nur für den Zugriff durch autorisierte Benutzer konfiguriert. In der mail-Client Aktivieren Sie das Kontrollkästchen "Benutzerauthentifizierung" und klicken Sie auf die Schaltfläche "Einstellungen". Aktivieren Sie in dem sich öffnenden Fenster das Kontrollkästchen "Verwenden" und schreiben Sie den Benutzernamen "user1". (Sie können in diesem Fall nicht den gleichen Benutzernamen für den Posteingangsserver verwenden).

Um das Senden von E-Mails über einen anderen E-Mail-Server mit Umleitung zu konfigurieren, klicken Sie auf "Fortgeschritten"

geben Sie anstelle der Portnummer für ausgehende Mail (25) die Nummer ein, die bei der Konfiguration eines zusätzlichen SMTP-Proxyservers angegeben wurde (z. B. 6025).

& nbsp & nbsp; Andere Einstellungen Nachdem Sie die benötigten Dienste und Client-Anwendungen konfiguriert haben, ist es hilfreich, Benutzer zu erstellen, sie ggf. zu gruppieren und ihre Zugriffsrechte für verschiedene Dienste festzulegen. Dies geschieht über die Registerkarte "Benutzer" .

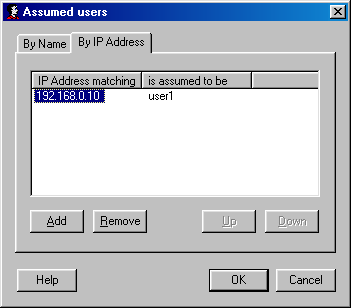

& nbsp & nbsp Während der Installation werden 2 Benutzer automatisch erstellt - Administrator und Gast. Der erste hat alle Rechte in Bezug auf den Proxy-Server, der zweite - nur die Zugriffsrechte auf die Dienste. Es gibt auch 2 Gruppen - Administratoren und Benutzer. Wenn Sie auf klicken rechte Taste Maus im linken Fenster, das Menü zum Verwalten von Benutzern und Gruppen wird aufgerufen. Damit können Sie Benutzer und Gruppen hinzufügen, löschen, ändern und kopieren. Erstellen Sie eine Liste von Benutzern und, falls erforderlich, eine Liste von Gruppen. Es ist am bequemsten, Wingate im Modus zum Identifizieren von Benutzern nach IP-Adressen von Computern zu verwenden. In diesem Fall muss der Benutzer kein Passwort eingeben, wenn er sich mit dem Server verbindet, und die Identifizierung erfolgt über die Einstellungen Angenommene Benutzer . Tun Sie es mit einem Doppelklick und in dem sich öffnenden Fenster klicken wir auf den Reiter Nach IP-Adresse, und dann eine Regel implementieren - „wenn die Verbindung mit einem solchen und die IP-Adresse gemacht wird, den Benutzer so und so.“ Es ist besser, dies in aufsteigender Reihenfolge der IP-Adressen zu tun.

& nbsp & nbsp Der letzte Modus dieser Einstellung ( Systemrichtlinien) definiert allgemeine Regeln für die Verwendung eines Proxy-Servers für Benutzer und Gruppen. Möglichkeiten zur Einstellung hier eine große Vielfalt, aber in den meisten Fällen können sie den Standard (mit unbekannten Benutzern verbinden Auflösung Gäste) oder installieren lassen Modus Benutzer mein angenommen werden mit dem Verbot der Verbindung des Nutzers Gast. In Zukunft können Sie Regeln festlegen, die Benutzer Zugriff auf den Server über einen großen Satz von Kriterien beschränken in Einstellungen Systemrichtlinien umgesetzt werden.

& Nbsp & nbsp Regeln Erstellen betrachten das Beispiel der Caching-Dienst einstellen. Standardmäßig ist alles zwischengespeichert, aber es ist oft notwendig, Caching einzelner Seiten zu verbieten, die den Zugriff auf E-Mails über eine Web-Schnittstelle oder zum Beispiel Arbeit in Echtzeit-Austausch von Informationen verbunden ist. Zurück zum Service-System - Caching - Was Caching (gecached)

& Nbsp & nbsp anfänglich auf "Cache alles" - Cache alle. Brechen Sie es ab und fügen Sie einen Filter hinzu (Schaltfläche "Filter hinzufügen"). Filtername kann geändert werden (das System es Filter1 nennen, aber wenn die Filter vieler bequem ihnen aussagekräftige Namen zuweisen) durch einen Doppelklick auf dem Namen. Dann klicken Sie auf der „Kriterium hinzufügen“ und fügen Sie in der Regel im Filter realisiert. Weil wir brauchen abschaffencaching im Fenster für die Einstellung der Kriterien den Modus einstellen Dieses Kriterium ist NICHT traf esund wir bilden ein Kriterium für die im Wingate-Set verfügbaren Leerzeichen. So löschen Sie alle Client-Daten-Caching c bestimmte IP-Adresse, wird das Kriterium sein:

& Nbsp & nbsp "Brechen Sie den Cache für eine IP-Adresse 192.168.0.100"

& Nbsp & nbsp ähnlich erstellt und Regeln für andere Dienste oder Benutzer. Sie können zum Beispiel eine Regel erstellen, den WWW-Dienst zu verwenden, die alle oder bestimmte Benutzer das Verbot auf bestimmte Internetseiten zu gehen. müssen nur richtig ein Kriterium formulieren, das einige Kenntnisse über den HTTP-Bericht usw. erfordert, die HTML-Sprache,

& nbsp & nbsp; Firewall-Einstellungen

& Nbsp & nbsp „Firewall“, „Firewall“ und eine Firewall ( „DOE“) ist synonym und eine Reihe von Software- und Hardware-Tool definieren, die Ihr Netzwerk vor Eindringlingen aus dem Internet zu schützen.

& Nbsp & nbsp Die erste Aufgabe des Schutzsystems ist es, die Verschleierung des Vorliegens eines lokalen Netzwerks hinter einer Firewall zu gewährleisten. Im Fall von Wingate wird erreicht, indem die Dienste erreicht, so dass die eingehende Verbindung nur über die Netzwerkkarte mit einem lokalen Netzwerk verbunden hergestellt ist und die Client-Computer auf die Anwendungen über einen Proxy-Server konfigurieren. Im Fall des über eine Internetverbindung ohne Proxy-Server verwenden, verwendet die Technologie Network Address Translation (NAT), durch denen die Substitution der realen IP-Adresse für eingehenden jeden Ihren Computer im LAN zu einem einzigen IP-Adresse Wingate-Server für ausgehende Pakete und die umgekehrten Substitution . In diesem Fall muß der Client-Rechner als Standard-Gateway-Adresse der IP-Adresse des Wingate und Einstellungen „System - Erweitert Networking Allgemein-“ eingestellt wird Set-Modi „Enable Erweiterte Network Driver“ und „Enable NAT“ (in der Regel standardmäßig installiert ). Auf der gleichen Registerkarte können Sie den Konfigurationsmodus angeben Firewall . Normalerweise wird es auf die Ebene der Sicherheit für die häufigste Verwendung eines Proxy-Servers, aber es kann von einem Minimum (Disable Firewall), bis zum Maximum mit dem Verbot aller externen Verbindungen (Verweigert alle Verbindungen von außen) geändert werden.

& nbsp & nbsp Nächste Registerkarte Routing zeigt die Routing-Tabelle auf Ihrem Wingate. Die gleichen Informationen erhalten Sie im Team route drucken. In einigen Versionen von Wingate fehlt diese Registerkarte.

& Nbsp & nbsp soll ich hinzufügen, dass die Bereitstellung des Zugangs zum Internet über Wingate NAT sollte als letztes Mittel in Betracht gezogen werden, die Sicherheit Fall reduziert werden.

& Nbsp & nbsp Wingate Integrierte Firewall, verwenden andere Firewall zu deaktivieren. Das Funktionsprinzip basiert auf jeder Firewall fängt alle Netzwerkpakete, sie zu analysieren und Filtern mit Regeln, die von Ihnen festgelegten. Mit Wingate-Regeln können Sie Folgendes implementieren:

& Nbsp & nbsp den Paket-Header zu analysieren, sucht das Wingate in seiner Datenbank Regel, die für dieses Paket gilt und führt die vorgeschriebene Aktion zu ihnen: allow - überspringen / erlauben, verweigern - zerstören / deaktivieren und leiten - auf eine andere IP-Adresse gesendet werden.

& Nbsp & nbsp Die Standardeinstellungen Ping aus dem Internet zu verbieten, sind aber aus dem lokalen Netz erlaubt, nicht ablehnen, die angeforderten Server-Pakete und sind für das Fehlen des lokalen Netzes eines Internet zugänglichen Server konzipiert.

& Nbsp & nbsp Wenn ein Server vorhanden ist, dann müssen Sie die Kommunikation auf dem Port zu ermöglichen, diese Server überwacht. Auf der Registerkarte Hafensicherheit erlaube die Verbindung zu einer bestimmten Portnummer und leite die Adresse deines Servers um.

& nbsp & nbsp Zusammenfassend stelle ich fest, dass es vernünftiger ist, als Firewall keine Wingate-Tools zu verwenden, sondern moderne Firewalls, die über große Fähigkeiten verfügen.

& nbsp & nbsp;

Steuern des Benutzerzugriffs auf WINGATE-Dienste.

& nbsp & nbsp Jeder systemadministrator Früher oder später muss das Problem der Minimierung des Datenverkehrs und der Rationalisierung des Zugriffs von Benutzern auf Netzwerkressourcen gelöst werden. Wenn Sie den Internetzugang über einen Wingate-Proxy nutzen, wird diese Aufgabe einfach und effektiv gelöst.

& nbsp & nbsp Zuerst müssen Sie die Benutzeridentifikation einrichten. Die bequemste System für IP-Adresse Benutzerkennung (Angenommene Benutzer), denn es ist kein Kennwort erforderlich ist jedes Mal, wenn Sie an den Proxy-Server verbinden, Sie werden mir zustimmen, schafft einige Unannehmlichkeiten. Dazu benötigen Sie:

Zum Beispiel Gruppen:

- NoLimit - mit unbegrenztem Zugang

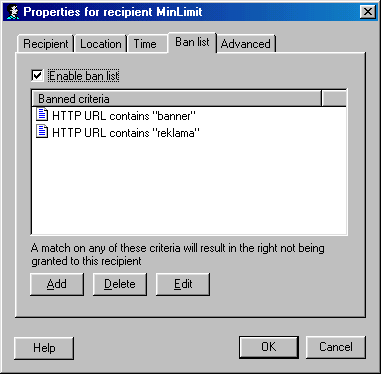

- MinLimit - mit Zugriff auf alle URLs außer den in den Einstellungen angegebenen

- MaxLimit - mit Zugriff auf nur die angegebene URL.

& nbsp & nbsp Alle diese Aktionen werden über die Registerkarte "Benutzer" ausgeführt.

Die rechte Maustaste öffnet ein Menü zum Erstellen eines neuen Benutzers (Neuer Benutzer) oder einer neuen Gruppe (Neue Gruppe). Nachdem Sie Benutzer erstellt haben, müssen Sie ihre Erkennung durch den Server konfigurieren, die von den Regeln in ausgeführt wird Angenommene Benutzer

& nbsp & nbsp Nicht identifizierte Benutzer in Wingate werden als Gast angezeigt. Nachdem Sie "Angenommene Benutzer" konfiguriert haben, sind solche Benutzer nicht mehr vorhanden. Die Konfiguration erfolgt im Modus "Nach IP-Adresse" durch Hinzufügen (Hinzufügen) oder Entfernen (Entfernen) von Identifikationsdatensätzen. Sie können die Datensätze (z. B. in der Reihenfolge zunehmender IP-Adressen) mithilfe der Schaltflächen Nach oben und Nach unten organisieren.

Danach können Sie fortfahren, die Regeln für den Zugriff auf Benutzer im Internet am Beispiel des WWW-Proxy-Servers zu konfigurieren - d. H. Regeln für den Zugang zu Internetseiten.

& nbsp & nbsp Öffnen Sie die Eigenschaften des WWW-Proxy-Servers und wählen Sie die Registerkarte aus Richtlinien. Das Fenster öffnet die Möglichkeit, die Regel zu bearbeiten "Benutzer können auf diesen Dienst zugreifen" (Benutzer kann auf diesen Dienst zugreifen). Anfangs festgelegte Regel Jeder - Uneingeschränkte Rechte dh. "Für alle - unbegrenzte Rechte." Wir löschen diese Regel durch Drücken der Taste Entfernen.

Sie können neue Regeln erstellen, aber zuerst den Standard-Ignoriermodus Systemrichtlinien - Im Feld Standardrechte (Systemrichtlinien) legen Sie das Feld fest ignoriert. Regeln für Systemrichtlinien werden im Abschnitt Benutzer bearbeitet und sind anfangs auch auf "keine Einschränkungen" eingestellt. Die Möglichkeiten zum Erstellen von Regeln in Systemrichtlinien sind im Vergleich zu den Funktionen für einen bestimmten Dienst (in diesem Fall für den WWW-Proxy-Server) wesentlich bescheidener und sie werden am besten zum Erstellen globaler Regeln verwendet, die für alle Dienste gelten.

& nbsp & nbsp Hinzufügen neuer Rekord auf die Rechte des Benutzers klicken Sie auf die Schaltfläche Hinzufügen und wähle Benutzer oder Gruppe angeben Danach wird das Fenster zur Auswahl von Benutzern und Gruppen verfügbar. Markieren Sie die Gruppe Nolimit und klicken Sie auf OK. Der Name der uneingeschränkten Rechte Gruppe erscheint in der Liste.

& nbsp & nbsp Sie können Benutzer in Gruppen jederzeit hinzufügen oder löschen.

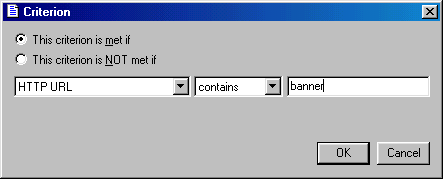

& nbsp & nbsp Die Beschränkung des Zugriffs auf bestimmte URLs erfolgt über eine spezielle Liste von Regeln - Sperrliste. Ie. Webzugriff für Benutzer, die Mitglieder der Gruppe sind MinLimitwird ausgeführt, wenn die Anfrage nicht unter die definierte Regel fällt Sperrliste. Erstellen Sie beispielsweise Regeln, die den Zugriff auf die URL blockieren, die die Wörter "reklama" und "banner" enthält. Fügen Sie wie im vorherigen Fall eine Gruppe zur Liste hinzu und doppelklicken Sie darauf. Wählen Sie in dem sich öffnenden Fenster Sperrliste und ankreuzen Aktiviere die Sperrliste , nach dem das Fenster verfügbar wird Verbotene Kriterien . drücken Sie die Taste Hinzufügen

Es wird ein Fenster angezeigt, in dem Sie Filter für gesperrte Anfragen anlegen können. Sie können nach Servernamen blockieren IP-Adresseoder durch einzelne Wörter in der URL. Für unseren Fall sieht die Regel so aus: Blockieren Sie die Anfrage, wenn die HTTP-URL das Wort "banner" enthält (enthält)

Ähnlich Regeln für das Wort "reklama"

Die erstellten Regeln können immer mit Bearbeiten korrigiert werden.

Greifen Sie nur auf angegebene URLs zu.

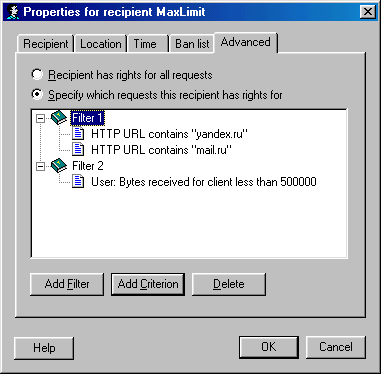

Beim Erstellen von Regeln für eine Gruppe mit Zugriff nur für bestimmte URLs (Gruppe MaxLimit) Verwenden Sie die Registerkarte Fortgeschritten, befindet sich neben Sperrliste . Standardmäßig hat der Benutzer Rechte an allen Anfragen (der Modus ist eingestellt) Der Empfänger hat Rechte für alle Anfragen), die uns nicht passt, - es ist notwendig, den Modus der Abfragedefinition einzuschalten, zu dem der Benutzer oder die Gruppe berechtigt ist - Geben Sie an, für welche Anforderungen diese Empfängerrechte gelten nach dem der Knopf Filter hinzufügen . Klicken Sie darauf und der erste Abfragefilter erscheint im Fenster (standardmäßig wird es als angezeigt Filter 1, aber wenn Sie möchten, können Sie es in etwas aussagekräftigeres umbenennen, z. B. "Suchmaschinen". Nachdem der Filter erstellt wurde, ist die Schaltfläche zum Hinzufügen eines Kriteriums verfügbar Kriterium hinzufügen. Das Hinzufügen von Kriterien ist dem vorherigen Fall sehr ähnlich, aber es gibt hier mehr Möglichkeiten, Regeln zu erstellen. Sie können nicht nur den Zugriff auf bestimmte Anforderungen erlauben, sondern beispielsweise auch den Zugriff verweigern, nachdem ein bestimmter Datenverkehr überschritten wurde, oder den Zugriff nur zu bestimmten Tageszeiten erlauben. Betrachten Sie zum Beispiel die Option, den Zugriff nur für URLs zuzulassen, die yandex.ru und mail.ru enthalten. Ie. die Kriterien im Filter können als "HTTP URL enthält yandex.ru" (mail.ru) gewählt werden

& nbsp & nbsp In Filtern gibt es mehrere Filter und Kriterien. Wenn die Anfrage des Benutzers mindestens einem Kriterium im Filter entspricht, wird es ausgeführt. Wenn mehrere Filter vorhanden sind, führt das Vorhandensein einer Sperrbedingung in mindestens einem Filter dazu, dass die Anforderung zurückgewiesen wird. Fügen Sie beispielsweise einen Filter hinzu, um den Zugriff zu verweigern, wenn der Datenverkehr 500.000 Byte überschreitet. Erstellen Sie einen Filter und wählen Sie das Kriterium aus

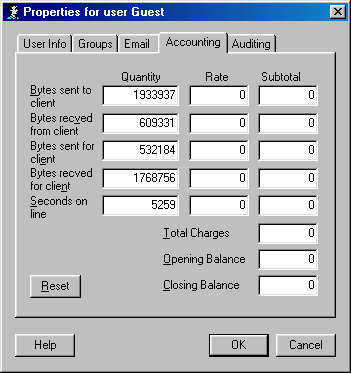

Die allgemeine Regel lautet wie folgt: "Zugriff ist erlaubt, wenn die HTTP-URL yandex.ru enthält oder mail.ru und Der gesamte eingehende Datenverkehr des Benutzers beträgt weniger als 500.000 Byte. "Sie können die Bytezähler von Benutzern in ihren Eigenschaften sehen - der Registerkarte Buchhaltung:

Bytes an den Client gesendet - Zählerbytes, die an den Client gesendet werden

Bytes vom Kunden erhalten - Vom Client empfangene Zählerbytes

Bytes für den Client gesendet - Ein Zähler von Bytes gesendet, um die Anfrage des Clients zu verarbeiten

Bytes für den Kunden erhalten - Zählerbytes erhalten, um die Client-Anfrage zu verarbeiten

Die Menge an eingehenden Datenverkehr, die der Proxy-Server bei der Verarbeitung der Client-Anfrage erhält, ist geringer als die Menge, die an den Client gesendet wird, da einige Daten aus dem Cache des Servers stammen.

& nbsp & nbsp Sie können die Zähler manuell zurücksetzen (Schaltfläche Zurücksetzen) oder über das Wingate-Menü des integrierten Schedulers System - Abschnitt Planer - Ereignisse - Hinzufügen. Sie müssen ein Ereignis und eine Aktion hinzufügen, wenn sie auftritt. Das Ereignis kann beispielsweise "Täglich (Täglich) um 18.00 Uhr" und die Aktion "Alle Benutzerkonten zurücksetzen" sein.

& Nbsp & nbsp Am nächsten Tag wird der Benutzer mit null Zählern beginnen und, wenn sie die Grenze erreicht, wird automatisch vom Dienst WWW Proxy Server getrennt werden, dh können zwar keine Websites besuchen, können aber beispielsweise E-Mail-Nachrichten verwenden, da wir keine Beschränkungen für POP3- und SMTP-Dienste festgelegt haben.

ICQ- und FTP-Client-Einstellungen für die Arbeit mit Wingate.

& nbsp & nbsp Aus Gründen der Sicherheit Ihres Netzwerks ist es sehr nützlich, dass in den Netzwerkeinstellungen von Clients kein Standard-Gateway vorhanden ist, d. Es gab keine Möglichkeit, über Verbindungen mit unbekannten Servern von unbekannten Protokollen auf das Internet zuzugreifen. Die Verwendung eines Routers mit NAT sollte als Ausnahmefall betrachtet werden, zum Beispiel durch die Verwendung eines Programms, das nicht weiß, wie man über einen Proxy arbeitet. Aber in diesem Fall können Sie versuchen, eine Lösung zu finden, beispielsweise mittels spezieller Programme Datenverkehr zu einem Proxy-Server (FreeCap, ProxyCap und dergleichen), oder verwenden Sie die Wingate Umschichtung von Mitteln zu umleiten - die Schaffung Dienste TCP-Zuordnungsdienst, UDP-Zuordnungsdienst. Wenn Sie wirklich durch das Gateway gehen lassen - dann mit maximalen Einschränkungen.

& nbsp & nbsp Viele Client-Anwendungen verwenden SSL, das Datenverschlüsselung bietet. Standardmäßig wird der Austausch zwischen dem Client und dem Server über Port 443 / TCP durchgeführt. Es scheint, dass die Lösung ist, den Wingate NAT-Dienst zu verwenden, mit der Regel, die die Verbindung erlaubt, wenn die Portnummer des Servers 443 ist. Aber

& nbsp & nbsp Dienst WWW-Proxyserver Proxy-Server Wingate unterstützt eine Methode VERBINDENDamit kann beispielsweise ein SSL-Tunnel in einer HTTP-Verbindung implementiert werden. Es funktioniert wie folgt: Der Client verbindet sich mit dem Dienst „WWW-Proxy-Server“ HTTP (mit Standard-Wingate Einstellungen auf Port 80) und sendet CONNECT-Anforderung mit der IP-und Port-Nummer des Servers, mit dem er verbinden möchte. Wingate führt diese Verbindung durch und stellt den Datenaustausch zwischen dem Client und dem Server bereit. Der Client ist in diesem Fall wirklich nur mit dem Dienst "WWW Proxy Server" verbunden, kann aber ruhig Daten mit einem externen Server austauschen hafen (zum Beispiel für den SSL Port 443). Ie. Der Client kommuniziert mit dem Server über das HTTP-Protokoll, in dem sich ein beliebiges anderes TCP-Protokoll befinden kann. Dies ermöglicht Ihnen, ohne die Möglichkeit des direkten Zugriffs auf das Internet durch NAT einfach zu verwalten.

& nbsp & nbsp Alte ICQ-Versionen könnten nur über NAT oder unter Verwendung des SOCKS-Proxy arbeiten, wobei der Verkehr von Client zu Server übertragen wird, ohne seinen Inhalt zu ändern. In den Einstellungen des ICQ-Clients mussten Sie als Proxy-Server Wingate angeben, der Proxy-Typ ist SOCKS4 oder SOCKS5.

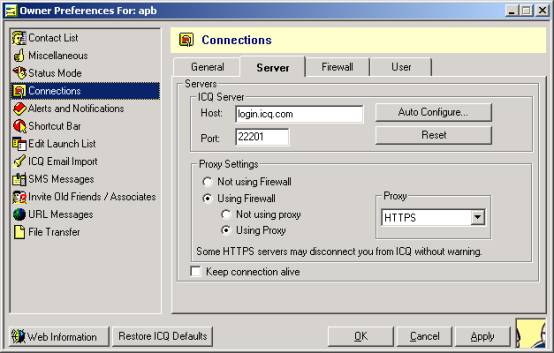

Moderne Versionen von ICQ können so konfiguriert werden, dass sie über HTTPS-, SOCKS- und HTTP-Proxy funktionieren (um mit der CONNECT-Methode Verbindungen zu beliebigen Ports (z. B. 5190) herzustellen). Es besteht keine Notwendigkeit, dem Benutzer Zugriff über Wingate NAT oder SOCKS-Proxy zu geben.

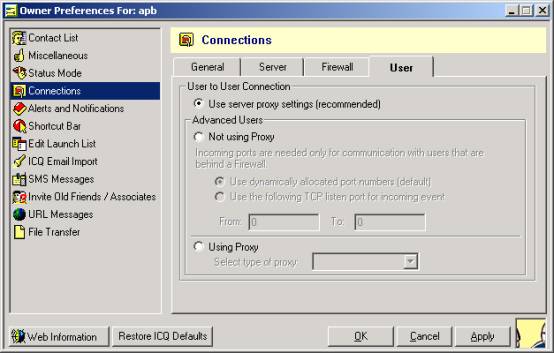

& nbsp & nbsp Die ICQ-Client-Einstellungen sind nicht immer offensichtlich und verursachen oft Schwierigkeiten für einen unerfahrenen Systemadministrator. Deshalb zitiere ich sie sehr detailliert für ICQ 2002A Pro. Für andere Versionen von ICQ unterscheiden sie sich nicht grundlegend.

& nbsp & nbsp Um den ICQ-Client für die Arbeit über den WWW-Proxy-Server Wingate zu konfigurieren, müssen Sie auswählen "Einstellungen" - "Verbindungen"

.

Tab "Allgemein" unverändert lassen. Nehmen Sie die Einstellungen gemäß den folgenden Screenshots vor.

Tab Server.

Gastgeber und Hafen ICQ-Server können unterschiedlich sein (Sie können auf die Maus klicken und ICQ selbst ersetzt diese Werte).

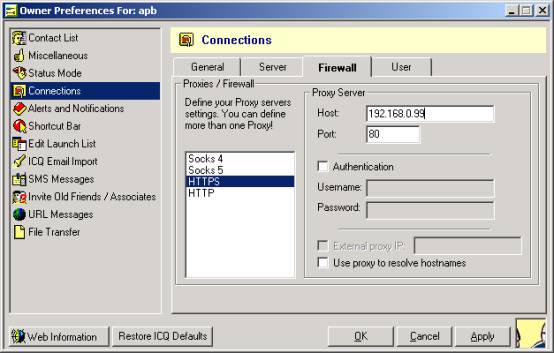

Tab Firewall

Auf dem Feld Gastgeber- Ihre Wingate-IP und ihr Port (80) Wenn Sie HTTPS auswählen, verwenden Sie einen Austausch mit Datenverschlüsselung zwischen dem Server und dem ICQ-Client. Wenn HTTP - ohne Verschlüsselung.

Tab Benutzer

& nbsp & nbsp Wenn der ICQ-Client häufig deaktiviert ist und andere Anwendungen normal ausgeführt werden, überprüfen Sie das Sitzungszeitlimit in den WWW PROXY-Einstellungen. Standardmäßig ist die Sitzungsdauer für die meisten Dienste auf 600 Sekunden festgelegt. und wenn während dieser Zeit ICQ keine Aktivität zeigte, wird die Sitzung geschlossen. Um das Problem zu lösen, können Sie die Dauer der Sitzung erhöhen oder das Häkchen für Zeitüberschreitung in den Diensteinstellungen entfernen.

Konfigurieren eines FTP-Clients (z. B. FAR), um über Wingate zu arbeiten.

& nbsp & nbsp Der FAR-FTP-Client kann über den Wingate-Proxy-Server arbeiten, aber die FTP-Verbindungseinstellungen werden nicht auf die von seiner Hilfe empfohlene Weise ausgeführt. Anstelle des Namens oder der Adresse des FTP-Servers wird die Adresse des Wingate-Servers angegeben, das Feld für den Benutzernamen wird festgelegt benutzername, Symbol @ und Name (Adresse) FTP-Server. Anonymer Zugriff verwendet den Namen [E-Mail geschützt]:

Verarbeitung von statistischen Daten.

& nbsp & nbsp Statistiken zur Verwendung von Wingate können auf verschiedene Arten erhalten werden. Statistikquellen können Informationen aus den bereits erwähnten Protokollen, Statistikzählern in Benutzereigenschaften, Datei history.dbf im Stammverzeichnis von Wingate sein. Am einfachsten ist es, ein spezielles Programm zu verwenden, z. B. Proxy Inspector für Wingate von ADVSoft.advsoft.ru)

Das Programm selbst während der Installation ist so konfiguriert, dass es den installierten Wingate-Server verwaltet und in der Zukunft keine weiteren Einstellungen benötigt. Es verwaltet seine Datenbank und ermöglicht den Empfang detaillierter Berichte, einschließlich des Verkehrs von Diensten und Benutzern, von Benutzern besuchte Seiten, ein- und ausgehender Datenverkehr auf besuchten Servern im Internet usw. Beispielbericht - Das Programm ist bezahlt, aber seine Kosten sind niedrig (mit einigen Einschränkungen funktioniert es in der kostenlosen Version). Von den kostenlosen können Sie den noch nicht sehr bekannten WrSpy (WinRouteSpy), der für Winroute entwickelt wurde, empfehlen. Wingate. Seite des Programms

Speichern und Wiederherstellen von Wingate-Einstellungen

Wenn Sie eine Notwendigkeit zu schaffen, zum Beispiel ein Backup-Proxy-Server auf einem anderen Computer, können Sie die Arbeit der Bewegung die vorhandenen Einstellungen (Struktur und die Parameter der Dienste, Benutzerlisten, etc.) arbeiten mit Wingate by neu installierte beschleunigen.

Wingate-Einstellungen werden in der Verzweigung gespeichert die Windows-Registrierung

HKEY_LOCAL_MACHINE \\ SOFTWARE \\ Qbik Software \\ WinGate

Um die von Ihnen vorgenommenen Einstellungen zu speichern, reicht es aus, diese Registrierungsverzweigung in eine Datei zu exportieren. Um die Einstellungen wiederherzustellen, importieren Sie die Daten aus der beim Export erhaltenen reg-Datei. Nach dem Import müssen Sie Wingate Engine neu starten (Stop und Start über GateKeeper) oder Windows neu starten. Überprüfen Sie die Einstellungen, möglicherweise müssen Sie etwas manuell beheben. Die Notwendigkeit von Korrekturen entsteht bei Änderungen der Menge netzwerkkarten, ihre Arten und IP-Adressen. Für jeden der Dienste müssen Sie die Registerkarten Bindungen und Schnittstellen überprüfen und, falls erforderlich, die Bindungen der Netzwerkkartenschnittstellen beheben.

Viele Leute haben von dem Konzept eines Proxy-Servers gehört. Dieser Begriff ist in einer Computerumgebung durchaus üblich. Nun wird betrachtet, was es ist und wie man den Proxy-Server abhängig von seinem Typ benutzt. Außerdem werden die einfachsten Vorstellungen über bevorzugte Einstellungen gegeben.

Was ist ein Proxy?

Im Allgemeinen mag das Konzept eines Proxy-Servers für einen nicht eingeweihten Benutzer, insbesondere im Hinblick auf die Funktionsweise, ziemlich kompliziert erscheinen. Versuchen wir, all dies in der einfachsten Sprache zu beschreiben.

Ein Proxy-Server ist im Wesentlichen ein Dienst, der als Vermittler zwischen dem Computer-Terminal eines Benutzers und Ressourcen im Internet fungiert. Im Gegensatz zur direkten Verbindung zu Ressourcen wird hier sozusagen eine indirekte Verbindung hergestellt. Zuerst wird die Benutzeranforderung an den Proxy übergeben, dann wird die Information in dem Cache durchsucht, und nur dann wird die Anforderung zu der entsprechenden Ressource mit dem nachfolgenden Laden der Information übertragen.

Die Frage, wie der Proxy-Server zu verwenden ist, ist jedoch sehr einfach, da alle Transaktionen ohne die Teilnahme des Benutzers stattfinden. Eine andere Sache - richtige Einstellung. Darum geht es jetzt.

Standard-Proxy-Einstellungen in Windows

Beginnen wir mit den einfachsten Einstellungen, die vorgenommen werden, wenn das Computer-Terminal zum ersten Mal mit einem lokalen Netzwerk oder dem Internet verbunden wird.

In den Browsereinstellungen gelangen Sie in das Verbindungsmenü, in dem die Schaltfläche "Netzwerkeinstellungen" ausgewählt ist. Im Folgenden sind zwei Felder im Zusammenhang mit dem Proxy-Server. In den meisten Fällen sind diese Einstellungen deaktiviert, da viele Anbieter derzeit solche Server nicht verwenden.

Falls ein Problem bei der Verwendung des Proxyservers im Konfigurationsplan auftritt, müssen Sie ihn zunächst aktivieren und dann die vom Anbieter angegebene bevorzugte Adresse eingeben. Standardmäßig ist der Port-Wert "80", aber er kann leicht geändert werden.

Die Aktivierung des Proxy für lokale Adressen ist in den meisten Fällen nicht notwendig, da sie alle zur selben Netzwerkumgebung gehören. Es versteht sich von selbst, dass alle diese Aktionen ausgeführt werden sollten, wenn die automatische Konfiguration deaktiviert ist. Andernfalls sind die angegebenen Felder einfach inaktiv. Außerdem wird nahezu das gleiche Verfahren für die Fälle bereitgestellt, in denen nur eine Modemverbindung besteht. Nur hier muss der Name der Verbindung eingestellt werden: zum Beispiel der Name des Betreibers, der das USB-Modem verwaltet.

Nachdem Sie den Namen eingegeben haben, müssen Sie die Serveradresse, den Port, das Login und das Passwort, falls vorhanden, eingeben.

Wie richte ich einen Internet Proxy ein?

Auf der anderen Seite, in jedem Browser, nicht nur Internet Explorer oder seine neue Modifikation namens Edge (Windows 10), können Sie ähnliche Einstellungen vornehmen.

![]()

Um beispielsweise im Mozilla Firefox-Browser auf diese Funktionen zuzugreifen, verwenden Sie die Netzwerkverbindungseinstellungen im Werkzeugmenü. Zuerst wird angezeigt, dass die Proxy-Einstellung manuell erfolgt, wonach die obigen Prozeduren wiederholt werden. In der opera Browser Alles geschieht durch Ändern der Netzwerkeinstellungen im Menü Allgemeine Einstellungen.

Wie Sie bereits wissen, gilt dies vor allem für freie Server, die im Internet sehr zahlreich zu finden sind. Bevor Sie die Website direkt verwenden, müssen Sie lediglich alle Konfigurationsdaten notieren und sie dann auf jeden Internetbrowser anwenden.

Eine interessante Situation ist, wenn Sie wissen müssen, wie Sie einen anonymen Proxy-Server verwenden. Solche Dienste sind in der Lage, die externe IP-Adresse jedes Computers zu ändern, wodurch Sie im Internet "unerkannt" bleiben und die Spuren Ihres Aufenthalts vor neugierigen Blicken verbergen können.

In der Regel brauchen Sie in den meisten Fällen nichts einzurichten. Es reicht, einfach zu einem solchen Server zu gehen und das war's. Es stimmt, dass in einigen Fällen eine Registrierung und anschließende Autorisierung erforderlich sein kann, aber selbst wenn ein solches Verfahren bereitgestellt wird, dauert es nur ein paar Minuten. Die meisten anonymen Proxy-Server setzen solche Bedingungen nicht, mit Ausnahme von Servern mit erhöhter Anonymität. Sie können auch Standardeinstellungen in Browsern mit allen Einstellungen anwenden.

Probleme und Fehler

Was die Situationen angeht, in denen ein Proxy-Server-Fehler auftritt, kann er im Grunde nur mit verbunden werden falsche Einstellungen. Hier müssen Sie alle Eingabeparameter erneut überprüfen und ggf. ändern. Und der Server selbst zum Beispiel funktioniert möglicherweise nicht vorübergehend.

Separat ist es notwendig zu sagen, dass wenn der Provider keine Dienste mit Proxy-Einstellungen anbietet, es nichts zu ändern gibt, auch nichts wird besser sein, sonst wird die Verbindung unterbrochen.