Webインターフェイスを使用したメールサーバー。 Ubuntuのメールサーバーのインストールと設定方法

メールサーバーを正しく動作させるには、適切に構成されたDNSゾーンを持つことが重要です。 DNSシステムに関連するいくつかの側面についてはすでに扱っていますが、今日ではこの問題をより詳細に説明します。 DNSゾーンの設定は、メールサーバーを展開する前の準備作業を指し、システムのパフォーマンスに直接影響します 電子メール.

間違った設定 あなたのメールサーバーにメールを配信することが不可能になるか、受信者サーバーがメールを拒否します。 実際に、ゾーンのレコードにメールサーバーに関する情報が含まれていない場合は、メールをどこに送信する必要がありますか? おじいちゃんの村? もちろん、プロバイダーのDNSゾーンを構成するように依頼することもできますが、それを自分で行う方がいいです。

何が必要ですか? 専用IPアドレス(たとえば、11.22.33.44)。プロバイダから取得する必要があります。 ドメイン名(例:example.com)では、レジストラまたはそのパートナーに登録できます。 パートナーに登録するときに、DNSゾーンの管理にアクセスできるかどうかを指定します。そうしないと、レジストラにドメインを移行するために追加の時間、神経、お金が必要になります。

すでにドメインを持っていて、おそらくウェブサイトが稼働している場合は、プロバイダのホスティングパネルからDNSゾーンを管理できるかどうかを指定します。そうでない場合は、レジストラにドメインを転送する方がよいでしょう。

だから、私たちはドメインを持っています。 DNSゾーンを含むレコードは何ですか? まず、SOAのエントリ・ゾーンの説明です。 すべてのレコードを詳細に分析するつもりはありませんが、これはこの記事の範囲を超えていますが、一般的な考え方が必要です。 また、このドメインにサービスを提供するネームサーバ(DNSサーバ)を指す2つのNSレコードが必要です。これらはレジストラサーバまたはホスティングプロバイダになります。

追加する必要がある最初のエントリは、エントリまたは名前エントリです。 ホスティングにWebサイトをホストすることを決定した場合は、自分自身からドメインへのすべての要求を処理するか、ホスティングプロバイダのIPアドレスにサービスを提供するかを決定する場合は、サーバーのIPアドレスを示す必要があります。 ウェブサイトをホスティングするとき、ドメインは通常そのDNSサーバに委譲され(対応するNSレコードが書き込まれます)、ドメインがパークされるとAレコードが自動的に作成されます。

ほとんどの場合、このオプションが見つかりますが、必要に応じていつでも自分でAレコードを作成することができます。 このエントリ 出演している

Example.com。 IN A 11/22/33/04

11月22日の33.44の例では、ホスティングプロバイダのWebサイトがあります。 名前の末尾の点に注意してください。これは名前が絶対的であることを示します。点がない場合、名前は相対的なものとみなされ、SOAのドメイン名が追加されます。 コマンドでレコードを確認することができます nslookup.

メールサーバーを機能させるには、メールサーバーを指すMXレコードを作成する必要があります。 これを行うには、エントリを作成します。

Example.com。 IN MX 10 mail.example.com。

簡単に書くこともできます:

Example.com。 インMX 10メール

そのような名前(最後にドットがない)にexample.comが自動的に追加されます。 番号10はサーバーの優先度を決定し、小さいほど優先度が高くなります。 ちなみに、DNSゾーンにはすでに次の形式のMXレコードが含まれている場合があります。

Example.com。 IN MX 0 example.com。

通常、このエントリは、サイトがホストされているときにホスティングプロバイダによって自動的に作成されます。削除する必要があります。

mail.example.comのAエントリを作成します。

Mail.example.com。 IN A 11.22.33.44

これで、example.comドメインのすべてのメールは、アドレス11.22.33.44のメールホストに送信されます。 あなたのメールサーバーと同時に、example.comはプロバイダのサーバー上で22.11.33.44で作業を続けます。

MXレコードのメールサーバーのIPアドレスをすぐに指定できないのはなぜですか? 原則的には可能ですが、DNS仕様に適合しない場合もあります。

また、メールサーバーの種類にエイリアスを付けることもできます pop.example.ru と smtp.example.ru。 なぜこれが必要ですか? これにより、クライアントは設定を書き込んだ後に、インフラストラクチャの機能に依存しないようになります。 あなたの会社が成長し、外部クライアントにサービスを提供するために別のメールサーバーを割り当てたとします mail12つのDNSレコードを変更するだけで、クライアントは新しいサーバーで作業していることに気づかないことさえあります。 エイリアスを作成するには、CNAMEレコードが使用されます。

CNAME mail.example.comのポップ。

cNAME mail.example.comのsmtp。

この時点で、ダイレクトDNSゾーンの設定は完了したと見なすことができますが、最も興味深いことが残っています - 逆ゾーン。 逆ゾーンは、IPアドレスを発行したプロバイダによって制御され、IPアドレスのブロックの所有者でない限り、自分で管理することはできません。 しかし、少なくとも1つのエントリを逆ゾーンに追加する必要があります。 前回の記事で書いたように、多くのメールサーバーは送信側サーバーのPTRレコード(逆ゾーンレコード)を確認し、送信者のドメインに見つからないか、一致しない場合、そのような文字は拒否されます。 したがって、あなたにレコードを追加するようプロバイダに依頼してください:

44.33.22.11.in-addr.arpa。 PTR mail.example.com。

奇妙な外観のビット、それはありませんか? PTRレコードの構造をより詳細に分析しましょう。 逆の名前解決のために、特別なトップレベルのドメインin-addr.arpaが使用されます。 これは、直接および逆の名前変換に同じプログラムメカニズムを使用するために行われます。 事実、ニーモニック名は左から右に、IPアドレスは右から左に書かれています。 したがって、mail.example.com。 11.22.33.44は、ホスト44がネットワーク11に属するサブネット22にあるサブネット33上にあることを意味します。同じ順序を保存するために、PTRレコードには、IPアドレス " トップレベルのドメインによって補完された「後方に」 --addr.arpa。

コマンドでMXレコードとPTRレコードをチェックすることもできます nslookup オプションのパラメータを使用する -type = MXまたは タイプ= PTR

もちろん、DNSゾーンの変更は瞬時には発生しませんが、グローバルDNSシステムの変更を伝播させるには数時間から数日のうちに必要です。 これは、変更後2時間が経過してもメールサーバーが動作するにもかかわらず、パートナーがメールを受信しない可能性があることを意味します。

今日、電子メールがビジネスプロセスの基礎である場合、企業はウイルスやスパムから保護し、ユーザーを認証する方法を理解し、送信されたトラフィックを暗号化し、多くの便利な機能を提供する信頼性の高い高性能メールシステムが必要です。 提示されたソリューションは、最小の労力でこの結果を達成することを可能にします。

iRedMail

名前: iRedMail

ライセンス: GNU GPL

プラットフォーム: * nix

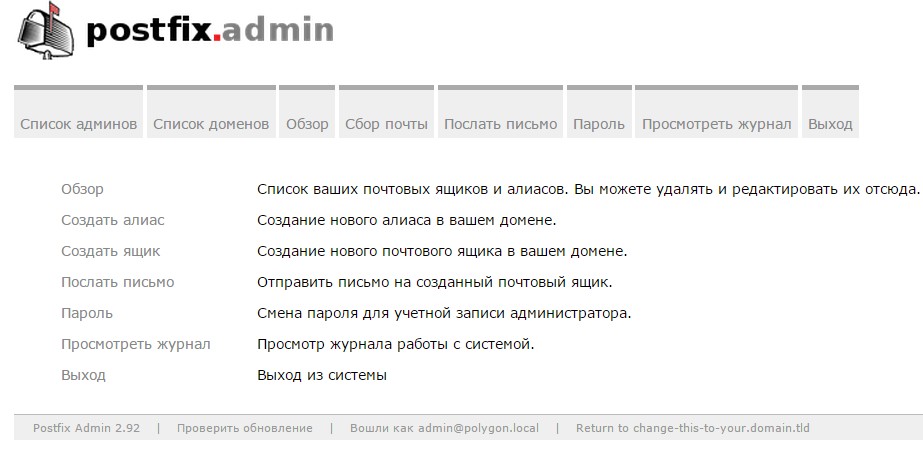

* nixのメールサーバーはオープン性、パフォーマンス、セキュリティに賄賂を掛けますが、初心者ではゼロから展開し、その後の保守は本当の悪夢に変わる可能性があります。 iRedMailプロジェクトは、この問題を解決することを目指しています。 本質的には、この開発は一連のスクリプトと既成の構成であり、展開プロセスを簡素化し、 初期設定 Postfix / Dovecotベースのメールサーバで、SMTP、POP3、IMAPプロトコルをサポートしています。 スクリプトの起動後、必要なパッケージをダウンロードしてインストールし、管理者とユーザーに最初の仮想ドメインを作成します(最低限の質問を行います)。 展開プロセス自体には約10分かかります。その後、メールの送受信が可能になります。 ドキュメントを読んで設定を掘り下げる必要はありません。特定の知識を持つ必要はありません。 アカウントはOpenLDAPまたはMySQLに保存できます。これはインストール時に選択されます。 次に、任意の数のドメイン、メールボックス、エイリアスを作成できます。つまり、制限はありません。 ウイルスやスパムからメールを保護するために、SpamAssassinとClamAVはSPF(Sender Policy Framework)、DKIM(DomainKeys Identified Mail)、HPR(HELO無作為化防止)、スパムトラップ、白黒、灰色リストをサポートするツール 。 パスワードの破棄をブロックするために、iptables Fail2banが設定されています。 このプロジェクトでは、独自のiRedAPD(アクセスポリシー委任)の開発を提供しています。これにより、Postfixポリシーを管理し、ユーザー間で権限を委任することができます。 コントロールはRoundcube WebMail Webインターフェイスを使用して実行され、並行して、統計を表示するサービスphpLDAPadmin、PostfixAdmin、phpMyAdmin、およびAWStatsログアナライザを管理するツールがインストールされます。 ローカライズされた自己開発の管理者インタフェースも利用できます - iRedAdminは、無料のオープンソースと商用のiRedAdmin-Proの2つのバージョンがあります。 1つ目はアカウントとドメインのみを管理すること、2つ目はメールシステムの管理に関するすべての問題を解決することです。 すべてのコンポーネントは、1つの「クリーン」なサーバーに置かれます。 すでに動作しているMySQLをお持ちの場合は、必要な設定を手動で行う場合(経験が必要な場合のみ)に接続することができます。

Red Hat Enterprise Linux、CentOS、Gentoo Linux、Debian、Ubuntu、openSUSE、Open / FreeBSDのi386 / x86_64バージョンへのインストールがサポートされています。 プロジェクトのWebサイトには、迅速にナビゲートするためのマニュアルがいくつかあります。

IndiMail

名前: IndiMail

ライセンス: GNU GPL

プラットフォーム: * nix

QMQP、QMTP、DKIM、およびBATV(バウンスアドレスタグ検証)およびスパムおよびウイルススキャンをサポートするSMTP、IMAP、POP3メッセージングプラットフォームです。 Qmail、Courier IMAP / POP3、シリアルメール(ダイヤルアップ接続によるメール配信)、qmailanalog(メーリングリスト)、dotforward、fastforward、mess822、daemontools、ucspi-tcp、Bogofilter、Fetchmailなどのオープンソースソリューションに基づいています。 仮想ドメインと独自の設計のユーザーアカウントを管理するための一連のツールを提供します。 SMTP、IMAP、およびPOP3のルーティングを提供します。これにより、複数のサーバーにメールドメインを配置したり、データドメイン間でデータを交換したり、プロキシとして配置できます。 これは、組織が複数のリモートオフィスで構成されている場合に非常に便利です。 hostcntrlユーティリティを使用すると、他のドメインの個々のアドレスをサービスに追加できます。 これにより、IndiMailを複数のドメインを持ち上げることなく、または独自のソリューションから移動することなく、異種環境で使用することができます。 複数のデータ同期サーバーにより、簡単に拡張できます。 スケーラビリティとパフォーマンスを向上させるために、一部のコンポーネントが変更されています(特にQmail)。 IndiMailは、独自のqmail-send / qmail-todoプロセスを実行し、別のハードドライブにデータを格納できるいわゆるコレクション(キューコレクション)をいくつか使用しています。 このアーキテクチャにより、元のQmailよりも速く要求を処理することができます。

開発者は設定を完全に自由にすることができますが、ほとんどすべてのパラメータは変数によってオーバーライドできます(約200だけです)。 例えば、変数CONTROLDIRは、構成ファイルを持つディレクトリーを指します.QUEUEDIR - 待ち行列を持つディレクトリーです。 つまり、キュー、送信者、受信者、およびノードごとに、独自の設定でIndiMailの複数のコピーを同じサーバー上で実行できます。 しかし、すべての変数を理解する必要はありません。IndiMailを起動するには、ほんの少しの編集が必要です。 初心者はFLASHメニュー(Ncurses上に構築されています)を使用してインストールを制御できます。 MySQLは仮想ユーザに関するデータを格納するために使用され、アドレス帳はOpenLDAPに格納されます。 最新リリースはsystemdと完全に互換性があります。 開発者は、SETUIDの最小限の使用、プログラム/アドレス/ファイル間の明確な分離、5レベルの信頼区分、ローカルIPの自動認識、アクセスリスト、tcprules、コンテンツフィルタ、TLS / SSLなど、サーバー自体とサービスのセキュリティに多くの注意を払っています。 。

32/64 * nixプラットフォームにIndiMailをインストールできます。 ソースコード、パッケージ、リポジトリは人気のあるものをダウンロードすることができます linuxディストリビューション (RHEL / CentOS 5/6、Fedora、openSUSE / SLE、Mandriva、Debian、Ubuntu)を使用しています。 サーバの管理には、さまざまな目的のための約45のプログラムが提供されています(ほとんどは/ var / indimail / binにあります)。アカウントはiWebAdminウェブインタフェース(QmailAdmin上に構築)を使用して設定することもできます。

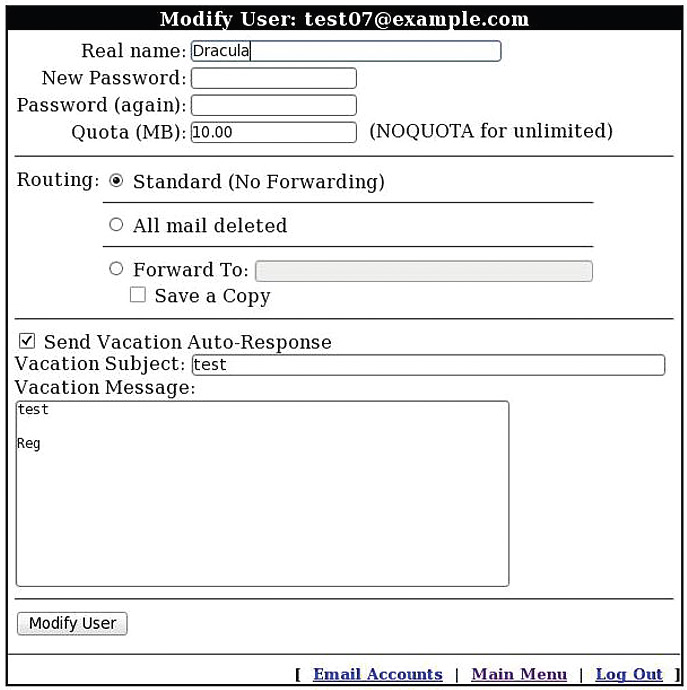

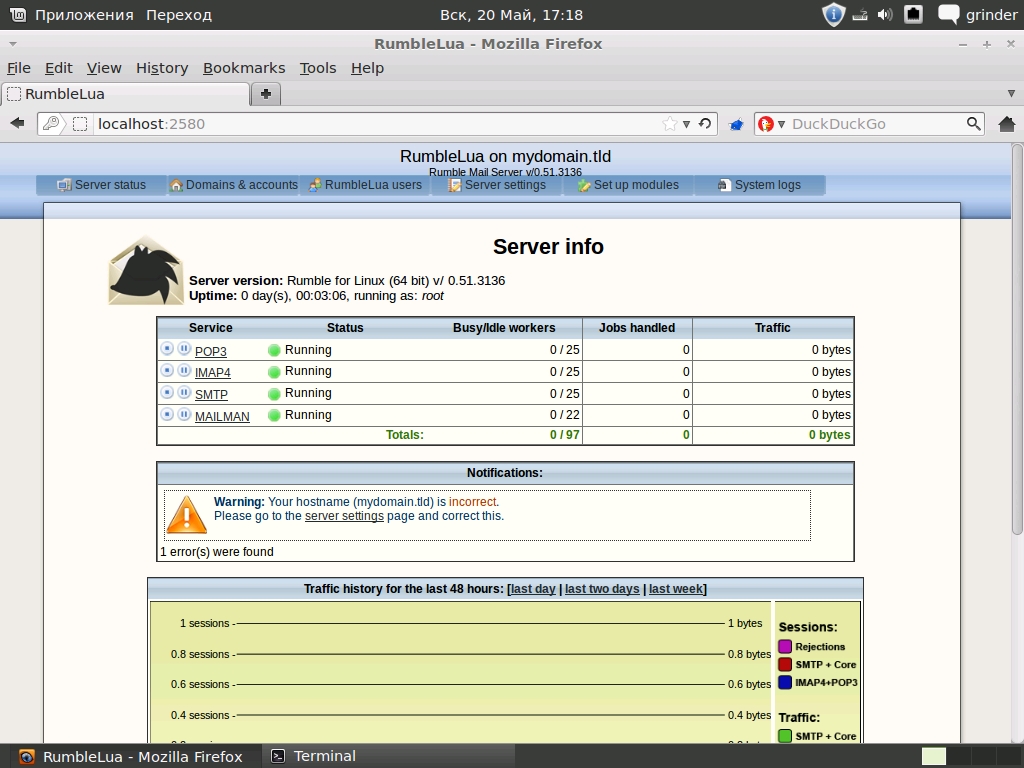

ランブル

名前: ランブル

ライセンス: GNU GPL

プラットフォーム: * nix、勝利

SMTP(ESMTPSA)、POP3、およびIMAPをサポートするメールサーバー。 管理のためのWebインターフェイスを使用して、非常に簡単に管理できます。 複数のドメインを持つ小規模な組織に適しています。 C / C ++で書かれた、独自のAPI(LuaとC / C ++)がスクリプト用に提供されています。 このアーキテクチャでは、1つまたはすべてのドメインのサーバーをクラスタリングすることで、サーバーのパフォーマンスを向上させることができます。 迷惑メールから保護するため、SSL / TLS、SQLite、MySQL、認証(MD5 / PLAIN / STARTTLS)、ホワイト/グレー/ブラックリスト、SpamAssassin、BATV、VERP(Variable Envelope Return Path)モジュールをサポートしています。 この設定では、最大メッセージサイズを制限できます。

ソースコードとx86 / x64バイナリは、Linux(Generic、Ubuntu、Debian)にインストールすることができます。 サーバーを起動するには、アーカイブを解凍してスクリプトを実行する必要があります。プログラムは残りの処理を行います。 便宜上、ソーステキストと設定ファイルを適切なディレクトリに配布し、OSの起動時に自動ロードを確実に行うことができます。 サーバパラメータとモジュールは、rumble.confファイルに接続されています。 Webインターフェイス(ポート2580)を介して登録するには、自動的に作成されたモジュール/ rumblelua / auth.cfgファイル(管理者パスワードが含まれています)を削除してから、Webブラウザを開き、新しいパスワードを指定します。 これで、ドメイン、アカウントとメールボックス、サーバー設定、ログと統計の表示を管理できます。

デフォルトでは、SQLiteはデータベースとして使用され、その機能が十分でない場合、または組織にMySQLが既に稼働している場合、このDBMSを使用するようにサーバを簡単に切り替えることができます。

サーバーを管理するには、サーバー管理者、ドメイン管理者、ユーザーの3つのレベルがあります。 サーバー管理者インターフェイスでは、ドメインの作成と削除のみが可能です。さらに、いくつかの特定の設定が利用できます。 ドメインを作成したら、RumbleLua Userメニューに追加する必要があります 新しいアカウント このドメインの設定で示されます。 ドメイン管理者は、システムに登録した後、メールボックス、エイリアスを作成し、アドレスをモジュールにバインドし、文字を特定のアドレスに受信するときに実行するプログラムを設定し、リレーを設定できるようになります。 インターフェイスはすべてローカライズされていませんが、すべてが非常に単純で明確です。

Zentyal - 箱からすぐにメーラー

Linuxという言葉にびっくりする初心者や端末にコマンドを入力する必要があるため、文書を読まなくてもメールサービスをすばやく配備できる簡単なソリューションが必要です。 オプションとして、Zentyalにアドバイスすることができます。これは、 Ubuntuサーバー (最新のリリースはUbuntu 12.04 LTSをベースにしています)、グラフィカルインタフェースを使用して必要なインストールと設定をすべて行うことができます。 Zentyalは、UTMルーター、オフィスサーバー、またはメッセージサーバーとして使用できる多目的ディストリビューションキットです。 必要なすべての機能は、インストール可能なモジュール/パッケージを使用して実装されています。 現在、ワンクリックで追加される5つのカテゴリから30以上のモジュールがあります。 Zentyalは、ユーザーベースを使用してスタンドアロンサーバーとしてインストールすることも、複数のサーバー間でレプリケートし、資格情報をLDAP / ADと同期させるマスター/スレーブバンドルで作業することもできます。

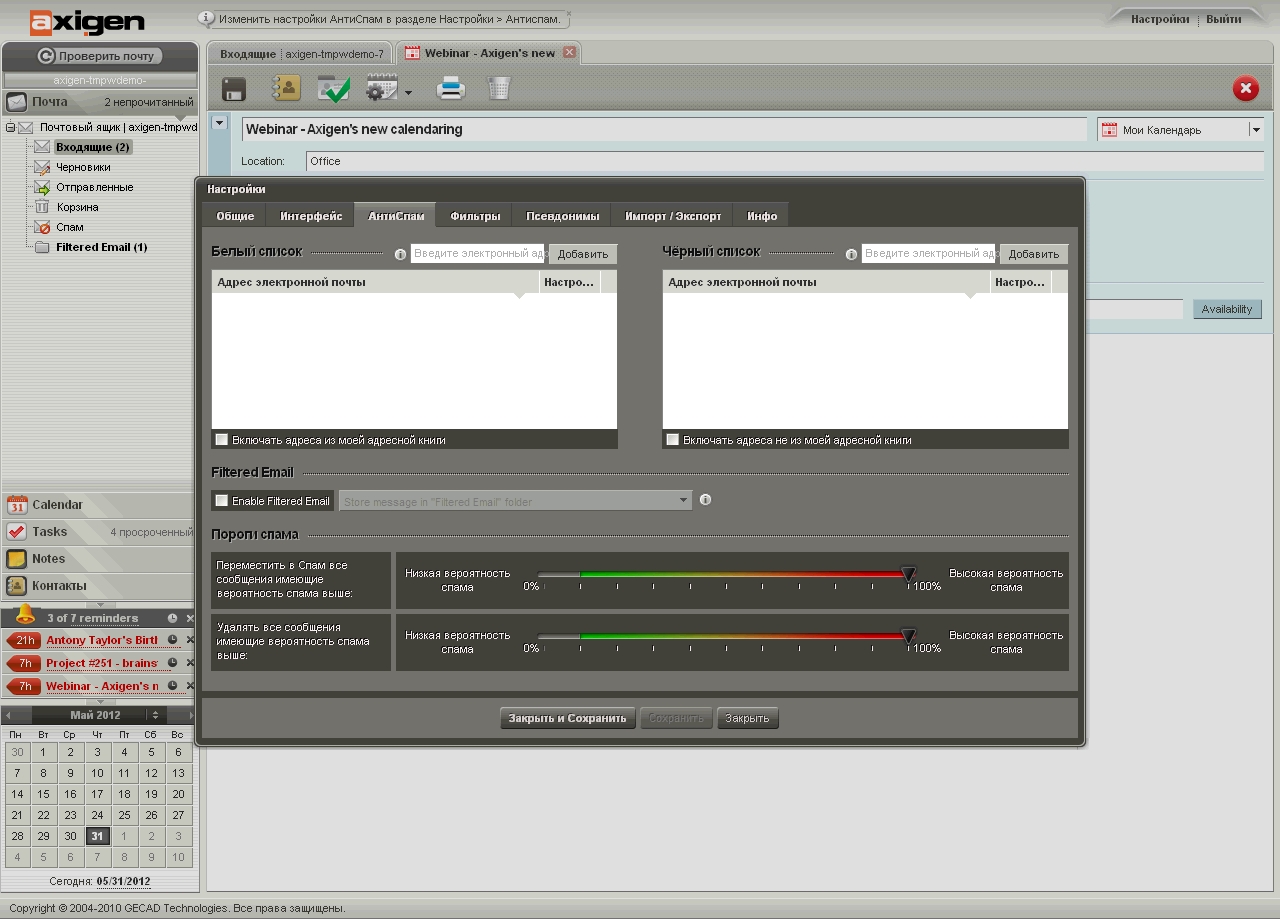

Axigen

名前: Axigen

ライセンス: GNU GPL

プラットフォーム: Linux、FreeBSD、Solaris、Windows

ルーマニアのGecad Technologies社が開発した、コラボレーション機能、カレンダー、タスクリスト、ノートを備えた、多機能で高速で安全なメールサーバー(SMTP / POP3 / IMAP)。 ユーザーは、電子メールクライアントを介して、またはAjax技術を使用してローカライズされた(そして非常に素晴らしい)Webインターフェイスの助けを借りてメッセージを処理することができます。完全にカスタマイズすることができます。 ホットキーがサポートされているため、通常のデスクトップアプリケーションで作業する感覚がさらに高まります。 設定では、外部メールボックスからのメールの収集、留守番電話、メールフィルタ、別名の設定などが利用できます。 CSVファイルに連絡先をエクスポート/インポートして、他のアプリケーションに転送することもできます。 この規格に加えて、 モバイルデバイス インターフェイス、メッセージ、連絡先、カレンダーを同期するためのActiveSyncサポート アドオンとして、共有フォルダを操作するための拡張機能がインストールされています。

投与は、 コマンドライン またはWebモジュール(ポート9000で動作)を介して、初心者にもわかります。 同時に、設定の権利は他のユーザーに細かく委任されています。

LDAPサーバー(ドキュメントにはOpenLDAPとeDirectoryについて説明しています)またはActive Directoryと統合することができます。特別な拡張スキームをインストールする必要があります。 実装されたバックアップおよびリカバリモジュール、メーリングリスト、クラスタサポートとロードバランシング、MAPIインターフェイス、POP3およびIMAPプロキシ サーバーは、異なる設定で複数のドメインにサービスを提供できます。 このドキュメントでは、Jabber / XMPPに基づいて構築されたIMサービスを統合する方法について説明します。 さらに、Axigenには、さまざまなグラフがまとめられた開発されたレポートシステムがあり、すべて約百のテンプレートが用意されています。 TLS / SSLは情報を保護するために使用でき、一般的な認証メカニズムはすべてプレーン、ログイン、cram-md5、digest-md5などでサポートされています。 ウイルス対策(Kaspersky、DrWeb、Symantec、ClamAVなど)とスパム(SpamAssassinを含む)に対処するための15のソリューションと統合することは可能です。 サポートされているテクノロジーは、SPF、DKIM、ブラック/グレー/ホワイトリスト、送信者のIP /国別フィルタリングです。 これらはすべて、管理インターフェースからクリックするだけで接続できます。 AxigenとMS Outlookの間でデータを交換することができます。これはコネクタをインストールする必要があるためです。

Axigenにとって大きな利点は、複数のオペレーティングシステムでサーバーを実行できることです。 ダウンロードページには、Debian、Red Hat Enterprise LinuxおよびCentOS 5/6、SUSE Linux Enterprise 10/11、Fedora 12および13、OpenSUSE 11.2および11.3、FreeBSD 7.x / 8.x、Solaris 10 x86 / SPARCおよび Win2k3 / 2k8(x86 / x64)。 仮想環境での迅速な展開のためのコンテナVirtuozzoも用意されています。 インストールは非常に簡単で、サービスを選択し、ポートを設定し、ユーザーと管理者用のネットワークインターフェイスを指定する必要があるGUIインターフェイスを使用して行われます。 適切なスキルがあれば、全体のプロセスは10-15分を要しません。 プロジェクトのWebサイトには、詳細なドキュメントと、インストールおよび管理プロセスを示すいくつかのビデオがあります。 さらに、ユーザーと管理者のデモインタフェースも利用できます。 Axigen Free Mail Server(Office Edition)は無料で、最大100の電子メールアカウントと5つのカレンダーを提供することができます。

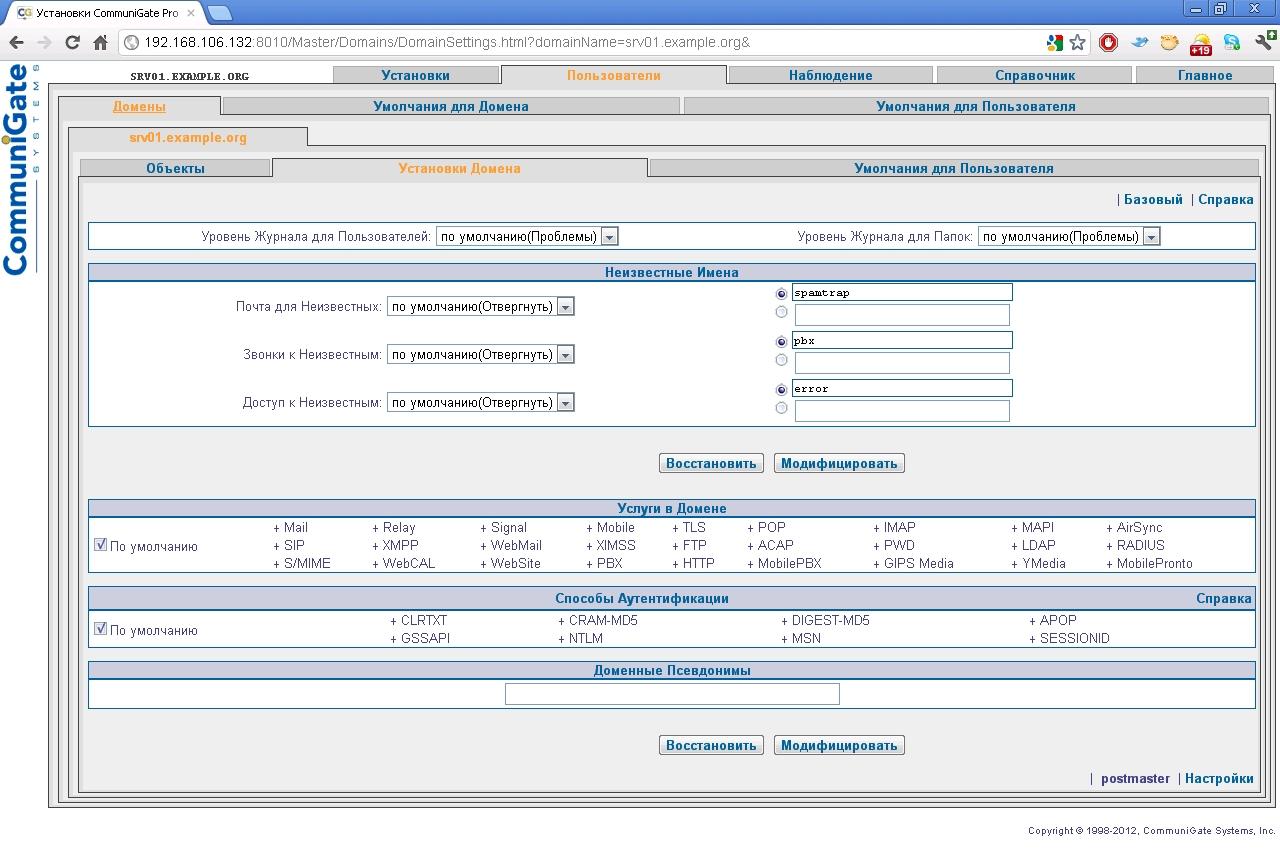

CommuniGate Pro

名前: CommuniGate Pro

ライセンス: 無料/有料

プラットフォーム: * nix、Windows、Mac OS X

電子メール、IM、VoIP、カレンダー機能、コラボレーションオートメーションを交換するための一般的なプラットフォームです。 たとえば、VoIPは音声/ビデオを提供し、会議、自動受付(IVR)、自動コール配信、コールキュー管理、ボイスメールなどの機能を提供します。 同時に、CommuniGateは、多数のOSとアーキテクチャ(合計で約30件)、IPv4とIPv6、標準SMTP、SIP、IMAP、XMPP、LDAP、RADIUS、XIMSS、CalDAV、WebDAV、MAPIなどのプロトコルへのインストールをサポートします。 セッションボーダーコントローラが提供する 正しい仕事 NATデバイスを介して。 CGP LDAPサーバーは他のアプリケーションでも使用できます。 AirSyncを使用してBlackBerryとデータを同期することができます(各デバイスのライセンスは別途購入されます)。 ディストリビューションマネージャーを使用すると、ユーザーが自己登録する機能を使用してニュースレターを自動化することができます。 メーリングリストは、管理者によって作成され、さらにサーバーユーザーの1人によって管理されます。

ユーザーは、これらのプロトコルをサポートするクライアントソフトウェア、またはローカライズされたWebインターフェイスを介して接続できます。 さらに、ウェブインタフェースは、通常の外観をとるように構成するのが非常に簡単です メールクライアント (ユーザーが混乱しにくいように)。 PDAおよびWAPアクセスを使用して作業する場合、トラフィックを節約するために簡略化されたインターフェイスを使用することもできます 携帯電話。 あなたは、Webクライアントまたはアドレス帳からワンクリックでVoIPを介して話すようにユーザに電話をかけることができます。 設定の管理者は、メールのソートと転送、留守番電話、外部POP3メールボックスからの電子メールのダウンロード、連絡先リスト、タスク、カレンダーなど、ユーザーが使用できる機能を設定します。

設定では、自分のメールボックスまたは個々のフォルダへのアクセスをサーバーの他のユーザーに開くことができます。 これは、複数の人が使用する、顧客と通信するために組織内にサービスアカウントを確立する必要がある場合に便利です。

1つのサーバーが複数のドメインにサービスを提供できます。 クラスタノードは特定のタイプのトラフィック(たとえば地域別)のみを処理でき、要求を分散するためにSIPファームテクノロジが使用されます。 このソリューションはあらゆるサイズに簡単に拡張できます。 ところで、CommuniGate ProはIPテレフォニーオペレータSIPNETのネットワークを構築しています。

サポートされているクライアント証明書を含む内部データベース、Active Directory、または外部プログラムを使用してユーザー認証が可能です。 この設定では、クライアントの接続を許可または拒否するIPアドレスを指定できます。 サーバーに保存され、クライアントとサーバー間で転送されるすべての情報は、SSL、TLS、S / MIME技術などを使用して暗号化できます。

オープンなAPIにより、請求システムと管理システムとの統合が容易になります。 プラグインのサポートにより、サードパーティのソリューションを接続してスパムやウイルスをフィルタリングすることができます。 現在、Kaspersky、Sophos、McAfee、MailShell、Cloudmarkのソリューションとの統合がサポートされています。

実装された 標準ツール DNSBL(RBL)をサポートし、特定のIPアドレスおよびネットワークからのメールの受信を禁止し、文字のヘッダーまたは本文の特定の文字列をチェックします。 どのOSでも簡単にインストールできます。実際には、アーカイブを解凍してサーバを起動するだけです。 サーバー、ドメイン、アカウントのすべての設定は、Webインターフェイスを使用して行われます(ポート8010で動作します。起動後、10分以内に接続し、管理者パスワードを設定する必要があります)。 権利システムでは、ドメイン管理を他のユーザーに委任し、実際に必要な機能だけを指定することができます。

現在、ライセンスされているサーバーのバージョンがいくつかあります。 Community Editionは無料で提供され、5つのアカウントがアクティブで、追加機能を備えたCorporate Editionとサービスプロバイダが有料で提供されます。

警告

CommuniGate Proの最初の起動後、ポート8010に接続し、管理者パスワードを10分以内に設定する必要があります。

結論

説明されたソリューションを使用してメールサーバーを展開することは、管理者の経験や打ち上げの設定の数によっては難しくありません。完了するまでに30分かかります。 何を止めるべきか、あなたを選んでください。 中規模の組織の場合、iRedMail、Axigen、Rumbleは完璧です。 同社が複数の地理的に離れたオフィスで構成されている場合は、Axigen、IndiMail、CommuniGate Proを参照する必要があります。 後者はVoIPも提供します。

, | |

Postfixとは何ですか?

Postfixは、一般的なオープンソースのメール転送エージェント(MTA)で、電子メールのルーティングと配信に使用できます。 linuxシステム。 インターネット上の公開メールサーバの約25%がPostfixで動作すると推定されています。

このガイドでは、Ubuntu 14.04サーバーにPostfixをすばやくインストールして実行する方法を説明します。

要件

このガイドに従うには、 ubuntuサーバー 14.04には完全修飾ドメイン名が必要です。

Postfixをインストールする

Ubuntu 14.04にPostfixをインストールするのは、このソフトウェアがUbuntuのリポジトリにあるため、非常に簡単です。

このセッションではまだaptコマンドが使用されていないので、まずパッケージのリストを更新してPostfixパッケージをインストールする必要があります。

sudo apt-get update

sudo apt-get postfixをインストールする

次に、サーバーの完全修飾ドメイン名(FQDN)を指定する必要があります。 example.comはこのチュートリアルで使用されます。 技術的には、FQDNはドットで終わる必要がありますが、Postfixはそれを必要としません。 したがって、次のように指定することができます。

完了! プログラムがインストールされ、部分的に構成されています。 しかし、インストール中に行われた設定に加えて、さらに設定する必要があります 詳細設定 プログラムの他の部分については、

Postfixセットアップ

これで、メインのPostfix設定ファイルのいくつかの基本設定を編集する必要があります。

このファイルをテキストエディタでroot権限で開きます。

sudo nano /etc/postfix/main.cf

したがって、まずパラメータmyhostnameを見つけます。 セットアップ中に、選択したFQDNがmydestinationパラメータに追加されましたが、myhostnameはlocalhostに設定されたままです。 このセクションではドメイン名も入力してください:

myhostname = example.com

システムに直接接続されていない他のドメインまたはアドレスにメールを送信するには、alias_mapsパラメータをvirtual_alias_mapsパラメータに置き換えます。 次に、ハッシュの場所を/ etc / postfix / virtualに変更する必要があります:

virtual_alias_maps = hash:/ etc / postfix / virtual

すでに述べたように、パラメータmydestinationの値を設定すると、ドメイン名に置き換えられました。 一般に、このパラメータには、Postfixが責任を負うすべてのドメインが含まれます。 この場合、これはFQDNとローカルホストです。

最も重要なパラメータの1つは、ネットワークです。 このメールサーバーを使用できるユーザーを決定します。 ここでは、ローカルホストを設定する必要があります(たとえば、127.0.0.0/8)。 サーバーが他のホストによっても使用される場合、サーバーは危険にさらされ、膨大な量のスパムが発生します。

文字列mynetworksは次のようになります(通常、この値は自動的に設定されますが、チェックする方が良い)。

mynetworks = 127.0.0.0/8 [:: ffff:127.0.0.0.0 / 104 [:: 1] / 128

追加のメールアドレスを設定する

電子メールを他のアドレスにリダイレクトするには、エイリアスを作成する必要があります。 これらのエイリアスは、システム内の他のユーザーアカウントにメールを配信するために使用されます。

この機能を使用するには、virtual_alias_mapsディレクティブが以前のように設定されていることを確認してください。 アドレスマッピングを設定するファイルを作成します。

sudo nano / etc / postfix / virtual

イン このファイル 作成するメールアドレス(左側)とメールを配信する必要があるユーザーの名前(右側)を指定する必要があります。

[電子メールで保護された] username1

複数のメールアドレスを作成し、一部のユーザーと共有します。 さらに、ユーザー名をカンマで区切って、特定のアドレスで複数のアカウントに一度にメールを送信することもできます。

[電子メールで保護された] 身代金

[電子メールで保護された] 身代金

[電子メールで保護された] ルート

[電子メールで保護された] デモーサー、ルート

次に、ファイルを保存して閉じます。

変換を実行するには、次のコマンドを呼び出します。

sudo postmap / etc / postfix / virtual

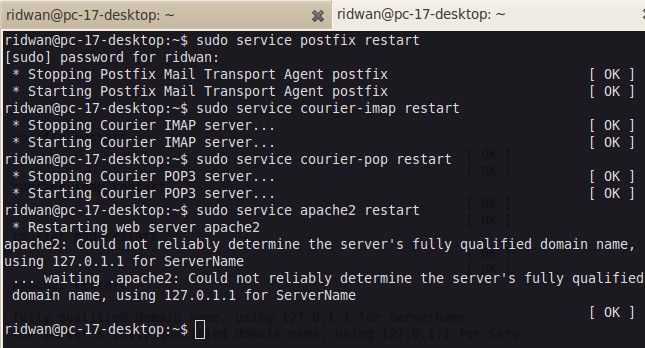

次に、サービスを再起動して変更を有効にします。

sudoサービスpostfix restart

テスト設定

サーバーがメールを受信して正しく送信できるようにするには、作成したエイリアスの1つまたはサーバー上のアカウントの1つに、通常の電子メールアドレスからの電子メールを送信します。

たとえば、手紙は次の場所に送られました:

[電子メールで保護された]domain_server.com

その後、/ var / mailにある配信確認を受信する必要があります。ファイル名は受信者の名前です。 この場合、メッセージはファイル内で読み取ることができます。

ナノ/ var / mail / demouser

このファイルには、ヘッダーを含むすべての電子メールが含まれます。 より便利な方法で電子メールを受信するには、いくつかのヘルパープログラムをインストールします。

sudo apt-get mailutilsをインストールする

これによりメールプログラムへのアクセスが開かれ、受信トレイをチェックすることができます:

このプログラムは、メールを扱うための便利なインターフェースを持っています。

結果

サーバーは基本的な電子メール機能を備えています。

Ubuntuの多くのユーザーは家庭のニーズだけでなく、 このアプローチは完全に正当化されています。これは、Linuxシステムでは、プログラミングやサーバーやWebサイトの作成がずっと便利なためです。 アメニティの1つは電子メールサーバーを作成することです。 初心者の方には、この作業は大変難しいようですが、Ubuntuのメールサーバをインストールして設定する方法を理解していれば、あなたにとっては難しいことではありません。

Ubuntuに基づいてメールサーバを設定する方法。

具体的な指示とコードの発酵は、理論的な材料の一部がなければできません。 電子メールサーバーの仕組みとその仕組みを理解することが重要です。

設定されたメールサーバは、非常に簡単に言えば、あるメールクライアントから「文字」を受信して別のメールクライアントに送信する郵便配達員です。 この中で、原則として、この仕事の本質 ソフトウェア。 メールサーバーは電子メールを送信するためだけでなく、 サイトでは、彼はユーザーを登録し、フォームやその他の重要なアクションを提出する責任があり、ページを回すだけで見ることができる本のようになりますが、何かをするのは難しいです。

Linuxのメールサーバーは、Windowsや他のシステムのメールサーバーと大きく異なります。 Windowsでは、これは既成のクローズドプログラムで、使用することができます。 Linuxディストリビューションからの提案 自己調整 すべてのコンポーネント。 そして、サーバーは最終的には1つのプログラムではなく、いくつかのプログラムで構成されます。 DovecotとMySQLとの組み合わせでPostfixを使用します。

なぜPostfixですか?

Ubuntuにはいくつかの電子メールクライアントがありますが、依然としてこれを選択しました。 UbuntuでのPosfixのセットアップは、同じSendMailよりもはるかに簡単です。これは初心者ユーザにとって重要です。 Dovecotと組み合わせることで、Postfixは通常メールサーバから必要とされるすべてを行うことができます。

Postfixはメール転送エージェント自身に直接的なものです。 彼は全体の提出に大きな役割を果たすでしょう。 これは、多くのサーバーやWebサイトがデフォルトで使用するオープンソースプログラムです。 Dovecotはメール配信エージェントです。 彼の主な役割は、サーバーのセキュリティを確保することです。 MySQLは、あらゆるサイトの理想的なデータベース管理システム(DBMS)です。 サーバーのユーザーから受け取った情報を処理する必要があります。

だから、理論的な部分は終わった。 今は練習する価値があります。

メールサーバーを作成する

メールサーバーをインストールする前に何を設定する必要がありますか?

- MySQL;

- DNSゾーンには、個人用のFDQNが必要です。 次にnamehostを使用します。

インストール

プログラムをインストールします。

apt-get install postfix postfix-mysql dovecot-core dovecot-imapd dovecot-lmtpd dovecot-mysql

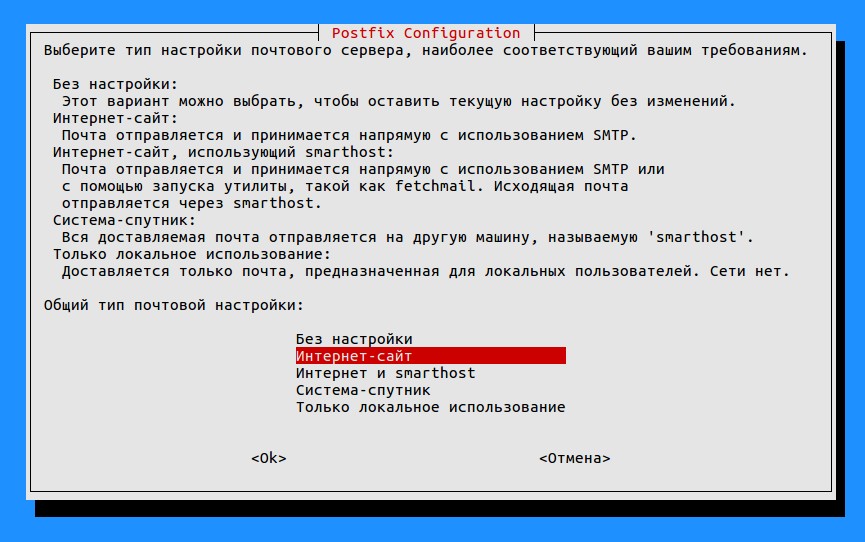

Postfix設定ウィンドウが表示されたら、 "インターネットサイト"を選択する必要があります。

以下では、ドメイン名の入力を求められます。「primer.ru」を使用してください。

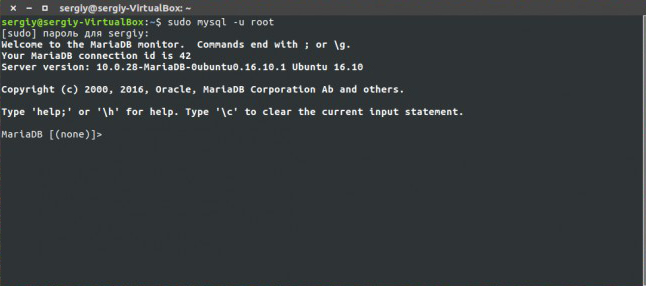

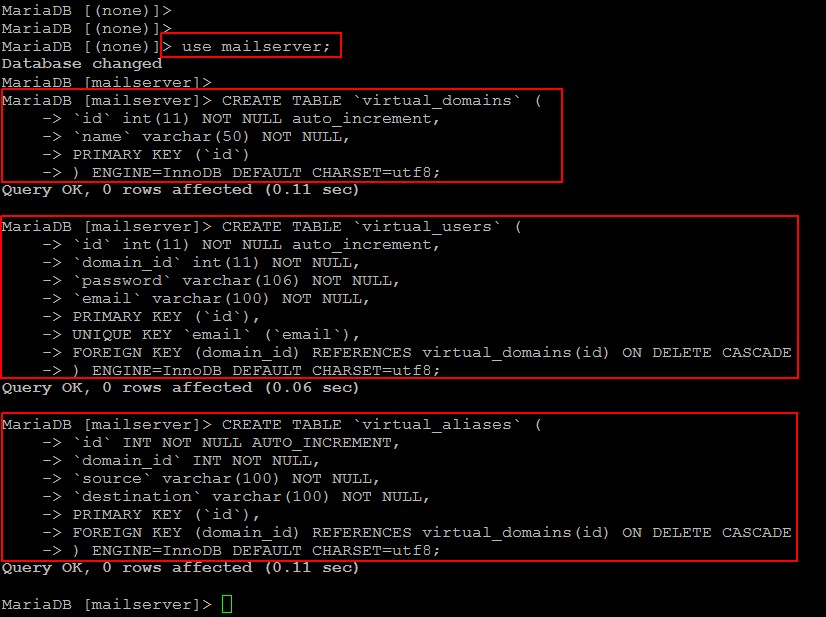

MySQLセットアップ

ここで、MySQLのデータ用に3つのテーブル、つまりドメイン、ユーザ、いわゆるエイリアスエイリアスまたは追加のユーザメールボックスを設定する必要があります。 ここでは、MySQLデータベースの設定について詳しく説明しません。

examplemailデータベースを呼び出しましょう。 次の名前のデータベースを作成します。

mysqladmin -p create servermail

MySQLにログインする:

パスワードを入力します。 すべてが正しく行われた場合は、端末にエントリがあります:

特にネットワークにログインするための新しいユーザーを作成する:

mysql\u003e examplemailに許可を与える* TO 'usermail' @@ 127.0.0.1 'IDENTIFIED BY' password ';

MySQLを再起動して、すべての変更が正常に適用されたことを確認します。

データベースを使用してデータベースを作成します。

mysql\u003e USE examplemail;

ドメインのテーブルを作成する:

CREATE TABLE `virtual_domains`(

`name` VARCHAR(50)NOT NULL、

PRIMARY KEY( `id`)

ユーザー用の表を作成します。

CREATE TABLE `virtual_users`(

`id` INT NOT NULL AUTO_INCREMENT、

`domain_id` INT NOT NULL、

`password` VARCHAR(106)NOT NULL、

`email` VARCHAR(120)NOT NULL、

PRIMARY KEY( `id`)、

ユニークキー `email`(` email`)、

)ENGINE = InnoDB DEFAULT CHARSET = utf8;

ここでは、あなたが見ることができるように、電子メールとパスワードを追加しました。 また、各ユーザーはドメインにバインドされています。

最後に、仮名用の表を作成します。

CREATE TABLE `virtual_aliases`(

`id` INT NOT NULL AUTO_INCREMENT、

`domain_id` INT NOT NULL、

`source` varchar(100)NOT NULL、

`destination` varchar(100)NOT NULL、

PRIMARY KEY( `id`)、

FOREIGN KEY(domain_id)REFERENCES virtual_domains(id)ON DELETE CASCADE

)ENGINE = InnoDB DEFAULT CHARSET = utf8;

MySQLを正常に設定し、必要なテーブルを3つ作成しました。 今では、ドメインや電子メールに対処する必要があります。

ドメイン、メールアドレス、エイリアス

ドメインを持つテーブルにドメインを追加しましょう。 そこにFDQNを入力する必要があります:

INSERT INTO `examplemail`.virtual_domains`

( `id`、` name`)

VALUES

( '1'、 'primer.com')、

( '2'、 'namehost.example.com');

電子メールアドレスに関するデータをユーザーテーブルに追加します。

INSERT INTO `examplemail`.virtual_users`

( `id`、` domain_id`、 `password`、` email`)

VALUES

(「1」、「1」、ENCRYPT(「firstpassword」、「CONCAT」「$ 6 $」、「SUBSTRING」(SHA(RAND())、-16))) [電子メールで保護された]’),

(2、1、ENCRYPT( 'secondpassword'、CONCAT( '$ 6 $'、SUBSTRING(SHA(RAND())、-16)))、 ' [電子メールで保護された]’);

最後のテーブルに情報を追加します。

INSERT INTO `examplemail`.virtual_aliases`

( `id`、` domain_id`、 `source`、` destination`)

VALUES

(‘1’, ‘1’, ‘[電子メールで保護された]’, ’[電子メールで保護された]’);

閉じるMySQL:

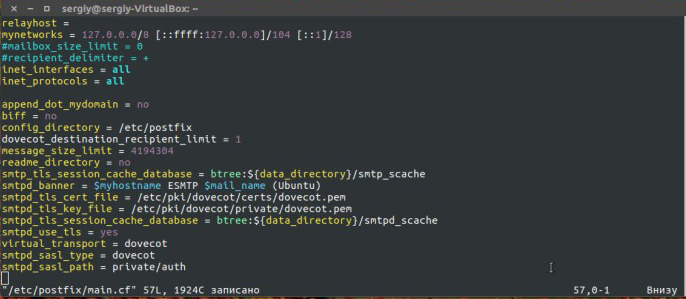

Postfixセットアップ

Postfixのパラメータに直接移動する。 メールクライアントは、データベースに入力されたユーザーに代わってメッセージを送信し、SMTP接続を処理する必要があります。 まず、バックアップを作成します 設定ファイルその場合、デフォルト設定に戻ることができました:

cp /etc/postfix/main.cf /etc/postfix/main.cf.orig

設定ファイルを開きます:

nano /etc/postfix/main.cf

ナノの代わりに、好きなテキストエディタを使うことができます。

TLSパラメータをコメント化し、その他のパラメータも追加します。 無料のSSLがここで使用されます:

#TLSパラメータ

#smtpd_tls_cert_file = / etc / ssl / certs / ssl-cert-snakeoil.pem

#smtpd_tls_key_file = / etc / ssl / private / ssl-cert-snakeoil.key

#smtpd_use_tls = yes

#smtpd_tls_session_cache_database = btree:$(data_directory)/ smtpd_scache

#smtp_tls_session_cache_database = btree:$(data_directory)/ smtp_scache

smtpd_tls_cert_file = / etc / ssl / certs / dovecot.pem

smtpd_tls_key_file = / etc / ssl / private / dovecot.pem

smtpd_use_tls = yes

smtpd_tls_auth_only = yes

その後、いくつかのパラメータを追加します:

smtpd_sasl_type = dovecot

smtpd_sasl_path =プライベート/認証

smtpd_sasl_auth_enable = yes

smtpd_recipient_restrictions =

permit_sasl_authenticated、

permit_mynetworks、

reject_unauth_destination

また、mydestination設定をコメントアウトしてlocalhostに変更する必要もあります。

#mydestination = example.com、namehost.example.com、localhost.example.com、localhost

mydestination = localhost

myhostnameパラメータには、ドメイン名を含める必要があります。

myhostname = namehost.example.com

次の行を追加して、MySQLテーブルにリストされているすべてのドメインにメッセージを送信します。

virtual_transport = lmtp:unix:private / dovecot-lmtp

PostfixがMySQLテーブルに接続できるように3つのパラメータを追加してください:

virtual_mailbox_domains = mysql:/etc/postfix/mysql-virtual-mailbox-domains.cf

virtual_mailbox_maps = mysql:/etc/postfix/mysql-virtual-mailbox-maps.cf

virtual_alias_maps = mysql:/etc/postfix/mysql-virtual-alias-maps.cf

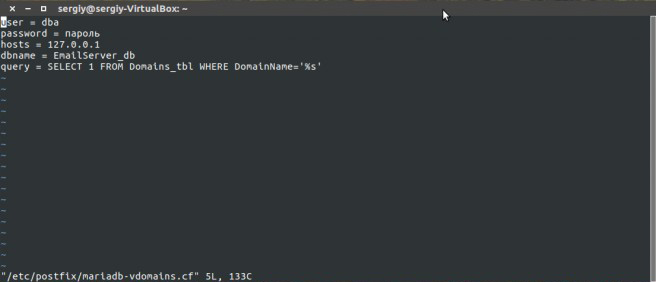

MySQLとPostfixファイルの設定

ファイルを作成する

mysql-virtual-mailbox-domains.cf

次の値を追加します。

ユーザー= usermail

パスワード=メールパスワード

hosts = 127.0.0.1

dbname = examplemail

クエリ= SELECT 1 FROM virtual_domains WHERE name = '%s'

Postfixを再起動する:

サービス後置リスタート

Postfixのドメインをテストする:

postmap -q example.com mysql:/etc/postfix/mysql-virtual-mailbox-domains.cf

別のファイルを作成する:

nano /etc/postfix/mysql-virtual-mailbox-maps.cf

ユーザー= usermail

パスワード=メールパスワード

hosts = 127.0.0.1

dbname = examplemail

クエリ= SELECT 1 FROM virtual_users WHERE email = '%s'

Postfixを再起動する:

サービス後置リスタート

Postfixをもう一度チェックしてください:

ポストマップ-q [電子メールで保護された] mysql:/etc/postfix/mysql-virtual-mailbox-maps.cf

正しく行われた場合は、表示する必要があります

エイリアスの最後のファイルを作成します。

nano /etc/postfix/mysql-virtual-alias-maps.cf

ユーザー= usermail

パスワード=メールパスワード

hosts = 127.0.0.1

dbname = examplemail

クエリ= SELECT宛先FROM virtual_aliases WHERE source = '%s'

サービス後置リスタート

前回のテスト:

ポストマップ-q [電子メールで保護された] mysql:/etc/postfix/mysql-virtual-alias-maps.cf

変更される7つのファイルのバックアップを作成します。

cp /etc/dovecot/dovecot.conf /etc/dovecot/dovecot.conf.orig

これはサンプルコマンドです。 これらのファイルには、さらに6つ入力します。

/etc/dovecot/conf.d/10-mail.conf

/etc/dovecot/conf.d/10-auth.conf

/etc/dovecot/dovecot-sql.conf.ext

/etc/dovecot/conf.d/10-master.conf

/etc/dovecot/conf.d/10-ssl.conf

最初のファイルを開きます:

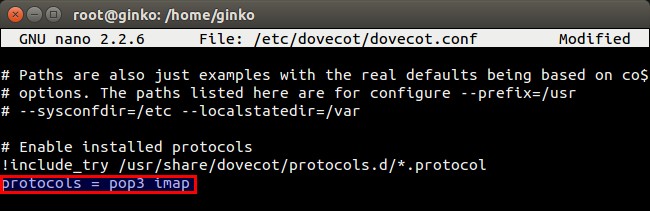

nano /etc/dovecot/dovecot.conf

このパラメータがコメント化されているかどうかを確認します。

Include_try /usr/share/dovecot/protocols.d/*.protocol

プロトコル= imap lmtp

Include_try /usr/share/dovecot/protocols.d/*.protocol行

次のファイルを編集します。

nano /etc/dovecot/conf.d/10-mail.conf

mail_location行を見つけてコメントを削除し、次のパラメータを設定します。

mail_location = maildir:/ var / mail / vhosts /%d /%n

mail_privileged_groupを見つけ、そこに置く:

mail_privileged_group = mail

我々はアクセスをチェックする。 次のコマンドを入力します。

アクセスは次のようになります。

drwxrwsr-x 3 root vmail 4096 Jan 24 21:23 / var / mail

登録済みドメインごとにフォルダを作成します。

mkdir -p /var/mail/vhosts/example.com

ID 5000のユーザーとグループを作成します。

groupadd -g 5000 vmail

useradd -g vmail -u 5000 vmail -d / var / mail

所有者をユーザーVMailに変更します。

chown -R vmail:vmail / var / mail

次のファイルを編集します。

nano /etc/dovecot/conf.d/10-auth.conf

認証テキストのコメントを外し、次の行を追加します。

disable_plaintext_auth = yes

次のパラメータを変更します。

今日、Yandex、Mail.Ruなどのアカウントを登録するだけで、無料のメールボックスをいくつでも簡単に手に入れることができれば、メールサーバーを設定してもあまりにも多くのユーザーが気になることはありません。

しかし、この問題の少なくともいくつかの側面が有用であることが分かっている時があります。

必要なとき

普通のユーザにとってメールを設定するための基本的な知識が必要な状況はそれほど多くありません。 それにもかかわらず、それらのどれもいつでも起こり得る:

- ブラウザから専用のプログラムに切り替えることに決めた場合。 確かに、多くの点で、そのようなクライアントが望ましい:彼らはあなたが メールプログラム オーガナイザー、ノートブック、アドレス帳のより柔軟な管理、メッセージの管理が可能です。

- メールクライアントの予期せぬ障害が発生し、すべての設定が「飛んだ」。 そして、メールサーバーをインストールするだけです。 それを設定することは、通常、多くの時間と労力を必要としませんが、そうでなければ、かなり長い時間メールなしで放置することができます。

- 無料のメールボックスは、管理者が理由を言わずに破棄することができます。 はい、そしてそのような箱は、ビジネスパートナーの目に見えます。 そのため、サーバー上で選択を開始する必要があります。

- プロバイダーが別途 メールボックスそのような提案を利用してみませんか?

Windowsメールサーバーの構成

DNS、IPデータなどの基本的な電子メールパラメータは、プロバイダが直接提供します。

Windowsの使用を開始するには、適切なものをダウンロードする必要があります。 オペレーティングシステム クライアント、またはそれに組み込まれたクライアントを使用することができます。 まず、新しい アカウント。 原則として、パスワードを入力してログインするために名前を入力するよう求められます。

メールサポートを有効にする必要があります。 windowsサービス 電子メールサービスコンポーネントのインストールセクションにある「ソフトウェアのアンインストールとインストール」パネルを使用してください。

新しいボックスを作成するには、ユーザー名とパスワードを提示する必要があります。

SMTP設定では、ポート番号25とPOP3サーバー - 110を指定する必要があります。プロバイダが他のパラメータを指定した場合は、入力する必要があります。 使用しているメールクライアントがポート番号を入力する必要がない場合は、「受信メッセージ用のサーバー」(POP3またはIMAPのいずれか)と「送信サーバーの名前」の項目にプロバイダーから提供されたアドレスのみを残す必要があります 通常はSMTPのみ)。

Windowsメールサーバーの微調整は、主に使用されるメールアプリケーションによって異なりますが、操作の原則は同じになります。 その違いは、グラフィカルインタフェースの変形やメニュー項目にある可能性があります。

フリーメールから専用のクライアントに切り替える

時々あなたは自由のままにする必要がありますが、クライアントとして別のアプリケーションを使用してください。 これはYandexサービスのメール設定の例で表示できます。 メールサーバーの設定は、次のパラメータを使用して実行されます。

1.着信メッセージのIMAP設定:

- メールサーバーアドレス:imap.yandex.ru;

- 接続のセキュリティ設定でSSLを指定する必要があります。

- ポート番号は993です。

2. IMAPを使用して送信メッセージを設定するには:

- サーバアドレスとしてsmtp.yandex.ruを指定します。

- 接続のセキュリティ設定では、SSLも設定する必要があります。

- ポート番号は465に設定する必要があります。

3.送信メッセージのPOP3プロトコルについて:

- サーバーアドレスとしてpop.yandex.ruを指定します。

- sSLは、使用される接続のセキュリティパラメータとして指定されます。

- ポート番号は995で示される。

4. POP3プロトコル経由で送信される送信メッセージの場合:

- smtp.yandex.ruがメールサーバーアドレスとして指定されています。

- 使用されている接続のセキュリティ設定では、SSLが再度表示されます。

- ポート番号は465に設定されています。

ユーザー名、アドレス、パスワードとして、既存のアドレスとパスワードをYandexのメールから設定する必要があります。

Mail.Ruサーバーの設定

Mail.Ruメールサーバーの設定について知る必要があることがあります。 一般的に、設定はYandexメールの場合と同じように見えます。 しかし、パラメータは次のようになります。

- 満員 電子メールアドレス (@記号の付いた形式、たとえば [電子メールで保護された]);

- iMAPサーバーの場合、imap.mail.ruが指定されています。

- smtp.mail.ruがSMTPサーバーに指定されています。

- ユーザー名は既に存在するメールの完全なメールアドレスです。

- パスワードは使用されるメールパスワードです。

- IMAP:993(SSL / TLSプロトコルの場合)。

- POP3:番号995(SSL / TLSプロトコルの場合)。

- SMTP:番号465(SSL / TLSプロトコルの場合)。

- 暗号化せずに、単純なパスワードである認証設定で、送信された文字のサーバーを認証するように指定する必要があります。

一般的に、設定はYandexの場合とまったく同じように指定されますが、メールプレフィックスを追加するだけです。 他のフリー・サーバーの場合は、同じパラメーターを適切なプレフィックスで設定する必要があります。

あなたが見ることができるように、一般的には、メールサーバを設定することは難しいことではありません。 初心者のユーザでもこのタスクを処理できます。 しかし、重大な障害が発生した場合でも、メールなしで滞在する必要はありません。

仕事はあなた自身を上げることです メールサーバー Linuxツール、Apache、SQLなどを使用している場合は、情報技術に関する深い知識が必要です。