Koruma wpa2 mevcut wps internet bağlı değil. Wi-Fi güvenlik modları: WEP, WPA, WPA2. Hangisi daha iyi

Bugün sıradan bir şeyleri arayamazsın. WEP, WPA veya WPA2-PSK: Ancak, birçok, kullanıcılar (mobil cihazların özellikle sahipleri) neyi kullanılan koruma sisteminin tür problemle karşı karşıyayız. Ne tür bir teknoloji, şimdi bakıyoruz. Bununla birlikte, en çok dikkat WPA2-PSK'ya ödenecektir, çünkü bugün en çok talep gören bu hamiliktir.

WPA2-PSK: nedir?

Bir kerede diyelim: Wi-Fi tabanlı bir kablosuz ağa herhangi bir yerel bağlantıyı korumak için bir sistem. Dayalı kablolu sistemlere ağ kartlarıEthernet kullanarak doğrudan bağlantı kullanarak, bunun hiçbir ilgisi yoktur.

Günümüzde WPA2-PSK teknolojisinin kullanımı ile en çok "gelişmiş" dir. yanı alımı ve iletimi, bak içinde hassas verilerin şifreleme içeren olarak, giriş ve şifre sorgulama gerektiren Hatta bazı eski yöntemleri, en az, çocuksu prattle söylemek. İşte bu yüzden.

Koruma çeşitleri

Bu yüzden, en yakın zamana kadar en güvenli bağlantı koruma teknolojisinin WEP yapısı olduğu düşünülüyor. Herhangi bir cihazı kablosuz olarak bağlarken ve IEEE 802 standardı olduğunda bir anahtar bütünlüğü kontrolü kullandı 11i.

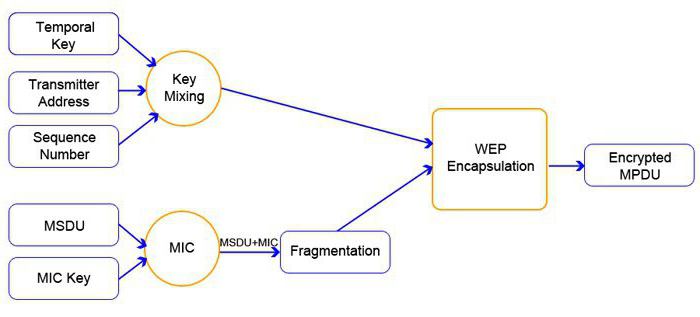

WiFi ağını koruma WPA2-PSK, prensipte neredeyse aynıdır, ancak erişim anahtarı doğrulaması 802'de gerçekleşir. 1X. Diğer bir deyişle, sistem tüm olası seçenekleri kontrol eder.

Bununla birlikte, WPA2 Enterprise adlı yeni bir teknoloji var. WPA'dan farklı olarak, sadece kişisel erişim anahtarı talebi değil, aynı zamanda bir erişim sunucusu Yarıçapının kullanılabilirliğini de sağlar. Bu durumda, böyle bir kimlik doğrulama algoritması, birkaç modda aynı anda çalışabilir (örneğin, AES CCMP şifreleme seviyesi kullanılırken, Enterprise ve PSK).

Temel Protokoller ve Güvenlik

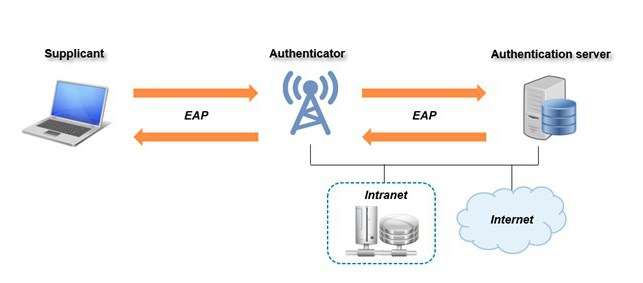

Geçmişte bırakmanın yanı sıra, modern koruma yöntemleri aynı protokolü kullanır. Bu TKIP (WEP güvenlik sistemi güncellemeye dayanıyor yazılım ve RC4 algoritması). Tüm bunlar ağa erişmek için geçici bir anahtar girmeyi içerir.

Pratik kullanımda gösterdiği gibi, kendi içinde kablosuz ağa güvenli bağlantı için özel bir algoritma verilmez. İlk, WPA, WPA2 ve daha sonra, PSK (kişisel anahtar erişimi) ve TKIP'ta (Geçici Anahtar) ile takviye: yeni teknolojiler geliştirilmiştir nedeni budur. Ek olarak, şimdi AES standardı olarak bilinen veri aktarımı ve alım verileri dahil edildi.

Eski Teknolojiler

Güvenlik tipi WPA2-PSK nispeten yakın zamanda ortaya çıktı. Bundan önce, yukarıda belirtildiği gibi, WIP, TKIP ile birlikte kullanılmıştır. TKIP'nin korunması, erişim anahtarının bit derinliğini arttırmanın bir yolundan başka bir şey değildir. Şu anda temel modun, anahtarın 40 ila 128 bit arasında arttırılmasına izin verildiği düşünülmektedir. Bütün bunlarla birlikte, tek bir tane de değiştirebilirsiniz wEP anahtarı birkaç farklı, oluşturulan ve otomatik modda sunucu tarafından, kullanıcı kimlik doğrulaması oturum açma gerçekleştirir.

Buna ek olarak, sistem öngörülebilirlik sözde sorunun kurtulmak için anahtar dağıtım sıkı hiyerarşi, hem de metodoloji kullanımını içerir. Diğer bir deyişle, örneğin, bir koruma WPA2-PSK kullanan bir kablosuz ağ için bir parola "123456789" dizisinin türü olarak belirtildiğinde, aynı programları, anahtar jeneratörler ve şifreleri, sık KeyGen ya da onun gibi bir şey denir tahmin etmek zor değil, İlk dört karakteri girdiğinizde, otomatik olarak daha sonra dört tane oluşturabilirsiniz. Burada, dedikleri gibi, kullanılan dizinin türünü tahmin etmek tek olması gerekmez. Ama bu, muhtemelen, zaten anlaşıldığı gibi, en basit örnek.

Kullanıcının parolada doğum tarihi gelince, bu hiç tartışılmamıştır. Aynı kayıt verilerine göre kolayca hesaplayabilirsiniz. sosyal ağlar. Bu türdeki aynı dijital şifreler kesinlikle güvenilmezdir. Birlikte Kullanımı rakamlar, harfler ve semboller (hatta mümkünse Basılamayan sağlanan referans kombinasyonları "sıcak" tuşları) ve bir boşluk daha iyidir. Bununla birlikte, bu yaklaşımla bile WPA2-PSK saldırıya uğrayabilir. Burada sistemin metodolojisini açıklamanız gerekiyor.

Tipik erişim algoritması

Şimdi WPA2-PSK sistemi hakkında birkaç kelime. Pratik uygulama açısından bu nedir? Bu, çalışma modunda, konuşmak için çeşitli algoritmaların birleşimidir. Durumu bir örnekle açıklayalım.

aşağıdaki gibi İdeal olarak, gönderilen veya alınan bilgilerin bir bağlantı ve şifreleme korumak için yürütme prosedürleri dizisidir:

WPA2-PSK (WPA-PSK) + TKIP + AES.

Burada, ana rol 8 ila 63 karakter uzunluğunda bir ortak anahtar (PSK) tarafından oynanır. Hangi sırayla algoritmalar kullanılacaktır (şifrelemenin önce mi, ister transmisyondan sonra mı, yoksa rasgele ara anahtarlar kullanılarak işlem yapılıp yapılmayacağı, vb.), Önemli değildir.

Zor ama mümkün olsa Ama seviyede AES 256 de güvenlik ve şifreleme sisteminin varlığında bu konuda, hacker için Hacking WPA2-PSK yetkili (bit şifreleme anahtarına kastederek), bu bir görev olacak.

Güvenlik açığı

2008'de konferansta PacSec'e hack yapmanıza izin veren bir teknik sunuldu. kablosuz bağlantı ve aktarıcı verilerini yönlendiriciden müşteri terminaline okuyun. Bütün bu yaklaşık 12-15 dakika sürdü. Ancak, ters transfer (istemci-yönlendirici) kırmak mümkün değildi.

Gerçek şu ki, QoS yönlendirici modu etkinleştirildiğinde, sadece iletilen bilgileri okuyamaz, aynı zamanda onu sahte olanla değiştiremezsiniz. 2009 yılında, Japon uzmanları, hackleme süresini bir dakikaya indirecek bir teknoloji geliştirdiler. Ve 2010'da, web, kendi özel anahtarını kullanarak WPA2'de mevcut olan Hole 196 modülünü kırmanın en kolay olduğu bilgisine sahiptir.

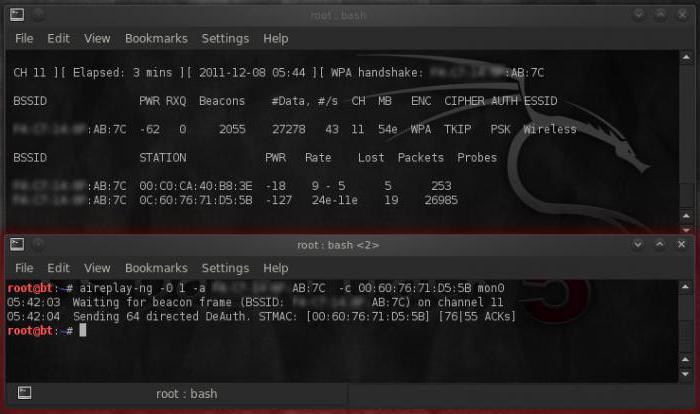

Oluşturulan anahtarlarda herhangi bir müdahale söz konusu değildir. İlk olarak, sözde bir sözlük saldırısı kaba kuvvetle birlikte kullanılır ve daha sonra alan taranır. kablosuz bağlantı iletilen paketlerin durdurulması ve daha sonraki kayıtlar ile. Bir kullanıcının, yetkisizliği gerçekleşir gerçekleşmez, ilk paketlerin iletimi (el sıkışma) durdurulması, bir bağlantı kurması için yeterlidir. Bundan sonra, ana erişim noktasına olan yakınlık bile gerekli değildir. Çevrimdışı modda çalışabilirsiniz. Ancak, tüm bu eylemleri gerçekleştirmek için özel bir yazılıma ihtiyacınız olacaktır.

WPA2-PSK nasıl kesilir?

Belli sebeplerden dolayı, burada hack bağlantılarının tam algoritması verilmeyecektir, çünkü bu eylem için belirli bir talimat olarak kullanılabilir. Sadece ana noktalar üzerinde duralım ve sonra - sadece genel anlamda.

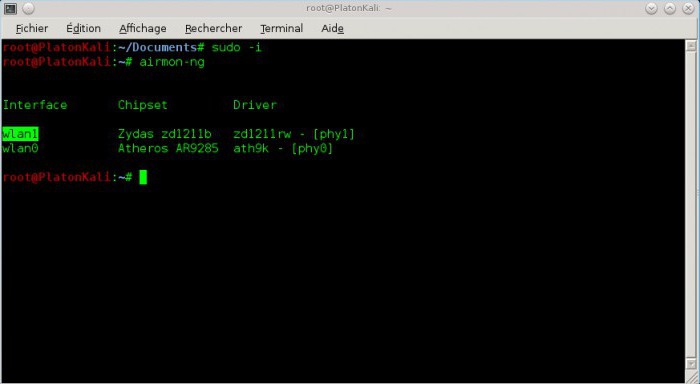

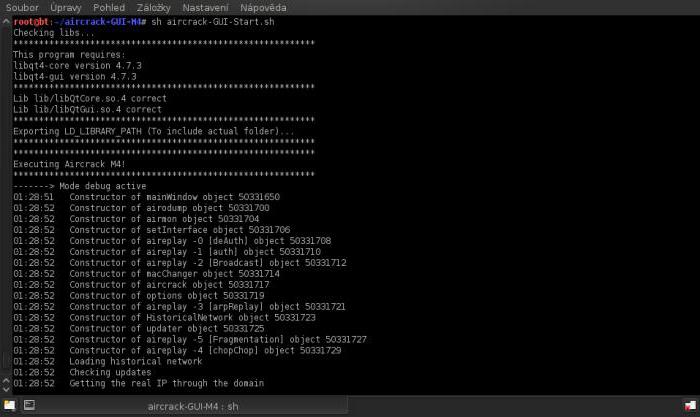

Kural olarak, yönlendiriciye doğrudan erişim ile, trafiği izlemek için Airmon-NG moduna çevrilebilir (airmon-ng start wlan0 - yeniden adlandırma) kablosuz adaptör). Bundan sonra, nöbet ve tespit (işaret hızı, hız ve şifreleme yöntemi, iletilen veri miktarını ve böyle devam eder. D. izleme veri kanalı) komutu trafik airdump-ng MON0 ile meydana gelir.

Ardından, seçilen kanal için taahhüt komutu aktive edilir, bundan sonra Aireplay-NG Deauth komutu ilgili değerler ile girilir (bu tür metotların kullanılmasının meşruiyetleri nedeniyle verilmez).

Bundan sonra (kullanıcı zaten bağlanmak için yetkilendirilmiş olduğunda), kullanıcı ağdan kolayca kesilebilir. Bu durumda, bilgisayar korsanlık kısmından yeniden girdiğinizde, sistem, girişin yetkilendirmesini tekrarlayacaktır, daha sonra tüm erişim şifrelerini engellemek mümkün olacaktır. Ardından, bir "el sıkışma" (el sıkışma) ile bir pencere olacak. Daha sonra herhangi bir şifreyi kırmanızı sağlayacak WPAcrack adlı özel bir dosyanın başlatılmasını kullanabilirsiniz. Doğal olarak, tam olarak nasıl başlar, kimse kimseye söylemez. Sadece belli bir bilgi varsa, tüm sürecin birkaç dakikadan birkaç güne kadar sürdüğünü unutmayınız. Örneğin, 2.8 GHz'de çalışan Intel tabanlı bir işlemci saniyede 500'den fazla parola veya saatte 1,8 milyonu geçemez. Genel olarak, zaten açık olduğu gibi, kendinizi daha iyi hissetmemelisiniz.

Bir sözcük yerine

Hepsi WPA2-PSK için. Bu nedir, belki ilk okumadan anlaşılabilir ve olmayacak. Yine de, veri koruma ve uygulanan şifreleme sistemlerinin temelleri, herhangi bir kullanıcı tarafından anlaşılacak gibi görünüyor. Dahası, bugün neredeyse mobil cihaz sahiplerinin hepsi bu ile karşı karşıya. Aynı akıllı telefon üzerinde yeni bir bağlantı oluştururken, sistem belirli bir koruma türü (WPA2-PSK) kullanılmasını önermedi? Birçok kişi buna dikkat etmiyor, ama boşuna. Gelişmiş ayarlarda, güvenlik sistemini iyileştirmek için çok sayıda ek parametre kullanabilirsiniz.

Bu makalede kullanım güvenliği üzerinde duruluyor kablosuz ağlar WiFi.

Giriş - Kablosuz güvenlik açıkları

Ana nedeni Bu veriler WiFi ağları yoluyla iletildiğinde kullanıcı verilerinin güvenlik açığı, değişimin radyo dalgası üzerinden gerçekleşmesidir. Ve bu, WiFi sinyalinin fiziksel olarak mevcut olduğu herhangi bir noktada mesajları engellemeyi mümkün kılar. Erişim noktası sinyali 50 metrelik bir mesafede yakalanabiliyorsa, bunun ardından tüm ağ trafiğinin engellenmesi yeterlidir. WiFi ağı Erişim noktasından 50 metre yarıçap içinde mümkündür. Bir sonraki odada, binanın diğer katındaki sokakta.

Bu resmi hayal et. Ofiste yerel alan ağı WiFi ile oluşturuldu. Bu ofisin erişim noktasının sinyali bina dışında, örneğin bir otoparkta yakalanır. Binanın dışındaki bir saldırgan, ofis ağına erişebilir, yani bu ağın sahipleri tarafından fark edilmez. WiFi ağlarına kolayca ve göze batmayan şekilde erişilebilir. Kablolu ağlara göre teknik olarak çok daha kolay.

Evet. Bugüne kadar, WiFi ağlarını korumak için geliştirilen ve uygulanan araçlar. Bu koruma, erişim noktası ile ona bağlanan son aygıt arasındaki tüm trafiğin şifrelenmesine dayanır. Yani, bir radyo sinyali bir saldırgan tarafından yakalanabilir, ancak onun için sadece bir dijital "çöp" olacaktır.

WiFi güvenliği nasıl çalışır?

Erişim noktası sadece, WiFi ağına doğru şifreyi (erişim noktası ayarlarında belirtilir) gönderecek cihazı içerir. Bu durumda şifre de bir karma şeklinde şifreli olarak gönderilir. Hash, geri dönüşü olmayan şifrelemenin sonucudur. Yani, bir karma haline çevrilen veriler deşifre edilemez. Bir saldırgan şifre karmaşasını yakalarsa, şifreyi alamaz.

Ancak erişim noktası doğru şifreyi nasıl biliyor ya da bilmiyor? O da bir karma alırsa, ancak şifresini çözemez mi? Bu basit - erişim noktasının ayarlarında parola saf formunda belirtilmiştir. Yetkilendirme programı temiz bir şifre alır, ondan bir karma oluşturur ve daha sonra bu hash'ı müşteri tarafından alınan ile karşılaştırır. Eğer karmalar eşleşirse, müşteri doğru şifreye sahip olur. Burada hash'ların ikinci özelliğini kullanıyoruz: bunlar eşsiz. Aynı karma iki farklı veri kümesinden (şifreler) elde edilemez. İki karma eşleşirse, her ikisi de aynı veri kümesinden oluşturulur.

Bu arada. Bu özellik sayesinde, verilerin bütünlüğünü kontrol etmek için karma kullanıldı. Eğer iki hash (bir zaman aralığı ile oluşturulmuş) uyuşuyorsa, o zaman orijinal veriler (bu zaman aralığı için) değiştirilmemiştir.

Ancak, WiFi ağını (WPA2) korumanın en modern yönteminin güvenilir olmasına rağmen, bu ağ saldırıya uğrayabilir. Nasıl?

Ağa WPA2'nin koruması altında erişmenin iki yolu vardır:

- Parolalar temelinde parola seçimi (sözlüğü aracılığıyla sözde arama).

- WPS işlevindeki güvenlik açığını kullanma.

İlk durumda, bir saldırgan şifre karesini erişim noktasına kesiyor. Daha sonra, binlerce veya milyonlarca kelimenin yazıldığı bir veritabanına dayanarak, karmalar karşılaştırılır. Sözlükten bir kelime alınmış, bu kelime için bir karma üretilmiştir ve daha sonra bu karma, kesilen karma ile karşılaştırılmıştır. Erişim noktası ilkel bir şifre kullanıyorsa, şifreyi kesmek, bu erişim noktası, zaman meselesidir. Örneğin, 8 haneden oluşan bir parola (8 karakterin uzunluğu WPA2 için minimum parola uzunluğudur) bir milyon kombinasyondur. Modern bir bilgisayarda, birkaç günde veya hatta bir milyonda bir milyon değer arayabilirsin.

İkinci durumda, WPS işlevinin ilk sürümlerinde bir güvenlik açığı kullanılabilir. Bu işlev, erişim noktasına, yazıcı gibi bir parola giremediğiniz bir cihaza bağlanmanızı sağlar. Bu işlevi kullanırken, cihaz ve erişim noktası bir dijital kodu değiştirir ve cihaz doğru kodu gönderirse, erişim noktası istemciyi yetkilendirir. Bu işlevde bir güvenlik açığı vardı - kod 8 basamaklıydı, ancak yalnızca dört tanesi kontrol edildi! Yani, WPS'yi kesmek için 4 basamak veren tüm değerleri gözden geçirmelisiniz. Sonuç olarak, WPS üzerinden erişim noktalarının kesilmesi, en zayıf cihazda sadece birkaç saat içinde gerçekleştirilebilir.

WiFi Ağ Güvenliğini Yapılandırma

WiFi ağ güvenliği, erişim noktasının ayarları tarafından belirlenir. Bu ayarların birçoğu ağın güvenliğini doğrudan etkiler.

WiFi ağ erişim modu

Erişim noktası iki moddan birinde çalışabilir - açık veya korumalı. Genel erişim durumunda, herhangi bir cihaz erişim noktasına bağlanabilir. Güvenli erişim durumunda, sadece doğru erişim şifresini ileten cihaz bağlanır.

WiFi ağları için üç tip (standart) koruma vardır:

- WEP (Kablolu Eşdeğer Gizlilik). İlk koruma standardı. Bugün, aslında, koruma mekanizmalarının zayıflığı nedeniyle çok kolay bir şekilde saldırıya uğradığı için koruma sağlamamaktadır.

- WPA (Wi-Fi Korumalı Erişim). Kronolojik olarak ikinci koruma standardı. Yaratılış ve devreye alma sırasında, wiFi koruması ağlar. Ancak sıfırın sonunda, bilgisayar korsanlığı için fırsatlar bulundu wPA koruması Koruma mekanizmalarındaki güvenlik açıkları aracılığıyla.

- WPA2 (Wi-Fi Korumalı Erişim). Son koruma standardı. Belirli kurallara uygun olarak güvenilir koruma sağlar. Bugüne kadar, WPA2 güvenliğini kırmanın sadece iki yolu vardır. WPS hizmetiyle sözlük ve geçici çözüm için parola kurtarın.

Bu nedenle, WiFi ağının güvenliğini sağlamak için, WPA2 koruma türünü seçmelisiniz. Bununla birlikte, tüm istemci cihazları destekleyemez. Örneğin, Windows XP SP2 yalnızca WPA'yı destekler.

WPA2 standardının seçilmesine ek olarak, ek şartlar gereklidir:

AES şifreleme yöntemini kullanın.

WiFi ağına erişim için şifre aşağıdaki gibi derlenmelidir:

- kullanım şifre içindeki harfler ve sayılar. Rasgele bir dizi harf ve rakam. Ya da sadece nadir, sizin için anlamlı, bir kelime veya cümle.

- Yapma Örneğin, doğum + adı veya doğum tarihi gibi basit şifreler veya bazı kelimeler + birkaç sayı kullanın. lena1991 veya dom12345.

- Sadece dijital bir şifre kullanmanız gerekiyorsa, uzunluğu en az 10 karakter olmalıdır. Sekiz karakterli dijital parola bir arama tarafından gerçek zamanlı olarak seçildiğinden (bilgisayarın gücüne bağlı olarak birkaç saatten birkaç güne kadar).

Karmaşık şifreler kullanıyorsanız, bu kurallara uygun olarak, WiFi ağınız sözlük şifresi yöntemini kullanarak kırılamaz. Örneğin, formun şifresi için 5Fb9pE2a (keyfi alfanümerik), olabildiğince 218340105584896 kombinasyonları. Bugün seçmek neredeyse imkansız. Bilgisayar saniyede 1.000.000 (milyon) kelimeyi karşılaştırsa bile, tüm değerleri sıralamak neredeyse 7 yıl alacaktır.

WPS (Wi-Fi Korumalı Kurulum)

Erişim noktası varsa wPS işlevi (Wi-Fi Korumalı Kurulum), bunu devre dışı bırakmanız gerekir. Bu işlev gerekliyse, sürümünün aşağıdaki özelliklere güncellendiğinden emin olmanız gerekir:

- Başlangıçta olduğu gibi 4 yerine bir pin kodunun 8 sembolünün kullanımı.

- Yanlış pin kodunu istemciden iletmek için birkaç denemeden sonra gecikmeyi etkinleştirme.

WPS korumasını geliştirmek için ek bir fırsat bir alfanümerik pin kodu kullanılmasıdır.

Ortak WiFi ağlarının güvenliği

Günümüzde internet, halka açık yerlerde WiFi ağları üzerinden - kafe, restoran, alışveriş merkezi vb. Bu tür ağları kullanmanın kişisel verilerinizin çalınmasına yol açabileceğini anlamak önemlidir. Eğer bir ağ üzerinden internete ve ardından herhangi bir yerinde yetki yürütmek, verileriniz (login ve şifre) aynı WiFi ağına bağlı başka bir kişi tarafından ele geçirilebilir. Sonuçta, yetkilendirilmiş ve erişim noktasına bağlı olan herhangi bir cihazda, ağ trafiğini bu ağın diğer tüm cihazlarından engelleyebilirsiniz. Herkese açık WiFi ağlarının bir özelliği, davetsiz misafir de dahil olmak üzere herkesin katılabileceği açık ağama aynı zamanda korunan olana.

Internet'e herkese açık bir kablosuz ağ üzerinden bağlandığımda verilerimi korumak için ne yapabilirim? HTTPS protokolünü kullanmak için tek bir olasılık var. Bu protokol çerçevesinde, istemci (tarayıcı) ile site arasında şifreli bir bağlantı kurulmaktadır. Ancak tüm siteler HTTPS protokolünü desteklemez. HTTPS protokolünü destekleyen bir sitedeki adresler https: // önekiyle başlar. Sitedeki adreslerin bir http: // önekine sahip olması, sitenin HTTPS'yi desteklemediği veya kullanılmadığı anlamına gelir.

Bazı siteler varsayılan olarak HTTPS kullanmazlar, ancak bu protokole sahiptirler ve açıkça (el ile) https: // önekini belirtirseniz bunu kullanabilirsiniz.

Internet sohbet odaları, Skype, vb. Kullanmanın diğer durumlarına gelince, bu verileri korumak için ücretsiz veya ücretli VPN sunucuları kullanabilirsiniz. Yani, önce VPN sunucusuna bağlanın ve ardından bir sohbet veya açık bir site kullanın.

WiFi şifrenizi koruyun

Bu maddenin ikinci ve üçüncü yönlerden, WPA2 güvenlik standardını kullanırsanız, yollarından biri WiFi ağı sözlüğü tahmin şifrem kesmek için yazdı. Ancak bir saldırgan için WiFi ağınıza bir şifre girme olasılığı daha var. Parolanızı monitöre yapıştırılmış bir etikette saklarsanız, bu şifreyi yetkisiz bir kişiye göstermeyi mümkün kılar. Ve şifreniz WiFi ağınıza bağlı bir bilgisayardan çalınabilir. Bu, bilgisayarlarınızın yabancıların erişiminden korunmaması durumunda yabancı olabilir. Bu, kötü amaçlı bir programın yardımı ile yapılabilir. Buna ek olarak, parola, bir akıllı telefon ve tabletten ofis dışında (ev, daire) alınan cihazdan çalınabilir.

Bu nedenle, WiFi ağınız için güvenilir bir korumaya ihtiyacınız varsa, şifrenizi güvenli bir şekilde saklamak için adımlar atmanız gerekir. Yetkisiz kişiler tarafından erişimden koruyun.

Bu makaleyi kullanmış veya sadece bu makaleyi beğendiyseniz, o zaman utangaç olmayın - yazarı mali olarak destekleyin. Para atarak yapmak çok kolay Yandex Cüzdan No. 410011416229354. Veya telefonda +7 918-16-26-331 .

Küçük bir miktar bile yeni yazılar yazabilir :)

Şifre ve MAC adresi filtreleme sizi hacklemekten korumalıdır. Aslında güvenlik, sağduyunuza daha çok bağlıdır. Yabancı kullanıcılar için uygun olmayan koruma yöntemleri, düz parola ve anlamsız tutum ev ağı suçlu vermek ek özellikler saldırı için. Bu makalede WEP şifresini nasıl çözeceğinizi, neden filtreleri kullanmayı bıraktığınızı ve kablosuz ağınızı her yönden nasıl koruyacağınızı öğreneceksiniz.

Davetsiz misafirlerden korunma

Ağ er ya da geç, bu nedenle, güvenli değildir, kablosuz ağ kullanıcı dışarıdan bağlanacak - hatta özel olarak mümkün değildir, akıllı telefonlar ve tabletler otomatik teminatsız ağlara bağlanabilir çünkü. Sadece birkaç site açarsa, büyük ihtimalle, hiçbir şey olmayacak, ancak trafik gideri olmayacaktır. Misafir, internet bağlantınız üzerinden yasadışı içerik yüklemeye başlarsa durum daha da karmaşık hale gelecektir.

Henüz herhangi bir güvenlik önlemi almadıysanız, tarayıcı üzerinden yönlendirici arayüzüne gidin ve ağ erişim verilerini değiştirin. Yönlendirici adresi, kural olarak şöyle görünür: http://192.168.1.1. Durum böyle değilse, ağ cihazınızın IP adresini şu adresten öğrenebilirsiniz: komut satırı. İçinde işletim sistemi Windows 7, "Başlat" düğmesine tıklayın ve arama dizesinde "cmd" komutunu ayarlayın. Ağ ayarlarını "ipconfig" komutuyla çağırın ve "Varsayılan Ağ Geçidi" satırını arayın. Belirtilen IP, tarayıcınızın adres çubuğuna girmeniz gereken yönlendiricinizin adresidir. Yönlendirici güvenlik ayarlarının konumu üreticiye bağlıdır. Kural olarak, "WLAN | Güvenlik. "

Kablosuz ağınız korumasız bir bağlantı kullanıyorsa, özellikle de içeriğinde bulunan içeriğe dikkat edin. paylaşımÇünkü koruma olmadığından diğer kullanıcıların tamamen elden çıkarılmasıdır. Bu durumda ameliyathanede windows sistemi XP Ana sayfadaki durumu paylaşımlı erişim ile basittir: varsayılan olarak, parolaları hiçbir şekilde ayarlayamazsınız - bu işlev yalnızca profesyonel sürümde bulunur. Bunun yerine, tüm ağ istekleri korumasız bir misafir hesabıyla gerçekleştirilir. Windows XP'de ağı küçük bir manipülasyonla sabitleyin: komut istemini başlatın, "net user guest Your New Password" yazın ve "Enter" tuşuna basarak işlemi onaylayın. sonra windows'u yeniden başlat ağ kaynaklarına erişim sadece bir şifre ile mümkün olacaktır, ancak maalesef bu işletim sisteminde daha ince ayar yapılması mümkün değildir. paylaşım ayarlarınızdan Çok daha rahat kontrol kullanıcı sayısını sınırlamak için, İşte Windows 7'de uygulanmaktadır, Denetim Masası "Ağ Yönetimi ve Paylaşım Merkezi" gidip bir ev grubu, bir şifre-korumalı oluşturmak üzere yeterlidir.

Kablosuz ağdaki uygun korumanın olmaması da diğer tehlikelerin kaynağıdır, çünkü bilgisayar korsanları korunmasız tüm bağlantıları algılamak için herhangi bir özel programı (sniffer) kullanabilirler. Böylece, saldırganların kimlik bilgilerinizi çeşitli servislerden yakalaması kolay olacaktır.

hacker

Daha önce olduğu gibi, bugün iki koruma yöntemi en popüler: MAC adres filtreleme ve SSID (ağ adı) gizleme: bu güvenlik önlemleri size güvenlik sağlamayacaktır. örneğin, Kismet - ağın adı ortaya çıkarmak için, saldırgan yeterli WLAN adaptörü, modu ve algılayıcı izlemek için bir tadil edilmiş sürücü anahtarlarını kullanarak olan. Saldırgan, kullanıcı (istemci) ona bağlanana kadar ağı izler. Sonra veri paketlerini manipüle eder ve böylece müşteriyi ağdan "atar". Kullanıcı yeniden bağlandığında, saldırgan ağ adını görür. Bu karmaşık görünüyor, ancak aslında tüm süreç sadece birkaç dakika sürüyor. MAC filtresi de atlanabilir: saldırgan MAC adresini belirler ve cihazına atar. Böylece, bir yabancının bağlantısı, ağın sahibi için fark edilmeden kalır.

Cihazınız sadece WEP şifrelemesini destekliyorsa, acil işlem yapın - bu tür bir şifre profesyonel olmayanlar için bile birkaç dakika içinde çatlayabilir.

Özellikle cyberhawks arasında popüler WEP anahtar kurtarma sağlar gibi ek sıra indirip sürücüler WLAN-adaptörleri değiştirmek için bir algılayıcı uygulaması içeren paket Aircrack ng programları sahiptir. Bilinen korsanlık yöntemleri, trafiğin kesildiği PTW ve FMS / KoreKataks'tır ve analizine dayanarak bir WEP anahtarı hesaplanır. Bu durumda, yalnızca iki seçeneğiniz vardır: ilk olarak, cihazınızı en yeni şifreleme yöntemlerini destekleyecek mevcut ürün yazılımı ile aramalısınız. Üretici güncellemeleri sağlamıyorsa, böyle bir cihazı kullanmayı reddetmek daha iyidir, çünkü aynı zamanda ev ağınızın güvenliğini tehlikeye atmış olursunuz.

Yarıçapı kısaltmak için popüler öneriler kablosuz eylemler sadece korumanın görünürlüğünü verir. Komşular ağınıza bağlanmaya devam edebilir ve saldırganlar genellikle Wi-Fi adaptörlerini büyük bir etki alanıyla kullanır.

Genel erişim noktaları

Ücretsiz Wi-Fi içeren yerler siber dolandırıcılığa maruz kalıyor, çünkü onlar aracılığıyla büyük miktarda bilgi geçiyor ve herkes bilgisayar korsanlığı araçlarını kullanabiliyor. Kafeler, oteller ve diğer halka açık yerlerde herkese açık erişim noktaları bulabilirsiniz. Ancak aynı ağların diğer kullanıcıları verilerinizi engelleyebilir ve örneğin hesapları çeşitli web servislerinde.

Çerezlerin Korunması. Bazı saldırı yöntemleri, herkesin bunlardan faydalanabilmesi gerçekten çok basit. Firesheep uzantısı firefox tarayıcısı Amazon, Google, Facebook ve Twitter gibi diğer kullanıcıların liste hesaplarını otomatik olarak okur ve görüntüler. Bir bilgisayar korsanı, listedeki girişlerden birini tıklarsa, anında hesaba tam erişir ve kullanıcının verilerini kendi takdirine bağlı olarak değiştirebilir. Firesheep şifre kırma yapmaz, sadece aktif, şifrelenmemiş çerezleri kopyalar. Bu tür müdahalelere karşı korumak için, Firefox için özel HTTPS Everywhere eklentisini kullanmalısınız. Bu uzantı, çevrimiçi hizmetlere, servis sağlayıcının sunucusu tarafından destekleniyorsa, şifreli bağlantıyı HTTPS protokolü aracılığıyla sürekli olarak kullanmaya zorlar.

Android'i koru. Yakın geçmişte ameliyathanedeki kusurun genel dikkati çekildi. android sistemiHangi sahtekarların Picasa ve Google Takvim gibi hizmetlerde hesaplarınıza erişebildiğinden ve ayrıca kişileri okuduğu için. Google, Android 2.3.4'teki bu güvenlik açığını ortadan kaldırdı, ancak daha önce kullanıcılar tarafından satın alınan daha eski cihazlarda, sistemin eski sürümleri yüklü. SyncGuard uygulamasını kullanarak onları koruyabilirsiniz.

WPA 2

En iyi koruma, bilgisayar ekipman üreticileri tarafından 2004'ten beri kullanılan WPA2 teknolojisi tarafından sağlanmıştır. Çoğu cihaz bu tür şifrelemeyi destekler. Ancak, diğer teknolojiler gibi, WPA2'nin de zayıf noktası vardır: bir sözlük saldırısı ya da bir bruteforce yöntemiyle (hackerlar) hackerlar, ancak güvenilmez olsalar bile parolaları çatlatabilirler. Sözlükler basitçe veritabanlarında saklanan anahtarları sıraya koymaktadır - kural olarak, tüm sayı ve isimler kombinasyonları. "1234" veya "İvanov" gibi şifreler çok hızlı tahmin ediliyor ki, hırsızların bilgisayarı bile ısınmak için zamana sahip değil.

Bruteforce yöntemi, bitmiş bir veritabanının kullanımını içermez, bunun yerine tüm olası karakter kombinasyonlarını sıralayarak bir şifre seçimini içerir. Bu şekilde, saldırgan herhangi bir anahtarı hesaplayabilir - tek soru bunun için ne kadar zaman alacağıdır. NASA, güvenlik talimatlarında en az sekiz karakter veya daha iyi, on altı karakter önerir. Her şeyden önce, küçük ve büyük harf, sayı ve özel karakterden oluşması önemlidir. Böyle bir şifreyi kırmak için bir bilgisayar korsanı on yıllar alacak.

Şu an için ağınız tam olarak korunmamaktadır, çünkü içindeki tüm kullanıcılar yönlendiricinize erişebilir ve ayarlarında değişiklik yapabilir. Bazı cihazlar ayrıca kullanılması gereken ek koruma işlevleri sağlar.

Her şeyden önce, yönlendiriciyi Wi-Fi üzerinden manipüle etme özelliğini devre dışı bırakın. Ne yazık ki, bu işlev sadece bazı cihazlarda kullanılabilir - örneğin, Linksys yönlendiricileri. Tüm modern yöneltici modelleri, aynı zamanda, ayarlara erişimi sınırlamanıza izin veren, yönetim arayüzü için bir şifre belirleme özelliğine sahiptir.

Herhangi bir program gibi, yönlendiricinin ürün yazılımı mükemmel değildir - güvenlik sistemindeki küçük kusurlar veya kritik delikler göz ardı edilmez. Genellikle bu konuyla ilgili bilgiler anında Web'de yayılır. Yönlendiriciniz için düzenli olarak yeni ürün yazılımı olup olmadığını kontrol edin (bazı modellerde otomatik güncelleme özelliği vardır). Yanıp sönen bir diğer özellik ise, cihaza yeni özellikler ekleyebilmeleri.

Ağ trafiğinin periyodik analizi, davetsiz misafirlerin varlığını tespit etmeye yardımcı olur. Yönlendiricinin yönetim arayüzünde, hangi cihazlarla ve ağınıza bağlı olduklarında bilgi bulabilirsiniz. Belirli bir kullanıcının ne kadar veri yüklediğini bulmak daha zordur.

Konuk erişimi - ev ağı güvenliği

WPA2 şifrelemesini kullanırken yönlendiriciyi güçlü bir şifre ile korursanız, artık tehlikede olmazsınız. Ancak sadece şifrenizi diğer kullanıcılara aktarabilene kadar. Akıllı telefonlar, tabletler veya dizüstü bilgisayarlar ile bağlantınız üzerinden internete erişmek isteyen arkadaşlarınız ve tanıdıklarınız bir risk faktörüdür. Örneğin, cihazlarının zararlı programlarla bulaşma olasılığını göz ardı edemezsiniz. Ancak, bu nedenle özel olarak konuk erişimi için sağlanan bu tür durumlar için, bu tür Belkin N veya Netgear WNDR3700 olarak yönlendiriciler, üst modelleri olarak, arkadaşlarına vermek gerekmez. Bu modun avantajı, yönlendiricinin kendi şifresiyle ayrı bir ağ oluşturması ve ev ağının kullanılmamasıdır.

Güvenlik anahtarlarının güvenilirliği

WEP (KABLOLU EŞİTLİK GİZLİLİK).Anahtarın yanı sıra başlatma vektörlerini elde etmek için bir sözde rasgele sayı üreteci (RC4 algoritması) kullanır. Son bileşen şifrelenmediğinden, üçüncü taraflara müdahale etmek ve WEP anahtarını yeniden oluşturmak mümkündür.

WPA (WI-FI KORUMALI ERİŞİM) WEP'in mekanizmasına dayanır, ancak gelişmiş koruma için dinamik bir anahtar sunar. TKIP algoritması tarafından oluşturulan tuşlar bir Bek-Tevs saldırısı veya bir Ohigashi-Moriya saldırısı tarafından kırılabilir. Bunu yapmak için, bireysel paketler şifresi çözülür, değiştirilir ve tekrar ağa gönderilir.

WPA2 (WI-FI KORUMALI ERİŞİM 2) Sağlam bir AES algoritmasını (Gelişmiş Şifreleme Standardı) şifreler. TKIP ile birlikte, AES algoritmasına dayandırılan protokol CCMP (Sayaç Modu / CBC-MAC Protokolü) eklenmiştir. Bu teknoloji ile korunan ağ şimdiye dek çatlamadı. Hacker'lar için tek seçenek, anahtarın seçim tarafından tahmin edildiği, ancak karmaşık bir parola ile alınamayacağı bir sözlük saldırısı veya "kaba kuvvet yöntemi" dir.

Zamanımızın içinde, evinizin Wi-Fi ağını korumaktan daha önemli ne olabilir? Already Bu site zaten çoktan yazılmış olan çok popüler bir konu. Bu konuda gerekli tüm bilgileri tek sayfada toplamaya karar verdim. Şimdi Wi-Fi ağını koruma konusuna daha yakından bakacağız. Sana söylemek ve nasıl Kablosuz şifrenizi korumak göstereceğiz, niyetinizi kablosuz ağ şifresini değiştirmek için eğer farklı bir şifrenin nasıl seçildiği, seçim için şifreleme yöntemi üreticileri, ve ne Bilmeniz gereken dan yönlendiriciler üzerinde nasıl yapılacağını.

Bu yazıda konuşacağız ev kablosuz ağınızı korumak. Ve sadece şifre koruması hakkında. Ofislerde bazı büyük ağların güvenliğini düşünürsek, güvenliği biraz farklı bir şekilde ele almak daha iyidir. (en az bir başka kimlik doğrulama modu). Wi-Fi ağını korumak için tek bir şifrenin yeterli olmadığını düşünüyorsanız, rahatsız etmemenizi tavsiye ederim. Bu talimat için iyi ve karmaşık bir şifre belirleyin ve endişelenmeyin. Birisinin ağınızı kesmek için zaman ve çaba harcayacak olması olası değildir. Evet, örneğin ağ adını (SSID) gizleyebilir ve MAC adreslerine göre filtreleme kurabilirsiniz, ancak bunlar kablosuz ağa bağlanırken ve kullanırken gerçekte yalnızca rahatsızlık yaratacak ekstra zamochki'dir.

Wi-Fi'nızı korumayı veya ağınızı açık bırakmayı düşünüyorsanız, buradaki çözüm yalnızca bir tane olabilir - korumak için. Evet, İnternet sınırsızdır, evet pratik olarak tüm evlerin kendi yönlendiricisi vardır, ancak ağınıza en sonunda doğru şekilde bağlanır. Ve gereksiz müşteriler için neye ihtiyacımız var, bu da yönlendiricideki ekstra bir yük. Ve senin için pahalı değilse, o zaman bu yük, sadece hayatta kalmayacak. Ayrıca, birisi ağınıza bağlanırsa dosyalarınıza erişebilir. (yerel ağ yapılandırılmışsa)ve yönlendiricinizin ayarlarına erişim (sonuçta standart şifre kontrol panelini koruyan yönetici, büyük olasılıkla değişmediniz).

Wi-Fi ağınızı doğru (modern) şifreleme yöntemiyle iyi bir şifre ile koruduğunuzdan emin olun. Yönlendiriciyi yapılandırırken hemen koruma yüklemenizi öneririm. Ve hala, zaman zaman şifreyi değiştirmek kötü değil.

Birisinin ağınızı kestiğinden veya daha önce yapmış olduğundan endişe ediyorsanız, şifreyi değiştirip barış içinde yaşayın. Bu arada, hepiniz yönlendiricinizin kontrol paneline sorunsuzca gideceğinizden, yönlendirici ayarlarına girmek için hangisinin kullanılacağını hala tavsiye ediyorum.

Evinizin Wi-Fi ağının uygun şekilde korunması: Hangi şifreleme yöntemi seçilir?

Şifreyi ayarlama sürecinde, Wi-Fi ağının şifreleme yöntemini seçmeniz gerekecektir. (kimlik doğrulama yöntemi). Sadece yüklemeyi öneririm WPA2 - Kişiselalgoritma ile şifreleme ile AES. Ev ağı için, şu anda en yeni ve en güvenilir çözüm. Bu, yönlendiricilerin üreticileri tarafından önerilen koruma türüdür.

Sadece bir koşulda, Wi-Fi'ye bağlanmak istediğiniz eski cihazlarınız yok. Ayarladıktan sonra bazı eski cihazların kablosuz ağa bağlanmayı reddetmesi durumunda, protokolü ayarlayabilirsiniz. WPA (TKIP şifreleme algoritması ile). WEP protokolünü yüklemenizi tavsiye etmiyorum, çünkü zaten eskimiş, güvenli değil ve kolayca çatlatabilirsiniz. Evet, yeni cihazların bağlantısıyla ilgili sorunlar olabilir.

Protokol Kombinasyonu WPA2 - AES şifrelemeli KişiselBu bir ev ağı için en iyi seçenek. Anahtarın kendisi (şifre) en az 8 karakter olmalıdır. Şifre İngilizce harfler, sayılar ve sembollerden oluşmalıdır. Şifre büyük / küçük harfe duyarlıdır. Yani, "111AA111" ve "111aa111" farklı şifrelerdir.

Yönlendiricinizin ne olduğunu bilmiyorum, bu yüzden en popüler üreticiler için küçük talimatlar hazırlayacağım.

Değiştirdikten veya bir parola ayarladıktan sonra, kablosuz ağa aygıtları bağlama konusunda sorunlarınız varsa, bu makalenin sonundaki önerilere bakın.

Yükleyeceğiniz şifreyi hemen yazmanızı tavsiye ederim. Eğer unutursanız, yeni bir tane yüklemeniz gerekecek, ya da.

Tp-Link yönlendiricilerde Wi-Fi şifresini koruyoruz

Yönelticiye bağlanıyor (kabloyla veya Wi-Fi ile), herhangi bir tarayıcıyı başlatın ve 192.168.1.1 veya 192.168.0.1 adresini açın. (yönlendiricinizin adresi, standart kullanıcı adı ve şifre cihazın altındaki etikette listelenir). Bir kullanıcı adı ve şifre belirtin. Varsayılan olarak, bu yönetici ve yönetici. In, ayarların girişini daha ayrıntılı olarak açıkladım.

Ayarlarda sekmeyi tıklayın. kablosuz (Kablosuz mod) - Kablosuz güvenlik (koruma kablosuz mod). Etiketi koruma yönteminin yanında ayarlayın WPA / WPA2 - Kişisel (Önerilen). Açılır menüde versiyon (sürüm) seçin WPA2-PSK. Menüde Şifreleme (şifreleme), yükle AES. Alanda Kablosuz şifre (PSK parolası), ağınızı korumak için parola belirtin.

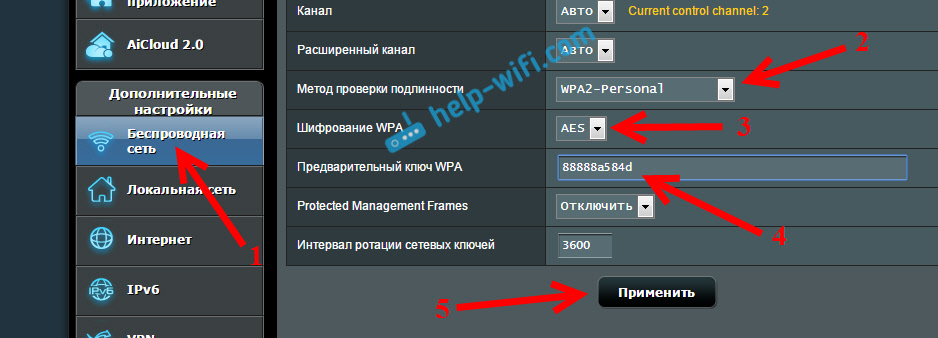

Asus yönlendiricilerde şifre belirleme

Ayarlarda sekmeyi açmamız gerekiyor Kablosuz ağve bu ayarları gerçekleştirin:

- Açılır menüde "Kimlik doğrulama yöntemi" WPA2 - Kişisel'i seçin.

- "WPA'yı Şifrele" - AES'yi yükleyin.

- "WPA Ön Anahtar" alanında, ağımızın şifresini yazıyoruz.

Ayarları kaydetmek için butona tıklayın. uygulamak.

Cihazlarınızı yeni bir şifre ile ağa bağlayın.

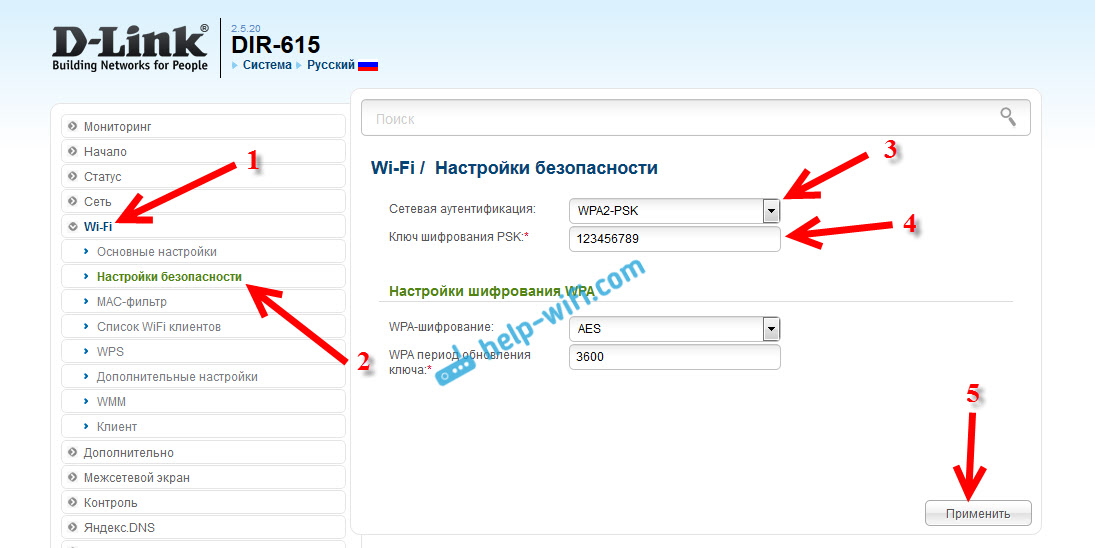

D-Link yönlendiricinin kablosuz ağını koruyoruz

Git d-Link yönlendirici 192.168.0.1 adresinde. Detaylı talimatları görebilirsiniz. Ayarlarda sekmeyi aç Kablosuz - Güvenlik Ayarları. Güvenlik ekranını ve şifreyi aşağıdaki ekran görüntüsünde belirtin.

Diğer yönlendiricilerde şifre belirleme

Hala sahibiz detaylı talimatlar ZyXEL ve Tenda yönlendiricileri için. Bağlantıları görmek:

Yönlendiriciniz için talimat bulamadıysanız, yönlendirici kontrol panelinde, güvenlik ayarları, kablosuz ağ, Wi-Fi, Kablosuz, vb. Ayarlar bölümünde Wi-Fi ağ güvenliğini yapılandırabilirsiniz. zor olmayacak. Ve hangi ayarları yükleyeceğinizi biliyorum, zaten biliyorsunuz: WPA2 - Kişisel ve AES şifreleme. Şey, anahtar.

Bunu anlayamazsan, yorumlarda sor.

Cihazlar kurulumdan sonra bağlantı kurmazsa, şifreyi değiştirirse ne olur?

Çok sık, kurulumdan sonra ve özellikle parola değiştirildikten sonra, daha önce ağınıza bağlı olan aygıtlar buna bağlanmak istemez. Bilgisayarlarda, bu genellikle "Bu bilgisayarda depolanan ağ ayarları bu ağın gereksinimlerini karşılamıyor" ve "Windows bağlanamadı ..." şeklinde bir hatadır. Tabletlerde ve akıllı telefonlarda (Android, iOS) "Ağa bağlanılamadı", "Bağlandı, korunur" vb. Gibi hatalar görülebilir.

Bu sorunlar sadece kablosuz ağı kaldırarak ve halihazırda yeni bir şifre ile yeniden bağlanarak çözülür. Windows 7'de ağ nasıl kaldırılır, yazdım. Eğer Windows 10'unuz varsa, o zaman “ağı unutma” gerekir. Üzerinde mobil cihazlar Ağınıza tıklayın, tutun ve seçin "Sil".

Eski cihazlarda bağlantı sorunları görülürse, yönlendiricinin ayarlarını WPA güvenlik protokolüne ve TKIP şifrelemesine ayarlayın.

Bugün, birçok var ev Wi-Fi yönlendirici. Sonuçta, her aileyi insanlardan daha fazla boşanmış bir dizüstü bilgisayar, bir tablet ve bir akıllı telefon bağlamak çok daha kolay. Ve o (yönlendirici) esas olarak bilgi evrenine bir geçittir. Ön kapağı oku. Ve bu kapıdan izinsiz bir misafirin sizin izniniz olmadan size gelip gelmeyeceğine bağlı. Bu nedenle, dikkat etmek çok önemlidir doğru yapılandırılmış Kablosuz ağınızın savunmasız kalmaması için yönlendirici.

SSID erişim noktasını saklamanın sizi korumadığını hatırlatmak zorunda değilim. MAC erişimini kısıtlamak etkili değildir. Bu nedenle, sadece modern şifreleme yöntemleri ve karmaşık bir şifre.

Neden şifrelemek? Kime ihtiyacım var? Saklayacak bir şeyim yok

Eğer bir pin kodu çaldıysanız o kadar da kötü değil kredi kartı ve tüm parayı ondan çek. Üstelik, birisi internette pahasına oturup Wi-Fi şifresini bilecekse. Ve eğer fotoğraflarınızı çirkin bir durumda olduğunuz kurumsal partilerden yayınlıyorlarsa o kadar da kötü değil. Saldırganlar bilgisayarınıza girdiklerinde ve oğlunuzu hastaneden aldıkça fotoğrafları sildiklerinde, ilk adımlarını nasıl attıklarını ve birinci sınıfa gittiklerinde çok daha saldırgan olurlar. Yedeklemeler hakkında ayrı bir konu var, kesinlikle yapılması gerekiyor ... Ama zamanla itibarınızı eski haline getirebilirsiniz, para kazanabilirsiniz, ancak sizin için pahalı fotoğraflar artık yok. Bence herkesin kaybetmek istemediği bir şey var.

Yönlendiriciniz kişisel ve herkese açık bir sınır aygıtıdır, bu yüzden korumasını sonuna kadar ayarlayın. Özellikle bu kadar zor olmadığından.

Şifreleme teknolojileri ve algoritmaları

Teoriyi bırakıyorum. Nasıl çalıştığı önemli değil, ana şey onu kullanabilmektir.

Kablosuz ağları korumak için teknolojiler aşağıdaki kronolojik sırada gelişmiştir: WEP, WPA, WPA2. Ayrıca, şifreleme yöntemleri RC4, TKIP, AES evrimleşmiştir.

Bugüne kadarki güvenlik açısından en iyisi WPA2-AES bağlantısıdır. Wi-Fi'yi yapılandırmayı denemeniz gereken budur. Böyle bir şeye benzemeli:

WPA2, 16 Mart 2006'dan beri zorunludur. Ancak bazen desteklemeyen ekipmanı bulabilirsiniz. Özellikle, Windows XP'nin bilgisayarınızda 3. hizmet paketi olmadan yüklüyse, WPA2 çalışmayacaktır. Bu nedenle, yönlendiricilerdeki uyumluluk nedeniyle, WPA2-PSK -\u003e AES + TKIP ve başka bir menünün ayarlanması için seçenekler bulabilirsiniz.

Ancak, cihaz parkı güncelse, WPA2 (WPA2-PSK) -\u003e AES'yi bugün için en güvenli sürüm olarak kullanmak daha iyidir.

WPA (WPA2) ve WPA-PSK (WPA2-PSK) arasındaki fark nedir?

WPA standardı, bir kullanıcı kimlik doğrulama mekanizmasının temeli olarak bir Genişletilebilir Kimlik Doğrulama Protokolü (EAP) sağlar. Kimlik doğrulama için vazgeçilmez bir koşul, ağa erişim hakkını teyit eden bir sertifikanın kullanıcı tarafından sunulmasıdır (aksi takdirde bir yetki olarak bilinir). Bu hak için, kullanıcı kayıtlı kullanıcıların özel bir veritabanında test edilir. Kimlik doğrulama olmadan, kullanıcı için ağ işlemi yasaklanacaktır. Kayıtlı kullanıcıların veritabanı ve doğrulama sistemi büyük ağlar kural olarak özel bir sunucuda bulunur (çoğunlukla RADIUS).

Basitleştirilmiş mod Ön Paylaşımlı Anahtar (WPA-PSK, WPA2-PSK), doğrudan yönlendiricide saklanan bir şifre kullanmanıza izin verir. Bir yandan, her şey basitleştirilir, bir kullanıcı veritabanını oluşturmaya ve sürdürmeye gerek yoktur, diğer yandan hepsi bir parola altında gelir.

Evde, WPA2-PSK'yi kullanmak daha uygundur, yani WPA standardının basitleştirilmiş bir şeklidir. Wi-Fi güvenliği bu basitleştirmeye maruz kalmaz.

Erişim şifresi (şifreleme) Wi-Fi

Her şey basit. Kablosuz erişim noktanızın (yönlendiricinizin) şifresi 8 karakterden fazla olmalı ve farklı kayıtlarda, sayılarda, noktalama işaretlerinde harfler içermelidir. Ve seninle herhangi bir taraf arasında ilişki kurmamalı. Bu da doğum tarihleri, isimleriniz, araba numaralarınız, telefonlarınız vb. Şifre kullanamazsınız.

Yani WPA2-alnında AES kırmak için nasıl (laboratuvar ortamında dahi simüle vakaların sadece bir çift), ana yöntem saldırı, sözlük ve kaba kuvvet (bütün şifreleri seçeneklerin sıralı tarama) hack WPA2'dir neredeyse imkansızdır. Bu nedenle, daha karmaşık parola, davetsiz misafirlere daha az şans.

... Otomatik depolama odaları SSCB'de demiryolu istasyonlarında yaygınlaşmaya başladı. Kilit bir arada kullanılan bir harf ve üç basamaklı. Bununla birlikte, çok az insan depo odasının hücrelerinin ilk versiyonunun kod kombinasyonu olarak 4 hane kullandığını bilir. Fark ne gibi görünüyor? Sonuçta, kod kombinasyonlarının sayısı aynıdır - 10,000 (on bin). Ama 4 basamaklı bir arada kullanmak depolama hücresine şifre olarak sunulan bir erkek, bir sürü insan doğum tarihlerini kullanmak pratikte (özellikle Moskova Kriminal Araştırma Dairesi) gibi (unutmamak). Davetsiz misafir tarafından başarısız olan ne. bilinen nüfusun salt çoğunluğunun doğum tarihi ilk iki basamağı sonra - daha az gözle Left 19. Satıcının bagaj yaşını yaklaşık belirlemek için ve bize herhangi +/- 3 yıllık bir doğrulukla bunu yapabilirsiniz ve sonunda biz (daha saldırganların) almak Otomatik depolama odasının hücresine erişim kodu seçimi için 10 kombinasyon ...

En popüler şifre

İnsan tembelliği ve sorumsuzluk onların ücretini alır. En popüler şifrelerin listesi:

- 123456

- qwerty

- 111111

- 123123

- 1a2b3c

- Doğum tarihi

- Cep Telefonu Numarası

Şifre oluştururken güvenlik kuralları

- Her biri kendine ait. Yani, yönlendiricinin şifresinin diğer şifrelerinizle eşleşmesi gerekmez. Örneğin postadan. Kendinize kural atın, tüm hesapların kendi şifreleri vardır ve hepsi farklıdır.

- Tahmin edilemeyen güçlü şifreler kullanın. Örneğin: 2Rk7-kw8Q11vlOp0

içinde Wi-Fi şifresi büyük bir artı var. Hatırlanması gerekmez. Kağıt üzerine yazılabilir ve yönlendiricinin altına yapıştırılabilir.

Kablosuz bölge

Yönlendiriciniz bir misafir alanını düzenlemenize izin veriyorsa. Daha sonra bunu yaptığınızdan emin olun. Doğal olarak WPA2 ve güçlü bir şifre ile savun. Ve şimdi, arkadaşlar evinize gelip internet üzerinden sorduklarında, onlara ana şifreyi söylemeniz gerekmez. Ayrıca, yönlendiricilerdeki misafir bölgesi ana ağdan yalıtılmıştır. Konuklarınızın cihazlarındaki herhangi bir sorun, ev ağınızı etkilemeyecektir.