Κακόβουλα προγράμματα και ιούς. Μέθοδοι διανομής και δομή

Χρησιμοποιώντας τις συμβουλές "Πώς να καθαρίσετε τον μολυσμένο υπολογιστή", τα δεδομένα σε αυτό το άρθρο, μπορείτε να αφαιρέσετε οποιοδήποτε είδος κακόβουλου λογισμικού από τον υπολογιστή σας και να το επαναφέρετε σε κατάσταση λειτουργίας

1. Βεβαιωθείτε ότι ο υπολογιστής είναι πραγματικά μολυσμένος.

Πριν επιχειρήσετε να καταργήσετε οποιαδήποτε μόλυνση από τον υπολογιστή σας, πρέπει να βεβαιωθείτε ότι ο υπολογιστής είναι πραγματικά μολυσμένος. Για να το κάνετε αυτό, ανατρέξτε στις συστάσεις που δίνω στο άρθρο "". Εάν, ως αποτέλεσμα, βλέπετε πραγματικά ότι ο υπολογιστής σας είναι μολυσμένος, τότε συνεχίστε με τα βήματα στην επόμενη ενότητα. Βεβαιωθείτε ότι τα ακολουθείτε με σωστή σειρά.

2. Πώς να καθαρίσετε τον υπολογιστή σας και να βεβαιωθείτε ότι είναι πραγματικά καθαρό

Σημειώστε ότι οι έμπειροι χρήστες εδώ μπορούν απλά να μεταβούν στο τελευταίο μέρος σχετικά με τον τρόπο καθαρισμού του υπολογιστή ανάλογα. Αυτή είναι η πιο αποτελεσματική προσέγγιση, αλλά είναι επίσης μία από τις πιο εργατικές. Ωστόσο, αν είναι απαραίτητο, μπορείτε να μεταβείτε απευθείας σε αυτήν την ενότητα και, στη συνέχεια, να επιστρέψετε ξανά στην αρχή αν η λοίμωξη δεν έχει καταργηθεί εντελώς.

2.1 Καθαρισμός του υπολογιστή σας με CCE και TDSSKiller

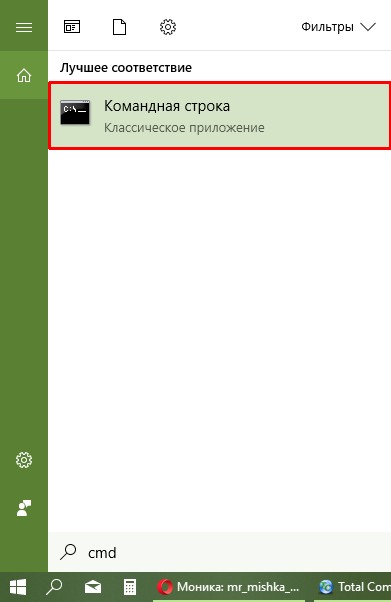

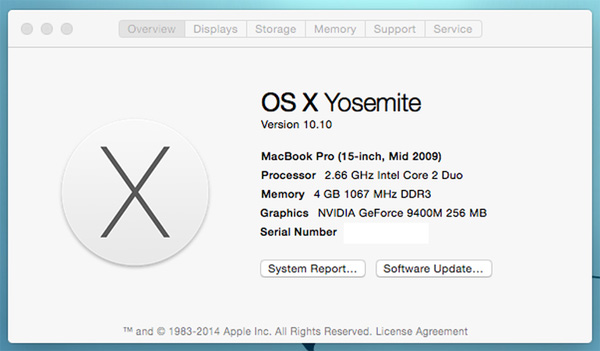

Κατεβάστε Comodo Cleaning Essentials (CCE) εδώ από αυτή τη σελίδα. Βεβαιωθείτε ότι έχετε επιλέξει τη σωστή έκδοση για το λειτουργικό σας σύστημα. Εάν δεν είστε βέβαιοι για το ποιο λειτουργικό σύστημα λειτουργεί ο υπολογιστής 32-bit ή 64-bit - δείτε. Επίσης, κατεβάστε το Kaspersky TDSSKiller από αυτή τη σελίδα. Αν δεν μπορείτε να κάνετε λήψη ενός από αυτά τα προγράμματα ή εάν η σύνδεσή σας στο Internet δεν λειτουργεί, θα πρέπει να το κάνετε αυτό χρησιμοποιώντας έναν άλλο υπολογιστή και να το μεταφέρετε στο μολυσμένο χρησιμοποιώντας μονάδα flash. Βεβαιωθείτε ότι δεν υπάρχουν άλλα αρχεία στη μονάδα flash. Προσέξτε με τη συσκευή flash, καθώς το κακόβουλο λογισμικό μπορεί να το μολύνει όταν το τοποθετήσετε στον υπολογιστή σας. Συνεπώς, μην τη συνδέετε με άλλους υπολογιστές μετά τη μεταφορά αυτών των προγραμμάτων. Επιπλέον, θα ήθελα να σημειώσω ότι και τα δύο προγράμματα είναι φορητά. Αυτό σημαίνει ότι μόλις τελειώσετε τη χρήση τους, δεν χρειάζεται να τα απεγκαταστήσετε. Απλά διαγράψτε τους φακέλους τους και θα διαγραφούν.

Μετά τη λήψη του CCE, αποσυνδέστε το αρχείο, ανοίξτε το φάκελο και κάντε διπλό κλικ στο αρχείο με το όνομα "CCE". Θα ανοίξει το κύριο παράθυρο του προγράμματος Comodo Cleaning Essentials. Εάν το άνοιγμα δεν συνέβη, πατήστε το πλήκτρο Shift και, κρατώντας το, κάντε διπλό κλικ στο αρχείο με το όνομα "CCE". Αφού το CCE ανοίξει με επιτυχία, μπορείτε να απελευθερώσετε το πλήκτρο Shift. Ωστόσο, μην την απελευθερώσετε μέχρι να ολοκληρωθεί η φόρτωση του προγράμματος στη μνήμη. Εάν το αφήσετε τουλάχιστον κατά τη διάρκεια της αίτησης UAC, δεν θα είναι σε θέση να ανοίξει σωστά ακόμα και με την αναγκαστική μέθοδο. Το Holding Shift θα σας βοηθήσει να το ανοίξετε ακόμη και σε βαριά μολυσμένους υπολογιστές. Αυτό γίνεται με την καταστολή πολλών περιττών διαδικασιών που θα μπορούσαν να αποτρέψουν την εκτόξευσή της. Εάν εξακολουθεί να μην σας βοηθήσει να το εκτελέσετε, κάντε λήψη και εκτελέστε ένα πρόγραμμα που ονομάζεται RKill. Μπορείτε να το κατεβάσετε εδώ από αυτή τη σελίδα. Αυτό το πρόγραμμα θα σταματήσει τις γνωστές κακόβουλες διαδικασίες. Έτσι, μετά την εκτόξευσή του, η CCE πρέπει να ξεκινήσει τέλεια.

Μόλις ξεκινήσει, πραγματοποιήστε μια έξυπνη σάρωση (έξυπνη σάρωση) στο CCE και τοποθετήστε την σε καραντίνα ό, τι βρίσκει. Αυτό το πρόγραμμα αναζητά επίσης αλλαγές συστήματος που θα μπορούσαν να γίνουν από κακόβουλο λογισμικό. Θα εμφανιστούν στα αποτελέσματα. Σας συμβουλεύω να επιτρέψετε στο πρόγραμμα να το διορθώσει. Κάντε επανεκκίνηση του υπολογιστή όταν σας ζητηθεί. Μετά την επανεκκίνηση του υπολογιστή, εκκινήστε το Kaspersky TDSSKiller, εκτελέστε μια σάρωση και απομονώστε αυτό που βρίσκεται στην καραντίνα.

Επιπλέον, εάν η σύνδεση στο διαδίκτυο δεν λειτουργούσε προηγουμένως, ελέγξτε εάν λειτουργεί τώρα. Για τα επόμενα βήματα αυτής της ενότητας θα απαιτείται έγκυρη σύνδεση στο διαδίκτυο.

Μόλις ολοκληρωθεί η σάρωση CCE και είστε ικανοποιημένοι ότι η σύνδεση στο Internet λειτουργεί, ανοίξτε ξανά το CCE. Ελπίζουμε ότι αυτή τη φορά θα ανοίξει, αλλά αν όχι, τότε ανοίξτε το ενώ κρατάτε πατημένο το πλήκτρο Shift. Στη συνέχεια, από το μενού Εργαλεία στο CCE, ανοίξτε το KillSwitch. Στο πρόγραμμα KillSwitch, στο μενού "Προβολή", επιλέξτε την επιλογή "Απόκρυψη ασφαλών διεργασιών". Στη συνέχεια, κάντε δεξί κλικ σε όλες τις διεργασίες που έχουν επισημανθεί ως ύποπτες ή επικίνδυνες και επιλέξτε την επιλογή κατάργησης. Θα πρέπει επίσης να κάνετε δεξί κλικ σε οποιεσδήποτε άγνωστες διαδικασίες που παραμένουν και να επιλέξετε την επιλογή "Kill Process". Μη διαγράφετε τις διαδικασίες που έχουν επισημανθεί ως FLS.Unknown. Στη συνέχεια, στο CCE, από το μενού εργαλείων, εκκινήστε το Analyun Analyzer και επιλέξτε την επιλογή "Hide Safe Entries" στο μενού "Προβολή". Στη συνέχεια, απενεργοποιήστε οποιαδήποτε στοιχεία που ανήκουν σε αρχεία που έχουν επισημανθεί ως ύποπτα ή επικίνδυνα. Μπορείτε να το κάνετε αυτό καθαρίζοντας τα πλαίσια ελέγχου δίπλα στα στοιχεία. Θα πρέπει επίσης να απενεργοποιήσετε όλα τα στοιχεία που έχουν επισημανθεί ως FLS.Unknown, αλλά τα οποία πιστεύετε ότι είναι πιο πιθανό να ανήκουν σε κακόβουλο λογισμικό. Μην αφαιρέσετε κανένα στοιχείο.

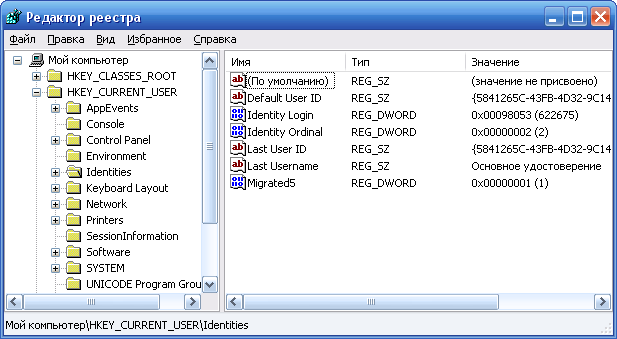

Τώρα επανεκκινήστε τον υπολογιστή. Μετά την επανεκκίνηση, ελέγξτε ξανά τον υπολογιστή σας χρησιμοποιώντας τις συμβουλές που δίνω στο άρθρο "". Εάν όλα είναι καλά, τότε μπορείτε να μεταβείτε στην ενότητα "". Να θυμάστε ότι οι καταχωρήσεις μητρώου με ειδικές ανάγκες δεν είναι επικίνδυνες Επιπλέον, σημειώστε ότι ακόμα και αν ο υπολογιστής σας είναι καθαρός από τις ενεργές μολύνσεις, ενδέχεται να εξακολουθούν να περιέχουν τμήματα κακόβουλου λογισμικού. Δεν είναι επικίνδυνα, αλλά μην εκπλαγείτε αν η σάρωση σε άλλο πρόγραμμα εντοπίζει ακόμα κακόβουλο λογισμικό στον υπολογιστή σας. Αυτά είναι ανενεργά υπολείμματα όσων μόλις διαγράψατε. Εάν δεν είστε ικανοποιημένοι με την παρουσία αυτών των υπολειμμάτων στον υπολογιστή σας, τότε μπορείτε να αφαιρέσετε τη συντριπτική τους πλειοψηφία αν σαρώσετε τα προγράμματα που αναφέρονται στην επόμενη ενότητα.

Ωστόσο, αν ο υπολογιστής σας δεν έχει ακόμη εκκαθαριστεί από ενεργές μολύνσεις, αλλά τουλάχιστον ένα από τα προγράμματα ήταν σε θέση να ξεκινήσει, προχωρήστε ξανά στα βήματα αυτής της ενότητας και δείτε εάν θα σας επιτρέψει να αφαιρέσετε τις λοιμώξεις. Εάν όμως κανένα από τα προγράμματα δεν μπορεί να ξεκινήσει, προχωρήστε στην επόμενη ενότητα. Επιπλέον, ακόμα και αν η εκ νέου εκτέλεση των οδηγιών σε αυτήν την ενότητα δεν είναι αρκετή, για να καθαρίσετε τον υπολογιστή σας, πρέπει να μεταβείτε στην επόμενη ενότητα.

2.2 Εάν ο υπολογιστής δεν έχει ακόμη καθαριστεί, πραγματοποιήστε σάρωση χρησιμοποιώντας τα προγράμματα HitmanPro, Malwarebytes και Emsisoft Anti-Malware

Εάν τα παραπάνω βήματα δεν εξάλειψαν πλήρως τη μόλυνση, τότε πρέπει να κατεβάσετε το HitmanPro από αυτή τη σελίδα. Εγκαταστήστε το πρόγραμμα και εκτελέστε την "Προεπιλεγμένη σάρωση". Αν δεν εγκατασταθεί, μεταβείτε στην επόμενη παράγραφο και εγκαταστήστε το Malwarebytes. Όταν εμφανιστεί το κατάλληλο αίτημα κατά την εγκατάσταση του HitmanPro, σας συνιστούμε να επιλέξετε την επιλογή να εκτελέσετε μόνο μία σάρωση υπολογιστή. Αυτό θα πρέπει να ταιριάζει στους περισσότερους χρήστες. Επίσης, αν το κακόβουλο λογισμικό τον εμποδίζει να ξεκινήσει σωστά, ανοίξτε το πρόγραμμα κρατώντας το πλήκτρο CTRL μέχρι να φορτωθεί στη μνήμη. Μετακινήστε σε καραντίνα οποιαδήποτε λοίμωξη βρίσκει. Λάβετε υπόψη ότι αυτό το πρόγραμμα θα είναι σε θέση να αφαιρέσει τις λοιμώξεις μόνο μέσα σε 30 ημέρες μετά την εγκατάσταση. Κατά τη διάρκεια της διαγραφής, θα σας ζητηθεί να ενεργοποιήσετε τη δοκιμαστική άδεια.

Μόλις το HitmanPro καταργήσει όλες τις ανιχνεύσιμες μολύνσεις ή αν η Hitman Pro δεν μπορέσει να εγκαταστήσει, πρέπει να κατεβάσετε τη δωρεάν έκδοση Malwarebytes από αυτή τη σελίδα. Παρακαλώ σημειώστε ότι έχει την τεχνολογία χαμαιλέων, η οποία θα την βοηθήσει να εγκατασταθεί ακόμα και σε βαριά μολυσμένους υπολογιστές. Σας συμβουλεύω ότι κατά την εγκατάσταση αποεπιλέξτε το πλαίσιο ελέγχου "Ενεργοποίηση δωρεάν δοκιμής του Malwarebytes Anti-Malware Pro". Βεβαιωθείτε ότι το πρόγραμμα είναι πλήρως ενημερωμένο και στη συνέχεια εκτελέστε μια γρήγορη σάρωση. Απομονώστε σε καραντίνα όλη τη μόλυνση που βρίσκει. Εάν κάποιο πρόγραμμα σας ζητήσει να κάνετε επανεκκίνηση του υπολογιστή σας, βεβαιωθείτε ότι το επανεκκινήσατε.

Στη συνέχεια, κατεβάστε το Emsisoft Emergency Kit από αυτή τη σελίδα. Μόλις ολοκληρωθεί η φόρτωση, εξαγάγετε τα περιεχόμενα του αρχείου zip. Στη συνέχεια, κάντε διπλό κλικ στο αρχείο που ονομάζεται "εκκίνηση" και ανοίξτε το "Scanner Kit Emergency Kit". Όταν σας ζητηθεί, επιτρέψτε στο πρόγραμμα να ενημερώσει τη βάση δεδομένων. Μόλις ενημερωθεί, επιστρέψτε στο μενού Ασφάλεια. Στη συνέχεια, μεταβείτε στην επιλογή "Έλεγχος" και επιλέξτε "Γρήγορη" και, στη συνέχεια, κάντε κλικ στην επιλογή "Έλεγχος". Μόλις ολοκληρωθεί η σάρωση, απομονώστε όλα τα αντικείμενα που εντοπίστηκαν. Κάντε επανεκκίνηση του υπολογιστή όποτε χρειάζεται.

Μετά τη σάρωση του υπολογιστή σας σε αυτά τα προγράμματα, πρέπει να το επανεκκινήσετε. Στη συνέχεια, ελέγξτε ξανά τον υπολογιστή σας χρησιμοποιώντας τις συμβουλές που δίνω στο άρθρο "". Αν όλα είναι καλά, μπορείτε να μεταβείτε στο τμήμα "". Να θυμάστε ότι οι καταχωρήσεις μητρώου με ειδικές ανάγκες δεν είναι επικίνδυνες Ωστόσο, αν ο υπολογιστής σας δεν έχει ακόμη καθαριστεί, ξεκινήστε πάλι τα βήματα που περιγράφονται σε αυτήν την ενότητα και δείτε εάν αυτό βοηθά στην απομάκρυνση των λοιμώξεων. Αν τα προγράμματα της ενότητας 2.1 δεν ήταν προηγουμένως ικανά να λειτουργήσουν σωστά, τότε θα πρέπει να επιστρέψετε και να προσπαθήσετε να τα εκτελέσετε ξανά. Αν δεν μπορούσε να ξεκινήσει κανένας από τα παραπάνω προγράμματα, εκκινήστε σε ασφαλή λειτουργία με υποστήριξη δικτύου και δοκιμάστε να σαρώσετε από εκεί. Ωστόσο, εάν ήταν σε θέση να ξεκινήσουν σωστά και οι απειλές εξακολουθούν να παραμένουν ακόμη και μετά την επανάληψη των συμβουλών σε αυτή την ενότητα, τότε μπορείτε να προχωρήσετε στην επόμενη ενότητα.

2.3 Εάν χρειάζεται, δοκιμάστε αυτές τις όχι τόσο γρήγορες μεθόδους.

Αν τα προαναφερθέντα μέτρα δεν εξάλειψαν εντελώς τη μόλυνση, τότε πιθανότατα υπάρχει κάποιο κακόβουλο λογισμικό που δεν ανταποκρίνεται στο μηχάνημά σας. Έτσι, οι μέθοδοι που συζητούνται σε αυτό το τμήμα είναι πολύ πιο ισχυρές, αλλά θα πάρουν περισσότερο χρόνο. Το πρώτο πράγμα που σας συμβουλεύω να κάνετε είναι να σαρώσετε τον υπολογιστή σας με έναν άλλο σαρωτή anti-rootkit, που ονομάζεται GMER. Μπορείτε να το κατεβάσετε από αυτή τη σελίδα. Αφαιρέστε οτιδήποτε θα είναι σκιασμένο με κόκκινο χρώμα. Βεβαιωθείτε ότι έχετε κάνει κλικ στο κουμπί Σάρωση αμέσως μετά την ολοκλήρωση της γρήγορης ανάλυσης του συστήματος. Επιπλέον, αν έχετε λειτουργικό σύστημα 32 bit, θα πρέπει να κάνετε λήψη ενός προγράμματος για την αναζήτηση και την κατάργηση του rootkit ZeroAccess. Πληροφορίες σχετικά με αυτό το rootkit και μια σύνδεση με το πρόγραμμα για την κατάργησή του από συστήματα 32 bit μπορείτε να βρείτε εδώ. Το AntiZeroAccess μπορεί να μεταφορτωθεί από τη σύνδεση στη δεύτερη παράγραφο.

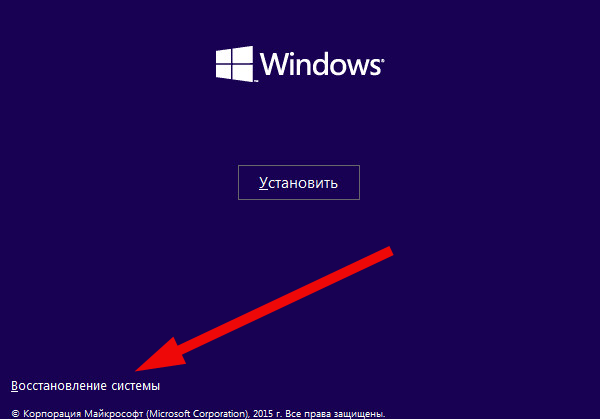

Μετά τη σάρωση στα παραπάνω προγράμματα, θα πρέπει να ανοίξετε το CCE, να πάτε στις ρυθμίσεις και να επιλέξετε την επιλογή "Σάρωση για ύποπτη τροποποίηση MBR" ("Αναζήτηση ύποπτων αλλαγών στο MBR"). Στη συνέχεια, κάντε κλικ στο "OK". Τώρα στο CCE εκτελέστε μια πλήρη σάρωση. Κάντε επανεκκίνηση όταν απαιτείται και τοποθετήστε σε καραντίνα ό, τι βρίσκεται. Λάβετε υπόψη ότι αυτή η επιλογή μπορεί να είναι σχετικά επικίνδυνη, καθώς μπορεί να αποκαλύψει προβλήματα όπου δεν υπάρχουν. Χρησιμοποιήστε το με προσοχή και βεβαιωθείτε ότι έχει ήδη δημιουργηθεί ένα αντίγραφο ασφαλείας όλων των σημαντικών στοιχείων. Λάβετε υπόψη ότι σε σπάνιες περιπτώσεις, η σάρωση με αυτές τις επιλογές μπορεί να κάνει το σύστημα μη εκκινήσιμο. Αυτό συμβαίνει σπάνια, αλλά ακόμα κι αν αυτό συμβαίνει, είναι σταθερό. Εάν, μετά την εκτέλεση αυτής της σάρωσης, ο υπολογιστής σας σταματήσει να λειτουργεί, χρησιμοποιήστε τη δισκέτα εγκατάστασης των Windows για να επαναφέρετε το σύστημα. Αυτό θα βοηθήσει τον υπολογιστή σας να ξεκινήσει ξανά.

Μόλις τελειώσει η CCE, ανοίξτε πάλι το CCE ενώ κρατάτε πατημένο το πλήκτρο SHIFT. Αυτή η ενέργεια θα ολοκληρώσει τις περισσότερες περιττές διαδικασίες που ενδέχεται να σας αποτρέψουν από τη σάρωση. Στη συνέχεια, ανοίξτε το KillSwitch, μεταβείτε στο μενού "Προβολή" και επιλέξτε "Απόκρυψη ασφαλών διεργασιών". Τώρα, αφαιρέστε και πάλι όλες τις επικίνδυνες διαδικασίες. Στη συνέχεια, πρέπει επίσης να κάνετε δεξί κλικ σε όλες τις άγνωστες διαδικασίες που παραμένουν και να επιλέξετε "Kill Process". Μην τα αφαιρείτε. Θα πρέπει να ακολουθήσετε τις συμβουλές σε αυτήν την παράγραφο κάθε φορά που κάνετε επανεκκίνηση του υπολογιστή σας για να βεβαιωθείτε ότι οι επόμενες σαρώσεις είναι όσο το δυνατόν πιο αποτελεσματικές.

Αφού ολοκληρώσετε όλες τις διαδικασίες που δεν θεωρήθηκαν αξιόπιστες, θα πρέπει να ανοίξετε το HitmanPro ενώ κρατάτε πατημένο το πλήκτρο CTRL. Στη συνέχεια εκτελέστε την προεπιλεγμένη σάρωση ("Προεπιλεγμένη σάρωση") και τοποθετήστε την σε καραντίνα ό, τι βρίσκει. Στη συνέχεια εκτελέστε μια πλήρη σάρωση στο Malwarebytes και στο Emsisoft Emergency Kit. Απομονώστε σε καραντίνα αυτό που βρίσκουν. Στη συνέχεια, κατεβάστε δωρεάν τη δωρεάν έκδοση του SUPERAntiSpyware εδώ από αυτή τη σελίδα. Κατά την εγκατάσταση, να είστε πολύ προσεκτικοί, καθώς τα άλλα προγράμματα παρέχονται με τον εγκαταστάτη. Στην πρώτη σελίδα, βεβαιωθείτε ότι έχετε ξεχάσει και τις δύο επιλογές για την εγκατάσταση του Google Chrome. Τώρα επιλέξτε την επιλογή "Προσαρμοσμένη εγκατάσταση". Κατά τη διάρκεια της προσαρμοσμένης εγκατάστασης, θα χρειαστεί να αφαιρέσετε και πάλι τα δύο πλαίσια ελέγχου με την επιλογή προσθήκης του Google Chrome.

Εκτός αυτού, το πρόγραμμα είναι τέλεια εγκατεστημένο. Όταν εμφανιστεί μια προσφορά για την έναρξη μιας δωρεάν δοκιμαστικής περιόδου, σας συμβουλεύω να αρνηθείτε. Μόλις ολοκληρωθεί η φόρτωση του προγράμματος, επιλέξτε την επιλογή Πλήρης σάρωση και κάντε κλικ στο κουμπί "Σάρωση του υπολογιστή σας ...". Στη συνέχεια, κάντε κλικ στο πλήκτρο "Εκκίνηση πλήρους σάρωσης\u003e". Διαγράψτε όλα τα ανιχνευόμενα αρχεία και κάντε επανεκκίνηση του υπολογιστή, όταν απαιτείται.

Αφού ολοκληρώσετε αυτά τα βήματα, πρέπει να επανεκκινήσετε τον υπολογιστή. Στη συνέχεια, ελέγξτε ξανά χρησιμοποιώντας τις συμβουλές που δίνω στο άρθρο "". Εάν όλα είναι καλά, τότε μπορείτε να μεταβείτε στην ενότητα "". Να θυμάστε ότι οι καταχωρήσεις μητρώου με ειδικές ανάγκες δεν είναι επικίνδυνες Ωστόσο, εάν ο υπολογιστής σας εξακολουθεί να μην είναι καθαρισμένος, ακολουθήστε τα βήματα αυτής της ενότητας ξανά και δείτε αν αυτό βοηθά στην εξάλειψη της λοίμωξης. Αν όχι, τότε πρέπει να μεταβείτε στην επόμενη ενότητα.

2.4 Εάν είναι απαραίτητο, κάντε μια δισκέτα εκκίνησης.

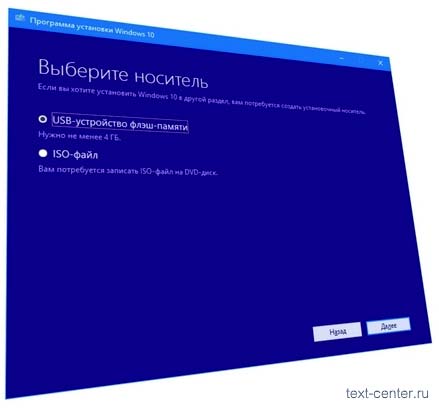

Εάν οι παραπάνω μέθοδοι δεν εξάλειψαν πλήρως τη μόλυνση ή αν δεν μπορείτε να εκκινήσετε τον υπολογιστή, τότε για να καθαρίσετε τον υπολογιστή σας ίσως χρειαστεί ένα bootable CD (ή μονάδα flash USB), το οποίο ονομάζεται επίσης δίσκος εκκίνησης. Ξέρω ότι όλα αυτά μπορεί να φαίνονται περίπλοκα, αλλά πραγματικά δεν είναι τόσο κακά. Απλά θυμηθείτε να δημιουργήσετε αυτόν το δίσκο σε έναν υπολογιστή που δεν έχει μολυνθεί. Διαφορετικά, τα αρχεία μπορεί να είναι κατεστραμμένα ή ακόμη και μολυσμένα.

Δεδομένου ότι ο δίσκος αυτός είναι εκκινήσιμος, κανένα κακόβουλο λογισμικό δεν μπορεί να κρυφτεί από αυτόν, να το απενεργοποιήσει ή να παρεμποδίσει την εργασία του με οποιονδήποτε τρόπο. Κατά συνέπεια, η σάρωση σε διαφορετικά προγράμματα με αυτόν τον τρόπο θα σας επιτρέψει να καθαρίσετε σχεδόν κάθε μηχανή, ανεξάρτητα από το πόσο μπορεί να μολυνθεί. Η μόνη εξαίρεση εδώ είναι εάν τα αρχεία συστήματος έχουν μολυνθεί στο ίδιο το μηχάνημα. Εάν συμβαίνει αυτό, τότε η αφαίρεση της λοίμωξης μπορεί να βλάψει το σύστημα. Κυρίως για αυτό το λόγο, έχετε κρατήσει όλα τα σημαντικά έγγραφα πριν ξεκινήσετε τη διαδικασία καθαρισμού. Εντούτοις, μερικές φορές μπορείτε να το πετύχετε ακολουθώντας τη συμβουλή που δίνω παρακάτω.

Για να το κάνετε αυτό, πρέπει να κάνετε λήψη. Πρόκειται για ένα εξαιρετικό πρόγραμμα που σας επιτρέπει να δημιουργήσετε μια ενιαία δισκέτα εκκίνησης με πολλά προγράμματα προστασίας από ιούς. Έχει επίσης πολλά άλλα χρήσιμα χαρακτηριστικά που δεν θα συζητήσω σε αυτό το άρθρο. Μερικά πολύ χρήσιμα μαθήματα για το SARDU μπορείτε να βρείτε εδώ σε αυτή τη σελίδα. Να είστε πολύ προσεκτικοί σχετικά με τις πρόσθετες προσφορές που περιλαμβάνονται τώρα στον εγκαταστάτη. Δυστυχώς, το πρόγραμμα αυτό προσπαθεί τώρα να διογκώσει τους ανθρώπους για να εγκαταστήσει πρόσθετα προγράμματα που δεν χρειάζονται κυρίως.

Μετά τη λήψη, αποσυνδέστε τα περιεχόμενα και ανοίξτε το φάκελο SARDU. Στη συνέχεια εκτελέστε το εκτελέσιμο αρχείο που ταιριάζει με το λειτουργικό σας σύστημα, είτε sardu ή sardu_x64. Στην καρτέλα Antivirus, κάντε κλικ στις εφαρμογές προστασίας από ιούς που θέλετε να γράψετε στο δίσκο που δημιουργείτε. Μπορείτε να προσθέσετε όσα ή λίγα που θεωρείτε κατάλληλα. Σας συνιστώ να σαρώσετε τον υπολογιστή σας, τουλάχιστον στο Dr.Web LiveCD, το Avira Rescue System και το Kaspersky Rescue Disk. Ένα από τα ωραία πράγματα για το Dr.Web είναι ότι μερικές φορές έχει τη δυνατότητα να αντικαταστήσει ένα μολυσμένο αρχείο με μια καθαρή έκδοση του, αντί να τον διαγράψει απλώς. Αυτό θα σας βοηθήσει να καθαρίσετε ορισμένους υπολογιστές χωρίς να βλάψετε το σύστημα. Επομένως, συνιστώ ιδιαίτερα να συμπεριλάβετε το Dr.Web στη δισκέτα εκκίνησης.

Κάνοντας κλικ στα ονόματα των διαφόρων εφαρμογών προστασίας από ιούς, θα οδηγείτε συχνά σε μια σελίδα όπου μπορείτε να κάνετε λήψη μιας εικόνας ISO με το κατάλληλο antivirus. Μερικές φορές, αντί αυτού, θα έχετε τη δυνατότητα να την κατεβάσετε απευθείας μέσω του SARDU, το οποίο μπορείτε να βρείτε στην καρτέλα Downloader. Εάν υπάρχει επιλογή, επιλέξτε πάντα την επιλογή εκκίνησης ISO. Επιπλέον, μετά τη λήψη του αρχείου ISO, ίσως χρειαστεί να το μετακινήσετε στο φάκελο ISO που βρίσκεται στον κύριο φάκελο SARDU. Μόλις μετακινήσετε τις εικόνες ISO όλων των προϊόντων προστασίας από ιούς που χρειάζεστε στο φάκελο ISO, είστε έτοιμοι να δημιουργήσετε ένα δίσκο εκκίνησης έκτακτης ανάγκης. Για να το κάνετε, μεταβείτε στην καρτέλα Antivirus και ελέγξτε ότι έχουν ελεγχθεί όλα τα antivirus που έχετε επιλέξει. Τώρα πατήστε το κουμπί για να δημιουργήσετε είτε μια συσκευή USB είτε ένα δίσκο. Οποιαδήποτε από αυτές τις επιλογές θα είναι αποδεκτή. Εξαρτάται μόνο από τον τρόπο με τον οποίο θέλετε να εκτελέσετε τη δισκέτα διάσωσης - από USB ή από CD.

Αφού δημιουργήσετε τη δισκέτα διάσωσης, ίσως χρειαστεί να αλλάξετε την ακολουθία εκκίνησης στις ρυθμίσεις του BIOS για να βεβαιωθείτε ότι όταν τοποθετείτε ένα bootable CD ή εκκίνηση της συσκευής flash, ο υπολογιστής θα το εκκινήσει και όχι το λειτουργικό σύστημα, όπως συνήθως. Για τους σκοπούς μας, πρέπει να αλλάξετε τη σειρά έτσι ώστε η πρώτη θέση να είναι το στοιχείο "μονάδα δίσκου CD / DVD ROM", εάν θέλετε να εκκινήσετε από CD ή DVD ή "Αφαιρούμενες συσκευές" ("Αφαιρούμενες συσκευές"), εάν θέλετε να εκκινήσετε από μονάδα flash. Μόλις γίνει αυτό, εκκινήστε τον υπολογιστή από τη δισκέτα διάσωσης.

Μετά την εκκίνηση από το δίσκο, μπορείτε να επιλέξετε με ποιο antivirus θέλετε να ξεκινήσετε τη σάρωση του υπολογιστή σας. Όπως ανέφερα προηγουμένως, θα πρότεινα να αρχίσω με το Dr.Web. Όταν ολοκληρωθεί αυτό το πρόγραμμα και επαναφέρετε ή διαγράψετε όλα όσα βρίσκει, θα πρέπει να απενεργοποιήσετε τον υπολογιστή. Στη συνέχεια, φροντίστε να επανεκκινήσετε από το δίσκο και, στη συνέχεια, να συνεχίσετε τη σάρωση σε άλλα προγράμματα προστασίας από ιούς. Συνεχίστε τη διαδικασία έως ότου σαρώσετε τον υπολογιστή σας σε όλα τα προγράμματα αντιμετώπισης ιών που έχετε εγγράψει στη δισκέτα εκκίνησης.

Αφού καθαρίσετε τον υπολογιστή στα προγράμματα που κάνατε στον δίσκο, τώρα πρέπει να προσπαθήσετε να εκτελέσετε ξανά τα Windows. Εάν ο υπολογιστής είναι σε θέση να ξεκινήσει από κάτω από τα Windows, τότε το ελέγξτε χρησιμοποιώντας τις οδηγίες που δίνω στο άρθρο "". Εάν όλα είναι καλά, τότε μπορείτε να μεταβείτε στην ενότητα "". Να θυμάστε ότι οι καταχωρήσεις μητρώου με ειδικές ανάγκες δεν μπορούν να τεθούν σε κίνδυνο.

Εάν ο υπολογιστής σας δεν έχει καθαριστεί ακόμα, αλλά μπορείτε να εκκινήσετε από τα Windows, θα σας συμβούλευα να προσπαθήσετε να το καθαρίσετε ενώ βρίσκεστε στα Windows, ξεκινώντας από αυτό το άρθρο και ακολουθώντας τις προτεινόμενες μεθόδους. Ωστόσο, εάν ο υπολογιστής σας εξακολουθεί να μην μπορεί να φορτώσει τα Windows, δοκιμάστε ξανά να το θέσετε σε τάξη χρησιμοποιώντας το δίσκο εγκατάστασης των Windows. Αυτό θα βοηθήσει στον υπολογιστή σας να ξεκινήσει ξανά. Ακόμα κι αν αυτό δεν βοηθάει στην εκκίνηση του, προσπαθήστε να προσθέσετε περισσότερα antivirus στη δισκέτα εκκίνησης έκτακτης ανάγκης και, στη συνέχεια, ξαναδοκιμάστε τον υπολογιστή. Εάν το κάνετε αυτό δεν βοηθάει, τότε διαβάστε.

3. Τι να κάνετε αν οι παραπάνω μέθοδοι δεν βοηθούν στον καθαρισμό του υπολογιστή σας

Αν ακολουθήσατε όλες τις παραπάνω οδηγίες και εξακολουθείτε να μην μπορείτε να καθαρίσετε τον υπολογιστή σας, αλλά είστε πεπεισμένοι ότι τα προβλήματα προκαλούνται από κακόβουλο λογισμικό, θα σας είμαστε πολύ ευγνώμονες εάν αφήσετε ένα σχόλιο και εξηγήσετε τι προσπαθείτε να κάνετε για να καθαρίσετε τον υπολογιστή και ποιες παρέμειναν σημάδια που σας κάνουν να νομίζετε ότι ο υπολογιστής δεν είναι ακόμα καθαρός. Αυτό είναι πολύ σημαντικό για τη βελτίωση αυτού του άρθρου. Στην πραγματικότητα, ελπίζουμε ότι κανείς δεν θα φτάσει σε αυτό το τμήμα. Αυτό το άρθρο έχει σκοπό να σας δώσει την ευκαιρία να καθαρίσετε πλήρως τον μολυσμένο υπολογιστή.

Μπορείτε επίσης να ζητήσετε συμβουλές από ένα εξειδικευμένο φόρουμ αφιερωμένο στην αφαίρεση κακόβουλου λογισμικού. Ένα πολύ χρήσιμο φόρουμ που είναι ο συνεργάτης μας. Ωστόσο, αν και αφού ζητήσετε βοήθεια στο φόρουμ αφαίρεσης κακόβουλου λογισμικού, ο υπολογιστής σας εξακολουθεί να μην είναι απαλλαγμένος από επιβλαβή προγράμματα, ίσως χρειαστεί να μορφοποιήσετε τον υπολογιστή σας και να τον εκτελέσετε έτσι. Αυτό σημαίνει ότι θα χάσετε όλα όσα δεν έχετε αντιγράψει εκ των προτέρων. Αν το κάνετε, βεβαιωθείτε ότι έχετε ολοκληρώσει την πλήρη μορφοποίηση του υπολογιστή σας πριν επανεγκαταστήσετε τα Windows. Αυτό θα καταστρέψει σχεδόν οποιοδήποτε είδος κακόβουλου λογισμικού. Μετά την επανεγκατάσταση των Windows, ακολουθήστε τα βήματα που περιγράφονται στην ενότητα.

4. Τι πρέπει να κάνετε αφού τελικά αποφασιστεί η κατάργηση όλων των κακόβουλων προγραμμάτων

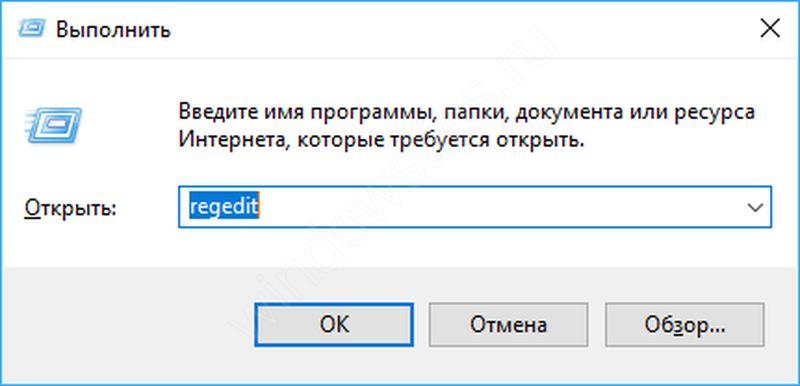

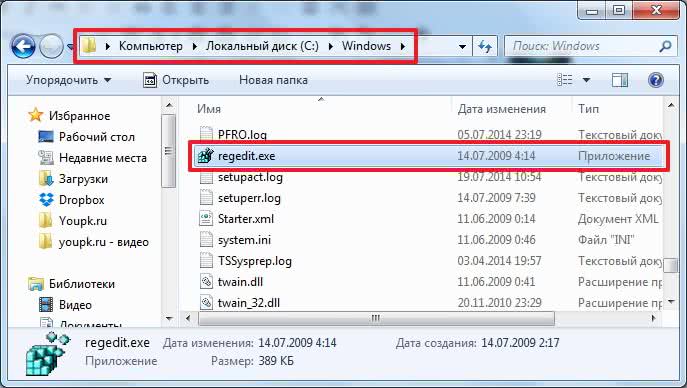

Αφού βεβαιωθείτε ότι ο υπολογιστής σας είναι καθαρός, μπορείτε τώρα να προσπαθήσετε να ανακτήσετε τα χαμένα. Μπορείτε να χρησιμοποιήσετε το βοηθητικό πρόγραμμα Windows Repair (All In One), ένα εργαλείο all-in-one που διορθώνει πολλά γνωστά προβλήματα των Windows, συμπεριλαμβανομένων των σφαλμάτων μητρώου, των δικαιωμάτων αρχείων, του Internet Explorer, των ενημερώσεων των Windows, του Τείχους προστασίας των Windows. Εάν, αφού εκτελέσετε όλες τις διαδικασίες, ο υπολογιστής σας λειτουργεί κανονικά, τότε μπορείτε επίσης να ανοίξετε το Comodo Autorun Analyzer και να επιλέξετε την επιλογή διαγραφής των καταχωρήσεων μητρώου που απενεργοποιήσατε προηγουμένως μόνο. Έτσι, γενικά δεν θα είναι πλέον στον υπολογιστή σας.

Μόλις αφαιρέσετε με ασφάλεια όλες τις μολύνσεις από τον υπολογιστή σας και εξαλείψετε τα υπολείμματα των καταστροφικών συνεπειών, πρέπει να λάβετε μέτρα για να διασφαλίσετε ότι αυτό δεν θα συμβεί ξανά. Για το λόγο αυτό, έγραψα τον οδηγό "Πώς να διατηρήσω την ασφάλεια στο διαδίκτυο" (σύντομα θα δημοσιευτεί στον ιστότοπό μας). Διαβάστε το αργότερα και εφαρμόστε τις μεθόδους που ταιριάζουν καλύτερα στις ανάγκες σας.

Μετά τη διασφάλιση της ασφάλειας του υπολογιστή σας, μπορείτε τώρα να επαναφέρετε οποιοδήποτε από τα αρχεία που χάθηκαν κατά τη διαδικασία καθαρισμού που αποθηκεύτηκαν στο αντίγραφο ασφαλείας. Ελπίζω ότι αυτό το βήμα δεν θα πρέπει να εκτελέσει. Επίσης, πριν να τα επαναφέρετε, βεβαιωθείτε ότι ο υπολογιστής σας είναι πολύ καλά προστατευμένος. Εάν δεν προστατεύετε επαρκώς τον υπολογιστή σας, τότε μπορείτε να τον μολύνετε τυχαία και στη συνέχεια θα πρέπει να καθαρίσετε ξανά τη μόλυνση. Επιπλέον, εάν χρησιμοποιήσατε μια συσκευή USB για να μεταφέρετε αρχεία σε έναν μολυσμένο υπολογιστή, μπορείτε να την τοποθετήσετε ξανά στον υπολογιστή σας και να βεβαιωθείτε ότι δεν περιέχει κακόβουλο λογισμικό. Συνιστώ να το κάνετε αυτό με τη διαγραφή όλων των αρχείων που απομένουν σε αυτό.

Βρήκατε ένα τυπογραφικό λάθος; Πατήστε Ctrl + Enter

Αλγόριθμος αρχείων ιού

Έχοντας λάβει τον έλεγχο, ο ιός εκτελεί τις ακόλουθες ενέργειες (ένας κατάλογος των πιο κοινών ενεργειών του ιού δίνεται όταν εκτελείται · για έναν συγκεκριμένο ιό, ο κατάλογος μπορεί να συμπληρωθεί, τα αντικείμενα μπορούν να αντικατασταθούν και να επεκταθούν σε μεγάλο βαθμό):

Ένας κάτοικος ιός ελέγχει τη μνήμη RAM για το αντίγραφό του και μολύνει τη μνήμη του υπολογιστή αν δεν βρεθεί ένα αντίγραφο του ιού. Ο ιός μη κατοίκων αναζήτησης αναζητά μη μολυσμένα αρχεία στον τρέχοντα ή / και ριζικό πίνακα περιεχομένων, στους πίνακες περιεχομένων που επισημαίνονται με την εντολή PATH, ανιχνεύει το δέντρο καταλόγων των λογικών μονάδων δίσκου και στη συνέχεια μολύνει τα εντοπισμένα αρχεία.

εκτελεί, εάν υπάρχουν, πρόσθετες λειτουργίες: καταστρεπτικές ενέργειες, γραφικά ή ηχητικά εφέ κ.λπ. Πρόσθετες λειτουργίες του ιού που κατοικεί μπορούν να καλούνται κάποια στιγμή μετά την ενεργοποίηση, ανάλογα με τον τρέχοντα χρόνο, τη διαμόρφωση του συστήματος, τους εσωτερικούς μετρητές ιών ή άλλες συνθήκες. σε αυτή την περίπτωση, ο ιός, κατά την ενεργοποίηση, επεξεργάζεται την κατάσταση του ρολογιού του συστήματος, ρυθμίζει τους μετρητές κλπ.

Η μέθοδος αποκατάστασης του προγράμματος στην αρχική του μορφή εξαρτάται από τον τρόπο με τον οποίο το αρχείο έχει μολυνθεί. Αν ένας ιός είναι ενσωματωμένος στην αρχή ενός αρχείου, είτε μετακινεί τους μολυσμένους κωδικούς προγραμμάτων με τον αριθμό των bytes ίσο με το μήκος του ιού είτε μετακινεί μέρος του κώδικα προγράμματος από το τέλος του στην αρχή ή επαναφέρει το αρχείο στο δίσκο και στη συνέχεια το εκκινεί. Εάν ο ιός καταγράφεται στο τέλος του αρχείου, τότε όταν το πρόγραμμα αποκατασταθεί, χρησιμοποιεί τις πληροφορίες που είναι αποθηκευμένες στο σώμα του όταν το αρχείο έχει μολυνθεί. Αυτό μπορεί να είναι το μήκος του αρχείου, πολλά byte από την αρχή του αρχείου στην περίπτωση ενός αρχείου COM ή πολλά bytes της κεφαλίδας στην περίπτωση ενός αρχείου EXE. Εάν ο ιός καταγράφεται μεσα στην ταινία με ειδικό τρόπο, τότε κατά την επαναφορά του αρχείου χρησιμοποιούνται επίσης ειδικοί αλγόριθμοι.

Εκκινήστε τους ιούς

Οι ιοί εκκίνησης μολύνουν τον τομέα εκκίνησης της δισκέτας και του τομέα εκκίνησης ή της κύριας εγγραφής εκκίνησης (MBR) του σκληρού δίσκου. Η αρχή εκκίνησης βασίζεται στους αλγόριθμους εκκίνησης του λειτουργικού συστήματος όταν ενεργοποιείτε ή επανεκκινείτε τον υπολογιστή - μετά από τις απαραίτητες δοκιμές του εγκατεστημένου υλικού (μνήμη, δίσκοι κ.λπ.), το πρόγραμμα εκκίνησης του συστήματος διαβάζει τον πρώτο φυσικό τομέα του δίσκου εκκίνησης (A: C: ή CD-ROM ανάλογα με τις παραμέτρους που έχουν οριστεί στο BIOS Setup) και μεταφέρουν τον έλεγχο σε αυτό.

Στην περίπτωση μίας δισκέτας ή ενός συμπαγούς δίσκου, η διαχείριση λαμβάνει τον τομέα εκκίνησης, ο οποίος αναλύει τον πίνακα παραμέτρων δίσκου (BPB - BIOS Parameter Block), υπολογίζει τις διευθύνσεις των αρχείων συστήματος του λειτουργικού συστήματος, τα διαβάζει στη μνήμη και τις εκκινεί για εκτέλεση. Εάν δεν υπάρχουν αρχεία λειτουργικού συστήματος στη δισκέτα εκκίνησης, το πρόγραμμα που βρίσκεται στον τομέα εκκίνησης του δίσκου εμφανίζει ένα μήνυμα σφάλματος και προτείνει την αντικατάσταση του δίσκου εκκίνησης.

Στην περίπτωση ενός σκληρού δίσκου ελέγχου παίρνει ένα πρόγραμμα που βρίσκεται στο MBR του σκληρού δίσκου. Αυτό το πρόγραμμα αναλύει τον πίνακα κατανομής δίσκων (Disk Partition Table), υπολογίζει τη διεύθυνση του ενεργού τομέα εκκίνησης (συνήθως αυτός ο τομέας είναι ο τομέας εκκίνησης του δίσκου C :), το φορτώνει στη μνήμη και μεταφέρει τον έλεγχο σε αυτόν. Έχοντας αποκτήσει τον έλεγχο, ο ενεργός τομέας εκκίνησης του σκληρού δίσκου εκτελεί τις ίδιες ενέργειες με τον τομέα εκκίνησης των εξωτερικών μέσων.

Όταν μολύνουν δίσκους, οι ιοί εκκίνησης υποκαθιστούν τον κώδικα τους αντί για οποιοδήποτε πρόγραμμα που παίρνει έλεγχο όταν ξεκινά το σύστημα. Επομένως, η αρχή της μόλυνσης είναι η ίδια με όλους τους τρόπους που περιγράφηκαν παραπάνω: ο ιός αναγκάζει το σύστημα, όταν επανεκκινείται, να διαβάζει στη μνήμη και να ελέγχει όχι τον αρχικό κώδικα φορτωτή, αλλά τον κώδικα του ιού.

Η μόλυνση των δισκετών πραγματοποιείται με τον μόνο γνωστό τρόπο - ο ιός γράφει τον κώδικα του αντί του αρχικού κώδικα του τομέα εκκίνησης της δισκέτας. Ο σκληρός δίσκος έχει μολυνθεί με τρεις τρόπους: ο ιός καταγράφεται είτε αντί του κώδικα MBR είτε αντί του κωδικού του τομέα εκκίνησης του δίσκου εκκίνησης (συνήθως μονάδα δίσκου C :) ή τροποποιεί τη διεύθυνση του ενεργού τομέα εκκίνησης στον πίνακα κατατμήσεων δίσκων που βρίσκεται στο σκληρό δίσκο MBR.

Όταν ένας δίσκος έχει μολυνθεί, ο ιός, στις περισσότερες περιπτώσεις, μεταφέρει τον αρχικό τομέα εκκίνησης (ή MBR) σε κάποιο άλλο τομέα του δίσκου. Εάν το μήκος του ιού είναι μεγαλύτερο από το μήκος του τομέα, τότε το πρώτο μέρος του ιού τοποθετείται στον μολυσμένο τομέα, τα υπόλοιπα τμήματα τοποθετούνται σε άλλους τομείς.

Υπάρχουν αρκετές επιλογές για την τοποθέτηση του αρχικού τομέα εκκίνησης σε ένα δίσκο και τη συνέχιση του ιού: σε τομείς ενός ελεύθερου λογικού συμπλέγματος δίσκων, σε τομείς που δεν χρησιμοποιούνται ή χρησιμοποιούνται σπάνια, σε τομείς που βρίσκονται έξω από το δίσκο.

Εάν η συνέχιση ενός ιού τοποθετείται σε τομείς που ανήκουν σε ελεύθερα συμπλέγματα δίσκων (όταν ψάχνετε για αυτούς τους τομείς, ο ιός πρέπει να αναλύσει τον πίνακα κατανομής αρχείων (FAT)), τότε κατά κανόνα ο ιός σηματοδοτεί αυτά τα συμπλέγματα ως αποτυχημένα (ονομάζονται ψευδο-κακά clusters) στο FAT. Αυτή η μέθοδος χρησιμοποιείται από τους ιούς "Brain", "Ping-Pong" και μερικούς άλλους.

Μια άλλη μέθοδος αφορά τους ιούς της οικογένειας "Stoned". Αυτοί οι ιοί τοποθετούν τον αρχικό τομέα εκκίνησης σε έναν τομέα που δεν χρησιμοποιείται ή χρησιμοποιείται σπάνια - σε έναν από τους τομείς σκληρών δίσκων (εάν υπάρχουν) που βρίσκονται μεταξύ του MBR και του πρώτου τομέα εκκίνησης και σε μια δισκέτα ο τομέας αυτός επιλέγεται από τους τελευταίους τομείς του ριζικού καταλόγου.

Ορισμένοι ιοί γράφουν τον κώδικα τους στους τελευταίους τομείς του σκληρού δίσκου, επειδή αυτοί οι τομείς χρησιμοποιούνται μόνο όταν ο σκληρός δίσκος είναι γεμάτος από πληροφορίες (κάτι που είναι πολύ σπάνιο αν ληφθεί υπόψη το μέγεθος των σύγχρονων δίσκων). Η μέθοδος που χρησιμοποιείται για τη διάσωση της συνέχισης ενός ιού έξω από το δίσκο χρησιμοποιείται λιγότερο συχνά. Αυτό επιτυγχάνεται με δύο τρόπους. Ο πρώτος μειώνεται στο μέγεθος των λογικών μονάδων δίσκου: ο ιός αφαιρεί τις απαραίτητες τιμές από τα αντίστοιχα πεδία BPB του τομέα εκκίνησης και το Table Partition Table του σκληρού δίσκου (εάν ο σκληρός δίσκος είναι μολυσμένος), μειώνει το μέγεθος της λογικής μονάδας και γράφει τον κώδικα του στους κλάδους.

Ο δεύτερος τρόπος είναι να γράψετε δεδομένα εκτός του φυσικού διαμερισμού του δίσκου. Υπάρχουν ιούς που γράφουν τον κώδικα τους εκτός του διαθέσιμου χώρου του σκληρού δίσκου, αν, φυσικά, αυτό επιτρέπεται από το εγκατεστημένο υλικό.

Φυσικά, υπάρχουν και άλλες μέθοδοι τοποθέτησης του ιού στο δίσκο, για παράδειγμα, οι ιοί της οικογένειας "Azusa" περιέχουν στο σώμα τους τον τυπικό φορτωτή MBR και κατά τη διάρκεια της μόλυνσης γράφονται πάνω από το αρχικό MBR χωρίς να το αποθηκεύουν.

Κατά τη διάρκεια της μόλυνσης, οι περισσότεροι ιοί αντιγράφουν τις πληροφορίες του συστήματος που είναι αποθηκευμένες στον αρχικό φορτωτή στον κώδικα του bootloader τους (για το MBR, αυτές οι πληροφορίες είναι ο πίνακας διαμερίσματος δίσκου, για τον τομέα εκκίνησης των δισκέτων - BIOS Parameter Block). Διαφορετικά, το σύστημα δεν θα μπορέσει να φορτωθεί, δεδομένου ότι οι διευθύνσεις δίσκων των στοιχείων του συστήματος υπολογίζονται με βάση αυτές τις πληροφορίες. Οι ιοί αυτοί απομακρύνονται εύκολα με την επανεγγραφή του κώδικα bootloader στον τομέα εκκίνησης και το MBR - για να το κάνετε αυτό, εκκινήστε από μια δισκέτα συστήματος που δεν έχει μολυνθεί και χρησιμοποιήστε τις εντολές SYS για να εξουδετερώσετε τις δισκέτες και τις λογικές μονάδες του σκληρού δίσκου ή του FDISK / MBR για τη θεραπεία του μολυσμένου τομέα MBR.

Ωστόσο, μερικοί ιοί stealth 100% δεν αποθηκεύουν αυτές τις πληροφορίες ή ακόμα περισσότερο - κρυπτογραφούν με πρόθεση. Όταν το σύστημα ή άλλα προγράμματα έχουν πρόσβαση στους μολυσμένους τομείς, ο ιός αντικαθιστά τα μη μολυσμένα πρωτότυπα και το σύστημα εκκινεί χωρίς να αποτυγχάνει · ωστόσο, η θεραπεία με MBR με FDISK / MBR σε περίπτωση τέτοιου ιού οδηγεί σε απώλεια πληροφοριών σχετικά με το διαμέρισμα δίσκου (Πίνακας). Σε αυτή την περίπτωση, ο δίσκος πρέπει να επαναδιαμορφωθεί με την απώλεια όλων των πληροφοριών ή ο πίνακας διαμερίσματος δίσκου θα πρέπει να αποκατασταθεί "με το χέρι", ο οποίος απαιτεί ορισμένα προσόντα.

Θα πρέπει επίσης να σημειωθεί ότι οι ιοί εκκίνησης σπάνια συναντώνται μαζί στον ίδιο δίσκο - συχνά χρησιμοποιούν τους ίδιους τομείς δίσκου για να τοποθετήσουν τον κώδικα / τα δεδομένα τους. Ως αποτέλεσμα, ο κώδικας / τα δεδομένα του πρώτου ιού είναι κατεστραμμένος όταν είναι μολυσμένος με τον δεύτερο ιό και το σύστημα είτε κρέμεται κατά τη διάρκεια φόρτωσης ή βρόχων (γεγονός που τον αναγκάζει να κρεμάσει).

Οι χρήστες νέων ιών εκκίνησης λειτουργικών συστημάτων μπορούν επίσης να προκαλέσουν προβλήματα. Παρά το γεγονός ότι τα παραπάνω συστήματα λειτουργούν απευθείας με δίσκους (παρακάμπτοντας τις κλήσεις του BIOS), το οποίο εμποδίζει τον ιό και καθιστά αδύνατη την περαιτέρω διάδοσή του, ο κώδικας του ιού εξακολουθεί να ελέγχει, ακόμα και πολύ σπάνια, όταν επανεκκινηθεί το σύστημα. Ως εκ τούτου, ο ιός "March6", για παράδειγμα, μπορεί να "ζει" για χρόνια στο διακομιστή MBR και με κανένα τρόπο να επηρεάσει την απόδοση και τις επιδόσεις του συστήματος υπολογιστών. Ωστόσο, αν επανεκκινήσετε κατά λάθος στις 6 Μαρτίου, αυτός ο ιός θα καταστρέψει εντελώς όλα τα δεδομένα του δίσκου.

Αλγόριθμος ιού εκκίνησης

Σχεδόν όλοι οι ιοί εκκίνησης είναι κάτοικοι. Αυτά ενσωματώνονται στη μνήμη του υπολογιστή κατά την εκκίνηση από μολυσμένο δίσκο. Σε αυτήν την περίπτωση, ο φορτωτής συστήματος διαβάζει τα περιεχόμενα του πρώτου τομέα του δίσκου από τον οποίο εκκινείται, βάζει τις πληροφορίες ανάγνωσης στη μνήμη και μεταφέρει τον έλεγχο (δηλαδή τον ιό) σε αυτό. Μετά από αυτό, οι οδηγίες για τον ιό αρχίζουν να εκτελούνται:

κατά κανόνα, μειώνει την ποσότητα της ελεύθερης μνήμης, αντιγράφει τον κώδικα της στον ελεύθερο χώρο και διαβάζει τη συνέχιση (αν υπάρχει) από το δίσκο. Στο μέλλον, ορισμένοι ιοί "περιμένουν" το λειτουργικό σύστημα να φορτώσει και να επαναφέρει το μέγεθος της μνήμης στην αρχική του τιμή. Ως αποτέλεσμα, δεν βρίσκονται εκτός του λειτουργικού συστήματος, αλλά ως χωριστά τμήματα μνήμης που διατίθενται για το σύστημα.

παρακολουθεί τους απαραίτητους διανύσματα διακοπής (συνήθως INT 13H), διαβάζει τον αρχικό τομέα εκκίνησης στη μνήμη και μεταφέρει τον έλεγχο σε αυτό.

Στο μέλλον, ο ιός εκκίνησης συμπεριφέρεται με τον ίδιο τρόπο όπως ένα αρχείο κατοίκου: παρεμποδίζει την πρόσβαση του λειτουργικού συστήματος στους δίσκους και τα μολύνει, εκτελεί καταστρεπτικές ενέργειες ανάλογα με συγκεκριμένες συνθήκες ή προκαλεί ηχητικά ή εφέ βίντεο.

Υπάρχουν ιούς εκκίνησης μη κατοίκων - κατά την εκκίνηση τους μολύνουν το MBR της μονάδας σκληρού δίσκου και των εξωτερικών μέσων εκτύπωσης, αν υπάρχουν σε μονάδες δίσκου. Στη συνέχεια, οι ιοί αυτοί μεταφέρουν τον έλεγχο στον αρχικό φορτωτή και δεν επηρεάζουν πλέον τη λειτουργία του υπολογιστή.

Μακροί ιοί

Οι ιοί μακροεντολών είναι προγράμματα σε γλώσσες (γλώσσες μακροεντολών) ενσωματωμένα σε ορισμένα συστήματα επεξεργασίας δεδομένων (επεξεργαστές κειμένων, υπολογιστικά φύλλα), κινούμενα σχέδια κ.λπ. Για την αναπαραγωγή τους, οι ιοί αυτοί χρησιμοποιούν τις δυνατότητες των μακρο-γλωσσών και με τη βοήθειά τους μεταφέρονται από ένα μολυσμένο αρχείο (έγγραφο) σε άλλους. Οι ιοί μακροεντολών για τα Microsoft Word, Excel και Office είναι πιο συνηθισμένοι. Υπάρχουν επίσης μακροί ιοί που μολύνουν έγγραφα Ami Pro και βάσεις δεδομένων της Microsoft Access, κινούμενα γραφικά Flash. Σήμερα, υπάρχουν πολλά συστήματα για τα οποία υπάρχουν μακροί ιοί. Σε αυτά τα συστήματα, οι ιοί αποκτούν έλεγχο όταν ανοίγουν ή κλείνουν ένα μολυσμένο αρχείο, παρεμποδίζουν τυποποιημένες λειτουργίες αρχείων και στη συνέχεια μολύνουν αρχεία που έχουν πρόσβαση με οποιονδήποτε τρόπο.

Για την ύπαρξη ιών σε ένα συγκεκριμένο σύστημα (editor), πρέπει να έχετε ενσωματωμένη μακροεντολή στο σύστημα με τις ακόλουθες δυνατότητες:

δεσμεύει το πρόγραμμα στη γλώσσα μακροεντολών σε ένα συγκεκριμένο αρχείο.

Αντιγραφή μακροεντολών από ένα αρχείο σε άλλο.

τη δυνατότητα απόκτησης ελέγχου του μακροπρογράμματος χωρίς παρέμβαση του χρήστη (αυτόματες ή τυπικές μακροεντολές).

Αυτές οι προϋποθέσεις τηρούνται από τους εκδότες των Microsoft Word, Office και AmiPro, καθώς και από ένα υπολογιστικό φύλλο Excel και από τη βάση δεδομένων της Microsoft Access. Αυτά τα συστήματα περιέχουν γλώσσες μακροεντολών: Word, Excel, Access, Office - Visual Basic for Applications. Με αυτό:

Τα προγράμματα Macro συνδέονται με ένα συγκεκριμένο αρχείο (AmiPro) ή βρίσκονται μέσα σε ένα αρχείο (Word, Excel, Office).

Η μακροεντολή επιτρέπει την αντιγραφή αρχείων (AmiPro) ή κινούμενων μακροεντολών σε αρχεία υπηρεσιών συστήματος και επεξεργάσιμα αρχεία (Word, Excel, Office).

Όταν ο χρήστης κάνει χρήση ενός αρχείου υπό ορισμένες προϋποθέσεις (άνοιγμα, κλείσιμο κ.λπ.), ονομάζονται μακροπρόθεσμα προγράμματα (εάν υπάρχουν) που ορίζονται με ειδικό τρόπο (AmiPro) ή έχουν πρότυπα ονόματα (Word, Excel, Office).

Αυτή η δυνατότητα των μακροεντολών είναι σχεδιασμένη για αυτόματη επεξεργασία δεδομένων σε μεγάλους οργανισμούς ή σε παγκόσμια δίκτυα και σας επιτρέπει να οργανώσετε τη λεγόμενη "αυτοματοποιημένη διαχείριση εγγράφων". Από την άλλη πλευρά, οι μακρο-γλωσσικές δυνατότητες τέτοιων συστημάτων επιτρέπουν στον ιό να μεταφέρει τον κώδικα του σε άλλα αρχεία και έτσι να τα μολύνει.

Η φυσική τοποθεσία του ιού μέσα στο αρχείο εξαρτάται από τη μορφή του, η οποία στην περίπτωση των προϊόντων της Microsoft είναι εξαιρετικά περίπλοκη - κάθε αρχείο εγγράφων του Word ή υπολογιστικό φύλλο Excel είναι μια ακολουθία μπλοκ δεδομένων (κάθε μία από τις οποίες έχει τη δική της μορφή), σε συνδυασμό με ένα μεγάλο όγκο δεδομένων υπηρεσίας . Αυτή η μορφή ονομάζεται OLE2 - Σύνδεση και ενσωμάτωση αντικειμένων.

Οι περισσότεροι από τους γνωστούς ιούς για το Word είναι ασυμβίβαστοι με τις εθνικές (συμπεριλαμβανομένων των ρωσικών) εκδόσεων του Word ή αντίστροφα - έχουν σχεδιαστεί μόνο για τοπικές εκδόσεις του Word και δεν λειτουργούν υπό διαφορετική γλώσσα. Ωστόσο, ο ιός στο έγγραφο παραμένει ενεργός και μπορεί να μολύνει άλλους υπολογιστές με την αντίστοιχη έκδοση του Word που είναι εγκατεστημένη σε αυτά.

Οι ιοί του Word μπορούν να μολύνουν υπολογιστές οποιασδήποτε κλάσης και όχι μόνο τον υπολογιστή IBM. Η μόλυνση είναι δυνατή εάν ένας επεξεργαστής κειμένου πλήρως συμβατός με το Microsoft Word είναι εγκατεστημένος σε αυτόν τον υπολογιστή.

Πρέπει επίσης να σημειωθεί ότι η πολυπλοκότητα των μορφών εγγράφων του Word, των υπολογιστικών φύλλων του Excel και ειδικότερα του Office έχει την ακόλουθη ιδιαιτερότητα: υπάρχουν "πρόσθετα" μπλοκ δεδομένων στα αρχεία εγγράφων και στα υπολογιστικά φύλλα, δηλ. δεδομένα που δεν σχετίζονται με το επεξεργασμένο κείμενο ή τους πίνακες ή κατά λάθος βρέθηκαν αντίγραφα άλλων δεδομένων αρχείου. Ο λόγος για την εμφάνιση τέτοιων μπλοκ δεδομένων είναι η ομαδοποίηση των δεδομένων σε έγγραφα και πίνακες OLE2 - ακόμη και αν έχει εισαχθεί μόνο ένας χαρακτήρας του κειμένου, μοιράζονται ένα ή και περισσότερα κλουβιά δεδομένων γι 'αυτό. Όταν αποθηκεύετε έγγραφα και πίνακες σε ομάδες που δεν είναι γεμάτα με "χρήσιμα" δεδομένα, παραμένει "σκουπίδια" που εισέρχονται στο αρχείο μαζί με άλλα δεδομένα.

Η συνέπεια αυτού είναι ότι κατά την επεξεργασία ενός εγγράφου το μέγεθος του αλλάζει ανεξάρτητα από τις ενέργειες που έγιναν μαζί του - όταν προσθέτετε ένα νέο κείμενο, μπορεί να μειωθεί το μέγεθος του αρχείου και αν διαγράψετε κάποιο από τα κείμενα, μπορεί να αυξηθεί. Το ίδιο ισχύει για τους ιούς μακροεντολών: όταν μολύνετε ένα αρχείο, το μέγεθος του μπορεί να μειωθεί, να αυξηθεί ή να παραμείνει αμετάβλητο.

Όταν εργάζεστε με ένα έγγραφο, το Word οποιασδήποτε έκδοσης εκτελεί διάφορες ενέργειες: ανοίγει ένα έγγραφο, αποθηκεύει, εκτυπώνει, κλείνει κλπ. Ταυτόχρονα, το Word ψάχνει και εκτελεί τις αντίστοιχες "ενσωματωμένες μακροεντολές" - όταν αποθηκεύει ένα αρχείο χρησιμοποιώντας την εντολή File / Save, ονομάζεται η μακροεντολή FileSave, όταν η αποθήκευση γίνεται με την εντολή File / SaveAs - FileSaveAs, όταν εκτυπώνετε έγγραφα - FilePrint κλπ. οριστεί μακροεντολές.

Υπάρχουν επίσης αρκετές "αυτόματες μακροεντολές" που καλούνται αυτόματα υπό διάφορες συνθήκες. Για παράδειγμα, όταν ανοίγετε ένα έγγραφο, το Word το ελέγχει για την παρουσία μιας μακροεντολής AutoOpen. Εάν υπάρχει μια τέτοια μακροεντολή, τότε το εκτελεί το Word. Όταν κλείσετε ένα έγγραφο, το Word εκτελεί τη μακροεντολή AutoClose, όταν ξεκινάτε το Word, ονομάζεται μακροεντολή AutoExec όταν ολοκληρώσετε την εργασία - AutoExit, όταν δημιουργείτε ένα νέο έγγραφο - AutoNew.

Παρόμοιοι μηχανισμοί (αλλά με διαφορετικά ονόματα και λειτουργίες μακροεντολών) χρησιμοποιούνται επίσης στο Excel / Office, όπου ο ρόλος των αυτόματων και ενσωματωμένων μακροεντολών εκτελείται με αυτόματες και ενσωματωμένες λειτουργίες που υπάρχουν σε μια μακροεντολή ή μακροεντολές και μπορούν να υπάρχουν πολλές σε μία μακροεντολή. ενσωματωμένες και αυτόματες λειτουργίες.

Μακροεντολές / λειτουργίες που σχετίζονται με ένα κλειδί, είτε ένα χρονικό σημείο είτε μια ημερομηνία, δηλ. Το Word / Excel καλεί μια μακροεντολή / συνάρτηση όταν πιέζετε ένα συγκεκριμένο πλήκτρο (ή συνδυασμός πλήκτρων) ή όταν φτάνετε σε ένα χρονικό σημείο. Στο Office, η δυνατότητα ανάκτησης των γεγονότων είναι κάπως ενισχυμένη, αλλά η αρχή είναι η ίδια.

Οι ιοί μακροεντολών που μολύνουν τα αρχεία του Word, του Excel ή του Office, χρησιμοποιούν κατά κανόνα μία από τις τρεις μεθόδους που αναφέρονται παραπάνω - ο ιός είτε περιέχει μια αυτόματη μακροεντολή (αυτόματη λειτουργία) είτε αντικαθιστά μία από τις τυπικές μακροεντολές συστήματος (που σχετίζονται με οποιοδήποτε στοιχείο) μενού) ή μια μακροεντολή ιών ονομάζεται αυτόματα όταν πατάτε οποιοδήποτε συνδυασμό πλήκτρων ή πλήκτρων. Υπάρχουν επίσης ημι-ιοί που δεν χρησιμοποιούν όλες αυτές τις τεχνικές και πολλαπλασιάζονται μόνο όταν ο χρήστης τους εκκινεί για εκτέλεση.

Έτσι, εάν το έγγραφο έχει μολυνθεί, όταν ανοίγετε το έγγραφο, το Word καλεί τη μολυσμένη μακροεντολή AutoOpen (ή το AutoClose όταν κλείνετε το έγγραφο) και συνεπώς εκτελεί τον κώδικα του ιού, εκτός εάν απαγορεύεται από τη μεταβλητή συστήματος DisableAutoMacros. Εάν ο ιός περιέχει μακροεντολές με πρότυπα ονόματα, αποκτούν τον έλεγχο καλώντας το αντίστοιχο στοιχείο μενού (Αρχείο / Άνοιγμα, Αρχείο / Κλείσιμο, Αρχείο / Αποθήκευση). Εάν το σύμβολο του πληκτρολογίου επαναπροσδιοριστεί, ο ιός ενεργοποιείται μόνο αφού πατήσετε το αντίστοιχο πλήκτρο.

Οι περισσότεροι ιοί μακροεντολών περιέχουν όλες τις λειτουργίες τους με τη μορφή τυπικών μακροεντολών του Word / Excel / Office. Υπάρχουν, ωστόσο, ιοί που χρησιμοποιούν μεθόδους για να κρύψουν τον κώδικα τους και να αποθηκεύσουν τον κώδικα τους ως μη-μακροεντολές. Τρεις παρόμοιες τεχνικές είναι γνωστές · όλες χρησιμοποιούν τη δυνατότητα των μακροεντολών να δημιουργούν, να επεξεργάζονται και να εκτελούν άλλες μακροεντολές. Κατά κανόνα, αυτοί οι ιοί έχουν έναν μικρό (μερικές φορές πολυμορφικό) φορτωτή μακρομορίων, ο οποίος καλεί τον ενσωματωμένο επεξεργαστή μακροεντολών, δημιουργεί μια νέα μακροεντολή, το γεμίζει με τον κύριο κώδικα του ιού, εκτελεί και καταστρέφει κατά κανόνα (για να κρύψει ίχνη της παρουσίας του ιού). Ο κύριος κώδικας τέτοιων ιών υπάρχει είτε στη μακροεντολή του ίδιου του ιού ως συμβολοσειρές κειμένου (μερικές φορές κρυπτογραφημένη) είτε αποθηκεύεται στην περιοχή μεταβλητού εγγράφου ή στην περιοχή Αυτόματου κειμένου.

Αλγόριθμος ιών μακροεντολών Word Word

Οι περισσότεροι γνωστοί ιοί του Word μεταφέρουν τον κώδικα τους (μακροεντολές) στην περιοχή των μακροεντολών των παγκόσμιων εγγράφων ("κοινές" μακροεντολές) όταν ξεκινούν · γι 'αυτό χρησιμοποιούν τις εντολές αντιγραφής μακροεντολών MacroCopy, MacroCopy ή χρησιμοποιώντας έναν επεξεργαστή μακροεντολών - Σε αυτό ο κώδικας που αποθηκεύεται στο έγγραφο.

Όταν κλείνετε το Word, οι μακροεντολές (συμπεριλαμβανομένων των μακροεντολών ιού) καταγράφονται αυτόματα στο αρχείο DOT των γενικών μακροεντολών (συνήθως αυτό το αρχείο είναι NORMAL.DOT). Έτσι, την επόμενη φορά που θα ξεκινήσει ο επεξεργαστής MS-Word, ο ιός ενεργοποιείται τη στιγμή που το WinWord φορτώνει μακροεντολές, δηλ. αμέσως

Στη συνέχεια, ο ιός επαναπροσδιορίζει (ή περιέχει ήδη) μία ή περισσότερες τυπικές μακροεντολές (για παράδειγμα, FileOpen, FileSave, FileSaveAs, FilePrint) και συνεπώς εντοπίζει εντολές για εργασία με αρχεία. Όταν καλούνται αυτές οι εντολές, ο ιός προσβάλλει το αρχείο στο οποίο γίνεται πρόσβαση. Για να γίνει αυτό, ο ιός μετατρέπει το αρχείο στη μορφή προτύπου (το οποίο καθιστά αδύνατη την περαιτέρω αλλαγή της μορφής αρχείου, δηλαδή τη μετατροπή του σε οποιαδήποτε μορφή μη προτύπου) και γράφει τις μακροεντολές του στο αρχείο, συμπεριλαμβανομένης της αυτόματης μακροεντολής.

Έτσι, αν ένας ιός παρεμβάλλει μια μακροεντολή FileSaveAs, κάθε αρχείο DOC που αποθηκεύεται μέσω μιας μακροεντολής που έχει παραβιαστεί από έναν ιό είναι μολυσμένο. Εάν η μακροεντολή FileOpen παρεμποδίζεται, ο ιός εγγράφεται στο αρχείο όταν διαβάζεται από το δίσκο.

Ο δεύτερος τρόπος εισαγωγής ενός ιού στο σύστημα χρησιμοποιείται πολύ λιγότερο συχνά - βασίζεται στα λεγόμενα αρχεία "add-in", δηλ. αρχεία που είναι προσθήκες υπηρεσίας στο Word. Σε αυτήν την περίπτωση, το NORMAL.DOT δεν αλλάζει και το Word στην εκκίνηση φορτώνει μακροεντολές ιού από ένα αρχείο (ή αρχεία) που ορίζεται ως "Add-in". Αυτή η μέθοδος επαναλαμβάνει σχεδόν πλήρως τη μόλυνση των σφαιρικών μακροεντολών με την εξαίρεση ότι οι μακροεντολές ιού δεν αποθηκεύονται σε NORMAL.DOT, αλλά σε κάποιο άλλο αρχείο.

Είναι επίσης δυνατή η ενσωμάτωση ενός ιού σε αρχεία που βρίσκονται στον κατάλογο STARTUP - Το Word φορτώνει αυτόματα αρχεία προτύπων από αυτόν τον κατάλογο.

Αλγόριθμοι Excel Macro Viruses

Οι μέθοδοι αναπαραγωγής ιών Excel είναι γενικά παρόμοιες με τις μεθόδους των ιών του Word. Οι διαφορές είναι στις εντολές μακροεντολής (για παράδειγμα, Sheets.Copy) και απουσία NORMAL.DOT - η λειτουργία του (με την έννοια του ιού) εκτελείται από τα αρχεία στον κατάλογο STARTUP-Excel.

Πολύμορφοι ιοί

Οι πολυμορφικοί ιοί περιλαμβάνουν εκείνους των οποίων η ανίχνευση είναι αδύνατη (ή εξαιρετικά δύσκολη) με τη χρήση των αποκαλούμενων ιογενών μάσκες - τμημάτων ενός σταθερού κώδικα που είναι ειδικό για έναν συγκεκριμένο ιό. Αυτό επιτυγχάνεται με δύο βασικούς τρόπους - με την κρυπτογράφηση του κύριου κώδικα του ιού με ένα μη μόνιμο κλειδί και ένα τυχαίο σύνολο εντολών από τον αποκωδικοποιητή ή με την αλλαγή του ίδιου του κώδικα του ιού. Υπάρχουν επίσης και άλλα, μάλλον εξωτικά παραδείγματα πολυμορφισμού - για παράδειγμα ο ιός DOS "Bomber" δεν είναι κρυπτογραφημένος, αλλά η ακολουθία εντολών που μεταφέρει τον έλεγχο στον κώδικα του ιού είναι εντελώς πολυμορφική.

Πολυμορφισμός ποικίλου βαθμού πολυπλοκότητας βρίσκεται σε ιούς όλων των τύπων - από ιούς εκκίνησης και αρχείων DOS σε ιούς των Windows και ακόμη και μακροί ιοί.

Πολυμορφικοί αποκρυπτογράφοι

Το απλούστερο παράδειγμα ενός μερικώς πολυμορφικού αποκρυπτογράφου είναι το ακόλουθο σύνολο εντολών, ως αποτέλεσμα της χρήσης του οποίου κανένα απλό byte του κώδικα του ιού και ο αποκρυπτογράφος του είναι σταθερός όταν μολύνουν διαφορετικά αρχεία:

MOV reg_1, μετράνε. reg_1, reg_2, reg_3 έχουν επιλεγεί από

MOV reg_2, κλειδί. AX, BX, CX, DX, SI, DI, BP

MOV reg_3, _offset; count, key, _offset μπορεί επίσης να αλλάξει

xxx byte ptr, reg_2. xor, add ή sub

Οι πιο σύνθετοι πολυμορφικοί ιοί χρησιμοποιούν πολύ πιο περίπλοκους αλγόριθμους για να δημιουργήσουν τον κώδικα για τους αποκωδικοποιητές τους: οι παραπάνω οδηγίες (ή τα ισοδύναμά τους) αντικαθίστανται από μόλυνση σε λοίμωξη, αραιωμένες με μη τροποποιητικές εντολές όπως μητρώο NOP, STI, CLI, STC, CLC, Μη χρησιμοποιηθέντα μητρώα XCHG κ.λπ.

Οι πλήρεις πολυμορφικοί ιοί χρησιμοποιούν ακόμη πιο πολύπλοκους αλγορίθμους, ως αποτέλεσμα των οποίων οι λειτουργίες SUB, ADD, XOR, ROR, ROL και άλλοι μπορούν να εμφανιστούν σε έναν αυθαίρετο αριθμό και σειρά σε έναν αποκωδικοποιητή ιού. Η λήψη και αλλαγή πλήκτρων και άλλων παραμέτρων κρυπτογράφησης πραγματοποιείται επίσης από ένα αυθαίρετο σύνολο λειτουργιών, στο οποίο μπορούν να βρεθούν σχεδόν όλες οι οδηγίες του επεξεργαστή Intel. ..) με όλες τις πιθανές λειτουργίες διευθυνσιοδότησης.

Ως αποτέλεσμα, στην αρχή ενός αρχείου που έχει μολυνθεί από παρόμοιο ιό, υπάρχει ένα σύνολο οδηγιών που δεν έχουν νόημα από την πρώτη στιγμή και ορισμένοι συνδυασμοί που είναι πλήρως λειτουργικοί δεν λαμβάνονται από αποκλειστικούς ιδιοκτήτες (για παράδειγμα, ένας συνδυασμός CS: CS ή CS: NOP). Και ανάμεσα σε αυτό το "χυλό" των εντολών και των δεδομένων, περιστασιακά ολίσθηση MOV, XOR, LOOP, JMP - οδηγίες που πραγματικά "εργάζονται".

Επίπεδα πολυμορφισμού

Υπάρχει μια κατανομή των πολυμορφικών ιών σε επίπεδα ανάλογα με την πολυπλοκότητα του κώδικα, η οποία βρίσκεται στους αποκωδικοποιητές αυτών των ιών.

Επίπεδο 1: οι ιοί που έχουν κάποια ομάδα αποκωδικοποιητών με μόνιμο κωδικό και επιλέγουν ένα από αυτά κατά τη διάρκεια της μόλυνσης. Αυτοί οι ιοί είναι "ημιπολυμορφικοί" και ονομάζονται επίσης "ολιγομορφικοί" (ολιγομορφικοί). Παραδείγματα: "Cheeba", "Σλοβακία", "Φάλαινα".

Επίπεδο 2: ο αποκρυπτογράφος του ιού περιέχει μία ή περισσότερες μόνιμες οδηγίες, το κύριο μέρος του οποίου δεν είναι σταθερό.

Επίπεδο 3: ο αποκρυπτογράφος περιέχει αχρησιμοποίητες οδηγίες - "σκουπίδια" τύπου NOP, CLI, STI κ.λπ.

Επίπεδο 4: ο αποκρυπτογράφος χρησιμοποιεί εναλλάξιμες οδηγίες και αλλάζει τη σειρά (ανάμειξη) των οδηγιών. Ο αλγόριθμος αποκρυπτογράφησης δεν αλλάζει.

Επίπεδο 5: όλες οι παραπάνω μέθοδοι χρησιμοποιούνται, ο αλγόριθμος αποκρυπτογράφησης είναι ασυνεπής, ενδεχομένως επαν-κρυπτογράφηση του κώδικα του ιού και ακόμη και μερική κρυπτογράφηση του ίδιου του κώδικα αποκρυπτογράφησης.

Επίπεδο 6: μεταλλάσσονται οι ιοί. Ο κύριος κώδικας του ιού υπόκειται σε αλλαγή - διαιρείται σε μπλοκ, τα οποία αναδιατάσσονται τυχαία κατά τη διάρκεια της μόλυνσης. Ο ιός παραμένει λειτουργικός. Τέτοιοι ιοί μπορεί να είναι μη κρυπτογραφημένοι.

Η παραπάνω διαίρεση δεν είναι απαλλαγμένη από ατέλειες, καθώς πραγματοποιείται σύμφωνα με ένα μόνο κριτήριο - την ικανότητα ανίχνευσης ενός ιού σύμφωνα με τον κώδικα του αποκρυπτογράφου χρησιμοποιώντας την τυποποιημένη τεχνική των μάσκων του ιού:

Επίπεδο 1: για την ανίχνευση ενός ιού, αρκεί να έχετε αρκετές μάσκες.

Επίπεδο 2: Ανίχνευση μάσκας με χρήση "μπαλαντέρ".

Επίπεδο 3: ανίχνευση μάσκας μετά τη διαγραφή των οδηγιών - "σκουπίδια".

Επίπεδο 4: η μάσκα περιέχει διάφορες παραλλαγές του πιθανού κώδικα, δηλ. γίνεται αλγοριθμική.

Επίπεδο 5: αδυναμία ανίχνευσης του ιού με μάσκα.

Η ανεπάρκεια μιας τέτοιας διαίρεσης αποδεικνύεται στον ιό του 3ου επιπέδου πολυμορφικότητας, που ονομάζεται "Level3". Αυτός ο ιός, που είναι ένας από τους πιο πολύπλοκους πολυμορφικούς ιούς, σύμφωνα με την παραπάνω διαίρεση, πέφτει στο Επίπεδο 3, επειδή έχει έναν συνεχή αλγόριθμο αποκρυπτογράφησης, ο οποίος προηγείται από ένα μεγάλο αριθμό εντολών "σκουπίδια". Ωστόσο, σε αυτόν τον ιό, ο αλγόριθμος δημιουργίας απορριμμάτων έχει τελειοποιηθεί: σχεδόν όλες οι οδηγίες του επεξεργαστή i8086 μπορούν να βρεθούν στον κώδικα αποκωδικοποιητή.

Εάν κάνετε μια διαίρεση σε επίπεδα από την άποψη των antivirus που χρησιμοποιούν αυτόματα συστήματα αποκρυπτογράφησης κώδικα ιών (emulators), τότε η διαίρεση σε επίπεδα θα εξαρτηθεί από την πολυπλοκότητα της εξομοίωσης κώδικα ιού. Πιθανή ανίχνευση του ιού και άλλες μέθοδοι, για παράδειγμα, αποκωδικοποίηση με τη χρήση στοιχειωδών μαθηματικών νόμων κ.λπ.

Αλλαγή του εκτελέσιμου κώδικα

Πολύ συχνά, μια παρόμοια μέθοδος πολυμορφισμού χρησιμοποιείται από ιούς μακροεντολών, οι οποίοι, κατά τη δημιουργία των νέων αντιγράφων τους, αλλάζουν τυχαία τα ονόματα των μεταβλητών τους, εισάγουν κενές γραμμές ή αλλάζουν τον κώδικα τους με άλλο τρόπο. Έτσι, ο αλγόριθμος του ιού παραμένει αμετάβλητος, αλλά ο κώδικας του ιού σχεδόν εξ ολοκλήρου αλλάζει από μόλυνση σε λοίμωξη.

Λιγότερο συχνά, αυτή η μέθοδος χρησιμοποιείται από σύνθετους ιούς εκκίνησης. Αυτοί οι ιοί εισάγουν στον τομέα εκκίνησης μόνο μια αρκετά σύντομη διαδικασία που διαβάζει το δίσκο και τον κύριο κώδικα του ιού και μεταφέρει τον έλεγχο σε αυτόν. Ο κώδικας για αυτή τη διαδικασία επιλέγεται από πολλές διαφορετικές επιλογές (οι οποίες μπορούν επίσης να αραιωθούν με "κενές" εντολές), οι εντολές ανταλλάσσονται μεταξύ τους, κλπ.

Πιο σπάνια, αυτή η τεχνική βρίσκεται σε ιούς αρχείων - τελικά, πρέπει να αλλάξουν εντελώς τον κώδικα τους, και αυτό απαιτεί πολύπλοκους αλγορίθμους. Σήμερα, μόνο δύο τέτοιοι ιοί είναι γνωστοί, ένας από τους οποίους ("Ply") κινεί τυχαία τις εντολές του γύρω από το σώμα του και τις αντικαθιστά με εντολές JMP ή CALL. Ένας άλλος ιός ("TMC") χρησιμοποιεί μια πιο περίπλοκη μέθοδο - κάθε φορά που μολύνεται ένας ιός, ο ιός ανταλλάσσει μπλοκ του κώδικα και των δεδομένων του, εισάγει "σκουπίδια", ορίζει νέες τιμές για μετατοπίσεις δεδομένων, σταθερές μεταβολών κλπ. Ως αποτέλεσμα, παρόλο που ο ιός δεν κρυπτογραφεί τον κώδικα του, είναι ένας πολυμορφικός ιός - δεν υπάρχει μόνιμη εντολή που να έχει οριστεί στον κώδικα. Επιπλέον, κατά τη δημιουργία των νέων αντιγράφων του ιού αλλάζει το μήκος του.

Υπουργείο Παιδείας και Επιστημών της Ρωσικής Ομοσπονδίας

Ρωσικό Πανεπιστήμιο Εμπορίου και Οικονομίας

Ινστιτούτο Καζάν (υποκατάστημα)

Τμήμα Μαθηματικών και Ανώτατων Μαθηματικών

Εξέταση №1

για την πειθαρχία: "Πληροφορική"

ΙΟΙ ΥΠΟΛΟΓΙΣΤΩΝ

Ολοκληρώθηκε:

1ος φοιτητής με αλληλογραφία

ειδικά γραφεία. σχολή

Ομάδα "Χρηματοδότηση και πίστωση"

Έλεγχος:

Kazan, 2007

PLAN

Εισαγωγή

1. Η ουσία και η εκδήλωση των ιών υπολογιστών

2. Οι κύριοι τύποι και τύποι των ιών υπολογιστών

3. Πώς εξαπλώνονται οι ιοί;

4. Ανίχνευση ιών υπολογιστών

5. Προληπτικά μέτρα κατά των ιών

Συμπέρασμα

Κατάλογος χρησιμοποιούμενης βιβλιογραφίας

Εισαγωγή

Ιός υπολογιστών - Ένα ειδικά σχεδιασμένο πρόγραμμα που έχει σχεδιαστεί για να εκτελεί ορισμένες ενέργειες που παρεμβαίνουν στην εργασία στον υπολογιστή. Πολλά προγράμματα - οι ιοί είναι αβλαβείς, αλλά δυστυχώς δεν είναι όλοι εντελώς ακίνδυνοι. Πρώτον, καταλαμβάνουν χώρο στη μνήμη RAM και στο δίσκο. Δεύτερον, ενδέχεται να περιέχουν σφάλματα, τα οποία μπορεί να οδηγήσουν σε σφάλματα συστήματος και επανεκκίνηση. Ως εκ τούτου, αν ο ιός είναι αρκετά αβλαβής, τότε θα πρέπει να το ξεφορτωθείτε.

Επί του παρόντος, υπάρχουν διάφοροι τύποι και τύποι ιών. Οι κύριοι τύποι ιών υπολογιστών είναι: λογισμικό, ιούς εκκίνησης και ιούς μακροεντολών. Επί του παρόντος, είναι γνωστοί περισσότεροι από 5.000 τύποι ιών λογισμικού, μπορούν να ταξινομηθούν σύμφωνα με τα ακόλουθα κριτήρια: μέθοδος μόλυνσης των οικοτόπων · επιπτώσεις · χαρακτηριστικά του αλγορίθμου.

Οι κύριοι τρόποι διείσδυσης των ιών σε έναν υπολογιστή είναι αφαιρούμενοι δίσκοι (εύκαμπτοι και λέιζερ), καθώς και δίκτυα υπολογιστών. Η μόλυνση ενός σκληρού δίσκου με ιούς μπορεί να συμβεί κατά την εκκίνηση ενός υπολογιστή από μια δισκέτα που περιέχει έναν ιό. Μια τέτοια μόλυνση μπορεί να είναι τυχαία, για παράδειγμα, εάν η δισκέτα δεν αφαιρεθεί από τη μονάδα δίσκου A: και ο υπολογιστής επανεκκινείται και η δισκέτα μπορεί να μην είναι ολόκληρη. Η μόλυνση μιας δισκέτας είναι πολύ πιο εύκολη. Μπορεί να πάρει έναν ιό, ακόμη και αν μια δισκέτα εισάγεται απλά στη μονάδα δισκέτας ενός μολυσμένου υπολογιστή και, για παράδειγμα, διαβάζει τα περιεχόμενά της. Αλλά ο πιο συχνός τρόπος διάδοσης των ιών είναι ένα δίκτυο υπολογιστών και ειδικότερα το Διαδίκτυο, όταν άλλα προγράμματα, όπως τα τυχερά παιχνίδια, ξαναγραφούν και λειτουργούν. Μπορεί να υπάρχουν άλλες, αρκετά σπάνιες περιπτώσεις, όταν ένας άλλος σκληρός δίσκος που έχει μολυνθεί εισάγεται σε έναν υπολογιστή. Για να αποφύγετε αυτό, ξεκινήστε από τη δισκέτα του συστήματος και είτε ελέγξτε τον σκληρό δίσκο με ειδικά προγράμματα προστασίας από ιούς ή, καλύτερα, διαμερίστε και διαμορφώστε τη δισκέτα με τα προγράμματα Fdisk και Format.

Για τον εντοπισμό ιών, υπάρχουν ειδικά προγράμματα προστασίας από ιούς που σας επιτρέπουν να ανιχνεύετε και να καταστρέφετε ιούς. Υπάρχει αρκετά ευρύ φάσμα προγραμμάτων προστασίας από ιούς. Αυτά είναι Aidstest (Lozinski), Dr Web, Norton antivirus για Windows, DSAV και άλλα.

1. Η ουσία και η εκδήλωση των ιών υπολογιστών

Η μαζική χρήση των προσωπικών υπολογιστών, δυστυχώς, αποδείχθηκε ότι σχετίζεται με την εμφάνιση αυτοπρογράφων προγραμμάτων ιού που παρεμβαίνουν στην κανονική λειτουργία του υπολογιστή, καταστρέφουν τη δομή του αρχείου των δίσκων και βλάπτουν τις πληροφορίες που είναι αποθηκευμένες στον υπολογιστή. Διεισδύοντας σε έναν υπολογιστή, ένας ιός υπολογιστών μπορεί να εξαπλωθεί σε άλλους υπολογιστές.

Οι αιτίες της εμφάνισης και της εξάπλωσης των ιών υπολογιστών, αφενός, παραμονεύουν στην ψυχολογία του ανθρώπινου προσώπου και στις σκιώδεις πλευρές του (φθόνου, εκδίκησης, ματαιοδοξίας μη αναγνωρισμένων δημιουργών), αφετέρου, οφείλονται στην έλλειψη προστασίας υλικού και αντιπαράθεσης από το λειτουργικό σύστημα προσωπικών υπολογιστών.

Παρά τους νόμους που έχουν θεσπιστεί σε πολλές χώρες για την καταπολέμηση των εγκλημάτων πληροφορικής και την ανάπτυξη ειδικού λογισμικού για την προστασία από ιούς, ο αριθμός των νέων ιών λογισμικού αυξάνεται συνεχώς. Αυτό απαιτεί ο προσωπικός υπολογιστής του χρήστη να γνωρίζει τη φύση των ιών, τον τρόπο με τον οποίο έχουν μολυνθεί και τον τρόπο με τον οποίο προστατεύονται από αυτούς.

Οι κύριοι τρόποι διείσδυσης των ιών σε έναν υπολογιστή είναι αφαιρούμενοι δίσκοι (εύκαμπτοι και λέιζερ), καθώς και δίκτυα υπολογιστών. Η μόλυνση ενός σκληρού δίσκου με ιούς μπορεί να συμβεί κατά την εκκίνηση ενός υπολογιστή από μια δισκέτα που περιέχει έναν ιό. Μια τέτοια μόλυνση μπορεί να είναι τυχαία, για παράδειγμα, εάν η δισκέτα δεν αφαιρεθεί από τη μονάδα δίσκου A: και ο υπολογιστής επανεκκινείται και η δισκέτα μπορεί να μην είναι ολόκληρη. Η μόλυνση μιας δισκέτας είναι πολύ πιο εύκολη. Μπορεί να πάρει έναν ιό, ακόμη και αν μια δισκέτα εισάγεται απλά στη μονάδα δισκέτας ενός μολυσμένου υπολογιστή και, για παράδειγμα, διαβάζει τα περιεχόμενά της.

Όταν ένας υπολογιστής έχει μολυνθεί από ιό, είναι πολύ σημαντικό να τον εντοπίσετε εγκαίρως. Για να γίνει αυτό, πρέπει να ξέρετε για τα κύρια σημάδια της εκδήλωσης των ιών. Αυτά περιλαμβάνουν:

· Τερματισμός εργασίας ή ακατάλληλη εργασία προηγούμενων προγραμμάτων που λειτουργούν με επιτυχία.

· Αργή λειτουργία του υπολογιστή.

· Αδυναμία φόρτωσης του λειτουργικού συστήματος.

· Η εξαφάνιση αρχείων και καταλόγων ή παραμόρφωση του περιεχομένου τους.

· Αλλάξτε την ημερομηνία και την ώρα της τροποποίησης του αρχείου.

· Αλλαγή μεγέθους αρχείων.

· Μη αναμενόμενη σημαντική αύξηση του αριθμού των αρχείων στο δίσκο.

· Σημαντική μείωση του μεγέθους της ελεύθερης μνήμης RAM.

· Εμφάνιση ανεπιθύμητων μηνυμάτων ή εικόνων4

· Παροχή απρόβλεπτων ηχητικών σημάτων.

· Συχνές παγίδες και δυσλειτουργίες του υπολογιστή.

Ωστόσο, για όλα αυτά τα σημάδια είναι αδύνατο να πούμε με βεβαιότητα ότι ένας ιός έχει φτάσει στον υπολογιστή. Επειδή μπορεί να υπάρχουν άλλες δυσλειτουργίες που προκαλούνται από δυσλειτουργίες ή ανεπίλυτο σύστημα. Για παράδειγμα, στον υπολογιστή που αγοράσατε, όταν ξεκινάει, αντί των ρωσικών χαρακτήρων εμφανίζονται οι ακατανόητοι χαρακτήρες που βλέπετε για πρώτη φορά. Ο λόγος για αυτό μπορεί να είναι ότι ο κυριλλικός οδηγός για την οθόνη δεν έχει εγκατασταθεί. Ο ίδιος λόγος - η έλλειψη οδηγού για τον εκτυπωτή - μπορεί να αποδοθεί στην παράξενη συμπεριφορά του εκτυπωτή. Οι βλάβες του συστήματος μπορεί να είναι η αιτία ενός κακού τσιπ μέσα στη μονάδα συστήματος ή στη σύνδεση του καλωδίου.

2. Οι κύριοι τύποι και τύποι ιών υπολογιστών

Οι κύριοι τύποι ιών υπολογιστών είναι:

Λοί λογισμικού.

Ιοί εκκίνησης;

Macroviruses

Για τους ιούς υπολογιστών είναι δίπλα και το λεγόμενο trojan

άλογα (Trojans, Trojans).

Λογισμικό ιοί.

Οι ιοί λογισμικού είναι μπλοκ κώδικα λογισμικού που ενσωματώνονται σκόπιμα σε άλλα προγράμματα εφαρμογών. Όταν εκκινείται ένα πρόγραμμα που μεταφέρει έναν ιό, ο εμφυτευμένος κώδικας ιών εκκινείται.

Η λειτουργία αυτού του κώδικα προκαλεί κρυφές από τις αλλαγές χρήστη στο σύστημα αρχείων των σκληρών δίσκων ή / και στο περιεχόμενο άλλων προγραμμάτων. Για παράδειγμα, ένας κώδικας ιών μπορεί να αναπαράγεται στο σώμα άλλων προγραμμάτων - αυτή η διαδικασία ονομάζεται αναπαραγωγή. Μετά από ορισμένο χρόνο, δημιουργώντας έναν επαρκή αριθμό αντιγράφων, ένας ιός λογισμικού μπορεί να προχωρήσει σε καταστρεπτικές ενέργειες: διαταράσσει τη λειτουργία των προγραμμάτων και του λειτουργικού συστήματος, καταργώντας τις πληροφορίες που είναι αποθηκευμένες στο σκληρό δίσκο. Αυτή η διαδικασία ονομάζεται ιό επίθεση.

Οι πιο καταστροφικοί ιοί μπορούν να ενεργοποιήσουν τη μορφοποίηση του σκληρού δίσκου. Δεδομένου ότι η μορφοποίηση δίσκων είναι μια αρκετά μεγάλη διαδικασία που δεν πρέπει να παραβλεφθεί από τον χρήστη, σε πολλές περιπτώσεις οι ιοί λογισμικού περιορίζονται σε πολλαπλασιασμό δεδομένων μόνο στους τομείς του σκληρού δίσκου, πράγμα που ισοδυναμεί με την απώλεια των πινάκων του συστήματος αρχείων. Σε αυτήν την περίπτωση, τα δεδομένα στον σκληρό δίσκο παραμένουν άθικτα, αλλά δεν μπορούν να χρησιμοποιηθούν χωρίς τη χρήση ειδικών εργαλείων, αφού δεν είναι γνωστό σε ποιους τομείς του δίσκου ανήκουν τα αρχεία. Θεωρητικά, τα δεδομένα μπορούν να ανακτηθούν στην περίπτωση αυτή, αλλά η επίπονη εργασία αυτών των έργων μπορεί να είναι εξαιρετικά υψηλή.

Πιστεύεται ότι κανένας ιός δεν είναι σε θέση να απενεργοποιήσει το υλικό του υπολογιστή. Ωστόσο, υπάρχουν περιπτώσεις όπου το υλικό και το λογισμικό είναι τόσο διασυνδεδεμένα ώστε η ζημιά του λογισμικού πρέπει να καθοριστεί αντικαθιστώντας το υλικό. Για παράδειγμα, στις περισσότερες σύγχρονες μητρικές πλακέτες, το βασικό σύστημα εισόδου-εξόδου (BIOS) αποθηκεύεται σε επανεγγράψιμες μόνιμες συσκευές αποθήκευσης (το λεγόμενο μνήμη flash).

Η δυνατότητα αντικατάστασης πληροφοριών σε τσιπ μνήμης flash χρησιμοποιείται από ορισμένους ιούς λογισμικού για την καταστροφή δεδομένων BIOS.

Σε αυτήν την περίπτωση, για να επαναφέρετε την απόδοση του υπολογιστή, πρέπει είτε να αντικαταστήσετε το chip που αποθηκεύει το BIOS είτε να το επαναπρογραμματίσετε με τη βοήθεια ειδικού λογισμικού.

Οι ιοί λογισμικού εισέρχονται στον υπολογιστή όταν εκτελούνται μη δοκιμασμένα προγράμματα που λαμβάνονται σε εξωτερικά μέσα (δισκέτα, CD, κ.λπ.) ή λαμβάνονται από το Internet. Ιδιαίτερη προσοχή πρέπει να δοθεί στις λέξεις κατά την εκκίνηση. Κατά τη διάρκεια της κανονικής αντιγραφής των μολυσμένων αρχείων, η μόλυνση από υπολογιστή δεν μπορεί να συμβεί. Από αυτή την άποψη, όλα τα δεδομένα που λαμβάνονται από το Διαδίκτυο πρέπει να υποβάλλονται σε υποχρεωτικούς ελέγχους.

για ασφάλεια και εάν ληφθούν ανεπιθύμητα δεδομένα από μια άγνωστη πηγή, πρέπει να καταστραφούν χωρίς να ληφθούν υπόψη. Η συνήθης μέθοδος διανομής Trojans είναι να επισυνάψετε ένα e-mail με μια "σύσταση" για να εξαγάγετε και να ξεκινήσετε ένα δήθεν χρήσιμο πρόγραμμα.

Εκκινήστε τους ιούς.

Από ιούς λογισμικού, οι ιοί εκκίνησης διαφέρουν στη μέθοδο διανομής. Επηρεάζουν τα μη προγραμματισμένα αρχεία, ορισμένες περιοχές συστημάτων μαγνητικών μέσων (δισκέτα και σκληροί δίσκοι). Επιπλέον, σε έναν υπολογιστή που είναι ενεργοποιημένος, ενδέχεται να βρίσκονται προσωρινά στη μνήμη RAM.

Συνήθως, μια μόλυνση εμφανίζεται όταν ένας υπολογιστής εκκινείται από μαγνητικά μέσα, η περιοχή του συστήματος του οποίου περιέχει έναν ιό εκκίνησης. Για παράδειγμα, όταν προσπαθείτε να εκκινήσετε έναν υπολογιστή από μια δισκέτα, ο ιός εισέρχεται πρώτα στην κύρια μνήμη και στη συνέχεια στον τομέα εκκίνησης των μονάδων σκληρού δίσκου. Τότε ο ίδιος ο υπολογιστής γίνεται η πηγή της διανομής του ιού εκκίνησης.

Macroviruses

Αυτός ο συγκεκριμένος τύπος ιού μολύνει έγγραφα που εκτελούνται σε ορισμένα προγράμματα εφαρμογών. Έχοντας τα μέσα για την εκτέλεση του λεγόμενου μακροεντολές. Συγκεκριμένα, τέτοια έγγραφα περιλαμβάνουν έγγραφα επεξεργασίας κειμένου Microsoft Word (έχουν την επέκταση

Doc). Η μόλυνση εμφανίζεται όταν ανοίγει ένα αρχείο εγγράφου στο παράθυρο του προγράμματος, εκτός αν η δυνατότητα εκτέλεσης μακροεντολών είναι απενεργοποιημένη σε αυτό.

Όπως και με άλλους τύπους ιών, το αποτέλεσμα μιας επίθεσης μπορεί να είναι τόσο σχετικά αβλαβές όσο και καταστροφικό.

Οι κύριοι τύποι ιών υπολογιστών.

Επί του παρόντος, είναι γνωστοί περισσότεροι από 5.000 ιοί λογισμικού, μπορούν να ταξινομηθούν σύμφωνα με τα ακόλουθα χαρακτηριστικά (Εικόνα 1):

· Habitat;

· Ο τρόπος με τον οποίο ο οικότοπος είναι μολυσμένος.

· Έκθεση;

· Χαρακτηριστικά του αλγορίθμου.

δ)

Εικόνα 1 Καταγραφή ιών υπολογιστών:

α - με οικοτόπους · β - με τη μέθοδο μόλυνσης,

- τον αντίκτυπο · d - από τα χαρακτηριστικά των αλγορίθμων.

Ανάλογα με οικοτόπου οι ιοί μπορούν να χωριστούν σε εκκίνηση δικτύου, αρχείων, εκκίνησης και αρχείων.

Δίκτυα δικτύου σε διάφορα δίκτυα υπολογιστών.

Αρχείο ιών υλοποιούνται κυρίως σε εκτελέσιμα, δηλ. σε αρχεία που έχουν επεκτάσεις COM και EXE. Οι ιοί αρχείων μπορούν να ενσωματωθούν σε άλλους τύπους αρχείων, αλλά κατά κανόνα, καταγράφονται σε τέτοια αρχεία, δεν παίρνουν ποτέ τον έλεγχο και, ως εκ τούτου, χάνουν την ικανότητά τους να αναπαραχθούν.

Εκκινήστε τους ιούς ενσωματωμένο στον τομέα εκκίνησης του δίσκου (Boot) ή στον τομέα που περιέχει το δίσκο του συστήματος εκκίνησης του προγράμματος (Master Boot Record).

Αρχείο εκκίνησης ιών μολύνουν αμφότερα τα αρχεία και τους τομείς εκκίνησης των δίσκων.

Ως λοίμωξη οι ιοί χωρίζονται σε κάτοικους και μη κατοίκους.

Ιό του κατοίκου όταν μολύνει έναν υπολογιστή, αφήνει το μέρος του στη μνήμη RAM, το οποίο στη συνέχεια παρεμποδίζει την πρόσβαση του λειτουργικού συστήματος στα αντικείμενα λοίμωξης (αρχεία, τομείς εκκίνησης κ.λπ.) και εισάγεται σε αυτά. Οι ιοί κατοικίας βρίσκονται στη μνήμη και είναι ενεργοί έως ότου ο υπολογιστής απενεργοποιηθεί ή επανεκκινηθεί.

Οι μη κάτοικοι ιοί μην μολύνετε τη μνήμη του υπολογιστή και είστε ενεργοί για περιορισμένο χρονικό διάστημα.

Με αντίκτυπο οι ιοί μπορούν να χωριστούν στους ακόλουθους τύπους:

1. μη επικίνδυνα δεν παρεμβαίνει στη λειτουργία του υπολογιστή, αλλά μειώνει την ποσότητα ελεύθερης μνήμης RAM και μνήμης στους δίσκους, οι ενέργειες αυτών των ιών εκδηλώνονται σε οποιαδήποτε γραφικά ή ηχητικά εφέ.

2. επικίνδυνη ιούς που μπορούν να οδηγήσουν σε διάφορες παραβιάσεις στον υπολογιστή.

3. πολύ επικίνδυνο , η επίδραση των οποίων μπορεί να οδηγήσει σε απώλεια προγραμμάτων, καταστροφή δεδομένων, διαγραφή πληροφοριών στις περιοχές του συστήματος του δίσκου.

3. Πώς διαδίδονται οι ιοί;

Υπάρχουν διάφοροι τρόποι, κυρίως μέσω ευέλικτων δισκετών. Εάν λάβατε μια δισκέτα από έναν φίλο που έχει έναν ιό στον υπολογιστή, τότε πιθανότατα θα έχει μολυνθεί η δισκέτα. Ακολουθούν δύο επιλογές. Ο πρώτος - ο ιός βρίσκεται στην περιοχή συστήματος του δίσκου, και ο δεύτερος - υπάρχει ένα ή περισσότερα μολυσμένα αρχεία. Όπως ήδη αναφέρθηκε, ο ιός πρέπει να αντιμετωπιστεί, οπότε αν είναι δισκέτα συστήματος, τότε όταν εκκινείτε από αυτό, μπορείτε να μολύνετε τον υπολογιστή. Αν πρόκειται για δισκέτα συστήματος και προσπαθήσατε να εκκινήσετε έναν υπολογιστή από αυτό και το μήνυμα: Μη δίσκος συστήματος εμφανίστηκε στην οθόνη, τότε θα μπορούσατε να μολύνετε τον υπολογιστή σας σε αυτή την περίπτωση, αφού οποιαδήποτε δισκέτα έχει φορτωτή εκκίνησης λειτουργικού συστήματος θα πάρει τον έλεγχο.

Η δεύτερη επιλογή είναι τα μολυσμένα αρχεία. Δεν είναι δυνατή η μόλυνση όλων των αρχείων. Έτσι, για παράδειγμα, αν υπάρχει ένα κείμενο μιας επιστολής ή κάποιο άλλο έγγραφο που πληκτρολογείται με τη βοήθεια του επεξεργαστή Norton Commander, τότε δεν θα υπάρχει ιός. Ακόμα κι αν τυχαίνει να υπάρχει εκεί τυχαία, τότε με την προβολή του αρχείου με τη βοήθεια του ίδιου εκδότη ή παρόμοιο, μπορείτε να δείτε ακατανόητους χαρακτήρες στην αρχή ή το τέλος ενός τέτοιου αρχείου, το οποίο θα πρέπει να καταστρέψετε καλύτερα. Άλλοι συντάκτες δημιουργούν αρχεία που περιέχουν πληροφορίες ελέγχου, όπως μέγεθος ή τύπο γραμματοσειράς, εσοχές, διαφορετικούς πίνακες μετατροπής κλπ. Κατά κανόνα, είναι σχεδόν αδύνατο να μολυνθεί μέσω ενός τέτοιου αρχείου. Ωστόσο, οι εκδόσεις Word Editor 6.0 και 7.0 έχουν τη δυνατότητα, ήδη από την αρχή του εγγράφου, να περιέχουν μακροεντολές στις οποίες θα μεταφερθεί ο έλεγχος και έτσι ένας ιός μπορεί να εξαπλωθεί μέσω των εγγράφων.

Άλλες μέθοδοι διάδοσης ιών μεταφέρονται σε άλλα μέσα αποθήκευσης, για παράδειγμα, σε δίσκους CD - ROM, κάτι που είναι αρκετά σπάνιο. Συμβαίνει ότι κατά την αγορά λογισμικού με άδεια χρήσης, αποδείχθηκε ότι έχει μολυνθεί από ιό, αλλά τέτοιες περιπτώσεις είναι εξαιρετικά σπάνιες.

Το ειδικό χαρακτηριστικό των δίσκων CD - ROM είναι ότι οι πληροφορίες δεν καταγράφονται σε αυτά. Αν ένας δίσκος CD-ROM χωρίς ιούς έχει επισκεφθεί έναν μολυσμένο υπολογιστή, δεν θα μολυνθεί. Ωστόσο, αν καταγράφονται πληροφορίες που έχουν καταγραφεί από έναν ιό, τότε σε αυτή την περίπτωση δεν θα είναι δυνατή η εκκαθάριση του δίσκου από ιούς.

Ο πιο συνηθισμένος τρόπος διάδοσης των ιών είναι ένα δίκτυο υπολογιστών και ιδιαίτερα το Διαδίκτυο, όταν άλλα προγράμματα, όπως τα τυχερά παιχνίδια, ξαναγραφούν και λειτουργούν. Μπορεί να υπάρχουν άλλες, αρκετά σπάνιες περιπτώσεις, όταν ένας άλλος σκληρός δίσκος που έχει μολυνθεί εισάγεται σε έναν υπολογιστή. Για να αποφύγετε αυτό, ξεκινήστε από τη δισκέτα του συστήματος και είτε ελέγξτε τον σκληρό δίσκο με ειδικά προγράμματα προστασίας από ιούς ή, καλύτερα, διαμερίστε και διαμορφώστε τη δισκέτα με τα προγράμματα Fdisk και Format.

4. Ανίχνευση ιών υπολογιστών

Για τον εντοπισμό ιών, υπάρχουν ειδικά προγράμματα προστασίας από ιούς που σας επιτρέπουν να ανιχνεύετε και να καταστρέφετε ιούς. Ωστόσο, δεν είναι δυνατή η ανίχνευση όλων των ιών, καθώς εμφανίζονται όλο και περισσότερες νέες μορφές.

Ένα πρόγραμμα αντιμετώπισης ιών είναι παρόμοιο με ένα φάρμακο, δηλαδή ενεργεί επιλεκτικά σε ορισμένους ιούς, παρακάμπτοντας τους άλλους. Έτσι εάν ένα πρόγραμμα προστασίας από ιούς ξεκινάει σε έναν υπολογιστή κάθε μέρα (εβδομάδα, μήνας), δεν είναι ακόμα 100% βέβαιος ότι θα ανιχνεύσει ιούς.

Υπάρχει αρκετά ευρύ φάσμα προγραμμάτων προστασίας από ιούς. Αυτά είναι Aidstest (Lozinski), Dr Web, Norton antivirus για Windows, DSAV και άλλα. Με τον τρόπο που εργάζονται μπορούν να χωριστούν σε τρεις τύπους:

1) Ανιχνευτές παραγωγή σάρωση . Αυτή είναι η πιο απλή και συνηθισμένη μορφή, η οποία περιλαμβάνει την προβολή αρχείων και αρχείων εκκίνησης για έλεγχο του περιεχομένου τους για ανίχνευση υπογραφών (η υπογραφή είναι ο κώδικας ενός προγράμματος ιών). Εκτός από την προβολή της υπογραφής, μπορεί να χρησιμοποιηθεί η μέθοδος ευρετικής ανάλυσης: με τον έλεγχο των κωδικών για τον εντοπισμό των ειδικών κωδικών για τους ιούς, οι ανιχνευτές αφαιρούν τους ανιχνευμένους ιούς, που ονομάζονται πολυφάγοι. Τέτοια προγράμματα μπορούν να διενεργήσουν ευρετική ανάλυση και να ανιχνεύσουν νέους ιούς.

2) Ελεγκτές - προγράμματα που θυμούνται την κατάσταση των αρχείων και των περιοχών του συστήματος, συχνά μετρώντας το άθροισμα ελέγχου ή το μέγεθος του αρχείου.

3) Προγράμματα - φίλτρα, ή κάτοικος φυλακή , που διαμένουν συνεχώς στη μνήμη RAM του υπολογιστή και αναλύει τα αρχεία εκκίνησης και τις εισερχόμενες δισκέτες. Ενημερώνουν τον χρήστη σχετικά με μια προσπάθεια αλλαγής του τομέα εκκίνησης, την εμφάνιση ενός κατοίκου προγράμματος, τη δυνατότητα εγγραφής στο δίσκο κ.λπ.

4) Προστασία υλικού Είναι ένας ελεγκτής που συνδέεται στην υποδοχή επέκτασης και παρακολουθεί την πρόσβαση σε δισκέτες και σκληρούς δίσκους. Μπορείτε να προστατεύσετε ορισμένα τμήματα, όπως αρχεία εκκίνησης, εκτελέσιμα αρχεία, αρχεία ρυθμίσεων κλπ. Σε αντίθεση με τις προηγούμενες μεθόδους, μπορεί επίσης να λειτουργήσει όταν μολυνθεί ένας υπολογιστής.

5) Υπάρχουν εγκατεστημένα προγράμματα σε Bios όταν προσπαθείτε να γράψετε στον τομέα εκκίνησης στην οθόνη, υπάρχει ένα μήνυμα σχετικά με αυτό.

5. Προληπτικά μέτρα κατά των ιών

Για την πρόληψη χρειάζεστε:

1. Για την αρχειοθέτηση δεδομένων . Η αρχειοθέτηση γράφει αρχεία σε αφαιρούμενα μέσα. Οι πιο συχνά σε ένα τέτοιο ρόλο είναι οι ευέλικτες δισκέτες ή οι μαγνητικές ταινίες που χρησιμοποιούνται σε ειδικές συσκευές (μονάδες μαγνητοταινίας). Για παράδειγμα, δεν υπάρχει ανάγκη να απομνημονεύσετε τα αρχεία των Windows εάν υπάρχει μια δισκέτα εγκατάστασης από την οποία μπορείτε να επανεκκινήσετε το σύστημα και να ανακτήσετε αρχεία. Επομένως, εάν σε έναν υπολογιστή υπάρχουν μόνο δισκέτες από αφαιρούμενες συσκευές, τότε πρέπει να θυμάστε πληροφορίες που είναι δύσκολο να ανακτηθούν.

Αρχειοθέτηση . Κατά κανόνα, οι πληροφορίες καταγράφονται σε περισσότερους από έναν δίσκους. Υποθέστε ότι οι πληροφορίες τοποθετούνται σε μία δισκέτα και η αντιγραφή γίνεται μία φορά την εβδομάδα. Πρώτον, οι πληροφορίες καταγράφονται στις 4 Αυγούστου, την επόμενη φορά στις 11 Αυγούστου, η εγγραφή γίνεται σε άλλη δισκέτα από τους ίδιους καταλόγους. Στις 18 Αυγούστου, η ηχογράφηση πραγματοποιείται και πάλι στην πρώτη δισκέτα, στις 25 Αυγούστου στο δεύτερο, στη συνέχεια στην πρώτη και ούτω καθεξής, για αυτό πρέπει να έχετε τουλάχιστον δύο δισκέτες. Το γεγονός είναι ότι όταν γράφετε σε μια δισκέτα μπορεί να αποτύχει και οι περισσότερες πληροφορίες χάνονται. Από καιρό σε καιρό στον οικιακό υπολογιστή πρέπει να αντιγράψετε, η συχνότητα καθορίζεται από το χρήστη.

2. Συνολικά πληροφορίες που έχουν ληφθεί από άλλους υπολογιστές ελέγχεται λογισμικό προστασίας από ιούς. Προηγουμένως είχε ήδη γραφτεί ότι ορισμένα αρχεία, για παράδειγμα με γραφικές πληροφορίες, είναι αρκετά ασφαλή από την άποψη της μόλυνσης από ιούς. Επομένως, εάν μόνο αυτές οι πληροφορίες βρίσκονται σε μια δισκέτα, αυτές οι πληροφορίες δεν είναι επικίνδυνες. Αν εντοπιστεί ιός, τότε πρέπει να ελέγξετε όλους τους υπολογιστές που ήταν συνδεδεμένοι με τις μολυσμένες μέσω δισκέτας, το δίκτυο. Είναι απαραίτητο να αφαιρέσετε τον ιό όχι μόνο από τον σκληρό δίσκο, αλλά και από δισκέτες, αρχεία αρχειοθέτησης. Εάν υπάρχει υποψία για ιό στον υπολογιστή ή μεταφέρονται πληροφορίες στον υπολογιστή χρησιμοποιώντας δισκέτες ή το Διαδίκτυο, τότε μπορείτε εγκαταστήστε λογισμικό εντοπισμού ιών στο Autoexec . Στο στο έτσι ώστε όταν ενεργοποιείτε τον υπολογιστή, αρχίζουν να λειτουργούν.

3. Μην εκκινείτε από άγνωστες δισκέτες . Κατά την εκκίνηση από σκληρό δίσκο, βεβαιωθείτε ότι ο οδηγός A: ή B: δεν διαθέτει δισκέτες, ειδικά από άλλες μηχανές.

Συμπέρασμα

Η μαζική χρήση των προσωπικών υπολογιστών, δυστυχώς, αποδείχθηκε ότι σχετίζεται με την εμφάνιση αυτοπρογράφων προγραμμάτων ιού που παρεμβαίνουν στην κανονική λειτουργία του υπολογιστή, καταστρέφουν τη δομή του αρχείου των δίσκων και βλάπτουν τις πληροφορίες που είναι αποθηκευμένες στον υπολογιστή.

Ιός υπολογιστών - Ένα ειδικά σχεδιασμένο πρόγραμμα που έχει σχεδιαστεί για να εκτελεί ορισμένες ενέργειες που παρεμβαίνουν στην εργασία στον υπολογιστή.

Διεισδύοντας σε έναν υπολογιστή, ένας ιός υπολογιστών μπορεί να εξαπλωθεί σε άλλους υπολογιστές.

Το πρόγραμμα για τον ιό είναι γραμμένο σε γλώσσα συναρμολόγησης, ώστε να έχει μικρό μέγεθος και γρήγορη εκτέλεση, αν και υπάρχουν προγράμματα γραμμένα σε C, Pascal και σε άλλες γλώσσες. Πολλά προγράμματα ιού κατοικίας χρησιμοποιούν τις αρχές που αναπτύσσονται στα προγράμματα οδήγησης, δηλαδή η διεύθυνση του προγράμματος ιού έχει οριστεί στον πίνακα διακοπής και μετά το τέλος του ιού, ο έλεγχος μεταφέρεται στο κανονικό πρόγραμμα του οποίου η διεύθυνση ήταν στο παρελθόν στον πίνακα διακοπής. Αυτό ονομάζεται έλεγχος παρακολούθησης.

Υπάρχουν αυτοματοποιημένα προγράμματα για τη δημιουργία νέων ιών, τα οποία σας επιτρέπουν να δημιουργήσετε τον πηγαίο κώδικα του ιού σε απευθείας σύνδεση στη γλώσσα συναρμολόγησης. Όταν εισάγετε το πακέτο, μπορείτε να ορίσετε επιλογές που σας επιτρέπουν να καθορίσετε τι είδους καταστρεπτικές ενέργειες θα εκτελέσει ο ιός, αν θα κρυπτογραφήσει το κείμενό του από τους κωδικούς μηχανής, πόσο γρήγορα θα μολύνει τα αρχεία σε δίσκους κ.ο.κ.

Το κύριο πράγμα που χρειάζεστε για έναν ιό είναι να αποκτήσετε τον έλεγχο για να ξεκινήσετε την εργασία σας. Εάν ο ιός άρχισε αμέσως να εκτελέσει τη δράση που ενσωματώνεται σε αυτό, τότε θα ήταν ευκολότερο να εντοπιστεί και να καθαριστεί ο υπολογιστής από αυτό. Η δυσκολία έγκειται στο γεγονός ότι οι ιοί μπορεί να μην εμφανίζονται αμέσως όταν εμφανίζονται στον υπολογιστή, αλλά μετά από ορισμένο χρόνο, για παράδειγμα, σε μια συγκεκριμένη ημέρα.

Στον σύγχρονο κόσμο υπάρχουν πολλά προγράμματα προστασίας από ιούς που σας επιτρέπουν να εντοπίσετε και να καταστρέψετε τους ιούς. Ωστόσο, δεν είναι δυνατή η ανίχνευση όλων των ιών, καθώς εμφανίζονται όλο και περισσότερες νέες μορφές.

Για να αποτρέψετε το πρόγραμμα ιού από το να καταστρέψει το πρόγραμμα προστασίας από ιούς, θα πρέπει να φορτωθεί από τη δισκέτα του συστήματος, φορτώνοντας τον υπολογιστή από το δίσκο του συστήματος και ξεκινώντας το πρόγραμμα προστασίας από ιούς.

Διατηρήστε ενημερωμένο το λογισμικό προστασίας από ιούς, καθώς οι μεταγενέστερες εκδόσεις ενδέχεται να ανιχνεύσουν περισσότερους τύπους ιών. Για να ενημερώσετε τις τελευταίες εκδόσεις προγραμμάτων προστασίας από ιούς, μπορείτε να τα λάβετε μέσω μόντεμ και μπορείτε επίσης να καλέσετε ειδικούς από εταιρείες προστασίας από ιούς.

Κατάλογος χρησιμοποιούμενης βιβλιογραφίας

1. Α. Κόσσοφ, Β. Κόσσοφ. Μεγάλη Εγκυκλοπαίδεια. Όλα για τον προσωπικό υπολογιστή. - Μ.: "Martin", 2003. - 720s.

2. Πληροφορική: Εγχειρίδιο. - 3ο pererab. ed. / Ed. N. V. Makarova. - Μ.: Οικονομία και Στατιστική, 2005. - 768 σελ., ΙΙΙ.

3. Πληροφορική για δικηγόρους και οικονομολόγους. / Επεξεργασία από τον S. V. Simonovich και άλλους - SPb.: Αγία Πετρούπολη, 2001. - 688 σελ. 6 αρ.

ιούς υπολογιστών

Αρχείο ιών

Ένας ιός μπορεί να μολύνει τρεις τύπους αρχείων:

Εντολή (ΒΔΤ);

Λειτουργικά προγράμματα οδήγησης (IO.SYS, MSDOS.SYS κ.λπ.).

Εκτελέσιμα δυαδικά αρχεία (exe, com).

Είναι δυνατή η εισαγωγή ενός ιού σε αρχεία δεδομένων, αλλά αυτές οι περιπτώσεις προκύπτουν είτε ως αποτέλεσμα ενός σφάλματος ιών είτε όταν ο ιός εκδηλώνει τις επιθετικές του ιδιότητες.