Πώς να προστατεύσετε τον εαυτό σας σε ανοικτά δίκτυα WiFi. Πώς να προστατεύσετε τον δρομολογητή από την πειρατεία. Πόσα μπιτς στο κλειδί WEP

Τα ασύρματα δίκτυα δεν είναι ασφαλή. Επιτρέψτε μου να επαναλάβω: τα ασύρματα δίκτυα δεν είναι ασφαλή. Τις περισσότερες φορές είναι ασφαλείς για τους περισσότερους χρήστες, αλλά είναι αδύνατο να γίνουν απολύτως ιδιωτικά τέτοια δίκτυα.

Η απλή αλήθεια είναι ότι ένα ασύρματο δίκτυο χρησιμοποιεί ραδιοσήματα με ένα σαφώς καθορισμένο σύνολο χαρακτηριστικών, έτσι ώστε όποιος θέλει να αφιερώσει αρκετό χρόνο και προσπάθεια εντοπισμού αυτών των σημάτων κατά πάσα πιθανότητα θα είναι σε θέση να βρούμε έναν τρόπο για να παρακολουθούν και να διαβάσετε τις πληροφορίες που περιέχονται σε αυτά. Εάν στέλνετε εμπιστευτικές πληροφορίες μέσω ασύρματης σύνδεσης, οι κακοποιοί μπορούν να την αντιγράψουν. Δωμάτια πιστωτικές κάρτες, οι κωδικοί πρόσβασης λογαριασμού και άλλες προσωπικές πληροφορίες είναι ευάλωτες.

Μεταξύ των εγκληματιών, το "επιχειρηματικό μοντέλο" γίνεται όλο και πιο δημοφιλές, χρησιμοποιώντας τη λεγόμενη εξαγορά. Έτσι, χρησιμοποιείτε κακόβουλο λογισμικό για να εξαργυρώσετε στη συνέχεια ένα λύτρο από τον ιδιοκτήτη της συσκευής. Αυτό μπορεί, για παράδειγμα, να τρέξει έτσι ώστε ο χρήστης, λόγω των φερομένων δελεαστικές προσφορές για να εγκαταστήσετε την εφαρμογή, η οποία κρύβει ένα Trojan που στη συνέχεια μεταδίδει την πρόσβαση σε δεδομένα και ιδιωτικά κλειδιά και τα πιστοποιητικά, και παρέχει κάποια άλλα χαρακτηριστικά, όπως αυτή με την οποία όλα τα συσκευή μπλοκ.

Τώρα, ακόμη πιο επικίνδυνη εκδοχή αυτού του Trojan εκβιασμό ισχύουν: αφού ο χρήστης για να κατεβάσετε και να εκτελέσετε μια εφαρμογή, συσκευή ή οθόνη της συσκευής μπλοκαριστεί αμέσως την πλήρωση μορφή, προφανώς, «η Εθνική Υπηρεσία Ασφαλείας.» Με οδηγίες να αποκλείονται από την Ομοσπονδιακή Αστυνομία της Ποινικής Αστυνομίας ή άλλες αρχές για φερόμενες παράνομες δραστηριότητες, οι χρήστες πρέπει να πληρώσουν. Αν δεν ακολουθήσουν αυτό το παράδειγμα, μία από τις απειλές είναι η κρυπτογράφηση ιδιωτικών δεδομένων.

Κρυπτογράφηση και άλλων μεθόδων προστασίας μπορεί ελαφρώς να περιπλέξει την υποκλοπή των δεδομένων, αλλά δεν παρέχουν πλήρη προστασία έναντι πραγματικά έμπειρο κατάσκοπο. Όπως μπορεί να σας πει οποιοσδήποτε αστυνομικός, οι κλειδαριές είναι καλές για ειλικρινείς ανθρώπους, αλλά οι πεπειραμένοι κλέφτες ξέρουν πώς να τις αντιμετωπίσουν. Στο Διαδίκτυο, είναι εύκολο να βρείτε έναν ολόκληρο κατάλογο εργαλείων για την πειρατεία της κρυπτογράφησης WEP.

Βασικά στοιχεία ασύρματων δικτύων

Ένας άλλος κίνδυνος έγκειται στο γεγονός ότι οι συσκευές έχουν μολυνθεί με κακόβουλο λογισμικό που στη συνέχεια καταχρηστικά ως μέρος του λεγόμενου botnet. Botnet - ένα δίκτυο μολυσμένων Internet-enabled συσκευές, οι οποίες επιτρέπουν εγκληματίες για την απομακρυσμένη διαχείριση των χρηστών και κατάχρηση τους, για παράδειγμα, για την αποστολή μηνυμάτων spam και επιθέσεις σε άλλους υπολογιστές. Έτσι, κάθε συσκευή στο botnet γίνεται δυνητικό spam ή ιός. Τα botnets αποτελούν τη βάση υποδομής του εγκλήματος στον κυβερνοχώρο και αποτελούν μία από τις μεγαλύτερες πηγές παράνομου εισοδήματος στο Διαδίκτυο.

Κάνοντας την κατάσταση ακόμα πιο επικίνδυνη, πολλοί διαχειριστές δικτύων και οικιακοί χρήστες ασύρματο δίκτυο αφήστε τις πόρτες και τα παράθυρα των δικτύων τους ανοιχτά, δεν χρησιμοποιούν κρυπτογράφηση και άλλα χαρακτηριστικά ασφαλείας ενσωματωθούν σε κάθε σημείο πρόσβασης και το δίκτυο 802.11b ασύρματο κόμβο. Η σύνδεση μέσω σύνδεσης με μη προστατευμένα ιδιωτικά δίκτυα είναι δυνατή σε πολλές αστικές περιοχές και σε τεράστιο αριθμό τοπικών δικτύων. Την άνοιξη του 2001, San Francisco Chronicle ανέφερε ότι ένας εμπειρογνώμονας σε θέματα ασφάλειας δικτύων με κατευθυντική κεραία τοποθετημένη στην οροφή του φορτηγού, στην επιχειρηματική περιοχή του Σαν Φρανσίσκο ήταν σε θέση να δημιουργήσει ένα μέσο όρο μισή ντουζίνα ασύρματα δίκτυα για το τρίμηνο. Ο αριθμός των δικτύων αυτών αυξάνεται σταθερά. Ένα χρόνο αργότερα, μια ομάδα εργαζομένων της Microsoft, τη διεξαγωγή «μη-test», έχει βρει πάνω από 200 τρωτά σημεία με την πρόσβαση του κοινού στα προάστια του δικτύου περιοχή του Σιάτλ. Και τα καταστήματα Tully «η έκθεση του καφέ που παρατηρήσετε πως οι πελάτες τους είναι νηολογημένα στο Wi-Fi δίκτυα μέσω των σημείων πρόσβασης σε καταστήματα Starbucks που βρίσκεται απέναντι από το ξενοδοχείο.

Ο στόχος είναι να μειωθεί σημαντικά ο αριθμός των συσκευών που έχουν μολυνθεί από το botnet, υπονομεύοντας έτσι τους κυβερνοεγκληματίες. Στο συνοδευτικό θέση blog από εμπειρογνώμονες ασφαλείας ένωση αναφερόμενη νέο κακόβουλο λογισμικό που τεχνάσματα για τις τρέχουσες ποινικές μυαλά πίσω τους και τις σχετικές αντίμετρα.

Λεπτομερείς οδηγίες θα σας βοηθήσουν. Κάθε χρήστης μπορεί να βελτιώσει σημαντικά την ασφάλεια όταν χρησιμοποιεί κινητές συσκευές με μερικά απλά βήματα. Παραδόξως, πολλοί ιδιοκτήτες smartphones και tablet δεν προστατεύουν τη συσκευή τους με κωδικό πρόσβασης. Παρόλο που η κλειδαριά οθόνης στα smartphones είναι συνήθως μόνο τέσσερα ψηφία και μπορούν να χρησιμοποιηθούν μόνο αριθμοί, ωστόσο μπορούν να πραγματοποιηθούν τουλάχιστον 000 πιθανοί συνδυασμοί. Φυσικά, θα πρέπει πάντα να κρατάτε τον κωδικό σας μυστικό! Οι προγραμματιστές του λειτουργικού συστήματος ανταποκρίνονται σε νέες απειλές και πιθανές αδυναμίες ασφαλείας με την έκδοση ενημερώσεων ή ενημερωμένων εκδόσεων κώδικα. Θα πρέπει να τα αναπαραγάγετε αμέσως και να ενημερώνετε συνεχώς το λειτουργικό σας σύστημα. Οι παράμετροι που χρησιμοποιούνται για την ανταλλαγή ή την αποστολή δεδομένων πρέπει να απενεργοποιούνται εάν δεν χρειάζονται. Για τις κινητές συσκευές, υπάρχουν πολλές δωρεάν εφαρμογές που κάνουν αυτή τη δουλειά. Για λόγους ασφαλείας, απενεργοποιήστε τη λήψη εφαρμογών από "άγνωστες πηγές". Βεβαιωθείτε ότι οι εφαρμογές απαιτούν και λαμβάνουν τα απαραίτητα δικαιώματα για το σκοπό τους. Για παράδειγμα, μια εφαρμογή επεξεργασίας εικόνας δεν χρειάζεται πρόσβαση σε επαφές, η εφαρμογή αναπαραγωγής μουσικής δεν χρειάζεται πρόσβαση σε πληροφορίες κλήσεων και ένα δωρεάν παιχνίδι που δεν περιλαμβάνει υπηρεσίες χρέωσης και πληρωμής δεν χρειάζεται πρόσβαση σε προσωπικά στοιχεία. Ορισμένα δικαιώματα θεωρούνται ιδιαίτερα επικίνδυνα, για παράδειγμα, όταν μια εφαρμογή μπορεί να καλέσει απευθείας ή να λάβει απεριόριστη πρόσβαση στο Internet. Αφού η εφαρμογή ζητήσει δικαιώματα πρόσβασης, δεν πρέπει να τα εγκαταστήσετε. Αν δεν είστε βέβαιοι, πραγματοποιήστε αναζήτηση στο Internet και ανατρέξτε στις αναθεωρήσεις σχετικά με την εφαρμογή. Πολλοί άνθρωποι συλλέγουν πολλά δεδομένα κατά τη διάρκεια της εξουσιοδότησης, κάτι που δεν σχετίζεται με τον προορισμό τους. Έξοδος από εφαρμογές που απαιτούν σύνδεση - για παράδειγμα, κοινωνικά δίκτυα ή φόρουμ - όταν σταματήσετε να τα χρησιμοποιείτε. Αυτά τα δεδομένα θα πρέπει να αποθηκεύονται σε άλλη συσκευή ή στο σύννεφο, έτσι ώστε η απώλεια ενός smartphone ή ενός tablet - ή αν απλά να διασπάσει - τα δεδομένα και οι επαφές δεν χάνονται.

- Αυτό από μόνο του μπορεί να βελτιώσει σημαντικά την ασφάλεια.

- Μην κάνετε ένα παράδειγμα.

- Με άλλο συνδυασμό, μπορείτε να πάρετε επιπλέον προστασία αμέσως.

- Εκτελέστε ένα κανονικό αντίγραφο ασφαλείας.

Απλή αριθμητική είναι αρκετή: το σημείο πρόσβασης έχει εύρος 100 μ. Ή και περισσότερο προς όλες τις κατευθύνσεις, επομένως το σήμα είναι πιθανό να εκτείνεται πέρα από την ιδιοκτησία σας (ή τους τοίχους του διαμερίσματός σας). Μια συσκευή δικτύου σε ένα παρακείμενο κτίριο ή σε ένα δρόμο είναι πιθανό να είναι σε θέση να ανιχνεύσει ένα δίκτυο. Ο φορητός υπολογιστής ή το PDA, τοποθετημένο σε ένα σταθμευμένο αυτοκίνητο στο δρόμο, μπορεί επίσης να το κάνει αυτό. Εάν δεν λάβετε κάποιες προφυλάξεις, ο χειριστής αυτής της συσκευής θα μπορεί να εγγραφεί στο δίκτυό σας, να κλέψει αρχεία από διακομιστές και να διεισδύσει στη σύνδεση στο Internet με streaming βίντεο ή παιχνίδια δικτύου.

Δεν χρειάζεται να κάνετε κλικ ή να συνδέσετε σε συνδέσμους σε μηνύματα που φαίνεται να προέρχονται από τέτοιους αποστολείς. Για άτομα με αρκετή κρίσιμη ενέργεια, είναι εύκολο να χρησιμοποιήσετε δεδομένα. . Επιπλέον, μην φύγετε κινητές συσκευές χωρίς εποπτεία, αφού υπάρχει αρκετή απροσεξία και πέφτουν σε μια εξωτερική τσέπη. Η απώλεια δεν είναι μόνο ενοχλητική, αλλά μπορεί επίσης να είναι πολύ ακριβή - για να μην αναφέρουμε την απώλεια δεδομένων και πιθανή κατάχρηση, ειδικά αν δεν υπάρχει κλειδαριά.

Αν ακολουθήσετε αυτές τις συμβουλές, το smartphone ή το tablet σας θα προστατεύεται πολύ καλά για online δραστηριότητα. Εκεί θα βρείτε εργαλεία που θα σας βοηθήσουν να ανιχνεύσετε και να εξαλείψετε πιθανή μόλυνση. Ομάδες περιβαλλοντικών ικανοτήτων αντιπροσωπεύουν όλους τους σημαντικούς ειδικούς και φορείς λήψης αποφάσεων στη βιομηχανία του Διαδικτύου και προωθούν τα τρέχοντα και μελλοντικά θέματα στο Διαδίκτυο. Η πρόσβαση απαγορεύεται για μη εξουσιοδοτημένα άτομα! Κάντε το δρομολογητή σας περιορισμένη περιοχή!

Είναι σημαντικό να καταλάβουμε ότι μιλάμε για δύο διαφορετικούς τύπους απειλές για την ασφάλεια ασύρματου δικτύου. Ο πρώτος είναι ο κίνδυνος σύνδεσης στο δίκτυό σας ενός μη εξουσιοδοτημένου ατόμου χωρίς τη γνώση ή την άδειά σας. Η δεύτερη είναι η πιθανότητα ότι ένας έμπειρος cracker μπορεί να κλέψει δεδομένα όταν τα μεταδίδετε και να τα λαμβάνετε. Κάθε ένα από αυτά είναι ένα ξεχωριστό δυνητικό πρόβλημα και το καθένα απαιτεί μια ειδική μέθοδο πρόληψης και προστασίας. Παρά τη συγκεκριμένη ορθότητα του ισχυρισμού ότι κανένα από τα διαθέσιμα εργαλεία δεν μπορεί να προσφέρει πλήρη προστασία, μπορεί να περιπλέξει σημαντικά τις ζωές των πιο περιστασιακών δυσφημιστών.

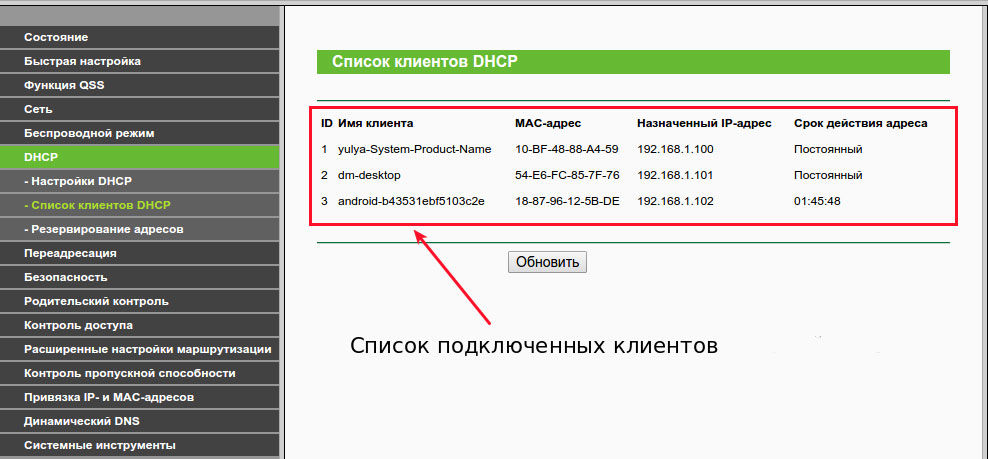

Ενεργοποιήστε το φιλτράρισμα της συσκευής κατά διεύθυνση MAC

Πώς μπορώ να προστατεύσω το δρομολογητή μου; Το πιο σημαντικό είναι η κρυπτογράφηση ασύρματου δικτύου: εγκατάσταση στη διαμόρφωση του δρομολογητή. Ο οδηγός δείχνει πώς να το κάνετε αυτό. Παρά το γεγονός ότι δεν το χρειάζεστε πλέον στην επόμενη σύνδεση λόγω αυτόματου ελέγχου ταυτότητας, πρέπει να το θυμάστε καλά ή να το γράψετε. Όταν εσείς ή οι φίλοι σας εγγραφείτε στο δίκτυό σας, χρειάζεστε αυτόν τον κωδικό πρόσβασης.

Σκεφτείτε έναν ισχυρό κωδικό πρόσβασης για την πρόσβαση στο δρομολογητή

Τι γίνεται αν βρείτε ασύρματο δίκτυο χωρίς προστασία; Σύμφωνα με τους κριτές, μόνο ο ιδιοκτήτης του "συστήματος μετάδοσης και λήψης" καθορίζει τη χρήση. Αποφύγετε τις ανεπιθύμητες ηλεκτρονικές ειδοποιήσεις, επειδή η κλήση στο δίκτυο σας κάνει να τιμωρείτε καταρχήν. Εάν το δίκτυο ονομάζεται "Tim" και γνωρίζετε ότι ο ενοικιαστής ανάμεσα σε εσάς ή το παιδί του ακούει αυτό το όνομα, θα ήταν ωραίο να τον ενημερώσετε για αυτό το γεγονός.

Τα ασύρματα δίκτυα αντιπροσωπεύουν μια ανταλλαγή μεταξύ της προστασίας και της ευκολίας χρήσης. Τα προφανή πλεονεκτήματα της ασύρματης σύνδεσης σύνδεση δικτύου - Η γρήγορη και εύκολη πρόσβαση στο δίκτυο από φορητό υπολογιστή ή απομονωμένη τοποθεσία απαιτεί κόστος. Για τους περισσότερους χρήστες, αυτά τα έξοδα δεν υπερβαίνουν την ευκολία συνεργασίας με το ασύρματο δίκτυο. Αλλά παρόμοια με τον τρόπο που σταθμεύετε τις πόρτες του αυτοκινήτου σας, πρέπει να λάβετε παρόμοια μέτρα για την προστασία του δικτύου και των δεδομένων.

Σε δίκτυα με καλώδια και καλώδια, η ακρόαση της επικοινωνίας απαιτεί μια φυσική ακρόαση της γραμμής. Δεδομένου ότι τα καλώδια δικτύου λειτουργούν συνήθως σε προστατευμένα κτίρια και με την όψη προς τα κάτω, η παρακολούθηση είναι δύσκολη από την αρχή. Στα ραδιοφωνικά δίκτυα, φαίνεται αρκετά διαφορετική. Εδώ, ο ελεύθερος χώρος χρησιμεύει ως μέσο μετάδοσης. Η εμβέλεια μετάδοσης περιορίζεται μόνο από τη δύναμη των ραδιοφωνικών σημάτων. Μόλις μια ασύρματη συσκευή στείλει τα δεδομένα της, ένας επιτιθέμενος χρειάζεται μόνο μία συσκευή λήψης εντός της εμβέλειας του ραδιοφωνικού σήματος για τη λήψη δεδομένων.

Προστασία του δικτύου και των δεδομένων σας

Τι μπορείτε να κάνετε για να προστατευθείτε από τους ξένους ως φορέας ασύρματου δικτύου; Έχετε δύο τρόπους: μπορείτε να δεχτείτε το γεγονός ότι τα δίκτυα 802.11b δεν είναι απολύτως ασφαλή, αλλά χρησιμοποιήστε ενσωματωμένο τείχος προστασίας για να επιβραδύνετε το έργο των δυσφημιστών. Μπορείτε να εγκαταλείψετε τα ενσωματωμένα εργαλεία και αντ 'αυτού να χρησιμοποιήσετε το τείχος προστασίας για απομόνωση.

Ως εκ τούτου, είναι απαραίτητο να ληφθούν προφυλάξεις. Και τα δύο είναι απολύτως απαράδεκτα για λόγους ασφαλείας. Δεν έχει σημασία σε ένα ιδιωτικό δίκτυο ή σε ένα εταιρικό δίκτυο. Αλλά έγινε γρήγορα σαφές ότι μπορεί να σπάσει με απλά μέσα. Υπάρχουν δύο μέθοδοι για αυτό. Ο ένας αποτελείται από έναν κωδικό πρόσβασης, το λεγόμενο προ-κοινόχρηστο κλειδί. Μια άλλη δυνατότητα είναι η κεντρική διαχείριση του ονόματος και του κωδικού πρόσβασης του χρήστη. Αυτό έχει το πλεονέκτημα ότι κάθε χρήστης έχει τα δικά του δεδομένα πρόσβασης, τα οποία μπορούν να ενεργοποιηθούν και να απενεργοποιηθούν κεντρικά.

Είναι σαφές ότι οι λειτουργίες προστασίας ενσωματώνονται στα πρωτόκολλα 802.11b.

Είναι απαράδεκτο για απόλυτη προστασία των μεταδιδόμενων δεδομένων. Εάν διαβάσετε άρθρα σχετικά με την ασφάλεια ασύρματου δικτύου στα περιοδικά της βιομηχανίας και έχετε μελετήσει συζητήσεις σε φόρουμ στο διαδίκτυο, είναι εύκολο να πιστέψετε ότι τα δίκτυα Wi-Fi είναι τόσο διαρρηκτικά όπως το παροιμιώδες κόσκινο. Αλλά, ίσως, η πραγματική απειλή του δικού σας δικτύου είναι υπερβολική. Θυμηθείτε ότι οι περισσότεροι άνθρωποι κοντά στην κλοπή των μηνυμάτων σας ή στην είσοδο στο δίκτυό σας δεν θα κάθονται και θα σας περιμένουν να ξεκινήσετε τη μετάδοση δεδομένων. Και μιλώντας με ειλικρίνεια, τα περισσότερα από τα δεδομένα που αποστέλλονται μέσω του δικτύου σας, στην πραγματικότητα, δεν αντιπροσωπεύουν κανένα ενδιαφέρον. Ωστόσο, τα εργαλεία κρυπτογράφησης είναι διαθέσιμα σε κάθε δίκτυο Wi-Fi, οπότε πρέπει πραγματικά να τα χρησιμοποιήσετε.

Εξαντλημένα πρότυπα ασφαλείας

Η κρυπτογράφηση αναφέρεται σε μεθόδους και αλγόριθμους που μετατρέπουν δεδομένα σε μη αναγνώσιμη μορφή χρησιμοποιώντας ψηφιακούς ή ηλεκτρονικούς κωδικούς ή κλειδιά. Ταυτόχρονα, διασφαλίζεται ότι μόνο με τη βοήθεια του κλειδιού μπορούν να αποκρυπτογραφηθούν εκ νέου τα μυστικά δεδομένα. Φυσικά, αυτό επιτρέπει σε έναν εισβολέα να αποκτήσει πρόσβαση, παρά τον έλεγχο ταυτότητας και την κρυπτογράφηση.

Στην πράξη, δυστυχώς, φαίνεται διαφορετικό. Ακόμα και αν είναι ανοιχτά ή κρυπτογραφημένα, ποιος εξοπλισμός σημείου πρόσβασης χρησιμοποιείται και ποια ταχύτητα δικτύου είναι διαθέσιμη. Αυτό εξασφαλίζει ότι ακόμη και μη κρυπτογραφημένη κίνηση δεδομένων μεταδίδεται μέσω ασφαλούς σύνδεσης.

Μια πιο σοβαρή απειλή δεν είναι ότι τα μηνύματά σας θα παραληφθούν, αλλά ότι θα δημιουργήσουν παράνομες συνδέσεις με αυτό. Ένας μη εξουσιοδοτημένος χρήστης μπορεί είτε να διαβάσει τα αρχεία που είναι αποθηκευμένα σε άλλους δικτυωμένους υπολογιστές είτε να χρησιμοποιήσει το δικό σας ευρυζωνική σύνδεση στο Διαδίκτυο χωρίς τη γνώση ή την άδειά σας.

Απενεργοποιήστε την αυτόματη σύνδεση δικτύου

Η διαμόρφωση πραγματοποιείται είτε πατώντας ένα κουμπί είτε εισάγοντας έναν ακροδέκτη. Υπάρχει ο κίνδυνος οι χρήστες για λειτουργικούς λόγους να αρνηθούν την εξακρίβωση της ταυτότητας και την κρυπτογράφηση. Επιπλέον, οι συμμετέχουσες συσκευές επιβεβαιώνουν ασύγχρονα ότι έχουν το ίδιο μυστικό.

Ασφάλεια ασύρματου δικτύου

Αυτά τα πλαίσια ελέγχου προστατεύονται κρυπτογραφικά. Ο κίνδυνος είναι ότι ο εισβολέας καταγράφει μια επιτυχή σύνδεση και μαντέψει τον κωδικό πρόσβασης χρησιμοποιώντας μια επίθεση με το λεξικό. Ωστόσο, εδώ ο φορέας επίθεσης μετατοπίζεται σε αυτά τα δεδομένα πρόσβασης, τα οποία μπορούν να προστατευθούν πλήρως μόνο με πιστοποιητικά.

Είναι λογικό να φροντίζετε για τη διαχείριση του δικτύου σας. Εάν έχετε επιλέξει την εφαρμογή ασφάλειας 802.11b, θα πρέπει να ακολουθήσετε τα συγκεκριμένα βήματα:

Τοποθετήστε το σημείο πρόσβασης στη μέση του κτιρίου, όχι κοντά στο παράθυρο. Αυτό θα μειώσει την απόσταση που πρέπει να υπερνικήσουν τα σήματα που περνούν μέσα από τους τοίχους.

Χρησιμοποιήστε την κρυπτογράφηση WEP (Wired Equivalent Privacy), η οποία είναι διαθέσιμη σε όλους τους κόμβους δικτύου 802.11b. Με αρκετό χρόνο και σωστό εξοπλισμό, το WEP είναι εύκολο να σπάσει, αλλά τα κρυπτογραφημένα πακέτα είναι ακόμα πιο δύσκολο να διαβαστούν από τα δεδομένα που αποστέλλονται χωρίς κρυπτογράφηση. Αυτό το κεφάλαιο παρέχει περισσότερες πληροφορίες σχετικά με την κρυπτογράφηση WEP.

Παρόλο που είναι πολύ βολικό. Εκχωρήστε τον δικό σας κωδικό πρόσβασης διαχειριστή στο σημείο πρόσβασης. . Ωστόσο, είναι μάλλον αμφίβολο. Η πρόσθετη ασφάλεια είναι λάθος και δεν αντισταθμίζει την απώλεια άνεσης. Το σημείο πρόσβασης θα απορρίψει τυχόν προσπάθειες σύνδεσης. Η προφανής πρόσθετη ασφάλεια δεν αντισταθμίζει την απώλεια άνεσης.

Ακόμα κι αν δεν είναι κοντά. Ασφάλεια ασύρματου δικτύου είναι πρωταρχικής σημασίας, διότι εάν δεν είναι ασφαλής, οι ανεπιθύμητοι χρήστες μπορούν να το χρησιμοποιήσουν και να το χρησιμοποιήσουν. Τα ασύρματα δίκτυα είναι πολύ επιρρεπή σε hacking. Ένα μη προστατευμένο δίκτυο καλεί τους ανεπιθύμητους χρήστες να εισέλθουν και να το χρησιμοποιήσουν, καθώς επιτρέπει μη εξουσιοδοτημένη πρόσβαση σε οποιαδήποτε συνδεδεμένη συσκευή. Για παράδειγμα, εάν έχετε έναν εκτυπωτή συνδεδεμένο στο δίκτυό σας, ένας μη εξουσιοδοτημένος χρήστης θα έχει πρόσβαση σε αυτόν για να το χρησιμοποιήσει κατά την κρίση του. μπορείτε επίσης να έχετε πρόσβαση στο σύστημα backup σκληρό δίσκο, Το οποίο σχεδιάστηκε για το δίκτυο, ή, ακόμα χειρότερα, μπορεί να έχετε απεριόριστη πρόσβαση στο internet σας, πράγμα που σημαίνει ότι κάποιος που δεν ξέρετε, μπορεί να πάρει την πρόσβαση σε επιβλαβείς ιστοσελίδες, το κατέβασμα πράγματα, στείλτε ακατάλληλα μηνύματα ή ίσως περισσότερο.

Αλλάξτε τα πλήκτρα WEP συχνότερα. Αφαίρεση τα κλειδιά WEP κρυπτογράφηση από το ρεύμα δεδομένων απαιτεί χρόνο, και κάθε φορά που αλλάζετε τις βασικές επικριτές προσπαθούν να κλέψουν τις πληροφορίες σας, πρέπει να αρχίσουμε ξανά από την αρχή. Η αλλαγή των πλήκτρων μία ή δύο φορές το μήνα δεν είναι πολύ συχνά.

Μην αποθηκεύετε τα κλειδιά WEP σε εύκολα προσβάσιμη θέση. Σε ένα μεγάλο δίκτυο, μια προσπάθεια μπορεί να γίνει για να τα αποθηκεύσετε σε μια τοπική ιστοσελίδα ή μέσα αρχείο κειμένου. Μην το κάνετε αυτό.

Μην χρησιμοποιείτε το ηλεκτρονικό ταχυδρομείο για την αποστολή κλειδιών WEP. Αν κάποιος ξένος έχει κλέψει ονόματα λογαριασμών και κωδικούς πρόσβασης, ο κλέφτης θα λάβει μηνύματα με τα νέα σας κλειδιά, πριν αυτά ληφθούν από τους νόμιμους χρήστες σας.

Προσθέστε ένα διαφορετικό επίπεδο κρυπτογράφησης, για παράδειγμα Kerberos, SSH ή VPN μέσω κρυπτογράφησης WEP ενσωματωμένο στο ασύρματο δίκτυο.

Μην χρησιμοποιείτε το προεπιλεγμένο SSID του σημείου πρόσβασης. Αυτές οι ρυθμίσεις είναι γνωστές στους χάκερ δικτύου.

Αλλάξτε το SSID σε κάτι που δεν καθορίζει το έργο ή την τοποθεσία σας. Αν ο εχθρός βρίσκει όνομα BigCorpNet και, κοιτάζοντας γύρω, είδε έδρα BigCorp απέναντι πλευρά του δρόμου, είναι πιθανό να διεισδύσει σκόπιμα το δίκτυό σας. Το ίδιο ισχύει για το οικιακό δίκτυο. Μην την ονομάζετε Perkins αν αυτό το όνομα είναι γραμμένο στο εξωτερικό του site σας γραμματοκιβώτιο. Μην χρησιμοποιείτε το SSID, το οποίο ακούγεται σαν το δίκτυό σας περιέχει ένα είδος δελεαστικό πληροφορίες - χρησιμοποιήστε ένα μουντό όνομα, όπως ένα κενό πεδίο, «Δίκτυο-ή ακόμα και μια σειρά από τυχαίους χαρακτήρες (W24rnQ)?

Αλλάξτε τη διεύθυνση IP και τον κωδικό πρόσβασης για το σημείο πρόσβασης. Ο προεπιλεγμένος κωδικός πρόσβασης για την πλειοψηφία των εργαλείων για να ρυθμίσετε τα σημεία πρόσβασης είναι εύκολο να βρεθεί (και συχνά επαναλαμβάνεται από τον ένα κατασκευαστή στον άλλο - συμβουλή: μην χρησιμοποιείτε το «διαχειριστή»), έτσι ώστε να μην είναι αρκετά καλό, ακόμη και για την προστασία των δικών σας χρήστες, για να μην αναφέρουμε τις ξένες κακής άτομα που έρχονται Προτίθεται να χρησιμοποιήσει το δίκτυό σας για δικούς του σκοπούς.

Απενεργοποιήστε τη δυνατότητα "Broadcast SSID" για ένα σημείο πρόσβασης που επιτρέπει να πραγματοποιούνται συνδέσεις από πελάτες χωρίς έγκυρο SSID. Αυτό δεν εγγυάται ότι το δίκτυό σας θα είναι αόρατο, αλλά μπορεί να σας βοηθήσει.

Ενεργοποιήστε τη λειτουργία ελέγχου πρόσβασης για το σημείο πρόσβασης. Ο έλεγχος πρόσβασης περιορίζει τις συνδέσεις σε πελάτες δικτύου με συγκεκριμένες διευθύνσεις MAC. Το σημείο πρόσβασης θα αρνηθεί τη σύνδεση σε οποιονδήποτε προσαρμογέα του οποίου η διεύθυνση δεν υπάρχει στη λίστα. Αυτό μπορεί να είναι ανέφικτο εάν θέλετε να επιτρέψετε σε άλλους επισκέπτες να χρησιμοποιούν το δίκτυό σας, αλλά είναι ένα χρήσιμο εργαλείο για ένα οικιακό και μικρό δίκτυο γραφείων όπου γνωρίζετε όλους τους πιθανούς χρήστες σας. Ομοίως, η λειτουργία "broadcast SSID" δεν εγγυάται, αλλά δεν βλάπτει ούτε ·

Δοκιμάστε την ασφάλεια του δικτύου σας προσπαθώντας να το βρείτε από το δρόμο. Πάρτε έναν φορητό υπολογιστή με ένα τρέχον πρόγραμμα σάρωσης, όπως ένα Network Stumbler ή βοηθητικό πρόγραμμα για να εμφανίσετε την κατάσταση του προσαρμογέα δικτύου σας και ξεκινήστε να απομακρύνεστε από το κτίριο. Εάν μπορείτε να βρείτε το δίκτυό σας σε απόσταση ενός μπλοκ, τότε ένας ξένος μπορεί να κάνει το ίδιο. Θυμηθείτε ότι οι επικριτές μπορούν να χρησιμοποιήσουν κατευθυντικές κεραίες με υψηλό κέρδος που αυξάνεται αυτή η απόσταση.

Αντιλαμβάνεται το δίκτυο ως ευρέως ανοικτό στη συλλογική πρόσβαση. Βεβαιωθείτε ότι όλοι οι χρήστες του δικτύου γνωρίζουν ότι χρησιμοποιούν μη ασφαλή συστήματα.

Διανέμουν πρόσβαση σε αρχεία μόνο σε αρχεία που θέλετε πραγματικά να διαθέσετε. Μην ανοίξετε ολόκληρο το δίσκο. Χρησιμοποιήστε προστασία με κωδικό πρόσβασης για κάθε διαθέσιμο στοιχείο.

Χρησιμοποιήστε τα ίδια εργαλεία ασφαλείας που θα χρησιμοποιούσατε σε ενσύρματο δίκτυο. Στην καλύτερη περίπτωση, το ασύρματο τμήμα του Δίκτυα τοπικής περιοχής δεν είναι ασφαλέστερο από το ενσύρματο μέρος, επομένως πρέπει να ακολουθήσετε όλες τις ίδιες προφυλάξεις. Στις περισσότερες περιπτώσεις, το ασύρματο τμήμα του δικτύου είναι πολύ λιγότερο ασφαλές από το ενσύρματο.

Σκεφθείτε να χρησιμοποιήσετε ένα εικονικό ιδιωτικό δίκτυο (VPN) για πρόσθετη προστασία.

Ορισμένοι ειδικοί χρησιμοποιούν διαφορετική μέθοδο προστασίας του ασύρματου δικτύου. Αποδέχονται την ιδέα ότι το δίκτυο 802.11b είναι απροστάτευτο, επομένως δεν προσπαθούν καν να χρησιμοποιήσουν τις ενσωματωμένες δυνατότητες ασφαλείας. Για παράδειγμα, η Advanced Supercomputing Division της NASA στην Καλιφόρνια διαπίστωσε ότι "το ίδιο το δίκτυο δεν παρέχει αξιόπιστο έλεγχο ταυτότητας και αντι-πειρατεία" και ότι "οι λειτουργίες ασφαλείας 802.11b καταναλώνουν μόνο πόρους χωρίς να παρέχουν καμία πραγματική προστασία σε αντάλλαγμα". Ως εκ τούτου, απενεργοποίησε όλες τις δυνατότητες ασφαλείας του 802.11b και χρησιμοποιεί αντί αυτού τη δική του πύλη Wireless Firewall Gateway (WFG). Το WFG είναι ένας δρομολογητής που βρίσκεται ανάμεσα στο ασύρματο και το υπόλοιπο δίκτυο, έτσι ώστε όλες οι εισερχόμενες και εξερχόμενες μεταφορές δικτύου με ασύρματες συσκευές (συμπεριλαμβανομένης της πρόσβασης στο Διαδίκτυο) πρέπει να περάσουν από την πύλη.

Ως πρόσθετο πλεονέκτημα, αυτή η μέθοδος προστασίας μειώνει στο ελάχιστο το μερίδιο διαχειριστή σε κάθε πακέτο, καθώς δεν περιλαμβάνει έλεγχο ταυτότητας ή κρυπτογράφηση. Αυτό μειώνει τον αριθμό των δυαδικών ψηφίων σε κάθε πακέτο, γεγονός που αυξάνει τον πραγματικό ρυθμό δεδομένων στο δίκτυο.

Άλλοι φορείς εκμετάλλευσης ασύρματων δικτύων χρησιμοποιούν ένα VPN για τον έλεγχο της πρόσβασης μέσω των ασύρματων πύλων τους. Το VPN προσθέτει ένα διαφορετικό επίπεδο ασφάλειας από σημείο σε σημείο στο επίπεδο IP (αντί του φυσικού επιπέδου όπου υπάρχει κρυπτογράφηση στο 802.11b) πριν ο χρήστης μπορεί να εργαστεί στο δίκτυο.

Η προστασία δικτύου είναι απαραίτητη σε δύο περιπτώσεις - ο διαχειριστής δικτύου δεν θέλει να επιτρέψει σε μη εξουσιοδοτημένους χρήστες να εισέλθουν στο δίκτυό τους και οι μεμονωμένοι χρήστες δεν θέλουν κανέναν να αποκτήσει πρόσβαση στα προσωπικά τους αρχεία. Όταν εγγράφεστε σε ένα συλλογικό δίκτυο, πρέπει να λάβετε ορισμένες προφυλάξεις κατά την ανάγνωση των αρχείων σας μέσω του δικτύου.

Για να απενεργοποιήσετε Κοινή χρήση αρχείων (File Access) πριν να συνδεθείτε σε ένα κοινόχρηστο δίκτυο, χρησιμοποιήστε την ακόλουθη διαδικασία στα Windows 95, Windows 98 και Windows ME:

1. Στο Πίνακας ελέγχου (Πίνακας ελέγχου), ανοίξτε το παράθυρο διαλόγου Δικτύου (Δίκτυο).

2. Επιλέξτε Κοινή χρήση αρχείων και εκτυπωτών (Πρόσβαση σε αρχεία και εκτυπωτές).

3. Στο παράθυρο διαλόγου Fi και την Κοινή χρήση εκτυπωτώναπενεργοποιήστε τη λειτουργία Θέλω να δώσω άλλα στους φακέλους μου (Μοιραστείτε τα υπόλοιπα με τα αρχεία μου).

Στα Windows 2000 και στα Windows XP, δεν υπάρχει κεντρική θέση για την απενεργοποίηση της πρόσβασης σε αρχεία, επομένως πρέπει να απενεργοποιήσετε κάθε πρόσβαση ξεχωριστά.

1. Ανοίξτε το παράθυρο Ο υπολογιστής μου (Ο υπολογιστής μου).

2. Τα εικονίδια για όλους τους διαθέσιμους δίσκους και φακέλους είναι εφοδιασμένοι με μια εικόνα του χεριού. Για να απενεργοποιήσετε την πρόσβαση, κάντε δεξί κλικ στο εικονίδιο και επιλέξτε Κοινή χρήση και ασφάλεια (Πρόσβαση και ασφάλεια) στο μενού.

3. Απενεργοποιήστε τη λειτουργία Μοιραστείτε αυτό το φάκελο στο Δίκτυο (Κοινή χρήση αυτού του φακέλου μέσω του δικτύου).

4. Κάντε κλικ στο κουμπί Εντάξει (Ναι) για να κλείσετε το παράθυρο διαλόγου.

5. Επαναλάβετε τη διαδικασία για κάθε διαθέσιμο φάκελο ή αρχείο. Μην ξεχάσετε τον φάκελο Κοινόχρηστα έγγραφα (Γενικά Έγγραφα).

Επιστρέφοντας στο γραφείο ή οικιακού δικτύου, πρέπει να ακολουθήσετε τη διαδικασία με αντίστροφη σειρά για να συνεχίσετε την πρόσβαση στα αρχεία.

Ένα άλλο πρόβλημα είναι ο κίνδυνος κατασκοπείας στα δεδομένα που αποστέλλονται μέσω ραδιοφώνου και η κλοπή εμπιστευτικών πληροφοριών εν κινήσει. Αυτό δεν είναι τόσο διαδεδομένο όσο η πρόσβαση στο δίκτυο και η ανάγνωση αρχείων από έναν κατασκοπευτικό, αλλά πιθανό. Η κρυπτογράφηση και άλλα εργαλεία ασφάλειας μπορούν να κάνουν την αποκωδικοποίηση δεδομένων δυσκολότερη, αλλά είναι καλύτερα να το κάνετε Δίκτυο Wi-Fi, όπως με ένα κινητό τηλέφωνο: μην στέλνετε ποτέ ένα μήνυμα ή ένα αρχείο με εμπιστευτικές πληροφορίες.

Εργαλεία ασφαλείας 802.11b

Τα εργαλεία ασφαλείας στις προδιαγραφές 802.11b δεν είναι ιδανικά, αλλά είναι καλύτερα από τίποτα. Ακόμη και αν αποφασίσετε να μην τις χρησιμοποιήσετε, πριν αποσυνδεθείτε, είναι σημαντικό να καταλάβετε τι είναι και πώς λειτουργούν.

Όνομα δικτύου (SSID)

Όπως αναφέρεται στο Κεφάλαιο 1, κάθε ασύρματο δίκτυο έχει ένα όνομα. Σε ένα δίκτυο με μόνο ένα σημείο πρόσβασης, το όνομα είναι το βασικό αναγνωριστικό συνόλου υπηρεσιών (BSSID). Όταν το δίκτυο περιέχει περισσότερα από ένα σημεία πρόσβασης, το όνομα μετατρέπεται σε αναγνωριστικό δέσμης εκτεταμένων υπηρεσιών (ESSID). Η τυπική σημείωση για όλα τα ονόματα δικτύων είναι το SSID, ο όρος που θα συναντάτε συχνότερα στα προγράμματα βοηθητικών προγραμμάτων διαμόρφωσης για σημεία ασύρματης πρόσβασης και πελάτες.

Κατά τη διαμόρφωση των σημείων πρόσβασης για το δίκτυο, πρέπει να το ορίσετε με SSID. Κάθε σημείο πρόσβασης και πελάτης δικτύου στο δίκτυο πρέπει να χρησιμοποιούν το ίδιο SSID. Σε υπολογιστές που λειτουργούν με Windows, SSID ασύρματο προσαρμογέα θα πρέπει επίσης να είναι το όνομα της ομάδας εργασίας.

Κατά την ανίχνευση δύο ή περισσότερα σημεία πρόσβασης με το ίδιο SSID χρήστη υποψιάζεται ότι είναι όλα μέρος του ίδιου δικτύου (αν και το σημείο πρόσβασης λειτουργούν σε διαφορετικά ραδιοφωνικούς σταθμούς), και συνδέεται με ένα σημείο πρόσβασης που παρέχει το ισχυρότερο ή καθαρό σήμα. Εάν, λόγω παρεμβολών ή εξασθένησης, το σήμα αυτό επιδεινωθεί, ο πελάτης θα προσπαθήσει να μεταβεί σε άλλο σημείο πρόσβασης, το οποίο πιστεύει ότι ανήκει στο ίδιο δίκτυο.

Εάν δύο διαφορετικά επικαλυπτόμενα δίκτυα έχουν το ίδιο όνομα, ο πελάτης θα υποθέσει ότι είναι και τα δύο μέρος του ίδιου δικτύου και μπορεί να προσπαθήσει να εκτελέσει τη μετάβαση. Από τη σκοπιά του χρήστη, μια τέτοια μετάβαση σφάλματος μοιάζει με μια πλήρη διακοπή της σύνδεσης στο δίκτυο. Επομένως, κάθε ασύρματο δίκτυο που μπορεί να επικαλύπτει το άλλο πρέπει να έχει ένα μοναδικό SSID.

Εξαιρέσεις από τον μοναδικό κανόνα SSID είναι συλλογικά και ομαδικά δίκτυα που παρέχουν πρόσβαση μόνο στο Internet, αλλά όχι σε άλλους υπολογιστές ή συσκευές του τοπικού δικτύου. Τέτοια δίκτυα έχουν συχνά ένα κοινό SSID, οπότε οι συνδρομητές μπορούν να ανακαλύψουν και να συνδεθούν με αυτούς από διάφορες τοποθεσίες.

Ορισμένα σημεία πρόσβασης, όπως το σταθμό βάσης Apple AirPort Base και παρόμοια συστήματα Orinoco, έχουν μια λειτουργία που παρέχει τη δυνατότητα επιλογής μεταξύ πρόσβασης "ανοιχτής" και "ιδιωτικής". Όταν το σημείο πρόσβασης έχει ρυθμιστεί για δημόσια πρόσβαση, δέχεται μια σύνδεση από τον υπολογιστή-πελάτη του οποίου έχει οριστεί το SSID Οποιαδήποτε (Οποιοδήποτε), καθώς και από συσκευές που έχουν ρυθμιστεί να επικοινωνούν μέσω του δικού τους σημείου πρόσβασης SSID. Όταν ένα σημείο πρόσβασης είναι διαμορφωμένο για ιδιωτική πρόσβαση (η Apple το αποκαλεί "κρυφό δίκτυο"), δέχεται μόνο συνδέσεις των οποίων το SSID ταιριάζει με το SSID. Αυτός είναι ένας καλός τρόπος για να προστατεύσετε το δίκτυο από τους ξένους, αλλά λειτουργεί μόνο εάν κάθε κόμβος στο δίκτυο χρησιμοποιεί έναν προσαρμογέα από το Orinoco (η Apple AirPort Card είναι μια ιδιωτική έκδοση του προσαρμογέα Orinoco). Εάν ένας προσαρμογέας που έχει κατασκευαστεί από κάποιον άλλο κατασκευαστή προσπαθήσει να συνδεθεί σε ένα ιδιωτικό σημείο πρόσβασης, θα το αγνοήσει, ακόμα και αν συμφωνεί με το SSID.

Ένα SSID δικτύου παρέχει μια πολύ περιορισμένη μορφή ελέγχου πρόσβασης, καθώς είναι απαραίτητο να ρυθμίσετε το SSID κατά τη ρύθμιση μιας ασύρματης σύνδεσης. Η λειτουργία SSID του σημείου πρόσβασης είναι πάντα ένα πεδίο κειμένου που δέχεται οποιοδήποτε όνομα θέλετε να αντιστοιχίσετε. Ωστόσο, πολλά προγράμματα ρύθμισης παραμέτρων δικτύου (συμπεριλαμβανομένων των εργαλείων ασύρματου δικτύου στα Windows XP και εκείνων που έρχονται με μερικές μεγάλες μάρκες προσαρμογείς δικτύου) ανιχνεύουν και εμφανίζουν αυτόματα το SSID κάθε ενεργού δικτύου εντός της περιοχής κάλυψης των σημάτων τους. Επομένως, δεν είναι πάντα απαραίτητο να γνωρίζετε το SSID του δικτύου πριν συνδεθείτε. Μερικές φορές ένα βοηθητικό πρόγραμμα διαμόρφωσης (οθόνη δικτύου ή ένα πρόγραμμα σάρωσης παρόμοιο με το Network Stumbler) θα σας δείξει τα ονόματα κάθε κοντινού δικτύου ως λίστα ή μενού.

Για παράδειγμα, το Σχ. 14.1 δείχνει την έξοδο της Stumbler Δίκτυο σαρωτή στο Σιάτλ-Τακόμα το αεροδρόμιο, όπου το τερματικό σταθμό επιβατών εξυπηρετεί Wayport, ένα MobileStar παρέχει κάλυψη στην American Airlines VIP-club. (Το MobileStar έγινε μέρος άλλης υπηρεσίας σύντομα μετά την κατάρτιση αυτού του σχεδίου, έτσι τα ονόματα των δικτύων άλλαξαν, αλλά η υπηρεσία παρέμεινε στη θέση του).

Κάθε σημείο πρόσβασης παρέχεται με την προεπιλεγμένη ρύθμιση SSID. Αυτές οι προεπιλεγμένες ρυθμίσεις είναι γνωστές και δημοσιεύονται στην κοινότητα δίκτυο των κατασκόπων (βλ., Π.χ., http://www.wi2600.org/mediawhore/nf0/wireless/ssid_defaults). Προφανώς, οι προεπιλεγμένες ρυθμίσεις δεν θα πρέπει να χρησιμοποιούνται σε οποιοδήποτε δίκτυο.

Το Σχ. 14.1

Πολλά σημεία πρόσβασης παρέχονται με τη λειτουργία κρυπτογράφησης SSID, που συχνά καλείται Κρυφό δίκτυο ή Απόκρυψη δικτύου. Αυτή η λειτουργία βοηθά στην πρόληψη ορισμένων κατασκόπους για να ανακαλύψετε το όνομα του δικτύου σας, αλλά κάθε φορά που ένα νέο πελάτη συνδέεται με αυτό, ή ήδη πελάτης λαμβάνει ένα ασθενές σήμα, εκτελείται μετάδοσης SSID, και ένα πρόγραμμα όπως το Kismet, ορίζει. Η απόκρυψη του SSID μπορεί να επιβραδύνει το έργο ενός περιστασιακού επισκέπτη, αλλά δεν παρέχει πραγματική προστασία.

Κρυπτογράφηση WEP

Η κρυπτογράφηση WEP είναι συνάρτηση κάθε συστήματος 802.11b, οπότε είναι σημαντικό να γνωρίζετε την αρχή της λειτουργίας του, ακόμη και αν αποφασίσετε να μην το χρησιμοποιήσετε. Όπως υποδηλώνει το όνομα, ο αρχικός στόχος του πρωτοκόλλου ασφαλείας, Wired Equivalent - Wired Equivalent Privacy (WEP), ήταν να παρέχει ένα επίπεδο ασφάλειας ασύρματου δικτύου, συγκρίσιμη με την προστασία των ενσύρματο δίκτυο. Αλλά υπάρχει μια πολύ κοινή δήλωση ότι ένα δίκτυο βασισμένο στην κρυπτογράφηση WEP είναι σχεδόν εξίσου ευάλωτο στην εισβολή ως δίκτυο με απόλυτη έλλειψη προστασίας. Θα προστατεύσει από τυχαίους κατασκόπους, αλλά δεν θα είναι ιδιαίτερα αποτελεσματικός εναντίον πεισματάρης διαρρήκτης.

Το WEP εκτελεί τρεις λειτουργίες: εμποδίζει την μη εξουσιοδοτημένη πρόσβαση στο δίκτυο, ελέγχει την ακεραιότητα κάθε πακέτου και προστατεύει τα δεδομένα από κακόβουλα άτομα. κρυπτογράφηση WEP για πακέτα δεδομένων χρησιμοποιεί ένα μυστικό κλειδί κρυπτογράφησης πριν από το δίκτυο του πελάτη ή το σημείο πρόσβασης θα τα μεταδώσει, και χρησιμοποιεί το ίδιο κλειδί για να αποκωδικοποιήσει τα δεδομένα μετά την παραλαβή τους.

Όταν ένας πελάτης προσπαθεί να ανταλλάξει δεδομένα με το δίκτυο χρησιμοποιώντας ένα διαφορετικό κλειδί, το αποτέλεσμα είναι αλλοιωμένο και αγνοείται. Επομένως, οι ρυθμίσεις WEP πρέπει να είναι ακριβώς ίδιες σε κάθε σημείο πρόσβασης και προσαρμογέα πελάτη στο δίκτυο. Αυτό ακούγεται αρκετά απλό, αλλά είναι δύσκολο, επειδή οι κατασκευαστές χρησιμοποιούν διαφορετικές μεθόδους για να καθορίσουν το μέγεθος και τη μορφή του κλειδιού WEP. Οι λειτουργίες παραμένουν αμετάβλητες από τη μάρκα έως το εμπορικό σήμα, αλλά οι ίδιες ρυθμίσεις δεν έχουν πάντα τις ίδιες ονομασίες.

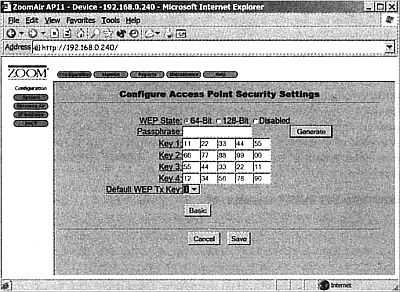

Πόσα κομμάτια υπάρχουν στο κλειδί WEP;

Πρώτον, το κλειδί WEP μπορεί να αποτελείται είτε από 64 είτε από 128 bits. Τα κλειδιά 128-bit είναι πιο δύσκολα να σπάσουν, αλλά αυξάνουν επίσης το χρόνο που απαιτείται για τη μεταφορά κάθε πακέτου.

Σύγχυση προκύπτει υλοποιήσεις της διαφορετικούς προμηθευτές επειδή ένα WEP 40-bit είναι το ίδιο όπως το κλειδί WEP 64, ένα κλειδί 104-bit - το ίδιο με το κλειδί 128-bit. Ένα βασικό κλειδί WEP 64-bit είναι μια συμβολοσειρά που περιέχει ένα εγχόρτιστο διάνυσμα αρχικοποίησης 24 bit και ένα μυστικό κλειδί 40 bit που έχει εκχωρήσει ο διαχειριστής του δικτύου. Οι προδιαγραφές ορισμένων κατασκευαστών και προγραμμάτων διαμόρφωσης ονομάζουν αυτή την "κρυπτογράφηση 64-bit", και άλλες - "κρυπτογράφηση 40-bit". Σε κάθε περίπτωση, το καθεστώς κρυπτογράφησης παραμένει το ίδιο, όμως ο προσαρμογέας χρησιμοποιώντας ένα κρυπτογράφησης 40-bit είναι πλήρως συμβατό με το σημείο πρόσβασης ή προσαρμογέα χρησιμοποιώντας την κρυπτογράφηση 64-bit.

Πολλοί προσαρμογείς δικτύου και σημεία πρόσβασης περιέχουν επίσης μια ισχυρή λειτουργία κρυπτογράφησης που χρησιμοποιεί ένα κλειδί 128-bit (το οποίο είναι στην πραγματικότητα ένα μυστικό κλειδί 104 bit με ένα διάνυσμα αρχικοποίησης 24 bit).

Ισχυρή κρυπτογράφηση όψης συμβατό με κρυπτογράφηση 64-bit, αλλά δεν είναι αυτόματη, έτσι ώστε όλα τα στοιχεία ενός μικτού δικτύου συσκευών με 128-bit και το κλειδί 64-bit θα λειτουργήσει με κρυπτογράφηση 64-bit. Εάν το σημείο πρόσβασης και όλοι οι προσαρμογείς επιτρέπουν την κρυπτογράφηση 128 bit, χρησιμοποιήστε ένα κλειδί 128 bit. Αλλά εάν θέλετε το δίκτυό σας να είναι συμβατό με προσαρμογείς και σημεία πρόσβασης που αναγνωρίζουν μόνο την κρυπτογράφηση 64-bit, ρυθμίστε τις παραμέτρους ολόκληρου του δικτύου για χρήση πλήκτρων 64-bit.

ASCII ή hex κλειδί;

Αλλά μόνο η διάρκεια του κλειδιού προκαλεί σύγχυση κατά τη ρύθμιση της κρυπτογράφησης WEP. Ορισμένα προγράμματα απαιτούν ένα κλειδί με τη μορφή μιας συμβολοσειράς χαρακτήρων κειμένου, και άλλα - με τη μορφή δεκαεξαδικών αριθμών. Τα υπόλοιπα μπορούν να παράγουν ένα κλειδί από μια προαιρετική φράση πρόσβασης.

Κάθε ASCII χαρακτήρων αποτελείται από 8 bits, έτσι ώστε η 40-bit (ή 64-bit) WEP-κλειδιού περιλαμβάνει 5 σύμβολα, ένα κλειδί 104-bit (ή 128-bit) αποτελείται από 13 χαρακτήρες. Σε κάθε δεκαεξαδικός αριθμός αποτελείται από 4 bits, οπότε το κλειδί 40-bit αποτελείται από 10 δεκαεξαδικών χαρακτήρων, και 128 έχει 26-bit χαρακτήρες.

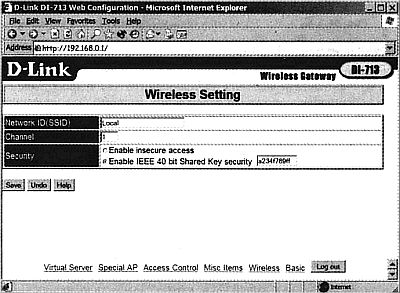

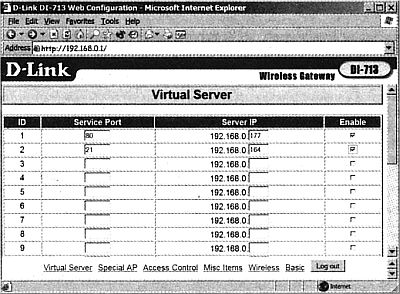

Στο Σχ. 14.2, όπου εμφανίζεται το παράθυρο Wireless Setting για το σημείο πρόσβαση στο D-Link, το πεδίο 40-bit Shared Key Security χρησιμοποιεί δεκαεξαδικούς χαρακτήρες και έχει χώρο για δέκα χαρακτήρες. Το πρόγραμμα D-Link περιέχει και τους δέκα χαρακτήρες σε μια γραμμή, αλλά κάποιοι άλλοι το χωρίζουν σε πέντε ομάδες με δύο αριθμούς ή σε δύο ομάδες με πέντε αριθμούς.

Το Σχ. 14.2

Για έναν υπολογιστή, το κλειδί φαίνεται το ίδιο ούτως ή άλλως, αλλά είναι ευκολότερο να αντιγράψετε μια συμβολοσειρά όταν χωρίζεται σε τμήματα.

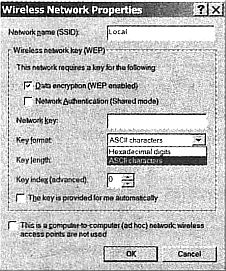

Πολλοί πελάτες κοινής ωφελείας, όπως το παράθυρο διαλόγου Wireless Network Properties (Ιδιότητες ασύρματου δικτύου) των Windows XP (φαίνεται στο Σχ. 14.3), προσφέρει μια επιλογή είτε δεκαεξαδικό ή το κείμενο, ώστε να μπορείτε να χρησιμοποιήσετε τη μορφή, όπως ορίζεται στο σημείο πρόσβασης.

Μια φράση πρόσβασης είναι μια συμβολοσειρά κειμένου που οι προσαρμοστές και τα σημεία πρόσβασης μετατρέπονται αυτόματα σε μια σειρά δεκαεξαδικών χαρακτήρων. Εφόσον οι άνθρωποι είναι συνήθως ευκολότερο να θυμούνται σημαντικές λέξεις ή φράσεις από το να εξαφανίζονται δεκαεξαδικούς χαρακτήρες, η φράση αναγνώρισης είναι ευκολότερη στη μεταφορά από την εξαγωνική συμβολοσειρά. Ωστόσο, η φράση πρόσβασης είναι χρήσιμη μόνο όταν όλοι οι προσαρμογείς και τα σημεία πρόσβασης στο δίκτυο γίνονται από έναν κατασκευαστή.

Το Σχ. 14.3

Τι λειτουργίες υπάρχουν

Παρόμοια με όλες σχεδόν τις ρυθμίσεις στο βοηθητικό πρόγραμμα ρύθμισης παραμέτρων 802.11b, τα ονόματα των λειτουργιών WEP δεν είναι σταθερά από το ένα πρόγραμμα στο άλλο.

Ορισμένοι χρησιμοποιούν ένα ανοιχτό σύνολο λειτουργιών όπως "ενεργοποίηση κρυπτογράφησης WEP", ενώ άλλοι χρησιμοποιούν τεχνική ορολογία που λαμβάνεται από την επίσημη προδιαγραφή 802.11. Ο έλεγχος ταυτότητας με ανοικτό σύστημα είναι η δεύτερη έκδοση του ονόματος "Η κρυπτογράφηση WEP είναι απενεργοποιημένη".

Ορισμένα σημεία πρόσβασης παρέχουν επίσης μια προαιρετική λειτουργία ελέγχου ταυτότητας δημόσιου κλειδιού χρησιμοποιώντας κρυπτογράφηση WEP όταν ο πελάτης δικτύου έχει ένα κλειδί, αλλά τα μη κρυπτογραφημένα δεδομένα λαμβάνονται από άλλους κόμβους δικτύου.

Συνδυασμός πλήκτρων hex και κειμένου

Η ρύθμιση ενός μικτού δικτύου είναι περίπλοκη όταν μερικοί κόμβοι δικτύου χρησιμοποιούν μόνο εξαγώνια κλειδιά, ενώ άλλοι χρειάζονται κειμενικά κλειδιά. Εάν αυτή η κατάσταση παρουσιάζεται στο δίκτυό σας, πρέπει να ακολουθήσετε τους παρακάτω κανόνες για να διαμορφώσετε το WEP:

Μετατρέψτε όλα τα πλήκτρα κειμένου σε δεκαεξαδικό. Εάν το πρόγραμμα διαμόρφωσης απαιτεί ένα κλειδί κειμένου, εισαγάγετε τους χαρακτήρες Ω (μηδέν που ακολουθείται από πεζό γράμμα x) πριν από την δεκαεξαδική συμβολοσειρά. Εάν χρησιμοποιείτε λογισμικού Το AirPort της Apple, αντί Ω στην αρχή του δεκαεξαδικού κλειδιού πρέπει να εισάγετε το σύμβολο του δολαρίου ( $ );

Βεβαιωθείτε ότι όλα τα κλειδιά κρυπτογράφησης έχουν τον σωστό αριθμό χαρακτήρων.

Εάν τα πάντα εξακολουθούν να μην λειτουργούν, διαβάστε τις ενότητες σχετικά με την ασφάλεια στα εγχειρίδια για τους προσαρμογείς δικτύου και τα σημεία πρόσβασης. Είναι πιθανό ότι μία ή περισσότερες από αυτές τις συσκευές στο δίκτυο έχουν κάποια κρυμμένη ατομική λειτουργία για την οποία δεν γνωρίζετε.

Αλλάξτε τα κλειδιά WEP

Πολλά σημεία πρόσβασης και προσαρμογείς δικτύου πελατών μπορούν να υποστηρίξουν έως τέσσερα διαφορετικά κλειδιά WEP 64-bit, αλλά μόνο ένα είναι ενεργό σε συγκεκριμένο χρονικό σημείο, όπως φαίνεται στο Σχ. 14.4. Άλλα κλειδιά είναι εφεδρικά, τα οποία ενδέχεται να επιτρέψουν στο διαχειριστή του δικτύου να προσαρμόσει την ασφάλεια δικτύου με σύντομη ειδοποίηση. Οι προσαρμογείς και τα σημεία πρόσβασης που υποστηρίζουν την κρυπτογράφηση 128-bit χρησιμοποιούν ένα μόνο κλειδί WEP 128-bit σε μια συγκεκριμένη χρονική στιγμή.

Το Σχ. 14.4

Σε ένα δίκτυο όπου η κρυπτογράφηση WEP οργανώνεται σοβαρά. Τα κλειδιά WEP πρέπει να αλλάζονται τακτικά, σύμφωνα με το χρονοδιάγραμμα. Ο χρόνος ενός μήνα επαρκεί για ένα δίκτυο που δεν μεταδίδει σημαντικά δεδομένα, αλλά για ένα σοβαρότερο δίκτυο, πρέπει να εγκατασταθεί ένα νέο κλειδί μία ή δύο φορές την εβδομάδα. Μην ξεχάσετε να γράψετε τα τρέχοντα κλειδιά WEP σε ασφαλές μέρος.

Σε ένα δίκτυο οικιακού ή μικρού γραφείου, πιθανότατα θα αλλάξετε μόνοι σας όλα τα κλειδιά WEP. Διαφορετικά, ο διαχειριστής δικτύου ή ο επαγγελματίας ασφάλειας πρέπει να διανέμουν τα νέα κλειδιά WEP σε χαρτί, στο σημείωμα και όχι στο e-mail. Για πρόσθετη ασφάλεια σε δίκτυα που χρησιμοποιούν κρυπτογράφηση 64 bit, δώστε εντολή στους χρήστες σας να αλλάξουν ταυτόχρονα δύο κλειδιά (όχι τα τρέχοντα αποδεκτά από προεπιλογή). Στείλτε ξεχωριστό υπόμνημα με ειδοποίηση προς τους χρήστες σχετικά με το ποιο κλειδί έγινε η νέα προεπιλογή και πότε πρέπει να αλλάξει.

Μια τυπική εβδομαδιαία ένδειξη μπορεί να φαίνεται ως εξής:

Εισαγάγετε τα ακόλουθα νέα κλειδιά WEP 64-bit:

Κλειδί 1: XX XX XX XX ΧΧ

Κλειδί 4: YY YY YY YY YY

Σε μια άλλη σημείωση, μια εβδομάδα αργότερα, θα παρασχεθούν οι κωδικοί για το κλειδί 2 και το κλειδί 3.

Μια ξεχωριστή εντολή μπορεί να πει: "Το δίκτυό μας θα μεταβεί στο κλειδί 3 τα μεσάνυχτα της Τρίτης. Αλλάξτε το προεπιλεγμένο κλειδί του προσαρμογέα δικτύου. " Για να αλλάξετε, επιλέξτε την ώρα που το ασύρματο δίκτυο χρησιμοποιεί τον ελάχιστο αριθμό χρηστών, επειδή οποιαδήποτε ενεργή σύνδεση στο σημείο πρόσβασης κατά τη στιγμή της αλλαγής των κλειδιών θα σπάσει και δεν μπορεί να αποκατασταθεί μέχρι να αλλάξουν τα κλειδιά στον προσαρμογέα πελάτη. Οι χρήστες μπορούν να εισάγουν νέα κλειδιά εκ των προτέρων ως εναλλακτικές λύσεις προς το τρέχον ενεργό κλειδί και να τις αλλάξουν με μερικά κλικ όταν τεθεί σε ισχύ το νέο κλειδί.

Είναι επαρκής η προστασία WEP;

Ορισμένοι επιστήμονες υπολογιστών δημοσίευσαν αναφορές σχετικά με την κρυπτογράφηση WEP, οι οποίες παρέχουν επιχειρήματα κατά της χρήσης τους για την προστασία ευαίσθητων δεδομένων. Όλα αυτά υποδηλώνουν σοβαρές αδυναμίες στη θεωρία και την πρακτική της κρυπτογράφησης που χρησιμοποιούνται στη σύνταξη αλγορίθμων κρυπτογράφησης WEP. Αυτοί οι εμπειρογνώμονες είναι ομόφωνοι στις συστάσεις τους: όποιος χρησιμοποιεί το ασύρματο δίκτυο 802.11 δεν πρέπει να βασίζεται στο WEP για λόγους ασφαλείας. Πρέπει να χρησιμοποιήσετε άλλες μεθόδους για την προστασία των δικτύων σας.

Μια ομάδα από το Πανεπιστήμιο της Καλιφόρνια στο Μπέρκλεϊ βρήκε πολυάριθμες ελλείψεις στον αλγόριθμο WEP, καθιστώντας την ευάλωτη σε τουλάχιστον τέσσερις διαφορετικούς τύπους επιθέσεων:

Παθητικές επιθέσεις με στατιστική ανάλυση για την αποκωδικοποίηση δεδομένων.

Ενεργές επιθέσεις με τη δημιουργία κρυπτογραφημένων πακέτων που προκαλούν το σημείο πρόσβασης να δεχτεί ψευδείς εντολές.

Επιθέσεις με την ανάλυση κρυπτογραφημένων πακέτων για τη δημιουργία λεξικού, το οποίο στη συνέχεια μπορεί να χρησιμοποιηθεί για την αυτόματη αποκωδικοποίηση των δεδομένων σε πραγματικό χρόνο.

Επιθέσεις με μεταβαλλόμενες κεφαλίδες πακέτων για την ανακατεύθυνση δεδομένων σε έναν προορισμό που ελέγχεται από τον εισβολέα.

Η έκθεση από το Berkeley καταλήγει με μια σαφή δήλωση: "Η προστασία WEP δεν είναι ισοδύναμη με την ενσύρματη. Τα προβλήματα με το πρωτόκολλο είναι το αποτέλεσμα μιας παρεξήγησης ορισμένων από τα βασικά της κρυπτογράφησης και, ως εκ τούτου, της μη ασφαλούς χρήσης μεθόδων κρυπτογράφησης. "

Ερευνητές από το Πανεπιστήμιο του Rice, και από την AT & T Labs δημοσίευσε μια περιγραφή της δικής επιθέσεις του στο δίκτυο με WEP-κρυπτογραφημένα (http: / /www.cs.rice .edu / ~ astubble / WEP), που τους οδήγησε σε ένα παρόμοιο συμπέρασμα: «WEP 802,11 πλήρως δεν είναι ασφαλές. " Ήταν σε θέση να παραγγείλουν και να αποκτήσουν τον απαραίτητο εξοπλισμό, να εγκαταστήσουν ένα δοκιμαστικό περίπτερο, να αναπτύξουν το δικό τους όργανο επίθεσης και να καταγράψουν με επιτυχία ένα κλειδί WEP 128-bit σε λιγότερο από μία εβδομάδα.

Τόσο οι εκθέσεις Berkeley όσο και οι εκθέσεις της AT & T Labs γράφτηκαν από τεχνικούς εμπειρογνώμονες για τεχνικούς εμπειρογνώμονες, με ανάλυση της κρυπτογραφίας. Τα επιχειρήματά τους είναι σαφή, αλλά οι μέθοδοι υποδηλώνουν ότι ο δράστης έχει κάποιες σοβαρές τεχνικές γνώσεις. Παρόλα αυτά, εργαλεία για λιγότερο εξελιγμένα κράκερ μπορούν να βρεθούν εξίσου εύκολα. Όπως Airsnort (http :. // Airsnort shmoo.com), και WEPCrack () είναι προγράμματα για Linux, το οποίο παρακολουθεί ασύρματα σήματα και να χρησιμοποιήσετε αδύναμο αλγόριθμο WEP-χώρο για το κλειδί κρυπτογράφησης.

Οι προγραμματιστές της AirSnort ισχυρίζονται ότι το πρόγραμμά τους μπορεί να χάσει με επιτυχία τα περισσότερα δίκτυα μέσα σε δύο εβδομάδες. Αυτή η τεχνολογία παρακολουθεί σήματα δικτύου χωρίς να τους επηρεάζει, οπότε ο διαχειριστής δικτύου δεν μπορεί να ανιχνεύσει την παρουσία μιας επίθεσης. Το πρόγραμμα εκδίδεται για να επιδεινώσει το πρόβλημα. Εάν η hacking WEP κρυπτογράφηση είναι εύκολη, οι ομάδες που δημιουργούν τα πρότυπα αναγκάζονται είτε να αναζητήσουν έναν τρόπο να την κάνουν ασφαλέστερη είτε να την αντικαταστήσουν με μια πιο δύσκολη επιλογή για hacking.

Ας συνοψίσουμε: δείτε το πιο εύκολο και κρυπτογράψτε τα δεδομένα του δικτύου σας.

Κρυπτογραφημένα δεδομένα είναι ασφαλή μετάδοση του απλού και του κλειδιού WEP-hacking χρειάζεται χρόνο, έτσι WEP προσθέτει ένα άλλο (προφανώς ασθενές) προστασία, ειδικά αν έχετε συχνά αλλάζουν τα κλειδιά. Για να σας προστατεύσει από τους σοβαρούς εχθρούς, η κρυπτογράφηση WEP δεν κάνει πολλά, αλλά θα σας προστατεύσει από τυχαίους κακούς. Είναι πολύ πιο εύκολο να σπάσει σε ένα δίκτυο που δεν χρησιμοποιεί κρυπτογράφηση (που κάνει τα περισσότερα από αυτά), έτσι ώστε ο χάκερ που ανακάλυψε το κρυπτογραφημένο σήμα είναι πιθανό να στραφούν προς το στόχο με λιγότερη προστασία.

Βοήθεια στο δρόμο

Είναι προφανές ότι το σύστημα προστασίας με τα κενά που επαρκούν για να περάσει μέσα από αυτά ένα γιγαντιαίο "ψηφιακό φορτηγό" είναι σχεδόν εξίσου κακό με τη συνολική έλλειψη προστασίας. Οι επιτυχείς επιθέσεις κατά της κρυπτογράφησης WEP και τα εύκολα προσβάσιμα εργαλεία για τη χρήση των αδυναμιών του πρωτοκόλλου ασφαλείας αναγκάζουν τα μέλη της Συμμαχίας Wi-Fi να εξετάσουν σοβαρά την υποστήριξη της άδειας χρήσης τους ως de facto πρότυπο για ένα ασύρματο δίκτυο. Τέτοιες λέξεις όπως η «κρίση» χρησιμοποιούνται από αυτούς για να περιγράψουν την προσοχή που δόθηκε σε αυτά τα προβλήματα.

Θέλουν να βρουν μια λύση προτού η φημισμένη φήμη για παραβιάσεις της ασφάλειας υπερτερεί της ζήτησης ασύρματου εξοπλισμού Ethernet, προσεκτικά επεξεργασμένου και διαφημιζόμενου από αυτούς.

Τα νέα πρότυπα που θα λύσουν αυτό το πρόβλημα θα ονομάζονται 802.11i.IEEE. Η επιτροπή πρότυπων προδιαγραφών 802.11 άρχισε να συζητά το πρόβλημα μερικούς μήνες πριν γίνει δημόσια. Η επιτροπή, με την επωνυμία Task Group i (TGi), επεξεργάζεται μια νέα, βελτιωμένη προδιαγραφή ασφαλείας που θα (όπως αναμένεται) δεν διαθέτει όλα τα γνωστά ελαττώματα στα πρότυπα κρυπτογράφησης WEP. Η ομάδα υπόσχεται ότι τα νέα εργαλεία ασφάλειας θα λειτουργούν αυτόματα και θα είναι συμβατά με παλαιότερο εξοπλισμό που δεν χρησιμοποιεί νέα εργαλεία. Η ερευνητική ομάδα διαθέτει μια τοποθεσία στο Web στη διεύθυνση http://grouper.ieee.Org/groups/802/11/Reports, όπου μπορείτε να βρείτε πληροφορίες για συναντήσεις και να διαβάσετε ορισμένα τεχνικά έγγραφα.

Η Wi-Fi Alliance θέλει τα μέλη της να αρχίσουν να χρησιμοποιούν το προϊόν TGi το συντομότερο δυνατό. Αυτό μπορεί να αποδυναμώσει την κατάσταση πριν μετατραπεί σε εμπορική καταστροφή. Μόλις οι μηχανικοί αναφέρουν τη λύση, όλοι οι κατασκευαστές σημείων πρόσβασης και προσαρμογείς δικτύου θα ενσωματώσουν νέες μεθόδους προστασίας στα προϊόντα τους και η Alliance θα τις προσθέσει στο κιτ πιστοποίησης Wi-Fi. Το ενημερωμένο λογισμικό και το υλικολογισμικό θα διασφαλίσουν τη συμβατότητα των υπαρχόντων προϊόντων 802.11b με νέα πρωτόκολλα 802.11i.

Έλεγχος πρόσβασης

Τα περισσότερα σημεία πρόσβασης έχουν μια λειτουργία που επιτρέπει στον διαχειριστή δικτύου να περιορίσει την πρόσβαση σε προσαρμογείς πελάτη από την καθορισμένη λίστα. Εάν η συσκευή δικτύου, της οποίας η διεύθυνση MAC δεν υπάρχει στη λίστα εξουσιοδοτημένων χρηστών, προσπαθεί να συνδεθεί, το σημείο πρόσβασης αγνοεί το αίτημα σύνδεσης με το δίκτυο. Αυτή η μέθοδος μπορεί να είναι αποτελεσματική για να αποτρέψει τη σύνδεση μη εξουσιοδοτημένων ατόμων στο ασύρματο δίκτυο, αλλά αυτό αναγκάζει τον διαχειριστή του δικτύου να αποθηκεύσει μια πλήρη λίστα προσαρμογέων χρήστη και τις διευθύνσεις MAC τους. Κάθε φορά νέο χρήστη θέλει να συνδεθεί στο δίκτυο και όταν ένας νόμιμος χρήστης αλλάζει προσαρμογείς, κάποιος πρέπει να προσθέσει μια άλλη διεύθυνση MAC στη λίστα. Αυτό είναι εφικτό σε ένα σπίτι ή σε ένα μικρό δίκτυο γραφείων, αλλά μπορεί να είναι ένα μεγάλο πρόβλημα για ένα μεγάλο εταιρικό ή πανεπιστημιακό σύστημα.

Κάθε βοηθητικό πρόγραμμα διαμόρφωσης σημείων πρόσβασης για τις λίστες πρόσβασης χρησιμοποιεί τη δική του μορφή. Πρέπει να παρέχετε τη μη αυτόματη και ηλεκτρονική τεκμηρίωση που συνοδεύει το σημείο πρόσβασης λεπτομερείς οδηγίες για να δημιουργήσετε και να χρησιμοποιήσετε μια λίστα ελέγχου πρόσβασης. Το πρότυπο 802.11b δεν καθορίζει το μέγιστο μέγεθος της λίστας ελέγχου πρόσβασης για το σημείο πρόσβασης, έτσι ώστε οι αριθμοί να διανέμονται σε όλο τον χάρτη. Ορισμένα σημεία πρόσβασης περιορίζουν τη λίστα σε πολλές δεκάδες παραμέτρους. Άλλοι, για παράδειγμα ο Proxim Harmony AR Controller, θα υποστηρίξουν έως και 10.000 ατομικές διευθύνσεις. Το υπόλοιπο μπορεί να είναι απεριόριστο. Εάν σκοπεύετε να χρησιμοποιήσετε τη λίστα διευθύνσεων για τον έλεγχο της πρόσβασης στο δίκτυό σας, βεβαιωθείτε ότι το σημείο πρόσβασης θα λειτουργεί με μια αρκετά μεγάλη λίστα για να υποστηρίξετε όλους τους χρήστες με επαρκές περιθώριο για το μέλλον. Ένας κανόνας ατελείωτου είναι ότι το σημείο πρόσβασης πρέπει να επιτρέπει τουλάχιστον δύο φορές περισσότερες διευθύνσεις MAC από τον τρέχοντα αριθμό χρηστών στο δίκτυό σας.

Ο έλεγχος ταυτότητας MAC δεν μπορεί να προστατεύσει από όλες τις εισβολές, αφού αλλάζει τη διεύθυνση MAC στα περισσότερα κάρτες δικτύου είναι ασήμαντο: το μόνο που χρειάζεται να κάνετε σε ένα ντετέκτιβ είναι να παρακολουθείτε την κυκλοφορία του δικτύου σας αρκετά για να βρείτε τον τρέχοντα χρήστη και να αντιγράψετε τη διεύθυνση MAC του.

Ωστόσο, αυτό μπορεί να είναι ένας πολύ αποτελεσματικός τρόπος για να επιβραδύνει το έργο ενός τυχαίου κατασκόπου.

Έλεγχος ταυτότητας: Πρότυπο 802.1x

Λόγω των κενών στην προστασία των προδιαγραφών, το WEP shifronaniya πολλοί κατασκευαστές ασύρματου υλικού δικτύου και λογισμικού προγραμματιστές έχουν προσαρμοστεί στο νέο πρότυπο IEEE-πρότυπο - 802.1x - να προστεθεί στο δίκτυό τους από ένα άλλο επίπεδο προστασίας. Το πρότυπο 802.1x ορίζει μια δομή που μπορεί να υποστηρίξει πολλές διαφορετικές μορφές επαλήθευσης ταυτότητας, συμπεριλαμβανομένων των πιστοποιητικών, των έξυπνων καρτών και των κωδικών μιας χρήσης, οι οποίες παρέχουν μεγαλύτερη προστασία από τον ολοκληρωμένο έλεγχο πρόσβασης 802.11.

Στα ασύρματα δίκτυα 802.11, μια τεχνολογία που ονομάζεται ισχυρή ασφάλεια δικτύου είναι χτισμένη πάνω από τη δομή 802.1x για να περιορίσει την πρόσβαση στο δίκτυο από εξουσιοδοτημένες συσκευές.

Οι περισσότεροι τελικοί χρήστες πρέπει να γνωρίζουν δύο πράγματα για 802.1x: πρώτον, είναι ενσωματωμένη σε κάποια (αλλά όχι όλα) υλικό 802.11b και υποστήριξη λογισμικού, συμπεριλαμβανομένου του δικτύου ασύρματης βοηθητικό πρόγραμμα ρύθμισης παραμέτρων που έρχεται με τα Windows XP και πολλές σύγχρονες σημεία πρόσβασης μπορεί επομένως να παρέχει ένα άλλο πιθανό επίπεδο προστασίας · και, δεύτερον, εξακολουθεί να έχει σοβαρές ατέλειες που ένας έμπειρος δικτυακός χάκερ μπορεί να χρησιμοποιήσει για την ανάπτυξη σε ασύρματο δίκτυο. Οι κακές τεχνικές λεπτομέρειες, που εκπονήθηκαν από δύο ερευνητές του Πανεπιστημίου του Maryland, είναι διαθέσιμες στο διαδίκτυο στη διεύθυνση http://www.cs.umd.edu/~waa/1x.pdf.

Φαίνεται ότι υπάρχει ένα ορόσημο, έτσι δεν είναι; Μηχανικοί από εταιρείες που παράγουν εξοπλισμό και λογισμικό που ενδιαφέρονται να συνεργαστούν μαζί με τη σημαία ερευνητικής ομάδας

Τι πρέπει να κάνω; Είναι ένα ασφαλές ασύρματο δίκτυο ένα ανέφικτο ιδανικό; Αν κοιτάξεις ασύρματη προστασία ως παιχνίδι της γάτας και του ποντικιού, είναι πολύ προφανές ότι οι ποντικοί (κατάσκοποι και ρωγμές δικτύου) είναι οι νικητές. Αλλά αυτά τα ποντίκια χρειάζονται σε βάθος γνώση και εξοπλισμό για να ξεπεράσουν τα υπάρχοντα εργαλεία κωδικοποίησης και επαλήθευσης ταυτότητας.

Σκεφτείτε το σαν την μπροστινή πόρτα του σπιτιού σας, αν το αφήσετε ανοιχτά, ο καθένας μπορεί να έρθει και να κλέψει τα πράγματά σας, αλλά αν επιλέξετε να κλείσει την πόρτα στο κούμπωμα του παραθύρου, ο κλέφτης θα είναι πολύ πιο δύσκολο να διεισδύσει. Ένας ειδικός μπορεί να ανοίξει την κλειδαριά, αλλά αυτό θα πάρει πολύ χρόνο και προσπάθεια.

Firewalls

Αν επιτρέψετε την ιδέα ότι η κρυπτογράφηση WEP και το 802.1x δεν παρέχουν αποδεκτή ασφάλεια ασύρματου δικτύου, το επόμενο λογικό βήμα είναι να βρείτε έναν άλλο τρόπο για να αποτρέψετε την πρόσβαση τρίτων στο δίκτυο σας. Χρειάζεστε ένα τείχος προστασίας.

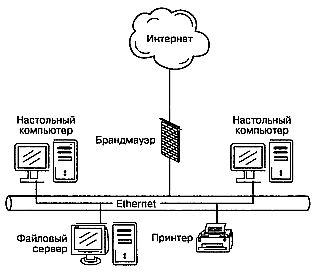

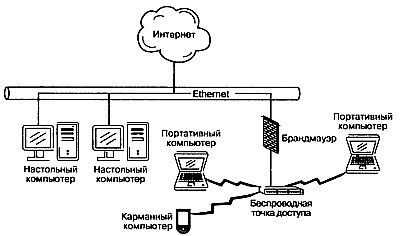

Ένα τείχος προστασίας είναι ένας διακομιστής μεσολάβησης που φιλτράρει όλα τα δεδομένα που διέρχονται μέσω αυτού προς το δίκτυο ή από το δίκτυο, ανάλογα με το σύνολο κανόνων που έχει ορίσει ο διαχειριστής δικτύου. Για παράδειγμα, ένα τείχος προστασίας μπορεί να φιλτράρει δεδομένα από μια άγνωστη πηγή ή αρχεία που σχετίζονται με μια συγκεκριμένη πηγή (ιοί). Ή μπορεί να παραλείψει όλα τα δεδομένα που μεταφέρονται από το τοπικό δίκτυο στο Διαδίκτυο, αλλά παραλείπουν μόνο συγκεκριμένους τύπους αυτών από το Internet. Η πιο συνηθισμένη χρήση του τείχους προστασίας δικτύου είναι η πύλη Internet, όπως φαίνεται στο Σχ. 14.5. Το τείχος προστασίας παρακολουθεί όλα τα εισερχόμενα και εξερχόμενα δεδομένα μεταξύ του τοπικού δικτύου στη μία πλευρά και του Internet από την άλλη. Αυτός ο τύπος τείχους προστασίας έχει σχεδιαστεί για να προστατεύει τους υπολογιστές στο δίκτυο από μη εξουσιοδοτημένη πρόσβαση από το Internet.

Το Σχ. 14.5

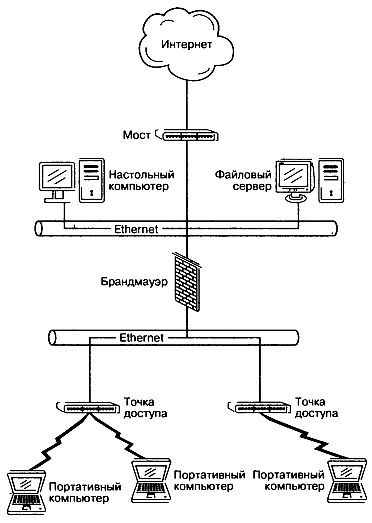

Σε ένα ασύρματο δίκτυο, το τείχος προστασίας μπορεί επίσης να βρίσκεται στην πύλη μεταξύ των σημείων ασύρματης πρόσβασης και του ενσύρματου δικτύου. Αυτό το τείχος προστασίας απομονώνει το ασύρματο τμήμα του δικτύου από το ενσύρματο δίκτυο, έτσι ώστε οι εχθροί συνδέοντας τους υπολογιστές τους στο δίκτυο χωρίς άδεια, δεν μπορεί να χρησιμοποιήσει μια ασύρματη σύνδεση για πρόσβαση στο Διαδίκτυο ή το ενσύρματο τμήμα του δικτύου. Στο Σχ. Το σχήμα 14.6 δείχνει τη θέση του τείχους προστασίας στο ασύρματο δίκτυο.

Το Σχ. 14.6

Μην εγκαταλείπετε τις πιθανότητες των εισβολέων ασύρματου δικτύου

Οι περισσότεροι άνθρωποι που προσπαθούν να συμμετάσχουν σε ασύρματο δίκτυο δεν ανησυχούν για άλλους υπολογιστές. ενδιαφέρονται για δωρεάν πρόσβαση στο Internet υψηλής ταχύτητας. Εάν δεν μπορούν να χρησιμοποιήσουν το δίκτυό σας για να κατεβάσουν αρχεία ή να συνδεθούν με τις αγαπημένες τους ιστοσελίδες, πιθανότατα θα προσπαθήσουν να βρουν κάποιο άλλο ασύρματο σημείο χωρίς προστασία. Αυτό δεν σημαίνει ότι πρέπει να αποθηκεύετε ευαίσθητα δεδομένα σε προσβάσιμα αρχεία σε μη προστατευμένους υπολογιστές, αλλά εάν μπορείτε να περιορίσετε ή να αρνηθείτε την πρόσβαση στο Internet, θα κάνετε το δίκτυό σας πολύ λιγότερο ελκυστικό για τους επικριτές. Το τείχος προστασίας στο ασύρματο δίκτυο μπορεί να εκτελέσει διάφορες λειτουργίες: λειτουργεί ως δρομολογητής μεταξύ του ασύρματου και ενσύρματου δικτύου, ή ως μια γέφυρα μεταξύ του δικτύου και του Internet, μπλοκάροντας όλες τις κινήσεις της κυκλοφορίας από την ασύρματη σε ενσύρματη μέρη που δεν προέρχονται από έναν εξουσιοδοτημένο χρήστη. Αλλά δεν παρεμβαίνει στις εντολές, τα μηνύματα και τις μεταφορές αρχείων που εκτελούνται από αξιόπιστους χρήστες.

Δεδομένου ότι και οι δύο εξουσιοδοτημένους χρήστες και τους ξένους είναι στην ανασφάλεια πλευρά του τείχους προστασίας, δεν απομόνωση των ασύρματων κόμβων από το άλλο. Οι επικριτές μπορεί να εξακολουθούν να έχουν πρόσβαση σε έναν άλλο υπολογιστή στο ίδιο ασύρματο δίκτυο, και να εξετάσει τα διαθέσιμα αρχεία, γι 'αυτό είναι καλύτερα να απενεργοποιήσετε Κοινή χρήση αρχείων (Πρόσβαση αρχείου) σε οποιονδήποτε υπολογιστή συνδεδεμένο στο ασύρματο δίκτυο.

Τείχος προστασίας για ασύρματο δίκτυο είναι να χρησιμοποιήσετε ένα είδος ταυτότητας για να περάσει μέσα από την πύλη των εξουσιοδοτημένων χρηστών, και όλων των άλλων ζιζανίων. Εάν ο έλεγχος πρόσβασης με βάση την MAC διευθύνσεις ενσωματωμένο στο σύστημα 802.11, και επιπλέον v802.1h ταυτότητας απαράδεκτη, το εξωτερικό τείχος προστασίας πρέπει να απαιτήσει από κάθε σύνδεση χρήστη και τον κωδικό πρόσβασης για να συνδεθείτε στο Internet.

Εάν το ασύρματο δίκτυό σας περιλαμβάνει υπολογιστές που τρέχουν πολλαπλά λειτουργικά συστήματα, το τείχος προστασίας πρέπει να χρησιμοποιήσετε το login τρέχει σε οποιαδήποτε πλατφόρμα. Το περισσότερο απλό τρόπο εκπλήρωση αυτής της κατάστασης είναι η χρήση ενός διακομιστή ελέγχου ταυτότητας, που βασίζεται στο Web, όπως περιλαμβάνονται στο Apache Web-server (http://httpd.apache.org).

Κέντρο της NASA χρησιμοποιεί Apache σε ένα ειδικό server για τη δημιουργία δικτυακού τόπου ενημερώνοντας τους πελάτες για το πώς να εισάγετε το όνομα λογαριασμό και τον κωδικό πρόσβασης.

Ο διακομιστής χρησιμοποιεί τη δέσμη ενεργειών Perl / CGI για να συγκρίνει το όνομα χρήστη και τον κωδικό πρόσβασης με τη βάση δεδομένων. Εάν είναι σωστά, δίνει εντολή στον διακομιστή να δέχεται εντολές και δεδομένα από τη διεύθυνση IP του χρήστη. Αν δεν υπάρχει κωδικός πρόσβασης ή ανακριβών στοιχείων στην είσοδο της βάσης δεδομένων, Apache διακομιστής εμφανίζει μια Web-σελίδα «Μη έγκυρο όνομα χρήστη και κωδικό πρόσβασης - (« Άκυρη Είσοδος «).

Apache Web-server είναι διαθέσιμο ως εφαρμογή Unix που τρέχει σε ένα παλιό αργό υπολογιστή με επεξεργαστή Pentium ή στις αρχές Lager 486 η CPU, γι 'αυτό είναι συχνά δυνατό να χρησιμοποιήσετε ξανά ένα παλιό υπολογιστή που δεν χρησιμοποιείται πλέον στην καθημερινή εργασία, να το χρησιμοποιήσετε ως ένα τείχος προστασίας. Τόσο η εφαρμογή Apache όσο και η εφαρμογή Apache λειτουργικό σύστημα Unix είναι διαθέσιμο ως λογισμικό ανοικτού κώδικα, έτσι ώστε dalzhno είναι δυνατόν να χτίσει ένα τείχος προστασίας στη βάση του Apache για το εξαιρετικά χαμηλό κόστος.

Αν προτιμάτε να χρησιμοποιήσετε τα Windows αντί για το Unix, έχετε αρκετές επιλογές. Μπορείτε να χρησιμοποιήσετε την έκδοση των Windows NT / 2000 του Apache ή εμπορική χρησιμότητα ως Wireless Enforcer από Sygate (http://www.sygate.com/prodacls/sse/sse_swe_securjty.htm) - Ασύρματο Enforcer τρέχουν τα άλλα στοιχεία της Sygate Secure Enterprise Suite (Σετ των εταιρικών Sygate) για την εκχώρηση και την επαλήθευση ενός μοναδικού δακτυλικού αποτυπώματος σε κάθε εξουσιοδοτημένο χρήστη. Εάν οι εξωτερικοί συνεργάτες προσπαθούν να συνδεθούν σε ένα σημείο πρόσβασης χωρίς το απαραίτητο δακτυλικό αποτύπωμα, το δίκτυο τους αποκλείει.

Απομόνωση του δικτύου σας από το Internet

Δεν είναι όλες οι επιθέσεις στο ασύρματο δίκτυο αεροπορικώς. Ένα ασύρματο δίκτυο απαιτεί το ίδιο είδος υποστήριξης τείχους προστασίας από επιθέσεις από το Διαδίκτυο, όπως οποιοδήποτε άλλο δίκτυο. Πολλά σημεία πρόσβασης περιλαμβάνουν λειτουργίες ρύθμισης του τείχους προστασίας, αλλά εάν το δικό σας δεν παρέχει, το δίκτυο πρέπει να περιέχει ένα ή περισσότερα από τα ακόλουθα firewalls:

Το πρόγραμμα τείχους προστασίας σε κάθε υπολογιστή.

Ξεχωριστό δρομολογητή ή αποκλειστικό υπολογιστή που λειτουργεί ως τείχος προστασίας δικτύου.

Ένα ολοκληρωμένο πακέτο ασφάλειας, όπως το πακέτο Sygate που περιγράφεται στην προηγούμενη ενότητα.

Τα προγράμματα-πελάτες του Firewall παρέχουν μια διαφορετική γραμμή άμυνας από επιθέσεις στο δίκτυό σας μέσω του Διαδικτύου. Κάποιοι από αυτούς προέρχονται από τους εχθρούς που αναζητούν έναν τρόπο για να διαβάσετε τα αρχεία σας, και άλλους πόρους που θέλετε να αποκρύψετε από τον έξω κόσμο. Άλλοι μπορεί να θέλουν να χρησιμοποιήσουν τον υπολογιστή σας, όπως τα σημεία αγγελιοφόρος για spam ή επιχειρεί να εισαγάγει στον υπολογιστή σε ένα άλλο οπουδήποτε στον κόσμο για να κάνει την πραγματική ζωή πιο δύσκολο να εντοπιστούν. Οι ιοί υπόλοιπα spread ή ανεπιθύμητα προγράμματα που χρησιμοποιούνται, συλλαμβάνοντας τον έλεγχο των ηλεκτρονικών υπολογιστών και της διαφήμισης προβολής μηνυμάτων ή τρομακτικό σας. Επιπλέον, το απροστάτευτο μηχάνημα με ένα μεγάλο ποσό του αχρησιμοποίητο χώρο αποθήκευσης μπορεί να γίνει ένας ελκυστικός στόχος για τους χάκερ που θέλουν να διανείμουν πειρατικό λογισμικό, μουσική ή αρχεία βίντεο (Δεν νομίζω ότι θα αποθηκεύουν αυτά τα πράγματα για τους δικούς τους υπολογιστές;).

Εάν εγκαταστήσετε ένα τείχος προστασίας σας ειδοποιεί για την προσπάθεια να συνδεθεί με ένα εξωτερικό δίκτυο υπολογιστών, κατά πάσα πιθανότητα, θα γιορτάσει πολλές απόπειρες εισβολής κάθε μέρα.

Σημεία πρόσβασης με τείχη προστασίας

Ο πιο απλός τρόπος για να χρησιμοποιήσετε ένα τείχος προστασίας για ένα ασύρματο δίκτυο είναι να χρησιμοποιήσετε το ενσωματωμένο σημείο πρόσβασης. Κάποιοι συνδυάζουν λειτουργίες σημείου ασύρματης πρόσβασης με ευρυζωνικό δρομολογητή και μεταγωγέα Ethernet, ώστε να υποστηρίζουν τόσο τους ενσύρματοι όσο και τους ασύρματους πελάτες δικτύου.

Όπως γνωρίζετε, ο δρομολογητής δικτύου παρέχει μια μετατροπή μεταξύ της αριθμητικής διεύθυνσης IP που ορίζει την τοπική πύλη stealth και τις εσωτερικές διευθύνσεις IP που ορίζουν μεμονωμένους υπολογιστές μέσα σε αυτήν. Ένα τείχος προστασίας συνήθως αποκλείει όλα τα εισερχόμενα αιτήματα δεδομένων σε τοπικούς κεντρικούς υπολογιστές δικτύου, αλλά αυτό δημιουργεί προβλήματα όταν θέλετε να χρησιμοποιήσετε έναν ή περισσότερους υπολογιστές στο τοπικό δίκτυο ως διακομιστές αρχείων. Για την επίλυση αυτού του προβλήματος, το τείχος προστασίας περιλαμβάνει έναν εικονικό διακομιστή που ανακατευθύνει αιτήματα συγκεκριμένου τύπου στον κατάλληλο υπολογιστή εντός του δικτύου.

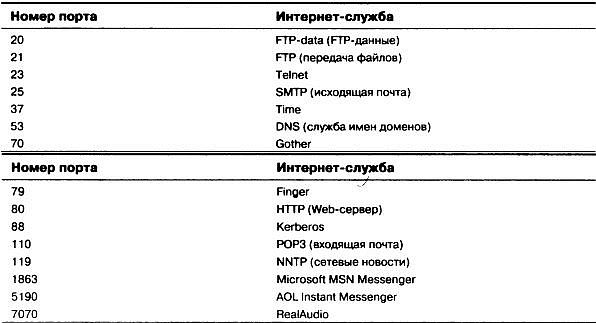

Κάθε αίτημα για σύνδεση στο διακομιστή περιέχει τον αριθμό μιας συγκεκριμένης θύρας που καθορίζει τον τύπο του διακομιστή. Για παράδειγμα, οι διακομιστές Web λειτουργούν με τη θύρα 80 και το FTP χρησιμοποιούν τη θύρα 21, οπότε οι αριθμοί αυτών των θυρών είναι μέρος της αίτησης πρόσβασης. Κατά την αποδοχή αιτήσεων πρόσβασης στο διακομιστή, πρέπει να ενεργοποιήσετε τη λειτουργία μετάφρασης διεύθυνσης δικτύου (NAT) στο τείχος προστασίας για να κατευθύνετε αυτά τα αιτήματα στον καθορισμένο υπολογιστή εντός του τοπικού δικτύου. Στο Σχ. 14.7 Ο εικονικός διακομιστής έχει ρυθμιστεί ώστε να χρησιμοποιεί έναν υπολογιστή με τοπική διεύθυνση IP του 192.168.0.177 ως διακομιστή Web και 192.168.0.164 ως FTP διακομιστή αρχείων. Στον Πίνακα. Το 14.1 δείχνει τους πιο συνηθισμένους αριθμούς θυρών εξυπηρέτησης.

Πίνακας. 14.1 Κοινός αριθμός θύρας υπηρεσίας TCP / IP

Σε διαφορετικά δίκτυα, χρησιμοποιούνται εκατοντάδες άλλοι αριθμοί θυρών, αλλά οι περισσότεροι από αυτούς δεν θα βρεθούν ποτέ σε πραγματική χρήση. Ο επίσημος κατάλογος των εκχωρημένων λιμανιών βρίσκεται στη διεύθυνση http://www.iana.org/assignments/port-numbers.

Το Σχ. 14.7

Η μετατροπή NAT προϋποθέτει ότι οι διευθύνσεις IP κάθε εικονικού διακομιστή από το ένα ερώτημα στο άλλο δεν θα πρέπει να αλλάξουν. Web-server με τον τρέχοντα αριθμό 192.168.0.23 δεν έχει εβδομάδας για να μετακινηθείτε στην 192.168.0.47. Αυτό δεν είναι συνήθως ένα πρόβλημα σε ένα ενσύρματο δίκτυο, αλλά Wi-Fi, όπου οι πελάτες του δικτύου συνδεθείτε και να πάει συνεχώς. Το DHCP-Serner εκχωρεί αυτόματα τον επόμενο διαθέσιμο αριθμό σε κάθε νέο πελάτη. Εάν ένας από αυτούς τους χρήστες είναι η θέση μιας από τις θύρες υπηρεσιών δικτύου, ενδέχεται να μην είναι δυνατή η εύρεση του NAT. Το πρόβλημα δεν είναι πολύ συχνές, όπως και στα περισσότερα δίκτυα, όπως οι διακομιστές δεν χρησιμοποιούν φορητούς υπολογιστές, αλλά μερικές φορές συμβαίνει. Η λύση είναι είτε να απενεργοποιήσετε το DHCP-servsra και το διορισμό ενός μόνιμου διευθύνσεις IP του κάθε πελάτη, ή την κίνηση του λιμανιού υπηρεσίας στον υπολογιστή που διαθέτει ενσύρματη σύνδεση με το δίκτυο.

Λογισμικό τείχους προστασίας

Τείχος προστασίας Ασύρματη πύλη για τη διεπαφή μεταξύ του σημείου πρόσβασης και το ενσύρματο τμήμα του LAN σας θα αποτρέψετε τη μη εξουσιοδοτημένη χρήση του δικτύου για πρόσβαση στο Διαδίκτυο, και η σύνδεση στο Internet Τείχος προστασίας θα απορρίψει απόπειρες σύνδεσης με το δίκτυο από το Internet, αλλά για ένα ασύρματο δίκτυο απαιτεί μια άλλη μορφή προστασίας. Αν κάποιος αποκτήσει πρόσβαση στο ασύρματο δίκτυό σας χωρίς την άδειά, μπορεί να θέλετε να απαλλαγείτε από αυτό άλλων νομικών υπολογιστές στο ίδιο δίκτυο. Αυτό σημαίνει ότι χρειάζεστε ένα πρόγραμμα τείχους προστασίας πελάτη για κάθε κόμβο δικτύου.

Τείχος προστασίας πελάτη εκτελεί τις ίδιες λειτουργίες με τη διασύνδεση δικτύου του υπολογιστή που δικτύου ή ένα εταιρικό τείχος προστασίας εκτελεί όλο το δίκτυο. Ανιχνεύει τις προσπάθειες για να συνδεθείτε σε θύρες TCP και αγνοούν τους αν δεν συμπίπτουν με μία ή περισσότερες ρυθμίσεις, το πρόγραμμα τείχους προστασίας.

Ορισμένα τείχη προστασίας είναι διαθέσιμο ως δοκιμαστική έκδοση, ενώ άλλα είναι ελεύθερα για μη εμπορικούς χρήστες, ώστε να μπορείτε εύκολα να τα απολαύσετε στο δικό σας σύστημα και να επιλέξετε αυτό που σας αρέσει.

Ακολουθούν ορισμένα προγράμματα για τα Windows:

Οι χρήστες Unix και Linux διαθέτουν επίσης πολλές λειτουργίες τείχους προστασίας. Τα περισσότερα από αυτά έχουν γραφτεί για να χρησιμοποιηθεί σε αυτόνομους υπολογιστές, Firewall, τα οποία χρησιμοποιούνται ευρέως ως πύλες, αλλά θα μπορούσε επίσης να χρησιμεύσει ως προστασία των ατομικών τους πελάτες του δικτύου.

Στο Linux, το τείχος προστασίας είναι μέρος του πυρήνα, ο χρήστης συνεργάζεται με αυτό μέσω βοηθητικών προγραμμάτων κονσόλας - είτε ipchains είτε iptables. Τόσο τεκμηριώνονται στο http: // linuxdoc.org/HOWTO /IPCHAINS-HOWVTO.html και http: // .org www.netfilter / αναξιόπιστη-οδηγοί / πακέτων-φιλτράρισμα-HOWTO, αντίστοιχα. Το IP Filter είναι ένα πακέτο λογισμικού που παρέχει υπηρεσίες τείχους προστασίας για τα συστήματα FreeBSD και NetBSD. Επίσημη Ιστοσελίδα IP Filter είναι σε http://coombs.anu.edu.au/-avalon, και http://www.obfuscation.org/ipf/ipf-howto.txt υπέβαλε ένα εξαιρετικό έγγραφο για τη χρήση του. Το πρόγραμμα μπορεί να απορρίψει ή να επιτρέψει σε οποιοδήποτε πακέτο να διέρχεται μέσω του τείχους προστασίας, αλλά και να φιλτράρει τη μάσκα δικτύου ή τη διεύθυνση κεντρικού υπολογιστή, να θέτει σε εφαρμογή λιμενικές υπηρεσίες και να παρέχει υπηρεσίες μετασχηματισμού NAT.

Το τείχος προστασίας NetBSD / i386 είναι ένα άλλο δωρεάν τείχος προστασίας στο Unix.

Λειτουργεί σε οποιοδήποτε υπολογιστή με σύγχρονη CPU με ανάλυση 486 ή με ελάχιστη χωρητικότητα μνήμης 8 MB. Η αρχική σελίδα του NetBSD / i386 Firewall Project βρίσκεται στη διεύθυνση http://www.dubbele.com.

Το PortSentry είναι ένα εργαλείο για τον ορισμό σαρωμένων θυρών που μπορούν να ενσωματωθούν σε αρκετά ευρέως χρησιμοποιούμενα εκδόσεις του Linuxσυμπεριλαμβανομένων των Red Hat, Caldera, Debian και Turbo Linux. Είναι διαθέσιμο για λήψη στη διεύθυνση http: // www.psionic.com/products/ portsentry.html.

Εικονικά ιδιωτικά δίκτυα

Με την απομόνωση της σύνδεσης μεταξύ κόμβων δικτύου από άλλη κίνηση δικτύου, το VPN μπορεί να προσθέσει ένα ακόμη επίπεδο προστασίας. Το VPN είναι ένα κωδικοποιημένο κανάλι μετάδοσης που συνδέει δύο τελικά σημεία δικτύου μέσω μιας "σήραγγας δεδομένων". Πολλοί ειδικοί της ασφάλειας δικτύων συστήνουν το VPN ως έναν αποτελεσματικό τρόπο για την προστασία ενός ασύρματου δικτύου από τους κακόβουλους και μη εξουσιοδοτημένους χρήστες. Μπορείτε να βρείτε περισσότερες πληροφορίες σχετικά με τη διαμόρφωση και χρήση του VPN στο επόμενο κεφάλαιο.

Φυσική προστασία

Μέχρι τώρα, έχουμε μιλήσει για την πρόληψη της πρόσβασης σε ηλεκτρονικούς κλέφτες στο δίκτυό σας. Αρκεί να έχετε απλά πρόσβαση στο δίκτυο χρησιμοποιώντας διαθέσιμο εξοπλισμό που δεν έχει ρυθμιστεί ακόμα για αυτό. Αυτό είναι ακόμα πιο εύκολο εάν ο εισβολέας έχει έναν υπολογιστή που έχει κλαπεί από εξουσιοδοτημένο χρήστη.

Η απώλεια ενός φορητού υπολογιστή είναι δυσάρεστη. Είναι ακόμα χειρότερο να αφήσουμε τον απαγωγέα να χρησιμοποιήσει έναν κλεμμένο υπολογιστή για αναμετάδοση μέσω διαδικτύου. Ως φορέας εκμετάλλευσης δικτύου, θα πρέπει να υπενθυμίζετε στους χρήστες σας ότι φορητές συσκευές - αυτοί είναι ελκυστικοί στόχοι για κλέφτες και προσφέρουν κάποιες συμβουλές για την προστασία τους. Ως χρήστης, εσείς οι ίδιοι πρέπει να ακολουθείτε τους ίδιους κανόνες.

Ο πρώτος κανόνας είναι απλός - μην ξεχνάτε ότι μεταφέρετε έναν υπολογιστή. Αυτό φαίνεται προφανές, αλλά οι οδηγοί ταξί στο Λονδίνο έχουν βρει περίπου 2900 φορητούς υπολογιστές (και 62 LLCs) κινητά τηλέφωνα!), έμεινε στα αυτοκίνητα για έξι μήνες. Αμέτρητοι άλλοι έμειναν σε αεροπλάνα, δωμάτια ξενοδοχείων, τρένα και αίθουσες συνεδρίων. Μην διαφημίζετε ότι μεταφέρετε έναν υπολογιστή. νάιλον σακούλες με «IBM» ή μια μεγάλη επιγραφή «το COMPAQ» στη μία πλευρά μπορεί να κοιτάξει μοντέρνα, αλλά δεν είναι τόσο ασφαλή όσο ένα κανονικό χαρτοφύλακα ή τσάντα για ψώνια.

Κρατήστε τον υπολογιστή στο χέρι ή στον ώμο σας όταν δεν είναι κλειδωμένο σε ένα ντουλάπι ή αποθήκη. Διασκεδάστε για μια στιγμή - και ένας έμπειρος κλέφτης μπορεί να τον απαγάγει. Τα τερματικά αεροδρόμια, οι σιδηροδρομικοί σταθμοί και τα λόμπι του ξενοδοχείου αποτελούν συνήθη σημεία κλοπής. Μην αφήνετε έναν απροστάτευτο προσωπικό υπολογιστή στο γραφείο για τη νύχτα. Μην το χάσετε μέσω των σαρωτών στα αεροδρόμια. Ζητήστε από τον επιθεωρητή να επιθεωρήσει τη δική του ή να βεβαιωθείτε ότι μπορείτε να επαναφέρετε τον υπολογιστή σας αμέσως μετά έχει περάσει από τον ιμάντα μεταφοράς. Δύο άνθρωποι που εργάζονται σε ζεύγη μπορούν απλά να σας κρατήσουν πίσω και να κλέψουν έναν υπολογιστή πριν έρχονται σε σας. Αν κάποιος προσπαθήσει να κλέψει τον υπολογιστή κατά τη διάρκεια του ελέγχου των αποσκευών, την αύξηση του θορύβου και καλούν σε βοήθεια τους φρουρούς. Βεβαιωθείτε ότι ο υπολογιστής και μεμονωμένα στοιχεία σας, όπως κάρτες PC, έχουν ετικέτες που υποδεικνύουν την ιδιοκτησία, μέσα και έξω.

Παρακολούθηση της ασφάλειας του Γραφείου Ακίνητα (http://www.stoptheft.com) Η εταιρεία προσφέρει ονομαστικών προστατευτικές τυπωμένες ετικέτες για tsianokrilatnom κόλλα για αφαίρεση απαιτείται κατά 360 kg δύναμη, με ανεξίτηλα χημική σήμανση «κλοπιμαία», η οποία εμφανίζεται όταν κάποιος ή να καταργήσετε τη συντόμευση.

Αν μπορείτε να πείσετε τους πελάτες σας να χρησιμοποιούν συσκευές ειδοποιήσεων στους υπολογιστές τους, αυτό μπορεί να αυξήσει τις πιθανότητες επιστροφής τους. TgaskIT (http: // www.trackit-corp.co m) είναι μια συσκευή προειδοποίησης που αποτελείται από δύο μέρη, η οποία χρησιμοποιεί στερεώνουν ένα μικροσκοπικό αλυσίδα πομπό και ένα δέκτη που βρίσκεται στην τσάντα υπολογιστή. Όταν ο πομπός βρίσκεται σε απόσταση μεγαλύτερη των 12 μέτρων από το δέκτη, η σειρήνα παράγει δύναμη της 110 dB, η οποία καθιστά συνήθως ο κλέφτης πλάγιο κλαπεί τσάντα.

Τέλος, διατηρήστε τη λίστα των μοντέλων και των σειριακών αριθμών ξεχωριστά από τις ίδιες τις συσκευές. Αυτές οι πληροφορίες είναι απαραίτητες για εσάς για την ασφαλιστική απαίτηση.

Όταν διαπιστώσετε ότι ένας από τους υπολογιστές που είναι συνδεδεμένοι στο δίκτυό σας έχει χαθεί ή κλαπεί, είναι σημαντικό να προστατευθεί το υπόλοιπο δίκτυο. Εάν είναι δυνατόν, αλλάξτε το SSID του δικτύου, τον κωδικό πρόσβασης και τα κλειδιά WEP το συντομότερο δυνατό. Εάν το δίκτυό σας χρησιμοποιεί μια λίστα διευθύνσεων MAC για έλεγχο πρόσβασης, αφαιρέστε τη διεύθυνση MAC της κλεμμένης συσκευής από τη λίστα εξουσιοδοτημένων συνδέσεων.

Συνδυάζοντας το δίκτυό σας με τον κόσμο

Εάν χρησιμοποιείτε ένα ασύρματο δίκτυο για την παροχή δημόσιας πρόσβασης στο Internet γύρω δίκτυο ή πανεπιστημίου ή θέλουν να επιτρέπουν στους πελάτες και άλλους επισκέπτες για να συνδεθείτε στο ασύρματο δίκτυό σας, δεν θα πρέπει να χρησιμοποιούν WEP ή άλλα μέσα προστασίας για να περιορίσει την πρόσβαση σε γνωστούς χρήστες, αλλά πρέπει ακόμα να παρέχουν κάποια προστασία .

Η επιθυμία σας να παρέχει στους ανθρώπους με απευθείας σύνδεση με το Διαδίκτυο δεν σημαίνει ότι θέλετε να τους επιτρέψει να περιφέρονται σε άλλους υπολογιστές στο δίκτυό σας - είναι απαραίτητο να απομονωθεί το σημείο ασύρματης πρόσβασης από το υπόλοιπο μέρος του.

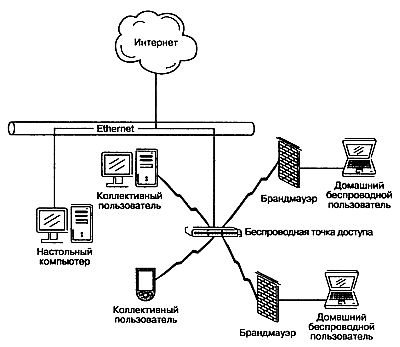

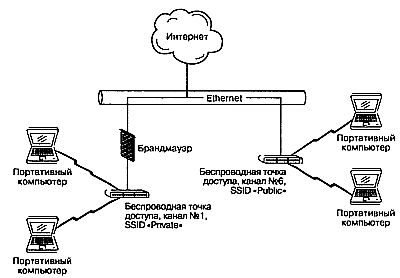

Αν όλες οι τοπικές φιλοξενεί στο δίκτυό σας συνδέεται με τα καλώδια, η καλύτερη μέθοδος είναι η τοποθέτηση ένα τείχος προστασίας μεταξύ του σημείου ασύρματης πρόσβασης και το καλώδιο LAN, η οποία θα επιτρέψει το σημείο πρόσβασης (και τους υπολογιστές που είναι συνδεδεμένοι μέσω ασύρματες συνδέσεις) συνδέονται μόνο με το Διαδίκτυο και όχι με τους τοπικούς κόμβους του ενσύρματου δικτύου, όπως φαίνεται στο Σχ. 14.8.

Ωστόσο, αν χρησιμοποιείτε μερικούς από τους οικιακούς σας υπολογιστές ασύρματες συνδέσεις, είναι απαραίτητο να προστατευθούν από την πρόσβαση τρίτων με χρήση του συλλογικού μέρους του δικτύου σας. Για να εφαρμόσει αυτό το σχέδιο, υπάρχουν μερικοί τρόποι: στο Σχ. Το Σχήμα 14.9 δείχνει ένα ασύρματο δίκτυο με ένα τείχος προστασίας λογισμικού σε κάθε ένα οικιακού υπολογιστή, και στο Σχ. 14.10 - ένα σύστημα που χρησιμοποιεί δύο ξεχωριστά ασύρματα δίκτυα με διαφορετικά SSID που είναι συνδεδεμένα με τον ίδιο δικτυακό τόπο. Ο βασικός κανόνας είναι να χρησιμοποιήσετε ένα ή περισσότερα τείχη προστασίας για να απομονώσει τη συλλογική μέρος του δικτύου υπολογιστών που δεν θέλετε να θέτει στη διάθεση του υπόλοιπου κόσμου.

Το Σχ. 14.8

Το Σχ. 14.9

Το Σχ. 14.10

Σημειώσεις:

Για να διαχειριστείτε κεντρικά την πρόσβαση αρχείων στα Windows XP και Windows 2000, ανοίξτε το Κάντε δεξί κλικ ποντίκια μενού περιβάλλοντος Ο υπολογιστής μου και επιλέξτε Διαχείριση. Στο δεξιό τμήμα του παραθύρου, κάντε κλικ στο σελιδοδείκτη. Κοινόχρηστοι φάκελοι, τότε Μερίδια. - Σημείωση. sci. Ed.

Οι περισσότεροι από εμάς έχουν από καιρό απολαύσει ένα δρομολογητή Wi-Fi για ασύρματη πρόσβαση στο Internet. Αλλά αυτή η σύνδεση πρέπει να προστατεύεται, αλλιώς μπορεί να το χρησιμοποιήσει ο εξωτερικός συνεργάτης, πράγμα που θα οδηγήσει σε υποβάθμιση του σήματος, και στη χειρότερη περίπτωση - στην απώλειά του.

Σχεδόν όλοι μας γνωρίζουμε ότι σε Wi-Fi είναι απαραίτητο να θέσετε έναν κωδικό πρόσβασης, αλλά υπάρχουν διάφοροι τρόποι για να εξασφαλίσετε το δίκτυό σας. Θα εξετάσουμε πώς να δημιουργήσετε ένα καλό κλειδί για την προστασία του δικτύου και να χρησιμοποιήσετε όλα τα διαθέσιμα μέτρα ασφαλείας για το δρομολογητή.

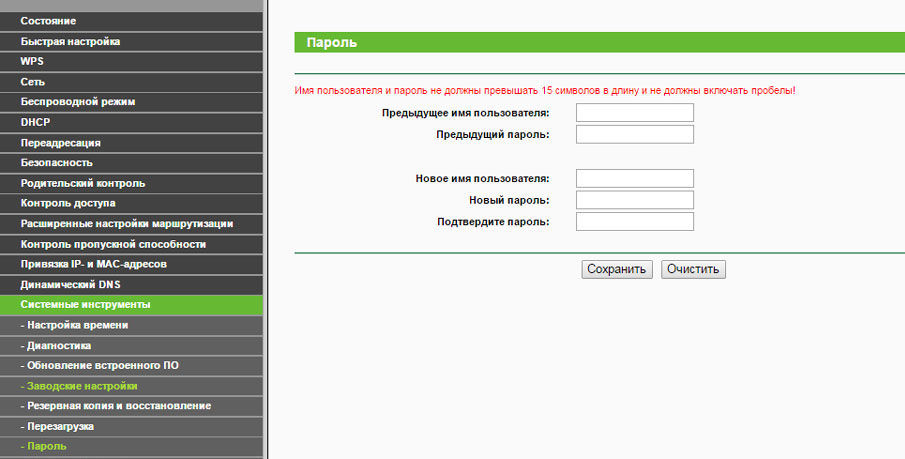

Επειδή οι περισσότεροι δρομολογητές έχουν μια διεύθυνση IP που είναι στάνταρ, κάθε ξένος μπορεί να εισάγει στη συσκευή τους και να έχει πρόσβαση στις ρυθμίσεις. Επομένως, πριν να τα αλλάξετε, πρέπει να κλείσετε την είσοδο στις παραμέτρους του δρομολογητή, αλλάζοντας τον κωδικό πρόσβασης και τον κωδικό πρόσβασης.

Συχνά, σε όλα τα μοντέλα, ανεξάρτητα από τον κατασκευαστή, χρησιμοποιείται η λέξη Admin για την πλήρωση και των δύο αυτών γραμμών. Πρέπει να ορίσουμε ένα νέο όνομα και ένα κλειδί, έτσι ώστε άλλα άτομα να μην μπορούν να αλλάξουν τη διαμόρφωση του εξοπλισμού.

Για να το κάνετε αυτό, κάντε τα εξής:

- Μεταβείτε στην ενότητα Εργαλεία συστήματος.

- Επιλέξτε την καρτέλα "Κωδικός πρόσβασης", εισάγετε τυπικά και νέα δεδομένα για να εισαγάγετε τις ρυθμίσεις - δημιουργήστε ένα πρωτότυπο όνομα σύνδεσης και έναν κωδικό πρόσβασης που δεν μπορεί να μαντέψει κάποιος από τους ξένους, αλλά είναι εύκολο να το θυμηθείτε.

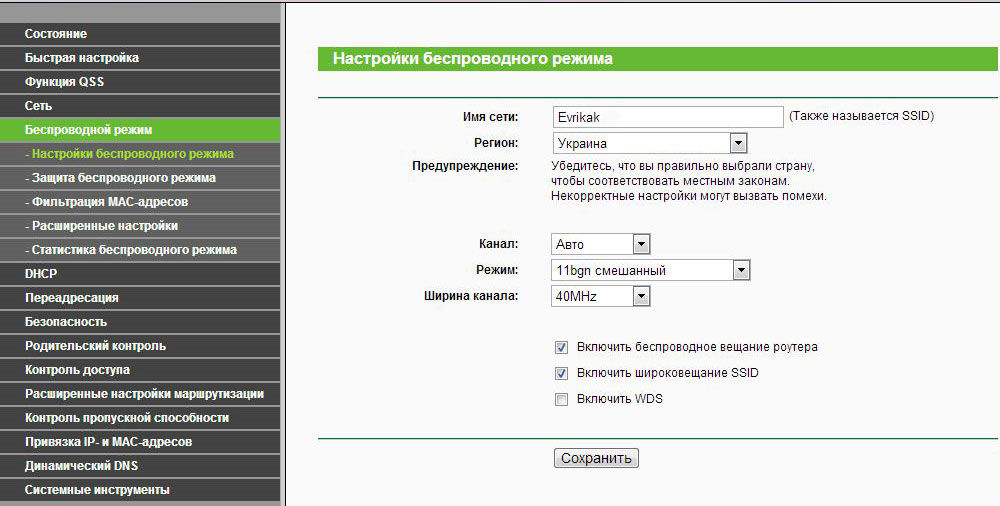

Ορίστε έναν κωδικό πρόσβασης Wi-Fi

Ο κωδικός πρόσβασης είναι το βασικό εργαλείο ασφαλείας για το ασύρματο δίκτυο. Για να το προστατεύσετε με έναν καλό και σύνθετο συνδυασμό ως κλειδί, πρέπει να πάτε στις ρυθμίσεις του δρομολογητή. Θα εξετάσουμε πώς συμβαίνει αυτό στα μοντέλα της μάρκας TP-Link. Έτσι, πληκτρολογήστε τη διεύθυνση IP στο πρόγραμμα περιήγησης, επιλέξτε την ενότητα Wireless (Ασύρματο). Εδώ επιλέγουμε το στοιχείο Wireless Settings, όπου θα εμφανιστεί το μενού κωδικών πρόσβασης.

Εισαγάγετε τον παλιό κωδικό, τα νέα δεδομένα σύνδεσης και επαναλάβετε την στην κάτω γραμμή. Μην ξεχάσετε να αποθηκεύσετε τις αλλαγές!

Πώς να δημιουργήσετε ένα καλό κλειδί;

- Χρησιμοποιήστε αριθμούς και γράμματα, συνδυάστε κεφαλαίους και πεζούς χαρακτήρες.

- Κάντε τον κώδικα μακρύ - από οκτώ έως δώδεκα χαρακτήρες.

- Ο πιο αξιόπιστος τύπος κρυπτογράφησης είναι το WPA-PSK.

Αλλάξτε το όνομα του δρομολογητή

Το αναγνωριστικό SSID υποδηλώνει το όνομα του σημείου Wi-Fi, αλλά μας αποκαλύπτει στη λίστα των συμπεριλαμβανόμενων δικτύων. Χάρη στο όνομα, γνωρίζουμε σε ποιο σημείο πρόσβασης πρέπει να συνδεθούμε, επιλέγοντάς το από τη λίστα μεταξύ του υπόλοιπου εξοπλισμού.

Αλλά το όνομα της σύνδεσης είναι διαθέσιμο όχι μόνο σε εμάς, αλλά σε όλους όσους βρίσκονται στην περιοχή κάλυψης του δρομολογητή. Επομένως, εκτός από τη δημιουργία ενός καλού κλειδιού, είναι απαραίτητο να αποκρύψετε το SSID για να το κάνετε αόρατο στη λίστα των συνδέσεων κατά την αναζήτηση ενός δικτύου μέσω Wi-Fi.

Για να αποκρύψετε το όνομα του δρομολογητή, κάντε τα εξής:

- Μεταβείτε στις ρυθμίσεις του μέσω της γραμμής διευθύνσεων του προγράμματος περιήγησης.

- Μεταβείτε στην ενότητα Wireless και καταργήστε την επιλογή του Enable SSID Broadcast.

Υπάρχει μόνο μία ερώτηση: πώς να συνδεθείτε στο δίκτυο, αν δεν εμφανίζεται στη λίστα; Για να το κάνετε αυτό, επιλέξτε το παρακάτω στοιχείο για να δημιουργήσετε μια νέα σύνδεση στη λίστα των διαθέσιμων δικτύων, πληκτρολογήστε με μη αυτόματο τρόπο τα στοιχεία σύνδεσης και τον κωδικό πρόσβασής σας. Αν όλα τα δεδομένα έχουν εισαχθεί σωστά, συνδέεστε στο Internet.

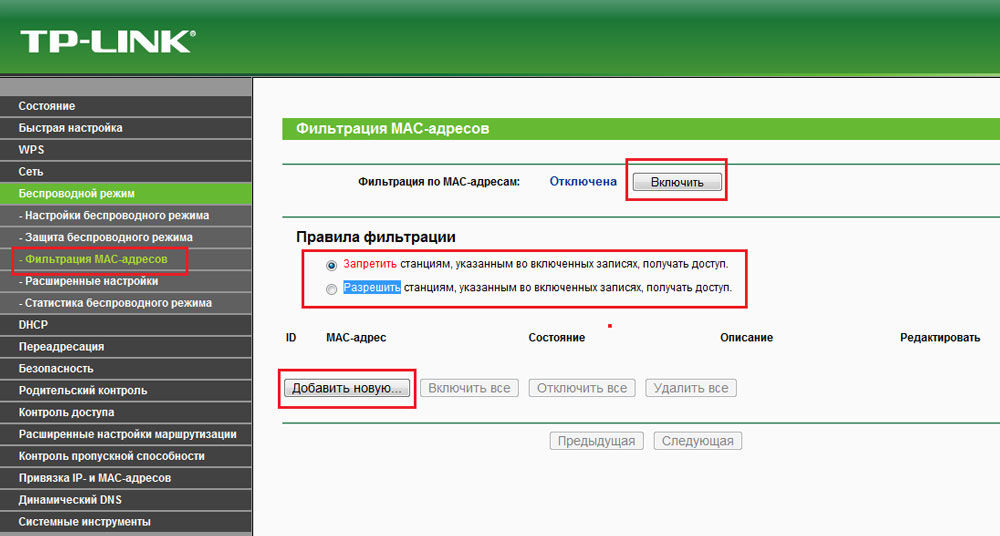

Φιλτράρισμα διεύθυνσης MAC

Το σημείο Wi-Fi μπορεί να γίνει ορατό για ένα ξεχωριστό σύνολο συσκευών, αν τα προσθέσετε στη λίστα στις ρυθμίσεις του δρομολογητή. Αυτό γίνεται χρησιμοποιώντας μια διεύθυνση MAC - είναι διαθέσιμη για κάθε υπολογιστή ή φορητό υπολογιστή, smartphone.

Για να βρείτε τις συντεταγμένες του σε έναν υπολογιστή, μεταβείτε στο Κέντρο διαχείρισης δικτύου μέσω του Πίνακα Ελέγχου, επιλέξτε τη σύνδεση στο Internet και δείτε τις ιδιότητες. Αφού κάνετε κλικ στην επιλογή "Λεπτομέρειες" θα δείτε τη Φυσική διεύθυνση - αυτό είναι το αναγνωριστικό MAC.

Από την άλλη τεχνολογία, θα μάθετε τις σχετικές πληροφορίες στην ενότητα "Σχετικά με τη συσκευή".

Για να περιορίσετε την πρόσβαση στη διεύθυνση MAC, εκτελέστε τις ακόλουθες ενέργειες:

- Μεταβείτε στις ρυθμίσεις του δρομολογητή και επιλέξτε την ενότητα Wireless (Ασύρματη σύνδεση) και, στη συνέχεια, σταματήστε από το μενού Wireless MAC Filtering.

- Εδώ, επιλέξτε τη γραμμή Να επιτρέπεται η πρόσβαση στους σταθμούς που καθορίζονται από τις καταχωρήσεις που έχουν ενεργοποιηθεί στη λίστα. Μετά την αποθήκευση των παραμέτρων Σημείο Wi-Fi θα είναι ανοιχτό μόνο για τις συσκευές που βρίσκονται στη λίστα.

Πώς να προσθέσετε τη διεύθυνσή σας στις ρυθμίσεις; Στο ίδιο μενού, υπάρχει το κουμπί Προσθήκη νέου ... και εισάγετε όλες τις διευθύνσεις MAC στις οποίες επιτρέπετε πρόσβαση στο Internet.

Αυτή η επιλογή προστασίας έχει μόνο ένα μειονέκτημα: εάν οι νέες συσκευές είναι συχνά συνδεδεμένες σε Wi-Fi, θα είναι ενοχλητικό να τις προσθέσετε κάθε φορά στη λίστα. Το φιλτράρισμα διεύθυνσης MAC δεν είναι απόλυτα αξιόπιστο, αλλά πρέπει να χρησιμοποιείται σε συνδυασμό με άλλα μέτρα για την προστασία του δικτύου σας από άλλες συσκευές.

Ρύθμιση προσωπικών διευθύνσεων IP

Αυτή η μέθοδος προστασίας είναι πιο τέλεια από την προηγούμενη. Δημιουργείτε μια ξεχωριστή διεύθυνση IP χρησιμοποιώντας το αναγνωριστικό MAC κάθε χρήστη και όλοι οι άλλοι δεν θα μπορούν να χρησιμοποιήσουν το Wi-Fi.

Για να ορίσετε τη διεύθυνση, πρώτα να πάτε στις ρυθμίσεις του δρομολογητή στην ενότητα DHCP και να απενεργοποιήσετε τον ίδιο διακομιστή έτσι ώστε να μην προσδιορίζονται αυτόματα οι συντεταγμένες σύνδεσης.

Κάτω από τη σελίδα θα δείτε μια λίστα για την κατασκευή του εξοπλισμού στον οποίο επιτρέπετε τη σύνδεση. Πρώτα απ 'όλα, προσθέστε τον υπολογιστή σας σε αυτό. Για να το κάνετε αυτό, θα χρειαστείτε τη διεύθυνση MAC του, στη συνέχεια, κατά δική σας διακριτική ευχέρεια, να δημιουργήσετε ξεχωριστό κώδικα IP για αυτό. Και έτσι με κάθε συσκευή που ακολουθεί. Μην ξεχάσετε να αλλάξετε τη διεύθυνση IP στις ρυθμίσεις του υπολογιστή σε εκείνη που την έχετε αντιστοιχίσει σε αυτήν τη λίστα.