Установка почтового сервера на ubuntu. Вижу сообщение об ошибке в почтовой программе. После отправки письма приходит отчет о недоставке.

Для правильной работы почтового сервера важно иметь правильно настроенную DNS зону. В мы уже касались некоторых аспектов, связанных с системой DNS, сегодня мы остановимся на этом вопросе более подробно. Настройка DNS зоны относится к подготовительным операциям перед развертыванием почтового сервера и от нее непосредственно зависит работоспособность системы электронной почты.

Очень просто мало кто может прочитать и почтовый ящик. Невыполнение любого из рабочих компьютеров, почта остается неизменной, поскольку он находится на сервере и считывается непосредственно оттуда. Если почта размещаются на удаленном сервере доступа можно загрузить на ваш компьютер, так что вы не имеете к нему доступ из других источников.

Просто этот дефект не существует, если у вас есть свой собственный почтовый сервер, так как он будет держать всю корреспонденцию и будет в состоянии обеспечить его всякий раз, когда вы хотите. В вашем распоряжении будет широкий спектр инструментов для защиты электронной переписки с зачетом инфицирования вирусов и отправки и получения нежелательных сообщений электронной почты.

Неправильные настройки способны привести к тому, что почту будет невозможно доставить вашему почтовому серверу или сервера получателей будут отклонять вашу почту. Действительно, если записи вашей зоны не содержат сведений о почтовом сервере, куда должна отправляться почта? На деревню дедушке? Можно, конечно, попросить настроить DNS зону вашего провайдера, но лучше сделать это самим.

Возможность использовать встроенную антивирусную программу и открытые продукты для вирусов для еще большей безопасности. Следующее содержание распространяется только на страны Северной Америки, Азиатско-Тихоокеанского региона и Европы, Ближнего Востока и Африки.

Советы по устранению неполадок

Настройки почтового ящика

Отключение программ блокировки спама. Временно отключите программное обеспечение и дождитесь прибытия электронной почты. Проверьте поле «Запомнить пароль». Проверьте настройки добавленной учетной записи электронной почты. В всплывающем окне выделите учетную запись электронной почты и нажмите «Изменить».Что нам понадобиться? Выделенный IP адрес (допустим 11.22.33.44), который вы должны получить у своего провайдера. Доменное имя (например example.com), его можно зарегистрировать у любого регистратора или их партнера. При регистрации у партнера уточняйте, предоставляет ли он доступ к управлению DNS зоной, иначе придется потратить дополнительное время, нервы и деньги на перенос домена к регистратору.

Если вы настраиваете программу в первый раз, во всплывающем окне нажмите «Далее», затем «Да» и продолжите работу «Далее». Таким образом будет загружено окно для добавления новой учетной записи электронной почты. Проверьте «Ручная настройка или дополнительные типы серверов» и перейдите к следующему.

В разделе «Информация пользователя» укажите свое имя и адрес электронной почты. На вкладке «Информация о входах» вам необходимо ввести полный адрес электронной почты и пароль. После ввода информации нажмите кнопку «Дополнительные настройки» в правой части окна.

Если у вас уже есть домен и, скорее всего, на нем функционирует сайт, уточните, возможно ли управление DNS зоной из панели хостинг провайдера, в противном случае лучше перенести домен к регистратору, для этого обратитесь в поддержку провайдера.

Итак, домен у нас есть. Какие записи содержит его DNS зона? Во первых это SOA запись - описание зоны. Мы не будем подробно разбирать все записи, это выходит за рамки нашей статьи, но иметь общее представление о них необходимо. Также должны быть две NS записи, указывающие на сервера имен (DNS сервера) обслуживающие данный домен, это будут сервера регистратора или хостинг провайдера.

На практике требуется немного больше. Мои требования минимальны. В несколько более распространенном варианте запрос выходит за пределы почтового сервера. В частности, вы должны настроить домен, для которого должна быть отправлена почта постфикса. Затем укажите источник исходящей почты без завершенного домена.

Параметры проверки подлинности клиента. Все этапы могут быть разделены до некоторой степени. Это решение очень просто реализовать, но имеет несколько недостатков. Если ваш сервер обрабатывает несколько доменов, возможно, вы столкнулись с проблемой с одинаковыми именами в разных доменах. Такое решение может использоваться до тех пор, пока у вас не будет больше пользователей или доменов. Еще одна возможность решить эту проблему - это полностью виртуальные учетные записи, т.е. полностью изолированные учетные записи для почты со своим собственным паролем для каждого почтового ящика.

Первой записью, которую необходимо добавить будет A запись или запись имени. Она должна указывать на IP-адрес вашего сервера, если вы решите обслуживать все запросы к домену у себя или на IP адрес хостинг провайдера, если решите разместить свой сайт на хостинге. При размещении сайта у хостера домен обычно делегируется на его DNS сервера (прописываются соответствующие NS записи) и A запись будет сделана автоматически при парковке домена.

Существует много способов реализовать это решение. Часто текстовые файлы не используются в качестве хранилища, а базы данных. Если вы создадите собственное решение, вам придется иметь дело с настройкой, отменой и настройкой своих учетных записей. Он имеет богатые параметры конфигурации и относительно простой интерфейс.

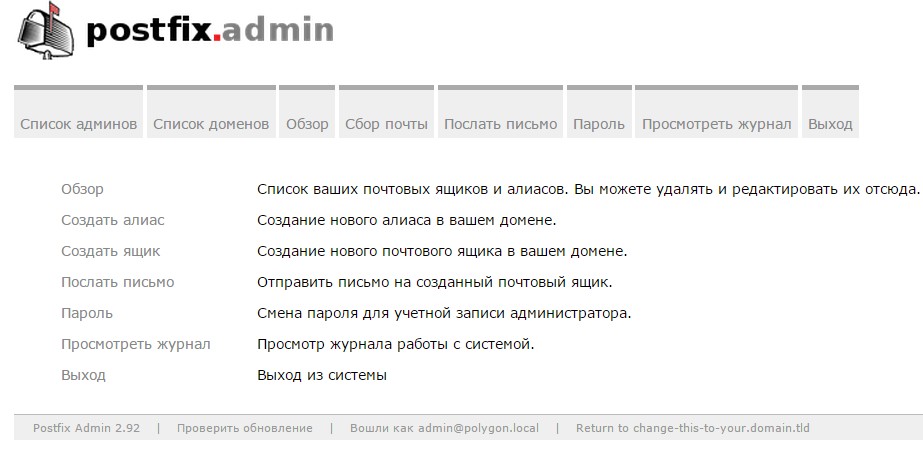

Затем выберите один из существующих виртуальных сайтов или создайте новый и добавьте в него строку. Сначала вам будет предложено ввести пароль. Затем создайте учетную запись администратора. По крайней мере, отредактируйте следующие переменные. Главный пользователь - администратор, созданный вами выше. Администратор может определить других администраторов, которые затем будут отвечать за некоторые домены. Хотя главный администратор может создавать резервные копии базы данных, создавать домены и других администраторов, администраторы определенных доменов не имеют этой привилегии, они ограничены конкретными доменами.

Чаще всего встречается этот вариант, но при необходимости вы всегда сможете создать A запись сами. Данная запись имеет вид

Example.com. IN A 22.11.33.44

В нашем примере 22.11.33.44 адрес нашего хостинг провайдера, у которого расположен сайт. Обратите внимание на точку в конце имени, это указывает что имя абсолютное, при отсутствии точки имя считается относительным и к нему добавляется доменное имя из SOA. Проверить запись можно командой nslookup .

Аналогичным образом ограниченные псевдонимы - псевдоним, созданный главным администратором, не могут быть отредактированы или удалены с правами администратора домена. Однако это не относится к почтовым ящикам. Для отдельных доменов можно указать ограничения на количество почтовых ящиков и псевдонимов, которые являются обязательными для администраторов доменов.

Конечно, отдельные учетные записи привязаны к определенным доменам. Однако эта функциональность связана с соответствующими настройками, которые не будут обсуждаться в этой серии. Однако ссылки, приведенные ниже, содержат инструкции о том, как включить эту функциональность.

Для работы почтового сервера нужно создать MX запись, которая должна указывать на наш почтовый сервер. Для этого создадим запись:

Example.com. IN MX 10 mail.example.com.

Также можно написать просто:

Example.com. IN MX 10 mail

К такому имени (без точки на конце) example.com будет добавлено автоматически. Цифра 10 определяет приоритет сервера, чем она меньше, тем выше приоритет. Кстати, DNS зона уже может содержать MX запись вида:

Если пакеты доступны для данного дистрибутива, обычно их лучше использовать, если они не слишком устарели. Такая установка намного удобнее, и последующие обновления происходят вместе с другим программным обеспечением. Если пакеты не являются или слишком устарели, просто установите «исходный код» напрямую. Однако установка за пределами системы пакетов является более громоздкой, а затем ее необходимо обновлять вручную.

С выделенным сервером вы можете получить заданное место размещения без проблем, но хуже, если на сервере работает несколько сайтов. Если пакеты доступны в дистрибутиве, это очень просто. Это зависит только от того, как собираются пакеты и какие все они должны быть установлены.

Example.com. IN MX 0 example.com.

Oбычно эта запись автоматически создается хостинг провайдером при размещении сайта, ее нужно удалить.

Теперь создадим A запись для mail.example.com

Mail.example.com. IN A 11.22.33.44

Теперь вся почта для домена example.com будет направляться хосту mail имеющему адрес 11.22.33.44, т.е. вашему почтовому серверу, в то-же время сайт example.com продолжит работать на сервере провайдера по адресу 22.11.33.44.

Может возникнуть вопрос, а почему нельзя сразу указать в MX записи IP адрес почтового сервера? В принципе можно, некоторые так и делают, но это не соответствует спецификациям DNS.

Конечно, пакеты устанавливают зависимости, как между этими пакетами, так и с другим программным обеспечением. Некоторые из менее используемых дополнений находятся в отдельном пакете, поэтому они должны быть установлены. База данных может быть подготовлена сразу после установки. Установщик пакетов спрашивает, следует ли начать установку и использовать базу данных.

Затем он просто распакует нужное место. Поскольку никакие зависимости не оцениваются, система должна содержать все, что вам нужно. По умолчанию все файлы устанавливаются в одном дереве; Вы можете вручную разместить их в соответствии с вашими пожеланиями, но это усложняет обновления.

Также можно сделать алиасы для почтового сервера типа pop.example.ru и smtp.example.ru . Зачем это надо? Это позволит клиенту не зависеть от особенностей вашей инфраструктуры, один раз прописав настройки. Допустим, что ваша компания разрослась и выделила для обслуживания внешних клиентов отдельный почтовый сервер mail1 , все что вам понадобиться, это изменить две DNS записи, клиенты и не заметят того, что работают с новым сервером. Для создания алиасов используются записи типа CNAME:

Всегда необходимо обеспечить, чтобы веб-сервер мог писать в журналы и временные каталоги. Также необходимо создать базу данных и пользователя базы данных, которые будут обладать необходимыми правами. Это создаст пустую базу данных, где вам необходимо создать необходимые таблицы.

Последний шаг - создать файл конфигурации. Вот форма с настройками для каждого значения конфигурации. Каждый из них аналогичным образом объясняется. Из параметров конфигурации, которые настроены, следующие ключевые слова. Остальные параметры можно оставить по умолчанию. Многие из них определяются пользователем, поэтому они просто говорят, как он будет выглядеть, если пользователь не настроит его.

Pop IN CNAME mail.example.com.

smtp IN CNAME mail.example.com.

На этом настройку прямой DNS зоны можно считать законченной, остается самое интересное - обратная зона. Обратная зона управляется провайдером, выдавшим вам IP адрес и самостоятельно управлять ей вы не можете (если только вы не владелец блока IP адресов). Но добавить как минимум одну запись в обратную зону необходимо. Как мы писали в прошлой статье, многие почтовые сервера проверяют PTR записи (записи обратной зоны) для отправляющего сервера и при их отсутствии или несовпадении с доменом отправителя такое письмо будет отклонено. Поэтому попросите провайдера добавить для вас запись вида:

После установки каталога установщика удалите или, по крайней мере, отключите доступ к веб-серверу. Если вам нужно что-то изменить в настройках, вы можете найти файлы конфигурации в разных местах. Это зависит от того, как он был установлен - например. Все в файлах снова относительно богато прокомментировано. Аналогичным образом следуют другие параметры. Например, порт электронной почты устанавливается следующим образом.

После установки из пакетов вам необходимо уточнить параметры, указанные в веб-установке. Поскольку файлы конфигурации обрабатываются каждый раз, когда выполняется запрос, все изменения в конфигурации вступают в силу немедленно, то есть следующий запрос из веб-браузера.

44.33.22.11.in-addr.arpa. IN PTR mail.example.com.

Немного странный вид, не правда ли? Разберем структуру PTR записи более подробно. Для обратного преобразования имен используется специальный домен верхнего уровня in-addr.arpa. Это сделано для того, чтобы использовать для прямого и обратного преобразования имен одни и те же программные механизмы. Дело в том, что мнемонические имена пишутся слева направо, а IP адреса справа налево. Так mail.example.com. означает что хост mail находится в домене example, который находится в домене верхнего уровня com., 11.22.33.44 означает что хост 44 находится в подсети 33, которая входит в подсеть 22, принадлежащую сети 11. Для сохранения единого порядка PTR записи содержат IP адрес "задом наперед" дополненный доменом верхнего уровня in-addr.arpa.

Другие способы установки и настройки

В дополнение к этим методам установки и настройки есть еще несколько других. Описание этих методов выходит за рамки статьи. Однако во многих случаях они могут быть более подходящими, чем описанные здесь способы.

Обновления, специальные настройки, плагины

В следующий раз давайте посмотрим, как обновить новую версию, установить некоторые конкретные параметры и как обрабатывать плагины. Таким образом, вы можете создавать резервные почтовые серверы в том случае, если основная часть перестанет работать некоторое время.Проверить MX и PTR записи также можно командой nslookup используя дополнительный параметр -type=MX или -type=PTR

Ну и конечно не стоит забывать, что любый изменения в DNS зонах происходят не мгновенно, а в течении нескольких часов или даже суток, необходимых для распространения изменений в мировой системе DNS. Это означает, что несмотря на то, что почтовый сервер у вас начнет работать через 2 часа после внесения изменений, у вашего партнера почта может не отправляться к вам в течении более длительного времени.

Без этого вы создаете возможность того, что ваша почта будет наказывать или отклонять некоторые из ваших серверов. Существуют различные дополнительные расширения, которые помогают гарантировать происхождение почты и ограничить распространение спама. Он представляет собой механизм, с помощью которого вы можете определить серверы, у которых есть разрешение на отправку почты из вашего домена. Это позволяет другим почтовым серверам автоматически отклонять почту, поскольку отправитель указывает пользователя из вашего домена, но отправляет его на неавторизованный сервер.

Многие пользователи Убунту используют систему не только для домашних нужд. Такой подход вполне оправдан, ведь на Linux-системах гораздо удобнее заниматься программированием, созданием серверов и веб-сайтов. Одно из удобств - создание сервера электронной почты . Для новичков эта задача покажется ужасно трудной, однако если вы разберётесь, как установить и настроить почтовый сервер для Ubuntu, задача уже не покажется вам такой уж тяжёлой.

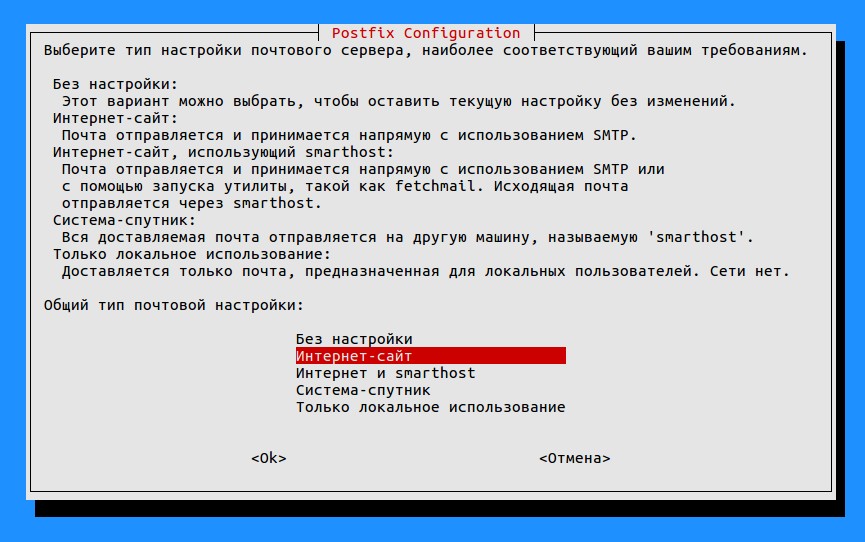

Как всегда, просто установите один пакет, идентичный имени инструмента, который вы хотите установить. Во время установки вам будет предложено указать вариант настройки почтового сервера. Вам также будет предложено указать полное доменное имя вашего почтового сервера и некоторые другие вопросы в зависимости от того, какие настройки вы выбрали. Эти параметры обсуждаются ниже.

Вы можете изменить эти настройки в любое время, вручную изменив конфигурационные файлы или перезапустив конфигуратор, что может быть выполнено с помощью. Индивидуальный выбор хорош для освещения один за другим. Имя домена, которое будет использоваться для почты, отправленной локально.

Как выполняется настройка почтового сервера на базе Ubuntu.

Перед конкретными инструкциями и брожением по коду не обойтись без доли теоретического материала. Важно понимать, что такое сервер электронной почты и как он работает.

Настроенный почтовый сервер, если говорить очень просто - это почтальон, который получает «письмо» от одного почтового клиента и отдаёт другому. В этом, в принципе, вся суть работы этого программного обеспечения. Почтовый сервер нужен не только для передачи электронной почты. На сайтах он отвечает за регистрацию пользователей, передачу заполняемых форм и другие важные действия, без которых сайт стал бы подобием книги, на которую можно только смотреть, перелистывая страницы, а вот что-то сделать трудновато.

Для этих доменов почтовый сервер будет точкой назначения. Обратите внимание, что в этом случае указаны несколько доменов, а именно два. Эта переменная определяет, для какого домена будет отправляться почта, соответственно. пройти. Такой сервер быстро оказывается в черных списках. Эта переменная позволяет указать внешний почтовый сервер, который ваш сервер будет отправлять на всю почту, которая не будет доставлена локально. Таким образом, исходящая почта не будет доставлена непосредственно вашим почтовым сервером при использовании этого параметра, но будет отправлена на компьютер, указанный в качестве параметра этой переменной.

Почтовые серверы на Linux существенно отличаются от оных на Windows и других системах. На Винде это уже готовая закрытая программа, которой остаётся только начать пользоваться. Дистрибутивы Линукса же предполагают самостоятельную настройку всех компонентов. Причём сервер будет в итоге состоять не из одной программы, а из нескольких. Мы будем использовать Postfix в сочетании с Dovecot и MySQL.

Очень удобно указывать только локальные диапазоны или действительно надежные сети. Если вы укажете 1, ваш почтовый сервер будет доступен только локально и не будет прослушивать в сети. Это полезно, если компьютер не может получать почту. После сброса настроек рекомендуется перезапустить сервер.

Вы можете проверить функциональность сервера, используя знания прошлых частей. Напоминаю, что вам обязательно нужно проверить, не является ли ваш сервер открытым. В настоящее время электронная почта является важной частью нашей жизни. Поскольку существует множество способов настроить почту, и, поскольку некоторые инструменты полагаются на нее, мы постараемся по крайней мере обрисовать ее здесь.

Почему Postfix?

На Убунту существует несколько почтовых клиентов, но всё же мы выбрали именно этот. Настройка Posfix на Ubuntu гораздо легче, чем того же SendMail, а это важно для начинающего пользователя. В сочетании с Dovecot Postfix способен выполнять всё то, что обычно требуют от почтовых серверов.

Postfix - это непосредственно сам агент передачи почты. Ему и предстоит сыграть главную роль во всём представлении. Это программа с открытым исходным кодом, которую используют по умолчанию многие серверы и веб-сайты. Dovecot - это агент доставки почты. Его главная роль - обеспечение безопасности работы сервера. MySQL - это идеальная система управления базами данных (СУБД) для любых сайтов. Она нужна, чтобы оперировать информацией, которую мы получаем от пользователей нашего сервера.

Итак, с теоретической частью закончено. Теперь стоит перейти к практике.

Создание почтового сервера

Что должно быть настроено перед установкой почтового сервера?

- MySQL;

- DNS-зона, у вас должен быть персональный FDQN. Дальше мы будем использовать namehost.

Установка

Устанавливаем программы:

apt-get install postfix postfix-mysql dovecot-core dovecot-imapd dovecot-lmtpd dovecot-mysql

Когда появится окно с конфигурацией Postfix, нам нужно будет выбрать «Интернет-сайт».

Ниже нас попросят ввести доменное имя, используем «primer.ru».

Настройка MySQL

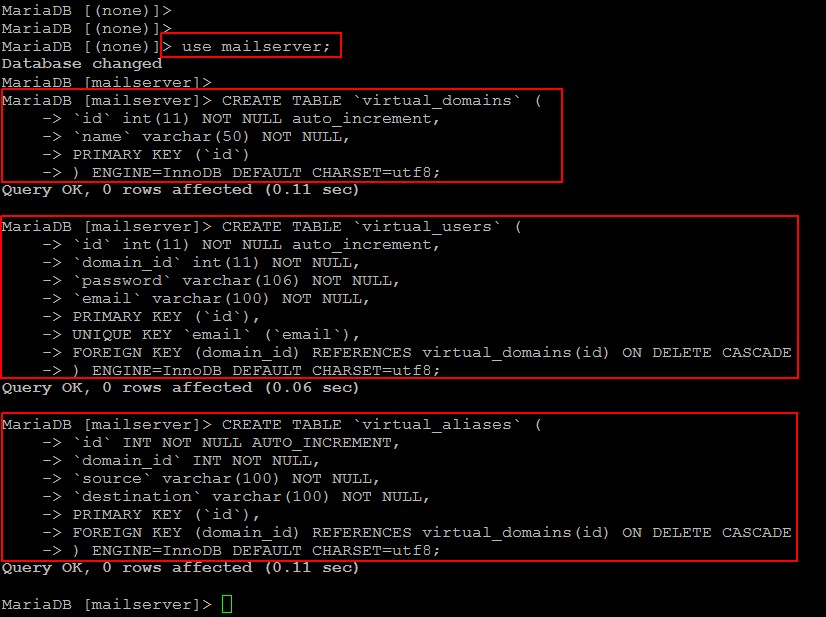

Теперь нам необходимо настроить три таблицы для данных в MySQL: для доменов, пользователей и для так называемых Alias - псевдонимов или дополнительных пользовательских почтовых ящиков . Здесь мы не будем подробно разбирать настройку базы данных MySQL.

Назовём базу данных examplemail. Создаём базу с таким именем:

mysqladmin -p create servermail

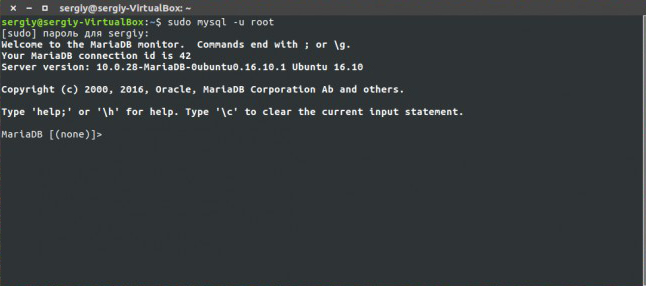

Логинимся в MySQL:

Затем вводим пароль. Если всё сделано правильно, то будет такая запись в терминале:

Создадим нового пользователя специально для входа в сеть:

mysql > GRANT SELECT ON examplemail.* TO ‘usermail’@’127.0.0.1’ IDENTIFIED BY ‘password’;

Теперь перезагружаем MySQL, чтобы убедиться, что все изменения применились успешно.

Используем нашу базу данных, чтобы затем создавать на её основе таблицы:

mysql> USE examplemail;

Создаём таблицу для доменов:

CREATE TABLE `virtual_domains` (

`name` VARCHAR(50) NOT NULL,

PRIMARY KEY (`id`)

Создадим таблицу для пользователей:

CREATE TABLE `virtual_users` (

`id` INT NOT NULL AUTO_INCREMENT,

`domain_id` INT NOT NULL,

`password` VARCHAR(106) NOT NULL,

`email` VARCHAR(120) NOT NULL,

PRIMARY KEY (`id`),

UNIQUE KEY `email` (`email`),

) ENGINE=InnoDB DEFAULT CHARSET=utf8;

Здесь, как видите, добавлены email и пароль. А каждый пользователь привязан к домену.

Наконец, создаём таблицу под псевдонимы:

CREATE TABLE `virtual_aliases` (

`id` INT NOT NULL AUTO_INCREMENT,

`domain_id` INT NOT NULL,

`source` varchar(100) NOT NULL,

`destination` varchar(100) NOT NULL,

PRIMARY KEY (`id`),

FOREIGN KEY (domain_id) REFERENCES virtual_domains(id) ON DELETE CASCADE

) ENGINE=InnoDB DEFAULT CHARSET=utf8;

Мы успешно настроили MySQL и создали три необходимые таблицы. Теперь нужно разобраться с доменами и мейлами.

Домены, адреса электронной почты и псевдонимы

Добавим наш домен в таблицу с доменами. Туда же необходимо занести FDQN:

INSERT INTO `examplemail`.`virtual_domains`

(`id` ,`name`)

VALUES

(‘1’, ‘primer.ru’),

(‘2’, ‘namehost.primer.ru’);

Добавим данные об электронном адресе в таблицу пользователей:

INSERT INTO `examplemail`.`virtual_users`

(`id`, `domain_id`, `password` , `email`)

VALUES

(‘1’, ‘1’, ENCRYPT(‘firstpassword’, CONCAT(‘$6$’, SUBSTRING(SHA(RAND()), -16))), ’[email protected]’),

(‘2’, ‘1’, ENCRYPT(‘secondpassword’, CONCAT(‘$6$’, SUBSTRING(SHA(RAND()), -16))), ’[email protected]’);

Теперь добавим информацию в последнюю таблицу:

INSERT INTO `examplemail`.`virtual_aliases`

(`id`, `domain_id`, `source`, `destination`)

VALUES

(‘1’, ‘1’, ‘[email protected]’, ’[email protected]’);

Закрываем MySQL:

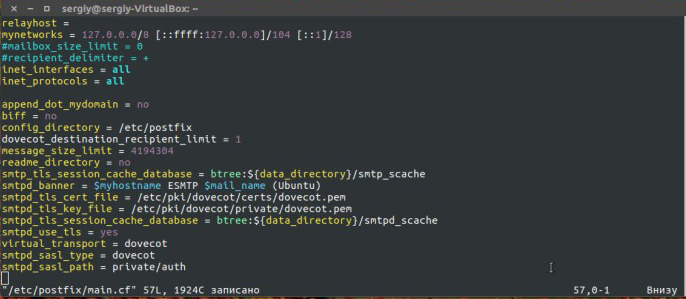

Настройка Postfix

Переходим, непосредственно, к параметрам Postfix. Нам нужно, чтобы почтовый клиент мог отправлять сообщения от имени введённых в базу пользователей и обрабатывал SMTP-соединение. Для начала создадим бэкап конфигурационного файла, чтобы в случае чего можно было вернуться к стандартным настройкам:

cp /etc/postfix/main.cf /etc/postfix/main.cf.orig

Теперь открываем файл с конфигурациями:

nano /etc/postfix/main.cf

Вместо nano вы можете использовать любой удобный для вас текстовый редактор.

Откомментируем параметры TLS, а также добавим другие. Здесь использованы бесплатные SSL:

# TLS parameters

#smtpd_tls_cert_file=/etc/ssl/certs/ssl-cert-snakeoil.pem

#smtpd_tls_key_file=/etc/ssl/private/ssl-cert-snakeoil.key

#smtpd_use_tls=yes

#smtpd_tls_session_cache_database = btree:${data_directory}/smtpd_scache

#smtp_tls_session_cache_database = btree:${data_directory}/smtp_scache

smtpd_tls_cert_file=/etc/ssl/certs/dovecot.pem

smtpd_tls_key_file=/etc/ssl/private/dovecot.pem

smtpd_use_tls=yes

smtpd_tls_auth_only = yes

После этого добавим ещё ряд параметров:

smtpd_sasl_type = dovecot

smtpd_sasl_path = private/auth

smtpd_sasl_auth_enable = yes

smtpd_recipient_restrictions =

permit_sasl_authenticated,

permit_mynetworks,

reject_unauth_destination

Также нам необходимо откомментировать настройки mydestination и изменить их на localhost:

#mydestination = primer.ru, namehost.primer.ru, localhost.primer.ru, localhost

mydestination = localhost

Параметр myhostname должен содержать наше доменное имя:

myhostname = namehost.primer.ru

Теперь добавляем строку для отправки сообщений на все домены, перечисленные в таблице MySQL:

virtual_transport = lmtp:unix:private/dovecot-lmtp

Добавляем ещё три параметра, чтобы Postfix мог соединиться с таблицами MySQL:

virtual_mailbox_domains = mysql:/etc/postfix/mysql-virtual-mailbox-domains.cf

virtual_mailbox_maps = mysql:/etc/postfix/mysql-virtual-mailbox-maps.cf

virtual_alias_maps = mysql:/etc/postfix/mysql-virtual-alias-maps.cf

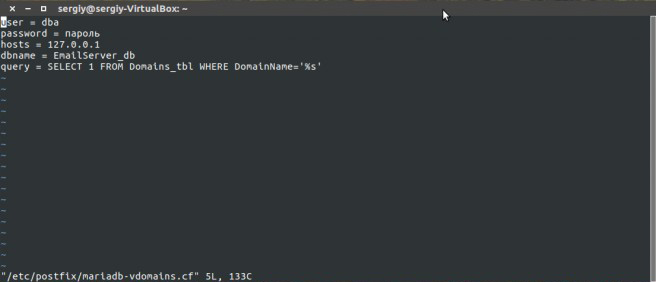

Настройка файлов MySQL и Postfix

Создаём файл

mysql-virtual-mailbox-domains.cf

Добавляем в него эти значения:

user = usermail

password = mailpassword

hosts = 127.0.0.1

dbname = examplemail

query = SELECT 1 FROM virtual_domains WHERE name=’%s’

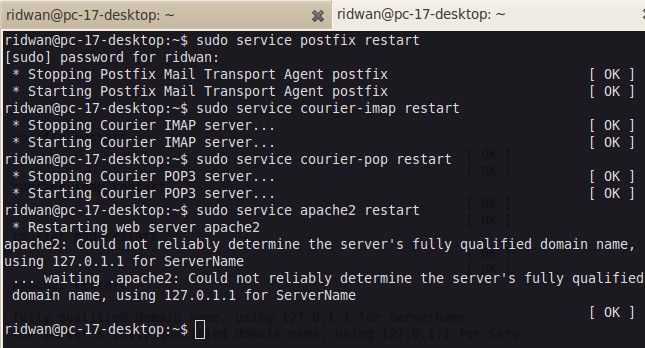

Перезапускаем Postfix:

service postfix restart

Тестируем домен для Постфикс:

postmap -q primer.ru mysql:/etc/postfix/mysql-virtual-mailbox-domains.cf

Создаём ещё один файл:

nano /etc/postfix/mysql-virtual-mailbox-maps.cf

user = usermail

password = mailpassword

hosts = 127.0.0.1

dbname = examplemail

query = SELECT 1 FROM virtual_users WHERE email=’%s’

Перезагружаем Постфикс:

service postfix restart

Затем снова проверяем Postfix:

postmap -q [email protected] mysql:/etc/postfix/mysql-virtual-mailbox-maps.cf

Если всё сделано правильно, должно выводиться

Создаём последний файл - для псевдонимов:

nano /etc/postfix/mysql-virtual-alias-maps.cf

user = usermail

password = mailpassword

hosts = 127.0.0.1

dbname = examplemail

query = SELECT destination FROM virtual_aliases WHERE source=’%s’

service postfix restart

Последний раз тестируем:

postmap -q [email protected] mysql:/etc/postfix/mysql-virtual-alias-maps.cf

Делаем резервные копии для семи файлов, которые будем менять:

cp /etc/dovecot/dovecot.conf /etc/dovecot/dovecot.conf.orig

Это образец команды. Вводим ещё шесть таких же для этих файлов:

/etc/dovecot/conf.d/10-mail.conf

/etc/dovecot/conf.d/10-auth.conf

/etc/dovecot/dovecot-sql.conf.ext

/etc/dovecot/conf.d/10-master.conf

/etc/dovecot/conf.d/10-ssl.conf

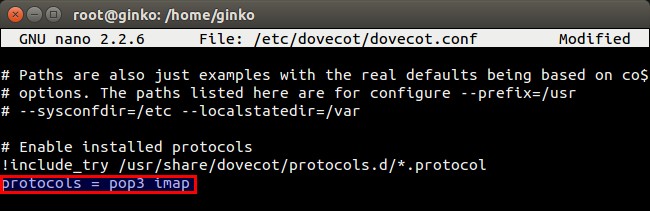

Открываем первый файл:

nano /etc/dovecot/dovecot.conf

Проверьте, откомментирован ли этот параметр:

Include_try /usr/share/dovecot/protocols.d/*.protocol

protocols = imap lmtp

Include_try /usr/share/dovecot/protocols.d/*.protocol line

Редактируем следующий файл:

nano /etc/dovecot/conf.d/10-mail.conf

Находим строчку mail_location, снимаем комментарий, ставим следующий параметр:

mail_location = maildir:/var/mail/vhosts/%d/%n

Находим mail_privileged_group, ставим туда:

mail_privileged_group = mail

Проверяем доступ. Вводим команду:

Доступ должен выглядеть следующим образом:

drwxrwsr-x 3 root vmail 4096 Jan 24 21:23 /var/mail

Создаём папку для каждого зарегистрированного домена:

mkdir -p /var/mail/vhosts/primer.ru

Создаём пользователя и группу с идентификатором 5000:

groupadd -g 5000 vmail

useradd -g vmail -u 5000 vmail -d /var/mail

Меняем владельца на пользователя VMail:

chown -R vmail:vmail /var/mail

Редактируем следующий файл:

nano /etc/dovecot/conf.d/10-auth.conf

Раскомментируем текст аутентификации и добавляем строку:

disable_plaintext_auth = yes

Изменяем следующий параметр: